信息安全概论第五章消息认证与数字签名

- 格式:ppt

- 大小:1022.00 KB

- 文档页数:55

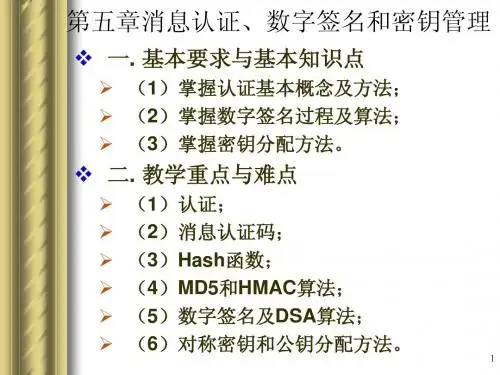

(十三)消息认证与数字签名作者:山石1.消息认证消息认证(MAC,Message Authentication Code),用来保护通信双方免受第三方的攻击,验证消息的完整性。

接收方能够验证收到的报文是真实的未被篡改的。

(1)认证方案如下:●发方将消息和认证密钥输入认证算法,得到消息的认证标签,一起发送消息和认证标签●收方将同样的认证密钥和收到的消息输入认证算法。

检验计算结果是否与收到的认证标签相同,若相同,则认为消息未经篡改,否则认为消息被入侵者篡改。

(2)对安全认证方案的要求:●通信双方能有效(容易)地产生任意消息的认证标签●通信双方能有效(容易)地验证一给定的数字串是否是一给定消息的认证标签●入侵者不能有效(容易)地产生通信双方没发送消息的认证标签。

2.数字签名(1)概念消息认证用以保护双方之间的数据交换不被第三方侵犯;但它无法防止通信双方的相互攻击(欺骗、抵赖等)。

假定A发送一个认证的信息给B,双方之间的争议可能有多种形式:●B伪造一个不同的消息,但声称是从A收到的。

●A可以否认发过该消息,B无法证明A确实发了该消息。

数字签名的基本功能,就是将消息与发起实体相关联,由签名算法和相应验证算法组成。

●数字签名过程:发送方用其私钥对报文进行加密●验证签名过程:利用发送方公钥解密签名,再与发送方出示的明文或明文摘要进行比较。

●签名算法:RSA、E1Gamal、DSS●签名方案:一次签名、群签名、盲签名等。

(2)数字签名的性质:●用户能有效(容易)地在他选择的文件上产生自己的签名。

●用户能有效(容易)地验证一给定的数字是否是另一特定用户在某特定文件上的签名。

●没人能在其他用户没签名的文件上有效(容易)地产生他们的签名。

(3)数字签名算法的分类:无仲裁数字签名:●仅涉及通信方,假定接受方知道发送方的公钥●优点:无仲裁,不需要与第三方通信,比较方便。

●缺点:方案的有效性依赖于发送方私钥的安全性。

如果私钥被窃取,他人就会冒充发送方进行签名。

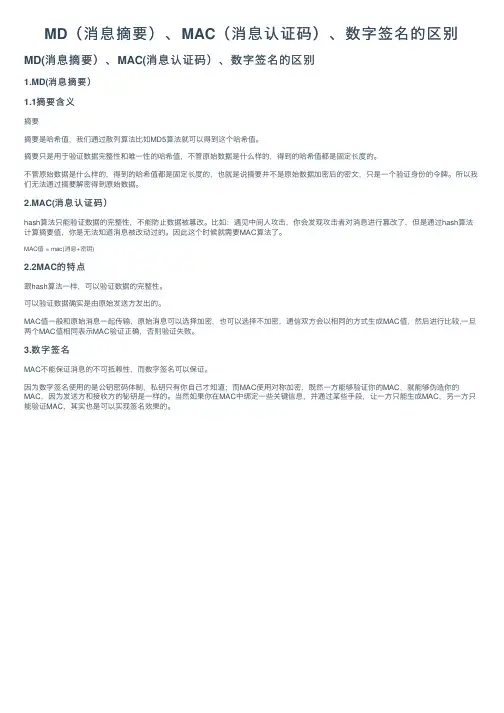

MD(消息摘要)、MAC(消息认证码)、数字签名的区别

MD(消息摘要)、MAC(消息认证码)、数字签名的区别

1.MD(消息摘要)

1.1摘要含义

摘要

摘要是哈希值,我们通过散列算法⽐如MD5算法就可以得到这个哈希值。

摘要只是⽤于验证数据完整性和唯⼀性的哈希值,不管原始数据是什么样的,得到的哈希值都是固定长度的。

不管原始数据是什么样的,得到的哈希值都是固定长度的,也就是说摘要并不是原始数据加密后的密⽂,只是⼀个验证⾝份的令牌。

所以我们⽆法通过摘要解密得到原始数据。

2.MAC(消息认证码)

hash算法只能验证数据的完整性,不能防⽌数据被篡改。

⽐如:遇见中间⼈攻击,你会发现攻击者对消息进⾏篡改了,但是通过hash算法计算摘要值,你是⽆法知道消息被改动过的。

因此这个时候就需要MAC算法了。

MAC值 = mac(消息+密钥)

2.2MAC的特点

跟hash算法⼀样,可以验证数据的完整性。

可以验证数据确实是由原始发送⽅发出的。

MAC值⼀般和原始消息⼀起传输,原始消息可以选择加密,也可以选择不加密,通信双⽅会以相同的⽅式⽣成MAC值,然后进⾏⽐较,⼀旦两个MAC值相同表⽰MAC验证正确,否则验证失败。

3.数字签名

MAC不能保证消息的不可抵赖性,⽽数字签名可以保证。

因为数字签名使⽤的是公钥密码体制,私钥只有你⾃⼰才知道;⽽MAC使⽤对称加密,既然⼀⽅能够验证你的MAC,就能够伪造你的MAC,因为发送⽅和接收⽅的秘钥是⼀样的。

当然如果你在MAC中绑定⼀些关键信息,并通过某些⼿段,让⼀⽅只能⽣成MAC,另⼀⽅只能验证MAC,其实也是可以实现签名效果的。