java实现aes算法原理

- 格式:docx

- 大小:3.83 KB

- 文档页数:3

1、深入理解AES加解密算法;2、用JAVA编程完成一个明文分组的加密和解密,其中密钥是十六进制,长度为128比特(32个16进制数),并且进行加密后,能够进行正确的解密。

二、实验条件1、熟悉JA V A开发环境,能熟练运用JA V A进行程序编写;2、掌握AES加解密算法知识,了解其算法原理;3、安装了JA V A环境的计算机。

三、实验背景随着对称密码的发展,3DES用软件实现速度相对较慢,它使用的64位分组长度显得不够高效和安全的缺点使得需要一种新的高级加密标准来替代它。

AES的全称是Advanced Encryption Standard,即高级加密标准。

该项目由美国国家标准技术研究所(NIST)于1997年开始启动并征集算法,在2000年确定采用Rijndael作为其最终算法,并于2001年被美国商务部部长批准为新的联邦信息加密标准(FIPS PUB 197),该标准的正式生效日期是2002年5月26日。

2000年10月2日,NIST对Rijndael做出了最终评估。

AES是一个迭代的、对称密钥分组的密码,它可以使用128、192和256位密钥,并且用128位(16字节)分组加密和解密数据。

与公共密钥密码使用密钥对不同,对称密钥密码使用相同的密钥加密和解密数据。

通过分组密码返回的加密数据的位数与输入数据相同。

迭代加密使用一个循环结构,在该循环中重复置换(permutations)和替换(substitutions)输入数据。

1、AES 加密模块子密钥轮密钥加(AddRoundKey )明文块字节代替(SubBytes )行移位(ShiftRows )列混合(MixColumns )轮密钥加(AddRoundKey )是否最后一轮是否轮密钥加(AddRoundKey )字节代替(SubBytes )行移位(ShiftRows )密文块子密钥子密钥 字节替代:通过一个非线性的替换函数,用查找表的方式把每个字节替换成对应的字节;行移位:将矩阵中的每个横列进行循环式移位;列混合:为了充分混合矩阵中各个直行的操作,这个步骤使用线性转换来混合每行内的四个字节;轮密钥加:矩阵中的每一个自己都与该次循环的子密钥做XOR 逻辑运算;每个子密钥有密钥生成方案产生;最后一个加密循环中省略列混合步骤,而以另一个轮密钥加取代。

aes实验报告AES实验报告引言:AES(Advanced Encryption Standard)是一种对称加密算法,被广泛应用于保护敏感数据的安全传输和存储。

本实验旨在探究AES算法的原理和应用,并通过实验验证其加密和解密的效果。

一、AES算法的原理AES算法是一种分组密码算法,将明文分成固定长度的数据块,并通过一系列的加密和解密操作来保护数据的机密性。

AES算法的核心是轮函数,它通过一系列的轮变换来对数据进行加密和解密。

二、实验准备1. 实验环境搭建:在计算机上安装支持AES算法的编程环境,如Python或Java。

2. 实验材料准备:准备一些测试用的明文和密钥,以及相应的加密和解密结果。

三、AES算法的加密过程1. 密钥扩展:AES算法需要对输入的密钥进行扩展,生成一系列的轮密钥。

这些轮密钥用于后续的加密和解密操作。

2. 初始轮:将明文与第一轮密钥进行异或运算。

3. 轮变换:AES算法中的轮变换包括字节代换、行移位、列混淆和轮密钥加。

这些变换操作按照一定的顺序进行,每一轮都会产生一个新的加密结果。

4. 最终轮:在最后一轮中,省略列混淆操作,并将结果与最后一轮密钥进行异或运算。

四、实验步骤1. 选择一组明文和密钥作为输入数据。

2. 使用AES算法对明文进行加密,得到密文。

3. 使用相同的密钥对密文进行解密,得到还原的明文。

4. 比较还原的明文与原始明文是否一致,验证AES算法的正确性。

五、实验结果与分析在实验中,我们选择了一组明文和密钥进行加密和解密操作。

经过实验,我们成功地得到了相应的密文和还原的明文,并与原始明文进行了比较。

结果显示,还原的明文与原始明文完全一致,证明了AES算法的正确性和可靠性。

六、AES算法的应用AES算法在现代密码学中被广泛应用于数据的加密和解密过程。

它可以用于保护敏感数据的安全传输和存储,如网络通信、文件加密和数据库加密等领域。

AES算法具有高度的安全性和可靠性,被认为是目前最强大的对称加密算法之一。

JA V A实现AES加密算法代码近些年DES使用越来越少,原因就在于其使用56位密钥,比较容易被破解,近些年来逐渐被AES替代,AES已经变成目前对称加密中最流行算法之一;AES可以使用128、192、和256位密钥,并且用128位分组加密和解密数据。

本文就简单介绍如何通过JA VA实现AES加密。

1. JA V A 实现闲话少许,掠过AES加密原理及算法,关于这些直接搜索专业网站吧,我们直接看JA V A的具体实现。

1.1 加密代码有详细解释,不多废话。

/*** 加密** @param content 需要加密的内容* @param password 加密密码* @return*/public static byte[] encrypt(String content, String password) {try {KeyGenerator kgen = KeyGenerator.getInstance("AES"); kgen.init(128, new SecureRandom(password.getBytes())); SecretKey secretKey = kgen.generateKey();byte[] enCodeFormat = secretKey.getEncoded();SecretKeySpec key = new SecretKeySpec(enCodeFormat, "AES");Cipher cipher = Cipher.getInstance("AES");// 创建密码器byte[] byteContent = content.getBytes("utf-8");cipher.init(Cipher.ENCRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(byteContent);return result; // 加密} catch (NoSuchAlgorithmException e){ e.printStackTrace();} catch (NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e) { e.printStackTrace();} catch (UnsupportedEncodingException e){ e.printStackTrace();} catch (IllegalBlockSizeException e) { e.printStackTrace();} catch (BadPaddingException e) { e.printStackTrace();} return null;}/*** 加密** @param content 需要加密的内容* @param password 加密密码* @return*/public static byte[] encrypt(String content, String password) {try {KeyGenerator kgen = KeyGenerator.getInstance("AES");kgen.init(128, new SecureRandom(password.getBytes()));SecretKey secretKey = kgen.generateKey();byte[] enCodeFormat = secretKey.getEncoded();SecretKeySpec key = new SecretKeySpec(enCodeFormat, "AES");Cipher cipher = Cipher.getInstance("AES");// 创建密码器byte[] byteContent = content.getBytes("utf-8");cipher.init(Cipher.ENCRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(byteContent);return result; // 加密} catch (NoSuchAlgorithmException e)(NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e) { e.printStackTrace();} catch (UnsupportedEncodingException e){ e.printStackTrace();} catch (IllegalBlockSizeException e) { e.printStackTrace();} catch (BadPaddingException e) { e.printStackTrace();} return null;} 2.2 解密代码有详细注释,不多废话注意:解密的时候要传入byte数组view plaincopy to clipboardprint?/**解密* @param content 待解密内容* @param password 解密密钥* @return*/ public static byte[] decrypt(byte[] content, String password) {try {KeyGenerator kgen =KeyGenerator.getInstance("AES");kgen.init(128, new SecureRandom(password.getBytes()));SecretKey secretKey = kgen.generateKey();byte[] enCodeFormat = secretKey.getEncoded();SecretKeySpec key = new SecretKeySpec(enCodeFormat, "AES");Cipher cipher = Cipher.getInstance("AES");// 创建密码器cipher.init(Cipher.DECRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(content);return result; // 加密} catch (NoSuchAlgorithmException e)(NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e) { e.printStackTrace();} catch (IllegalBlockSizeException e){ e.printStackTrace();} catch (BadPaddingException e) { e.printStackTrace();}return null;}/**解密* @param content 待解密内容* @param password 解密密钥* @return*/public static byte[] decrypt(byte[] content, String password) {try {KeyGenerator kgen = KeyGenerator.getInstance("AES"); kgen.init(128, new SecureRandom(password.getBytes())); SecretKey secretKey = kgen.generateKey();byte[] enCodeFormat = secretKey.getEncoded();SecretKeySpec key = new SecretKeySpec(enCodeFormat, "AES");Cipher cipher = Cipher.getInstance("AES");// 创建密码器cipher.init(Cipher.DECRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(content);return result; // 加密} catch (NoSuchAlgorithmException e){ e.printStackTrace();} catch (NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e) { e.printStackTrace();} catch (IllegalBlockSizeException e){ e.printStackTrace();} catch (BadPaddingException e) { e.printStackTrace();}return null;}2.3 测试代码String content = "test";String password = "12345678";//加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password); //解密byte[] decryptResult =decrypt(encryptResult,password);System.out.println("解密后:" + new String(decryptResult));String content = "test"; String password = "12345678";//加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);//解密byte[] decryptResult = decrypt(encryptResult,password); System.out.println("解密后:" + new String(decryptResult));输出结果如下:加密前:test解密后:test 2.4 容易出错的地方但是如果我们将测试代码修改一下,如下:String content = "test";String password = "12345678";//加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password); try {String encryptResultStr = newString(encryptResult,"utf-8");//解密byte[] decryptResult =decrypt(encryptResultStr.getBytes("utf-8"),password);System.out.println("解密后:" + newString(decryptResult));} catch (UnsupportedEncodingException e){ e.printStackTrace();}String content = "test"; String password = "12345678";//加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);try{String encryptResultStr = newString(encryptResult,"utf-8");//解密byte[] decryptResult =decrypt(encryptResultStr.getBytes("utf-8"),password); System.out.println("解密后:" + newString(decryptResult));} catch (UnsupportedEncodingException e){ e.printStackTrace();}则,系统会报出如下异常:javax.crypto.IllegalBlockSizeException: Input length must be multiple of 16 when decrypting with padded cipher at com.sun.crypto.provider.SunJCE_f.b(DashoA13*..)at com.sun.crypto.provider.SunJCE_f.b(DashoA13*..)at com.sun.crypto.provider.AESCipher.engineDoFinal(DashoA13* ..)at javax.crypto.Cipher.doFinal(DashoA13*..)这主要是因为加密后的byte数组是不能强制转换成字符串的,换言之:字符串和byte数组在这种情况下不是互逆的;要避免这种情况,我们需要做一些修订,可以考虑将二进制数据转换成十六进制表示,主要有如下两个方法: 2.4.1将二进制转换成16进制/**将二进制转换成16进制* @param buf* @return*/public static StringparseByte2HexStr(byte buf[]) {StringBuffer sb = new StringBuffer();for (int i = 0; i String hex = Integer.toHexString(buf[i] & 0xFF);if (hex.length() == 1) {hex = '0' + hex;}sb.append(hex.toUpperCase());}returnsb.toString();}/**将二进制转换成16进制*@param buf* @return*/public static String parseByte2HexStr(byte buf[]) {StringBuffer sb = new StringBuffer();for (int i = 0; i String hex = Integer.toHexString(buf[i] & 0xFF);if (hex.length() == 1) {hex = '0' + hex;}sb.append(hex.toUpperCase());}returnsb.toString();} 2.4.2 将16进制转换为二进制/**将16进制转换为二进制* @param hexStr* @return */public static byte[] parseHexStr2Byte(String hexStr){if (hexStr.length() return null;byte[] result = new byte[hexStr.length()/2];for (int i = 0;i int high =Integer.parseInt(hexStr.substring(i*2, i*2+1), 16);int low = Integer.parseInt(hexStr.substring(i*2+1, i*2+2), 16);result[i] = (byte) (high * 16 + low);}return result;}/**将16进制转换为二进制* @param hexStr*@return*/public static byte[] parseHexStr2Byte(String hexStr) {if (hexStr.length() return null;byte[] result = new byte[hexStr.length()/2];for (int i = 0;i int high = Integer.parseInt(hexStr.substring(i*2, i*2+1), 16);int low = Integer.parseInt(hexStr.substring(i*2+1, i*2+2), 16); result[i] = (byte) (high * 16 + low);}return result;}然后,我们再修订以上测试代码,如下:String content = "test";String password = "12345678";//加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);String encryptResultStr = parseByte2HexStr(encryptResult); System.out.println("加密后:" + encryptResultStr);//解密byte[] decryptFrom = parseHexStr2Byte(encryptResultStr);byte[] decryptResult = decrypt(decryptFrom,password); System.out.println("解密后:" + new String(decryptResult)); String content = "test";String password = "12345678";//加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);StringencryptResultStr = parseByte2HexStr(encryptResult); System.out.println("加密后:" + encryptResultStr);//解密byte[] decryptFrom = parseHexStr2Byte(encryptResultStr);byte[] decryptResult = decrypt(decryptFrom,password); System.out.println("解密后:" + new String(decryptResult));测试结果如下:加密前:test加密后:73C58BAFE578C59366D8C995CD0B9D6D解密后:test 2.5 另外一种加密方式还有一种加密方式,大家可以参考如下:/*** 加密** @param content 需要加密的内容* @param password 加密密码*@return*/public static byte[] encrypt2(String content, String password) {try {SecretKeySpec key = new SecretKeySpec(password.getBytes(), "AES");Cipher cipher = Cipher.getInstance("AES/ECB/NoPadding");byte[] byteContent = content.getBytes("utf-8");cipher.init(Cipher.ENCRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(byteContent);return result; // 加密} catch (NoSuchAlgorithmException e){ e.printStackTrace();} catch (NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e) { e.printStackTrace();} catch (UnsupportedEncodingException e){ e.printStackTrace();} catch (IllegalBlockSizeException e) { e.printStackTrace();} catch (BadPaddingException e) { e.printStackTrace();} return null;}/*** 加密** @param content 需要加密的内容* @param password 加密密码* @return*/public static byte[] encrypt2(String content, String password) {try {SecretKeySpec key = new SecretKeySpec(password.getBytes(), "AES");Cipher cipher = Cipher.getInstance("AES/ECB/NoPadding");byte[] byteContent = content.getBytes("utf-8");cipher.init(Cipher.ENCRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(byteContent);return result; // 加密} catch (NoSuchAlgorithmException e){ e.printStackTrace();} catch (NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e) { e.printStackTrace();} catch (UnsupportedEncodingException e){ e.printStackTrace();} catch (IllegalBlockSizeException e) { e.printStackTrace();} catch (BadPaddingException e) { e.printStackTrace();} return null;}这种加密方式有两种限制密钥必须是16位的待加密内容的长度必须是16的倍数,如果不是16的倍数,就会出如下异常:javax.crypto.IllegalBlockSizeException: Input length not multiple of 16 bytes atcom.sun.crypto.provider.SunJCE_f.a(DashoA13*..)at com.sun.crypto.provider.SunJCE_f.b(DashoA13*..)at com.sun.crypto.provider.SunJCE_f.b(DashoA13*..)at com.sun.crypto.provider.AESCipher.engineDoFinal(DashoA13* ..)at javax.crypto.Cipher.doFinal(DashoA13*..)要解决如上异常,可以通过补全传入加密内容等方式进行避免。

JAVA加密解密之对称加密算法AESAES(Advanced Encryption Standard)是一种对称加密算法,也被称为Rijndael加密算法。

它是目前应用最广泛的加密算法之一,常用于保护数据的机密性。

AES算法是在公开的一种替代算法Rijndael的基础上,经美国国家标准与技术研究院(NIST)的认证,成为美国政府的标准加密算法。

AES算法使用固定长度的密钥来对数据进行加密和解密,密钥长度可以是128位、192位或256位。

AES算法通过对数据进行一系列的替换、转置和异或操作,以及多轮的加密处理来实现数据的加密。

加密过程可以简单地分为四个步骤:字节替换(SubBytes)、行移位(ShiftRows)、列混淆(MixColumns)和轮密钥加(AddRoundKey)。

解密过程则是加密过程的逆向操作。

字节替换(SubBytes)是AES算法的第一步,它将输入的明文字节映射到一个经过预定义的S盒(Substitution Box)变换后的值,这样可以增加数据的混淆性和扩散性。

行移位(ShiftRows)是AES算法的第二步,它将每一行的字节进行循环移位,使得输入数据的局部特征在整个加密过程中得到更好的扩散效果。

列混淆(MixColumns)是AES算法的第三步,它对输入数据的每一列进行一系列的线性变换,增加密文的随机性和混淆性。

轮密钥加(AddRoundKey)是AES算法的最后一步,它将每一轮的密钥与加密(或解密)轮次的状态矩阵进行异或操作,从而引入密钥的影响,增加数据的复杂性和随机性。

AES算法的安全性主要依赖于以下几个方面:1.替换和混淆:AES算法使用了非线性的S盒和列混淆操作,使得加密操作难以反向计算和预测。

2.扩散性:AES算法的多轮处理和行移位操作,使得每个明文字节的影响在加密过程中能够尽可能地扩散到输出密文。

3.密钥长度:AES算法支持不同长度的密钥,对于较长的密钥长度,破解算法需要更大的计算量。

JAVA实现AES的加密和解密算法AES(高级加密标准)是一种对称加密算法,可以通过Java的javax.crypto库来实现。

下面我们将介绍一种基于Java的AES加密和解密算法的实现方法。

1.导入所需的包在Java中使用AES加密和解密算法需要导入以下两个包:```import javax.crypto.Cipher;import javax.crypto.spec.SecretKeySpec;```2.创建加密和解密函数首先,我们需要创建加密函数和解密函数。

加密函数将输入的明文数据加密为密文,解密函数将输入的密文数据解密为明文。

```javaprivate static byte[] encrypt(byte[] key, byte[] data) throws ExceptionSecretKeySpec secretKeySpec = new SecretKeySpec(key, "AES");Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");cipher.init(Cipher.ENCRYPT_MODE, secretKeySpec);return cipher.doFinal(data);private static byte[] decrypt(byte[] key, byte[] encryptedData) throws ExceptionSecretKeySpec secretKeySpec = new SecretKeySpec(key, "AES");Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");cipher.init(Cipher.DECRYPT_MODE, secretKeySpec);return cipher.doFinal(encryptedData);```3.测试加密和解密函数为了验证加密和解密函数的正确性,我们可以创建一个测试函数来测试它们。

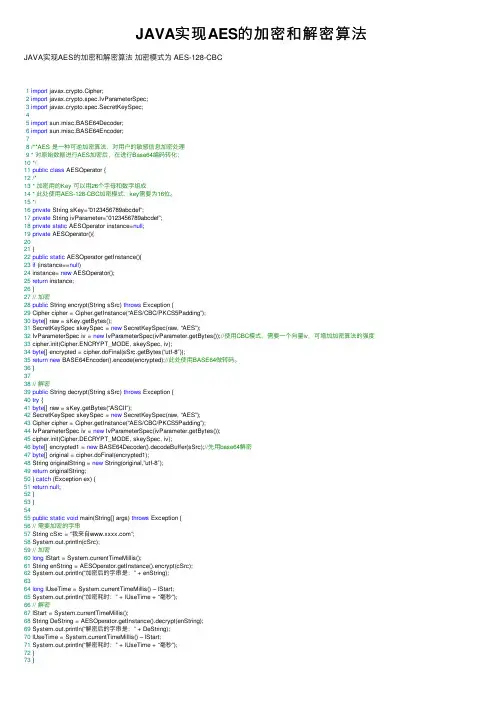

JAVA实现AES的加密和解密算法JAVA实现AES的加密和解密算法加密模式为 AES-128-CBC1import javax.crypto.Cipher;2import javax.crypto.spec.IvParameterSpec;3import javax.crypto.spec.SecretKeySpec;45import sun.misc.BASE64Decoder;6import sun.misc.BASE64Encoder;78/**AES 是⼀种可逆加密算法,对⽤户的敏感信息加密处理9* 对原始数据进⾏AES加密后,在进⾏Base64编码转化;10*/11public class AESOperator {12/*13* 加密⽤的Key 可以⽤26个字母和数字组成14* 此处使⽤AES-128-CBC加密模式,key需要为16位。

15*/16private String sKey=”0123456789abcdef”;17private String ivParameter=”0123456789abcdef”;18private static AESOperator instance=null;19private AESOperator(){2021 }22public static AESOperator getInstance(){23if (instance==null)24 instance= new AESOperator();25return instance;26 }27// 加密28public String encrypt(String sSrc) throws Exception {29 Cipher cipher = Cipher.getInstance(“AES/CBC/PKCS5Padding”);30byte[] raw = sKey.getBytes();31 SecretKeySpec skeySpec = new SecretKeySpec(raw, “AES”);32 IvParameterSpec iv = new IvParameterSpec(ivParameter.getBytes());//使⽤CBC模式,需要⼀个向量iv,可增加加密算法的强度33 cipher.init(Cipher.ENCRYPT_MODE, skeySpec, iv);34byte[] encrypted = cipher.doFinal(sSrc.getBytes(“utf-8″));35return new BASE64Encoder().encode(encrypted);//此处使⽤BASE64做转码。

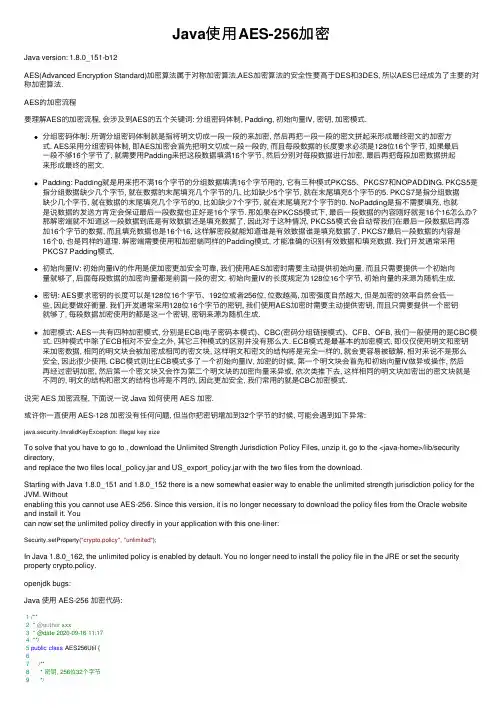

Java使⽤AES-256加密Java version: 1.8.0_151-b12AES(Advanced Encryption Standard)加密算法属于对称加密算法,AES加密算法的安全性要⾼于DES和3DES, 所以AES已经成为了主要的对称加密算法.AES的加密流程要理解AES的加密流程, 会涉及到AES的五个关键词: 分组密码体制, Padding, 初始向量IV, 密钥, 加密模式.分组密码体制: 所谓分组密码体制就是指将明⽂切成⼀段⼀段的来加密, 然后再把⼀段⼀段的密⽂拼起来形成最终密⽂的加密⽅式. AES采⽤分组密码体制, 即AES加密会⾸先把明⽂切成⼀段⼀段的, ⽽且每段数据的长度要求必须是128位16个字节, 如果最后⼀段不够16个字节了, 就需要⽤Padding来把这段数据填满16个字节, 然后分别对每段数据进⾏加密, 最后再把每段加密数据拼起来形成最终的密⽂.Padding: Padding就是⽤来把不满16个字节的分组数据填满16个字节⽤的, 它有三种模式PKCS5、PKCS7和NOPADDING. PKCS5是指分组数据缺少⼏个字节, 就在数据的末尾填充⼏个字节的⼏, ⽐如缺少5个字节, 就在末尾填充5个字节的5. PKCS7是指分组数据缺少⼏个字节, 就在数据的末尾填充⼏个字节的0, ⽐如缺少7个字节, 就在末尾填充7个字节的0. NoPadding是指不需要填充, 也就是说数据的发送⽅肯定会保证最后⼀段数据也正好是16个字节. 那如果在PKCS5模式下, 最后⼀段数据的内容刚好就是16个16怎么办?那解密端就不知道这⼀段数据到底是有效数据还是填充数据了, 因此对于这种情况, PKCS5模式会⾃动帮我们在最后⼀段数据后再添加16个字节的数据, ⽽且填充数据也是16个16, 这样解密段就能知道谁是有效数据谁是填充数据了. PKCS7最后⼀段数据的内容是16个0, 也是同样的道理. 解密端需要使⽤和加密端同样的Padding模式, 才能准确的识别有效数据和填充数据. 我们开发通常采⽤PKCS7 Padding模式.初始向量IV: 初始向量IV的作⽤是使加密更加安全可靠, 我们使⽤AES加密时需要主动提供初始向量, ⽽且只需要提供⼀个初始向量就够了, 后⾯每段数据的加密向量都是前⾯⼀段的密⽂. 初始向量IV的长度规定为128位16个字节, 初始向量的来源为随机⽣成.密钥: AES要求密钥的长度可以是128位16个字节、192位或者256位, 位数越⾼, 加密强度⾃然越⼤, 但是加密的效率⾃然会低⼀些, 因此要做好衡量. 我们开发通常采⽤128位16个字节的密钥, 我们使⽤AES加密时需要主动提供密钥, ⽽且只需要提供⼀个密钥就够了, 每段数据加密使⽤的都是这⼀个密钥, 密钥来源为随机⽣成.加密模式: AES⼀共有四种加密模式, 分别是ECB(电⼦密码本模式)、CBC(密码分组链接模式)、CFB、OFB, 我们⼀般使⽤的是CBC模式. 四种模式中除了ECB相对不安全之外, 其它三种模式的区别并没有那么⼤. ECB模式是最基本的加密模式, 即仅仅使⽤明⽂和密钥来加密数据, 相同的明⽂块会被加密成相同的密⽂块, 这样明⽂和密⽂的结构将是完全⼀样的, 就会更容易被破解, 相对来说不是那么安全, 因此很少使⽤. CBC模式则⽐ECB模式多了⼀个初始向量IV, 加密的时候, 第⼀个明⽂块会⾸先和初始向量IV做异或操作, 然后再经过密钥加密, 然后第⼀个密⽂块⼜会作为第⼆个明⽂块的加密向量来异或, 依次类推下去, 这样相同的明⽂块加密出的密⽂块就是不同的, 明⽂的结构和密⽂的结构也将是不同的, 因此更加安全, 我们常⽤的就是CBC加密模式.说完 AES 加密流程, 下⾯说⼀说 Java 如何使⽤ AES 加密.或许你⼀直使⽤ AES-128 加密没有任何问题, 但当你把密钥增加到32个字节的时候, 可能会遇到如下异常:java.security.InvalidKeyException: Illegal key sizeTo solve that you have to go to , download the Unlimited Strength Jurisdiction Policy Files, unzip it, go to the <java-home>/lib/security directory,and replace the two files local_policy.jar and US_export_policy.jar with the two files from the download.Starting with Java 1.8.0_151 and 1.8.0_152 there is a new somewhat easier way to enable the unlimited strength jurisdiction policy for the JVM. Withoutenabling this you cannot use AES-256. Since this version, it is no longer necessary to download the policy files from the Oracle website and install it. Youcan now set the unlimited policy directly in your application with this one-liner:Security.setProperty("crypto.policy", "unlimited");In Java 1.8.0_162, the unlimited policy is enabled by default. You no longer need to install the policy file in the JRE or set the security property crypto.policy.openjdk bugs:Java 使⽤ AES-256 加密代码:1/**2 * @author xxx3 * @date 2020-09-16 11:174 **/5public class AES256Util {67/**8 * 密钥, 256位32个字节9*/10public static final String DEFAULT_SECRET_KEY = "uBdUx82vPHkDKb284d7NkjFoNcKWBuka";1112private static final String AES = "AES";1314/**15 * 初始向量IV, 初始向量IV的长度规定为128位16个字节, 初始向量的来源为随机⽣成.16*/17private static final byte[] KEY_VI = "c558Gq0YQK2QUlMc".getBytes();1819/**20 * 加密解密算法/加密模式/填充⽅式21*/22private static final String CIPHER_ALGORITHM = "AES/CBC/PKCS5Padding";2324private static java.util.Base64.Encoder base64Encoder = java.util.Base64.getEncoder();25private static java.util.Base64.Decoder base64Decoder = java.util.Base64.getDecoder();2627static {28 java.security.Security.setProperty("crypto.policy", "unlimited");29 }3031/**32 * AES加密33*/34public static String encode(String key, String content) {35try {36 javax.crypto.SecretKey secretKey = new javax.crypto.spec.SecretKeySpec(key.getBytes(), AES);37 javax.crypto.Cipher cipher = javax.crypto.Cipher.getInstance(CIPHER_ALGORITHM);38 cipher.init(javax.crypto.Cipher.ENCRYPT_MODE, secretKey, new javax.crypto.spec.IvParameterSpec(KEY_VI)); 3940// 获取加密内容的字节数组(这⾥要设置为utf-8)不然内容中如果有中⽂和英⽂混合中⽂就会解密为乱码41byte[] byteEncode = content.getBytes(java.nio.charset.StandardCharsets.UTF_8);4243// 根据密码器的初始化⽅式加密44byte[] byteAES = cipher.doFinal(byteEncode);4546// 将加密后的数据转换为字符串47return base64Encoder.encodeToString(byteAES);48 } catch (Exception e) {49 e.printStackTrace();50 }51return null;52 }5354/**55 * AES解密56*/57public static String decode(String key, String content) {58try {59 javax.crypto.SecretKey secretKey = new javax.crypto.spec.SecretKeySpec(key.getBytes(), AES);60 javax.crypto.Cipher cipher = javax.crypto.Cipher.getInstance(CIPHER_ALGORITHM);61 cipher.init(javax.crypto.Cipher.DECRYPT_MODE, secretKey, new javax.crypto.spec.IvParameterSpec(KEY_VI)); 6263// 将加密并编码后的内容解码成字节数组64byte[] byteContent = base64Decoder.decode(content);65// 解密66byte[] byteDecode = cipher.doFinal(byteContent);67return new String(byteDecode, java.nio.charset.StandardCharsets.UTF_8);68 } catch (Exception e) {69 e.printStackTrace();70 }71return null;72 }7374public static void main(String[] args) {75 String dbPassword = "123456";76 String encryptDbPwd = AES256Util.encode(DEFAULT_SECRET_KEY, dbPassword);77 System.out.println("encrypt: " + encryptDbPwd);7879 String decrypt = AES256Util.decode(DEFAULT_SECRET_KEY, encryptDbPwd);80 System.out.println("decrypt:" + decrypt);81 }8283 }测试:最后特别说明⼀下:解密时⽤到的密钥, 初始向量IV, 加密模式, Padding模式必须和加密时的保持⼀致, 否则则会解密失败.。

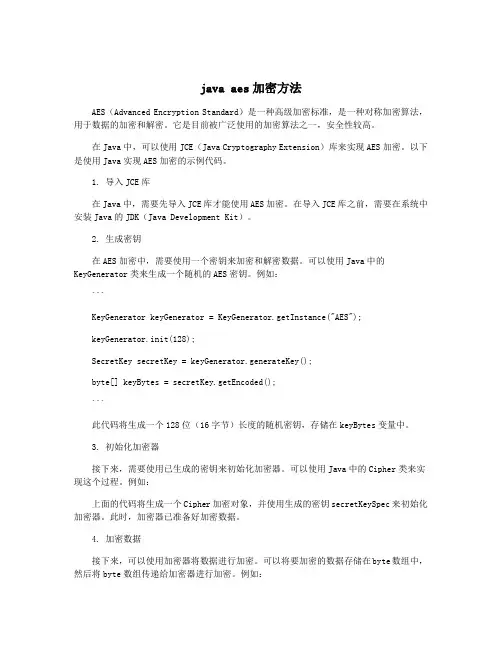

java aes加密方法AES(Advanced Encryption Standard)是一种高级加密标准,是一种对称加密算法,用于数据的加密和解密。

它是目前被广泛使用的加密算法之一,安全性较高。

在Java中,可以使用JCE(Java Cryptography Extension)库来实现AES加密。

以下是使用Java实现AES加密的示例代码。

1. 导入JCE库在Java中,需要先导入JCE库才能使用AES加密。

在导入JCE库之前,需要在系统中安装Java的JDK(Java Development Kit)。

2. 生成密钥在AES加密中,需要使用一个密钥来加密和解密数据。

可以使用Java中的KeyGenerator类来生成一个随机的AES密钥。

例如:```KeyGenerator keyGenerator = KeyGenerator.getInstance("AES");keyGenerator.init(128);SecretKey secretKey = keyGenerator.generateKey();byte[] keyBytes = secretKey.getEncoded();```此代码将生成一个128位(16字节)长度的随机密钥,存储在keyBytes变量中。

3. 初始化加密器接下来,需要使用已生成的密钥来初始化加密器。

可以使用Java中的Cipher类来实现这个过程。

例如:上面的代码将生成一个Cipher加密对象,并使用生成的密钥secretKeySpec来初始化加密器。

此时,加密器已准备好加密数据。

4. 加密数据接下来,可以使用加密器将数据进行加密。

可以将要加密的数据存储在byte数组中,然后将byte数组传递给加密器进行加密。

例如:```byte[] data = "Encrypt me".getBytes("UTF-8");byte[] encryptedData = cipher.doFinal(data);```上面的代码将字符串“Encrypt me”转换为UTF-8编码的byte数组,并将byte数组传递给加密器进行加密。

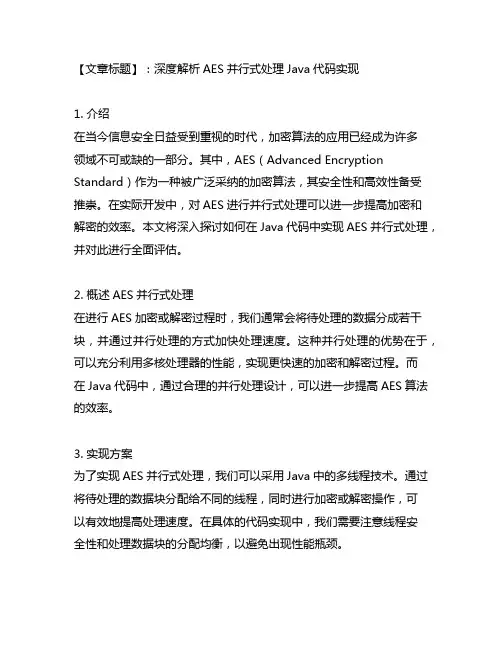

【文章标题】:深度解析AES并行式处理Java代码实现1. 介绍在当今信息安全日益受到重视的时代,加密算法的应用已经成为许多领域不可或缺的一部分。

其中,AES(Advanced Encryption Standard)作为一种被广泛采纳的加密算法,其安全性和高效性备受推崇。

在实际开发中,对AES进行并行式处理可以进一步提高加密和解密的效率。

本文将深入探讨如何在Java代码中实现AES并行式处理,并对此进行全面评估。

2. 概述AES并行式处理在进行AES加密或解密过程时,我们通常会将待处理的数据分成若干块,并通过并行处理的方式加快处理速度。

这种并行处理的优势在于,可以充分利用多核处理器的性能,实现更快速的加密和解密过程。

而在Java代码中,通过合理的并行处理设计,可以进一步提高AES算法的效率。

3. 实现方案为了实现AES并行式处理,我们可以采用Java中的多线程技术。

通过将待处理的数据块分配给不同的线程,同时进行加密或解密操作,可以有效地提高处理速度。

在具体的代码实现中,我们需要注意线程安全性和处理数据块的分配均衡,以避免出现性能瓶颈。

4. 优化和性能评估在进行AES并行式处理的实现过程中,我们需要对代码进行优化,以进一步提高算法的效率。

可以通过合理的线程池管理和数据块分配策略,达到最佳的并行处理效果。

另我们还可以结合硬件加速技术,如Intel的AES-NI指令集,进一步提升算法的性能表现。

5. 结论与展望通过本文的深度解析,我们对AES并行式处理的Java代码实现有了全面的认识。

并行式处理不仅可以提高AES算法的加密和解密速度,同时也为我们展示了多线程技术在信息安全领域的应用前景。

在未来的发展中,我们可以进一步探索并行处理与其他加密算法的结合,以构建更加高效和安全的加密系统。

个人观点在信息安全领域,加密算法的效率和安全性是密不可分的。

而通过并行式处理的方式,可以有效提高加密算法的处理速度,为信息安全系统的性能提供有力保障。

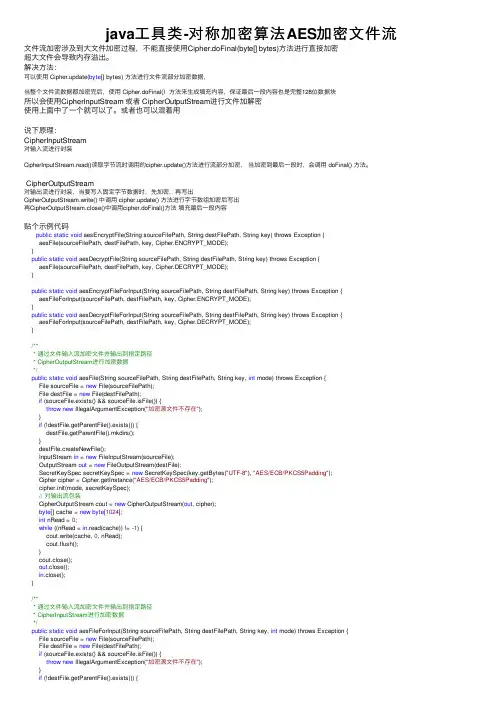

java⼯具类-对称加密算法AES加密⽂件流⽂件流加密涉及到⼤⽂件加密过程,不能直接使⽤Cipher.doFinal(byte[] bytes)⽅法进⾏直接加密超⼤⽂件会导致内存溢出。

解决⽅法:可以使⽤ Cipher.update(byte[] bytes) ⽅法进⾏⽂件流部分加密数据,当整个⽂件流数据都加密完后,使⽤ Cipher.doFinal()⽅法来⽣成填充内容,保证最后⼀段内容也是完整128位数据块所以会使⽤CipherInputStream 或者 CipherOutputStream进⾏⽂件加解密使⽤上⾯中了⼀个就可以了。

或者也可以混着⽤说下原理:CipherInputStream对输⼊流进⾏封装CipherInputStream.read()读取字节流时调⽤的cipher.update()⽅法进⾏流部分加密,当加密到最后⼀段时,会调⽤ doFinal() ⽅法。

CipherOutputStream对输出流进⾏封装,当要写⼊固定字节数据时,先加密,再写出CipherOutputStream.write() 中调⽤ cipher.update() ⽅法进⾏字节数组加密后写出再CipherOutputStream.close()中调⽤cipher.doFinal()⽅法填充最后⼀段内容贴个⽰例代码 public static void aesEncryptFile(String sourceFilePath, String destFilePath, String key) throws Exception {aesFile(sourceFilePath, destFilePath, key, Cipher.ENCRYPT_MODE);}public static void aesDecryptFile(String sourceFilePath, String destFilePath, String key) throws Exception {aesFile(sourceFilePath, destFilePath, key, Cipher.DECRYPT_MODE);}public static void aesEncryptFileForInput(String sourceFilePath, String destFilePath, String key) throws Exception {aesFileForInput(sourceFilePath, destFilePath, key, Cipher.ENCRYPT_MODE);}public static void aesDecryptFileForInput(String sourceFilePath, String destFilePath, String key) throws Exception {aesFileForInput(sourceFilePath, destFilePath, key, Cipher.DECRYPT_MODE);}/*** 通过⽂件输⼊流加密⽂件并输出到指定路径* CipherOutputStream进⾏加密数据*/public static void aesFile(String sourceFilePath, String destFilePath, String key, int mode) throws Exception {File sourceFile = new File(sourceFilePath);File destFile = new File(destFilePath);if (sourceFile.exists() && sourceFile.isFile()) {throw new IllegalArgumentException("加密源⽂件不存在");}if (!destFile.getParentFile().exists()) {destFile.getParentFile().mkdirs();}destFile.createNewFile();InputStream in = new FileInputStream(sourceFile);OutputStream out = new FileOutputStream(destFile);SecretKeySpec secretKeySpec = new SecretKeySpec(key.getBytes("UTF-8"), "AES/ECB/PKCS5Padding");Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");cipher.init(mode, secretKeySpec);// 对输出流包装CipherOutputStream cout = new CipherOutputStream(out, cipher);byte[] cache = new byte[1024];int nRead = 0;while ((nRead = in.read(cache)) != -1) {cout.write(cache, 0, nRead);cout.flush();}cout.close();out.close();in.close();}/*** 通过⽂件输⼊流加密⽂件并输出到指定路径* CipherInputStream进⾏加密数据*/public static void aesFileForInput(String sourceFilePath, String destFilePath, String key, int mode) throws Exception {File sourceFile = new File(sourceFilePath);File destFile = new File(destFilePath);if (sourceFile.exists() && sourceFile.isFile()) {throw new IllegalArgumentException("加密源⽂件不存在");}if (!destFile.getParentFile().exists()) {destFile.getParentFile().mkdirs();}destFile.createNewFile();InputStream in = new FileInputStream(sourceFile);OutputStream out = new FileOutputStream(destFile);SecretKeySpec secretKeySpec = new SecretKeySpec(key.getBytes("UTF-8"), "AES/ECB/PKCS5Padding"); Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");cipher.init(mode, secretKeySpec);// 对输⼊流包装CipherInputStream cin = new CipherInputStream(in, cipher);byte[] cache = new byte[1024];int nRead = 0;while ((nRead = cin.read(cache)) != -1) {out.write(cache, 0, nRead);out.flush();}out.close();cin.close();in.close();}。

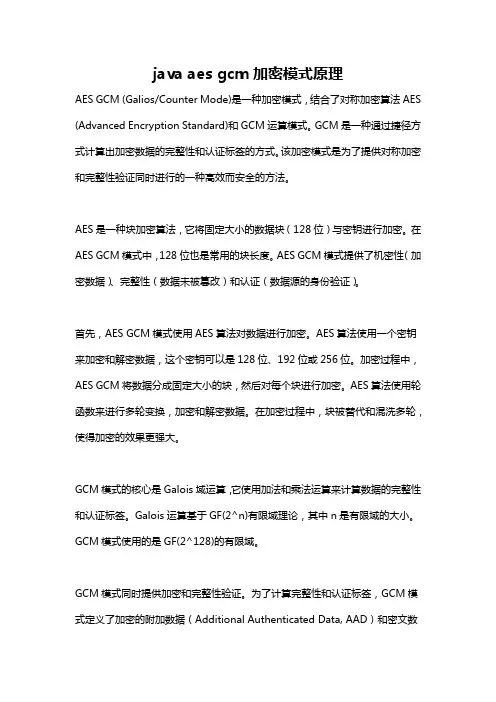

java aes gcm加密模式原理AES GCM (Galios/Counter Mode)是一种加密模式,结合了对称加密算法AES (Advanced Encryption Standard)和GCM运算模式。

GCM是一种通过捷径方式计算出加密数据的完整性和认证标签的方式。

该加密模式是为了提供对称加密和完整性验证同时进行的一种高效而安全的方法。

AES是一种块加密算法,它将固定大小的数据块(128位)与密钥进行加密。

在AES GCM模式中,128位也是常用的块长度。

AES GCM模式提供了机密性(加密数据)、完整性(数据未被篡改)和认证(数据源的身份验证)。

首先,AES GCM模式使用AES算法对数据进行加密。

AES算法使用一个密钥来加密和解密数据,这个密钥可以是128位、192位或256位。

加密过程中,AES GCM将数据分成固定大小的块,然后对每个块进行加密。

AES算法使用轮函数来进行多轮变换,加密和解密数据。

在加密过程中,块被替代和混洗多轮,使得加密的效果更强大。

GCM模式的核心是Galois域运算,它使用加法和乘法运算来计算数据的完整性和认证标签。

Galois运算基于GF(2^n)有限域理论,其中n是有限域的大小。

GCM模式使用的是GF(2^128)的有限域。

GCM模式同时提供加密和完整性验证。

为了计算完整性和认证标签,GCM模式定义了加密的附加数据(Additional Authenticated Data, AAD)和密文数据。

附加数据是一些不加密的数据,但是要与加密数据一起认证和验证。

密文数据是加密后的数据。

GCM模式首先将附加数据和密文数据一起进行AES加密,并通过Galois运算计算出认证标签。

认证标签是一个128位的哈希值,用于验证数据的完整性。

加密后的数据和认证标签一起构成输出结果。

解密过程中,GCM模式使用相同的附加数据和密钥来进行解密。

解密后的数据和认证标签通过相同的Galois运算进行验证。

Java AES GCM加密模式原理一、引言在数字信息安全领域,加密技术是一项非常重要的技术,它能够保护数据的隐私性和完整性。

而在加密技术中,AES(Advanced Encryption Standard)是一种广泛使用的对称加密算法,它使用相同的密钥进行加密和解密,保证了数据的保密性。

而GCM(Galois/Counter Mode)是一种在AES加密算法基础上增加消息完整性校验的加密模式,它提供了加密和认证功能,同时保护数据不被篡改。

本文将介绍Java语言中AES GCM加密模式的原理及实现方式。

二、AES加密算法简介1. AES算法概述AES是一种对称加密算法,它使用相同的密钥进行加密和解密。

AES算法支持128位、192位和256位的密钥长度,分别对应AES-128、AES-192和AES-256。

在加密过程中,明文通过密钥和AES算法产生密文,而在解密过程中,密文通过密钥和AES算法产生明文。

2. AES加密算法流程(1)密钥扩展:AES算法会将输入的密钥扩展成多个轮密钥,以便对每一轮进行子密钥的应用。

(2)初始轮密钥加:将初始轮密钥与明文进行异或运算。

(3)多轮次的轮函数应用:将初始轮密钥与明文进行多轮次的轮函数应用,每次应用都包括字节替换、行移位、列混淆和轮密钥加。

(4)最终轮函数应用:在最后一轮进行轮函数应用,但不包括列混淆。

(5)密文输出:得到加密后的密文。

三、GCM加密模式简介1. GCM加密模式概述GCM是一种在AES加密算法基础上增加消息完整性校验的加密模式,它提供了加密和认证功能,同时保护数据不被篡改。

GCM加密模式使用一个128位的初始化向量(IV)和一个128位的认证密钥,其中IV 用于加密过程,认证密钥用于认证标签(Tag)的生成。

GCM加密模式不需要进行填充操作,因此更适合对块大小固定的数据进行加密。

2. GCM加密模式流程(1)初始处理:GCM加密模式将IV、认证密钥和明文块作为输入,并进行初始处理,得到初始计数器值。

JAVA实现AES加密算法代码JA V A实现AES加密算法代码近些年DES使用越来越少,原因就在于其使用56位密钥,比较容易被破解,近些年来逐渐被AES替代,AES已经变成目前对称加密中最流行算法之一;AES可以使用128、192、和256位密钥,并且用128位分组加密和解密数据。

本文就简单介绍如何通过JA V A实现AES加密。

1. JA V A 实现闲话少许,掠过AES加密原理及算法,关于这些直接搜索专业网站吧,我们直接看JA V A的具体实现。

1.1 加密代码有详细解释,不多废话。

/*** 加密** @param content 需要加密的内容*@param password 加密密码* @return*/public static byte[] encrypt(String content, String password) {try {KeyGenerator kgen =KeyGenerator.getInstance("AES");kgen.init(128, new SecureRandom(password.getBytes()));SecretKey secretKey = kgen.generateKey();byte[] enCodeFormat = secretKey.getEncoded();SecretKeySpec key = new SecretKeySpec(enCodeFormat, "AES");Cipher cipher = Cipher.getInstance("AES");// 创建密码器byte[] byteContent = content.getBytes("utf-8");cipher.init(Cipher.ENCRYPT_MODE, key);// 初始化SecretKeySpec(enCodeFormat, "AES");Cipher cipher = Cipher.getInstance("AES");// 创建密码器cipher.init(Cipher.DECRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(content);return result; //加密} catch (NoSuchAlgorithmException e){ e.printStackTrace();} catch (NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e){ e.printStackTrace();} catch (IllegalBlockSizeException e) { e.printStackTrace();} catch (BadPaddingException e){ e.printStackTrace();}return null;}/**解密* @param content 待解密内容* @param password 解密密钥* @return*/public static byte[] decrypt(byte[] content, String password) {try {KeyGenerator kgen =KeyGenerator.getInstance("AES");kgen.init(128, new SecureRandom(password.getBytes()));SecretKey secretKey = kgen.generateKey();byte[] enCodeFormat = secretKey.getEncoded();SecretKeySpec key = new SecretKeySpec(enCodeFormat, "AES");Cipher cipher = Cipher.getInstance("AES");// 创建密码器cipher.init(Cipher.DECRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(content);return result; //加密} catch (NoSuchAlgorithmException e){ e.printStackTrace();} catch (NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e){ e.printStackTrace();} catch (IllegalBlockSizeException e) { e.printStackTrace();} catch (BadPaddingException e){ e.printStackTrace();}return null;}2.3 测试代码String content = "test";String password = "12345678";//加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);//解密byte[] decryptResult = decrypt(encryptResult,password); System.out.println("解密后:" + new String(decryptResult)); String content = "test";String password = "12345678"; //加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);//解密byte[] decryptResult =decrypt(encryptResult,password);System.out.println("解密后:" + new String(decryptResult));输出结果如下:加密前:test解密后:test 2.4 容易出错的地方但是如果我们将测试代码修改一下,如下:String content = "test";String password = "12345678";//加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);try {String encryptResultStr = newString(encryptResult,"utf-8");//解密byte[] decryptResult =decrypt(encryptResultStr.getBytes("utf-8"),password); System.out.println("解密后:" + newString(decryptResult));} catch (UnsupportedEncodingException e){ e.printStackTrace();}String content = "test"; String password = "12345678";//加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);try {String encryptResultStr = newString(encryptResult,"utf-8");//解密byte[] decryptResult =decrypt(encryptResultStr.getBytes("utf-8"),password); System.out.println("解密后:" + newString(decryptResult));} catch(UnsupportedEncodingException e){ e.printStackTrace();}则,系统会报出如下异常:javax.crypto.IllegalBlockSizeException: Input length must be multiple of 16 when decrypting with padded cipher atcom.sun.crypto.provider.SunJCE_f.b(DashoA13*..)at com.sun.crypto.provider.SunJCE_f.b(DashoA13*..)at com.sun.crypto.provider.AESCipher.engineDoFinal(DashoA 13*..)at javax.crypto.Cipher.doFinal(DashoA13*..)这主要是因为加密后的byte数组是不能强制转换成字符串的,换言之:字符串和byte数组在这种情况下不是互逆的;要避免这种情况,我们需要做一些修订,可以考虑将二进制数据转换成十六进制表示,主要有如下两个方法: 2.4.1将二进制转换成16进制/**将二进制转换成16进制* @param buf* @return*/public static String parseByte2HexStr(byte buf[]) {StringBuffer sb = new StringBuffer();for (int i = 0; i String hex = Integer.toHexString(buf[i] & 0xFF);if (hex.length() == 1) {hex = '0' + hex;}sb.append(hex.toUpperCase());}returnsb.toString();}/**将二进制转换成16进制*@param buf* @return*/public static StringparseByte2HexStr(byte buf[]) {StringBuffer sb = new StringBuffer();for (int i = 0; i String hex = Integer.toHexString(buf[i] & 0xFF);if (hex.length() == 1) {hex = '0' + hex;}sb.append(hex.toUpperCase());}returnsb.toString();} 2.4.2 将16进制转换为二进制/**将16进制转换为二进制* @param hexStr*@return*/public static byte[]parseHexStr2Byte(String hexStr) {if (hexStr.length() return null;byte[] result = new byte[hexStr.length()/2]; for (int i = 0;i int high =Integer.parseInt(hexStr.substring(i*2, i*2+1), 16);intlow = Integer.parseInt(hexStr.substring(i*2+1, i*2+2), 16); result[i] = (byte) (high * 16 + low);}return result;}/**将16进制转换为二进制* @param hexStr*@return*/public static byte[]parseHexStr2Byte(String hexStr) {if (hexStr.length() return null;byte[] result = new byte[hexStr.length()/2]; for (int i = 0;i int high =Integer.parseInt(hexStr.substring(i*2, i*2+1), 16);intlow = Integer.parseInt(hexStr.substring(i*2+1, i*2+2), 16);result[i] = (byte) (high * 16 + low);}return result;}然后,我们再修订以上测试代码,如下:String content = "test";String password = "12345678"; //加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);String encryptResultStr = parseByte2HexStr(encryptResult); System.out.println("加密后:" + encryptResultStr);//解密byte[] decryptFrom =parseHexStr2Byte(encryptResultStr);byte[] decryptResult = decrypt(decryptFrom,password); System.out.println("解密后:" + new String(decryptResult)); String content = "test";String password = "12345678"; //加密System.out.println("加密前:" + content);byte[] encryptResult = encrypt(content, password);String encryptResultStr = parseByte2HexStr(encryptResult); System.out.println("加密后:" + encryptResultStr);//解密byte[] decryptFrom =parseHexStr2Byte(encryptResultStr);byte[] decryptResult = decrypt(decryptFrom,password); System.out.println("解密后:" + new String(decryptResult));测试结果如下:加密前:test加密后:73C58BAFE578C59366D8C995CD0B9D6D解密后:test2.5 另外一种加密方式还有一种加密方式,大家可以参考如下:/*** 加密** @param content 需要加密的内容* @param password 加密密码*@return*/public static byte[] encrypt2(String content, String password) {try {SecretKeySpec key = new SecretKeySpec(password.getBytes(), "AES");Cipher cipher =Cipher.getInstance("AES/ECB/NoPadding");byte[] byteContent = content.getBytes("utf-8");cipher.init(Cipher.ENCRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(byteContent);return result; // 加密} catch (NoSuchAlgorithmException e) { e.printStackTrace();} catch (NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e){ e.printStackTrace();} catch (UnsupportedEncodingException e){ e.printStackTrace();} catch (IllegalBlockSizeException e) { e.printStackTrace();} catch (BadPaddingException e){ e.printStackTrace();}return null;}/*** 加密** @param content 需要加密的内容* @param password 加密密码* @return*/ public static byte[] encrypt2(String content, String password) {try {SecretKeySpec key = newSecretKeySpec(password.getBytes(), "AES");Cipher cipher = Cipher.getInstance("AES/ECB/NoPadding");byte[] byteContent = content.getBytes("utf-8");cipher.init(Cipher.ENCRYPT_MODE, key);// 初始化byte[] result = cipher.doFinal(byteContent);return result; // 加密} catch (NoSuchAlgorithmException e) { e.printStackTrace();} catch (NoSuchPaddingException e) { e.printStackTrace();} catch (InvalidKeyException e){ e.printStackTrace();} catch (UnsupportedEncodingException e){ e.printStackTrace();} catch (IllegalBlockSizeException e) { e.printStackTrace();} catch (BadPaddingException e){ e.printStackTrace();}return null;}这种加密方式有两种限制密钥必须是16位的待加密内容的长度必须是16的倍数,如果不是16的倍数,就会出如下异常:javax.crypto.IllegalBlockSizeException: Input length not multiple of 16 bytes atcom.sun.crypto.provider.SunJCE_f.a(DashoA13*..)at com.sun.crypto.provider.SunJCE_f.b(DashoA13*..)at com.sun.crypto.provider.SunJCE_f.b(DashoA13*..)at com.sun.crypto.provider.AESCipher.engineDoFinal(DashoA 13*..)at javax.crypto.Cipher.doFinal(DashoA13*..)要解决如上异常,可以通过补全传入加密内容等方式进行避免。

AES加密算法的原理详解与实现分析AES(Advanced Encryption Standard)是一种对称加密算法,使用相同的密钥进行加密和解密操作。

它是目前应用最广泛的加密算法之一,被广泛用于保护数据的安全性。

AES的原理可以分为四个主要步骤:字节代换(SubBytes)、行移位(ShiftRows)、列混淆(MixColumns)和轮密钥加(AddRoundKey)。

字节代换(SubBytes):AES中使用的S盒(Substitution box)是AES中唯一一个非线性元素。

S盒是一个16×16的字节查找表,将输入的每个字节替换为查找表中对应的字节。

通过这种替换,AES增加了非线性性,增强了加密的安全性。

行移位(ShiftRows):AES的状态矩阵被转换为四行四列的矩阵。

在行移位阶段,每一行循环左移不同的位数。

第一行不变,第二行左移一位,第三行左移两位,第四行左移三位。

这个操作使得矩阵中的每个字节在不同的列中被混淆,增加了加密的随机性。

列混淆(MixColumns):在列混淆阶段,每一列都与一个固定的矩阵进行乘法运算。

这个固定矩阵称为混淆矩阵。

列混淆阶段通过改变每一列中的字节,增加了密文中每个字节之间的相关性,增强了加密的安全性。

轮密钥加(AddRoundKey):AES使用一个密钥扩展算法生成轮密钥,在每一轮加密中,将对应轮的密钥与状态矩阵进行异或运算。

这个操作可以认为是对状态矩阵进行了"加密",增加了加密的复杂性。

AES加密的实现可以通过软件或硬件来完成。

在软件实现中,可以通过编程语言如C、C++、Java等来实现AES算法。

在硬件实现中,可以通过使用FPGA(Field-Programmable Gate Array)或ASIC(Application-Specific Integrated Circuit)等专门的硬件设备来加速加密的过程。

AES算法的实现需要注意以下几个关键点:1.如何选择密钥长度:AES算法支持多种密钥长度,包括128位、192位和256位。

Java使⽤Hutool实现AES、DES加密解密的⽅法在Java世界中,AES、DES加密解密需要使⽤Cipher对象构建加密解密系统,Hutool中对这⼀对象做再包装,简化了加密解密过程。

介绍AES和DES同属对称加密算法,数据发信⽅将明⽂(原始数据)和加密密钥⼀起经过特殊加密算法处理后,使其变成复杂的加密密⽂发送出去。

收信⽅收到密⽂后,若想解读原⽂,则需要使⽤加密⽤过的密钥及相同算法的逆算法对密⽂进⾏解密,才能使其恢复成可读明⽂。

在对称加密算法中,使⽤的密钥只有⼀个,发收信双⽅都使⽤这个密钥对数据进⾏加密和解密,这就要求解密⽅事先必须知道加密密钥。

在Java世界中,AES、DES加密解密需要使⽤Cipher对象构建加密解密系统,Hutool中对这⼀对象做再包装,简化了加密解密过程。

引⼊Hutool<dependency><groupId>com.xiaoleilu</groupId><artifactId>hutool-all</artifactId><version>3.0.9</version></dependency>使⽤AES加密解密String content = "test中⽂";//随机⽣成密钥byte[] key = SecureUtil.generateKey(SymmetricAlgorithm.AES.getValue()).getEncoded();//构建AES aes = SecureUtil.aes(key);//加密byte[] encrypt = aes.encrypt(content);//解密byte[] decrypt = aes.decrypt(encrypt);//加密为16进制表⽰String encryptHex = des.encryptHex(content);//解密为原字符串String decryptStr = des.decryptStr(encryptHex);DES加密解密DES的使⽤⽅式与AES基本⼀致String content = "test中⽂";//随机⽣成密钥byte[] key = SecureUtil.generateKey(SymmetricAlgorithm.DES.getValue()).getEncoded();//构建DES des = SecureUtil.des(key);//加密解密byte[] encrypt = des.encrypt(content);byte[] decrypt = des.decrypt(encrypt);//加密为16进制,解密为原字符串String encryptHex = des.encryptHex(content);String decryptStr = des.decryptStr(encryptHex);更多Hutool中针对JDK⽀持的所有对称加密算法做了封装,封装为SymmetricCrypto类,AES和DES两个类是此类的简化表⽰。

java后台加密解密方法Java后台加密解密方法在当今互联网安全领域中具有重要意义。

为了保护数据的安全,各种加密算法应运而生。

本文将介绍几种常见的Java后台加密解密方法,包括RSA、AES、DES和SM2。

1.RSA加密解密原理及实现RSA是一种非对称加密算法,其公钥和私钥是成对存在的。

使用公钥加密后的数据只能通过私钥进行解密。

在Java中,我们可以使用KeyPairGenerator生成一对公私钥,然后使用RSAPrivateKey对数据进行解密。

2.AES加密解密原理及实现AES是一种对称加密算法,加密和解密过程使用相同的密钥。

在Java中,我们可以使用Java的加密库如Java Cryptography Extension (JCE)实现AES 加密解密。

3.DES加密解密原理及实现DES是一种对称加密算法,其加密过程和解密过程使用不同的密钥。

在Java中,我们可以使用Java Cryptography Extension (JCE)实现DES加密解密。

4.SM2加密解密原理及实现SM2是一种国密算法,具有非对称加密和对称加密的特点。

在前端,我们可以使用SM2加密请求参数,然后在后台使用对应的私钥进行解密。

在Java 中,我们可以使用Hutool库实现SM2加密解密。

5.总结:选择合适的加密解密方法及注意事项在实际应用中,选择合适的加密解密方法至关重要。

需要考虑数据安全性、算法复杂度、性能和兼容性等因素。

此外,还需注意以下几点:- 加密解密算法应根据实际需求进行选择,如对称加密算法适用于加密大量数据,非对称加密算法适用于加密少量数据;- 加密密钥和解密密钥应妥善保管,避免泄露;- 在传输加密数据时,应注意防范中间人攻击,可以使用SSL/TLS等安全协议进行保护;- 定期更新和升级加密算法,以应对潜在的安全威胁。

本文介绍了Java后台加密解密方法,包括RSA、AES、DES和SM2。

java实现aes算法原理

Java实现AES算法原理

一、引言

AES(Advanced Encryption Standard),即高级加密标准,是一种对称加密算法,广泛应用于数据加密和信息安全领域。

本文将介绍Java如何实现AES算法的原理。

二、AES算法概述

AES算法是一种分组密码,以128位(16字节)为一个分组进行加密和解密操作。

它支持128位、192位和256位三种密钥长度。

AES算法包含四个主要的步骤:字节替代、行移位、列混淆和轮密钥加。

这些步骤的运算是在有限域上进行的,具体的数学运算不在本文的讨论范围内。

三、Java实现AES算法的步骤

1. 密钥生成

在Java中,可以通过KeyGenerator类生成AES算法所需的密钥。

示例代码如下:

```

KeyGenerator keyGenerator = KeyGenerator.getInstance("AES");

keyGenerator.init(128); // 设置密钥长度为128位

SecretKey secretKey = keyGenerator.generateKey();

```

2. 加密操作

加密操作需要使用Cipher类,通过指定加密模式和密钥进行初始化,并调用doFinal方法进行加密。

示例代码如下:

```

Cipher cipher = Cipher.getInstance("AES");

cipher.init(Cipher.ENCRYPT_MODE, secretKey);

byte[] encryptedData = cipher.doFinal(plainText.getBytes());

```

3. 解密操作

解密操作与加密操作类似,只需将Cipher类的初始化模式改为解密模式,并调用doFinal方法进行解密。

示例代码如下:

```

cipher.init(Cipher.DECRYPT_MODE, secretKey);

byte[] decryptedData = cipher.doFinal(encryptedData);

```

四、AES算法的安全性

AES算法被广泛应用于各种领域,其安全性得到了全球的认可。

AES算法使用了密钥长度较长且具有良好的扩散性和混淆性的特点,使得它在抵抗各种攻击手段方面表现出色。

但是,密钥的安全性是保证AES算法安全性的前提,如果密钥泄露或者生成的密钥不够随机,则会影响加密数据的安全性。

五、总结

本文介绍了Java实现AES算法的原理和步骤。

AES算法作为一种广泛使用的对称加密算法,具有较高的安全性和性能表现。

通过Java的标准库提供的相关类和方法,我们可以方便地实现AES算法的加密和解密操作。

同时,也需要注意密钥的安全性,以确保加密数据的机密性和完整性。

六、参考文献

[1] Federal Information Processing Standards Publication 197. Advanced Encryption Standard (AES). 2001.

[2] Oracle. Java Cryptography Architecture Standard Algorithm Name Documentation for JDK 8. 2015.。