华为交换机802.1X配置

- 格式:doc

- 大小:117.50 KB

- 文档页数:5

1、802.1x协议简介802.1x协议是基于Client/Server的访问控制和认证协议。

它可以限制未经授权的用户/设备通过接入端口(access port)访问LAN/WLAN。

在获得交换机或LAN提供的各种业务之前,802.1x对连接到交换机端口上的用户/设备进行认证。

在认证通过之前,802.1x只允许EAPoL(基于局域网的扩展认证协议)数据通过设备连接的交换机端口;认证通过以后,正常的数据可以顺利地通过以太网端口。

802.1x认证包含三个角色:认证者--对接入的用户/设备进行认证的端口;请求者--被认证的用户/设备;认证服务器--根据认证者的信息,对请求访问网络资源的用户/设备进行实际认证功能的设备。

以太网的每个物理端口被分为受控和不受控的两个逻辑端口,物理端口收到的每个帧都被送到受控和不受控端口。

其中,不受控端口始终处于双向联通状态,主要用于传输认证信息。

而受控端口的联通或断开是由该端口的授权状态决定的。

受控端口与不受控端口的划分,分离了认证数据和业务数据,提高了系统的接入管理和接入服务提供的工作效率。

2、802.1x认证过程(1.客户端程序将发出请求认证的EAPoL-Start报文给交换机,开始启动一次认证过程。

(2.交换机收到请求认证的报文后,将发出一个EAP-Request/Identify报文要求用户的客户端程序将输入的用户信息送上来。

(3.客户端程序响应交换机发出的请求,将用户名信息通过EAP-Response/Identify报文送给交换机。

交换机通过Radius-Access-Request报文将客户端送上来的数据帧经过封包处理后送给认证服务器进行处理。

(4.认证服务器收到来自交换机的Radius-Access-Request报文,做如下几个操作:验证交换机的合法性:包括交换机的IP地址,以及RADIUS认证口令;验证RADIUS的ID字段中填入的账号是否有效;当上述两个条件满足的时候,给交换机应答此Radius-Access-Challenge报文。

华为交换机802.1X配置1 功能需求及组网说明『配置环境参数』1. 交换机vlan10包含端口E0/1-E0/10接口地址10.10.1.1/242. 交换机vlan20包含端口E0/11-E0/20接口地址10.10.2.1/243. 交换机vlan100包含端口G1/1接口地址192.168.0.1/244. RADIUS server地址为192.168.0.100/245. 本例中交换机为三层交换机『组网需求』1. PC1和PC2能够通过交换机本地认证上网2. PC1和PC2能够通过RADIUS认证上网2 数据配置步骤『802.1X本地认证流程』用户输入用户名和密码,报文送达交换机端口,此时交换机相应端口对于此用户来说是非授权状态,报文打上相应端口的PVID,然后根据用户名所带域名送到相应域中进行认证,如果没有带域名就送到缺省域中进行认证,如果存在相应的用户名和密码,就返回认证成功消息,此时端口对此用户变为授权状态,如果用户名不存在或者密码错误等,就返回认证不成功消息,端口仍然为非授权状态。

【SwitchA相关配置】1. 创建(进入)vlan10[SwitchA]vlan 102. 将E0/1-E0/10加入到vlan10[SwitchA-vlan10]port Ethernet 0/1 to Ethernet 0/103. 创建(进入)vlan10的虚接口[SwitchA]interface Vlan-interface 104. 给vlan10的虚接口配置IP地址[SwitchA-Vlan-interface10]ip address 10.10.1.1 255.255.255.05. 创建(进入)vlan20[SwitchA-vlan10]vlan 206. 将E0/11-E0/20加入到vlan20[SwitchA-vlan20]port Ethernet 0/11 to Ethernet 0/207. 创建(进入)vlan20虚接口[SwitchA]interface Vlan-interface 208. 给vlan20虚接口配置IP地址[SwitchA-Vlan-interface20]ip address 10.10.2.1 255.255.255.09. 创建(进入)vlan100[SwitchA]vlan 10010. 将G1/1加入到vlan100[SwitchA-vlan100]port GigabitEthernet 1/111. 创建进入vlan100虚接口[SwitchA]interface Vlan-interface 10012. 给vlan100虚接口配置IP地址[SwitchA-Vlan-interface100]ip address 192.168.0.1 255.255.255.0【802.1X本地认证缺省域相关配置】1. 在系统视图下开启802.1X功能,默认为基于MAC的认证方式[SwitchA]dot1x2. 在E0/1-E0/10端口上开启802.1X功能,如果dot1x interface 后面不加具体的端口,就是指所有的端口都开启802.1X[SwitchA]dot1x interface eth 0/1 to eth 0/103. 这里采用缺省域system,并且缺省域引用缺省radius方案system。

交换机802.1x配置1、802.1X,端口认证,dot1x,也称为IBNS(注:IBNS包括port-security):基于身份的网络安全;当流量来到某个端口,需要和ACS交互,认证之后得到授权,才可以访问网络,前提是CLIENT必须支持802.1X 方式,如安装某个软件Extensible Authentication Protocol OverLan(EAPOL) 使用这个协议来传递认证授权信息示例配置:Router#configure terminalRouter(config)#aaa new-modelRouter(config)#aaa authentication dot1x default group radiusSwitch(config)#radius-server host 10.200.200.1 auth-port 1633 key radkeyRouter(config)#dot1x system-auth-control 起用DOT1X功能Router(config)#interface fa0/0Router(config-if)#dot1x port-control autoAUTO是常用的方式,正常的通过认证和授权过程强制授权方式:不通过认证,总是可用状态强制不授权方式:实质上类似关闭了该接口,总是不可用可选配置:Switch(config)#interface fa0/3Switch(config-if)#dot1x reauthenticationSwitch(config-if)#dot1x timeout reauth-period 7200 //2小时后重新认证Switch#dot1x re-authenticate interface fa0/3 //现在重新认证,注意:如果会话已经建立,此方式不断开会话Switch#dot1x initialize interface fa0/3 //初始化认证,此时断开会话Switch(config)#interface fa0/3Switch(config-if)#dot1x timeout quiet-period 45 //45秒之后才能发起下一次认证请求Switch(config)#interface fa0/3Switch(config-if)#dot1x timeout tx-period 90 默认是30SSwitch(config-if)#dot1x max-req count 4 //客户端需要输入认证信息,通过该端口应答AAA服务器,如果交换机没有收到用户的这个信息,交换机发给客户端的重传信息,30S发一次,共4次Switch#configure terminalSwitch(config)#interface fastethernet0/3Switch(config-if)#dot1x port-control autoSwitch(config-if)#dot1x host-mode multi-host //默认是一个主机,当使用多个主机模式,必须使用AUTO方式授权,当一个主机成功授权,其他主机都可以访问网络;当授权失败,例如重认证失败或LOG OFF,所有主机都不可以使用该端口Switch#configure terminalSwitch(config)#dot1x guest-vlan supplicantSwitch(config)#interface fa0/3Switch(config-if)#dot1x guest-vlan 2 //未得到授权的进入VLAN2,提供了灵活性注意:1、VLAN2必须是在本交换机激活的,计划分配给游客使用;2、VLAN2信息不会被VTP传递出去Switch(config)#interface fa0/3Switch(config-if)#dot1x default //回到默认设置show dot1x [all] | [interface interface-id] | [statistics interface interface-id] [{ | begin | exclude | include} expression] Switch#sho dot1x allDot1x Info for interface FastEthernet0/3----------------------------------------------------Supplicant MAC 0040.4513.075bAuthSM State = AUTHENTICATEDBendSM State = IDLEPortStatus = AUTHORIZEDMaxReq = 2HostMode = SinglePort Control = AutoQuietPeriod = 60 SecondsRe-authentication = EnabledReAuthPeriod = 120 SecondsServerTimeout = 30 SecondsSuppTimeout = 30 SecondsTxPeriod = 30 SecondsGuest-Vlan = 0debug dot1x {errors | events | packets | registry | state-machine | all}。

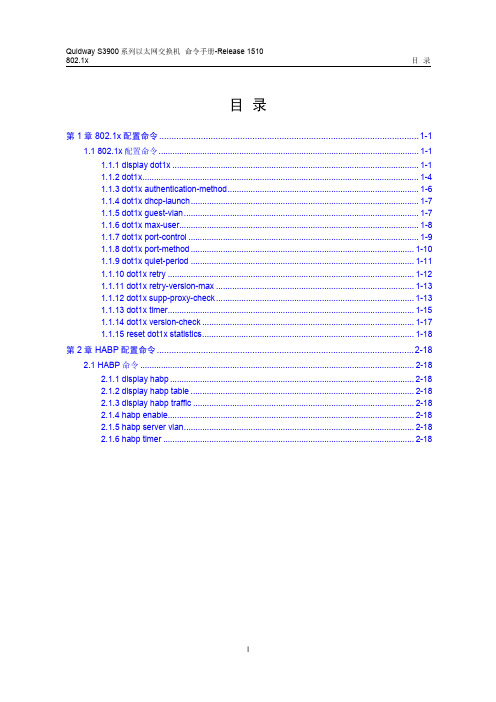

华为802.1X技术白皮书华为802.1X技术白皮书目录1概述 (1)2802.1X的基本原理 (1)2.1 体系结构 (1)2.1.1端口P AE (2)2.1.2受控端口 (2)2.1.3受控方向 (2)2.2 工作机制 (2)2.3 认证流程 (3)3华为802.1X的特点 (3)3.1 基于MAC的用户特征识别 (3)3.2 用户特征绑定 (4)3.3 认证触发方式 (4)3.3.1标准EAP触发方式 (4)3.3.2DHCP触发方式 (4)3.3.3华为专有触发方式 (4)3.4 T RUNK端口认证 (4)3.5 用户业务下发 (5)3.5.1VLAN业务 (5)3.5.2CAR业务 (5)3.6 P ROXY检测 (5)3.6.1Proxy典型应用方式 (5)3.6.2Proxy检测机制 (5)3.6.3Proxy检测结果处理 (6)3.7 IP地址管理 (6)3.7.1IP获取 (6)3.7.2IP释放 (6)3.7.3IP上传 (7)3.8 基于端口的用户容量限制 (7)3.9 支持多种认证方法 (7)3.9.1P AP方法 (7)3.9.2CHAP方法 (8)3.9.3EAP方法 (8)3.10 独特的握手机制 (8)3.11 对认证服务器的兼容 (8)3.11.1EAP终结方式 (8)3.11.2EAP中继方式 (9)3.12 内置认证服务器 (9)3.13 基于802.1X的受控组播 (9)3.14 完善的整体解决方案 (10)4典型组网 (10)4.1 集中认证方案 (10)4.2 边缘分布认证方案 (10)4.3 内置服务器认证方案 (11)5结论与展望 (11)摘要802.1X作为一种基于端口的用户访问控制安全机制,由于其低成本、良好的业务连续性和扩充性以及较高的安全性和灵活性,自从2001年6月正式成为IEEE 802系列标准开始,便迅速受到了包括华为在内的设备制造商、各大网络运营商和最终用户在内的广泛支持和肯定。

802.1X简介IEEE 802.1X标准(以下简称802.1X)是一种基于接口的网络接入控制(Port Based Network Access Control)协议。

“基于接口的网络接入控制”是指在局域网接入控制设备的接口对接入的设备进行认证和控制。

用户设备如果能通过认证,就可以访问局域网中的资源;如果不能通过认证,则无法访问局域网中的资源。

802.1X系统为典型的Client/Server体系结构,包括三个实体:•Supplicant(客户端)客户端一般为用户终端设备,由设备端对其进行认证。

客户端需要安装802.1X的客户端软件,如Windows自带的802.1X客户端。

客户端必须支持局域网上的可扩展认证协议EAPoL(Extensible Authentication Protocol over LAN)。

•Authenticator(设备端)设备端通常为支持802.1X协议的网络设备,它为客户端提供接入局域网的接口。

•Authentication Server(认证服务器)认证服务器是为设备端提供认证服务的实体。

认证服务器用于实现对用户进行认证、授权和计费,通常为RADIUS(Remote Authentication Dial-In User Service,远程认证拨号用户服务)服务器。

说明:在没有外部认证服务器的情况下,USG可以同时作为本地认证服务器和设备端。

USG的本地认证服务配置请参见配置本地认证。

在有外部认证服务器的情况下,USG作为设备端。

USG上对接RADIUS的配置请参见配置RADIUS认证。

认证实体的信息交换关系如图1所示。

设备端与认证服务器之间通过EAP帧交换信息。

客户端与设备端之间通过IEEE 802.1X所定义的EAPoL帧交换信息。

图1 802.1X认证系统的体系结构当客户端发起认证请求时,设备端作为中继与客户端和认证服务器交互,经过一系列的认证过程后,如果认证成功,设备的接口成为授权状态,允许客户端通过授权接口访问网络。

802.1x用户配置手册802.1x用户配置手册 (1)1 实现功能 (2)2 总体流程 (2)2.1 802.1X原理分析 (2)2.2 802.1X认证流程 (3)2.3 802.1X配置流程 (4)3 具体实现 (4)3.1 准备环境 (4)3.2管理平台配置 (4)3.2.1 建立策略 (4)3.2.2 策略说明 (5)3.2.3 策略下发 (6)3.3 Radius服务器配置 (7)3.4交换机配置 (16)各厂商交换机配置 (16)1. Cisco2950配置方法 (16)2. 华为3COM 3628配置 (17)1实现功能随着以太网建设规模的迅速扩大,网络上原有的认证系统已经不能很好的适应用户数量急剧增加和宽带业务多样性的要求,造成网络终端接入管理混乱,大量被植入木马、病毒的机器随便接入网络,给网络内部资料的保密,和终端安全的管理带来极大考验。

在此前提下IEEE推出 802.1x协议它是目前业界最新的标准认证协议。

802.1X的出现结束了非法用户未经授权进入内部网络,为企业内部安全架起一道强有力的基础安全保障。

2总体流程我们首先先了解下,802.1X协议的原来与认证过程,在与内网安全管理程序的结合中,如何设置802.1X协议,并方便了终端用户在接入方面的配置。

2.1802.1X原理分析802.1x协议起源于802.11协议,后者是IEEE的无线局域网协议,制订802.1x协议的初衷是为了解决无线局域网用户的接入认证问题。

IEEE802LAN协议定义的局域网并不提供接入认证,只要用户能接入局域网控制设备 (如LANS witch) ,就可以访问局域网中的设备或资源。

这在早期企业网有线LAN应用环境下并不存在明显的安全隐患。

但是随着移动办公及驻地网运营等应用的大规模发展,服务提供者需要对用户的接入进行控制和配置。

尤其是WLAN的应用和LAN接入在电信网上大规模开展,有必要对端口加以控制以实现用户级的接入控制,802.lx就是IEEE为了解决基于端口的接入控制 (Port-Based Network Access Contro1) 而定义的一个标准。

1 功能需求及组网说明『配置环境参数』1. 交换机vlan10包含端口E0/1-E0/10接口地址10.10.1.1/242. 交换机vlan20包含端口E0/11-E0/20接口地址10.10.2.1/243. 交换机vlan100包含端口G1/1接口地址192.168.0.1/244. RADIUS server地址为192.168.0.100/245. 本例中交换机为三层交换机『组网需求』1. PC1和PC2能够通过交换机本地认证上网2. PC1和PC2能够通过RADIUS认证上网2 数据配置步骤『802.1X本地认证流程』用户输入用户名和密码,报文送达交换机端口,此时交换机相应端口对于此用户来说是非授权状态,报文打上相应端口的PVID,然后根据用户名所带域名送到相应域中进行认证,如果没有带域名就送到缺省域中进行认证,如果存在相应的用户名和密码,就返回认证成功消息,此时端口对此用户变为授权状态,如果用户名不存在或者密码错误等,就返回认证不成功消息,端口仍然为非授权状态。

【SwitchA相关配置】1. 创建(进入)vlan10[SwitchA]vlan 102. 将E0/1-E0/10加入到vlan10[SwitchA-vlan10]port Ethernet 0/1 to Ethernet 0/103. 创建(进入)vlan10的虚接口[SwitchA]interface Vlan-interface 104. 给vlan10的虚接口配置IP地址[SwitchA-Vlan-interface10]ip address 10.10.1.1 255.255.255.05. 创建(进入)vlan20[SwitchA-vlan10]vlan 206. 将E0/11-E0/20加入到vlan20[SwitchA-vlan20]port Ethernet 0/11 to Ethernet 0/207. 创建(进入)vlan20虚接口[SwitchA]interface Vlan-interface 208. 给vlan20虚接口配置IP地址[SwitchA-Vlan-interface20]ip address 10.10.2.1 255.255.255.09. 创建(进入)vlan100[SwitchA]vlan 10010. 将G1/1加入到vlan100[SwitchA-vlan100]port GigabitEthernet 1/111. 创建进入vlan100虚接口[SwitchA]interface Vlan-interface 10012. 给vlan100虚接口配置IP地址[SwitchA-Vlan-interface100]ip address 192.168.0.1 255.255.255.0【802.1X本地认证缺省域相关配置】1. 在系统视图下开启802.1X功能,默认为基于MAC的认证方式[SwitchA]dot1x2. 在E0/1-E0/10端口上开启802.1X功能,如果dot1x interface后面不加具体的端口,就是指所有的端口都开启802.1X[SwitchA]dot1x interface eth 0/1 to eth 0/103. 这里采用缺省域system,并且缺省域引用缺省radius方案system。

[SwitchA]local-user test4. 设置该用户密码(明文)[SwitchA-user-test]password simple test5. 设置该用户接入类型为802.1X[SwitchA-user-test]service-type lan-access6. 激活该用户[SwitchA-user-test]state active【802.1X本地认证自建域相关配置】1. 在系统视图下开启802.1X功能,默认为基于MAC的认证方式[SwitchA]dot1x2. 在E0/1-E0/10端口上开启802.1X功能,如果dot1x interface后面不加具体的端口,就是指所有的端口都开启802.1X[SwitchA]dot1x interface eth 0/1 to eth 0/103. 设置认证方式为radius[SwitchA]radius scheme radius14. 设置主认证服务器为本地,端口号1645[SwitchA-radius-radius1]primary authentication 127.0.0.1 16455. 设置主计费服务器为本地,端口号1646[SwitchA-radius-radius1]primary accounting 127.0.0.1 16466. 这里本地用户认证采用自建域huawei[SwitchA]domain Huawei7. 在域中引用认证方案radius1[SwitchA-isp-huawei]radius-scheme radius18. 设置本地用户名test@huawei[SwitchA]local-user test@huawei9. 设置用户密码(明文)[SwitchA-user-test@huawei]password simple test10. 设置用户接入类型为802.1X[SwitchA-user-test@huawei]service-type lan-access11. 激活该用户[SwitchA-user-test@huawei]state active『802.1X RADIUS认证流程』用户输入用户名和密码,报文送达交换机端口,此时交换机相应端口对于此用户来说是非授权状态,报文打上相应端口的PVID,然后根据用户名所带域名送到相应域中进行认证,如果该域配置了radius认证方式,那么交换机就把该报文转为radius报文送给相应的认证和计费服务器,认证和计费服务器如果存在相应的用户名和密码,就返回认证成功消息给交换机,此时端口对此用户变为授权状态,如果用户名不存在或者密码错误等,就返回认证不成功消息给交换机,端口仍然为非授权状态。

【802.1X RADIUS认证相关配置】1. 在系统视图下开启802.1X功能,默认为基于MAC的方式[SwitchA]dot1x2. 在E0/1-E0/10端口上开启802.1X功能,如果dot1x interface后面不加具体的端口,就是指所有的端口都开启802.1X[SwitchA]dot1x interface eth 0/1 to eth 0/103. 设置认证方式为radius,radius认证不成功取本地认证[SwitchA]radius scheme radius14. 设置主认证服务器[SwitchA-radius-radius1]primary authentication 192.168.0.1005. 设置主计费服务器[SwitchA-radius-radius1]primary accounting 192.168.0.1006. 设置交换机与认证服务器的密钥,二者应保持一致[SwitchA-radius-radius1]key authentication test7. 设置交换机与计费服务器的密钥,二者应保持一致[SwitchA-radius-radius1]key accounting test8. 交换机送给radius的报文不带域名[SwitchA-radius-radius1]user-name-format without-domain9. 这里用户认证采用自建域huawei[SwitchA]domain Huawei10. 在域中引用认证方案radius1[SwitchA-isp-huawei]radius-scheme radius1【802.1X 代理检测相关配置】l 检测到用户使用代理强制用户下线[SwitchA]dot1x supp-proxy-check logoffl 在指定的端口上检测到用户使用代理强制用户下线[SwitchA]dot1x supp-proxy-check logoff inter eth 0/1 to eth 0/10l 检测到用户使用代理交换机输出trap信息[SwitchA]dot1x supp-proxy-check trap上述几个配置不要求全配,可以选择任意一个或者组合使用【二层交换机作isolate-user-vlan radius认证】l 由于交换机送往radius的报文要进行源地址替换,报文源地址被替换成相应的网关或者管理地址,本地认证不存在此问题l 如果是三层交换机为例,配置了各个vlan的相应接口地址,由于交换机送往radius的报文要进行源地址替换,报文源地址被替换成相应的网关地址l 如果是二层交换机作isolate-user-vlan,那么要求isolate-user-vlan上配置IP地址,而且保证此地址能够与radius服务器互通l 如果是二层交换机开启802.1X,上行口作vlan透传,远端接radius服务器,要求二层交换机配置管理IP地址,保证此地址能够与radius服务器互通【补充说明】l 一般情况下接入端用户名需要加上域,本例客户端认证的时候输入用户名时就需要加上域名;l 可以在系统视图下通过命令domain default enable domain-name来指定缺省的域名,这样如果用户进行认证的时候没有输入域名,则采用缺省指定域名来进行认证和计费;l 新的版本也将支持多种认证方式(PAP、CHAP、EAP-MAD5),请在系统视图下通过命令dot1x authentication-method xxx来配置(如果命令行没有这条命令,这说明当前版本不支持多种认证方式,只支持缺省的CHAP认证方式。

)3 测试验证1. 本地认证缺省域用户上线,需要输入用户名test,密码test2. 采用自建域的用户上线,需要输入用户名[email=test@huawei]test@huawei[/email],密码test3. 如果用户为固定分配IP地址,那么属性里不要选择“在连接后自动刷新IP地址”4. 用户认证通过以后,能够与相应的网关或者radius服务器正常通信。