网康进阶之NGFW网关模式配置指导

- 格式:docx

- 大小:9.04 KB

- 文档页数:2

华为NGFW防火墙配置完整版1. 引言本文档旨在提供华为NGFW防火墙的配置指导。

阅读本文档前,请确保您具备基本的网络和防火墙知识,并且已经正确安装了华为NGFW防火墙设备。

2. 配置前准备在开始配置之前,请确保您已经完成以下准备工作:- 确定防火墙设备的IP地址和管理访问方式- 获得网络拓扑图和网络参数配置信息- 确认所需的安全策略和规则3. 进入防火墙配置界面1. 打开浏览器,在地址栏中输入防火墙设备的IP地址。

2. 输入正确的用户名和密码登录到防火墙配置界面。

4. 配置网络参数在防火墙配置界面中,按照以下步骤进行网络参数配置:1. 进入网络参数配置页面。

2. 配置设备的主机名、域名和时间。

3. 配置设备的物理接口和虚拟接口的IP地址、子网掩码和默认网关。

4. 配置DNS服务器地址和NTP服务器地址。

5. 创建安全策略和规则在防火墙配置界面中,按照以下步骤创建安全策略和规则:1. 进入安全策略配置页面。

2. 根据实际需求,创建安全策略,包括源地址、目的地址、服务类型等。

3. 配置安全规则,包括允许或禁止特定流量通过、优先级等。

6. 配置其他功能除了上述基本配置外,您还可以根据需要配置其他功能,包括但不限于:- 用户认证和授权- VPN和远程访问- 威胁检测和防护- 流量控制和QoS7. 保存和应用配置在完成所有配置后,记得保存并应用配置。

8. 验证配置最后,您可以使用测试设备或其他方法验证已配置的防火墙是否正常工作。

结论本文档介绍了华为NGFW防火墙的配置指导,包括网络参数配置、安全策略和规则的创建,以及其他功能的配置等。

希望本文档能够帮助您顺利配置华为NGFW防火墙设备。

请根据实际情况进行操作,并在配置过程中注意数据安全。

如有需要,请参考华为NGFW防火墙的官方文档或咨询华为技术支持。

标题:源地址转换配置

1.用户场景

防火墙做网关,需要配置源地址转换(SNAT),保证用户可以访问网络;

2.配置步骤

配置地址对象

配置源地址转换

2.1.配置地址对象

选择【系统配置】-【对象配置】-【地址对象】,点击【新建】,输入名称和IP地址;

点击【确定】,配置好的地址对象显示在当前列表中,(本例中配置需两个地址对象,分别为内网网段192.168.0.0/24和包含全部的任意地址对象0.0.0.0/0);

2.2.配置源地址转换

选择【策略配置】-【策略配置】-【地址转换】,点击【添加】,选择【源地址转换】;

原始数据包中,选择【源地址】,【目的地址】,【出网口】,转换后的数据包,选择源地址转换方式,输入源地址转换后的IP;

点击【确定】,源地址转换策略配置完成,点击右上角的生效,并勾选保持配置,策略生效并保存;

3.其他概念注意事项

=========================================

A、防火墙做网关,一定要正确配置源地址转换,否则内网用户无法访问外网;

B、外网口为ADSL拨号模式的情况,转换后的数据包中,可以将源地址转换为出接口地址。

天融信防火墙NGFW4000快速配置手册一、防火墙的几种管理方式1.串口管理第一次使用网络卫士防火墙,管理员可以通过 CONSOLE 口以命令行方式进行配置和管理。

通过 CONSOLE 口登录到网络卫士防火墙,可以对防火墙进行一些基本的设置。

用户在初次使用防火墙时,通常都会登录到防火墙更改出厂配置(接口、IP 地址等),使在不改变现有网络结构的情况下将防火墙接入网络中。

这里将详细介绍如何通过 CONSOLE口连接到网络卫士防火墙:1)使用一条串口线(包含在出厂配件中),分别连接计算机的串口(这里假设使用 com1)和防火墙的CONSOLE 口。

2)选择开始 > 程序 > 附件 > 通讯 > 超级终端,系统提示输入新建连接的名称。

3)输入名称,这里假设名称为“TOPSEC”,点击“确定”后,提示选择使用的接口(假设使用 com1)。

4)设置 com1 口的属性,按照以下参数进行设置。

/密码的提示,如下图。

6)输入系统默认的用户名:superman 和密码:talent,即可登录到网络卫士防火墙。

登录后,用户就可使用命令行方式对网络卫士防火墙进行配置管理。

2.TELNET管理TELNET管理也是命令行管理方式,要进行TELNET管理,必须进行以下设置:1)在串口下用“pf service add name telnet area area_eth0 addressname any”命令添加管理权限2)在串口下用“system telnetd start”命令启动TELNET管理服务3)知道管理IP地址,或者用“network interface eth0 ip add mask4)然后用各种命令行客户端(如WINDOWS CMD命令行)管理:TELNET5)最后输入用户名和密码进行管理命令行如图:3.SSH管理SSH管理和TELNET基本一至,只不过SSH是加密的,我们用如下步骤管理:1)在串口下用“pf service add name ssh area area_eth0 addressname any”命令添加管理权限2)在串口下用“system sshd start”命令启动TELNET管理服务3)知道管理IP地址,或者用“network interface eth0 ip add mask4)然后用各种命令行客户端(如putty命令行)管理:5)最后输入用户名和密码进行管理命令行如图:4.WEB管理1)防火墙在出厂时缺省已经配置有WEB界面管理权限,如果没有,可用“pf service add name webui area area_eth0 addressname any”命令添加。

NGFW3000网络卫士防火墙快速配置手册一、NGFW3000网络卫士防火墙系统组成⏹网络卫士防火墙NGFW3000(硬件):是一个基于安全的操作系统平台的自主版权的高级通信保护控制系统。

防火墙的机箱后背板上有以下接口:一个标准Console口,即与终端通信的管理口,可利用此控制口对防火墙进行串口配置;三个以上以太网接口,接口标识为eth0,eth1,eth2等,各接口功能对等。

接口类型可由用户定义,一般来讲,其中一个用于外部网络接口,一个用于安全服务器网络接口,其余一个或一个以上为内部局域网接口;一个220V/50HZ/3.0A电源插座;一个电源开关。

⏹OTP认证客户端(软件):是一个可运行于Windows95、Windows98、Windows2000、Windows NT系统下,对网络卫士防火墙NGFW3000的管理员和用户身份进行一次性口令认证的软件。

⏹审计管理器(软件):是一个可运行于Windows98、Windows2000系统下,用于对网络卫士防火墙NGFW3000提供的访问日志信息进行可视化审计的管理软件。

⏹防火墙集中管理器(软件):是一个可运行于Windows98、Windows2000系统下,用于对处于不同网络中的多个网络卫士防火墙NGFW3000进行集中管理配置的管理软件。

二、典型示例2.1 透明模式图12.1.1串口配置点击“开始”菜单中的“程序”,选择“附件”→“通讯”→“超级终端”,在菜单项中选择“文件”→“新建连接”(见图2)图2为新的连接取名称“fw3000”并选择相应的图标,“确定”之后选择对应的串口,并设置串口属性:将“每秒位数(B)”设为9600,其余设置为初始值。

点击“确定”即进入串口,键入回车键后,可看到防火墙的版本号如下:Topsec Co., LtdNetGuard Firewall 3000(NGFW3000-2.83.01a8+NGVPN2000-2.37.20)mail to: support@NGFW3000 login:在NGFW3000 login:之后输入串口用户sadm即进入串口配置界面。

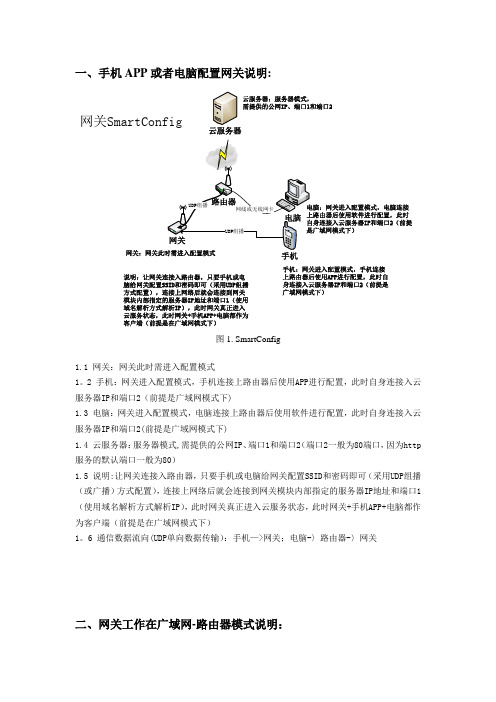

一、手机APP 或者电脑配置网关说明:网关SmartConfig云服务器:服务器模式,需提供的公网IP 、端口1和端口2IP 和端口2(前提手机:网关进入配置模式,手机连接上路由器后使用APP 进行配置,此时自身连接入云服务器IP 和端口2(前提是广域网模式下)说明:让网关连接入路由器,只要手机或电脑给网关配置SSID 和密码即可(采用UDP 组播方式配置),连接上网络后就会连接到网关模块内部指定的服务器IP 地址和端口1(使用域名解析方式解析IP ),此时网关真正进入云服务状态,此时网关+手机APP+电脑都作为客户端(前提是在广域网模式下)图1. SmartConfig1.1 网关:网关此时需进入配置模式1。

2 手机:网关进入配置模式,手机连接上路由器后使用APP 进行配置,此时自身连接入云服务器IP 和端口2(前提是广域网模式下)1.3 电脑:网关进入配置模式,电脑连接上路由器后使用软件进行配置,此时自身连接入云服务器IP 和端口2(前提是广域网模式下)1.4 云服务器:服务器模式,需提供的公网IP 、端口1和端口2(端口2一般为80端口,因为http 服务的默认端口一般为80)1.5 说明:让网关连接入路由器,只要手机或电脑给网关配置SSID 和密码即可(采用UDP 组播(或广播)方式配置),连接上网络后就会连接到网关模块内部指定的服务器IP 地址和端口1(使用域名解析方式解析IP ),此时网关真正进入云服务状态,此时网关+手机APP+电脑都作为客户端(前提是在广域网模式下)1。

6 通信数据流向(UDP 单向数据传输):手机—>网关;电脑-〉路由器-〉网关二、网关工作在广域网-路由器模式说明:广域网-网关:STA(节点)模式作为云服务器的客户端:需要知道云服务器的公网IP和端口1;作为手机APP的服务器:在登入路由器的情况下已经获得一个局域网IP和端口(IP可以固定IP方式或者通过DHCP 协议自动获得),端口必须出厂前完成设置手机(电脑):作为云服务器和网关的客户端模式,需要知道网关的局域网IP和端口,云服务器IP和端口(查找网关局域网IP方法:手机APP可以扫描路由器中的其他客户端的局域网IP进而获得网关的IP,扫描范围根据路由器地址池范围而定,范围最多支持2~255,1是路由器本身地址所以不在范围内)。

H3C 盒式 NGFW 设备出口网关双主模式典型指南1 简介本文档介绍了H3C 盒式NGFW 设备出口网关双主典型配置举例。

2 配置前提本文档不严格与具体软、硬件版本对应,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。

如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文档假设您已了解IRF LLB 和链路聚合等特性。

3 使用限制∙在F1000 系列防火墙中,最优选择相同型号的机型之间建立IRF。

∙组建IRF 的两台F1000 防火墙堆叠必须使用相同的软件版本。

∙F1000 的IRF 口可以使用前面板的GE 光口或GE 电口。

4 配置举例4.1 组网需求如图1所示,两台F1050 组成IRF,内网用户通过防火墙下行链路聚合HASH分流到两台设备,在防火墙上通过链路负载均衡技术选路到电信网络和联通网络,在F1050 上配置链路聚合本地优先,对本地转发流量优先从本设备出,避免横向流量。

由于有非对称场景,所以需要配置会话热备功能。

图1 NGFW 设备出口网关双主典型配置组网图4.2 配置思路∙在两台F1050 之间建立IRF。

∙为了防止IRF 链路故障导致IRF 分裂,在网络中产生两个配置冲突的IRF,需要启用MAD 检测功能。

将F1050_1 的GE1/0/4 和F1050_2 的GE2/0/4 BFD MAD 检测。

∙将F1050_1 的GE1/0/6 和F1050_2 的GE2/0/6 配置为三层聚合口。

F1050_1 的GE1/0/7 配置为电信网络出接口,并添加到聚合组2 中,F1050_2 的GE2/0/7 配置为联通网络出接口,同样添加到聚合组3 中。

∙在防火墙上配置链路负载均衡将内网流量负载分担到两条链路中。

4.3 使用版本本举例是在F1050 的Ess 9316 版本上进行配置和验证的。

标题:IPSEC VPN配置(共享秘钥-静态)1.用户场景企业通过两台NGFW设备构建VPN 通道,保证总部和分支机构的安全通信。

两台NGFW均做出口网关。

中心设备的保护子网10.10.10.0/24,10.10.11.0/24分支设备的保护子网20.1.1.0/24请参考网络拓扑,提前配置好接口和路由;2.配置步骤配置中心节点隧道配置分支节点隧道配置访问控制策略配置地址转换策略2.1.配置中心节点隧道选择【网络配置】-【IPSE VPN】-【隧道配置】,点击【新建】;基本配置:认证方式选择“共享密钥”,界面如上图,参考界面做以下配置。

1、密钥:netentsec(两端相同,任意设置,建议配置较复杂的密钥)2、本地标识:FQDN格式,zongbu(为分支节点的远端标识)。

标识支持以下几种格式:(1)FQDN:域名格式:通常使用该格式即可,尤其在穿NAT场景,推荐使用FQDN (2)IP格式:有的厂家的设备只支持IP格式的标识,这时可使用该格式(3)任意标识:如果其他厂商没有配置标识,可尝试使用该格式或空白(4)空白:不添加标识3、远端标识:zhenzhi(为分支节点的本地标识)4、本地网口:选择eth0(参照拓扑图,为WAN口)5、远端地址:选择IP地址,填写对端设备IP:192.168.120.106(参照拓扑图,为对端WAN口IP)。

远端地址支持三种格式:IP、域名、任意,其中IP格式是最常用的格式,但以下情况需要采用其他格式:(1)本端设备做中心,对端地址为动态。

此时中心有两种配置方法。

一种是对端配置为“任意”;另一种是对端配置为域名,此时需要将对端动态接口和动态域名绑定,如果对端是NGFW,请参考“场景四”中动态域名的配置方法。

(2)本端设备做中心,多个分支接入该隧道。

此时由于多个对端,中心应将远端写“任意”(3)本端设备做中心,对端设备穿SNAT的场景。

该场景建议中心将对端地址配置为任意。

标题:目的地址转换配置(双出口)1.用户场景防火墙做网关,配置目的地址转换,将内网web服务器的80端口映射到公网,使外网用户通过防火墙的两个出口地址都可以访问到内网服务器;2.配置步骤配置地址配置服务配置等价路由配置目的地址转换2.1.配置地址对象选择【系统配置】-【对象配置】-【地址】,点击【新建】,输入名称和IP地址;点击【确定】,配置好的地址对象显示在当前列表中(本例中需要配置两个地址对象,另一地址对象为联通出口2.2.2.2);2.2.配置服务对象选择【系统配置】-【对象配置】-【服务】,点击【新建】,输入名称,选择协议,输入目的端口;点击【确定】,配置好的服务对象显示在当前列表中;2.3.配置等价路由NGFW3.1版本之后,支持界面配置等价路由(源入源出),所以3.1及以上版本的设备,界面配置两条默认路由即可;如果是3.1以下版本,且无条件升级最新版本情况下,按如下操作进行命令行配置即可;本例已在界面上配置一条默认路由0.0.0.0/0,下一跳为电信出口1.1.1.1,由于3.1以下版本设备界面只能添加一条默认路由,所以如果不在命令行配置等价路由,会导致公网用户只能通过电信出口访问到服务器;选择【系统管理】-【系统维护】,点击【网页命令行】;在网页命令行中,配置等价路由;2.4.配置目的地址转换选择【策略配置】-【策略配置】-【地址转换】,点击【添加】,选择【目的地址转换】;原始数据包中,选择【入网口】,【目的地址】,【服务】,转换后的数据包,目的地址转换为服务器的私网地址,目的端口转换为服务器所开放的端口;点击【确定】,目的地址转换策略配置完成,(本例中需要配置两条目的地址转换策略,另一条是针对联通出口,只需将入网口选择联通链路所在接口eth1,目的地址选择联通公网地址,其他配置均相同,这里不做复述)点击右上角的生效,并勾选保持配置,策略生效并保存;3.实现效果当外网用户在浏览器中输入http://1.1.1.2:8080或者http://2.2.2.2:8080时,都可以访问到内网的web服务器。

安全策略配置指导声明该配置指导只针对中小企业的在网络出口部署下一代防火墙的应用场景。

由于中小企业网络管理者安全意识不强、网络应用环境也不是特别复杂,所以本文档输出针对大多数企业有共性的基本安全策略配置建议。

细致完整的安全策略配置要根据客户实际情况具体分析。

以下安全策略配置是基于设备上线后,内外网已经能够正常访问的情况下,开启对内网的最基本的安全防护策略。

1. 网络部署在企业内网与互联网边界部署下一代防火墙的建议拓扑结构如下: 网关模式:部署在核心交换机前面,和运营商链路直接连接。

NGFW办公区1办公区N核心交换机透明模式:部署在核心交换机和路由器之间NGFW办公区1办公区N核心交换机2. 区域防护文件配置区域防护文件配置主要体现传统防火墙的安全防护功能。

只配置文件并不会生效,需要在区域配置时关联该区域防护文件才会生效。

配置步骤:【网络配置】【接口与区域】【区域防护配置文件】新建,【flood 防护】选择“SYN”、“ICMP”、“UDP”、“DNS”。

【端口扫描】选择“TCP”、“UDP”、“ICMP”。

【基于数据包的攻击防护】选择“Ping of Death”、“Tear Drop”、“IP Option”、“TCP Anomaly”、“Land Attack”、“Smurf”。

【ARP攻击防护】选择“ARP反向查询”、“每MAC的IP数限制”3.区域划分为了更有效的进行安全防护,对于不同安全等级的网络划分在不同的安全区域内。

安全域:NGFW连接内网用户的接口配置步骤:【网络配置】【接口与区域】【区域】新建,添加内网网口Eth1,选择安全域防护。

非安全域:NGFW连接外网的接口配置步骤:【网络配置】【接口与区域】【区域】新建,添加外网网口eth0.4.安全策略配置1)内网到外网的安全策略配置步骤:【策略配置】【策略配置】【安全策略】新建策略,源区域选择安全域,目的区域选择非安全域,动作选择允许,勾选记录流量日志,防漏洞配置选择default(保护客户端),网址过滤选择default,其他动作根据具体需求情况再配置。

天融信防火墙NGFW4000快速配置手册一、防火墙的几种管理方式1.串口管理第一次使用网络卫士防火墙,管理员可以通过CONSOLE 口以命令行方式进行配置和管理。

通过CONSOLE 口登录到网络卫士防火墙,可以对防火墙进行一些基本的设置。

用户在初次使用防火墙时,通常都会登录到防火墙更改出厂配置(接口、IP 地址等),使在不改变现有网络结构的情况下将防火墙接入网络中。

这里将详细介绍如何通过CONSOLE口连接到网络卫士防火墙:1)使用一条串口线(包含在出厂配件中),分别连接计算机的串口(这里假设使用com1)和防火墙的CONSOLE 口。

2)选择开始> 程序> 附件> 通讯> 超级终端,系统提示输入新建连接的名称。

3)输入名称,这里假设名称为“TOPSEC”,点击“确定”后,提示选择使用的接口(假设使用com1)。

4)设置com1 口的属性,按照以下参数进行设置。

参数名称取值每秒位数:9600数据位:8奇偶校验:无停止位: 15)成功连接到防火墙后,超级终端界面会出现输入用户名/密码的提示,如下图。

6)输入系统默认的用户名:superman 和密码:talent,即可登录到网络卫士防火墙。

登录后,用户就可使用命令行方式对网络卫士防火墙进行配置管理。

2.TELNET管理TELNET管理也是命令行管理方式,要进行TELNET管理,必须进行以下设置:1)在串口下用“pf service add name telnet area area_eth0 addressname any”命令添加管理权限2)在串口下用“system telnetd start”命令启动TELNET管理服务3)知道管理IP地址,或者用“network interface eth0 ip add 192.168.1.250 mask 255.255.255.0”命令添加管理IP地址4)然后用各种命令行客户端(如WINDOWS CMD命令行)管理:TELNET 192.168.1.2505)最后输入用户名和密码进行管理命令行如图:3.SSH管理SSH管理和TELNET基本一至,只不过SSH是加密的,我们用如下步骤管理:1)在串口下用“pf service add name ssh area area_eth0 addressname any”命令添加管理权限2)在串口下用“system sshd start”命令启动TELNET管理服务3)知道管理IP地址,或者用“network interface eth0 ip add 192.168.1.250 mask 255.255.255.0”命令添加管理IP地址4)然后用各种命令行客户端(如putty命令行)管理:192.168.1.2505)最后输入用户名和密码进行管理命令行如图:4.WEB管理1)防火墙在出厂时缺省已经配置有WEB界面管理权限,如果没有,可用“pf service add name webui area area_eth0 addressname any”命令添加。

1. 可实现功能

当网络当中没有路由设备做出口,NGFW 可以作为出口设备,起到路由、源地址转化和目的地址转化的作用。

通过本手册,可以帮助用户初始部署,接入设备即可上网的功能

2. 相关拓扑使用情况

A 、单出口网关部署(一个WAN 口)

B、多出口网关部署(多个WAN 口)

注意:不论几个WAN 口,这几个口都可以支持静态或ADSL 拨号的模式。

内口可以是一个或者多个

3. 配置过程

3.1. 外网口设置

1> 点击【网络配置】- 【接口与区域】下eth0 接口,会弹出【物理接口- 编辑】对话框。

以eth0 为例。

2> 勾选

【启用】,【作为wan 口】,以上表示这个接口要启用,而且是一个外网口。

点选【路由】,表示这个接口是个三层接口,可以配置IP 或者设置拨号。

点选【静态IP】可以设置运营商下发的公网IP和子网掩码,点选【ADSL】可以设置运营商下发的用户名和密码。

3> 还有四个可选选项【SSH】【PING 】【WEB】【SNMP 】,这四个选项表示可以通过什么方式登陆设备的这个

接口来管理设备,按需求选择,一遍只勾选前三个。

【允许访问的IP】表示允许那些地址通过以上三种方式从这个接口登陆来访问设备。

默认为所有IP 都可以

注意:当有多个外网口时,每个外网口都按照以上步骤进行设置。

3.2. 内网口配置内网口设置大体上都和外网口设置相同,其中需要注意几点:1> 不要勾选【作为WAN 口】

2>内网口一般都是点选[【静态IP】,设置一个相应的内网地址,也就是内网网关

3> 外网口可以禁止用户登陆管理,但是内网口一般需要开放管理权限

4> 内网口也可以设置多个,每个内网口的设置要求都是相同的

3.3. SNAT 设置

网关模式下,除了内外网口的设置以外,还需要SNAT 设置。

这个和网康ICG 产品的网关模式部署不同,ICG 是默认就设置好的。

SNAT 就是源地址映射,允许地址可以上网,

1> 点击【策略配置】- 【地址转换】-【新建】- 【源地址转换】,如下图

2> 源地址转化配置面板如下图。

名称,描述随便写,优先级默认,然后点击策略选项的【原始数据包】勾选

【源地址】,【出接口】。

如下图。

3> 然后点击【转换后数据包】,勾选【源地址转换为出接口地址】,如下图。

4> 勾选好策略选项后,看一下策略内容,然后点击策略内容里面源地址属于后面的【选择地址】

按钮,弹出下面设置面板,在这里点击【新建】-【地址对象】。

把内网网段设置进去,注意子网掩码的设置不要错。

如下图。

5>设置好源地址后点击策略内容的【选择接口】按钮,勾选之前设置的内网口,如下图。

6>设置好后,源地址转换面板如下图。

确定之后就设置好源地址转换了。

34安全策略设置

1>设置好源地址转换后还要设置安全策略。

点击【策略配置】-【安全策略】-【新建】,如下图。

2>打开安全策略配置面板。

名称描述随便填写,优先级默认。

分别点击策略条件的【源】勾选【源地址】,点击【目的】勾选【目的地址】,点击【动作】勾选【动作:允许或阻止】,勾选好后,策略内容如下图。

3>点击策略内容的指定源地址后面的【选择地址】,选择之前设置的内网地址。

如下图。

4>然后点击策略内容指定目的地址后面的【选择地址】,在弹岀的地址对象设置框里面点击【新建】,新建一个包含所有的IP地址对象,添加方法如下图,注意地址的点写方法,只能这么填写。

5>添加好源地址与目的地址之后,策略内容如下图。

确定之后就添加完成了安全策略。

3.5.路由设置

设置好源地址转换,安全策略之后,就剩下最后一步,添加默认路由了。

1>点击【网络配置】-【路由】-【静态路由】-【新建】如下图。

新建一条静态路由。

注意目的IP那里只有如图上一种设置方法,下一跳IP那里设置为外网口的下一条。

管理距离默认。

如下图。

添加完后点击确定即可。