售后培训---天融信入侵防御产品配置与维护(V5)---20121010

- 格式:pptx

- 大小:13.37 MB

- 文档页数:182

天融信网络入侵防御TopIDP系列产品说明天融信TOPSEC®北京市海淀区上地东路1号华控大厦100085电话:(86)10-82776666传真:(86)10-82776677服务热线:400-610-5119800-810-5119Http: //天融信网络入侵防御系统TopIDP系列产品说明1前言 (2)2网络入侵防御系概况 (2)2.1入侵防御系统与防火墙 (3)2.2入侵防御系统与IDS (3)3天融信网络入侵防御系统TOPIDP (3)3.1产品概述 (3)3.2T OP IDP体系架构 (4)3.3T OP IDP主要功能 (5)3.4天融信网络入侵防御系统T OP IDP特点 (6)3.4.1领先的多核SmartAMP并行处理架构 (6)3.4.2强大的攻击检测能力 (6)3.4.3精准的应用协议识别能力 (7)3.4.4实用的网络病毒检测功能 (8)3.4.5智能的上网行为监控和管理 (8)3.4.6立体的Web安全防护 (8)3.4.7先进的无线攻击防御能力 (9)3.4.8精确的QOS流量控制能力 (9)3.4.9灵活的自定义规则能力 (9)3.4.10丰富的网络部署方式 (9)3.4.11高可靠的业务保障能力 (10)3.4.12可视化的实时报表功能 (10)4天融信网络入侵防御系统TOPIDP部署方案 (11)4.1.1典型部署 (11)4.1.2内网部署 (12)4.1.3IDP.VS.IDS混合部署 (13)4.1.4WIPS旁路部署 (14)5结论 (15)1前言随着计算机网络与信息化技术的高速发展,越来越多的企业、政府构建了自己的互联网络信息化系统,互联网络已成为人们生活中必不可缺的工具,在网络带来高效和快捷的同时,网络安全形势也从早期的随意性攻击,逐步走向了以政治或经济利益为主的攻击;攻击的手段从早期简单的扫描、暴力破解逐步过渡到通过缓冲区溢出、蠕虫病毒、木马后门、间谍软件、SQL注入、DOS/DDoS等各种混合手段攻击;攻击的层面也从网络层,传输层转换到高级别的网络应用层面;而很多黑客攻击行为也由单个个体转变到有组织的群体攻击行为上,其攻击行为有明显的政治或经济诉求目的,给政府、企业的网络信息业务系统安全造成极大隐患。

天融信配置手册This model paper was revised by the Standardization Office on December 10, 2020天融信配置手册1、设备用2个接口,ETH1接互联网、ETH2接内网交换机。

2、登录设备:设备出厂ETH0口默认地址为默认用户名:superman密码:talent在浏览器地址栏输入:回车登录设备点击是输入用户名:superman密码:talent点击登录3、配置接口IP:登录设备后选择网络管理---------接口---------物理接口点击ETH1的图标:在地址/掩码后输入各地互联网分配的公网地址,(各个地市不一样,请落实后填写)点击添加-----确定;分别按上面方式配置ETH2口(内网地址)4、添加默认路由:选择网络管理------路由-------静态路由,点击添加目的地址、目的掩码全是0.0.0.0;网关为互联网分配的公网地址,(各个地市不一样,请落实后填写),metric、接口不用填写,点击确定5、添加区域点击资源管理------区域点击添加名称可以随意定义,为了统一,我们定义为互联网_eth1;选择属性为eth1;然后点击按钮,点击确定,分别按上面设置内网区域(各地统一)6、开放远程管理服务:点击系统管理-----配置-----开放服务,然后点击添加服务名称选择WEBUI;控制区域选择互联网_eth1;控制地址选择any;点击确定按钮7、保存配置在页面的上方有保存配置按钮,请点击,在弹出的对话框中点击确定,保存配置。

(一定要保存配置,要不设备重起配置就丢失了)。

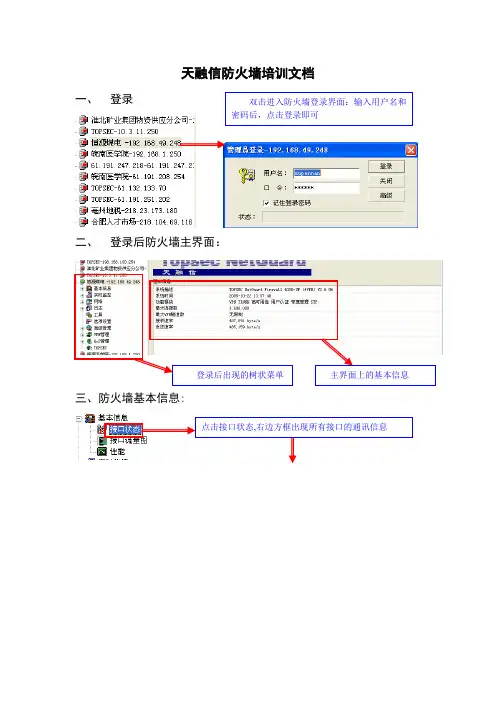

天融信防火墙培训文档一、 登录二、 登录后防火墙主界面:三、防火墙基本信息:四,实时监控:+++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++说明: 实时监控的主要作用就是通过定义过滤条件来查看自己希望了解的主机或者网段对外的连接情况.++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++在这里可以设置希望查看的源的主机或者网段五,网络设置:六,工具:设置该区域的名该区域对应的接设置该区域的IP 地址和掩码++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++各项操作说明如下:选中下载的配置,点击导出+++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++七.选项设置:在这里给防火墙取++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++ 相关参数说明:TCP建立连接超时,如果双方在建立连接的时间超过设置时限(如,用户访问某网站,发出请求后始终得不到回应),防火墙将自动切断该连接,TCP建立连接超时的最大值为86400。

1,TCP连接建立后通信超时,如果双方建立连接后通信时间超过设置时限(如,用户通过网络下载,速度非常慢),防火墙自动切断该连接,TCP连接建立后通信超时的最大值为86400。

2,TCP拆除连接的超时,如果双方在终止连接的时间超过设置时限(如,用户要断开与某网站的通信时,长时间无法断开),防火墙自动切断该连接,TCP拆除连接的超时的最大值为86400。

天融信WEB应用安全防护系统TopWAF产品说明天融信TOPSEC®市海淀区上地东路1号华控大厦100085:+86传真:+87服务热线:+8610-400-610-5119+8610-800-810-5119http: //声明本手册的所有容,其属于天融信公司(以下简称天融信)所有,未经天融信许可,任何人不得仿制、拷贝、转译或任意引用。

本手册没有任何形式的担保、立场倾向或其他暗示。

若因本手册或其所提到的任何信息引起的直接或间接的资料流失、利益损失,天融信及其员工恕不承担任何责任。

本手册所提到的产品规格及资讯仅供参考,有关容可能会随时更新,天融信恕不承担另行通知之义务。

所有不得翻印© 1995-2012天融信公司商标声明本手册中所谈及的产品名称仅做识别之用。

手册中涉及的其他公司的注册商标或是属各商标注册人所有,恕不逐一列明。

TOPSEC®天融信公司信息反馈目录1. 产品概述 (1)2. 产品主要特性 (1)2.1先进的设计理念 (2)2.1.1“三高”设计理念 (2)2.1.2“一站式”解决方案 (2)2.1.3 “无故障运行时间提升”的核心原则 (2)2.2独有的核心技术 (2)2.2.1稳定、高效、安全的系统核 (2)2.2.2领先的多维防护体系 (2)2.2.3“主动式”应用安全加固技术 (2)2.3丰富的数据展现 (3)2.3.1多角度的决策支撑数据 (3)2.3.2多角色视角的数据展示 (3)2.3.3清晰详尽的阶段性报表 (3)3. 产品功能 (3)3.1产品核心功能 (4)3.1.1 WEB应用威胁防御 (4)3.1.2网页防篡改 (5)3.1.3抗拒绝服务攻击 (5)3.1.4 WEB应用漏洞扫描 (6)3.1.5 WEB应用加速 (6)3.1.6 业务智能分析 (6)3.2产品功能列表 (8)4. 产品部署 (11)4.1透明串接部署 (11)4.2反向代理部署 (12)4.3单臂部署 (13)5. 产品规格 (14)6. 产品资质 (15)7. 特别声明 (15)1. 产品概述天融信WEB 应用安全防护系统(以下简称TopWAF )是天融信公司根据当前的互联网安全形势,并经过多年的技术积累,研制出品的专业级WEB 威胁防护类网络安全产品。

外联网防火墙实训提交

小组:

小组成员:

时间:

成绩:

(截图用Alt + Print Screen键截当前窗口.)

按防火墙实训手册完成内容,并根据要求提交结果:

缺省权限设置及测试结果(允许/禁止情况,并做出说明):

本机节点建立(节点名称以计算机名命名):

建立一个对象组:

本机PING其他主机策略设置:

本机访问其他区域主机所有服务策略设置:

禁止其他区域主机访问本主机策略设置:

测试防火墙能否禁止本区域两主机访问:

禁止其他区域主机访问本机的8080端口(或135-139,

445,7626,4006,1027,6267)策略设置:

本主机访问其他区域主机允许/禁止优先级测试:

本主机可以访问其他区域但禁止访问某一主机策略:

本主机访问其他区域一主机但禁止PING策略,并可访问WEB及

共享目录:

区域缺省权限为允许,设置禁止PING对方某一主机:

对方主机删除网关,通过NAT访问对方(访问策略与通信策略):

本机删除网关,对方主机通过NAT访问本机(访问策略与通信策

略),及测试结果:

建立上网的策略(访问策略与通信策略):

通过HTTP策略过滤网站测试结果:

通过HTTP策略过滤关键字测试结果:

:禁止PING外网一个网站的策略:

禁止本机访问外网80端口策略:

防火墙功能总结:。

-天融信版本防火墙常用功能配置手册v2天融信3.3版本防火墙常用功能配置手册北京天融信南京分公司2008年5月目录一、前言 (3)二、天融信3.3版本防火墙配置概述 (3)三、天融信防火墙一些基本概念 (4)四、防火墙管理 (4)五、防火墙配置 (6)(1)防火墙路由模式案例配置 (6)1、防火墙接口IP地址配置 (7)2、区域和缺省访问权限配置 (8)3、防火墙管理权限设置(定义希望从哪个区域管理防火墙) (9)4、路由表配置 (10)5、定义对象(包括地址对象、服务对象、时间对象) (11)6、地址转换策略 (14)7、制定访问控制策略 (26)8、配置保存 (31)9、配置文件备份 (31)(2)防火墙透明模式案例配置 (32)1、防火墙接口IP配置 (33)2、区域和缺省访问权限配置 (35)3、防火墙管理权限设置(定义希望从哪个区域管理防火墙) (35)4、路由表配置 (36)5、定义对象(包括地址对象、服务对象、时间对象) (37)6、制定访问控制策略 (41)7、配置保存 (46)8、配置文件备份 (46)一、前言我们制作本安装手册的目的是使工程技术人员在配置天融信网络卫士防火墙(在本安装手册中简称为“天融信防火墙”)时,可以通过此安装手册完成对天融信防火墙基本功能的实现和应用。

二、天融信3.3版本防火墙配置概述天融信防火墙作为专业的网络安全设备,可以支持各种复杂网络环境中的网络安全应用需求。

在配置天融信防火墙之前我们通常需要先了解用户现有网络的规划情况和用户对防火墙配置及实现功能的诸多要求,建议参照以下思路和步骤对天融信防火墙进行配置和管理。

1、根据网络环境考虑防火墙部署模式(路由模式、透明模式、混合模式),根据确定好的防火墙的工作模式给防火墙分配合理的IP地址。

2、防火墙接口IP配置3、区域和缺省访问权限配置4、防火墙管理权限配置5、路由表配置6、定义对象(地址对象、服务对象、时间对象)7、制定地址转换策略(包括四种地址转换策略:源地址转换、目的地址转换、双向转换、不做转换)8、制定访问控制策略9、其他特殊应用配置10、配置保存11、配置文件备份提示:每次修改配置前,建议首先备份防火墙再修改配置,避免防火墙配置不当造成网络长时间中断。

天融信网络卫士入侵防御系统—Web网站防护网关用户手册天融信TOPSEC®北京市海淀区上地东路1号华控大厦 100085电话:+8610-82776666传真:+8610-82776677服务热线:+8610-8008105119版权声明 本手册中的所有内容及格式的版权属于北京天融信公司(以下简称天融信)所有,未经天融信许可,任何人不得仿制、拷贝、转译或任意引用。

版权所有不得翻印© 2009 天融信公司商标声明 本手册中所谈及的产品名称仅做识别之用。

手册中涉及的其他公司的注册商标或是版权属各商标注册人所有,恕不逐一列明。

TOPSEC® 天融信公司信息反馈目录1安装 (1)1.1安装网站防护集中管理平台 (1)1.1.1启动安装程序 (1)1.1.2MySQL的安装 (1)1.1.3Apach Tomcat的安装。

(12)1.1.4Java的安装 (18)1.1.5Apach Tomcat的安装 (22)1.1.6安装网站防护集中管理中心 (28)1.2安装天融信网站防护系统客户端 (30)1.2.1Windows 版客户端 (30)1.2.2Linux客户端 (35)1.3安装说明及注意事项 (37)1.3.1Windows终端 (37)1.3.2Linux终端 (38)2集中管理端的操作使用 (39)2.1集中管理平台的配置与使用 (39)2.1.1集中管理平台登录 (39)2.1.2信息安全管理员 (39)2.1.2.1登录 (39)2.1.2.2修改密码 (40)2.1.2.3添加账号管理员 (41)2.1.2.4删除账号管理员 (41)2.1.2.5添加安全管理员 (41)2.1.2.6添加系统管理员 (42)2.1.2.7添加安全审计员 (42)2.1.3系统管理员 (43)2.1.3.1管理员登录 (43)2.1.3.2平台状态信息管理 (43)2.1.3.2.1平台运行信息 (44)2.1.3.2.2修改平台信息 (44)2.1.3.2.3策略更新 (45)2.1.3.2.4删除平台信息 (45)2.1.3.2.5攻击报警设置 (46)2.1.4安全管理员 (46)2.1.4.1安全管理员登录 (46)2.1.4.2策略管理 (47)2.1.4.2.1硬件性能监控 (47)2.1.4.2.2受控目录列表管理 (47)2.1.4.2.3非受控目录列表管理 (49)2.1.4.2.4可信进程列表管理 (51)2.1.5安全审计员 (52)2.1.5.1安全审计员登录 (52)2.1.5.2审计信息 (53)2.1.5.2.1网站攻击审计信息 (53)2.1.5.2.2网页修改审计信息 (53)2.1.5.2.3异常进程审计信息 (53)2.1.5.2.4平台审计信息 (54)2.1.6说明 (54)3天融信网站防护系统客户端配置与使用 (55)3.1W INDOWS终端 (55)3.1.1界面的启动 (55)3.1.2用户登录 (55)3.1.3密码修改 (55)3.1.4详细配置 (57)3.1.5软件安装 (60)3.1.6异常程序 (62)3.1.7可信程序 (63)3.1.8审计记录 (64)3.2L INUX终端 (65)3.2.1说明 (65)3.2.2配置 (65)3.2.2.1配置受控目录 (65)3.2.2.2配置非受控目录 (65)3.2.2.3配置可信进程 (65)3.2.2.4配置通信端口 (66)3.2.2.5白名单生成说明 (66)3.2.2.5.1说明 (66)3.2.2.5.2方法一 (66)3.2.2.5.3方法二 (66)4WEBWALL的配置与使用 (67)4.1管理员登录 (67)4.2W EB W ALL的配置 (68)4.2.1系统 (68)4.2.1.1系统配置 (68)4.2.1.2更新规则 (69)4.2.1.3数据保存 (69)4.2.1.4设置时间 (69)4.2.1.5恢复出厂设置 (70)4.2.1.6重启动 (70)4.2.1.7关机 (70)4.2.2网络 (70)4.2.2.1接口 (70)4.2.2.2路由表 (71)4.2.2.3网桥配置 (72)4.2.2.4双机热备 (73)4.2.2.5初始化设备 (74)4.2.3用户配置 (74)4.2.3.1管理用户 (74)4.2.3.2普通用户 (75)4.2.4防跨站攻击 (76)4.2.4.1标准安全等级 (76)4.2.4.2高安全等级 (76)4.2.5抗攻击设置 (77)4.2.5.1速率限制链接 (77)4.2.5.2特征值匹配 (78)4.2.6规则配置 (79)4.2.6.1SQL 关键字过滤 (79)4.2.7SSL终止 (80)4.2.7.1服务器地址 (80)4.2.7.2本地附加地址 (81)4.2.7.3证书管理 (82)5卸载程序 (84)5.1卸载网站防护集中管理平台 (84)5.2卸载天融信网站防护系统WINDOWS终端 (85)5.3卸载天融信网站防护系统LINUX终端 (87)5.4卸载说明 (87)1安装1.1安装网站防护集中管理平台1.1.1启动安装程序将光盘放入服务器光驱中,启动网站防护集中管理平台的安装平台。

网络卫士入侵防御系统TopIDP产品说明天融信TOPSEC®北京市海淀区上地东路 1 号华控大厦 100085电话:(86)1082776666传真:(86)1082776677服务热线: 8008105119http: //版权声明本手册的所有内容,其版权属于北京天融信公司(以下简称天融信)所有, 未经天融信许可,任何人不得仿制、拷贝、转译或任意引用。

本手册没有任何形 式的担保、立场倾向或其他暗示。

若因本手册或其所提到的任何信息引起的直接或间接的资料流失、 利益损失, 天融信及其员工恕不承担任何责任。

本手册所提到的产品规格及资讯仅供参考, 有关内容可能会随时更新,天融信恕不承担另行通知之义务。

版权所有 不得翻印© 19952009天融信公司商标声明本手册中所谈及的产品名称仅做识别之用,而这些名称可能属于其他公司的 注册商标或是版权,其他提到的商标,均属各该商标注册人所有,恕不逐一列明。

TopSEC®天融信信息反馈目 录1 产品简介 (1)1.1 产品概述 (1)1.2 产品组成 (1)2 产品特点 (3)3 产品功能 (6)4 运行环境 (9)5 典型应用 (10)5.1 典型部署图 (10)5.2 综合应用部署图 (11)1 产品简介1.1 产品概述天融信公司的“网络卫士入侵防御系统 TopIDP”是基于新一代并行处理技术,它 通过设置检测与阻断策略对流经 TopIDP的网络流量进行分析过滤,并对异常及可疑流 量进行积极阻断,同时向管理员通报攻击信息,从而提供对网络系统内部IT 资源的安 全保护。

TopIDP 能够阻断各种非法攻击行为,比如利用薄弱点进行的直接攻击和增加网 络流量负荷造成网络环境恶化的 DoS 攻击等,安全地保护内部 IT资源。

TopIDP 采用多核处理器硬件平台, 将并行处理技术融入到天融信自主研发的安全操 作系统 TOS中,保证了 TopIDP产品可以做到更高性能地网络入侵的防护。

天融信入侵检测系统安装手册天融信TOPSEC® 北京市海淀区上地东路1号华控大厦100085电话:+8610-82776666传真:+8610-82776677服务热线:+8610-8008105119版权声明本手册中的所有内容及格式的版权属于北京天融信公司(以下简称天融信)所有,未经天融信许可,任何人不得仿制、拷贝、转译或任意引用。

版权所有不得翻印©2013 天融信公司商标声明本手册中所谈及的产品名称仅做识别之用。

手册中涉及的其他公司的注册商标或是版权属各商标注册人所有,恕不逐一列明。

TOPSEC® 天融信公司信息反馈目录1前言 (1)1.1文档目的 (1)1.2读者对象 (1)1.3约定 (1)1.4相关文档 (2)1.5技术服务体系 (2)2安装天融信入侵检测系统 (3)2.1系统组成与规格 (3)2.1.1系统组成 (3)2.1.2系统规格 (3)2.2系统安装 (3)2.2.1硬件设备安装 (3)2.2.2检查设备工作状态 (4)2.3登录天融信入侵检测系统 (4)2.3.1缺省出厂配置 (5)2.3.2通过CONSOLE口登录 (6)2.3.3设置其他管理方式 (8)2.3.4管理主机的相关设置 (10)2.3.5通过浏览器登录 (10)2.4恢复出厂配置 (11)3典型应用 (12)1前言本安装手册主要介绍天融信入侵检测系统(即TopSentry)的安装和使用。

通过阅读本文档,用户可以了解如何正确地在网络中安装天融信入侵检测系统,并进行简单配置。

本章内容主要包括:●文档目的●读者对象●约定●相关文档●技术服务体系1.1文档目的本文档主要介绍如何安装天融信入侵检测系统及其相关组件,包括设备安装和扩展模块安装等。

1.2读者对象本安装手册适用于具有基本网络知识的系统管理员和网络管理员阅读,通过阅读本文档,他们可以独自完成以下一些工作:初次使用和安装天融信入侵检测系统。

天融信日志服务器配置说明书(Topsec_Auditor_Server_2.0专用版)VER: 2.0杭州市工商行政管理局网络安全二期项目工程文档--------日志服务器配置说明书北京天融信网络安全技术有限公司杭州分公司2004年12月高品质的保证天融信安全技术文档管理目录安装数据库服务器 .................................................... 安装并配置审计服务器 ................................................安装并配置审计管理器 ................................................配置防火墙日志权限 ..................................................安装数据库服务器系统要求:操作系统:中英文windows 2000/2003 服务器版数据库系统:MS SQL Server 2000 + Service Pack 3 ( 不支持 MS SQL Server 7.0 )最低配置:CPU :PIII 内存:256M 硬盘:10G推荐配置:CPU:P4 2.4G 内存:512M 硬盘 80G安装步骤:1. 插入SQL Server 2000 安装光盘:2. 选择<安装SQL Server 2000 组件>,开始安装数据库服务器,依照安装向导的提示,安装数据库服务器和客户端工具。

3. 在安装类型页面,用自定义方式,选择程序文件和数据文件的安装目的文件夹:【注意】选择自定义也方便了加速查询的排序次序的设置,强烈建议修改默认的排序方式为二进制。

另外,数据文件所在文件夹分区必须是NTFS 格式,如果是FAT32 格式的分区,文件的限制为4G,当超过4G时,文件无法继续增长。

同时建议不要安装SQL数据文件与程序文件在系统盘,可单独安装数据文件到大的磁盘与系统盘分开。

天融信网络卫士入侵防御TopIDP系列产品说明天融信TOPSEC®北京市海淀区上地东路1号华控大厦100085电话:(86)10-82776666传真:(86)10-82776677服务热线:400-610-5119800-810-5119Http: //1前言 (2)2网络入侵检测与防御系概况 (2)2.1入侵防御系统与防火墙 (3)2.2入侵防御系统与IDS (3)3天融信网络卫士入侵防御系统TOPIDP (3)3.1产品概述 (3)3.2T OP IDP体系架构 (4)3.3T OP IDP主要功能 (5)3.4天融信网络卫士入侵防御系统T OP IDP特点 (6)3.4.1领先的多核SmartAMP并行处理架构 (6)3.4.2强大的攻击检测能力 (6)3.4.3精准的应用协议识别能力 (7)3.4.4实用的网络病毒检测功能 (7)3.4.5智能的上网行为监控和管理 (8)3.4.6立体的Web安全防护 (8)3.4.7精确的QOS流量控制能力 (8)3.4.8灵活的自定义规则能力 (9)3.4.9丰富的网络部署方式 (9)3.4.10高可靠的业务保障能力 (9)3.4.11可视化的实时报表功能 (10)4天融信入侵防御系统TOPIDP部署方案 (11)4.1.1典型部署 (11)4.1.2内网部署 (12)4.1.3IDP.VS.IDS混合部署 (13)5结论 (14)1前言随着计算机网络与信息化技术的高速发展,越来越多的企业、政府构建了自己的互联网络信息化系统,互联网络已成为人们生活中必不可缺的工具,在网络带来高效和快捷的同时,网络安全形势也从早期的随意性攻击,逐步走向了以政治或经济利益为主的攻击;攻击的手段从早期简单的扫描、暴力破解逐步过渡到通过缓冲区溢出、蠕虫病毒、木马后门、间谍软件、SQL注入、DOS/DDoS等各种混合手段攻击;攻击的层面也从网络层,传输层转换到高级别的网络应用层面;而很多黑客攻击行为也由单个个体转变到有组织的群体攻击行为上,其攻击行为有明显的政治或经济诉求目的,给政府、企业的网络信息业务系统安全造成极大隐患。