古典密码

- 格式:doc

- 大小:44.50 KB

- 文档页数:6

古典密码汇总

古典密码是指在计算机技术出现之前使用的一种数据加密方式。

以下是一些常见的古典密码:

1. 凯撒密码:将明文中的每个字母按照字母表顺序向后移动固定的位置来生成密文。

2. 维吉尼亚密码:通过使用不同的密钥按字母表顺序对明文逐字母进行移位加密。

3. 单换密码:根据某种规则将明文中的每个字母替换为另一个字母来生成密文。

4. 多换密码:类似于单换密码,但使用多个替换规则来加密明文。

5. 栅栏密码:将明文按照一定长度分成多行,然后按行输出密文。

6. 简单替换密码:将明文中的每个字母替换为另一个字母或符号来生成密文。

7. 维因纳尔方阵密码:使用一个方阵将明文中的字母映射为密文中的其他字母。

8. 培根密码:将明文中的每个字母映射为5个二进制位,然后用A和B表示。

这只是一小部分古典密码,还有许多其他类型的古典密码存在。

由于古典密码的安全性相对较低,现代密码学已经发展出了更加复杂和安全的加密算法。

古典密码的加密方法

古典密码是指在密码学中较早出现和较简单的加密方法,主要包括凯撒密码、凯恩密码、维吉尼亚密码等。

1. 凯撒密码:由罗马帝国大军领袖凯撒所使用的密码。

加密时,将明文中的每个字母向后移动固定的位置。

例如,将明文中的每个字母向后移动三位。

解密时,将密文中的每个字母向前移动三位。

2. 凯恩密码:由大英帝国舰队司令官查尔斯·凯恩所使用的密码。

加密时,将明文中的每个字母移动一个随机位置。

解密时,将密文中的每个字母移动一个相反的位置。

3. 维吉尼亚密码:由伊丽莎白一世女王的情报官员布尔内特所使用的密码。

加密时,根据明文中的字母在密钥中找到对应的字母,将明文字母替换为密钥字母。

密钥是一个周期性的字母序列,长度与明文相同。

解密时,根据密文中的字母在密钥中找到对应的字母,将密文字母替换为密钥字母。

这些古典密码的加密方法在现代密码学中已经不再安全,容易被破解,因此不再被广泛使用。

现代密码学更多地采用基于数学原理的复杂加密算法,如对称加密算法、非对称加密算法等。

古典密码学教学⼀.⽬录0x01.常见的古典密码1.凯撒密码2.栅栏密码3.猪圈密码4.埃特什码5.希尔密码6.培根密码7.QWE密码/键盘密码8.enigma密码9.摩斯密码10.跳舞的⼩⼈0x02.凯撒密码恺撒密码(恺撒加密、恺撒变换、变换加密),是⼀种最简单且最⼴为⼈知的加密技术。

它是⼀种替换加密的技术,明⽂中的所有字母都在字母表上向后(或向前)按照⼀个固定数⽬进⾏偏移后被替换成密⽂。

例如,当偏移量是3的时候,所有的字母A将被替换成D,B变成E,以此类推。

代码实现,此处使⽤python来实现:plaincode= input("请输⼊明⽂:") for p in plaincode: if ord("a") <= ord(p) <= ord("z"): print(chr(ord("a")+(ord(p)-ord("a")+3)%26),end='') else: print(p,end='')0x03.栅栏密码①把将要传递的信息中的字母交替排成上下两⾏。

②再将下⾯⼀⾏字母排在上⾯⼀⾏的后边,从⽽形成⼀段密码。

③例如:明⽂:THE LONGEST DAY MUST HAVE AN END加密:1、把将要传递的信息中的字母交替排成上下两⾏。

T E O G S D Y U T A E N NH L N E T A M S H V A E D2、密⽂:将下⾯⼀⾏字母排在上⾯⼀⾏的后边。

TEOGSDYUTAENN HLNETAMSHVAED解密:先将密⽂分为两⾏T E O G S D Y U T A E N NH L N E T A M S H V A E D再按上下上下的顺序组合成⼀句话明⽂:THE LONGEST DAY MUST HAVE AN ENDpython代码实现:`def encode():hang1 = []hang2 = []string = input('请输⼊要加密的字符串:')li = list(string) # 将字符串转换为列表# print(li)for i in range(0, len(li)): # 循环遍历列表长度if i % 2 == 0: # 模2取余hang1.append(li[i])# print(hang1)else:hang2.append(li[i])he = hang1 + hang2 # 列表连接print('加密成功,密⽂为:')# print(he)for i in he:print(i, end='') # 遍历输出he,end为空(不换⾏)def decode():hang1 = []hang2 = []string = input('请输⼊要解密的字符串:')li = list(string) # 将字符串转换为列表for i in range(0, len(li)): # 循环遍历列表长度if i % 2 == 0: # 模2取余hang1.append(li[i])else:hang2.append(li[i])he = hang1 + hang2 # 列表连接print('解密成功,明⽂为:')for i in he:print(i, end='') # 遍历输出he,end为空(不换⾏)if name == 'main':def start():print('*栅栏密码')print('请选择功能:1.加密 2.解密 3.退出')print('请输⼊数字以选择:')choose = input()if choose == '1': # 条件选择encode()elif choose == '2':decode()else:exit()start() # ⾸次⽅法调⽤while input('请输⼊是否继续(y/n):') == 'y': # 循环⽅法调⽤start()`0x03.猪圈密码猪圈密码(Pigpen cipher,亦称朱⾼密码、共济会密码)是⼀种以格⼦为基础的简单替代式密码。

古典密码和流密码的原理及应用1. 引言1.1 古典密码和流密码的原理及应用古典密码和流密码是密码学领域中两种基本的密码体制。

古典密码是一种基于替换或移位的加密方法,其原理是通过替换明文中的字母或移动字母的位置来生成密文。

流密码则是一种基于流的加密方法,其原理是通过不断产生伪随机密钥流并与明文进行异或运算来生成密文。

古典密码的应用可以追溯到古代,如凯撒密码和维吉尼亚密码等。

这些密码体制在军事情报传递和个人通信中起到了重要作用。

而流密码则在现代密码学中得到了广泛应用,例如在无线通信、网络安全和数据加密领域。

古典密码和流密码在现代密码学中都扮演着重要的角色。

古典密码虽然在安全性上存在较大的局限性,但对于理解密码学的基本原理和历史发展仍具有重要意义。

而流密码则由于其高效性和安全性,被广泛应用于现代通信系统和加密协议中。

古典密码和流密码都是密码学中不可或缺的一部分,它们各自的原理和应用为我们提供了深入了解密码学的基础,并在现代密码学中扮演着重要的角色。

在不断发展和完善的密码学领域中,古典密码和流密码仍然具有不可替代的地位。

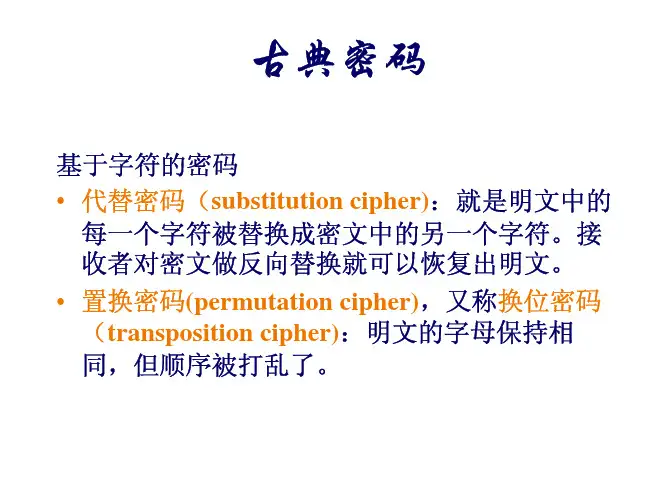

2. 正文2.1 古典密码的原理古典密码是指使用固定密钥对明文进行加密的一种密码方法,其原理主要包括替换密码和移位密码两种基本形式。

替换密码是通过将明文中的每个字母替换为密钥字母表中对应的字母来加密信息,而移位密码则是通过将明文中的每个字母向后或向前移动固定的位置来实现加密。

这些方法都可以通过简单的数学运算来实现,但由于其固定密钥的特性,容易受到破解攻击。

古典密码的应用主要体现在历史上的军事通信领域,比如凯撒密码就是一种简单的移位密码,被用于古罗马军队的通信中。

古典密码的安全性很差,容易被破解,因此在现代密码学中已经被淘汰。

古典密码的原理虽然简单,但在密码学发展的历程中扮演了重要的角色,为后来更加复杂的密码算法奠定了基础。

通过研究古典密码的原理,人们也更深入地理解了密码学的发展轨迹和演变过程,对于现代密码学的发展具有积极的意义。

密码发展史之古典密码密码(Cryptology)是一种用来混淆的技术,它希望将正常的、可识别的信息转变为无法识别的信息。

密码学是一个即古老又新兴的学科,密码学一词源自希腊文“krypto's”及“logos”两字,直译即为“隐藏”及“讯息”之意。

密码学是一门拥有几千年历史的学科。

密码学的发展大概经历了三个阶段:古典密码阶段、近代密码阶段、现代密码阶段。

下面我们一起了解古典密码阶段。

古典密码阶段是指从密码的产生到发展成为近代密码之间的这段时期密码的发展历史。

我们从古代产生密码的各个国家和几个简单的古典密码体制等方面来认识一下古典密码。

一、古典密码在古代各国的使用古代中国:从古到今,军队历来是使用密码最频繁的地方,因为保护己方秘密并洞悉敌方秘密是克敌制胜的重要条件。

正如中国古代军事著作《孙子兵法》中所说:知己知彼,百战不殆;不知彼而知己,一胜一负;不知彼不知己,每战必败。

中国古代有着丰富的军事实践和发达的军事理论,其中不乏巧妙、规范和系统的保密通信和身份认证方法。

中国古代兵书《六韬》中的阴符和阴书:《六韬》又称《太公六韬》或《太公兵法》,据说是由西周的开国功臣太公望(又名吕尚或姜子牙,约公元前1128—公元前1015)所著。

书中以周文王和周武王与太公问答的形式阐述军事理论,其中《龙韬•阴符》篇和《龙韬•阴书》篇,讲述了君主如何在战争中与在外的将领进行保密通信。

以下是关于“阴符”使用方法对话的译文。

武王问太公说:领兵深入敌国境内,军队突然遇到紧急情况,战事或有利,或失利。

我要与各军远近相通,内外相应,保持密切的联系,以便及时应对战场上军队的需求,应该怎么办呢?太公回答说:国君与主将之间用阴符秘密联络。

阴符共有八种:一种长一尺,表示大获全胜,摧毁敌人;一种长九寸,表示攻破敌军,杀敌主将;一种长八寸,表示守城的敌人已投降,我军已占领该城;一种长七寸,表示敌军已败退,远传捷报;一种长六寸,表示我军将誓死坚守城邑;一种长五寸,表示请拨运军粮,增派援军;一种长四寸,表示军队战败,主将阵亡;一种长三寸,表示战事失利,全军伤亡惨重。

实验1: 古典密码一、实验名称和性质二、实验目的掌握古典密码体制中的基本加密解密运算,如加法密码、仿射密码等,几种典型的古典密码体制,如Hill体制,以及关于这些古典密码体制的一些破译方法。

三、实验的软硬件环境要求硬件环境要求:单机,无需上Internet网。

使用的软件名称、版本号以及模块:使用Matlab,版本6.0或以上。

四、知识准备前期要求掌握的知识:Matlab编程实验相关理论或原理:古典密码的基本加密解密运算,几种典型古典密码的加密解密算法。

实验流程:五、实验要求和注意事项1.完成给出的程序中标有“-----------------------”部分的编程。

2.参照例子的做法,完成实验题目。

要求给出完整的过程,包括程序,实验结果。

六、实验步骤和内容1.基本的加密解密运算例1. 使用加法密码(或称为移位密码)获得密文kddkmu,尝试所有的可能性来解密它。

解:编写allshift程序,调用该程序allshift('kddkmu')运行结果为kddkmuleelnvmffmownggnpxohhoqypiiprzqjjqsarkkrtbsllsuctmmtvdunnuwevoovxfwppwygxqqxzhyrryaizsszbjattack 是列表上出现的唯一单词,所以它就是明文buubdlcvvcemdwwdfnexxegofyyfhpgzzgiqhaahjribbiksjccjltfunction y = allshift(x);% This function displays all of the shifts of the message xfor j=0:25,------------ ;disp(z);endfunction y = shift(x,b);% This function performs the shift encryption function% y = x + b mod 26% We assume that x is a text string and b is a number% The result is kept in text representationxnum=text2int(x);-----------------------;y=int2text(ynum);function y = text2int (x)% This function takes the letter in the string x and converts% it to an integer.% The convention for this function is% a --> 0% b --> 1% and so on...if ( (x < 'a') | (x > 'z') ),error('Text character out of range a-z');end;y=x - 'a'; %It helps to know Matlab tricksfunction y = int2text (x)% This function takes the number in the variable x and converts% it to a character y.% The convention for this function is% a <-- 0% b <-- 1% and so on...if ( (x < 0) | (x > 25) ),error('Integer out of range 0 - 26');end;y=char(x + 'a'); %It helps to know Matlab tricks例2. 运用仿射函数7x +8 加密明文信息cleopatra 。

解:编写affinecrypt 程序,调用该程序,得affinecrypt('cleopatra',7,8)ans =whkcjilxifunction y = affinecrypt(x,a,b);% This function performs the affine encryption function% y = a x + b mod 26% where (a,26) = 1% The result is kept in numerical representation--------------------------------2.典型的古典密码体制例3. 密文22, 09, 00, 12, 03, 01, 10, 03, 04, 08, 01, 17是使用如下的Hill 密码加密的:1234567810⎛⎫ ⎪ ⎪ ⎪⎝⎭试破解它。

解:首先将加密矩阵放入变量K 。

>> K=[1 2 3;4 5 6;7 8 10]K =1 2 34 5 67 8 10然后,求解密矩阵,即求逆矩阵并mod 26:>> format rat %使用有理数格式>> Kinv=inv(K)Kinv =-2/3 -4/3 1-2/3 11/3 -21 -2 1>> K1=Kinv*3K1 =-2 -4 3-2 11 -63 -6 3>> K2=round(mod(K1*9,26))K2 =8 16 18 21 241 24 1K2是矩阵K mod 26的逆矩阵,能按如下方法检验:>> mod(K2*K,26)ans =1 0 00 1 00 0 1下面是利用解密矩阵K2进行破解:>> mod([22, 09, 00]*K2,26)ans =14 21 4>> mod([12, 03, 01]*K2,26)ans =17 19 7>> mod([10, 03, 04]*K2,26)ans =4 7 8>> mod([08, 01, 17]*K2,26)ans =11 11 23因此,明文是14 ,21,4,17,19,7,4,7,8,11,11,23。

可以还原回原来的字母:>> int2text([14 ,21,4,17,19,7,4,7,8,11,11,23])ans =overthehillx注意,最后的x 被附加到明文后是为了要构成3个的分组七、实验题目1.使用加法密码获得密文ycvejqwvhqtdtwvwu ,请解密。

2.使用仿射函数57(mod26)x +加密 How are you?3. 密文 zirkzwopjjoptfapuhfhadrq 是使用如下的Hill 密码加密的:12344321112462964⎛⎫ ⎪ ⎪ ⎪ ⎪⎝⎭试破解它。

K=[1 2 3 4;4 3 2 1;11 2 4 6;2 9 6 4];x='zirkzwopjjoptfapuhfhadrq';format rat; %使用有理数格式Kinv=inv(K);Kabs=abs(det(K));K1=Kinv*Kabs;K2=round(mod(K1*Kabs^2,26));mod(K2*K,26)xnum=text2int(x)mod([ 25,8,17,10]*K2,26)mod([25,22,14,15]*K2,26)mod([9,9,14,15]*K2,26)mod([19,5,0,15]*K2,26)mod([20,7,5,7]*K2,26)mod([0,3 ,17,16]*K2,26)int2text([9,0,2,10,0,13,3,9,8,11,11,22,4,13,19,20,15,19,7,4,7,8,11,11 ])1、ycvejqwvhqtdtwvwuxbudipvugpscsvuvtwatchoutforbrutusvzsbgntsenqaqtstruyrafmsrdmpzpsrsqtxqzelrqcloyorqrpswpydkqpbknxnqpqorvoxcjpoajmwmpopnqunwbionzilvlonomptmvahnmyhkuknmnlosluzgmlxgjtjmlmknrktyflkwfisilkljmqjsxekjvehrhkjki lpirwdjiudgqgjijh kohqvcihtcfpfihig jngpubhgsbeoehghf imfotagfradndgfge hlenszfeqzcmcfefd gkdmryedpyblbedec fjclqxdcoxakadcdb eibkpwcbnwzjzcbca dhajovbamvyiybabz cgzinuazluxhxazay bfyhmtzyktwgwzyzx aexglsyxjsvfvyxyw zdwfkrxwirueuxwxv2、Mznuhobuxzdt。