门限混合代理多重签名方案

- 格式:pdf

- 大小:235.12 KB

- 文档页数:3

一种新型的门限多重秘密共享方案

杨捷;李继国

【期刊名称】《计算机工程与科学》

【年(卷),期】2010(032)008

【摘要】本方案对秘密恢复者而言是一个门限方案,对攻击者而言窃得足够多的子秘密仍不能恢复秘密数据,因而比传统的门限方案更安全.此外,本方案能有效检测秘密分发者和参与者的欺诈行为,在无需重新分配子秘密的情况下实现新成员的加入与成员的退出,且可一次性恢复全部秘密.

【总页数】3页(P22-23,49)

【作者】杨捷;李继国

【作者单位】河海大学计算机及信息工程学院,江苏,南京,210098;河海大学计算机及信息工程学院,江苏,南京,210098

【正文语种】中文

【中图分类】TP309

【相关文献】

1.门限多重影子秘密共享方案及应用 [J], 杨捷

2.多重门限的图像秘密共享方案 [J], 李鹏;马培军;苏小红;刘峰

3.一种动态(t,n)门限多重秘密共享方案 [J], 刘晓莉;张建中;郝修清

4.基于门限签名体制的多重秘密共享方案 [J], 王云;张秉儒;芦殿军

5.一种新的(t,n)门限多重秘密共享方案 [J], 李金凤

因版权原因,仅展示原文概要,查看原文内容请购买。

《现代密码学习题》答案第一章1、1949年,( A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、ShannonB、DiffieC、HellmanD、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由( D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是( D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击5、1976年,和在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指 1949年香农发表的保密系统的通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法 5部分组成的。

9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章1、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码3、重合指数法对(C)算法的破解最有效。

A置换密码B单表代换密码C多表代换密码D序列密码4、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

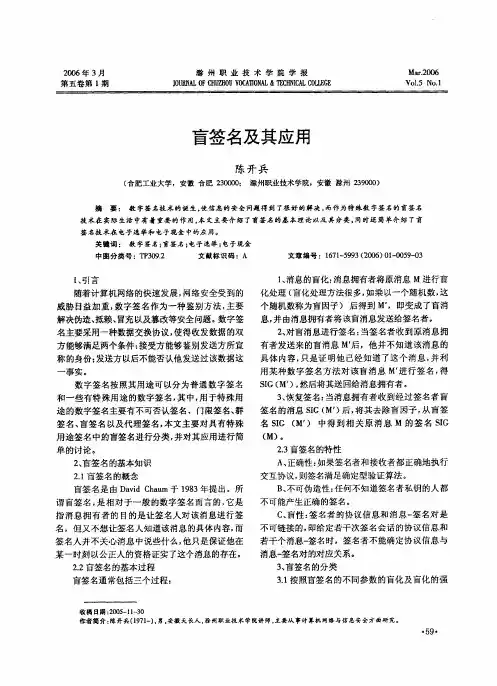

什么是代理签名数字签名就是附加在数据单元上的一些数据,或是对数据单元所作的密码变换。

这种数据或变换允许数据单元的接收者用以确认数据单元的来源和数据单元的完整性并保护数据,防止被人(例如接收者)进行伪造。

它是对电子形式的消息进行签名的一种方法,一个签名消息能在一个通信网络中传输。

基于公钥密码体制和私钥密码体制都可以获得数字签名,目前主要是基于公钥密码体制的数字签名,包括普通数字签名和特殊数字签名。

特殊数字签名有盲签名、代理签名、群签名、不可否认签名、公平盲签名、门限签名、具有消息恢复功能的签名等,它与具体应用环境密切相关。

在其中的代理签名中,代理签名人可以代表原始签名人生成签名,它有着广泛的用途。

通过法律认可的数字签名和代理签名技术,能够实现网络和虚拟环境下的不可否认和身份验证,从而建立信任关系,消除顾客疑虑。

代理签名技术能够将具有很好信誉的大型厂家的信誉传递给由其认证过的代理商,为顾客提供产品质量、售后服务等各种保障和承诺。

从而,顾客可以凭借厂家的信誉进而相信商家,商家也凭借信任关系扩大经营规模,以数字签名和代理签名的形式为顾客提供多样化的信誉保障。

最终它们解决电子商务各方的后顾之忧。

目前电子商务,无论是企业对企业,企业对顾客,企业对政府的模式中,除了电子银行外,基本上是一对一的模式。

在基于代理签名和多方数字签名的模式中,将直线的销售模式转变为曲线乃至网络的模式,是对以往模式的一种扩展和创新,引入了多方共同参与的销售模式,厂家可以通过代理商来给予顾客承诺,以厂家的信誉来保障销售的可靠性。

可见采用数字签名和代理签名,可以使得服务更加全面和多样化,适应不同商品的特点以及顾客个性化的要求,从而以更加健全的服务和品质来赢得更多的顾客。

另外可以实现厂家、商家和顾客的相互之间确认和认证产品来源。

这同时意味着销售的方式,服务的可靠性,服务的多重性都可以得到更加广阔的发挥,如为了获得商家和厂家的双重信任或者承诺,另外销售产品可能得到厂家和商家双重的维护、质保等服务以及得到承诺,都可以通过代理签名来实现。

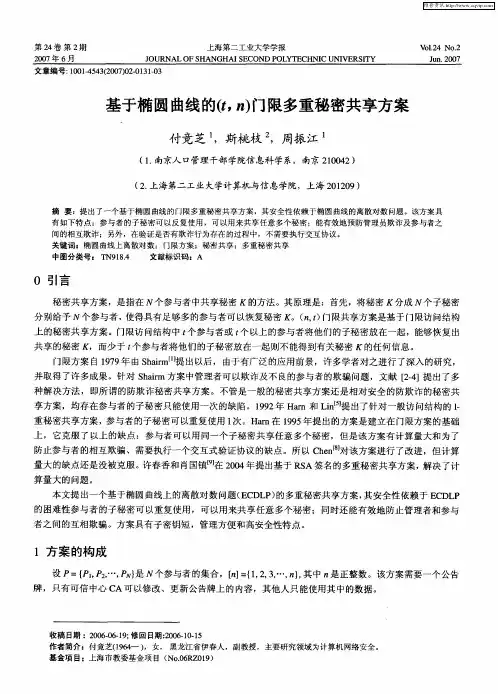

一种新的(t,n)门限多重秘密共享方案李金凤【摘要】提出了一个基于单向函数的(t ,n)多重秘密共享方案.在该方案中,参与者的子秘密可反复使用,来共享任意多个秘密;能有效预防秘密分发中心欺诈及参与者之间的互相欺骗, 且在验证是否有欺诈行为存在的过程中不需要执行交互协议.重要的是计算量相对较小.【期刊名称】《科学技术与工程》【年(卷),期】2010(010)034【总页数】3页(P8589-8590,8593)【关键词】单向函数;时变参数;多重秘密共享;门限方案;欺诈【作者】李金凤【作者单位】华南理工大学理学院,,广州,510640【正文语种】中文【中图分类】TP393.08门限方案自 1979年由 Shairm[1]提出以后,由于有广泛的应用前景,许多学者对之进行了深入的研究,并取得了许多成果。

针对 Shairm方案中管理者可以欺诈及不良的参与者的欺骗问题,研究者提出了多种解决方法,即所谓的防欺诈秘密共享方案[2,3]。

不管是一般的秘密共享方案还是相对安全的防欺诈的秘密共享方案,均存在参与者的子秘密只能使用一次的缺陷。

Harn[4]在 1995年提出的方案是建立在门限方案的基础上,它克服了以上的缺点:参与者可以用同一个子秘密共享任意多个秘密,但是该方案有计算量大和为了防止参与者的相互欺骗、需要执行一个交互式验证协议的缺点。

所以Chen对该方案进行了改进,但计算量大的缺点还是没被克服。

许春香和肖国镇[5]在 2004年提出基于 RSA签名的多重秘密共享方案,解决了计算量大的问题,但是计算量还是相对较大。

本文提出了一个基于单向函数的(t,n)多重秘密共享方案,因为使用了单向函数和时变参数,参与者的子秘密可反复使用,可用来共享任意多个秘密;另外,本文还设计了新方法,能有效预防秘密中心欺诈及参与者之间的互相欺骗,且在验证是否有欺诈行为存在的过程中不需要执行交互协议;因为参与者选择子秘密,减小了攻击者对秘密分发中心的攻击,和已有的方案相比较,本方案的计算量较小。

第38卷 V01.38 第9期 NO.9 计算机工程

Computer Engineering 2012年5月

May 2012

・安全技术・ 文章编号:10oo—_3428(20l2)09-__013l—03 文献标识码:A 中圈分类号{TP309 门限混合代理多重签名方案 王勇兵 (河北师范大学附属民族学院,石家庄050091)

摘要:混合代理多重签名要求所有签名人共同产生签名,使方案的灵活性和实用性受限。针对该问题,通过引入门限签名,提出一个 (t,n)l'J限混合代理多重签名方案,在一个签名人组成的签名群中,只需f个或t个以上的签名人同意就可以完成签名。理论分析结果表明, 该方案满足不可伪造性、不可否认性、可鉴别性、混合代理多重签名性和门限签名性,且效率高于原方案。 关健词:数字签名;代理签名;代理多重签名;多重代理多重签名;混合代理多重签名;门限签名

Threshold Hybrid Proxy Multi-signature Scheme WANGYong-bing (Nationalities College,Hebei Normal University,Shijiazhuang 050091,China) [Abstract]Flexibility and practicability of hybrid proxy multi—signature are restricted bythe property that all of the signers produce signature together.In order to solve the problem,this paper proposes a(t,n)Threshold Hybrid Proxy Multi—signature(THPM)scheme combing with the threshold signature.A THPM is collaboratively generated by some original signers and some proxy signers on behalf of their original signers in the scheme.Only when t or more than t signers agree,the threshold number group members can produce a valid THPM in the signing group.Theoretical analysis proves that THPM not only has unforgeability,nonrepudiablity,distinguishability and quality ofhybrid proxy multi—signature and threshold signature,but also is more efficient than original scheme. !Key words]digital signature;proxy signature;proxy multi--signature;multi-proxy multi・-signature;hybrid proxy multi--signature;threshold signature DOh 10.3969/j.issn.1000—3428.2012.09.039

l概述 代理签名¨J作为一种特殊的数字签名体制,允许原始签 名人将签名权委托给指定的代理签名人行使,常用于原始签 名人由于某些原因无法行使签名的场合。代理签名广泛应用 于电子现金、电子投票和电子商务等领域,引起了人们极大 的关注。一般的代理签名往往考虑的是一个原始签名人和一 个代理签名人的特殊情形,比较理想化,不适合实际应用。 为了满足实际要求,代理多重签名[2-3] 多重代理签名l4 J和

多代理多签名 随即被提出。 在代理多重签名中,代理签名人可以代替多个原始签名 人生成有效的代理签名,它考虑的是所有原始签名人同时委 托签名权的庆幸,在实际生活中,可能只有一部分原始签名 人需要委托签名权,其他原始签名人现场参与签名。为此, 文献[7]提出一种混合代理多重签名方案,其中,每个原始签 名人都有指定的代理签名人,实际签名是由部分原始签名人 和部分代理签名人共同产生的。文献[8】基于双线性对提出了 一个新的混合代理多重签名方案,其中,部分原始签名人将 签名权委托给同一个代理签名人,代理签名由一个代理签名 人和部分原始签名人合作产生。但该方案有以下3个问题: (1)该方案是基于身份密码体制设计的,原始签名人和代理签 名人的密钥由可信中心托管,方案的安全性完全依赖可信中 心的诚实性和安全性,在开放的网络环境中是不可行的。 (2)签名长度与签名人数有关,在签名( ,tip, , , )中

和 是公开的,可以去掉,即使签名为(U,r, ,‘尸, ), 签名长度仍然与原始签名人和代理签名人的人数有关。(3)要 求参与签名的原始签名人和代理签名人一起合作才能产生有

效的代理签名,若有不合作的签名人,则签名将无法正常进 行,方案的灵活性和实用性受到限制。 针对以上问题,本文将门限签名引入混合代理多重签名 中,提出了一个(t,n)门限混合代理多重签名方案。该方案适 用于以下场合:在一个大公司有多个部门,每个部门都设有 部门经理,并且为了协调各部门业务的开展,另设部门协调 经理一名,当一部分部门经理出差时,便可以把签名权委托 给协调经理,文件由协调经理和其他不出差的部门经理共同 签署。由于对文件内容不满意,有些签名人可能拒绝签名, 这样,公司的正常运转必将受到影响。这时只需要一定数量 的签名人参与签名,文件就可以生效。 2预备知识 2.1双线性对映射 设g是一个大素数,G1和G,分别为引喻加法循环群和乘

法循环群,尸为q的生成元, ,b∈ z 。双线性对是一个映 射e:q xq ,具有如下性质: (1)双线性性:对任意的 , , ,Q2∈Gl,有: P( + , )= ( , )P( , ) e( , 十 )=e( , ) ( , ) (口 ,bQ,)= ( , ) (2)非退化性:存在尸,9∈ ,使得 (尸1Q)≠1。

基金项目:河北省教育厅科研基金资助项目(Z2011155);河北师范 大学科研基金资助项目(L2010Q15) 作者倚介:王勇兵(1981一),男,讲师、硕士,主研方向:密码学 牧稿日期:2011-08-31 E—mail:wyb723@yahoo.corn.cn 132 计算机工程 2012年5月5日 (3)可计算性:对所有的P,Qe GI,存在计算e(P,Q)的有 效算法。 2.2复杂性假设 (1)离散对数问题(DLP):给定P,Q∈Gi,找到一个整数 n∈月z:,满足O:nP。 (2)判定Difie—Hellman问题(DDHP):对于口,b,cE Z:, 给定P,aP,bP,cPe GI,判定c=ab是否成立。 (3)计算Diffie・Hellman问题(CDHP):对于a,b∈月z , 给定P,aP,bP∈GI,计算abP。 2.3 Shamir(t,n)门限秘密分享方案 一个(t,n)t'3限秘密分享方案是指把密钥 按照某种方式 分配给 个用户保存,使得一个用户中的t个或t个以上用户 一起合作可以恢复密钥5,而少于t个用户不能得到密钥 的任何信息。方案过程如下: (1)选择大素数q和一个t-1次多项式: 厂( )= +alx+a2x +…+at一1x卜 modq 其中,f(O)= ;ai∈R z:(f=l,2,…,t一1)。 (2)分享密钥 :设n个用户的身份为xi(i=l,2,…,t一1), 则每个用户的秘密份额为s =f(xi)modq。 (3)恢复密钥 :t个或t个以上用户一起合作,就可以 利用Lagrange插值公式恢复 :

, f 一 =∑厂(t)n——Lmodq

, ’, ≠ t一

3门限混合代理多重签名方案 本文方案的参与方包括:G ={4, ,…,4+ }为l+m个 原始签名人组成的集合,G :{AI, ,…,4}为,个需要委托 授权的原始签名人集合,GA ={4 ,…, )为m个实际 参与签名的原始签名人集合,曰为G 的代理签名人, 为 签名验证人。整个方案由系统初始化阶段、代理授权阶段、 签名密钥生成阶段、签名生成阶段和签名验证阶段。 3.1系统初始化阶段 设群Gl是阶为大素数q、生成元为P的循环加群。群

是阶为q的循环乘法群。定义双线性对映射e:GlxGl G2。 H :{0,1} '÷G1是一个安全的单向hash函数。原始签名人4 :l,2,…,l+m)选择私钥 z;,并计算公钥 = P, 其身份信息为 ;代理签名人B选择私钥x ∈ z:,并计算 公钥 =xBP,其身份信息为 。 3.2代理授权阶段 假设wi(i=1,2,…,z)是原始签名人4(j.=172,…,z)给代理 签名人 的授权证书,其中包括4( 172,…,,)和 的身份信 息、代理权限和代理期限等信息。授权协议如下: (1)原始签名人4(i=l,2,…,,)随机选择I∈z:,计算

Ri:riP,SA,=

(I+ )日 ( ),公开 和Ri,并通过安全信

道将S 发送给代理签名人B。 (2)代理签名人B收到 后验证: P( ,P)=e( , ( ) P(H1( , )) 是否成立,若等式成立,则通过验证,然后计算代理密钥:

=∑ Hi( lJ..・f ) _一 公开代理公钥 =卯。

3.3签名密钥生成阶段 记 =m+l,设m个实际参与签名的原始签名人 和 代理签名人 组成的签名群为S:{ , ,…, }。并记 :x4.】, = ∥…, 一 = = 。签名密钥生成的具体 步骤如下: (1)签名人 随机选择 ∈z:,计算并广播 Jp。

(2) 计算屈= + ,并随机选择t-1次多项式: ( )= +ai1 +q2 +・・・+ait—lx卜 modq 其中,ail∈ z:(,=1,2,…,t-1)。然后计算并公开Au=auP。 (3) 计算 ( ,)并通过安全信道发送给D,( ≠i)。 (4) 收到fj(IDi)后,验证fj(ID ̄)P= ,若验证 通过,则计算签名密钥ci=羔fj(,D),并公开签名公钥 =ciP。 3.4签名生成阶段 设待签的消息为m,签名群S= , ,…,S )中任意f个 签名人对消息m进行签名的过程如下:

(1)签名人 计算 =, - IDj ,并计算部分签名