适用于RFID的几种小型加密算法比较

- 格式:pdf

- 大小:1005.74 KB

- 文档页数:4

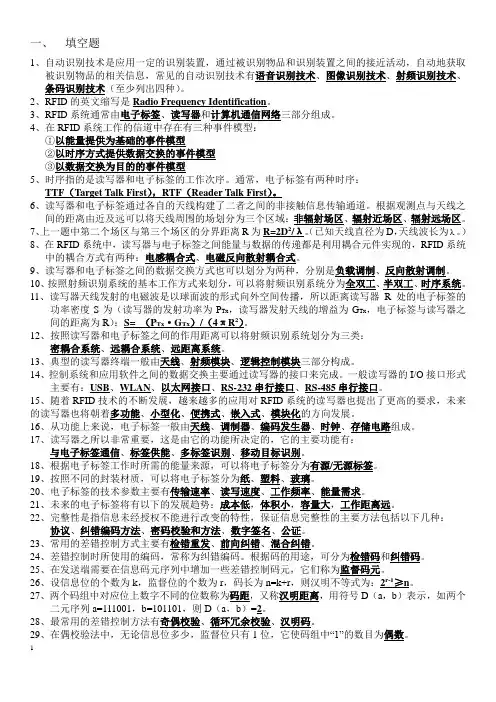

一、填空题1、自动识别技术是应用一定的识别装置,通过被识别物品和识别装置之间的接近活动,自动地获取被识别物品的相关信息,常见的自动识别技术有语音识别技术、图像识别技术、射频识别技术、条码识别技术(至少列出四种)。

2、RFID的英文缩写是Radio Frequency Identification。

3、RFID系统通常由电子标签、读写器和计算机通信网络三部分组成。

4、在RFID系统工作的信道中存在有三种事件模型:①以能量提供为基础的事件模型②以时序方式提供数据交换的事件模型③以数据交换为目的的事件模型5、时序指的是读写器和电子标签的工作次序。

通常,电子标签有两种时序:TTF(Target Talk First),RTF(Reader Talk First)。

6、读写器和电子标签通过各自的天线构建了二者之间的非接触信息传输通道。

根据观测点与天线之间的距离由近及远可以将天线周围的场划分为三个区域:非辐射场区、辐射近场区、辐射远场区。

7、上一题中第二个场区与第三个场区的分界距离R为R=2D2/λ。

(已知天线直径为D,天线波长为 。

)8、在RFID系统中,读写器与电子标签之间能量与数据的传递都是利用耦合元件实现的,RFID系统中的耦合方式有两种:电感耦合式、电磁反向散射耦合式。

9、读写器和电子标签之间的数据交换方式也可以划分为两种,分别是负载调制、反向散射调制。

10、按照射频识别系统的基本工作方式来划分,可以将射频识别系统分为全双工、半双工、时序系统。

11、读写器天线发射的电磁波是以球面波的形式向外空间传播,所以距离读写器R处的电子标签的功率密度S为(读写器的发射功率为P Tx,读写器发射天线的增益为G Tx,电子标签与读写器之间的距离为R):S= (P Tx·G Tx)/(4πR2)。

12、按照读写器和电子标签之间的作用距离可以将射频识别系统划分为三类:密耦合系统、远耦合系统、远距离系统。

13、典型的读写器终端一般由天线、射频模块、逻辑控制模块三部分构成。

不同加密算法的安全性比较分析一、引言在信息交流的现代社会中,加密算法已经成为了保障个人和企业隐私安全的重要手段,各种加密算法的不断出现和更新也对信息安全领域带来了新的挑战。

本文旨在对常见的几种加密算法进行安全性比较分析,为读者提供更全面的信息安全保障建议。

二、对称加密算法对称加密算法又称共享密钥算法,将消息加密和解密使用相同的密钥,传输效率高,但密钥的安全问题使其逐渐无法适应日益复杂的信息交互环境。

1. DES算法DES算法是一种分组密码算法,密钥长度为56位,以8个字节为一组对明文进行加密。

虽然DES算法被证明存在一些安全漏洞,但其仍然被广泛应用。

2. AES算法AES算法是一种分组密码算法,密钥长度可为128位、192位或256位,对明文进行加密前需要对明文进行填充处理,加密速度较快且安全性较高,是目前被广泛应用的对称加密算法之一。

三、非对称加密算法非对称加密算法也称公钥密码算法,包含公钥和私钥两种密钥,公钥用于加密数据,私钥用于解密数据,安全性高但加密解密速度较慢。

1. RSA算法RSA算法是最早也是应用最广泛的非对称加密算法之一,基于大数因数分解的困难性,密钥长度可达到2048位以上,加密解密可靠性高,但相应的加密解密速度较慢,随着计算机技术的不断发展,RSA算法也存在一定的安全风险。

2. ECC算法ECC算法是基于椭圆曲线离散对数问题设计的非对称加密算法,密钥短、加密速度快、加密强度高,在移动设备、嵌入式系统等场景下应用广泛,但安全性也需要时刻关注。

四、哈希算法哈希算法也称散列算法,将任意长度的消息压缩成固定长度的摘要信息,生成的摘要信息不可逆,安全性高,但不适用于加密。

1. MD5算法MD5算法是一种广泛应用的哈希算法,在网络传输和文本文件校验等领域被广泛使用,但由于其容易被碰撞攻击,目前MD5算法已经逐步被安全性更高的哈希算法取代。

2. SHA-2算法SHA-2算法是一种安全性更强的哈希算法,分为256位、384位和512位三种版本,其安全性被广泛认可并得到了广泛的应用。

RFID技术安全性分析和解决方案作者:蔡菁来源:《速读·上旬》2018年第08期摘要:射频识别(RFID)标签以其容量大,速度快,支持移动识别、多目标识别和非可视识别,正逐步应用于生产制造、交通运输、批发零售等诸多行业,可以说RFID的应用已经遍布我们生活的方方面面。

那么RFID的安全问题也日益突出,如何解决RFID的安全问题就显得尤为重要,本文就是在这样的背景下,阐述了RFID的安全威胁和解决方案。

关键词:RFID;安全;Hash函数一、引言RFID系统一般由三个实体部分与两种通信信道组成,即电子标签、阅读器、后台应用系统与无线通信信道、后端网络通信信道。

对于攻击者来说,这几部分都可能成为攻击对象,攻击者模型如图1所示。

二、安全威胁攻击RFID系统的手段一般分为被动攻击、主动攻击、物理攻击、内部人员攻击和软/硬件配装攻击5种。

1.被动攻击被动攻击不修改数据,而是获得系统中的敏感信息,通过对电子标签与阅读器之间的无线信道的窃听,攻击者可以获得电子标签中的数据,分析出大量有价值的信息。

2.主动攻击主动攻击涉及对系统数据的篡改或增加虚假的数据。

其手段主要包括:(1)假冒:对于RFID系统,既可以假冒电子标签也可以假冒阅读器。

(2)重放:攻击者可以把以前的合法通信数据记录下来,然后重放出来以欺骗标签或阅读器。

(3)篡改:对RFID系统而言,可以篡改空中接口数据或者标签数据。

(4)拒绝服务:针对RFID的空中接口实施拒绝服务是比较容易的。

(5)病毒攻击。

三、RFID安全关键问题RFID系统中电子标签固有的内部资源有限、能量有限和快速读取要求,以及具有的灵活读取方式,增加了在RFID系统中实现安全的难度。

实现符合RFID系统的安全协议、机制,必须考虑RFID系统的可行性,同时重点考虑以下几方面的问题。

1.算法复杂度对于存储资源最为缺乏的RFID电子标签要求加密算法不能占用过多的计算周期。

无源EPC C1G2电子标签的内部最多有2000个逻辑门,而通常的DES算法需要2000多个逻辑门。

填空题(第一章)1.RFID 的英文全称是Radio Frequency Identification 。

2.典型的RFID 系统主要由阅读器、电子标签、RFID 中间件和应用系统软件组成,一般把中间件和应用软件统称为应用系统。

3.读写器和电子标签通过各自的天线构建了两者之间的非接触信息传输通道。

根据观测点与天线之间的距离由近及远可以将天线周围的场划分为3个区域:无功近场区、辐射近场区和辐射远场区。

4.辐射近场区和辐射远场区分界距离R 为(D22 )。

(已知天线直径为D ,天线波长为λ。

)5.在RFID 系统中,实现读写器与电子标签之间能量与数据的传递耦合类型有两种:电感耦合式和反向散射耦合式。

6.按照读写器和电子标签之间的作用距离可以将射频识别系统划分为密耦合系统、遥耦合系统和远距离系统。

(第二章)1.编码是为了达到某种目的而对信号的一种变换。

根据编码的目的不同,编码理论有信源编码、信道编码和保密编码3个分支。

2.数字调制的方法通常称为键控法,常用的数字调制解调方式有幅移键控、频移键控和相移键控。

在RFID系统中,使用最多的数字调制方法是幅移键控。

3.RFID常用的编码方式有单极性不归零码编码、曼彻斯特编码、单极性归零编码、差动双相编码、密勒编码、变形密勒编码和差分编码。

4.使用非接触技术传输数据时,很容易遇到干扰,使传输数据发生意外的改变从而导致传输错误。

此类问题通常是由外界的各种干扰和多个应答器同时占用信道发送数据产生碰撞造成的,针对这两种情况,常用的处理方法是校验和法和多路存取法。

5.在射频识别系统中常用的纠错编码是校验和法,最常用的校验和法是奇偶校验、纵向冗余校验和循环冗余校验。

6.常用在多路存取(多路通信)方式有空分多路法、时分多路法、码分多路法。

在RFID系统中,主要采用时分多路法。

7.目前,在RFID系统中常用的防碰撞算法包括ALOHA算法和二进制树搜索算法。

(第三章)1.在低频和高频频段,读写器与电子标签基本都采用线圈天线。

各种加解密算法比较加解密算法是信息安全领域中的重要组成部分,它们用于保护敏感数据的机密性和完整性。

不同的加解密算法具有不同的特点和应用场景。

本文将比较常见的几种加解密算法,包括对称加密算法(如DES、AES)、非对称加密算法(如RSA、ECC)、哈希函数算法(如MD5、SHA-256),以及它们的优劣势。

1.对称加密算法对称加密算法使用相同的密钥对数据进行加密和解密,速度快,适合大数据量的加密。

常见的对称加密算法有:- DES(Data Encryption Standard):首个商用加密算法,使用56位密钥,安全性相对较低;- AES(Advanced Encryption Standard): 现代对称加密算法,使用128、192或256位密钥,安全性较高,被广泛应用。

对称加密算法的优势是加解密速度快,适用于大量数据加密,但密钥分发和管理较为困难。

2.非对称加密算法非对称加密算法使用一对密钥(公钥和私钥)进行加密和解密,安全性较高,但加解密速度较慢。

常见的非对称加密算法有:- RSA(Rivest-Shamir-Adleman): 由三位密码学家发明,安全性高,应用广泛,但对于长文本加密性能较差;- ECC(Elliptic Curve Cryptography): 使用椭圆曲线算法,具有相当于RSA更短密钥长度的安全性。

非对称加密算法的优势是通过分发公钥实现安全通信,但速度较慢,且密钥管理较为复杂。

3.哈希函数算法哈希函数算法将任意长度的输入数据映射为固定长度的哈希值,常用于验证数据完整性。

- MD5(Message Digest Algorithm-5): 生成128位哈希值,安全性较弱,已被广泛攻破,主要应用于校验文件完整性;- SHA-2(Secure Hash Algorithm-2): 包括SHA-224、SHA-256、SHA-384和SHA-512,安全性较高,被广泛应用。

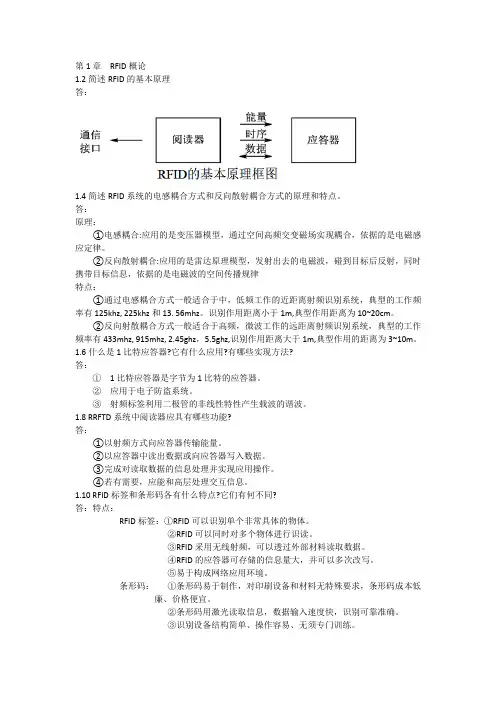

第1章RFID概论1.2简述RFID的基本原理答:1.4简述RFID系统的电感耦合方式和反向散射耦合方式的原理和特点。

答:原理:①电感耦合:应用的是变压器模型,通过空间高频交变磁场实现耦合,依据的是电磁感应定律。

②反向散射耦合:应用的是雷达原理模型,发射出去的电磁波,碰到目标后反射,同时携带目标信息,依据的是电磁波的空间传播规律特点:①通过电感耦合方式一般适合于中,低频工作的近距离射频识别系统,典型的工作频率有125khz, 225khz和13. 56mhz。

识别作用距离小于1m,典型作用距离为10~20cm。

②反向射散耦合方式一般适合于高频,微波工作的远距离射频识别系统,典型的工作频率有433mhz, 915mhz, 2.45ghz,5.5ghz,识别作用距离大于1m,典型作用的距离为3~10m。

1.6什么是1比特应答器?它有什么应用?有哪些实现方法?答:①1比特应答器是字节为1比特的应答器。

②应用于电子防盗系统。

③射频标签利用二极管的非线性特性产生载波的谐波。

1.8 RRFTD系统中阅读器应具有哪些功能?答:①以射频方式向应答器传输能量。

②以应答器中读出数据或向应答器写入数据。

③完成对读取数据的信息处理并实现应用操作。

④若有需要,应能和高层处理交互信息。

1.10 RFID标签和条形码各有什么特点?它们有何不同?答:特点:RFID标签:①RFID可以识别单个非常具体的物体。

②RFID可以同时对多个物体进行识读。

③RFID采用无线射频,可以透过外部材料读取数据。

④RFID的应答器可存储的信息量大,并可以多次改写。

⑤易于构成网络应用环境。

条形码:①条形码易于制作,对印刷设备和材料无特殊要求,条形码成本低廉、价格便宜。

②条形码用激光读取信息,数据输入速度快,识别可靠准确。

③识别设备结构简单、操作容易、无须专门训练。

不同点:而RFID不要求看见目标,RFID标签只要在阅读器的作用范围内就可以被读取。

1.12参阅有关资料,对RFID防伪或食品安全追溯应用进行阐述。

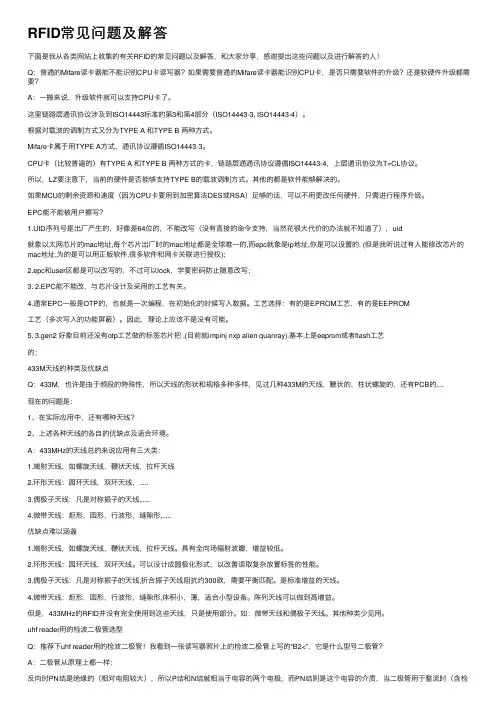

RFID常见问题及解答下⾯是我从各类⽹站上收集的有关RFID的常见问题以及解答,和⼤家分享,感谢提出这些问题以及进⾏解答的⼈!Q:普通的Mifare读卡器能不能识别CPU卡读写器?如果需要普通的Mifare读卡器能识别CPU卡,是否只需要软件的升级?还是软硬件升级都需要?A:⼀搬来说,升级软件就可以⽀持CPU卡了。

这⾥链路层通讯协议涉及到ISO14443标准的第3和第4部分(ISO14443-3, ISO14443-4)。

根据对载波的调制⽅式⼜分为TYPE A 和TYPE B 两种⽅式。

Mifare卡属于⽤TYPE A⽅式,通讯协议遵循ISO14443-3。

CPU卡(⽐较普遍的)有TYPE A 和TYPE B 两种⽅式的卡,链路层通通讯协议遵循ISO14443-4,上层通讯协议为T=CL协议。

所以,LZ要注意下,当前的硬件是否能够⽀持TYPE B的载波调制⽅式。

其他的都是软件能够解决的。

如果MCU的剩余资源和速度(因为CPU卡要⽤到加密算法DES或RSA)⾜够的话,可以不⽤更改任何硬件,只需进⾏程序升级。

EPC能不能被⽤户擦写?1.UID序列号是出⼚产⽣的,好像是64位的,不能改写(没有直接的命令⽀持,当然花很⼤代价的办法就不知道了),uid就象以太⽹芯⽚的mac地址,每个芯⽚出⼚时的mac地址都是全球唯⼀的,⽽epc就象是ip地址,你是可以设置的. (但是我听说过有⼈能修改芯⽚的mac地址,为的是可以⽤正版软件,很多软件和⽹卡关联进⾏授权);2.epc和user区都是可以改写的,不过可以lock,学要密码防⽌随意改写;3. 2.EPC能不能改,与芯⽚设计及采⽤的⼯艺有关。

4.通常EPC⼀般是OTP的,也就是⼀次编程,在初始化的时候写⼊数据。

⼯艺选择:有的是EPROM⼯艺,有的是EEPROM⼯艺(多次写⼊的功能屏蔽)。

因此,理论上应该不是没有可能。

5. 3.gen2 好象⽬前还没有otp⼯艺做的标签芯⽚把 ,(⽬前就impinj nxp alien quanray).基本上是eeprom或者flash⼯艺的;433M天线的种类及优缺点Q:433M,也许是由于频段的特殊性,所以天线的形状和规格多种多样,见过⼏种433M的天线,鞭状的,柱状螺旋的,还有PCB的....现在的问题是:1、在实际应⽤中,还有哪种天线?2、上述各种天线的各⾃的优缺点及适合环境。

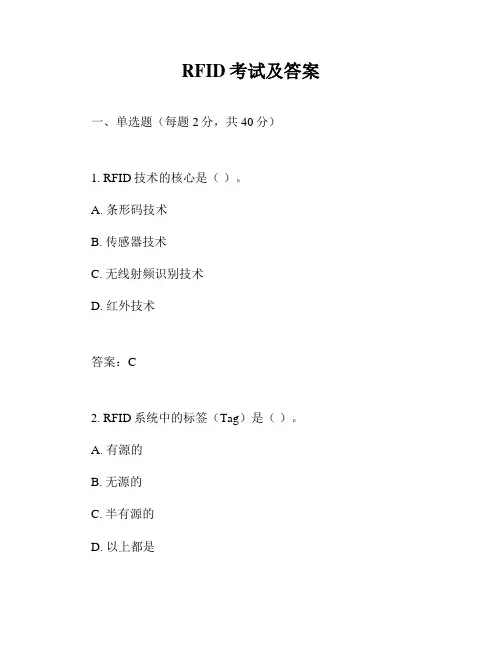

RFID考试及答案一、单选题(每题2分,共40分)1. RFID技术的核心是()。

A. 条形码技术B. 传感器技术C. 无线射频识别技术D. 红外技术答案:C2. RFID系统中的标签(Tag)是()。

A. 有源的B. 无源的C. 半有源的D. 以上都是答案:D3. RFID系统中的阅读器(Reader)的主要功能是()。

A. 识别标签B. 发送信号C. 接收信号D. 以上都是答案:D4. RFID技术可以用于()。

A. 库存管理B. 人员跟踪C. 车辆管理D. 以上都是答案:D5. RFID技术中,UHF频段的频率范围是()。

A. 30kHz-300MHzB. 300MHz-3GHzC. 3GHz-30GHzD. 30GHz-300GHz答案:C6. RFID技术中,被动标签的能量来源是()。

A. 电池B. 阅读器的电磁波C. 外部电源D. 太阳能答案:B7. RFID技术中,有源标签的特点是()。

A. 体积小B. 成本低C. 读取距离远D. 易于损坏答案:C8. RFID技术中,标签的存储容量通常与()有关。

A. 标签的尺寸B. 标签的成本C. 标签的类型D. 以上都是答案:D9. RFID技术中,多路径效应是指()。

A. 信号反射B. 信号衰减C. 信号干扰D. 信号增强答案:A10. RFID技术中,标签的防碰撞算法的主要目的是()。

A. 提高读取速度B. 减少标签成本C. 避免信号干扰D. 增加标签寿命答案:A11. RFID技术中,标签的加密技术主要用于()。

A. 保护标签不被复制B. 保护标签不被读取C. 保护标签不被篡改D. 以上都是答案:D12. RFID技术中,标签的天线设计需要考虑的因素包括()。

A. 标签的形状B. 标签的尺寸C. 标签的频率D. 以上都是答案:D13. RFID技术中,阅读器的功率放大器的主要作用是()。

A. 接收信号B. 发送信号C. 放大信号D. 过滤信号答案:C14. RFID技术中,标签的反向散射调制技术是指()。

rfid原理的六个实验报告RFID 原理的六个实验报告一、实验一:RFID 系统组成及工作原理探究(一)实验目的了解 RFID 系统的组成部分,包括电子标签、读写器和天线,以及它们之间的工作原理。

(二)实验设备RFID 读写器、不同类型的电子标签(无源标签、有源标签)、天线、计算机。

(三)实验步骤1、观察读写器、天线和电子标签的外观结构。

2、将电子标签放置在读写器的有效读取范围内。

3、通过计算机软件控制读写器发送指令,读取电子标签中的信息。

(四)实验结果与分析1、成功读取了无源标签和有源标签中的信息,包括产品编码、生产日期等。

2、分析得出无源标签依靠读写器发射的电磁场获取能量进行工作,而有源标签自身带有电源,工作距离更远。

(五)结论RFID 系统由电子标签、读写器和天线组成,通过电磁场实现信息的传递和交互。

二、实验二:RFID 频率特性实验(一)实验目的研究不同频率的 RFID 系统在性能上的差异。

(二)实验设备低频(LF)、高频(HF)、超高频(UHF)和微波频段的 RFID 读写器及配套标签,测试障碍物。

(三)实验步骤1、分别在空旷场地和有障碍物的环境中,使用不同频段的读写器读取标签。

2、记录不同频段在不同环境下的读取距离、读取速度和准确率。

(四)实验结果与分析1、低频系统在有障碍物的环境中表现相对稳定,但读取距离较短、速度较慢。

2、高频系统读取速度和准确率有所提高,对金属环境的抗干扰能力较强。

3、超高频和微波频段在空旷场地读取距离远、速度快,但易受障碍物和环境干扰。

(五)结论不同频率的 RFID 系统各有优缺点,应根据具体应用场景选择合适的频段。

三、实验三:RFID 电子标签编码方式实验(一)实验目的了解并比较不同的 RFID 电子标签编码方式。

(二)实验设备支持不同编码方式的读写器、相应编码的电子标签。

(三)实验步骤1、将采用不同编码方式(如曼彻斯特编码、脉冲位置编码等)的电子标签置于读写器读取范围内。

RFID期末复习第1章1.什么是RFID技术,它与其他自动识别技术有什么区别,主要优势在哪?答:(1)RFID,即无线射频识别。

它常称为感应式电子晶片或近接卡、感应卡、非接触卡、电子条码等,俗称电子标签或应答器。

(2)RFID是一种非接触式的自动识别技术,它通过射频信号自动识别目标对象并获取相关数据,可快速的进行物品追踪和数据交换,且其识别工作无须人工干预,可工作于各种恶劣环境。

(3)优势:第一,它可以识别单个且非常具体的物体;第二,它采用无线电射频;第三,它可以同时对多个物体进行识读。

2.简述RFID系统的组成及类型。

答:(1)组成:由电子标签、读写器、中间件和应用系统构成。

(2)类型:1)按供电方式:有源电子标签、无源电子标签、半无源电子标签。

2)按频率:低频电子标签、高频电子标签、超高频电子标签和极高频/微波电子标签。

3)按封装形式:信用卡标签、线型标签、纸状标签、玻璃管标签等。

3.简述RFID技术的发展趋势及对未来生活的影响答:(1)RFID结合感测装置(2)RFID结合人体(3)RFID结合显示装置,拉伸了视角(4)RFID结合定位技术,准确快速定位第2章1.简述电磁波频谱的划分与分配?答:频谱的分配,即将频率根据不同的业务加以分配,以避免频率使用方面的混乱;频谱的节约。

2. 简述RFID工作频率的分类及主要应用领域答:(1)低频段射频标签。

应用于动物识别的低频标签外观有项圈式、耳牌式、注射式、药丸式等,典型的应用动物有牛、信鸽等。

(2)中高频段射频标签。

典型应用包括电子车票、电子身份证、电子闭锁防盗等。

(3)超高频与微波频段射频标签。

应用包括移动车辆识别、电子身份证、仓储物流应用、电子闭锁防盗等。

3. 简述RFID天线的主要性能要求及部署时应注意的问题。

答:在选择标签天线时主要应考虑:(1)天线的类型(2)天线的阻抗(3)应用到物品上的射频的性能(4)读写器天线读写器天线的设计或选择必须满足以下基本条件:天线线圈的电流最大,用于产生最大的磁通量;功率匹配,以最大限度地利用磁通量的可用能量;足够的带宽。