无相互作用的量子克隆机

- 格式:pdf

- 大小:374.28 KB

- 文档页数:9

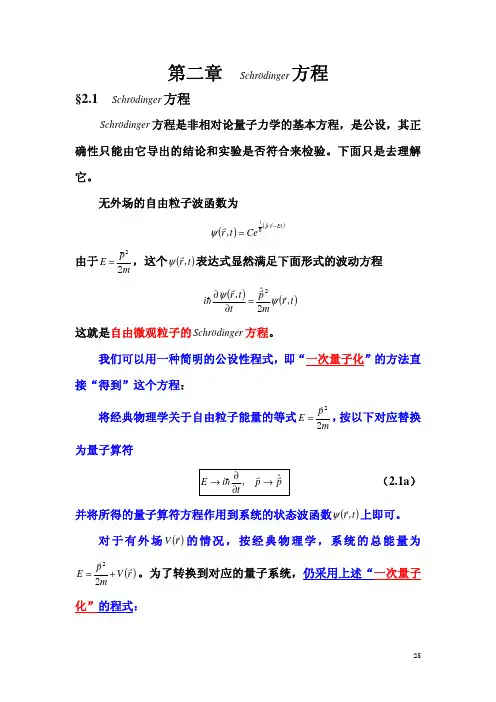

第二章dinger oSchr &&方程§2.1dinger oSchr &&方程dinger oSchr &&方程是非相对论量子力学的基本方程,是公设,其正确性只能由它导出的结论和实验是否符合来检验。

下面只是去理解它。

无外场的自由粒子波函数为())Et r p i Ce t r −⋅=rr hr ,ψ由于22p E m=v,这个()t r ,r ψ表达式显然满足下面形式的波动方程()()t r mptt r i ,2ˆ,2r r r hψψ=∂∂这就是自由微观粒子的dinger oSchr &&方程。

我们可以用一种简明的公设性程式,即“一次量子化”的方法直接“得到”这个方程:将经典物理学关于自由粒子能量的等式mp E 22r=,按以下对应替换为量子算符(2.1a ) 并将所得的量子算符方程作用到系统的状态波函数()t r ,rψ上即可。

对于有外场()r V r的情况,按经典物理学,系统的总能量为()r V mp E r r+=22。

为了转换到对应的量子系统,仍采用上述“一次量子化”的程式:(2.1b ) 再将所得到的算符方程作用到波函数()t r ,rψ上,就得到与此经典系统对应的量子系统的dinger oSchr &&方程:(2.2)这里用了方程()()()()t r r V t r r V ,,ˆˆr r r r ψψ=。

通常记()()Hr V mr V m p ˆ2222=+Δ−=+r h r ,称为这个量子系统的哈密顿量算符,简称为系统的哈密顿量。

于是非相对论量子系统dinger oSchr &&方程可写为(2.3) 其中()()r f r vv =0,ψ为给定的初始条件,如果需要再配以适当的边界条件,便是一个完整的非相对论量子力学问题。

这里应当指出三点: 第一, 这里“一次量子化”程式只是一种理解,不是严肃的逻辑论证。

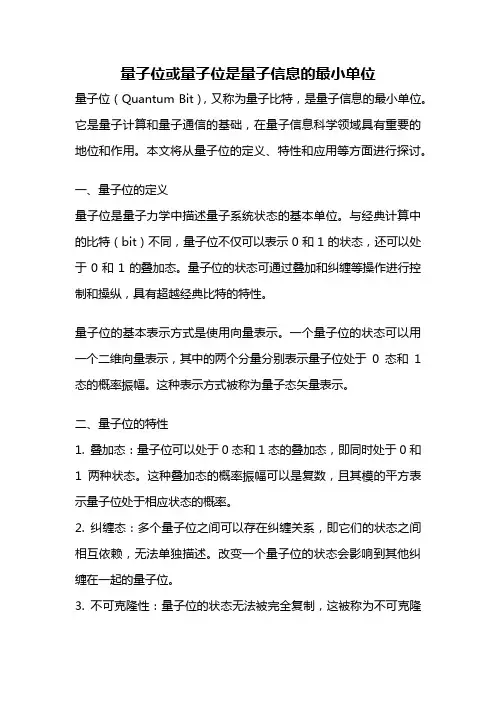

量子位或量子位是量子信息的最小单位量子位(Quantum Bit),又称为量子比特,是量子信息的最小单位。

它是量子计算和量子通信的基础,在量子信息科学领域具有重要的地位和作用。

本文将从量子位的定义、特性和应用等方面进行探讨。

一、量子位的定义量子位是量子力学中描述量子系统状态的基本单位。

与经典计算中的比特(bit)不同,量子位不仅可以表示0和1的状态,还可以处于0和1的叠加态。

量子位的状态可通过叠加和纠缠等操作进行控制和操纵,具有超越经典比特的特性。

量子位的基本表示方式是使用向量表示。

一个量子位的状态可以用一个二维向量表示,其中的两个分量分别表示量子位处于0态和1态的概率振幅。

这种表示方式被称为量子态矢量表示。

二、量子位的特性1. 叠加态:量子位可以处于0态和1态的叠加态,即同时处于0和1两种状态。

这种叠加态的概率振幅可以是复数,且其模的平方表示量子位处于相应状态的概率。

2. 纠缠态:多个量子位之间可以存在纠缠关系,即它们的状态之间相互依赖,无法单独描述。

改变一个量子位的状态会影响到其他纠缠在一起的量子位。

3. 不可克隆性:量子位的状态无法被完全复制,这被称为不可克隆定理。

这一特性在量子通信中起到重要作用,可以实现安全的量子密钥分发。

4. 干涉效应:量子位之间可以发生干涉效应,即不同路径上的量子位叠加态可以相互干涉,形成干涉图样。

这种干涉效应在量子计算中用于实现量子并行计算。

三、量子位的应用1. 量子计算:量子位是量子计算的基本单位,利用量子叠加和纠缠等特性,可以实现并行计算和量子并行搜索算法等。

量子计算的优势在于可以在相同的时间内处理大规模数据,从而加速计算速度。

2. 量子通信:量子位在量子通信中起到关键作用。

利用量子纠缠态可以实现安全的量子密钥分发,保证通信的机密性。

量子通信还可以实现超长距离的量子纠缠分发,用于量子网络的构建。

3. 量子模拟:量子位可以模拟复杂的量子系统,用于研究量子力学的基本规律和复杂的量子相互作用。

量子通信技术的原理与应用展望在当今科技飞速发展的时代,量子通信技术作为一项前沿且具有革命性的技术,正逐渐引起人们的广泛关注。

它不仅为信息安全领域带来了全新的解决方案,也为未来通信技术的发展开辟了广阔的前景。

要理解量子通信技术,首先得从它的原理说起。

量子通信的核心原理基于量子力学的一些奇特性质,其中最重要的是量子纠缠和量子不可克隆定理。

量子纠缠是一种非常神奇的现象。

当两个或多个粒子发生纠缠时,无论它们之间的距离有多远,对其中一个粒子的测量会瞬间影响到其他纠缠粒子的状态,这种影响是超距的,仿佛它们之间存在着一种“心灵感应”。

利用量子纠缠的特性,可以实现量子密钥的分发。

在通信双方各自拥有一对纠缠粒子的情况下,通过对本地粒子的测量和比对,可以生成只有通信双方知晓的安全密钥,用于加密和解密信息。

量子不可克隆定理则表明,无法精确复制一个未知的量子态。

这就从根本上保证了量子信息的安全性。

因为即使攻击者截获了量子态的信息,由于无法复制,也无法获取其中的有效内容。

基于这些原理,量子通信技术具有极高的安全性。

与传统通信方式中通过复杂的数学算法来加密信息不同,量子通信从物理层面上保证了信息的不可窃听和不可破解。

那么,量子通信技术在现实中有哪些应用呢?目前,量子通信技术最主要的应用领域是在保密通信方面。

政府、军事、金融等对信息安全要求极高的领域,是量子通信技术的首要应用对象。

通过建立量子通信网络,可以实现高度安全的信息传输,保护国家机密、军事战略和金融交易等重要信息不被窃取和篡改。

在政务领域,量子通信可以用于保障政府部门之间的通信安全,防止敏感信息泄露,确保政策的制定和执行过程的保密性。

在军事方面,量子通信能够为军事指挥、情报传递提供可靠的通信保障,使军事行动的保密性和安全性大大提高,增强国家的军事防御能力。

金融行业对信息安全的要求也极为严格。

量子通信可以确保金融交易数据的安全传输,防止黑客攻击和信息窃取,保障金融市场的稳定和投资者的利益。

设备无关量子密钥分发协议设备无关的量子密钥分发协议是一种可以在不信任的量子设备间分发安全密钥的方法。

该协议的设计目标是允许两个通信方在不互相信任的情况下建立安全的通信信道。

在这个协议中,通信方不需要信任或者依赖于任何特定的量子设备。

这种设备无关性使得该协议具有广泛的应用和更高的安全性。

设备无关的量子密钥分发协议基于量子态的可观测性质和统计学原理。

它不依赖于量子计算机的特定实现方式,而是利用量子态的测量结果来确保通信的安全性。

在该协议中,首先需要确定一个密钥分发的步骤。

该步骤通过不信任的量子设备,将原始的量子态制备成纠缠态。

然后,通信方对纠缠态进行测量,得到一系列的测量结果。

通过比较测量结果的统计数据,通信方可以确认是否存在信息泄露或者窃听行为。

接下来的步骤是密钥提取。

该步骤通过使用量子不可克隆的理论,提取出共享的密钥。

量子不可克隆的理论是基于量子态的非克隆定理,即一个未知量子态是无法被复制的。

通过这个原理,通信方可以确保只有他们自己知道密钥的值,而其他人无法窃取到密钥信息。

最后的步骤是错误校正和隐蔽传输。

在设备无关的量子密钥分发协议中,通信方需要执行错误校正操作来排除潜在的错误或干扰。

此外,通信方还可以使用隐蔽传输的方法来避免被窃听者获取到密钥的信息。

设备无关的量子密钥分发协议具有以下优点:1.具有更高的安全性:由于不依赖于特定的量子设备实现,该协议能够防止任何可能的信息泄露或窃听行为。

2.具有更广泛的应用性:设备无关的特性使得该协议适用于各种场景,不论是传统通信还是量子通信。

3.可扩展性强:由于该协议不依赖于特定的量子设备实现,因此可以轻松地扩展到更大规模的网络中。

4.传输效率高:通过合理的协议设计和错误校正操作,设备无关的量子密钥分发协议可以在可接受的时间内完成密钥分发和提取操作。

综上所述,设备无关的量子密钥分发协议是一种有效的方法,可以在不信任的量子设备间建立安全的通信信道。

它具有更高的安全性、更广泛的应用性、可扩展性强和传输效率高等优点。

量子密码学的原理及应用案例量子密码学是利用量子力学的原理设计的一种密码学体系,具有不可伪造、不可复制、不可分割等特点,可用于无条件安全通信、数字签名、身份验证等领域。

本文将从量子密码学的原理入手,介绍其应用案例,并探讨其未来可能的发展方向。

一、量子密码学的原理量子密码学是基于量子力学的原理设计的一种加密技术。

量子力学是研究物理现象在微观尺度下的行为的科学,其原理包括叠加原理、不可分割原理、微扰原理等。

通过利用量子力学中的这些原理,我们可以设计出具有很高安全性的密码学体系。

其中,不可分割原理是量子密码学的基础原理,也称为爱因斯坦-波多尔斯基-罗森论点(EPR)定理。

这一原理表明,两个量子系统可存在一种特殊的状态,即“纠缠态”,两个系统之间的相互作用是无法通过任何经典手段获知的。

因此,通过产生一对纠缠光子对,将一光子用作传输密钥,另一光子作为被传输数据的一部分,就可以实现信息的安全传输。

目前,实现量子密钥分发(QKD)的主要方法有BB84协议、E91协议等。

BB84协议是一种基于不确定性原理的量子密钥分发协议,其核心在于基于量子态的不可克隆性,即利用所谓的“光子拆位”来达到密钥安全的目的。

E91协议则是一种通过量子迹判定实现的量子密钥分发协议,其可靠性比BB84更好。

二、量子密码学的应用案例1.无条件安全通信量子密码学的最重要应用领域是无条件安全通信。

根据不可分割原理,量子通信的传输过程是无法被窃取或拦截的。

在量子密钥分发后,通信双方可以利用密钥进行加密和解密,从而保证通信的安全性。

因此,量子通信是目前唯一一种可实现最高安全级别的通信方式。

2.数字签名数字签名是一种确保数据源的可信性的技术。

传统的数字签名技术是依赖于具有保密性质的公钥密码学算法。

但是,这些算法中的某些部分,例如生成密钥的过程,是需要通过计算机进行的。

一旦计算机被黑客攻击,签名的有效性就会大大降低。

量子数字签名则使用了类似于量子密钥分发的技术,确保签名的过程在物理层面上不可被伪造或复制。

三粒子纠缠W态的量子隐形传态物理学专业学生:指导老师:摘要:量子隐形传态是一个新颖和有趣的研究课题,它是量子力学奇妙特性的一种应用。

本文首先阐述了量子隐形传态的基本原理及相关的概念。

接着提出利用一个四粒子最大纠缠态和一个两粒子最大纠缠态作为量子信道,实现三粒子纠缠w态的隐形传态方案。

在Alice处通过对该粒子实施三次Bell基测量后,对Bob处的粒子经过相应的幺正变换,即可以得到所传送的态。

本文最后讨论了被传送的三粒子纠缠W态的保真度。

关键词:量子隐形传态, 纠缠W态, 三粒子纠缠, 保真度The Teleportation of a Three-particleEntangled W StatePhysics Candidate:Advisor:Abstract: Quantum teleportation, based on certain striking features of quantum mechanics, is a novel and interesting subject. Firstly, the fundamental principle and concepts of quantum teleportation are reviewed. Then a scheme for teleportation of a three-particle entangled w state through a two-particle and a four-particle maximally entangled quantum channels is proposed. The teleportation of three-particle entangled w state can be realized by introducing a Bell basis measurement and an unitary transformation. Finally, the fidelity of teleportation of a three-particle entangled W state is discussed.Keywords: Quantum teleportation, Entangled W state, Three- particle entanglement, Fidelity引言我们生活在一个信息时代,信息科学在改善人类的生活品质以及推动社会的文明发展中发挥着令人惊叹的作用,这是其他学科所无法比拟的。

第37卷第1期 2011年03月

延边大学学报(自然科学版)

Journal of Yanbian University(Natural Science) VoI.37 No.1

Mar.2011

文章编号:1004—4353(2011)01—0011-08 Interaction—free Quantum Cloning Machine WU Lei, ZHU Ai—dong (Department of Physics,College of Sciences,Yanbian University,Yanji 133002,China)

Abstract:The schemes of 1 2 economical phase—covariant quantum cloning machine and 1÷3 ancilla—free opti— ma1 phase-covariant quantum cloning machine are proposed by using the interaction free measurement(IFM). We constructed the quantum cloning machine with a simple quantum circuit and a higher probability of success compared to previous methods[4,5,9].We also find that even under the case that the IFM gate is imperfect, we can still get a very high value of fidelity extremely closed to the optimal one,which is very useful for experiment. Key words:quantum Zeno effect;interaction free measurement;phase—covariant cloning CLC humber:()431 Document code:A

无相互作用的量子克隆机

吴雷, 朱爱东 (延边大学理学院物理系,吉林延吉133002)

摘要:通过量子Zeno效应的无相互作用测量,提出了1—2经济型相位协变克隆机和1—3无辅助粒子的相 位协变克隆机的实现方案.文中构建的量子克隆机与以往的方法相比结构简单,并有很高的成功几率,而且即 使在外部有很强的环境干扰的情况下,仍然可以获得与克隆机最优值非常接近的保真度. 关键词:量子Zeno效应;无相互作用测量;相位协变克隆

1 Introduction Quantum cloning is a kind of quantum information processing which distribute the quantum infor— mation of an initial state onto multiple output states.Although the no—cloning theorem,derived in 1 982 by Wooters and Zurek[ ,prohibits accurate cloning for an arbitrary state for the reason of the linearity of quantum mechanics,approximate cloning or probabilistic cloning can also be achieved. Bu ̄ek and Hillery first proposed an optimal 1—+2 universal quantum cloning machine(UQCM)which is input—state independent[ .Then Br@et a1.proposed a 1—}2 optimal phase—covariant quantum clo— ning machines(PCCM)which has a higher fidelity than UQCM due to the prior knowledge of the ini— tial state[33.Later on,Fiurdek proposed a kind of economical phase—covariant quantum cloning ma—

chine(EPCCM)without any ancilla,its fidelity is higher than that of PCCM for the input states on the southern and northern Bloch hemispheres L .In 2007,Zou et a1.constructed an ancilla—free 1・3 optimal PCCM for equatorial qubits[引.Follow the step of the construction of the quantum cloning theory,many attention has been put on how to realize a quantum cloning machine with concrete sys- tern,such as cavity QED 引,spin network ,quantum dotc ,linear optical scheme and so on. A— mong these candidates,it is very convenient to realize the linear optical scheme in experiment,but it still has limit in improving the probability of success of the quantum cloning machine.So in this pa— per。we construct a quantum cloning machine with a linear optical—type scheme based on interaction~

收稿日期:2011—03—26 基金项目:延边大学科研项目基金(延边大学研科合字(2010)第17号) *通信作者:朱爱东(1968一),女,博士,教授,研究方向为量子信息. 12 延边大学学报(自然科学版) 第37卷 free measurement(IFM)which are not only robust to decoherence of the system but also can largely improve the probability of success of the quantum cloning machine.The technique of quantum IFM is

a method for examining whether or not an object exists in an interferometer.It was originally dis— cussed by Dicke,Elitzur,and Vaidman[ 0。and then refined by Kwiat et a1.[ ]by using the auantum

Zeno effect.H itherto,few investigations about quantum cloning are based on the IFM system,so u— sing the system tO construct quantum cloning machine is the motivation of our paper.

The paper is organized as follows:In Sec.II,we briefly review the 1—2 general EPCCM and the

aneilla—free 1 3 optimal PCCM for x-y equatorial qubits.In Sec.Ⅲ,the scheme for implementing 1 2

EPCCM with IFM is presented.In Sec.IV,the 1—3 optimal PCCM for v equatoria1 qubits with im— proved IFM is proposed.Then in Sec.V,we discuss the fidelity of quantum cloning under imperfect interaction.The paper finally ends with a conclusion.

2 Preliminary In the protocol[ ,the author proposed an optimal 1 2 EPCCM for the input states on the north— ern and southern hemispheres of the Bloch sphere,respectively.The input state tO be cloned is >i 一COS 0>+。t≠ in要f 厶 (1)

where 0 E[O,丌], E[O,2丌].For the input state on the northern hemisphere( E[0, ̄/23),the transformation iS l o> I o> 一

1>J I O)c— l 00)Jc,

去(I1 O),c+I Ol>,c), (2)

where I denotes the input qubit to be cloned and C the blank copy.Similarly,for the input state on the southern hemisphere( E[丌/2,,r3),the transformation is O)J 1 0)c- ̄去c 10>Ic+1 01> c),