中国可信计算与信息安全学术会议简介

- 格式:pdf

- 大小:364.49 KB

- 文档页数:1

导师队伍:顾春华、雷景生、李海明、王勇、田秀霞、温蜜、魏为民、李红娇、李婧、毕忠勤、曹渝昆、成贵学、徐菲菲、杜海舟、杨珺、姚刚、刘大明、朱林导师简介顾春华,男,1970年4月出生,江苏常熟人,博士。

2013年7月至今,任上海电力学院党委副书记。

兼任中国计算机学会软件工程专委会委员、全国高校计算机基础教育研究会常务理事、华东高校计算机基础教育研究会副会长、上海市计算机基础教育协会副理事长、上海市计算机等级考试委员会委员、IBM特聘讲师。

多年从事云计算、物联网、软件开发与软件工程、信息安全等方面的研究工作,曾于2002年到美国Florida International University、2006年到美国University of Wisconsin at Madison访问,合作开展软件工程、信息安全等方面的研究。

主持和参加了各类科研项目20余项,在国内外学术会议和杂志上发表学术论文40余篇,获得软件著作权3项,获得上海市科技进步一等奖一项,浙江省科技进步一等奖一项,上海市科技进步二等奖3项。

邮箱:chgu@。

雷景生,男,1966年7月生,陕西韩城人,博士后,现任上海电力学院计算机与技术学院教授,院长。

兼任中国人工智能学会机器学习专业委员会常委,中国计算机学会数据库专业委员会委员,上海市计算机学会人工智能与理论专业委员会委员。

曾主持过多项国家、省部级科研课题的研究工作,获省级科技进步二等奖1 项,三等奖2 项。

近三年在IEEE Trans. Parallel Distrib. Syst., IEEE Trans. Wirel Commun., IEEE Trans. Smart Grid,IEEE Trans. Emerging Topics Comput. ,IEEE Trans. Vehicular Technology, Pattern Recognition, World Wide Web 和软件学报国际国内核心期刊发表学术论文100 余篇。

可信计算密码支撑平台功能与接口规范摘要:随着信息技术的快速发展,保护计算流程和数据的安全性变得越来越重要。

可信计算密码支撑平台作为一种解决方案,提供了安全启动、受控执行环境和安全存储等基本功能,以及安全认证、数据保护和密码算法等编程接口。

为了确保可信计算密码支撑平台的应用能够顺利进行,制定规范非常必要。

这些规范包括接口命名、输入输出参数、异常处理和安全传输等方面的规范。

通过遵循这些规范,可以增强可信计算密码支撑平台的安全性和可靠性。

可信计算密码支撑平台在金融、医疗和云计算等领域有广泛应用,并具有未来进一步发展的潜力。

关键词:流程和数据;可信计算密码支撑平台;功能与接口引言可信计算密码支撑平台是一种保护计算流程和数据安全的解决方案。

它提供了安全启动、受控执行环境和安全存储等基本功能,用于确保计算过程的安全性。

同时,该平台通过安全认证接口、数据保护接口和密码算法接口等编程接口,提供对数据进行保护的手段。

保护计算流程和数据的重要性不言而喻,特别是在信息技术快速发展的背景下,数据安全和隐私受到越来越多的关注。

可信计算密码支撑平台的出现为应对这一需求提供了一个有效的解决方案,并在金融、医疗和云计算等领域得到广泛应用。

1.可信计算密码支撑平台的功能1.1基本功能1.1.1安全启动可信计算密码支撑平台的安全启动功能是确保系统在启动过程中没有被恶意篡改的重要功能之一。

通过验证系统的引导过程和启动环境的完整性,安全启动能够保证系统从最早的启动阶段即处于受信任的状态。

这样可以防止恶意软件或固件的植入,确保系统在整个启动过程中免受未经授权的访问和控制。

安全启动的实施可以提高系统的可靠性和安全性,为后续的计算流程奠定了基础。

1.1.2受控执行环境可信计算密码支撑平台提供受控执行环境的基本功能,旨在确保计算过程的安全性。

通过建立隔离环境,受控执行环境防止未经授权的访问和信息泄露。

它可以实现硬件级别的安全隔离,保护关键数据和应用程序不受恶意软件的干扰。

第36卷计 算 机 学 报Vol. 362013年 论文在线发布号 No.10CHINESE JOURNAL OF COMPUTERS2013 Article Online No.10———————————————本课题得到国家自然科学基金项目(No.91118006)资助.冯登国,男,1965年生,博士,研究员,主要研究领域为信息安全与密码学、可信计算与信息保障.张敏,女,1975年生,博士,副研究员,主要研究领域为数据隐私保护与可信计算.李昊,男,1983年生,博士,助理研究员,主要研究领域为数据隐私保护与可信计算.大数据安全与隐私保护冯登国, 张敏, 李昊(中国科学院软件研究所 可信计算与信息保障实验室, 北京 中国 100190)摘 要 大数据(Big Data )已成为学术界和产业界的研究热点,正影响着人们日常生活、工作习惯及思考方式。

但是目前大数据在收集、存储和使用过程中面临着诸多安全风险,大数据所导致的隐私泄露为用户带来严重困扰,而虚假大数据将导致错误或无效的分析结果。

本文分析了实现大数据安全与隐私保护所面临的技术挑战,整理出解决问题的若干关键技术及其最新进展。

通过分析指出大数据在引入安全问题的同时,也是解决信息安全问题的有效手段。

它为信息安全领域的发展带来了新的契机。

关键词大数据;大数据安全;隐私保护中图法分类号 TP309Big Data Security and Privacy ProtectionFENG Deng-Guo, ZHANG Min, LI Hao(Department of TCA, Institute of Software, Chinese Academy of Sciences, Beijing 100191, China)Abstract Nowadays big data has become a hot topic in academic and industrial research. It is regarded as a revolution that will transform how we live, work and think. However, there are many security risks in the field of data security and privacy protection when collecting, storing and utilizing big data. Privacy issues related with big data analysis spell trouble for individuals. And deceptive or fake information within big data may lead to incorrect analysis results. This paper summarizes and analyzes the security challenges brought by big data, and then describes the key technologies which can be exploited to deal with these challenges. Finally, this paper argues that big data brings not only challenges, but also technical revolution in the field of information security. Key words big data; big data security; privacy protection1 引言当今,由于社会信息化和网络化的发展导致产生的数据爆炸式增长。

三.师资队伍介绍按照建设世界一流大学的总体规划和要求,软件与微电子学院坚持面向全球招聘教师,坚持学生是主体、教师是主导、质量是准绳的师资队伍建设原则。

并从多方面入手,保证师资队伍的质量: 1 、学院聘请具有国际声望的著名专家和教授担任国际顾问和专业顾问,为学院的学科建设把关; 2 、选聘国内外著名专家、教授担任系主任(已经聘任的 9 位系主任,7 位是外籍),依靠系主任整合国内外优秀资源,促进学院课程体系建设与国际接轨,注重培养原创性人才,快速建设一流教学环境; 3 、面向全球选聘教师,包括专职教师、兼职教师,实现“项目驱动”教学方法,加速精品课程和教材建设,加强论文指导力度,深入开展与企业密切结合的应用研究; 4 、聘请部分北大其他院系教师,承担基础课程和部分前沿技术课程的教学,保证基础教学的质量。

(一)学位委员会:北京大学学位评定委员会工程硕士专业学位分会由杨芙清院士任主席,陈钟教授任副主席;委员有:白志强、苏渭珍、王立福、何小峰、张天义、吴中海、王千祥、刘晓彦、柳翔。

(二)学术委员会:北京大学软件与微电子学院学术委员会主任由王阳元院士担任,陈钟教授任副主任;委员有:杨芙清、王新安、白志强、朱青生、李晓明、何小锋、邵维忠、周锡令、俞士汶、梅宏、雷明、郝一龙、张兴。

(三)国际顾问:许浚、 Hector de J. Ruiz 、 Richard Wirt 、 Richard Larson 、 Angel Jordon 、 CarlK. Chang 、 Nicholas M. Donofrio 。

(四)专业顾问:沈向洋、王玮、陈永正、陈玲生、穆汗·库莫、邹贵华、朱敏、郑妙勤、李实恭、郭维德。

(五)客座教授:王文汉、郭百宁、周可风、 Ken Sakamura 、李长明、唐骏、芮祥鳞、胡问鸣、 Burt 、黄友义、文四立。

(六)研究生导师:软件技术系:田江森、王立福、周立新、屈婉玲、郁莲、蒋严冰、邵维忠、孙家骕、张世琨、王捍贫、王千祥、谢冰、麻志毅、焦文品、赵海燕、王腾蛟、孙艳春、赵俊峰、白志强、潘懋、秦其明、王亚沙、张路、王雷、张晨东、徐晋晖等服务科学与工程系:童缙、李伟平、杭诚方、李冰、张宁、陈立军、高军等嵌入式系统系:吴中海、柳翔、林金龙、陈向群、周可风、杨雅辉、何家胜、段晓辉、孙利民、胡卫明、马洪兵、杜平、郭文海等网络与通信技术系:高培椿、张德昭、王平、杨正、杨雅辉、何家胜、张英、徐恪、严伟、向勇、焦秉立、金野、赵玉萍、刘志敏、段晓辉、王道宪、杨光临、刘新元、陈徐宗、郭弘、张志刚等集成电路设计与工程系:张兴、于敦山、曹喜信、黄雅东、刘晓彦、康晋锋、金玉丰、黄如、张大成、冯建华、陈中建、王漪、孙雷、张盛东、宁先捷、宋惠远、王瀚晟、白书俊、吴亚东、邓磊等管理与技术系:李宗南、窦文章、姜家齐、苏渭珍、白志强、王立福、黎怡兰、周立新、薛岩、刘建军、马振华、陈钢等金融信息工程系:陈钟、陈向群、何小峰、周伟民、窦尔翔、梁循、李伟平、尹恒、舒萍等信息安全系:陈钟、卿斯汉、沈晴霓、文伟平、唐礼勇、胡建斌、翟起滨、许榕生、袁文恭、徐国爱、吉增瑞、赵学志、李德全等数字艺术系:马克宣、 Robert 、 Yina 、 Jerry 、 Kenneth 、王强、刘书、许晓栋、王伟、朱青生、汪国平、吴中海等语言信息工程系:俞士汶、王逢鑫、王厚峰、孙斌、常宝宝、李素建、穗志方、刘扬、何卫、钱多秀等(七)部分师资介绍:杨芙清院士中国科学院院士、教授、博导。

维护网络安全的意义网络安全是一个关系国家安全和主权、社会的稳定、民族文化的继承和发扬的重要问题。

其重要性,正随着全球信息化步伐的加快而变到越来越重要。

“家门就是国门”,安全问题刻不容缓。

网络安全是一门涉及计算机科学、网络技术、通信技术、密码技术、信息安全技术、应用数学、数论、信息论等多种学科的综合性学科。

网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不受偶然的或者恶意的原因而遭到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。

网络安全从其本质上来讲就是网络上的信息安全。

从广义来说,凡是涉及到网络上信息的保密性、完整性、可用性、真实性和可控性的相关技术和理论都是网络安全的研究领域。

网络安全的具体含义会随着“角度”的变化而变化。

比如:从用户(个人、企业等)的角度来说,他们希望涉及个人隐私或商业利益的信息在网络上传输时受到机密性、完整性和真实性的保护,避免其他人或对手利用窃听、冒充、篡改、抵赖等手段侵犯用户的利益和隐私,访问和破坏。

从网络运行和管理者角度说,他们希望对本地网络信息的访问、读写等操作受到保护和控制,避免出现“陷门”、病毒、非法存取、拒绝服务和网络资源非法占用和非法控制等威胁,制止和防御网络黑客的攻击。

对安全保密部门来说,他们希望对非法的、有害的或涉及国家机密的信息进行过滤和防堵,避免机要信息泄露,避免对社会产生危害,对国家造成巨大损失。

从社会教育和意识形态角度来讲,网络上不健康的内容,会对社会的稳定和人类的发展造成阻碍,必须对其进行控制。

维护网络安全的必要性网络是现代社会重要的信息传播途径传播速度快,匿名性,范围广。

如果不能对网络信息进行有效的管理,很容易被其他利用,对个人,国家的财产造成损失。

在当今世界各国高度重视网络安全,注重依法维护和保障本国网络安全的情形下,我国作为网络大国更应与时俱进,走在维护网络安全的前列,准确发现挖掘网络安全领域面临的重大问题,以法应对,用法治方式为网络安全运行保驾护航。

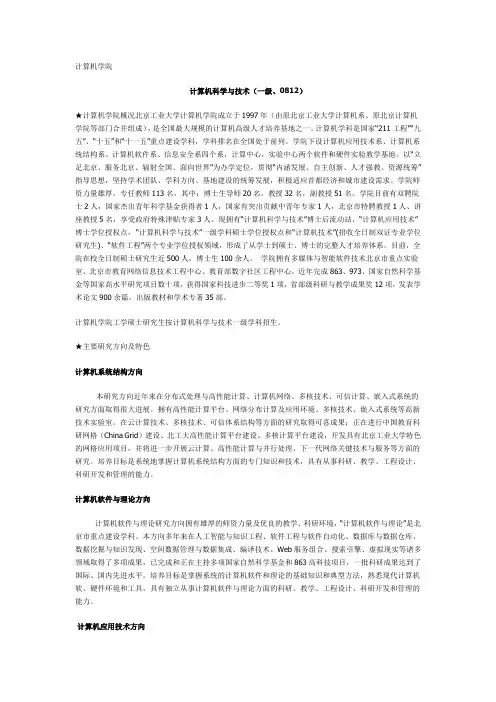

计算机学院计算机科学与技术(一级、0812)★计算机学院概况北京工业大学计算机学院成立于1997年(由原北京工业大学计算机系、原北京计算机学院等部门合并组成),是全国最大规模的计算机高级人才培养基地之一。

计算机学科是国家“211工程”“九五”、“十五”和“十一五”重点建设学科,学科排名在全国处于前列。

学院下设计算机应用技术系、计算机系统结构系、计算机软件系、信息安全系四个系,计算中心,实验中心两个软件和硬件实验教学基地。

以“立足北京、服务北京、辐射全国、面向世界”为办学定位,贯彻“内涵发展、自主创新、人才强教、资源统筹”指导思想,坚持学术团队、学科方向、基地建设的统筹发展,积极适应首都经济和城市建设需求。

学院师资力量雄厚,专任教师113名,其中:博士生导师20名,教授32名,副教授51名。

学院目前有双聘院士2人,国家杰出青年科学基金获得者1人,国家有突出贡献中青年专家1人,北京市特聘教授1人、讲座教授5名,享受政府特殊津贴专家3人。

现拥有“计算机科学与技术”博士后流动站,“计算机应用技术”博士学位授权点,“计算机科学与技术”一级学科硕士学位授权点和“计算机技术”(招收全日制双证专业学位研究生)、“软件工程”两个专业学位授权领域,形成了从学士到硕士、博士的完整人才培养体系。

目前,全院在校全日制硕士研究生近500人,博士生100余人。

学院拥有多媒体与智能软件技术北京市重点实验室、北京市教育网络信息技术工程中心、教育部数字社区工程中心。

近年完成863、973、国家自然科学基金等国家高水平研究项目数十项,获得国家科技进步二等奖1项,省部级科研与教学成果奖12项,发表学术论文900余篇,出版教材和学术专著35部。

计算机学院工学硕士研究生按计算机科学与技术一级学科招生。

★主要研究方向及特色计算机系统结构方向本研究方向近年来在分布式处理与高性能计算、计算机网络、多核技术、可信计算、嵌入式系统的研究方面取得很大进展。

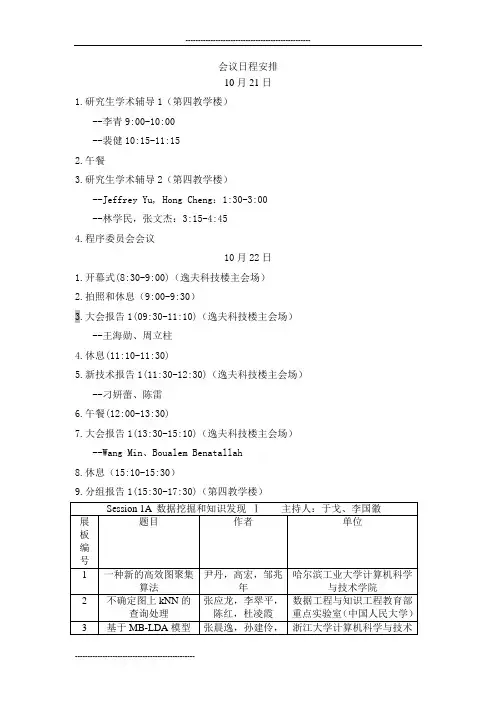

会议日程安排10月21日1.研究生学术辅导1(第四教学楼)--李青9:00-10:00--裴健10:15-11:152.午餐3.研究生学术辅导2(第四教学楼)--Jeffrey Yu, Hong Cheng:1:30-3:00--林学民,张文杰:3:15-4:454.程序委员会会议10月22日1.开幕式(8:30-9:00)(逸夫科技楼主会场)2.拍照和休息(9:00-9:30)3.大会报告1(09:30-11:10)(逸夫科技楼主会场)--王海勋、周立柱4.休息(11:10-11:30)5.新技术报告1(11:30-12:30)(逸夫科技楼主会场)--刁妍蕾、陈雷6.午餐(12:00-13:30)7.大会报告1(13:30-15:10)(逸夫科技楼主会场)--Wang Min、Boualem Benatallah8.休息(15:10-15:30)9.分组报告1(15:30-17:30)(第四教学楼)9.系统演示(15:30-17:30)(逸夫科技楼2楼多功能厅)10.分组报告1的集中展示(17:30-18:15) (逸夫科技楼2楼多功能厅)论文的展板编号参加分组报告111.晚宴(18:30-20:00)12.专业委员会会议(20:00开始)(正大卿云楼二楼多功能厅)10月23日1.分组报告2(8:30-10:00)2.休息(10:00-10:15)3.分组报告3(10:15-11:45)4.分组报告2、3的集中展示(11:45-12:30) (逸夫科技楼2楼多功能厅)论文的展板编号参加分组报告2,35.午餐(12:30-13:30)6.新技术报告2(13:30-15:00)--黄燕、禹晓辉、朱扬勇7.休息(15:00-15:20)8.企业技术报告 (15:20-16:20)(逸夫科技楼主会场)9.休息(16:20-16:30)10.闭幕式(16:30-17:30)(逸夫科技楼主会场)。

嵌入式可信计算技术要求与测评方法一、概述嵌入式可信计算技术是指通过硬件、软件和系统架构等手段,确保计算机系统的安全、可靠、可信赖和隐私保护的一种新型计算机技术。

随着信息安全日益受到重视,嵌入式可信计算技术逐渐成为人们关注的热点。

在本文中,我们将从嵌入式可信计算技术的要求与测评方法两个方面深入探讨,希望能够为读者提供全面、深刻的理解。

二、嵌入式可信计算技术的要求1. 安全性要求安全性是嵌入式可信计算技术最基本的要求之一。

在设计嵌入式系统时,必须考虑如何防范恶意攻击、数据泄露和信息篡改等安全威胁。

为了确保系统的安全性,需要采用可靠的身份识别技术、访问控制机制以及安全通信技术等手段。

2. 可靠性要求嵌入式系统通常被应用于一些关键领域,如金融、医疗和军事等,因此其可靠性要求非常高。

在设计嵌入式系统时,需要考虑硬件和软件的可靠性,以及系统的自诊断和容错能力。

还需要采用可靠的数据存储和传输技术,以确保数据的完整性和保密性。

3. 可信赖性要求可信赖性是指系统在面对各种攻击和故障时能够保持良好的正常运行状态。

为了提高系统的可信赖性,需要采用多层次的安全防护机制,并建立完善的安全管理体系。

还需要对系统进行全面的安全测试和评估,以确保系统能够在各种恶劣环境下正常运行。

三、嵌入式可信计算技术的测评方法1. 安全性测评方法对于嵌入式系统的安全性测评,可以采用黑盒测试和白盒测试相结合的方式。

黑盒测试是指通过模拟攻击和渗透测试等手段,评估系统在实际运行中的安全性能。

而白盒测试是指通过对系统的源代码和算法进行分析,评估系统在设计和实现层面的安全性能。

还可以采用安全标准和认证评估等方法,对系统进行全面的安全性测评。

2. 可靠性测评方法对于嵌入式系统的可靠性测评,可以采用负载测试、压力测试和故障注入等手段,评估系统在不同负载和故障条件下的可靠性表现。

还可以采用模拟环境和仿真技术,对系统的可靠性进行全面的评估。

还可以采用故障树分析和可靠性建模等方法,揭示系统可靠性的内在机理。

学术型硕⼠研究⽣发表学术论⽂要求

学术型硕⼠研究⽣发表学术论⽂要求

在本学科指定学术期刊或会议上以第⼀作者(或导师为第⼀作者本⼈第⼆作者)⾝份且署名单位为武汉⼤学(计算机学院\空天信息安全与可信计算重点实验室(B类)\国家多媒体⼯程技术研究中⼼\软件⼯程国家重点实验室)为第⼀作者单位,公开发表专业论⽂⾄少1篇。

指定学术期刊或会议:CCF专业委员会指定国际会议及期刊,985⾼校学报,中国科学引⽂数据库名录(含扩展库期刊)。

说明:

1.从当年新⽣⼊校时间算起,如以上指定发表⽂章范围发⽣变动,被调⼊调出的论⽂均视为有效;

2.以上所有⽂章要求都必须是正式见刊(毕业审核时需带论⽂原件);

3.所有发表⽂章必须按学⽣第⼀或者导师第⼀,学⽣第⼆的署名⽅式,否则视为⽆效;

4所有指定期刊增刊均不满⾜学术论⽂发表要求。

学⽣毕业当年由各所在以上学院规定范围内审核硕⼠研究⽣发表⽂章是否与专业领域相关,并提供各所签字确认的书⾯材料,学⽣⽅可申请答辩。

本规定从2012级硕⼠研究⽣开始执⾏。

计算机学院

2013年12⽉20⽇

2014年6⽉院学评会补充规定:指定学术期刊或会议增列1. CCF专业委员会主办学术年会论⽂集;2. CCF专业委员会指定会议中的workshop、poster、shorter paper;3.毕业时有正式录⽤函或在线发表即可。

计算机学院

2014年6⽉9⽇

如以上说法有冲突,请以最新的院学评会确定规定为准。

新增北⼤中⽂核⼼。

密码在网络空间安全中的作用和地位作者:沈昌祥来源:《中国金融电脑》 2016年第1期习近平总书记在第二届世界互联网大会上指出,“一个安全、稳定、繁荣的网络空间,对各国乃至全世界都具有重大的意义。

”诚然,网络空间安全已经成为国际关系的核心要素,也将成为未来国家经济、政治、军事的核心。

随着网络空间重要性的不断上升,社会、经济、生活等活动的重心逐渐转移到互联网上,各个国家均开始重视网络空间战略。

因此,保障网络空间的安全具有重要的战略意义。

而在网络空间安全上,做到可信可用方能安全交互,实行主动免疫方能有效防护,采取自主创新方能安全可控。

一、密码支撑的网络安全架构密码设施是网络空间安全的免疫系统,密码即是免疫基因,融于信息系统的各个环节,构成密码保障体系,是网络安全保障体系的重要组成部分,起到基础和支撑作用。

当前大部分网络安全系统主要是由防火墙、入侵监测和病毒防范等组成,称为“老三样”。

而信息安全问题往往是由设计缺陷引起的,消极被动的封堵查杀是防不胜防的,只能用密码技术才能有效抵御攻击。

2005 年4 月14 日,美国政府公布了美国总统IT 咨询委员会于2015 年2 月14 日向时任总统布什提交的《网络空间安全:迫在眉睫的危机》紧急报告,对美国2003 年的网络空间安全战略提出不同看法,指出过去十年中美国保护国家信息技术基础建设工作是失败的。

短期弥补修复不能解决根本问题,美国国防部全球信息栅格GIG 耗资1000亿美元,而安全问题并没有得到有效解决,依然漏洞百出。

2006 年4 月信息安全研究委员会发布的《联邦网络空间安全及信息保障研究与发展计划(CSIA)》确定了14 个技术优先研究领域、13 个重要投入领域。

加强密码现代化计划,改变无穷无尽打补丁和封堵的被动防御策略。

1. 可信免疫的计算模式可信计算是指在计算运算的同时进行安全防护,使计算结果总是与预期一致,计算全程可测可控,不被干扰,是一种运算和防护并存的主动免疫的新计算模式,用密码实施身份识别、状态度量、保密存储,及时识别“自己”和“非己”成份,从而破坏与排斥进入机体的有害物质。