基于感知哈希的在线发表论文版权保护系统

- 格式:pdf

- 大小:839.95 KB

- 文档页数:4

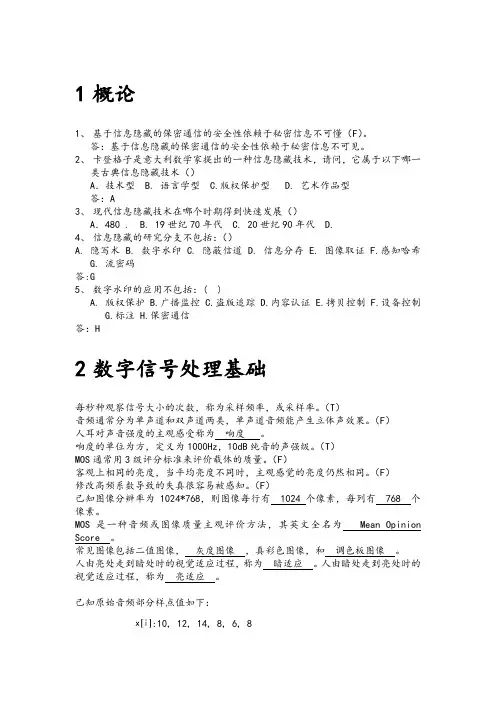

1概论1、基于信息隐藏的保密通信的安全性依赖于秘密信息不可懂(F)。

答:基于信息隐藏的保密通信的安全性依赖于秘密信息不可见。

2、卡登格子是意大利数学家提出的一种信息隐藏技术,请问,它属于以下哪一类古典信息隐藏技术()A.技术型 B. 语言学型 C.版权保护型 D. 艺术作品型答:A3、现代信息隐藏技术在哪个时期得到快速发展()A.480 . B. 19世纪70年代 C. 20世纪90年代 D.4、信息隐藏的研究分支不包括:()A.隐写术B. 数字水印C. 隐蔽信道D. 信息分存E. 图像取证F.感知哈希G. 流密码答:G5、数字水印的应用不包括:( )A.版权保护B.广播监控C.盗版追踪D.内容认证E.拷贝控制F.设备控制G.标注 H.保密通信答:H2数字信号处理基础每秒种观察信号大小的次数,称为采样频率,或采样率。

(T)音频通常分为单声道和双声道两类,单声道音频能产生立体声效果。

(F)人耳对声音强度的主观感受称为响度。

响度的单位为方,定义为1000Hz,10dB纯音的声强级。

(T)MOS通常用3级评分标准来评价载体的质量。

(F)客观上相同的亮度,当平均亮度不同时,主观感觉的亮度仍然相同。

(F)修改高频系数导致的失真很容易被感知。

(F)已知图像分辨率为1024*768,则图像每行有 1024 个像素,每列有 768 个像素。

MOS是一种音频或图像质量主观评价方法,其英文全名为 Mean Opinion Score 。

常见图像包括二值图像,灰度图像,真彩色图像,和调色板图像。

人由亮处走到暗处时的视觉适应过程,称为暗适应。

人由暗处走到亮处时的视觉适应过程,称为亮适应。

已知原始音频部分样点值如下::10, 12, 14, 8, 6, 8隐藏信息后,该音频相应像点值变化为::8, 13, 14, 9, 8, 6请计算这部份样点值序列的SNR 。

已知原始图像部分样点值如下::10, 12, 14,8, 6, 8隐藏信息后,该音频相应像点值变化为::10, 12, 14,9, 8, 6请计算这部份样点构成的子图的PSNR 。

2021年第1040区块链技术驱动智慧图书馆智慧增值服务路径研究*杨 群 黎雪松 王毅菲(四川轻化工大学图书馆 四川自贡 643000)〔摘 要〕 基于区块链技术去中心化、防篡改、可追溯性、共识机制等特点,文章提出了一种区块链技术驱动智慧增值服务模式及应用路径,实现用户在资源获取方式、学习交流平台以及时间空间上的转变,并有效解决智慧图书馆在信息资源收集、安全存储和共享传播等方面的问题,满足以用户需求为中心的智慧增值服务。

智慧图书馆应利用区块链技术实施变革,如开展区块链在图书馆的应用、加强区块链技术规划研究、制定区块链数据标准以及培养智慧图书馆区块链技术专业人才等,改善资源的服务内容,提高资源服务质量,迎接区块链技术变革,进一步推进智慧增值服务模式上新台阶。

〔关键词〕 区块链技术 智慧图书馆 智慧增值服务〔中图法分类号〕 G252〔引用本文格式〕 杨群,黎雪松,王毅菲.区块链技术驱动智慧图书馆智慧增值服务路径研究[J].图书馆,2021(1):40—48.区块链的出现始于2008年末一个自称为中本聪(Satoshi Nakamoto)的人或者团体发表在比特币论坛的一篇论文Bitcoin: A peer-to-peer electronic cash system [1]。

该文指出区块链技术是构建比特币系统的基础技术,是比特币系统底层支撑技术之一,区块链记录了所有元数据和加密交易信息,建立一个完全通过点对点技术实现的电子现金系统,交易双方不需要通过第三方参与直接进行交易。

作为比特币底层技术的区块链一直被当作配角,并未引起学界的关注,到2015年12月,Linux 基金会发起了Hyperledger 开源区块链项目,目的是发展跨行业的商业区块链平台[2]。

2016 年10月,工信部信息化和软件服务业司指导编写了《中国区块链技术和应用发展白皮书》,对区块链技术的发展提供政策支持[3],作为比特币系统底层的区块链技术逐步得到重视,成为各国政府、科研院所关注的焦点,区块链技术的研究由此拉开了序幕。

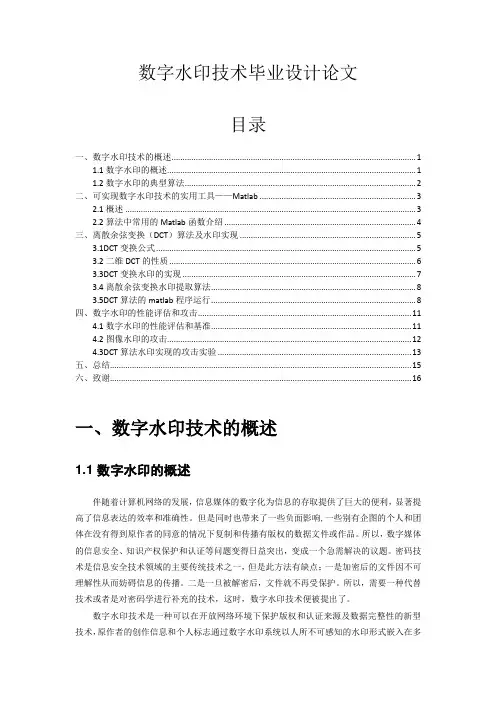

数字水印技术毕业设计论文目录一、数字水印技术的概述 (1)1.1数字水印的概述 (1)1.2数字水印的典型算法 (2)二、可实现数字水印技术的实用工具——Matlab (3)2.1概述 (3)2.2算法中常用的Matlab函数介绍 (4)三、离散余弦变换(DCT)算法及水印实现 (5)3.1DCT变换公式 (5)3.2二维DCT的性质 (6)3.3DCT变换水印的实现 (7)3.4离散余弦变换水印提取算法 (8)3.5DCT算法的matlab程序运行 (8)四、数字水印的性能评估和攻击 (11)4.1数字水印的性能评估和基准 (11)4.2图像水印的攻击 (12)4.3DCT算法水印实现的攻击实验 (13)五、总结 (15)六、致谢 (16)一、数字水印技术的概述1.1数字水印的概述伴随着计算机网络的发展,信息媒体的数字化为信息的存取提供了巨大的便利,显著提高了信息表达的效率和准确性。

但是同时也带来了一些负面影响,一些别有企图的个人和团体在没有得到原作者的同意的情况下复制和传播有版权的数据文件或作品。

所以,数字媒体的信息安全、知识产权保护和认证等问题变得日益突出,变成一个急需解决的议题。

密码技术是信息安全技术领域的主要传统技术之一,但是此方法有缺点:一是加密后的文件因不可理解性从而妨碍信息的传播。

二是一旦被解密后,文件就不再受保护。

所以,需要一种代替技术或者是对密码学进行补充的技术,这时,数字水印技术便被提出了。

数字水印技术是一种可以在开放网络环境下保护版权和认证来源及数据完整性的新型技术,原作者的创作信息和个人标志通过数字水印系统以人所不可感知的水印形式嵌入在多媒体中,从而使人们无法从表面上感知水印,只有专用的检测器或软件才可以检测出隐藏的数字水印。

水印的存在要以不破坏原数据的欣赏价值、使用价值为原则。

数字水印技术基本特征主要有:鲁棒性、不可见性、不可检测性、自恢复性。

数字水印的主要应用领域有版权保护、盗版跟踪、图像认证、票据防伪、标题与注释、拷贝保护。

参考文献是学术论文的重要组成部分,它与正文一起构成一个严谨的科学研究过程的完整表达形式,是学术期刊评价和学术评价中的重要因素。

下面是搜索整理的计算机网络参考文献119个,供大家阅读。

计算机网络参考文献一: [1]邬芬.互联网背景下企业人力资源管理信息化研究[J].中外企业家,2020(15):129. [2]马宁,杜蕾,张燕玲.基于互联网的家校协同项目式学习[J].中小学数字化教学,2020(05):29-32. [3]杨琴,宋志丽,谢静丽.关于利用互联网促进古琴教育的思考[J].大众文艺,2020(09):228-229. [4]曾公任,姚剑敏,严群,林志贤,郭太良,林畅.基于神经网络与卡尔曼滤波的手部实时追踪方法[J].液晶与显示,2020,35(05):464-470. [5]吴劲松,陈余明,武孔亮.计算机网络技术在气象通信中的应用分析[J].科技风,2020(13):114. [6]董恒铄.企业信息化管理中计算机网络技术的运用分析[J].计算机产品与流通,2020(05):11. [7]蔡宝玉.计算机网络安全技术在电子商务中的应用[J].计算机产品与流通,2020(05):18. [8]张玮.探析计算机网络数据库中的安全管理技术[J].计算机产品与流通,2020(05):40+78. [9]胡瑞杰.探讨计算机局域网病毒防治安全技术[J].计算机产品与流通,2020(05):72. [10]毛乾旭.网络安全分析中的大数据技术运用探析[J].计算机产品与流通,2020(05):76. [11]楚雅雯.基于大数据的计算机网络安全分析及防范[J].计算机产品与流通,2020(05):87. [12]胡学敏,成煜,陈国文,张若晗,童秀迟.基于深度时空Q网络的定向导航自动驾驶运动规划[J/OL].计算机应用:1-9[2020-05-08]. [13]李大华,汪宏威,高强,于晓,沈洪宇.一种卷积神经网络的车辆和行人检测算法[J].激光杂志,2020,41(04):70-75. [14]郭瑞琦,王明泉,张俊生,张曼,张馨心.基于U-Net卷积神经网络的轮毂缺陷分割[J].自动化与仪表,2020,35(04):43-47. [15]孔越峰.大数据在人脸识别在智慧城市的应用[J].自动化与仪表,2020,35(04):98-102+108. [16]盛浩,窦鑫泽,吕凯,刘洋,张洋,吴玉彬,柯韦.基于高置信局部特征的车辆重识别优化算法[J/OL].北京航空航天大学学报:1-12[2020-05-08]. [17]王末,崔运鹏,陈丽,李欢.基于深度学习的学术论文语步结构分类方法研究[J/OL].数据分析与知识发现:1-12[2020-05-08]. [18]何正保,黄晓霖.针对神经网络的对抗攻击及其防御[J/OL].航空兵器:1-11[2020-05-08]. [19]邓磊.计算机应用技术在工程项目管理中的应用[J].现代农村科技,2020(04):114. [20]丛成,吕哲,高翔,王敏.基于支持向量机的钢板缺陷分类问题的研究[J].物联网技术,2020,10(04):33-35+40. [21]缪永伟,刘家宗,陈佳慧,舒振宇.基于生成对抗网络的点云形状保结构补全[J/OL].中国科学:信息科学:1-17[2020-05-08]. [22]孔锐,谢玮,雷泰.基于神经网络的图像描述方法研究[J].系统仿真学报,2020,32(04):601-611. [23]刘东生.人工智能时代计算机信息安全与防护[J].科技风,2020(12):108. [24]李太斌,张冲,颜天成,延帅,杜俊邑.基于大数据的水轮机导叶开口不匀故障智能预警[J].科技创新与应用,2020(11):120-121. [25]蒋东晖.大数据背景下的计算机网络安全探析[J].电脑编程技巧与维护,2020(04):158-159+164. [26]王喜,张书奎.交错立方体在故障情形下的诊断度和诊断算法[J].计算机工程与科学,2020,42(04):588-595. [27]黄莺.计算机网络云计算技术初探[J].佳木斯职业学院学报,2020,36(04):178-179. [28]王岚.基于互联网的现代图书馆数字化与服务化转型研究[J].湖北经济学院学报(人文社会科学版),2020,17(04):108-110. [29]王征.大数据时代计算机网络安全防范策略探究[J].现代盐化工,2020,47(02):65-66. [30]孟建良.计算机网络信息安全及其防护对策探讨[J].计算机产品与流通,2020(04):32+185. 计算机网络参考文献二: [31]冉小青.计算机网络数据库的安全管理技术分析[J].计算机产品与流通,2020(04):41. [32]周成就.互联网模式下的计算机应用探讨[J].计算机产品与流通,2020(04):55. [33]王托.大数据背景下网络信息安全问题与对策[J].计算机产品与流通,2020(04):58. [34]赵学栋.计算机网络数据库的安全管理研究[J].计算机产品与流通,2020(04):67. [35]张心祥.基于大数据视角下计算机网络信息安全防护策略的思考[J].计算机产品与流通,2020(04):72. [36]丁双凤.互联网背景下加强医院计算机信息管理的措施研究[J].计算机产品与流通,2020(04):115+163. [37]姜新超.基于互联网与终身学习融合背景下的继续教育变革[J].计算机产品与流通,2020(04):194+199. [38]李方娟,赵玉佳,赵君嫦,孟祥丽,郭强,孟繁钦.基于神经网络的3D打印批次排样研究[J].软件,2020,41(04):35-37. [39]杜佳恒,邱飞岳.机器学习在数学成绩预测中的应用研究[J].教育教学论坛,2020(16):101-102. [40]冯凯,李婧.k元n方体的子网络可靠性研究[J/OL].计算机科学:1-11[2020-05-08]. [41]朱晨青,李忠健,潘如如.基于图像技术的迷彩面料颜色测量[J].东华大学学报(自然科学版),2020,46(02):282-287. [42]尚福华,曹茂俊,王才志.基于人工智能技术的局部离群数据挖掘方法[J/OL].吉林大学学报(工学版):1-5[2020-05-08]. [43]王教金,蹇木伟,刘翔宇,林培光,耿蕾蕾,崔超然,尹义龙.基于3D全时序卷积神经网络的视频显著性检测[J/OL].计算机科学:1-13[2020-05-08]. [44]廖慧.互联网大数据对财务管理的影响及对策[J].商讯,2020(11):11-13. [45]刘扬.基于残差聚集网的恶劣天气环境下图像清晰化处理[J].指挥控制与仿真,2020,42(02):46-52. [46]戴海容,李浩君.数据驱动视角下在线自适应学习系统设计研究[J].中国教育信息化,2020(07):45-50. [47]商林丽.探讨司法社区矫正管理系统的研发与应用[J].农家参谋,2020(07):154. [48]蒋桂黎.基于数据挖掘与智能计算的情感数据分析与心理预警系统[J].电子设计工程,2020,28(07):45-49. [49]任文静.基于互联网的数字媒体内容舆情分析系统设计与实现[J].电子设计工程,2020,28(07):82-86. [50]顾昊,阳映焜,曲毅.基于孪生三分支神经网络的目标跟踪[J/OL].电光与控制:1-8[2020-05-08]. [51]林坤,雷印杰.基于改进AlexNet卷积神经网络的手掌静脉识别算法研究[J].现代电子技术,2020,43(07):52-56. [52]蒋佳欣,王博,王猛,蔡宋刚,倪婷,敖仪斌,刘燕.基于BIM技术和BP神经网络的成都理工大学图书馆天然采光研究[J].土木建筑工程信息技术,2020,12(01):30-38. [53]杨岚,石宇强.基于大数据的多工序产品质量预测[J].西南科技大学学报,2020,35(01):81-89. [54]朱建勇,黄鑫,杨辉,聂飞平.基于稀疏化神经网络的浮选泡沫图像特征选择[J/OL].控制与决策:1-10[2020-05-08]. [55]吴俊鹏.基于神经网络的轻量级的小人脸检测[J].电子世界,2020(06):163-164. [56]陈桂安,王笑梅,刘鸿程.基于多标签神经网络的行人属性识别[J].计算技术与自动化,2020,39(01):165-168. [57]宋俊苏.数据挖掘技术在计算机网络病毒防范中的应用探讨[J].信息技术与信息化,2020(03):52-54. [58]朱宁波.图书馆图书管理中计算机网络技术的运用[J].兰台内外,2020(09):77-78. [59]殷华英.计算机网络数据库的安全管理技术研究[J].南方农机,2020,51(06):213. [60]王辉.“互联网+教育”——运用网络搭建高效美术课堂[J].学周刊,2020(10):13-14. 计算机网络参考文献三: [61]徐富勇,余谅,盛钟松.基于深度学习的任意形状场景文字识别[J].四川大学学报(自然科学版),2020,57(02):255-263. [62]姚琪.大数据时代计算机网络信息安全及防护策略[J].计算机与网络,2020,46(06):52. [63]陈新宇,金艳梅.基于神经网络的交通标志检测方法[J].计算机与网络,2020,46(06):66-69. [64]曲媛媛.互联网环境下形成性评价对医学生自主学习能力的影响[J].福建茶叶,2020,42(03):35. [65]汪春雪.计算机网络信息安全及防护策略探究[J].轻纺工业与技术,2020,49(03):151-152. [66]孙爱珍.计算机网络信息安全管理策略探析[J].轻纺工业与技术,2020,49(03):157-158. [67]徐富勇.基于注意力增强网络的场景文字识别[J].现代计算机,2020(09):73-77. [68]张伟.高校公用计算机网络机房的维护技术[J].通讯世界,2020,27(03):167-168. [69]王佳欣.互联网时代出版社运行模式探析[J].科技传播,2020,12(06):28-29. [70]张长华.计算机软件测试技术探讨[J].才智,2020(09):241. [71]田苗苗.大数据环境下计算机网络安全防范方式分析[J].科学技术创新,2020(09):87-88. [72]赵文均.基于SOM和BP网络的K均值聚类算法分析[J].电脑知识与技术,2020,16(09):24-26. [73]尚爱鹏,李鹏飞,钟飞.集群渲染在车辆三维动画制作中的应用[J].电力机车与城轨车辆,2020,43(02):75-77. [74]郝王丽,尉敬涛,韩猛,胡欣宇.基于多尺度特征谷子生长期元素失衡情况识别[J].物联网技术,2020,10(03):33-36+39. [75]陈钦柱,符传福,韩来君.智能电网大数据分析与决策系统的研究[J].电子设计工程,2020,28(06):30-34. [76]姚汝勇,梁芳.论互联网的“底层思维”[J].东南传播,2020(03):27-29. [77]李勇.计算机网络通信安全数据加密技术的应用[J].中国新通信,2020,22(06):17. [78]纪元.基于数据库监控的网络安全系统建设[J].中国新通信,2020,22(06):121. [79]王晓旭.大数据时代网络信息安全及防范措施[J].中国新通信,2020,22(06):131-132. [80]张建忠.谈大数据时代的计算机网络安全及防范措施[J].中国新通信,2020,22(06):142. [81]蒋宏林.大数据时代下计算机网络信息安全问题探讨[J].中国新通信,2020,22(06):145. [82]刘真,王娜娜,王晓东,孙永奇.位置社交网络中谱嵌入增强的兴趣点推荐算法[J].通信学报,2020,41(03):197-206. [83]孟帙颖.新时期计算机网络云计算技术研究[J].电脑编程技巧与维护,2020(03):91-92+105. [84]陈灿,王亚龙,王福鑫,杨鹏,廖群.基于区域卷积神经网络的PCB板检测与识别系统[J].电脑编程技巧与维护,2020(03):119-120+155. [85]马晓辉.大数据技术在计算机网络信息管理中的应用[J].科技风,2020(08):114. [86]陈新元,谢晟祎.结合神经网络的文本降维方法[J].福建轻纺,2020(03):26-28. [87]黄瑾,梅雪,王晓,易辉.基于Relief-LVQ的脑功能网络分类[J].计算机工程与设计,2020,41(03):845-849. [88]韩哲.基于大数据的计算机安全性分析[J].计算机产品与流通,2020(03):22+171. [89]周挺.人工智能在大数据信息网络技术中的应用及分析[J].计算机产品与流通,2020(03):33. [90]金雷.计算机电子信息工程技术的应用和安全管理分析[J].计算机产品与流通,2020(03):66. 计算机网络参考文献四: [91]吴凤侠.浅谈大数据背景下计算机信息安全防护措施[J].计算机产品与流通,2020(03):78. [92]黄碧媛,陈小宁,郭进.基于神经网络的垃圾分类App研究与设计[J].计算机产品与流通,2020(03):113. [93]张立国,殷润浩,柯诗怡,张赛儿,黄书桓.基于手势识别的智能车控制算法研究[J].计算机产品与流通,2020(03):116. [94]曹生岭.浅谈大数据背景下计算机信息安全及防护策略[J].计算机产品与流通,2020(03):118. [95]赵云.试论高校计算机教育与学生信息素质培养[J].计算机产品与流通,2020(03):219. [96]李贞妍.基于老电影修复工作的研究[J].计算机产品与流通,2020(03):276. [97]何斌颖.大数据技术在计算机网络信息安全问题中的应用——评《计算机网络信息安全》[J].电镀与精饰,2020,42(03):47. [98]郝俊虎,胡毅,崔宁宁,韩丰羽,徐崇良.GRU-BP在数字化车间关键部件寿命预测中的研究[J].小型微型计算机系统,2020,41(03):637-642. [99]曾义夫,牟其林,周乐,蓝天,刘峤.基于图表示学习的会话感知推荐模型[J].计算机研究与发展,2020,57(03):590-603. [100]刘浩.基于神经网络方法的图像描述研究综述[J].现代计算机,2020(08):100-103. [101]陈珊珊.“互联网+新工匠”培养大学生创新创意能力研究[J].中国成人教育,2020(05):46-49. [102]易锦燕.基于混沌时间序列的企业ERP应用绩效评价研究[J].产业创新研究,2020(05):117-118. [103]于永波.内网局域网安全防护策略探讨[J].网络安全技术与应用,2020(03):19-20. [104]杜倩倩,强彦,李硕,杨晓棠.基于空洞U-Net神经网络的PET图像重建算法[J].太原理工大学学报,2020,51(02):190-197. [105]田俊峰,屈雪晴,何欣枫,李珍.基于哈希图的虚拟机实时迁移方法[J].电子与信息学报,2020,42(03):712-719. [106]贾双成,杨凤萍.基于神经网络的人体动态行为智能识别方法[J].科技通报,2020,36(01):60-63. [107]黄仕靖,陈国华,吴川徽,袁勤俭.基于改进AHP-BP神经网络的科研项目数据库评价指标模型构建[J].情报科学,2020,38(01):140-146. [108]王伟.大数据时代下计算机网络信息安全问题[J].科学大众(科学教育),2019(12):199. [109]刘博.企业计算机网络管理运维要点分析[J].现代商贸工业,2020,41(03):197-198. [110]栾立娟.计算机安全存储中云计算技术的应用分析[J].电脑编程技巧与维护,2019(12):166-168. [111]杨照峰,王蒙蒙,彭统乾.大数据背景下的计算机网络数据库安全问题的相关探讨[J].电脑编程技巧与维护,2019(12):157-159. [112]张婷,姚仿秋.基于异常网络流监控系统的大数据解决方法[J].电子世界,2019(23):167-168. [113]王艳华.大数据挖掘技术在网络安全中的应用与研究[J].电子世界,2019(23):61-62. [114]林宏,张耀文,李雄鸣,原野,胡国领.计算机网络安全系统在气象通信内应用探究[J].中国新通信,2019,21(23):165. [115]肖建超.探索企业计算机网络管理运维的要点[J].产业创新研究,2019(11):219-220. [116]刘树宝.电子信息工程管理中电子计算机技术的应用探究[J].电脑知识与技术,2019,15(32):254-255. [117]郝以庆.计算机网络与多媒体技术在电视台中的应用[J].电声技术,2019,43(11):43-44+65. [118]刘小艮.大数据时代计算机软件技术的应用[J].数字技术与应用,2019,37(10):74-75. 以上就是关于计算机网络参考文献的分享,希望对你有所帮助。

九、数字水印的特点数字水印防伪技术具有安全可靠,易分辨、易识别、检测提取易操作,难以伪造,尤其是印刷数字水印,它适应性强,不需增加固定资产投资和使用特殊材料,无需改变印刷工艺流程,无需增加印刷成本,而且可以在普通打印机上直接生成、嵌入数字水印,现有的高分辨率数码相机和扫描仪、彩色复印机等均不能复制、拷贝,仅需通过专用软件处理就可将防伪信息嵌入到印刷品和打印文件中,其经济社会价值十分巨大。

数字水印防伪技术不能以其它任何的通用设备和通用技术生产出来,是独一无二的;数字水印防伪技术的图案特性,是以肉眼能轻易分辨出来,便于消费者识别;数字水印防伪技术不能重复使用;企业使用数字水印防伪技术后风险是零;消费者购买产品后不承担任何风险。

数字水印防伪技术的运用,必将整体提高防伪技术水平,降低防伪成本(含物质成本和心理成本),给消费者以方便、信任,满足消费欲望和需求。

并且数字水印防伪技术与现有防伪技术和产品生产流程相融,无需改变生产工艺流程,不增加防伪成本,能够适应消费者的实际需求,提高产品的市场竞争力,利于目标顾客的选择和消费。

十、典型数字水印系统模型10.1 版权保护数字作品的所有者可用密钥产生一个水印,并将其嵌入原始数据,然后公开发布他的水印版本作品。

当该作品被盗版或出现版权纠纷时,所有者即可利用图片的水印的方式,从盗版作品或水印版作品中获取水印信号作为依据,从而保护所有者的权益。

10.2 加指纹为避免未经授权的拷贝制作和发行,出品人可以将不同用户的ID或序列号作为不同的水印(指纹)嵌入作品的合法拷贝中。

一旦发现未经授权的拷贝,就可以根据此拷贝所恢复出的指纹来确定它的来源。

10.3 标题与注释将作品的标题、注释等内容(如,一幅照片的拍摄时间和地点等)以水印形式嵌入该作品中,这种隐式注释不需要额外的带宽,且不易丢失。

十一、典型数字水印算法近年来,数字水印技术研究取得了很大的进步,下面对一些典型的算法进行了分析,除特别指明外,这些算法主要针对图象数据(某些算法也适合视频和音频数据)。