【推荐】国内外信息安全标准与模型概述48

- 格式:ppt

- 大小:1.42 MB

- 文档页数:48

信息安全管理及相关标准简介一、社会发展对信息资源的依赖程度人类正进入信息化社会,社会发展对信息资源的依赖程度越来越大,从人们日常生活、组织运作到国家管理,信息资源都是不可或缺的重要资源,没有各种信息的支持,现代社会将不能生存和发展。

在信息社会中,一方面信息已成为人类重要资产,在政治、经济、军事、教育、科技、生活等方面发挥着重要作用,另一方面计算机技术的迅猛发展而带来的信息安全问题正变得日益突出。

由于信息具有易传播、易扩散、易毁损的特点,信息资产的比传统的实物资产更加脆弱,更容易受到损害,使组织在业务运作过程中面临大量的风险。

其风险主要来源于组织管理、信息系统、信息基础设施等方面的固有薄弱环节,以及大量存在于组织内、外的各种威胁,因此对信息系统需要加以严格管理和妥善保护。

信息可以理解为消息、情报、数据或知识,它可以以多种形式存在,可以是组织中信息设施中存储与处理的数据、程序,可以是打印出来的或写出来的论文、电子邮件、设计图纸、业务方案,也可以显示在胶片上或表达在会话中消息。

所有的组织都有他们各自处理信息的形式,例如,银行、保险和信用卡公司都需要处理消费者信息,卫生保健部门需要管理病人信息,政府管理部门存储机密的和分类信息。

无论组织对这些信息采用什么样的共享、处理和存储方式,都需要对敏感信息加以安全、妥善的保护,不仅要保证信息处理和传输过程是可靠的、有效的,而且要求重要的敏感信息是机密的、完整的和真实的。

为达到这样的目标,组织必须采取一系列适当的信息安全控制措施才可以使信息避免一系列威胁,保障业务的连续性,最大限度地减少业务的损失,最大限度地获取投资回报。

在ISO27002中,对信息的定义更确切、具体:“信息是一种资产,像其他重要的业务资产一样,对组织具有价值,因此需要妥善保护”。

通过风险评估与控制,不但能确保企业持续营运,还能减少企业在面对类似‘911事件’之时出现的危机。

二、信息安全的内容网络技术的发展加速了信息的传输和处理,缩短了人们之间的时空距离,方便了交流;同时对信息安全提出了新的挑战。

信息系统安全需求、安全策略及安全模型的内涵及关系。

1.引言1.1 概述概述信息系统安全需求、安全策略及安全模型是构建和维护一个安全的信息系统的核心概念。

在当前数字化时代,信息系统面临着各种威胁和风险,因此,确保信息系统的安全性成为了一个至关重要的任务。

本文将围绕信息系统安全需求、安全策略及安全模型展开探讨,为读者提供对这些概念的深入理解。

首先,我们将对这些概念进行定义和解释,明确它们的内涵和作用。

接着,我们将分别介绍信息系统安全需求、安全策略和安全模型的主要内容和特点,并探讨它们之间的关系。

信息系统安全需求是指信息系统所需要满足的基本安全性要求。

这些需求包括但不限于保密性、完整性、可用性和可靠性等方面。

保密性要求确保信息只能被授权的人员访问和使用,防止信息泄露;完整性要求保证信息在传输和处理过程中不被篡改或损坏;可用性要求确保信息系统能够始终处于可用状态,不受故障或攻击影响;可靠性要求保证信息系统的工作效果和性能稳定可靠。

安全策略是指为了实现信息系统安全需求而制定的行动方案和计划。

它包括了一系列的措施和方法,旨在保护信息系统的安全。

安全策略的选择和实施必须基于对信息系统的风险评估和安全需求的了解。

常见的安全策略包括网络安全措施、身份认证和访问控制、数据加密和备份等。

安全模型是指用于描述和分析信息系统安全的理论模型。

它提供了一种形式化的描述方式,帮助我们理解信息系统的安全机制和漏洞。

安全模型主要包括访问控制模型、机密性模型和完整性模型等。

通过建立安全模型,我们可以更全面地认识和评估信息系统的安全性,并采取相应的措施来提升其安全性。

本文旨在帮助读者深入了解信息系统安全需求、安全策略及安全模型的内涵和关系。

通过对这些概念的研究和理解,我们可以更好地保护信息系统的安全,防范各种威胁和风险对信息系统的侵害。

在接下来的章节中,我们将进一步探讨信息系统安全需求、安全策略及安全模型的具体内容和应用。

1.2 文章结构文章结构部分的内容可以包括以下内容:在本篇文章中,将对信息系统安全需求、安全策略及安全模型的内涵及关系进行探讨和分析。

信息安全技术信息安全能力成熟度模型-概述说明以及解释1.引言1.1 概述信息安全技术在当今社会中扮演着至关重要的角色,随着信息技术的快速发展和普及,信息安全问题也随之愈发凸显。

信息安全技术不仅是保障个人隐私和数据的安全,更是企业经营和国家安全的重要保障。

信息安全能力成熟度模型是评估和提升组织信息安全能力的重要工具。

通过对组织信息安全管理系统的评估,可以帮助组织全面了解其信息安全现状,找出存在的问题和风险,进而制定有效的信息安全策略和措施。

本文将探讨信息安全技术的重要性以及信息安全能力成熟度模型的定义和应用,旨在帮助读者深入了解信息安全领域的发展和实践。

希望通过本文的阐述,读者能够对信息安全的重要性有更深入的认识,并了解如何利用成熟度模型提升信息安全能力。

1.2 文章结构文章结构部分的内容主要涉及整篇文章的组织架构和写作方式。

在本篇文章中,我们将分为引言、正文和结论三个部分来展开论述。

引言部分主要包括概述、文章结构和目的。

在概述部分,我们将介绍信息安全技术和信息安全能力成熟度模型的重要性和背景,引发读者对本文主题的兴趣。

文章结构部分则是本节主要内容,介绍整篇文章所包含的大纲和各个章节的主要内容,以便读者对全文有一个清晰的整体认识。

最后,在目的部分,我们将明确本文的撰写目的和预期效果,为读者提供明确的阅读导向。

正文部分将分为信息安全技术的重要性、信息安全能力成熟度模型的定义和信息安全能力成熟度模型的应用三个小节。

信息安全技术的重要性将讨论信息安全在现代社会中的重要性,以及信息安全所面临的挑战和威胁。

信息安全能力成熟度模型的定义将解释该模型的概念和组成要素,为读者建立对模型的基础认知。

信息安全能力成熟度模型的应用部分将介绍该模型在实际应用中的价值和作用,为读者提供实际应用案例和参考。

结论部分将在总结、展望和结语三个小节中对全文内容进行总结归纳,展望未来信息安全技术和信息安全能力成熟度模型的发展趋势,并留下一句简短的结语,以结束整篇文章。

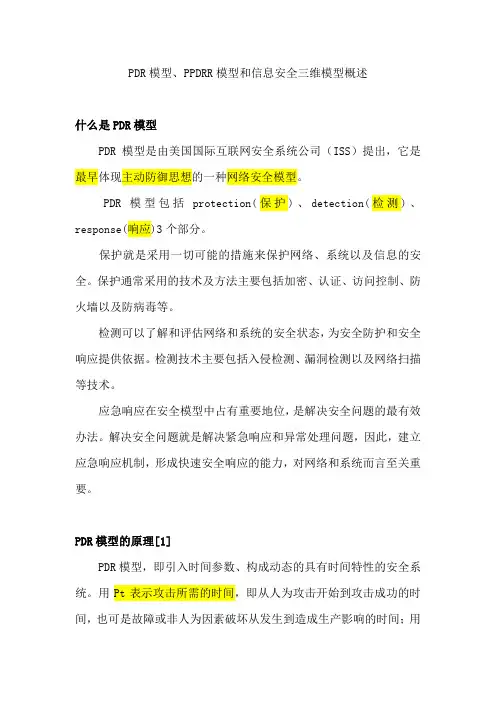

PDR模型、PPDRR模型和信息安全三维模型概述什么是PDR模型PDR模型是由美国国际互联网安全系统公司(ISS)提出,它是最早体现主动防御思想的一种网络安全模型。

PDR模型包括protection(保护)、detection(检测)、response(响应)3个部分。

保护就是采用一切可能的措施来保护网络、系统以及信息的安全。

保护通常采用的技术及方法主要包括加密、认证、访问控制、防火墙以及防病毒等。

检测可以了解和评估网络和系统的安全状态,为安全防护和安全响应提供依据。

检测技术主要包括入侵检测、漏洞检测以及网络扫描等技术。

应急响应在安全模型中占有重要地位,是解决安全问题的最有效办法。

解决安全问题就是解决紧急响应和异常处理问题,因此,建立应急响应机制,形成快速安全响应的能力,对网络和系统而言至关重要。

PDR模型的原理[1]PDR模型,即引入时间参数、构成动态的具有时间特性的安全系统。

用Pt表示攻击所需的时间,即从人为攻击开始到攻击成功的时间,也可是故障或非人为因素破坏从发生到造成生产影响的时间;用Dt表示检测系统安全的时间;用Rt表示对安全事件的反应时间,即从检查到漏洞或攻击触发反应程序到具体抗击措施实施的时间。

显然,由于主观不可能完全取消攻击或遭受破坏的动因,无论从理论还是实践上都不可能杜绝事故或完全阻止入侵,因此只能尽量延长P_t值,为检测和反应留有足够时间,或者尽量减少D_t和R_t值,以应对可能缩短的攻击时间。

根据木桶原理,攻击会在最薄弱的环节突破,因此进一步要求系统内任一具体的安全需求应满足:Pti > Dt + Rti这一要求非常高,实现的代价也非常高昂,因此对某些漏洞或攻击可以放宽尺度。

设Pti < Dt + Rti,则Eti = Dti + Rti − Pti 其中,Et > 0,称为暴露时间,应使其尽量小。

PPDRR模型是典型的、动态的、自适应的安全模型,包括策略(Policy)、防护(Protection)、检测(Detection)、响应(Response)和恢复(Recovery)5个主要部分。

深入分析比较八个信息安全模型信息安全体系结构的设计并没有严格统一的标准,不同领域不同时期,人们对信息安全的认识都不尽相同,对解决信息安全问题的侧重也有所差别。

早期人们对信息安全体系的关注焦点,即以防护技术为主的静态的信息安全体系。

随着人们对信息安全认识的深入,其动态性和过程性的发展要求愈显重要。

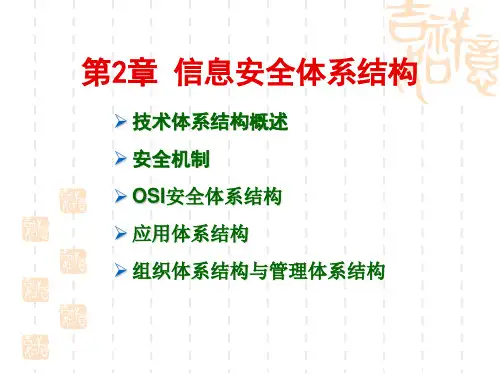

国际标准化组织(ISO)于1989年对OSI开放系统互联环境的安全性进行了深入研究,在此基础上提出了OSI 安全体系结构:ISO 7498-2:1989,该标准被我国等同采用,即《信息处理系统-开放系统互连-基本参考模型-第二部分:安全体系结构GB/T 9387.2-1995》。

ISO 7498-2安全体系结构由5类安全服务(认证、访问控制、数据保密性、数据完整性和抗抵赖性)及用来支持安全服务的8 种安全机制(加密机制、数字签名、访问控制机制、数据完整性机制、认证交换、业务流填充、路由控制和公证)构成。

ISO 7498-2 安全体系结构针对的是基于OSI 参考模型的网络通信系统,它所定义的安全服务也只是解决网络通信安全性的技术措施,其他信息安全相关领域,包括系统安全、物理安全、人员安全等方面都没有涉及。

此外,ISO 7498-2 体系关注的是静态的防护技术,它并没有考虑到信息安全动态性和生命周期性的发展特点,缺乏检测、响应和恢复这些重要的环节,因而无法满足更复杂更全面的信息保障的要求。

P2DR模型源自美国国际互联网安全系统公司(ISS)提出的自适应网络安全模型ANSM(Adaptive NetworkSe cur ity Mode l)。

P2DR 代表的分别是Polic y (策略)、Protection (防护)、Detection (检测)和Response(响应)的首字母。

按照P2DR 的观点,一个良好的完整的动态安全体系,不仅需要恰当的防护(比如操作系统访问控制、防火墙、加密等),而且需要动态的检测机制(比如入侵检测、漏洞扫描等),在发现问题时还需要及时做出响应,这样的一个体系需要在统一的安全策略指导下进行实施,由此形成一个完备的、闭环的动态自适应安全体系。

信息安全标准简介信息安全在二十世纪九十年代步入了标准化与系统化的时代,国际上众多组织和国家根据以往的信息安全管理经验制定了一系列的信息安全标准。

本节对在信息安全领域有重大影响的标准予以介绍。

1.信息安全管理指南ISO组织从上个世纪九十年代初逐步开发出了信息安全管理指南系列标准(标准号:ISO/IEC TR 13335)。

当前,信息安全管理指南包含了五个标准:1)ISO/IEC TR 13335-1:信息安全概念与模型ISO/IEC TR 13335-1主要定义和描述了信息安全管理的基本概念,确立了常规意义上信息管理和信息安全管理之间的关系,提出了信息安全管理通用指南,并阐述了几个用于解释信息安全的模型。

相较于ISO/IEC 17799中对信息安全的定义,ISO/IEC TR 13335-1对信息安全的定义进行了扩充,引入了责任性、真实性、可靠性和不可否认性的定义。

ISO/IEC TR 13335-1中的另一个重要内容是对风险管理的模型和风险管理的内容进行了定义,这已成为当前信息安全工作的基石。

2)ISO/IEC TR 13335-2:信息安全管理与计划ISO/IEC TR 13335-2中对信息安全管理的过程和内容,以及这些内容间的相互关系进行了阐述。

这一标准将信息安全管理的重点引到了风险管理过程中,使得信息安全管理成为主要围绕风险管理展开的企业管理活动。

并且,ISO/IEC TR 13335-2中提出了风险管理的基本方法。

有关信息安全管理方法的内容参见1.1.3节中的介绍。

3)ISO/IEC TR 13335-3:信息安全技术管理ISO/IEC TR 13335-3对与信息安全技术相关的管理活动进行了详细的阐述,从策略的制定、风险管理到安全计划与执行都进行了说明,并且提出了详细的信息安全管理过程,使得信息安全管理成为一个动态和循环的过程,参见图三。

需要指出的是,ISO/IEC TR 13335-3中对风险管理的过程和步骤进行了详细的阐述,根据风险要素间的相互关系对评估的方法、实践提出了具体的要求和参考意见。

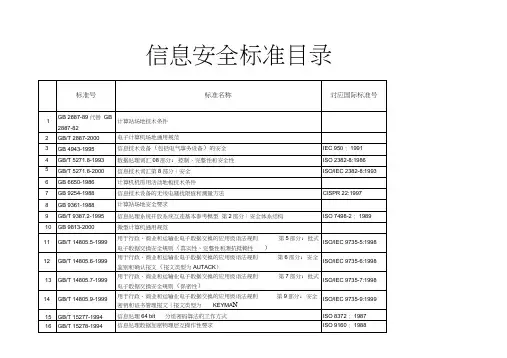

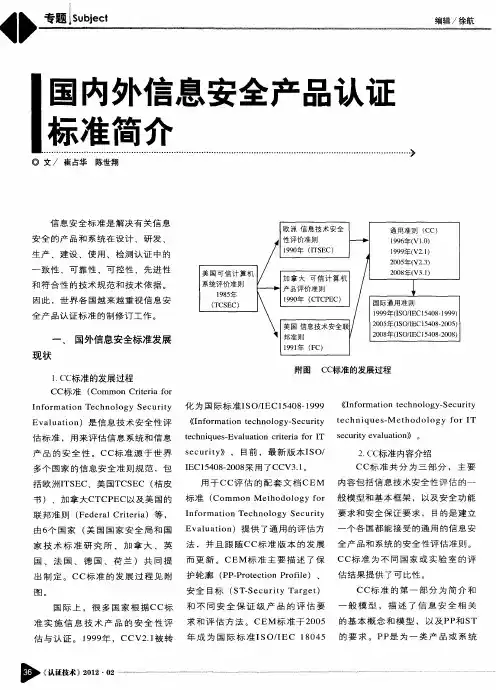

国内外信息安全标准班级11062301 学号1106840341姓名杨直霖信息安全标准是解决有关信息安全的产品和系统在设计、研发、生产、建设、使用、检测认证中的一致性、可靠性、可控性,先进性和符合性的技术规范和技术依据。

因此,世界各国越来越重视信息安全产品认证标准的制修订工作。

国外信息安全标准发展现状:CC标准(Common Criteria for Information Technology Security Evaluation)是信息技术安全性评估标准,用来评估信息系统和信息产品的安全性。

CC标准源于世界多个国家的信息安全准则规范,包括欧洲ITSEC、美国TCSEC(桔皮书)、加拿大CTCPEC以及美国的联邦准则(Federal Criteria)等,由6个国家(美国国家安全局和国家技术标准研究所、加拿大、英国、法国、德国、荷兰)共同提出制定。

国际上,很多国家根据CC标准实施信息技术产品的安全性评估与认证。

1999年CCV2.1被转化为国际标准ISO/IEC15408-1999《Information technology-Security techniques-Evaluation criteria for IT security》,目前,最新版本ISO/IEC15408-2008采用了CCV3.1。

用于CC评估的配套文档CEM标准(Common Methodology for Information Technology Security Evaluation)提供了通用的评估方法,并且跟随CC标准版本的发展而更新。

CEM标准主要描述了保护轮廓(PP-Protection Profile)、安全目标(ST-Security Target)和不同安全保证级产品的评估要求和评估方法。

CEM标准于2005年成为国际标准ISO/IEC18045《Information technology-Security techniques-Methodology for ITsecurity evaluation》。