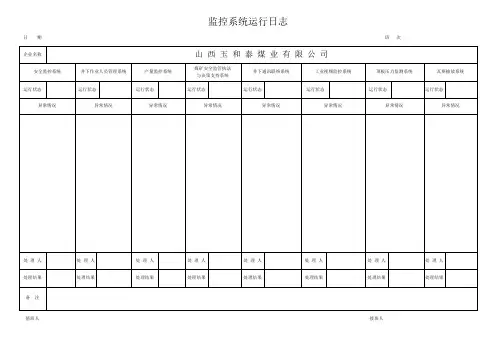

监控系统运行日志

- 格式:doc

- 大小:44.50 KB

- 文档页数:3

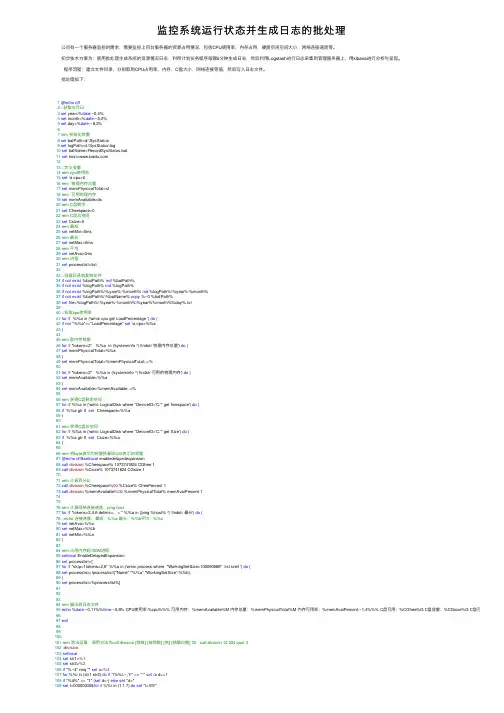

监控系统运⾏状态并⽣成⽇志的批处理公司有⼀个服务器监控的需求,需要监控上百台服务器的资源占⽤情况,包括CPU使⽤率,内存占⽤,硬盘空闲空间⼤⼩,⽹络连接速度等。

初步技术⽅案为:使⽤批处理⽣成系统的资源情况⽇志,利⽤计划任务程序每隔5分钟⽣成⽇志,然后利⽤Logstash进⾏⽇志采集到管理服务器上,⽤kibana进⾏分析与呈现。

程序流程:建⽴⽂件⽬录,分别取到CPU占⽤率,内存,C盘⼤⼩,⽹络连接等值,然后写⼊⽇志⽂件。

批处理如下:1@echo off2::获取年⽉⽇3set year=%date:~0,4%4set month=%date:~5,2%5set day=%date:~8,2%67rem 初始化常量8set batPath=d:\SysStatus9set logPath=d:\SysStatus\log10set batName=RecordSysStatus.bat11set host=1213::定义变量14rem cpu使⽤率15set /a cpu=016rem 物理内存总量17set memPhysicalTotal=sf18rem 可⽤物理内存19set memAvailable=ds20rem C盘剩余21set Cfreespace=022rem C盘总空间23set Csize=024rem 最短25set netMin=0ms26rem 最长27set netMax=0ms28rem 平均29set netAva=0ms30rem 进程31set processlist=list3233::创建⽬录和复制⽂件34if not exist %batPath% md %batPath%35if not exist %logPath% md %logPath%36if not exist %logPath%\%year%-%month% md %logPath%\%year%-%month%37if not exist %batPath%\%batName% copy %~0 %batPath%38set file=%logPath%\%year%-%month%\%year%%month%%day%.txt3940::获取cpu使⽤率41for /f %%a in ('wmic cpu get LoadPercentage ') do (42if not "%%a"=="LoadPercentage" set /a cpu=%%a43 )4445rem 取内存数据46for /f "tokens=2" %%a in ('systeminfo ^| findstr 物理内存总量') do (47set memPhysicalTotal=%%a48 )49set memPhysicalTotal=%memPhysicalTotal:,=%5051for /f "tokens=2" %%a in ('systeminfo ^| findstr 可⽤的物理内存') do (52set memAvailable=%%a53 )54set memAvailable=%memAvailable:,=%5556rem 获得C盘剩余空间57for /f %%a in ('wmic LogicalDisk where "DeviceID='C:'" get freespace') do (58if %%a gtr 0 set Cfreespace=%%a59 )6061rem 获得C盘总空间62for /f %%a in ('wmic LogicalDisk where "DeviceID='C:'" get Size') do (63if %%a gtr 0 set Csize=%%a64 )6566rem 将byte表⽰的容量换算成以G表⽰的容量67@echo off&setlocal enabledelayedexpansion68call:division %Cfreespace% 1073741824 CGfree 169call:division %Csize% 1073741824 CGsize 17071rem 计算百分⽐72call:division %Cfreespace%00 %Csize% CfreePercent 173call:division %memAvailable%00 %memPhysicalTotal% memAvaiPercent 1747576rem 计算⽹络连接速度,ping host77for /f "tokens=2,4,6 delims=,= " %%a in ('ping %host% ^| findstr 最长') do (78::echo 连接速度:最短:%%a 最长:%%b平均:%%c79set netAva=%%c80set netMax=%%b81set netMin=%%a82 )8384rem 占⽤内存超100M进程85setlocal EnableDelayedExpansion86set processlist=[87for /f "skip=1tokens=2,6" %%a in ('wmic process where "WorkingSetSize>100090688" list brief ') do (88set processlist=!processlist!{"Name":"%%a","WorkingSetSize":%%b},89 )90set processlist=%processlist%]91929394rem 输出到⽇志⽂件95echo %date:~0,11%%time:~0,8% CPU使⽤率:%cpu%%% 可⽤内存:%memAvailable%M 内存总量:%memPhysicalTotal%M 内存可⽤率:%memAvaiPercent:~1,4%%% C盘可⽤:%CGfree%G C盘容量:%CGsize%G C盘可⽤率:%Cfre 9697exit9899100101rem 除法运算,调⽤⽅法为call:division [除数] [被除数] [商] [精确位数] 如:call:division 12 234 quot 3102:division103setlocal104set str1=%1105set str2=%2106if "%~4" neq "" set u=%4107for %%i in (str1 str2) do if "!%%i:~,1!" == "-" set /a d+=1108if "%d%" == "1" (set d=-) else set "d="109set l=00000000&for /l %%i in (1 1 7) do set "l=!l!!l!"110set "var=4096 2048 1024 512 256 128 64 32 16 8 4 2 1"111for /l %%i in (1 1 2) do (112set "str%%i=!str%%i:-=!"113set /a "n=str%%i_2=0"114for %%a in (!str%%i:.^= !) do (115set /a n+=1116set s=s%%a&set str%%i_!n!=0117for %%b in (%var%) do if "!S:~%%b!" neq "" set/a str%%i_!n!+=%%b&set "S=!S:~%%b!" 118set /a len%%i+=str%%i_!n!119 )120set str%%i=!str%%i:.=!121 )122if !str1_2! gtr !str2_2! (set /a len2+=str1_2-str2_2) else set /a len1+=str2_2-str1_2123for /l %%i in (1 1 2) do (124set str%%i=!str%%i!!l!125for %%j in (!len%%i!) do set " str%%i=!str%%i:~,%%j!"126 )127for /f "tokens=* delims=0" %%i in ("!str2!") do set s=%%i&set "str2=0%%i"128set len2=1129for %%j in (%var%) do if "!S:~%%j!" neq "" set/a len2+=%%j&set "S=!S:~%%j!"130set /a len=len2+1131if !len1! lss !len2! set len1=!len2!&set "str1=!l:~-%len2%,-%len1%!!str1!"132set /a len1+=u&set str1=0!str1!!l:~,%u%!133set str=!str1:~,%len2%!134set "i=0000000!str2!"&set /a Len_i=Len2+7135for /l %%i in (1 1 9) do (136set "T=0"137for /l %%j in (8 8 !Len_i!) do (138set /a "T=1!i:~-%%j,8!*%%i+T"139set Num%%i=!T:~-8!!Num%%i!&set /a "T=!T:~,-8!-%%i"140 )141set Num%%i=!T!!Num%%i!142set "Num%%i=0000000!Num%%i:~-%Len%!"143 )144for /L %%a in (!len2! 1 !Len1!) do (145set "str=!L!!str!!str1:~%%a,1!"146set "str=!str:~-%Len%!"147if "!str!" geq "!str2!" (148set M=1&set i=0000000!str!149for /l %%i in (2 1 9) do if "!i!" geq "!Num%%i!" set "M=%%i"150set sun=!sun!!M!&set str=&set T=0151for %%i in (!M!) do (152for /l %%j in (8 8 !Len_i!) do (153set /a "T=3!i:~-%%j,8!-1!Num%%i:~-%%j,8!-!T:~,1!%%2"154set "str=!T:~1!!str!"155 )156 )157 ) else set sun=!sun!0158 )159if defined u if "%u%" gtr "0" set sun=!sun:~,-%u%!.!sun:~-%u%!160endlocal&set%3=%d%%sun%。

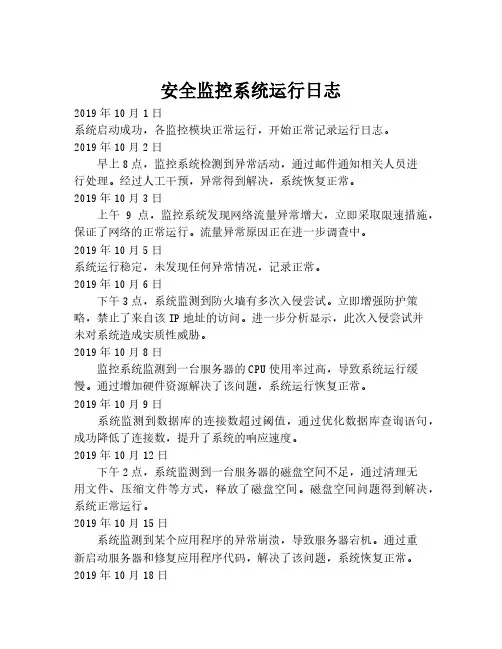

安全监控系统运行日志2019年10月1日系统启动成功,各监控模块正常运行,开始正常记录运行日志。

2019年10月2日早上8点,监控系统检测到异常活动,通过邮件通知相关人员进行处理。

经过人工干预,异常得到解决,系统恢复正常。

2019年10月3日上午9点,监控系统发现网络流量异常增大,立即采取限速措施,保证了网络的正常运行。

流量异常原因正在进一步调查中。

2019年10月5日系统运行稳定,未发现任何异常情况,记录正常。

2019年10月6日下午3点,系统监测到防火墙有多次入侵尝试。

立即增强防护策略,禁止了来自该IP地址的访问。

进一步分析显示,此次入侵尝试并未对系统造成实质性威胁。

2019年10月8日监控系统监测到一台服务器的CPU使用率过高,导致系统运行缓慢。

通过增加硬件资源解决了该问题,系统运行恢复正常。

2019年10月9日系统监测到数据库的连接数超过阈值,通过优化数据库查询语句,成功降低了连接数,提升了系统的响应速度。

2019年10月12日下午2点,系统监测到一台服务器的磁盘空间不足,通过清理无用文件、压缩文件等方式,释放了磁盘空间。

磁盘空间问题得到解决,系统正常运行。

2019年10月15日系统监测到某个应用程序的异常崩溃,导致服务器宕机。

通过重新启动服务器和修复应用程序代码,解决了该问题,系统恢复正常。

2019年10月18日系统运行稳定,未发现任何异常情况,记录正常。

2019年10月21日系统监测到一台服务器的内存占用过高,导致系统运行缓慢。

通过增加内存容量解决了该问题,系统运行恢复正常。

2019年10月25日下午4点,系统监测到异常登录行为,通过分析登录IP、登录时间等信息,确认为恶意登录尝试。

立即采取封禁IP的措施,确保了系统的安全运行。

2019年10月30日系统运行稳定,未发现任何异常情况,记录正常。

至此,安全监控系统运行日志记录完毕。

以上内容总结了系统在不同时间段的运行状况,并详细描述了出现的各种情况及相应的处理措施。

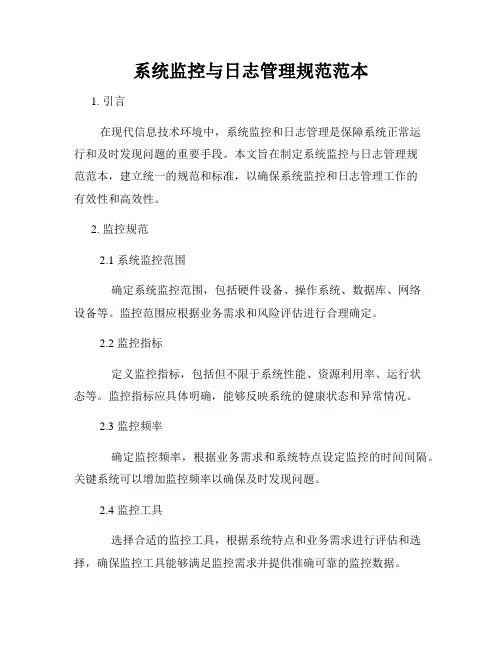

系统监控与日志管理规范范本1. 引言在现代信息技术环境中,系统监控和日志管理是保障系统正常运行和及时发现问题的重要手段。

本文旨在制定系统监控与日志管理规范范本,建立统一的规范和标准,以确保系统监控和日志管理工作的有效性和高效性。

2. 监控规范2.1 系统监控范围确定系统监控范围,包括硬件设备、操作系统、数据库、网络设备等。

监控范围应根据业务需求和风险评估进行合理确定。

2.2 监控指标定义监控指标,包括但不限于系统性能、资源利用率、运行状态等。

监控指标应具体明确,能够反映系统的健康状态和异常情况。

2.3 监控频率确定监控频率,根据业务需求和系统特点设定监控的时间间隔。

关键系统可以增加监控频率以确保及时发现问题。

2.4 监控工具选择合适的监控工具,根据系统特点和业务需求进行评估和选择,确保监控工具能够满足监控需求并提供准确可靠的监控数据。

3. 日志管理规范3.1 日志收集系统应具备日志收集机制,能够收集系统重要操作、错误日志、安全事件等关键信息。

日志收集应根据系统需求和法规合规要求进行配置和管理。

3.2 日志存储与备份确定日志存储位置和存储周期,监控日志存储空间的使用情况,定期备份日志,并建立日志完整性校验机制,以确保日志的安全可靠。

3.3 日志分析与报告建立日志分析与报告机制,通过对日志进行分析和统计,及时发现系统问题和异常事件,并生成报告。

报告应包括问题描述、影响范围、解决方案等信息。

3.4 日志保密性与访问控制对重要日志进行加密处理,确保日志的保密性。

同时,制定访问控制策略,限制对日志的访问权限,防止非授权人员篡改或删除日志。

4. 监控与日志管理的责任与义务4.1 责任划分明确监控和日志管理的责任划分,确定监控和日志管理的责任人员和部门,并明确相关职责和权限。

4.2 值班与响应建立监控系统的值班和响应机制,确保24小时监控和及时响应,保障系统的稳定性和安全性。

4.3 审查与改进定期对监控和日志管理工作进行审查和评估,发现问题并及时改进,提高监控和日志管理的效果和水平。

系统监控与日志管理运维服务方案实时监测系统状态发现和解决问题系统监控与日志管理运维服务方案简介:本文旨在探讨一种全面有效的系统监控与日志管理运维服务方案,通过实时监测系统状态,发现和解决问题,以确保系统的稳定性和可靠性。

本文将从以下几个方面进行详细阐述:系统监控的重要性、监控指标的确定、监控工具的选择、日志管理的意义、日志分析与处理、故障解决与预防措施等。

一、系统监控的重要性系统监控是保障系统稳定运行的基础,它能够实时监测系统各种指标的变化,并在出现异常情况时及时发出警报,从而提供对系统状态的全面了解。

通过系统监控,我们可以及时发现问题并采取相应的措施,避免可能带来的损失和风险。

二、监控指标的确定为了全面有效地监控系统状态,我们需要确定一套合理的监控指标。

常见的监控指标包括:CPU利用率、内存利用率、磁盘空间使用情况、网络流量、服务响应时间等。

根据系统的具体需求和特点,可以灵活调整监控指标,并设定相应的阈值来进行实时监测。

三、监控工具的选择选择合适的监控工具对于系统监控至关重要。

常用的监控工具有Zabbix、Nagios、Prometheus等。

这些工具具备强大的监控功能,能够实时采集各项指标数据并进行报警。

在选择监控工具时,需考虑到工具的稳定性、易用性以及扩展性,并与系统的架构相匹配。

四、日志管理的意义日志是系统运行时产生的各种操作记录,通过对日志的管理与分析,我们可以了解系统的运行情况、异常事件的发生以及故障的原因。

日志管理的目标是将海量的日志数据进行归类、存储、索引,并为后续的故障分析提供有力支持。

五、日志分析与处理日志分析与处理是日志管理中的核心环节。

通过使用ELK (Elasticsearch+Logstash+Kibana)等工具,我们可以对大量的日志数据进行实时检索、分析和可视化展示。

通过对日志的综合分析,可以发现系统中的异常事件和潜在问题,并及时采取修复措施。

六、故障解决与预防措施在系统监控与日志管理的过程中,我们经常会遇到各种故障和问题。

视频监控运行情况汇报

尊敬的领导:

根据最近对公司视频监控系统的运行情况进行了全面的汇总和分析,现将汇报如下:

一、系统设备运行情况。

1. 主机设备,经过检测,主机设备运行稳定,未出现异常关机或死机情况,各个通道的录像功能正常,存储空间充足。

2. 摄像头设备,所有摄像头设备均正常工作,画面清晰,未出现模糊或失真情况。

3. 监控软件,监控软件运行流畅,未出现卡顿或崩溃情况,远程查看和回放功能正常。

二、系统网络连接情况。

1. 网络设备,经过监测,网络设备运行正常,未出现断网或网

络延迟情况。

2. 远程访问,远程访问功能正常,各部门及负责人员均能正常查看监控画面,未出现连接失败或访问受限情况。

三、系统报警功能情况。

1. 报警设备,各个报警设备正常运行,未出现误报警或漏报警情况。

2. 报警记录,系统能够准确记录报警信息,报警信息及时推送至相关人员手机端,确保了对异常情况的及时响应和处理。

四、系统维护和管理情况。

1. 设备维护,定期对系统设备进行维护和保养,保持设备的正常运行状态。

2. 数据管理,对监控录像数据进行定期备份和存储,确保数据的安全性和完整性。

3. 系统升级,定期对监控系统软件进行升级和更新,以确保系

统的稳定性和安全性。

综上所述,公司视频监控系统在过去一段时间内运行稳定,各项功能正常,保障了公司内部安全和秩序的维护。

同时,我们也将继续加强对系统的维护和管理,确保系统长期稳定运行。

特此汇报,如有任何意见或建议,欢迎指正。

感谢领导的关注和支持!

此致。

敬礼。

软件系统运维技术中日志监控和分析的方法在现代软件开发和运维过程中,日志监控和分析是关键的一环。

日志记录了软件系统的运行状态、事件和错误信息,通过对日志的监控和分析,运维人员可以及时发现问题并采取相应的措施。

本文将介绍一些常用的日志监控和分析的方法。

一、日志监控1. 实时日志监控实时日志监控是运维人员在软件系统运行过程中对日志进行实时地收集和监控。

可以使用工具如ELK(Elasticsearch、Logstash和Kibana)等来搭建实时日志监控系统。

ELK可以将各个组件之间的日志进行收集、分析和可视化展示,方便运维人员及时发现并解决问题。

2. 告警机制通过设置告警规则,运维人员可以在日志中出现异常或错误时及时接收到通知。

可以使用工具如Prometheus等来实现告警机制。

通过配置规则,当满足特定条件时,例如出现超时、错误频率达到一定阈值等,系统会自动发送告警通知给运维人员,以便他们及时处理。

3. 日志审计通过记录和分析日志,运维人员可以进行日志审计,了解系统的使用情况和历史操作。

这对于追踪问题和保证安全是非常有帮助的。

可以通过工具如Splunk等来实现日志审计,它可以对大量的日志数据进行搜索、分析和可视化展示。

二、日志分析1. 数据挖掘通过对大量的日志数据进行挖掘和分析,可以发现系统中的潜在问题和隐患。

可以使用工具如Hadoop、Spark等进行数据挖掘和分析,这些工具可以处理大规模的日志数据,提取有价值的信息,并对系统进行性能优化和问题修复。

2. 异常检测通过分析日志中的异常模式和关键字,可以快速识别系统中潜在的问题和错误。

可以使用机器学习算法如聚类、异常点检测等来进行异常检测,例如使用K-means算法对日志进行聚类,识别出异常的日志模式;使用孤立森林算法进行异常点检测,识别出日志中的异常事件。

3. 用户行为分析通过分析日志中的用户行为数据,可以了解用户的需求和使用习惯。

可以使用工具如Google Analytics等进行用户行为分析,它可以对用户的访问行为、点击行为和转化行为等进行跟踪和分析,帮助运维人员优化系统的用户体验和功能设计。

监控系统升级日志

升级日志

日期:2022年1月1日

版本:1.0

功能改进

- 优化了系统性能,提升了监控数据的实时性和准确性。

- 添加了新的监控指标,包括服务器负载、网络延迟等。

- 支持自定义报警规则,用户可以根据实际需求灵活设置报警条件。

- 增加了对故障诊断的支持,提供更丰富的故障检测和分析功能。

用户界面改进

- 更新了系统的界面设计,使其更加美观和易用。

- 添加了个性化配置选项,用户可以根据自己的喜好进行界面调整。

- 改进了仪表盘显示效果,增加了更多的监控信息展示。

安全性提升

- 强化了系统的安全性,增加了访问控制和权限管理功能。

- 加强了数据加密和传输安全措施,保护用户数据的机密性和完整性。

缺陷修复

- 修复了已知的系统缺陷和漏洞,提高了系统的稳定性和可靠性。

其他改进

- 进行了代码优化和性能调优,提升了系统的运行效率。

- 更新了第三方依赖库,提供更好的兼容性和稳定性。

注意事项

- 在升级过程中,可能会出现短暂的系统不可用情况,请谅解。

- 如有任何问题或建议,请联系我们的技术支持团队。

- 为了获得更好的系统性能和用户体验,建议及时安装最新的

系统更新和补丁。

以上是本次监控系统升级的详细日志,请您查阅,如有需要,

请尽快进行升级操作。

监控系统日志

监控系统日志是确保网络安全和系统稳定运行的重要工具。

它记录了系统运行过程中的各种事件,包括系统启动、关闭、用户登录、文件访问、错误信息等。

通过分析这些日志,管理员可以及时发现和解决潜在的安全问题,优化系统性能,以及追踪系统故障的原因。

监控系统日志的记录通常包括以下几个方面:

1. 系统事件:记录系统启动、关闭以及系统更新等关键操作的详细信息。

2. 用户活动:记录用户登录、注销、文件操作等行为,确保用户行为的合规性。

3. 错误和异常:记录系统运行中出现的错误和异常情况,便于排查问题。

4. 网络活动:监控网络流量,记录访问请求和响应,分析潜在的网络攻击。

5. 应用程序日志:记录应用程序运行时产生的日志,包括错误信息、性能数据等。

为了有效利用监控系统日志,管理员需要定期进行日志审查,使用日志分析工具来自动化这一过程。

这些工具可以帮助识别异常模式,预测潜在的安全威胁,并提供实时报警。

此外,日志的存储和管理也是关键。

应确保日志数据的安全存储,防止未授权访问。

同时,合理的日志保留策略可以帮助在需要时快速检索历史数据。

最后,监控系统日志的分析和处理需要专业知识和经验。

管理员应不

断学习最新的安全趋势和技术,以提高日志分析的准确性和效率。

通过这些措施,监控系统日志可以成为维护网络安全和系统稳定运行的有力保障。

软件系统运维技术中日志监控和分析的指南在软件系统的运维过程中,日志监控和分析是至关重要的一环。

通过对系统日志的监控和分析,可以及时发现系统故障和异常,进行问题排查和修复,保证系统的稳定性和可用性。

本文将为您提供一份软件系统运维技术中日志监控和分析的指南,帮助您更好地掌握这一关键技术。

首先,了解日志的作用和分类是非常重要的。

日志是系统运行时产生的记录,包含了系统的运行状态、错误信息、警告和其他重要的事件记录。

根据日志的用途和产生的位置,日志一般分为应用程序日志、操作系统日志和网络设备日志等。

接下来,我们将介绍日志监控的重要性及常用的监控工具和技术。

日志监控是指对系统中产生的日志进行实时监控和检测。

通过日志监控,可以及时发现系统中的异常和故障,提高系统的可用性和性能。

常用的日志监控工具和技术包括:日志服务器、集中式日志管理系统和实时日志分析工具等。

通过配置这些监控工具和技术,可以实时收集、存储和分析日志信息。

在日志监控的过程中,我们还需要注意以下几点。

首先,确定监控的日志范围和关注的重点。

不同的系统和应用程序会产生各种不同类型的日志,需要根据实际情况确定监控的日志范围,并关注重要的日志信息。

其次,设置合理的日志监控规则和阈值。

通过设置合理的监控规则和阈值,可以及时发现系统中的异常和故障,并触发报警机制。

同时,还需要定期检查和更新监控规则,并根据实际情况调整阈值。

最后,建立日志监控的报警机制。

当系统中出现异常和故障时,及时发送报警信息给相关的人员,促使他们进行处理和修复。

除了日志监控,日志分析也是软件系统运维中不可忽视的一部分。

日志分析是指对系统中产生的日志进行统计、分析和挖掘,以发现潜在的问题和提供系统优化的建议。

通过日志分析,可以更好地了解系统的运行状态和性能瓶颈,优化系统的配置和性能。

常用的日志分析工具和技术包括:日志分析软件、数据挖掘和机器学习。

日志分析软件可以帮助我们对大量的日志数据进行统计和分析,发现潜在的问题和异常。

Linux系统日志监控自动化脚本使用Shell脚本自动监控系统日志并发送警报在企业领域使用Linux作为服务器操作系统已经非常普遍,为了确保服务器的稳定和安全,实时监控系统日志是非常重要的一项任务。

为了简化这一过程,我们可以使用Shell脚本来自动监控系统日志并发送警报。

本文将详细介绍如何编写一个Linux系统日志监控自动化脚本。

一、准备工作1. 确保服务器上已经安装了Shell环境,并且具备执行权限;2. 创建一个用于存储脚本文件的目录,例如/usr/local/bin;3. 了解服务器日志文件的存储路径和命名规则。

二、编写脚本下面是一个示例脚本,用于监控/var/log/syslog文件,并在检测到关键字"error"时发送邮件警报。

```#!/bin/bashLOG_FILE="/var/log/syslog"KEYWORD="error"EMAIL="**********************"tail -f $LOG_FILE | grep --line-buffered $KEYWORD | while read linedoecho "$line" | mail -s "System Log Alert" $EMAILdone```在脚本中,我们首先定义日志文件路径(LOG_FILE)、关键字(KEYWORD)和接收警报的邮箱地址(EMAIL)。

然后,使用tail -f 命令实现对日志文件的实时追踪,并使用grep命令过滤出包含关键字的行。

最后,通过循环读取每一行日志并使用mail命令发送邮件给指定的邮箱地址。

三、设置定时任务为了实现自动化监控,我们可以使用Linux系统内置的cron定时任务功能。

通过编辑用户的crontab文件,添加以下内容:```* * * * * bash /usr/local/bin/log_monitor.sh```上述设置表示每分钟执行一次log_monitor.sh脚本,你可以根据需要调整执行频率。

服务器端系统监控与日志分析技巧随着信息技术的不断发展,服务器端系统监控与日志分析变得越来越重要。

在当今数字化时代,各种组织和企业都依赖于服务器来存储数据、运行应用程序和提供服务。

因此,保持服务器端系统的稳定性和安全性对于保障业务正常运转至关重要。

本文将介绍一些服务器端系统监控与日志分析的技巧,帮助管理员更好地管理和维护服务器端系统。

一、系统监控技巧1. 选择合适的监控工具:在进行系统监控时,首先需要选择适合自身需求的监控工具。

常见的监控工具包括Zabbix、Nagios、Prometheus等,它们可以监控服务器的CPU利用率、内存占用、磁盘空间、网络流量等指标,及时发现系统异常并采取相应措施。

2. 设置监控报警规则:监控工具通常支持设置监控报警规则,当系统出现异常时能够及时发送警报通知管理员。

管理员可以根据实际情况设置不同的报警级别和通知方式,确保在系统故障发生时能够第一时间做出响应。

3. 定期进行性能优化:除了监控系统的实时状态,管理员还应该定期进行性能优化,对系统进行调优和优化,提高系统的稳定性和性能。

例如,定期清理无用的日志文件、优化数据库索引、调整系统参数等,可以有效减少系统故障的发生。

二、日志分析技巧1. 收集和存储日志:日志是系统运行的重要记录,通过分析日志可以了解系统的运行状态和故障原因。

管理员应该定期收集和存储系统日志,建立完善的日志管理系统,确保日志的完整性和可追溯性。

2. 使用日志分析工具:为了更好地分析日志内容,管理员可以借助日志分析工具,如ELK Stack(Elasticsearch、Logstash、Kibana)、Splunk等。

这些工具可以帮助管理员实时监控日志、搜索关键信息、生成报表和可视化数据,提高日志分析的效率和准确性。

3. 建立异常检测机制:通过分析日志可以发现系统中的异常行为和潜在问题,管理员可以建立异常检测机制,及时发现并解决系统中的异常情况。

例如,通过分析登录日志可以检测到异常登录行为,及时采取措施保护系统安全。

监控室工作日志与先进事迹一、概述在当今社会,监控室已成为各个领域不可或缺的重要部分,它能够全方位地监测和控制各种设备和环境,并对事件进行实时响应和处理。

监控室工作人员在日常工作中需要保持高度的警惕和专业能力,确保监控系统的正常运行和事件的及时处理。

下面将介绍一份监控室工作日志和先进事迹,展现监控室工作人员的工作内容和业绩表现。

二、监控室工作日志2022年1月1日08:00-09:00 安排岗前培训,对新入职的监控室工作人员进行系统的培训,包括监控设备的操作、事件处理流程等内容。

09:00-12:00 监控设备巡检,对监控室内的各类设备进行巡检,发现并解决了3处设备故障,确保了监控系统的正常运行。

12:00-13:00 午餐休息,保持良好的工作状态,做好身体和心理的调节。

13:00-15:00 处理突发事件,及时响应报警信息,迅速调动相关人员处置,成功防止了一起安全事故的发生。

15:00-17:00 制定并优化监控系统操作流程,对之前的操作方案进行梳理和优化,提高了工作效率和处理能力。

17:00-18:00 汇总当天工作记录,整理工作台账,做好下班前的交接工作。

三、先进事迹1. 善于交流协调,曾成功处理一起复杂事件某日上午,监控室接到了一起仓库货物异常泄露的报警信息。

监控室工作人员立即展开行动,与相关部门通力合作,查明了泄露原因并及时采取了应对措施,成功避免了货物泄漏带来的损失。

这次事件的成功处理,得益于监控室工作人员的善于交流协调和快速反应能力。

2. 高效处理突发事件,获得了领导的表彰在一次突发的安全事件中,监控室工作人员迅速响应,并协调相关人员及时处置,成功避免了事态的扩大,保障了人员和财产安全。

这次事迹得到了领导的高度肯定,监控室工作人员也因此获得了先进个人的荣誉称号。

3. 对监控系统的优化改进,提高了工作效率监控室工作人员经常针对监控系统的操作流程进行改进和优化,在提高了工作效率的也提高了监控系统的响应速度和处理能力。

终端服务的日志监控和登录日志记录的方式1.系统日志监控:终端服务一般会生成大量的系统日志,包括启动/关闭日志、错误日志、警告日志、信息日志等。

管理员可以通过监控这些系统日志来了解系统的运行状况和异常情况。

可以使用日志管理工具来收集和分析这些日志,比如将日志导入到ELK(Elasticsearch + Logstash + Kibana)等集中式日志管理系统中,进行实时监控和分析。

2.安全日志监控:终端服务的安全日志主要包括登录日志、访问控制日志、权限变更日志等。

管理员可以根据这些安全日志来监控用户的登录行为、权限变更情况等,以及检测潜在的安全威胁。

可以使用日志审计工具来实时监控和分析这些安全日志,比如使用OSSEC(开源入侵检测系统)等。

3.命令行日志监控:终端服务的命令行日志包括用户执行的系统命令、应用程序命令等。

通过监控这些命令行日志,管理员可以了解用户的操作行为,并及时发现异常操作或错误操作。

可以通过开启终端服务的命令行日志功能,并使用命令行监控工具来实时监控和记录这些命令行日志,比如使用Auditd。

终端服务的登录日志记录主要是为了追踪用户的登录行为,包括登录时间、登录账号、登录IP等信息。

通过登录日志的记录,管理员可以了解用户的登录情况,及时发现异常登录行为,比如登录次数异常、登录IP异常等。

可以通过以下几种方式实现登录日志的记录:1.系统日志记录:终端服务一般会将登录相关的信息写入系统日志,比如通过syslogd或rsyslogd将登录信息写入/var/log/auth.log等文件。

管理员可以定期检查这些系统日志来了解用户的登录行为。

2.安全日志记录:安全日志一般会包含用户登录的信息,可以通过安全日志审计工具来记录和分析用户的登录行为。

可以配置终端服务的安全日志审计规则,比如使用OSSEC进行实时监控和记录用户的登录行为。

3.登录日志管理工具:可以使用专门的登录日志管理工具来记录和管理终端服务的登录日志,这些工具可以提供更多的功能,比如、过滤、报警等。