访问控制与防火墙技术共33页文档

- 格式:ppt

- 大小:1.54 MB

- 文档页数:33

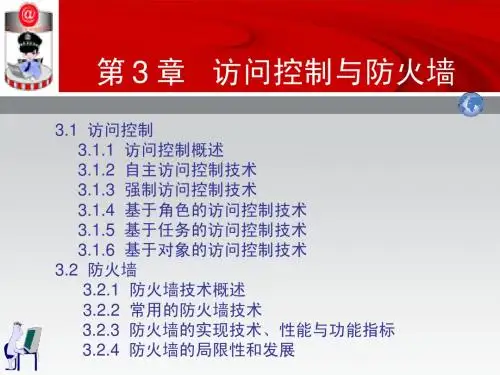

访问控制和防火墙技术Access Control and Firewall Technology嵩天songtian@计算机学院网络与分布式计算研究所本节大纲• 访问控制原理• 防火墙技术概述• 防火墙核心技术• 防火墙部署• 本节总结访问控制原理• 什么是访问控制?–访问控制在生活中经常遇到,例如:门锁、交通灯;–访问控制是允许或者禁止某人使用某项资源的能力。

–主体:提出资源访问请求–客体:被访问资源实体–访问:对资源的使用例如:读、写、删改等操作访问控制原理• 访问可以被描述为一个三元组(s, a, o)–主体:Subject–客体:Object–访问:Access访问控制原理• 访问控制模型访问控制原理• 基本的访问控制政策模型–自主访问控制(DAC)Discretionary Access Control –强制访问控制(MAC)Mandatory Access Control–基于角色的访问控制(RBAC)Role-Based Access Control• 基本的访问控制政策模型–自主访问控制(DAC)–每个客体有一个所有者,所有者可以按照自己的意愿把客体的访问控制权限授予其他主体–控制灵活,易于管理,是目前应用最为普遍的访问控制政策–DAC的有效性依赖于资源的所有者对安全政策的正确理解和有效落实• 基本的访问控制政策模型–自主访问控制(DAC)/bin/ls[root@acl tmp]# chown root ls[root@acl tmp]# ls -l-rw-r--r-- 1 nobody nobody 770 Oct 18 15:16 4011.tmp-rw------- 1 root users 48 Oct 28 11:41 lssrwxrwxrwx 1 root root 0 Aug 29 09:04 mysql.sock drwxrwxr-x 2 duan uan 4096 Oct 23 23:41 ssl[root@acl tmp]# chmod o+rw ls[root@acl tmp]# ls -l-rw-r--r-- 1 nobody nobody 770 Oct 18 15:16 4011.tmp-rw----rw- 1 root users 48 Oct 28 11:41 lssrwxrwxrwx 1 root root 0 Aug 29 09:04 mysql.sock drwxrwxr-x 2 duan duan 4096 Oct 23 23:41 ssl• 基本的访问控制政策模型–强制访问控制(MAC)–每个主体和客体分配一个固定的安全级别,只有系统管理员才可以修改–普密<秘密<机密<绝密–只有在主体和客体的安全级别满足一定规则时,才允许访问–MAC通过定义的安全级别,达到访问控制–常用于军队和政府机构• 基本的访问控制政策模型–强制访问控制(MAC)–例如:BLP模型是最早的一个安全模型,用于美国军方–BLP的特点:• 禁止向下写• 禁止向上读• 低安全级信息向上流动• 高读底合法,有安全漏洞基本的访问控制政策模型–基于角色的访问控制(RBAC)–用户组(Group)• 用户组:用户的集合,G={s1, s2, s3 …}–角色(Role)• 角色是完成一项任务必须访问的资源及相应操作权限的集合,R={(a1 ,o1 ), (a2 ,o2 ), (a3 ,o3)…}• 基本的访问控制政策模型–基于角色的访问控制(RBAC)–授权管理:• 根据任务需要定义角色• 为角色分配资源和操作权限• 给一个用户组指定一个角色–RBAC通过角色,隔离了主体和权限访问控制的设计原则• (1)最小特权原则• (2)开放式设计原则• (3)特权的分隔原则• (4)公共机制的最小化原则• (5)经济性原则• (6)心理可接受原则• (1)最小特权原则–每一用户和进程只应拥有最小访问权的集合,只能在为完成其任务所必须的那些权限所组成的最小保护域内执行。

网络安全管理制度中的网络访问控制与防火墙在今天的高度互联网依赖的世界中,网络安全管理制度是任何组织都需要重视和实施的重要措施。

其中,网络访问控制与防火墙作为网络安全的两大核心要素,在保护网络系统免受未授权访问和恶意攻击方面起着至关重要的作用。

本文将探讨网络访问控制和防火墙在网络安全管理制度中的重要性和实施方法。

一、网络访问控制的重要性网络访问控制是网络安全中最基本的控制措施之一。

它通过设立合适的访问控制策略,限制和管理用户对网络资源的访问权限,从而提高网络的机密性、完整性和可用性。

网络访问控制的重要性主要表现在以下几个方面:1. 防止未授权访问:网络中存在大量的敏感数据和重要资源,如果没有适当的访问控制措施,未经授权的用户或攻击者可能会非法获得这些数据和资源,从而对组织造成严重损失。

2. 保护隐私信息:随着信息时代的到来,个人和组织的隐私信息越来越容易受到网络攻击的威胁。

网络访问控制可以帮助组织保护用户的隐私信息,防止敏感数据被窃取或滥用。

3. 提供合规性保证:针对某些行业的法规要求或合同约定,组织需要对网络进行访问控制,以确保符合相关合规性标准。

例如,金融机构需要遵守银行保密法规定,网络访问控制可以帮助其控制数据访问权限,阻止未经授权的操作。

二、防火墙的重要性和功能防火墙是网络安全的另一个重要组成部分,其主要目的是监控和控制网络流量,阻止未经授权的访问和恶意攻击。

防火墙的重要性主要体现在以下几个方面:1. 拦截网络攻击:网络中存在各种各样的攻击方式,如病毒、木马、入侵等,防火墙能够检测和拦截这些恶意流量,保护网络系统免受攻击。

它通过过滤流量,根据预设规则判断流量的合法性,从而阻止潜在的威胁。

2. 控制网络访问权限:防火墙可以根据规则和策略,限制特定用户或特定应用程序对网络资源的访问。

这样可以避免不必要的流量带来的安全风险,并优化网络性能。

3. 监控和记录网络流量:防火墙具备实时监控和记录网络流量的功能,可以对网络中的异常活动进行识别和分析。