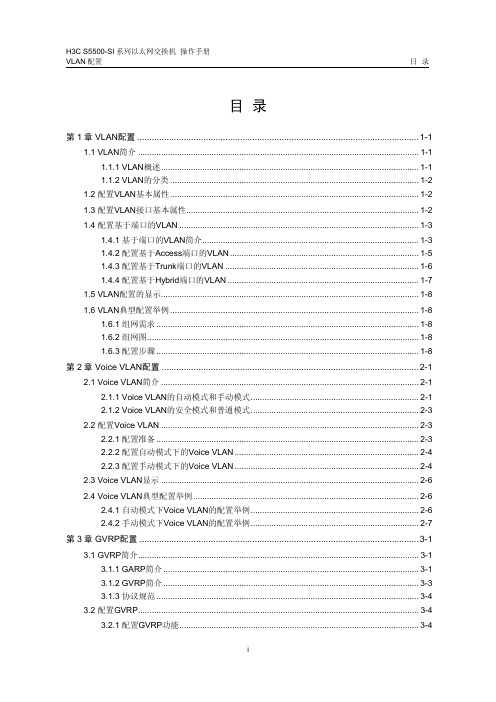

基于H3C交换机的VLAN配置

- 格式:doc

- 大小:285.50 KB

- 文档页数:7

H3C交换机VLAN配置实例交换机VLAN基础配置实例一功能需求及组网说明:配置环境参数:产品版本信息: PCA和PCB分别连接到S5600的端口G1/0/2和G1/0/3。

S5600系列交换机采用任何版本皆可。

组网要求:PCA和PCB都属于VLAN2。

二数据配置步骤:1(创建VLAN;2(将相应端口加入VLAN。

三配置命令参考:S5600相关配置:方法一:1(将交换机改名为S5600[Quidway]sysname S56003(创建(进入)VLAN2[S5600]vlan 24(将端口G1/0/2和G1/0/3加入VLAN2[S5600-vlan2]port GigabitEthernet 1/0/2 to GigabitEthernet 1/0/3 方法二:1(将交换机改名为S5600[Quidway]sysname S56002(创建(进入)VLAN2[S5600]vlan 23(退出到系统视图[S5600-vlan3]quit4(进入端口GigabitEthernet1/0/2[S5600]interface GigabitEthernet 1/0/25(将GigabitEthernet1/0/2的PVID更改为2[Quidway-GigabitEthernet1/0/2]port access vlan 26(进入端口GigabitEthernet1/0/3[Quidway-GigabitEthernet1/0/2]interface GigabitEthernet 1/0/37(将GigabitEthernet1/0/3的PVID更改为2[Quidway-GigabitEthernet1/0/3]port access vlan 2四补充说明:1(缺省情况下,交换机有一个默认的VLAN,即VLAN 1,所有端口都默认属于该VLAN。

2(在系统视图下,可以利用命令undo vlan-number以删除相应VLAN,但交换机的默认VLAN 1不能被删除。

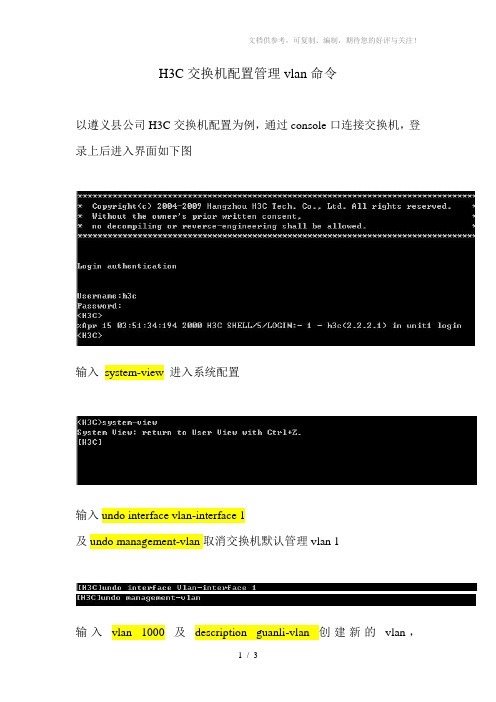

H3C交换机配置管理vlan命令以遵义县公司H3C交换机配置为例,通过console口连接交换机,登录上后进入界面如下图输入system-view 进入系统配置输入undo interface vlan-interface 1及undo management-vlan取消交换机默认管理vlan 1输入vlan 1000 及description guanli-vlan创建新的vlan,management-vlan 1000把新建vlan设成管理vlaninterface Vlan-interface 1000及ip address 2.2.2.5 24为该vlan分配管理ip地址各县公司配置ip地址见下图ip地址配置完成后输入ping 2.2.2.2,测试是否能ping通市公司交换机。

如能ping通,界面如下图:如没有出现如图界面,则需检查数据配置过程是否正确。

为管理ip地址配置登录用户名及密码认证[Switch]user-interface vty 0 4[Switch-ui-vty0-4]authentication-mode scheme //表示在进行telnet时要进行本地或远端用户名和密码验证,否则不能登陆[Switch-ui-vty0-4]quit[Switch]local-user h3c //本地用户名h3c[Switch-luser-h3c]service-type telnet level 3//表示该用户名的服务类型为telnet,权限为3级权限[Switch-luser-h3c]password simple h3c //表示明文密码为h3c最后在交换机上telnet自己配好的ip地址2.2.2.X,输入用户名及密码h3c。

如能登录上自己的交换机,则数据配置成功;如不能登录,则需仔细检查数据配置过程有无遗漏。

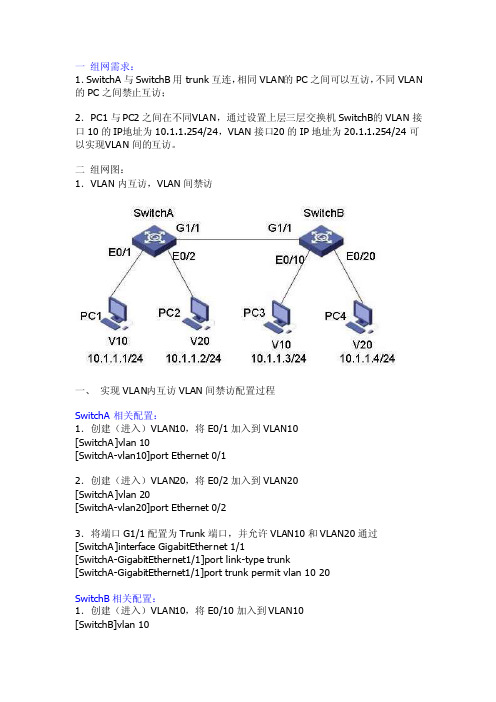

一组网需求:1.SwitchA与Switc hB用tru nk互连,相同VLAN的PC之间可以互访,不同VLAN的PC之间禁止互访;2.PC1与PC2之间在不同V LAN,通过设置上层三层交换机Sw itchB的VLAN接口10的IP地址为10.1.1.254/24,VLAN接口20的IP地址为20.1.1.254/24可以实现V LAN间的互访。

二组网图:1.VLAN内互访,VLAN间禁访一、实现VLAN内互访VLAN间禁访配置过程SwitchA相关配置:1.创建(进入)VLAN10,将E0/1加入到VLA N10[SwitchA]vlan 10[SwitchA-vlan10]port Etherne t 0/12.创建(进入)VLAN20,将E0/2加入到VLA N20[SwitchA]vlan 20[SwitchA-vlan20]port Etherne t 0/23.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchA]interfa ce Gigabit Ethern et 1/1[SwitchA-Gigabit Ethern et1/1]port link-type trunk[SwitchA-Gigabit Ethern et1/1]port trunk permitvlan 10 20SwitchB相关配置:1.创建(进入)VLAN10,将E0/10加入到VL AN10[SwitchB]vlan 10[SwitchB-vlan10]port Etherne t 0/102.创建(进入)VLAN20,将E0/20加入到VL AN20[SwitchB]vlan 20[SwitchB-vlan20]port Etherne t 0/203.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchB]interfa ce Gigabit Ethern et 1/1[SwitchB-Gigabit Ethern et1/1]port link-type trunk[SwitchB-Gigabit Ethern et1/1]port trunk permitvlan 10 20二、通过三层交换机实现VLAN间互访通过三层交换机实现VLAN间互访的配置SwitchA相关配置:1.创建(进入)VLAN10,将E0/1加入到VLA N10[SwitchA]vlan 10[SwitchA-vlan10]port Etherne t 0/12.创建(进入)VLAN20,将E0/2加入到VLA N20[SwitchA]vlan 20[SwitchA-vlan20]port Etherne t 0/23.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchA]interfa ce Gigabit Ethern et 1/1[SwitchA-Gigabit Ethern et1/1]port link-type trunk[SwitchA-Gigabit Ethern et1/1]port trunk permitvlan 10 20SwitchB相关配置:1.创建VLAN10[SwitchB]vlan 102.设置VLAN10的虚接口地址[SwitchB]interfa ce vlan 10[SwitchB-int-vlan10]ip address 10.1.1.254 255.255.255.03.创建VLAN20[SwitchB]vlan 204.设置VLAN20的虚接口地址[SwitchB]interfa ce vlan 20[SwitchB-int-vlan20]ip address 20.1.1.254 255.255.255.05.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchA]interfa ce Gigabit Ethern et 1/1[SwitchA-Gigabit Ethern et1/1]port link-type trunk[SwitchA-Gigabit Ethern et1/1]port trunk permitvlan 10 20。

h3cvlan划分方法h3cvlan是一种常用的局域网划分方法,它可以将局域网划分为多个虚拟局域网,实现网络资源的有效管理和安全隔离。

下面将介绍h3cvlan的原理、配置方法以及其在网络中的应用。

一、h3cvlan的原理h3cvlan即基于以太网的三层交换机的VLAN技术,通过在以太网交换机上配置虚拟局域网,实现逻辑上的隔离与划分。

h3cvlan将不同的网络设备划分为不同的VLAN,每个VLAN是一个独立的广播域,只有在同一个VLAN中的设备才能相互通信。

二、h3cvlan的配置方法1. 配置三层交换机:首先需要在三层交换机上创建VLAN,并为每个VLAN分配一个唯一的VLAN ID。

可以使用命令行界面或图形界面进行配置,具体方法可以参考设备的用户手册。

2. 配置端口:将不同的端口划分到不同的VLAN中,可以使用命令行界面或图形界面进行配置,也可以通过VLAN Trunking协议将多个VLAN传输到其他交换机上。

3. 配置VLAN接口:为每个VLAN创建一个虚拟接口,该接口可以配置IP地址和其他网络参数,实现不同VLAN之间的通信。

三、h3cvlan的应用1. 资源隔离:通过将不同的设备划分到不同的VLAN中,可以实现对网络资源的隔离。

例如,可以将企业的服务器和存储设备划分到一个VLAN中,将员工的终端设备划分到另一个VLAN中,从而实现对服务器资源的保护和访问控制。

2. 安全增强:h3cvlan可以通过VLAN间的隔离来增强网络的安全性。

不同的VLAN之间无法直接通信,需要通过三层交换机进行路由转发。

这样可以有效防止潜在的攻击者从一个VLAN入侵到另一个VLAN。

3. 网络优化:通过合理划分VLAN,可以优化网络的性能和带宽利用率。

例如,可以将视频监控设备划分到一个VLAN中,将数据传输设备划分到另一个VLAN中,从而避免视频传输对其他数据传输的影响。

4. 管理简化:h3cvlan可以帮助网络管理员简化网络管理工作。

H3C交换机vlan简单配置范例 H3C交换机vlan简洁配置范例杭州华三通信技术有限公司(H3C)坚持技术领先的同时,关注产品质量的管理。

我们通过国际标准的质量管理体系的认证,为产品质量的提升和客户满意度的提升提供保证。

下面是关于H3C 交换机vlan简洁配置,希望大家认真阅读!进入系统视图vlan 10display vlan allport e0/1 to e0/2quitvlan 20port e0/3 to e0/4quit vlan 30port e0/1 to e0/4此时缺省一个端口只属于一个vlan,需要修改e0/1--e0/4的'端口模式为混杂模式,一个端口可属于多个vlan有多个vlanid 但只能有一个pvidinterface e0/1port link-type hybrid(混杂模式)port hybrid vlan 10 30 untaggedport hybrid pvid vlan 10 修改端口的pvidquitinterface e0/2port link-type hybrid(混杂模式)port hybrid vlan 10 30 untaggedport hybrid pvid vlan 10quitinterface e0/3port link-type hybrid(混杂模式)port hybrid vlan 20 30 untaggedport hybrid pvid vlan 20quitinterface e0/4port link-type hybrid(混杂模式)port hybrid vlan 20 30 untaggedport hybrid pvid vlan 20quitinterface e0/9port link-type hybrid(混杂模式)port hybrid vlan 10 20 30 untagged port hybrid pvid vlan 30quit;vlan 10 1 2 9;vlan 20 3 4 9;vlan 30 1 2 3 4 9 vlanid配置完成,此时需要确定pvid 是否正确display interface e 0/1 ; 查看端口信息中的缺省pvid项端口untagged 的目的是假如9口接不支持标记的设备如单台服务器的网卡,则不通信,假如9口接上级交换则也可tagged。

h3c交换机划分vlan命令h3c交换机划分vlan命令华三通信安全产品线专注于网络安全以及应用安全,为用户提供融合网络和应用的产品与解决方案。

yjbys店铺收集了一些关于h3c交换机划分vlan命令,希望大家认真阅读!一、基本设置1. console线连接成功2. 进入系统模式system-view //提示符由变为 [H3C]3. 更改设备名称[H3C]sysname TEST4. 查看所有配置信息[H3C]display current-configuration //display this 为查看当前路径下的设备信息5. 创建并进入VLAN 10[H3C]vlan 106. 把1-4端口划入VLAN 10[TEST-vlan10]port e1/0/1 to e1/0/4 //查看配置信息时就知道interface的命名规则,可以缩写。

//或者针对每个端口进行单独操作[TEST]int e1/0/7[TEST-Ethernet1/0/7]port access vlan 10//从VLAN里删除一个端口[TEST]vlan 10[TEST-vlan10]undo port e1/0/77. 创建并进入vlan 20[TEST-vlan20]vlan 208. 把端口5-7加入VLAN 20[TEST-vlan20]port e1/0/5 to e1/0/7[TEST-vlan20]quit9. 进入第8个端口[TEST]interface e1/0/810.设置该端口为trunk模式[TEST-Ethernet1/0/8]port link-type trunk //vlan端口默认为access模式11.设置允许vlan 10和20的tag通过该端口[TEST-Ethernet1/0/8]port trunk permit vlan 10 20 //替换后面的数字为all则是允许所有vlan tag通过该端口12.允许第1端口poe供电[TEST]interface e1/0/1[TEST-Ethernet1/0/1]poe enable二、配置远程管理1. 配置管理地址[TEST]interface Vlan-interface 1[TEST-Vlan-interface1]ip address 10.0.0.1 255.255.255.0//这里给默认的vlan 1配置上管理地址,然后在上层设备连接该接口的'interface上配置同网段的IP地址即可管理交换机2. 创建远程账户[TEST]local-user zooyo[TEST-luser-zooyo]password simple 123456 //可更改参数为cipher,则是加密模式[TEST-luser-zooyo]service-type telnet //设置连接协议[TEST-luser-zooyo]level 3 //提升为最高全选3. 配置telnet[TEST]user-interface vty 0 4[TEST-ui-vty0-4]authentication-mode scheme4.保存配置save //会提示你配置文件名等,按Y回车即可其他命令:undo //取消生效规则undo vlan 10 //删除vlan 10undo info-center enable //关闭日志信息display mac-address //显示每个端口收到的设备的MAC地址display saved-configuration //显示flash中配置文件,即下次上电启动时所用的配置文件reset saved-configuration //檫除旧的配置文件,需要在普通模式下也就是提示符为<>super password //修改特权用户密码ip route-static 0.0.0.0 0.0.0.0 192.168.0.1 //默认路由ip route-static 192.168.2.0 255.255.255.0 192.168.12.2 //静态路由undo interface vlan 1 //取消默认VLAN即management-vlan, 这样可以设置其他VLAN为management-vlan,则可以设置管理地址management-vlan 10 //设置vlan 10为management-vlan发现BUG:当9/10光电复用端口(combo)连接光模块时,由于协商问题该交换机光口一直无法启用,这里需要手动指定协商参数:[TEST]interface g1/1/2[TEST-GigabitEthernet1/1/2]duplex full[TEST-GigabitEthernet1/1/2]speed 1000【h3c交换机划分vlan命令】。

H3C VLAN的配置VLAN配置实例1,配置VLAN端口类型<h3c>system-view[h3c]interface Ethernet 1/0/2[H3C-Ethernet1/0/2]port link-type Access|trunk|Hybrid[H3C-Ethernet1/0/2]quit2,配置将端口加入指定的vlan<h3c>system-view[h3c]interface Ethernet 1/0/2A,Trunk类型:[H3C-Ethernet1/0/2]port trunk permit vlan XB,Hybrid类型:[H3C-Ethernet1/0/2]port hybird vlan X tagged|untagged[H3C-Ethernet1/0/2]quit3,配置端口的缺省VLAN<h3c>system-view[h3c]interface Ethernet 1/0/2A,Trunk类型:[H3C-Ethernet1/0/2]port trunk pvid vlan XB,Hybrid类型:[H3C-Ethernet1/0/2]port hybird pvid vlan X[H3C-Ethernet1/0/2]quit-------------------------------------------------------------------------------------------------------H3C VLAN配置实例用4台PC(pc多和少,原理是一样的,所以这里我只用了4台pc),华为路由器(R2621)、交换机(S3026e)各一台,组建一VLAN,实现虚拟网和物理网之间的连接。

实现防火墙策略,和访问控制(ACL)。

方案说明:四台PC的IP地址、掩码如下列表:P1 192.168.1.1 255.255.255.0 网关IP 为192.168.1.5P2 192.168.1.2 255.255.255.0 网关IP 为192.168.1.5P3 192.168.1.3 255.255.255.0 网关IP 为192.168.1.6P4 192.168.1.4 255.255.255.0 网关IP 为192.168.1.6路由器上Ethernet0的IP 为192.168.1.5Ethernet1的IP 为192.168.1.6firewall 设置默认为deny实施命令列表:交换机上设置,划分VLAN:<Quidway>sys//切换到系统视图[Quidway]vlan enable[Quidway]vlan 2[Quidway-vlan2]port e0/1 to e0/8[Quidway-vlan2]quit//默认所有端口都属于VLAN1,指定交换机的e0/1 到e0/8八个端口属于VLAN2 [Quidway]vlan 3[Quidway-vlan3]port e0/9 to e0/16[Quidway-vlan3]quit//指定交换机的e0/9 到e0/16八个端口属于VLAN3[Quidway]dis vlan all[Quidway]dis cu路由器上设置,实现访问控制:[Router]interface ethernet 0[Router-Ethernet0]ip address 192.168.1.5 255.255.255.0[Router-Ethernet0]quit//指定ethernet 0的ip[Router]interface ethernet 1[Router-Ethernet1]ip address 192.168.1.6 255.255.255.0[Router-Ethernet1]quit//开启firewall,并将默认设置为deny[Router]fire enable[Router]fire default deny//允许192.168.1.1访问192.168.1.3//firewall策略可根据需要再进行添加[Router]acl 101[Router-acl-101]rule permit ip source 192.168.1.1 255.255.255.0 destination 192.168.1.3 255.255.255.0[Router-acl-101]quit//启用101规则[Router-Ethernet0]fire pa 101[Router-Ethernet0]quit[Router-Ethernet1]fire pa 101[Router-Ethernet1]quit---------------------------------------------------------------------------------------------------------------------------------------------------H3C E126A是一款专为教育城域网(或校园网)设计的二层智能交换机,作业接入层或汇聚层使用。

基于H3C交换机的VLAN配置作者:张昊来源:《信息安全与技术》2015年第11期【摘要】在交换机技术中,VLAN的配置是一个重要环节。

论文简要介绍了VLAN技术的原理,VLAN的功能及分类,并以H3C交换机为例,详细说明了端口VLAN和协议VLAN的配置方法。

【关键词】 VLAN;广播域;H3C;局域网【中图分类号】 TP3931 引言当今社会,随着信息技术的发展,计算机网络的应用日益广泛,已经渗透到社会各个领域,与各行各业的实际应用紧密关联。

在网络工程实践中,交换机技术是普遍应用的技术之一,而VLAN技术又是其重要组成部分,如何根据实际应用和网络组建需求,合理划分配置VLAN成为关键。

2 VLAN原理传统的以太网是广播型网络,网络中的所有主机通过HUB或交换机相连,处在同一个广播域中。

会造成网络中可能存在大量广播和未知单播报文,浪费网络资源;网络中的主机收到大量并非以自身为目的地的报文,造成了严重的安全隐患。

解决以上网络问题的根本方法就是隔离广播域。

传统的方法是使用路由器,因为路由器是依据目的IP地址对报文进行转发,不会转发链路层的广播报文。

但是路由器的成本较高,而且端口较少,无法细致地划分网络,所以使用路由器隔离广播域有很大的局限性。

为了解决以太网交换机在局域网中无法限制广播的问题,VLAN(Virtual Local Area Network,虚拟局域网)技术应运而生。

VLAN的组成不受物理位置的限制,因此同一VLAN 内的主机也无须放置在同一物理空间里。

VLAN把一个物理上的LAN划分成多个逻辑上的LAN,每个VLAN是一个广播域。

VLAN内的主机间通过传统的以太网通信方式即可进行报文的交互,而处在不同VLAN内的主机之间如果需要通信,则必须通过路由器或三层交换机等网络层设备才能够实现。

为使交换机能够分辨不同VLAN的报文,需要在报文中添加标识VLAN的字段。

由于交换机工作在OSI模型的数据链路层(三层交换机除外),只能对报文的数据链路层封装进行识别。

因此,识别字段需要添加到数据链路层封装中。

交换机利用VLAN ID来识别报文所属的VLAN,当接收到的报文不携带VLAN Tag时,交换机会为该报文封装带有接收端口缺省VLAN ID的VLAN Tag,将报文在接收端口的缺省VLAN中进行传输。

VLAN接口是一种三层模式下的虚拟接口,主要用于实现VLAN间的三层互通,它不作为物理实体存在于交换机上。

根据划分方式的不同,VLAN分为不同类型,如:基于端口的VLAN、基于MAC地址的VLAN、基于协议的VLAN、基于IP子网的VLAN、基于策略的VLAN等,下面以基于端口和基于协议的VLAN为例,对H3C的E126A交换机进行VLAN配置。

2.1 配置基于端口的VLAN用户可以将设备上的端口划分到不同的VLAN中,此后从某个端口接收的报文将只能在相应的VLAN内进行传输,从而实现广播域的隔离和虚拟工作组的划分。

以太网交换机的端口链路类型可以分为三种:Access、Trunk、Hybrid。

这三种端口在加入VLAN和对报文进行转发时会进行不同的处理。

基于端口的VLAN具有实现简单,易于管理的优点,适用于连接位置比较固定的用户。

组网需求如图1所示,Switch A和Switch B各自连接了一台服务器和一台工作站。

为保证服务器的数据安全,需要将两台服务器划分到VLAN101中,并配置描述字符为“DMZ”,工作站划分到VLAN201中。

各VLAN内的设备之间可以互相通信,但跨VLAN的工作站与服务器之间不能直接通信。

配置步骤:配置Switch A# 创建VLAN101,并配置VLAN101的描述字符串为“DMZ”,将端口Ethernet1/0/1加入到VLAN101。

system-view[SwitchA] vlan 101[SwitchA-vlan101] description DMZ[SwitchA-vlan101] port Ethernet 1/0/1[SwitchA-vlan101] quit# 创建VLAN201,将端口Ethernet1/0/2加入到VLAN201。

[SwitchA] vlan 201[SwitchA-vlan201] port Ethernet 1/0/2[SwitchA-vlan201] quit配置Switch B# 创建VLAN101,并配置VLAN101的描述字符串为“DMZ”,将端口Ethernet1/0/11加入到VLAN101。

system-view[SwitchB] vlan 101[SwitchB-vlan101] description DMZ[SwitchB-vlan101] port Ethernet 1/0/11[SwitchB-vlan101] quit# 创建VLAN201,将端口Ethernet1/0/12加入到VLAN201。

[SwitchB] vlan 201[SwitchB-vlan201] port Ethernet 1/0/12[SwitchB-vlan201] quit配置Switch A和Switch B之间的链路由于Switch A和Switch B之间的链路需要同时传输VLAN101和VLAN201的数据,所以可以配置两端的端口为Trunk端口,且允许这两个VLAN的报文通过。

# 配置Switch A的Ethernet1/0/3端口[SwitchA] interface Ethernet 1/0/3[SwitchA-Ethernet1/0/3] port link-type trunk[SwitchA-Ethernet1/0/3] port trunk permit vlan 101[SwitchA-Ethernet1/0/3] port trunk permit vlan 201# 配置Switch B的Ethernet1/0/10端口[SwitchB] interface Ethernet 1/0/10[SwitchB-Ethernet1/0/10] port link-type trunk[SwitchB-Ethernet1/0/10] port trunk permit vlan 101[SwitchB-Ethernet1/0/10] port trunk permit vlan 2012.2 配置协议VLAN基于协议的VLAN也称为协议VLAN,通过配置协议VLAN,交换机可以对端口上收到的未携带VLAN Tag的报文进行分析,根据不同的封装格式及特殊字段的数值将报文与用户设定的协议模板相匹配,为匹配成功的报文添加相应的VLAN Tag,实现将属于指定协议的数据自动分发到特定的VLAN中传输的功能。

此特性主要用于将网络中提供的服务类型与VLAN 相绑定,方便管理和维护。

组网需求如图2所示。

工作室Workroom通过交换机的Ethernet1/0/10端口连接到局域网内。

工作室中使用IP网络和AppleTalk网络的工作站共存。

交换机通过Ethernet1/0/11和Ethernet1/0/12端口分别连接到使用IP网络的VLAN100和使用AppleTalk网络的VLAN200。

配置交换机将工作室中使用IP网络和AppleTalk网络的报文自动划分到指定的VLAN内进行传输,以保证工作站与服务器的正常连接。

配置步骤:# 创建VLAN100和VLAN200,并将端口Ethernet1/0/11和Ethernet1/0/12加入到指定VLAN中。

[H3C] vlan 100[H3C-vlan100] port Ethernet 1/0/11[H3C-vlan100] quit[H3C] vlan 200[H3C-vlan200] port Ethernet 1/0/12# 创建VLAN200和VLAN100的协议模板,分别匹配AppleTalk和IP协议。

[H3C-vlan200] protocol-vlan at[H3C-vlan200] quit[H3C] vlan 100[H3C-vlan100] protocol-vlan ip# 为保证IP网络正常通信,还需要创建VLAN100的自定义协议模板来匹配ARP协议,这里假设使用Ethernet II型封装。

[H3C-vlan100] protocol-vlan mode ethernetii etype 0806# 显示查看当前已经创建的协议VLAN及其模板。

[H3C-vlan100] display protocol-vlan vlan all# 配置端口Ethernet1/0/10为Hybrid端口,并在转发VLAN100和VLAN200的报文时去掉VLAN Tag。

[H3C-vlan100] quit[H3C] interface Ethernet 1/0/10[H3C-Ethernet1/0/10] port link-type hybrid[H3C-Ethernet1/0/10] port hybrid vlan 100 200 untagged# 配置端口Ethernet1/0/10分别与VLAN100的协议模板0和1,VLAN200的协议模板0进行绑定。

[H3C-Ethernet1/0/10] port hybrid protocol-vlan vlan 100 0 to 1[H3C-Ethernet1/0/10] port hybrid protocol-vlan vlan 200 0# 显示端口Ethernet1/0/10与各协议VLAN的协议模板的绑定情况,以确认配置结果。

[H3C-Ethernet1/0/10] display protocol-vlan interface Ethernet 1/0/10如上述配置操作正确,将可以看到显示信息,端口Ethernet1/0/10已经与VLAN100和VLAN200的相应协议模板进行了绑定,此后IP工作站和AppleTalk工作站发送的报文,通过匹配协议模板,即可自动划分到指定的VLAN中进行传输,实现工作站与服务器的正常通信。

3 结束语在对交换机进行VLAN配置前,首先应结合实际的组网需求充分考虑多种因素,例如需要控制的广播域范围、LAN的安全性、虚拟工作组的数量等,然后根据交换机的性能参数选择一种合理的方法完成配置。

参考文献[1] 郭振勇,沈昌海.H3C交换机VLAN配置实现[J].黑龙江科技信息,2013,(16).[2] 马泽权,王员根,刘任.基于Cisco交换机的VLAN配置与设计[J].现代计算机(专业版),2008,(10).[3] 郝钢.基于端口的VLAN配置及VLAN的中继[J].承德民族师专学报,2006,(2).作者简介:张昊(1979-),男,河南商丘人,硕士,讲师;主要研究方向和关注领域:计算机网络技术及应用、电子商务。