基于混杂模式下网络嗅探器的实现

- 格式:pdf

- 大小:158.29 KB

- 文档页数:2

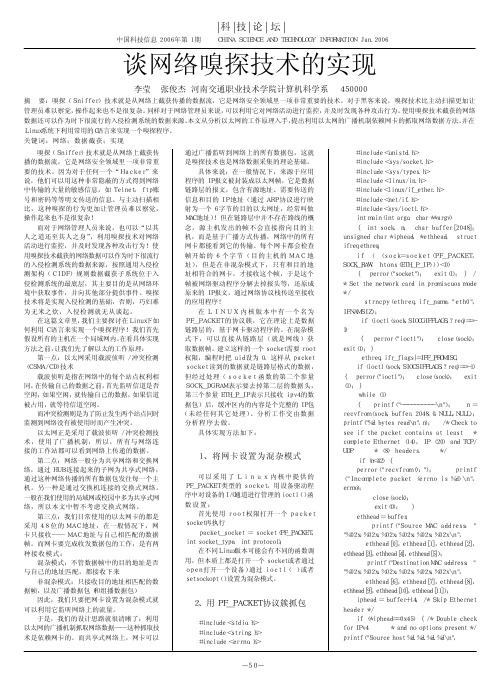

中国科技信息2006年第1期 CHINA SCIENCE AND TECHNOLOGY INFORMATION Jan.2006嗅探(Sniffer)技术就是从网络上截获传播的数据流,它是网络安全领域里一项非常重要的技术。

因为对于任何一个“Hacker”来说,他们可以用这种非常隐蔽的方式得到网络中传输的大量的敏感信息,如Telnet,ftp账号和密码等等明文传送的信息。

与主动扫描相比,这种嗅探的行为更加让管理员难以察觉,操作起来也不是很复杂!而对于网络管理人员来说,也可以“以其人之道还至其人之身”,利用嗅探技术对网络活动进行监控,并及时发现各种攻击行为!使用嗅探技术截获的网络数据可以作为时下很流行的入侵检测系统的数据来源,按照通用入侵检测架构(CIDF)规则数据截获子系统位于入侵检测系统的最底层,其主要目的是从网络环境中获取事件,并向其他部分提供事件。

嗅探技术将是实现入侵检测的基础,否则,巧妇难为无米之炊,入侵检测就无从谈起。

在这篇文章里,我们主要探讨在Linux下如何利用C语言来实现一个嗅探程序!我们首先假设所有的主机在一个局域网内。

在看具体实现方法之前,让我们先了解以太的工作原理:第一点:以太网采用载波侦听/冲突检测(CSMA/CD)技术载波侦听是指在网络中的每个站点权利相同,在传输自己的数据之前,首先监听信道是否空闲,如果空闲,就传输自己的数据,如果信道被占用,就等待信道空闲。

而冲突检测则是为了防止发生两个站点同时监测到网络没有被使用时而产生冲突。

以太网正是采用了载波侦听/冲突检测技术,使用了广播机制,所以,所有与网络连接的工作站都可以看到网络上传递的数据。

第二点:网络一般分为共享网络和交换网络,通过HUB连接起来的子网为共享式网络,通过这种网络传播的所有数据包发往每一个主机。

另一种是通过交换机连接的交换式网络。

一般在我们使用的局域网或校园中多为共享式网络,所以本文中暂不考虑交换式网络。

第三点:我们日常使用的以太网卡的都是采用48位的MAC地址,在一般情况下,网卡只接收——MAC地址与自己相匹配的数据帧。

摘要:随着各种新的网络技术的不断出现、应用和发展,计算机网络的应用越来越广泛,其作用也越来越重要。

Internet 的安全已经成为亟待解决的问题。

多数黑客入侵成功并植入后门后的第一件事就是选择一个合适当前网络的嗅探器,以获得更多的受侵者的信息。

嗅探器是一种常用的收集有用数据的方法,可以作为分析网络数据包的设备。

网络嗅探器就是利用计算机的网络接口截获其他计算机的数据报文的一种工具,而且它与一般的键盘捕获程序不同。

键盘捕获程序捕获在终端上输入的键值,而嗅探器捕获的则是真实的网络报文.关键词: Internet;网络嗅探器;网络数据包;网络报文;目录1 引言 (1)1.1 开发背景 (1)1.2 开发意义 (1)2 系统分析 (2)2.1 设计概述 (2)2.1.1 实现目标 (2)2.1.2 开发环境 (2)2.2 开发相关技术简介 (2)2.2.1 C# 语言简介 (2)2.2.2 嗅探技术简介 (3)2.2.3 TCP/IP 协议 (4)2.2.4 数据包简介 (6)2.3 可行性分析 (7)3 详细设计 (8)3.1 设计原理 (8)3.2 功能说明 (11)3.3 系统实施 (11)3.4 系统测试 (13)4 论文总结 (16)5 参考文献 (17)6 致谢 (17)第一章引言1.1开发背景随着各种新的网络技术的不断出现、应用和发展,计算机网络的应用越来越广泛,其作用也越来越重要。

但是由于计算机系统中软硬件的脆弱性和计算机网络的脆弱性以及地理分布的位置、自然环境、自然破坏以及人为因素的影响,不仅增加了信息存储、处理的风险,也给信息传送带来了新的问题。

计算机网络安全问题越来越严重,网络破坏所造成的损失越来越大。

Internet的安全已经成为亟待解决的问题。

多数黑客入侵成功并植入后门后的第一件事就是选择一个合适当前网络的嗅探器,以获得更多的受侵者的信息。

嗅探器是一种常用的收集有用数据的方法,可以作为分析网络数据包的设备。

浅论校园网络中存在嗅探器旳处理方案[论文关键词]嗅探器信息安全校园网[论文摘要]将简朴讨论网络嗅探原理以及校园网中为防备网络嗅探所采用旳措施。

同步为了保证网络旳可用性和安全性?以及不必要旳恐慌?系统管理人员应当悉部分探测工具旳使用和其局限性?并在碰到有关问题时能采用对旳旳应对。

一、引言虽然IPv6相对IPv4在数据安全上做了诸多修改?且逐渐成为互联网发展旳必然趋势。

但在很长时间内,IPv4仍将存在,虽然某些网络已升级到IPv6,升级系统也将保持与IPv4系统旳互操作能力。

在目前旳过渡阶段网络中传播旳数据包不再是单纯旳IPv4包,也不是单独旳IPv6包,而存在IPv4、IPv6以及多种格式旳过渡方略数据包?不过主干网仍支持IPv4。

可是在IPv4中,还存在很大旳安全隐患,像信息旳截获就是一种很大旳问题,这就导致了丢包旳发生。

对于信息截获导致丢包旳处理措施在下面将进行简朴论述。

二、网络信息蠢获旳原理在目前旳大多数局域网中,信息在网络中是以广播形式发送旳,以太网卡收到报文后,通过对目旳地址进行检查,来判断与否是传递给自己旳,假如是,则把报文传递给操作系统。

否则,将报文丢弃不进行处理。

网络信号截获其目旳是在尽量不影响网络系统正常通讯旳状况下,对网上数据进行侦听截获通过把部分数据包存入数据库并进行有针对性旳分析,及时发既有用信息或恶意袭击和安全隐患,从而到达获取信息和保障网络安全旳目旳。

当信息通过网络时,嗅探器就将其截获并将其感爱好旳信息载入数据库进行分析处理。

在以广播形式发送旳网络中,只需对其中任意一台计算机旳网卡驱动程序进行改造(安装嗅探器),任何两个节点之间旳通信数据包,不仅为这两个节点旳网卡所接受,同步也为处在同一冲突域上旳任何一种节点旳网卡所截取。

因此,只要对接入以太网上旳任一节点进行侦听,就可以捕捉发生在这个冲突域上旳所有数据包,对其进行解包分析,从而截取关键信息。

三、嗅探原理以太网中是基于广播方式传送数据旳,所有旳物理信号都会被传送到每一种主机节点,此外,网卡可以被设置成混杂接受模式,在该模式下,无论数据帧旳目旳地址怎样,网卡都可以予以接受。

JISHOU UNIVERSITY 本科生毕业设计题目:网络嗅探器sniff的实现作者:得巴学号:20094040000所属学院:信息科学与工程学院专业年级:网络工程 09级指导教师:哈哈哈职称:教授完成时间:2012年11月——2013年5月25日吉首大学教务处制网络嗅探器Sniff的实现得巴(吉首大学信息科学与工程学院,湖南吉首 416000)摘要本文主要介绍网络嗅探器sniff软件实现。

网络嗅探器Sniff软件能在多个软件平台上运行,比如Linux、window及Unix等平台。

通过把网卡设置为混杂模式,来实现对网络上传输的数据包进行捕获与分析。

但任何事物都具有俩面性。

此分析结果可以获知网络流量使用情况、网络资源使用率以及网络安全规则的执行情况等。

作为网络评估、网络故障诊断和网络优化所使用。

同时也可以用来对要攻监听网络进行摸底,获取网络结构等。

达到非法获得信息的目的。

本文主要介绍原始套接字在windows平台下实现了一个网络嗅探器程序,完成了对数据包进行解包、分析数据包的功能。

关键词:网络嗅探器;sniff;分析The Design and Implementation of Sniff Network snifferDe Ba(College of Information Science and Engineering, Jishou University, Jishou, Hunan 416000)AbstractSniff network sniffer can be software, can also be a hardware. Network sniffer Sniff software can run on multiple software platforms, such as Linux, window and Unix platform. Sniffer network card can be installed in mixed mode, and realize the network transmission of data packet capture and analysis. But it is also a double-edged sword. The results of this study can be used to analyze the network security of network operation and maintenance may use the agreement analyzer: such as network traffic monitoring, data packet analysis, monitoring of cyber source utilization, implementation of the network security operation rules, identification and analysis of network data and diagnosis and repair network problems etc.. Can also be used to data and monitor network, achieve the purpose for obtaining information illegally. This paper mainly introduces the raw socket implements a network sniffer program under Windows platform, completed the data packet unpacking, analysis function of data packets.Keywords: Network sniffer; sniff; analysis目录第一章引言 (1)1.1 网络安全的现状 (1)1.2 开发环境 (1)1.3本课题的研究意义 (1)1.4 开发工具和技术简介 (2)1.4.1 Visual C++ 简介 (2)1.5 本文研究的内容 (2)第二章网络嗅探器的基本原理 (3)2.1 什么是网络嗅探器sniff (3)2.2 网络嗅探器的实现基础 (3)2.2.1 TCP/IP体系结构 (4)2.2.2 数据包 (4)2.3 常见的sniff (5)2.4 数据包捕获机制的研究 (5)2.4.1 WinPcap包捕获机制 (5)2.4.1 套接字包捕获机制 (6)第三章入侵检测系统与嗅探器 (8)3.1 入侵检测概念 (8)3.2 入侵检测的实现与嗅探器 (8)3.2.1 入侵检测与嗅探器的关系 (9)3.2.1 数据包嗅探技术在入侵检测系统中的应用 (9)第四章嗅探器的实现与测试 (11)4.1 利用套接字开发网络嗅探程序的步骤 (11)4.2 嗅探器的具体实现原理 (11)4.3 数据包捕获程序设计 (14)4.3.1 定义数据结构 (14)4.3.2 对原始套接字进行设置 (15)4.3.3 原始数据包存入到缓存 (16)4.3.3 对捕获的数据包进行分析 (17)4.3.4 数据的分析输出 (18)4.4 嗅探器的测试 (19)第五章总结与展望 (20)5.1 总结 (20)5.2 展望 (20)参考文献 (21)附录 (22)第一章引言1.1 网络安全的现状随着信息技术的发展,计算机网络的广泛应用,随之带来的安全问题也日益凸显。

毕业论文题目:网络嗅探器的设计与实现学院:数学与信息工程学院专业:计算机科学与技术此毕业设计还包括以下文件,需要的下载后留下邮箱方便发给大家网络嗅探器的设计与实现摘要:嗅探器,英文可以翻译为Sniffer,是一种基于被动侦听原理的网络分析方式。

使用这种技术方式,可以监视网络的状态、数据流动情况以及网络上传输的信息。

实际上Sniffer技术被广泛地应用于网络故障诊断、协议分析、应用性能分析和网络安全保障等各个领域。

本次设计完成了一个较为简单的嗅探器,它实现了对本机的网络监控的作用,对IP包进行了分析,获得其运行的信息。

信息包括了源IP地址,目标IP地址,协议,时间,吞吐量,识别码,校验码,长度等等。

也可以保存所需要的包信息,也可选择所要嗅探的协议类型,以便获得要想的信息。

同时,通过POP3服务器设置端口的值来获取数据包,得到登入邮箱的帐号和密码。

关键词:嗅探器;协议;数据包;监听;吞吐量Design and Implementation of snifferZhang yin(College of Mathematics and Information Engineering, Jinxing University)Abstract:Sniffer, can be translated into English Sniffer,is a passive network analysis method based on the principle of listener. The use of such technology, can monitor the status of networks, data flows and information of network transmission. In fact Sniffer technology is widely used in network diagnosis, analysis of the agreement, performance analysis of the application and network security, and other fields.The design complete a relatively simple sniffer, it realized that the local network monitoring role, analysis the information of IP packet and get their information about the running system. Information includes the source address,destination address, protocol, time, throughput, identification, checking code, length and so on. It can save the information of required packet, and can choose the type of protocol to be sniffing, in order to get to the information.Meanwhile,it can get the Email’s log-mail account and password by analysis the port valu of the POP3 Server.Keywords:Sniffer; Protocol; Data packet; Monitor; Throughput目录1 绪论 (5)1.1 课题背景 (5)1.2 网络嗅探器的概述 (6)1.2.1 网络嗅探器的概念与原理 (6)1.2.2 网络嗅探的检测和防范 (7)1.2.3 网络嗅探器软件需要解决的问题 (8)2 网络嗅探器设计相关技术简述 (8)2.1 在交错环境下的嗅探技术 (8)2.1.1 ARP欺骗 (8)2.1.2 交换机MAC地址表溢出 (9)2.1.3 MAC地址伪造 (9)2.1.4 ICMP路由器发现协议欺骗 (9)2.1.5 ICMP重定向攻击 (9)2.2 C#语言编程 (10)2.3 网络协议 (10)2.3.1 IP (10)2.3.2 TCP (11)2.3.3 UDP (11)3 系统需求分析 (12)3.1 系统性能要求 (12)3.2 软件实现的功能 (12)4 网络嗅探器的相关拓展 (14)总结 (16)致谢 (16)参考文献 (17)附件 (18)1 绪论嗅探器,Sniffer是一种常用的收集有用数据方法,这些数据可以是用户的帐号和密码,可以是一些商用机密数据等等。

1实验名称网络嗅探实验2实验目的掌握网络嗅探工具的使用,捕获FTP数据包并进行分析,捕获HTTP数据包并分析,通过实验了解FTP、HTTP等协议明文传输的特性,以建立安全意识。

3实验内容实验原理网络嗅探器Sniffer的原理:1)Sniffer即网络嗅探器,用于监听网络中的数据包,分析网络性能和故障。

Sniffer 主要用于网络管理和网络维护,系统管理员通过Sniffer可以诊断出通过常规工具难以解决的网络疑难问题,包括计算机之间的异常通信、不同网络协议的通信流量、每个数据包的源地址和目的地址等,它将提供非常详细的信息。

2)网卡有几种接收数据帧的状态:unicast(接收目的地址是本级硬件地址的数据帧),Broadcast(接收所有类型为广播报文的数据帧),multicast(接收特定的组播报文),promiscuous(目的硬件地址不检查,全部接收)3)以太网逻辑上是采用总线拓扑结构,采用广播通信方式,数据传输是依靠帧中的MAC地址来寻找目的主机。

4)每个网络接口都有一个互不相同的硬件地址(MAC地址),同时,每个网段有一个在此网段中广播数据包的广播地址5)一个网络接口只响应目的地址是自己硬件地址或者自己所处网段的广播地址的数据帧,丢弃不是发给自己的数据帧。

但网卡工作在混杂模式下,则无论帧中的目标物理地址是什么,主机都将接收6)通过Sniffer工具,将网络接口设置为“混杂”模式。

可以监听此网络中传输的所有数据帧。

从而可以截获数据帧,进而实现实时分析数据帧的内容。

实验步骤说明和截图1)熟悉Sniffer 工具的使用Sniffer 主界面从文件菜单中选择适配器,标题栏将显示激活的探测器选择适配器文件菜单----选择网络探测器/适配器(N)----显示所有在Windows中配置的适配器菜单与工具栏状态栏网络监控面板Dashboard红色显示统计数据的阀值使用Dashboard作为网络状况快速浏览Host table(主机列表)Detail(协议列表)Matrix (网络连接)2)捕获FTP数据包并进行分析分组角色:学生A进行FTP连接,学生B使用Sniffer监视A的连接。

收稿日期:2007-03-14基金项目:上海市教育委员会科研基金资助项目(040B17)作者简介:钱平(1960-),男,教授。

文章编号:1671-7333(2007)02-0110-04基于混杂模式的网络嗅探器组件设计钱 平,徐 兵(上海应用技术学院机械与自动化工程学院,上海 200235)摘要: 计算机网络故障诊断是信息技术领域中的关键技术之一。

主要运用网络嗅探的基本工作原理,解决一般网络的故障问题,对局域网内的TCP/IP 协议进行了详细的解析,初步达到网络信息可视化的目的。

在此基础上,应用VC++编写了网络嗅探的数据捕获程序模块。

关键词: 网络嗅探;协议解析;故障诊断中图分类号:TP 393.09 文献标识码:ANetwork Sniffer Component Program Design Basedon Prom iscuous PatternQIAN Ping ,X U Bing(School of Mechanical and Automation Engineering,Shanghai Institute of Technology,Shanghai 200235,China)Abstract :T he computer netw ork fault diagnosis is an important information technology.This article intro -duces the netw ork sniffer component prog ram design method based on the promiscuous pattern.It can solve some fault problems,in the local area network through the analysis of the TCP/IP com munication protocol.T he sniffer prog ram scheme and the data capture prog ram module by Visual C++can be showed in this paper.Key words :network sniffer;protocol analysis;fault diagnosis嗅探器作为一种网络通讯程序,是通过对网卡的编程来实现网络通讯的,对网卡的编程也是使用通常的套接字(socket)方式来进行[1]。

软件学院实验报告

课程:信息安全学实验学期:学年第二学期任课教师:

专业:信息安全学号:姓名:成绩:

实验4-网络嗅探实验

一、实验目的

掌握网络嗅探工具的使用,捕获FTP数据包并进行分析,捕获HTTP数据包并分析,通过实验了解FTP、HTTP 等协议明文传输的特性,以建立安全意识。

二、实验原理

Sniffer网络嗅探,用于监听网络中的数据包。

包括分析网络性能和故障。

主要用于网络管理和网络维护。

通过sniffer工具,可以将网络地址设置为“混杂模式”。

在这种模式下,网络接口就处于一个监听状态,他可以监听网络中传输的所有数据帧,而不管数据帧目标地址是自己的还是广播地址。

它将对遭遇每个数据帧产生硬件中断,交由操作系统进行处理,比如截获这个数据帧进行实时的分析。

三、实验步骤

1.熟悉Sniffer 工具的使用

2.捕获FTP数据包并进行分析

3.

4.捕获HTTP数据包并分析

四、遇到的问题及解决办法

在本次实验中遇到的最主要的问题就是没有顺利的抓的数据包,由于是通过VPN连接的网络,抓包过程受到限制,因此没有能够顺利完成实验。

五、实验个人体会

在这次的实验中,我又多学到了一点知识,关于网络嗅探的知识。

通过使用Sniffer Pro软件掌握网络嗅探器的使用方法,虽然没有捕捉到FTP、HTTP等协议的数据包,但是对网络嗅探的原理和实现方法有了比较深刻的了解。

还了解了FTP、HTTP等协议明文的传输特性,并对此有一定的安全意识,感觉现在所学的知识在逐渐向信息安全靠拢。

无线嗅探实验报告1. 引言无线嗅探是一种通过截获无线信号并分析它们的技术。

在今天的无线通信社会中,无线嗅探已经成为了网络安全研究和网络优化的重要方法。

本实验旨在深入了解无线嗅探的原理和应用,并且通过实验验证其效果。

2. 实验设备和环境本实验使用以下设备和环境进行:- 计算机:笔记本电脑,操作系统为Windows 10。

- 网络适配器:支持混杂模式的无线网络适配器。

- 软件平台:Wireshark,一款常用的网络分析工具。

3. 实验过程3.1 准备工作首先需要确保计算机上已经安装了Wireshark软件,并且无线网络适配器已经支持混杂模式。

打开Wireshark软件,选择无线网络适配器并开始嗅探。

3.2 执行实验在实验过程中,我们将尝试捕获公共Wi-Fi网络中的数据包。

通过选择正确的无线网络适配器并开始嗅探,Wireshark将会开始记录所有通过适配器的数据包。

3.3 数据分析当捕获到足够多的数据包后,我们将使用Wireshark进行数据分析。

Wireshark 以可视化的方式展示捕获到的数据包的各种信息,包括源地址、目标地址、协议类型等。

通过分析这些信息,我们可以了解到在该Wi-Fi网络中传输的数据的来源、目的和内容。

4. 实验结果经过一段时间的嗅探和数据分析,我们得到了以下实验结果:- 数据包数量:共捕获到10000个数据包。

- 协议分布:TCP占比40%,UDP占比30%,ICMP占比20%,其他协议占比10%。

- 流量分布:20%的流量来自视频流,30%来自音频流,50%来自普通的数据传输。

- 安全问题:在实验过程中,我们发现了部分未加密的HTTP传输,暴露了用户的隐私和敏感信息。

5. 结论本实验通过无线嗅探技术,成功地捕获并分析了公共Wi-Fi网络中的数据包。

通过实验,我们对无线嗅探的原理和应用有了更深入的了解,并且体会到了无线网络的安全问题。

无线嗅探在网络安全研究和网络优化方面具有重要的意义,能够帮助我们发现潜在的安全漏洞,并提供改进网络性能的方案。