信息隐藏与数字水印技术第一章概

- 格式:ppt

- 大小:6.73 MB

- 文档页数:80

网络与信息安全专题研究题目信息隐藏与数字水印原理与matlab实现姓名 XXX院系信息与技术学院年级专业 XX级计本班指导教师 XXX2015年6月15日目录第一章摘要 (2)第二章信息隐藏原理 (3)2.1信息隐藏技术的特点 (3)2.1.1不可感知性 (3)2.1.2鲁棒性 (3)2.1.3隐藏容量 (4)2.2数字水印的特点 (5)2.2.1安全性: (5)2.2.2隐蔽性: (5)2.2.3鲁棒性: (5)2.2.4水印容量: (5)2.3数字水印的基本原理 (6)第三章数字水印实现 (7)3.1matlab实现程序 (7)3.2水印前图片 (8)3.3嵌入文件后的图片 (9)3.4 RSA的MATLAB实现第四章结语 (11)【参考文献】 (12)【特别致谢】 (13)信息隐藏与数字水印原理与matlab实现【关键词】水印技术隐藏嵌入【内容摘要】随着计算机应用逐渐广泛、网络技术的迅速发展,使图文、音频、视频等多媒体信息都能以数字形式传输、阅读和播放,从而使大规模非授权拷贝成为了可能,而这样会损害音乐、电影、书籍和软件等出版业的健康发展。

为了保护知识产权,引发了一个很有意义的研究方向:信息隐藏。

第一章摘要本文首先介绍了数字水印技术的原理和分类所谓的信息隐藏是利用媒体信息普遍存在的冗余特性,将秘密信息隐藏在其他媒体信息中。

其首要目标就是使加入隐藏信息后的媒体目标的质量下降,尽可能地小,使人无法觉察到隐藏的数据,或者知道它的存在,但未经授权者无法知道它的位置,并不像传统加密过的文件一样,看起来是一堆会激发非法拦截者破解机密资料动机的乱码,而是看起来和其它非机密性的一般资料无异,因而十分容易逃过非法拦截者的破解。

其道理如同生物学上的保护色,巧妙地将自己伪装隐藏于环境中,免于被天敌发现而遭受攻击。

被人们誉为历史学之父的古希腊历史学家希罗多德(Herodotus,486-425),在其著作中讲述了这样一则故事:一个名叫Histaieus的人筹划着与他的朋友合伙发起叛乱,里应外合,以便推翻波斯人的统治。

电子信息系统中的信息隐藏技术研究第一章:引言在当今信息时代,随着电子信息系统的快速发展,人们对信息安全的需求越来越迫切。

信息隐藏技术作为信息安全领域的研究热点之一,得到了广泛的关注和应用。

本文将对电子信息系统中的信息隐藏技术进行深入研究和探讨。

第二章:信息隐藏技术概述2.1 信息隐藏技术定义和分类信息隐藏技术是通过对源数据进行某种变换或嵌入操作,实现将待隐藏的信息嵌入到载体数据中的技术。

根据隐藏信息的形式和嵌入位置的不同,可以将信息隐藏技术分为基于隐写术和基于数字水印两类。

2.2 隐写术隐写术(Steganography)是一种通过隐藏信息实现保密通信的技术。

它利用了数字媒体数据中的冗余,将待隐藏的信息嵌入到载体数据中,在视觉或听觉上对人类观察者几乎是不可察觉的。

隐写术常被用于保护机密信息的传输和存储,具有较高的安全性。

2.3 数字水印技术数字水印技术(Digital Watermarking)通过在数字媒体数据中嵌入特定的标记或水印,实现对该数据的鉴别、认证、版权保护等多种功能。

数字水印技术的特点是嵌入信息后对于载体数据的质量影响较小,鲁棒性较强。

第三章:信息隐藏技术的关键问题3.1 隐写分析与检测隐写分析与检测是信息隐藏技术研究中的关键问题之一。

由于隐写术的隐蔽性,对于隐藏信息的检测一直是一个挑战。

研究人员通过分析嵌入数据的统计特征和潜在的隐藏位置等方法,进行隐写术的检测和分析。

3.2 隐写术鲁棒性隐写术的鲁棒性指的是对数据处理操作的容忍程度,例如压缩、裁剪、滤波等。

隐写术往往需要在各种各样的处理操作下仍能保持较好的隐蔽性。

因此,提高隐写术的鲁棒性成为信息隐藏技术研究的重要方向。

3.3 数字水印抗攻击性数字水印技术在应对攻击时需要具备一定的抗攻击性。

常见的攻击手段包括加噪声、滤波、裁剪等,这些操作可能会破坏数字水印的可提取性。

因此,提高数字水印技术的抗攻击性也是信息隐藏技术研究的重点之一。

第四章:应用领域与挑战4.1 信息隐藏技术在网络安全中的应用信息隐藏技术在网络安全领域有着广泛的应用。

信息隐藏技术在数字水印中的应用探究随着数字化时代的到来,数字媒体成为人们日常生活不可或缺的一部分。

然而,数字内容的广泛传播也给版权保护、数据完整性等方面带来了挑战。

为了解决这些问题,人们开始研究和应用信息隐藏技术,其中数字水印技术成为一种重要的手段。

本文将探究信息隐藏技术在数字水印中的应用,分析其原理和发展趋势。

一、信息隐藏技术的基本原理信息隐藏技术是通过在数字媒体中插入一种无感知的信息,使其不影响原始媒体内容的可视和可听性,同时实现对信息的确认和提取。

数字水印技术作为信息隐藏技术的一种形式,主要通过修改或嵌入数字媒体中的像素值、频谱或数据等,使得水印可以被嵌入和提取。

在数字水印中,嵌入的信息被称为水印信息,而被嵌入信息的数字媒体被称为载体。

嵌入水印的过程主要包含以下步骤:1. 选择合适的水印嵌入域:可以选择像素域、频域或压缩域等进行嵌入。

不同的域选择将影响水印的可靠性和对原始媒体的干扰程度。

2. 将水印信息与载体进行融合:通过修改载体中的像素或数据,将水印信息嵌入到载体中。

这一步骤可以使用不同的算法和技术来实现,如Least Significant Bit (LSB) 替换法、离散余弦变换 (DCT) 等。

3. 水印数据的可靠性检测:在嵌入水印后,需要对水印数据的可靠性进行验证,以确保水印可以被正确提取出来。

二、数字水印的应用领域数字水印技术在多个领域都有着广泛的应用,其中包括版权保护、信息认证、数据完整性等。

1. 版权保护:数字水印技术可以嵌入到音频、视频等数字媒体中,以证明其所有权和保护作品的版权。

一旦其中的水印信息被篡改或删除,就可以通过检测和提取水印来追溯到侵权来源,维护数字内容的版权权益。

2. 信息认证:数字水印技术可以用于验证数字媒体的真实性和完整性。

例如,在数字图像中嵌入水印信息可以用于确定图像是否被篡改过;在音频文件中嵌入水印信息则可以用于确认音频的来源和完整性。

3. 数据完整性:数字水印技术可以用于保护数据的完整性,防止数据在传输或存储过程中被篡改。

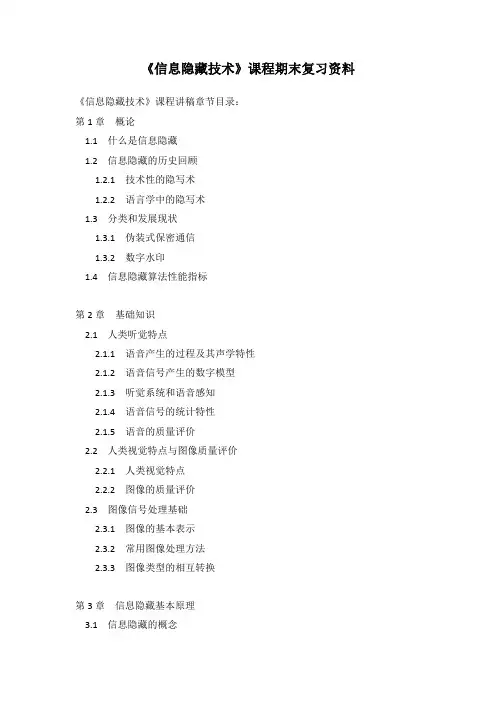

《信息隐藏技术》课程期末复习资料《信息隐藏技术》课程讲稿章节目录:第1章概论1.1 什么是信息隐藏1.2 信息隐藏的历史回顾1.2.1 技术性的隐写术1.2.2 语言学中的隐写术1.3 分类和发展现状1.3.1 伪装式保密通信1.3.2 数字水印1.4 信息隐藏算法性能指标第2章基础知识2.1 人类听觉特点2.1.1 语音产生的过程及其声学特性2.1.2 语音信号产生的数字模型2.1.3 听觉系统和语音感知2.1.4 语音信号的统计特性2.1.5 语音的质量评价2.2 人类视觉特点与图像质量评价2.2.1 人类视觉特点2.2.2 图像的质量评价2.3 图像信号处理基础2.3.1 图像的基本表示2.3.2 常用图像处理方法2.3.3 图像类型的相互转换第3章信息隐藏基本原理3.1 信息隐藏的概念3.2 信息隐藏的分类3.2.1 无密钥信息隐藏3.2.2 私钥信息隐藏3.2.3 公钥信息隐藏3.3 信息隐藏的安全性3.3.1 绝对安全性3.3.2 秘密消息的检测3.4 信息隐藏的鲁棒性3.5 信息隐藏的通信模型3.5.1 隐藏系统与通信系统的比较3.5.2 信息隐藏通信模型分类3.6 信息隐藏的应用第4章音频信息隐藏4.1 基本原理4.2 音频信息隐藏4.2.1 LSB音频隐藏算法4.2.2 回声隐藏算法4.3 简单扩频音频隐藏算法4.3.1 扩展频谱技术4.3.2 扩频信息隐藏模型4.3.3 扩频信息隐藏应用4.4 基于MP3的音频信息隐藏算法4.4.1 MP3编码算法4.4.2 MP3解码算法4.5 基于MIDI信息隐藏4.5.1 MIDI文件简介4.5.2 MIDI数字水印算法原理第5章图像信息隐藏5.1 时域替换技术5.1.1 流载体的LSB方法5.1.2 伪随机置换5.1.3 利用奇偶校验位5.1.4 基于调色板的图像5.1.5 基于量化编码的隐藏信息5.1.6 在二值图像中隐藏信息5.2 变换域技术5.2.1 DCT域的信息隐藏5.2.2 小波变换域的信息隐藏第6章数字水印与版权保护6.1 数字水印提出的背景6.2 数字水印的定义6.3 数字水印的分类6.3.1 从水印的载体上分类6.3.2 从外观上分类6.3.3 从水印的加载方法上分类6.3.4 从水印的检测方法上分类6.4 数字水印的性能评价6.5 数字水印的应用现状和研究方向6.5.1 数字水印的应用6.5.2 数字水印的研究方向第7章数字水印技术7.1 数字水印的形式和产生7.2 数字水印框架7.3 图像数字水印技术7.3.1 水印嵌入位置的选择7.3.2 工作域的选择7.3.3 脆弱性数字水印技术7.4 软件数字水印技术7.4.1 软件水印的特征和分类7.4.2 软件水印简介7.4.3 软件水印发展方向7.5 音频数字水印技术7.5.1 时间域音频数字水印7.5.2 变换域音频数字水印7.5.3 压缩域数字水印7.5.4 音频数字水印的评价指标7.5.5 音频水印发展方向7.6 视频数字水印技术7.6.1 视频水印的特点7.6.2 视频水印的分类第8章信息隐藏分析8.1 隐写分析分类8.1.1 根据适用性8.1.2 根据已知消息8.1.3 根据采用的分析方法8.1.4 根据最终的效果8.2 信息隐藏分析的层次8.2.1 发现隐藏信息8.2.2 提取隐藏信息8.2.3 破坏隐藏信息8.3 隐写分析评价指标8.4 信息隐藏分析示例8.4.1 LSB信息隐藏的卡方分析8.4.2 基于SPA的音频隐写分析第9章数字水印的攻击9.1 数字水印攻击的分类9.1.1 去除攻击9.1.2 表达攻击9.1.3 解释攻击9.1.4 法律攻击9.2 水印攻击软件一、客观部分:(一)单项选择题:1.下列关于回声隐藏算法描述不正确的是( )。

信息隐藏与数字水印技术研究信息隐藏与数字水印技术研究1.引言随着信息技术的迅猛发展,信息的传输和存储变得越来越重要。

随之而来的是对信息安全和保密性的关注。

信息隐藏和数字水印等技术应运而生,它们可以在不影响原始数据的前提下,将信息嵌入到数据中,以实现信息的保护和认证。

本文将介绍信息隐藏与数字水印技术的相关概念、发展历程以及应用领域,探讨其研究的现状和未来发展趋势。

2.信息隐藏与数字水印的概念及发展历程信息隐藏是指将秘密信息嵌入到载体数据中而不引起明显可察觉的变化。

信息隐藏技术可以分为隐写术和数字水印两类。

隐写术是指将秘密信息直接嵌入到载体数据中,在不引起可察觉变化的前提下完成信息的传输。

数字水印技术是指在载体数据中嵌入特定的信息以实现其身份认证或版权保护等目的。

信息隐藏与数字水印技术的发展历程可以追溯到古代的隐写术。

例如,古希腊时期的斯巴达使用木板蜡字板进行秘密通信。

随着信息技术的进步,数字水印技术在上世纪80年代开始受到广泛关注。

随着数字化媒体的普及,数字水印技术逐渐成为保护知识产权和数据安全的有效手段。

3.信息隐藏与数字水印技术的应用领域信息隐藏与数字水印技术具有广泛的应用领域。

首先,数字水印技术可以被应用于版权保护。

例如,数字音乐和数字图像可以被嵌入特定的水印信息,以证明其版权归属。

其次,信息隐藏技术可以被用于密文通信。

通过将秘密信息嵌入到正常的通信数据中,可以实现隐蔽的通信。

此外,数字水印技术还可以应用于数据完整性验证和电子身份识别等领域。

4.信息隐藏与数字水印技术的研究现状目前,信息隐藏与数字水印技术的研究已经取得了一系列的成果。

在信息隐藏方面,研究人员提出了许多新的算法和方法,例如基于LSB(最低有效位)替换和基于DCT(离散余弦变换)的嵌入算法。

这些算法在保持数据质量和嵌入容量的前提下,提高了信息隐藏的效果。

在数字水印方面,研究人员关注于抗攻击性水印算法的设计和优化,以应对恶意攻击和篡改的威胁。

信息隐藏和数字水印技术13.1 信息隐藏技术概述所有图必须有图号,图号以章为单位统一编号,如“图13.1”、“图13.2”。

图的标题用小五号宋体。

图中的文字按情形而定。

关于图形,若要画图,可用Word 统一画图,不要采纳图文框(排版时会有障碍)。

建议在一个新的文档中直截了当画,关于图中的文字标注可采纳文本框,画好后连同图的题目一起进行组合,然后粘贴到正文中即可。

表的处理与图的处理类似,兹不赘述。

正文中严禁采纳“如右图所述”、“如下表所示”这类的表述,必须采纳引用的形式:如“如图13.1所示”、“如表6.2”所示。

公式字号为五号,上角字号为7p 次,次次角为5p 。

如 2425x x +=。

公式编辑好后将其格式设置为“嵌入型”嵌入正文中。

禁止采纳专门多回车来达到分页的目的,应采纳插入分页符来完成。

13.1.1 信息隐藏学的要紧分支(番号和正文之间空2个空格)传统的神经元以M-P 模型为基础,神经网络的构造要紧为这种简单神经元之间的互联。

然而,由于M-P 模型过于简单,13.1.1.1 四级标题利用网络封装方法,统一了神经元、神经网络的差不多概念,提出了广义神经网络系统组成原理,并建立了广义B P网络及广义BP算法,13.1.1.1.1 五级标题利用网络封装方法,统一了神经元、神经网络的差不多概念,提出了广义神经网络系统组成原理,并建立了广义B P网络及广义BP算法,在利用神经网络(例如BP神经网络)求解一些复杂咨询题时,必须采纳大量的输入神经元以及隐层神经元,加之学习样本众多,从而导致网络的学习效率极为低下。

国内外学者从学习算法等多方面入手参考文献冷丽琴,李涛,智能神经网络系统组成原理在汉字识不中的应用,小型微型运算机,2000, 21(10): 1032~1034 Hagan, M.T.,Neural Network Design, 机械工业出版社,2002.8表13.6 实验结果(实验平台:AMD K6-2/350, 32 M广义神经系统高级功能神经元胞高级功能神经元胞高级功能神经元胞较高级功能神经元胞较高级功能神经元胞较高级功能神经元胞低级神经元胞低级神经元胞低级神经元胞●●●●●●●●●●●●图13.1 广义神经网络系统的组成原理。