金融IC卡类项目密钥罐装流程V1 0

- 格式:pdf

- 大小:435.73 KB

- 文档页数:8

秘钥流程密钥,即密匙,一般范指生产、生活所应用到的各种加密技术,能够对各人资料、企业机密进行有效的监管,密钥管理就是指对密钥进行管理的行为,如加密、解密、破解等等。

主要表现于管理体制、管理协议和密钥的产生、分配、更换和注入等。

对于军用计算机网络系统,由于用户机动性强,隶属关系和协同作战指挥等方式复杂,因此,对密钥管理提出了更高的要求。

密钥管理包括,从密钥的产生到密钥的销毁的各个方面。

主要表现于管理体制、管理协议和密钥的产生、密钥管理、分配、更换和注入等。

对于军用计算机网络系统,由于用户机动性强,隶属关系和协同作战指挥等方式复杂,因此,对密钥管理提出了更高的要求。

流程:(1)密钥生成密钥长度应该足够长。

一般来说,密钥长度越大,对应的密钥空间就越大,攻击者使用穷举猜测密码的难度就越大。

选择好密钥,避免弱密钥。

由自动处理设备生成的随机的比特串是好密钥,选择密钥时,应该避免选择一个弱密钥。

对公钥密码体制来说,密钥生成更加困难,因为密钥必须满足某些数学特征。

密钥生成可以通过在线或离线的交互协商方式实现,如密码协议等。

(2)密钥分发采用对称加密算法进行保密通信,需要共享同一密钥。

通常是系统中的一个成员先选择一个秘密密钥,然后将它传送另一个成员或别的成员。

X9.17标准描述了两种密钥:密钥加密密钥和数据密钥。

密钥加密密钥加密是其它需要分发的密钥;而数据密钥只对信息流进行加密。

密钥加密密钥一般通过手工分发。

为增强保密性,也可以将密钥分成许多不同的部分然后用不同的信道发送出去。

(3)验证密钥密钥附着一些检错和纠错位来传输,当密钥在传输中发生错误时,能很容易地被检查出来,并且如果需要,密钥可被重传。

接收端也可以验证接收的密钥是否正确。

发送方用密钥加密一个常量,然后把密文的前2-4字节与密钥一起发送。

在接收端,做同样的工作,如果接收端解密后的常数能与发端常数匹配,则传输无错。

(4)更新密钥当密钥需要频繁的改变时,频繁进行新的密钥分发的确是困难的事,一种更容易的解决办法是从旧的密钥中产生新的密钥,有时称为密钥更新。

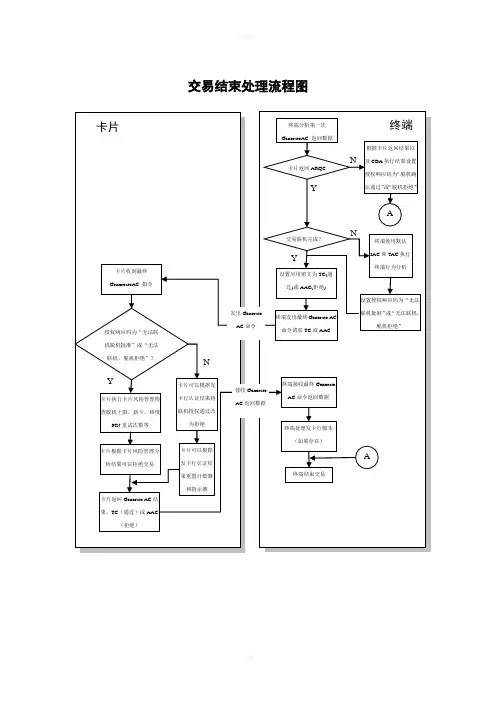

中国金融集成电路〔IC〕卡借记/贷记规X第一局部:卡片规X中国金融集成电路〔IC〕卡标准修订工作组二零零四年七月目次1.引言12.X围13.参考资料14.定义15.缩略语和符号表示26.概述56.1功能概述56.1.1应用选择〔强制〕56.1.2应用初始化/读应用数据〔强制〕56.1.3脱机数据认证〔可选〕56.1.4交易处理限制〔强制〕66.1.5持卡人验证〔强制〕66.1.6终端风险管理〔强制〕66.1.7终端行为分析〔强制〕66.1.8卡片行为分析〔强制〕76.1.9联机处理〔可选〕76.1.10交易完毕〔强制〕76.1.11发卡行到卡片的脚本处理〔可选〕76.2强制与可选功能96.2.1卡片功能需求96.2.2命令支持需求107.应用选择117.1卡片数据117.2终端数据137.3命令137.4建立候选应用列表147.4.1目录选择方式147.4.2AID列表选择方式167.5确定和选择应用167.6流程图177.7后续相关流程188.应用初始化198.1卡片数据198.2终端数据208.3命令208.4处理流程208.6后续相关处理229.读应用数据229.1卡片数据229.2终端数据239.3命令239.4处理流程239.5前期相关处理239.6后续相关处理2310.脱机数据认证2310.1密钥和证书2410.2决定脱机数据认证方法2410.2.1卡片数据2410.2.2处理流程2410.3静态数据认证〔SDA〕2410.3.1卡片数据2410.3.2终端数据2610.3.3命令2610.3.4处理流程2610.4动态数据认证〔DDA〕2610.4.1卡片数据2610.4.2终端数据2710.4.3命令2810.4.4处理流程2810.5前期相关处理2910.6后续相关处理2911.处理限制3011.1卡片数据3011.2终端数据3111.3处理流程3111.3.1应用版本号检查3111.3.2应用用途控制检查3111.3.3应用生效日期检查3211.3.4应用失效日期检查3211.4前期相关处理3211.5后续相关处理3212.持卡人验证3212.1卡片数据3312.2终端数据3612.3命令3612.4处理流程3712.4.1CVM列表处理3712.4.2脱机明文PIN处理3712.4.3其它CVM处理4112.5前期相关处理4113.终端风险管理4113.1卡片数据4113.2终端数据4213.3命令4213.4处理流程4313.4.1终端异常文件检查4313.4.2商户强制交易联机4313.4.3最低限额检查4313.4.4随机交易选择4313.4.5频度检查4313.4.6新卡检查4313.5前期相关处理4313.6后续相关处理4414.终端行为分析4414.1卡片数据4414.2终端数据4514.3命令4614.4处理流程4614.4.1检查脱机处理结果4614.4.2请求密文处理4614.5前期相关处理4614.6后续相关处理4615.卡片行为分析4615.1卡片数据4715.2终端数据4915.3命令4915.4处理流程4915.4.1卡片收到密文请求4915.4.2卡片风险管理4915.4.3卡片风险管理流程5115.5卡片提供响应密文5415.5.1卡片脱机拒绝交易5515.5.2卡片请求联机操作5515.5.3卡片脱机承受交易5615.5.4复合动态数据认证/生成应用密文响应5615.6流程图5715.7前期相关处理6215.8后续相关处理6316.联机处理6316.1卡片数据6316.2联机响应数据6416.3命令6416.4处理流程6516.4.1联机请求6516.4.3发卡行认证6516.5流程图6616.6前期相关处理6616.7后续相关处理6617.交易完毕6717.1卡片数据6717.2终端数据6917.3命令7017.4完毕操作概述7017.5收到生成应用密文〔GENERATE AC〕命令7117.6联机授权的交易7117.6.1联机授权后请求AAC〔拒绝〕7217.6.2联机授权后请求TC〔承受〕7317.7请求联机操作,但是联机授权没有完成7517.7.1卡片风险管理7517.7.2无法联机上送后的卡片响应7717.8复合动态数据认证/生成应用密文响应7817.9流程图7917.10前期相关处理8517.11后续相关处理8518.脚本处理8518.1卡片数据8518.2终端数据8618.3发卡行脚本操作中的密钥管理8618.4认证响应数据8818.5命令8818.6处理流程9018.6.1授权响应报文9018.6.2卡片脚本处理9018.6.3卡片安全报文9018.6.4结果指示器9118.6.5流程图9118.7前期相关处理9218.8后续相关处理9319.卡片记录交易明细9319.1交易明细记录文件9319.2交易记录数据元94附录1A.卡片数据元素定义1A.1卡片和发卡行数据元描述1A.2卡片和发卡行数据元需求31A.2.1标签〔Tag〕31A.2.2需求31A.2.3数据完整性〔备份〕31A.2.5取回能力31A.2.6静态或动态31A.2.7秘密数据31A.2.8ADF或DDF数据31A.2.9数据需求表32A.2.10数据需求表-条件号对应表40B.命令规X-描述卡片支持的命令41B.1发卡行脚本命令的根本处理原那么42B.2应用锁定〔APPLICATION BLOCK〕命令APDU42B.2.1定义和X围42B.2.2命令报文42B.2.3命令报文的数据域42B.2.4响应报文的数据域42B.2.5响应报文返回的处理状态42B.3应用解锁〔APPLICATION UNBLOCK〕命令APDU43B.3.1定义和X围43B.3.2命令报文43B.3.3命令报文的数据域43B.3.4响应报文的数据域43B.3.5响应报文返回的处理状态43B.4卡片锁定〔CARD BLOCK〕命令APDU43B.4.1定义和X围43B.4.2命令报文44B.4.3命令报文的数据域44B.4.4响应报文的数据域44B.4.5响应报文返回的处理状态44B.5外部认证〔EXTERNAL AUTHENTICATE〕命令APDU44B.5.1定义和X围44B.5.2命令报文44B.5.3命令报文的数据域45B.5.4响应报文的数据域45B.5.5响应报文返回的处理状态45B.6生成应用密文〔GENERATE AC〕命令APDU45B.6.1定义和X围45B.6.2命令报文46B.6.3命令报文的数据域47B.6.4响应报文的数据域47B.6.5响应报文返回的处理状态.48B.7取数据〔GET DATA〕命令APDU48B.7.1定义和X围48B.7.2命令报文49B.7.3命令报文的数据域49B.7.4响应报文的数据域49B.7.5响应报文返回的处理状态49B.8.1定义和X围50B.8.2命令报文50B.8.3命令报文的数据域50B.8.4响应报文的数据域50B.8.5响应报文返回的处理状态51B.9内部认证〔INTERNAL AUTHENTICATE〕命令APDU51B.9.1定义和X围51B.9.2命令报文51B.9.3命令报文的数据域51B.9.4响应报文的数据域51B.9.5响应报文返回的处理状态51B.10PIN修改/解锁〔PIN CHANGE/UNBLOCK〕命令APDU52B.10.1定义和X围52B.10.2命令报文52B.10.3命令报文的数据域52B.10.4响应报文的数据域54B.10.5响应报文返回的处理状态54B.11设置数据〔PUT DATA〕命令APDU54B.11.1定义和X围54B.11.2命令报文54B.11.3命令报文的数据域55B.11.4响应报文的数据域55B.11.5响应报文返回的处理状态55B.11.6SW255B.12读记录〔READ RECORD〕命令APDU56B.12.1定义和X围56B.12.2命令报文56B.12.3命令报文的数据域57B.12.4响应报文的数据域57B.12.5响应报文返回的处理状态57B.13选择〔SELECT〕命令APDU57B.13.1定义和X围57B.13.2命令报文57B.13.3命令报文数据域58B.13.4应答报文数据域58B.13.5应答报文状态码59B.14修改记录〔UPDATE RECORD〕命令APDU60B.14.1定义和X围60B.14.2命令报文60B.14.3命令报文的数据域60B.14.4响应报文的数据域60B.14.5响应报文返回的处理状态61B.15校验〔VERIFY〕命令APDU61B.15.1定义和X围61B.15.3命令报文的数据域63B.15.4响应报文的数据域63B.15.5响应报文中的处理状态63C.安全报文63C.1安全报文格式63C.2报文完整性和认证〔MACing〕63C.2.1MAC位置63C.2.2MAC长度63C.2.3MAC密钥生成64C.2.4MAC计算64C.3数据加密65C.3.1数据加密密钥计算65C.3.2加密数据的结构65C.3.3数据加密计算66C.3.4数据解密计算66C.4生成过程密钥67C.5命令中的安全报文67D.认证密钥和算法67D.1数据源68D.2生成TC,AAC和ARQC68D.3生成授权响应密文ARPC69D.4密钥分散方法70E.支持的密文版本72F.算法标识73图表图表 6-1:交易流程图例子8图表 7-1:卡片目录结构例子15图表 7-2:使用目录方式进展应用选择17图表 7-3:使用AID列表选择方式进展应用选择18图表 8-1:应用初始化流程图21图表 12-1:检查PIN尝试计数器38图表 12-2:脱机明文PIN处理40图表 15-1:卡片行为分析处理流程图〔1〕57图表 15-2:卡片行为分析处理流程图〔2〕58图表 15-3:卡片行为分析处理流程图〔3〕59图表 15-4:卡片行为分析处理流程图〔4〕60图表 15-5:卡片行为分析处理流程图〔5〕61图表 15-6:卡片行为分析处理流程图〔6〕62图表 16-1:联机处理流程图66图表 17-1:交易完毕处理流程图71图表 17-2:交易流程图〔1〕80图表 17-3:交易流程图〔2〕81图表 17-4:交易流程图〔3〕82图表 17-5:交易流程图〔4〕83图表 17-6:交易流程图〔5〕84图表 18-1:MAC密钥的生成和使用87图表 18-2:安全报文加密密钥的生成和使用88图表 18-3:发卡行脚本处理流程图92图表 C-1:使用双长度DEA密钥计算MAC的算法65图表 C-2:用双长度DEA密钥进展数据加密66图表 C-3:使用双长度DEA密钥进展数据解密67图表 D-1:TC/AAC/ARQC的生成算法。

中国金融IC卡试点PSAM卡应用规范(V2.0讨论稿)二零零六年八月目录一.文件结构 (1)1.文件结构 (1)2.MF区域说明 (2)3.ADF区域说明 (4)二.基本命令 (6)1.选择文件(S ELECT) (6)2.读记录文件(R EAD R ECORD) (9)3.写记录文件(U PDATE R ECORD) (11)4.读二进制文件(R EAD B INARY) (13)5.写二进制文件(U PDATE B INARY) (15)6.外部认证(E XTERNAL A UTHENTICATION) (17)7.取响应数据(G ET R ESPONSE) (18)8.取随机数(G ET C HALLENGE) (19)三.扩展命令 (20)1.写入密钥(W RITE K EY) (20)2.批量更新密钥初始化(I NIT B ATCH U PDATE) (22)3.批量更新消费主密钥(B ATCH U PDATE GMPK) (23)4.通用DES计算初始化(INIT_FOR_DESCRYPT) (25)5.通用DES计算(DES C RYPT) (27)6.应用解锁(A PPLICATION U NBLOCK) (30)7.MAC1计算(INIT_SAM_FOR_PURCHASE) (32)8.校验MAC2(CREDIT_SAM_FOR_PURCHASE) (35)四.应用流程 (37)1.全国密钥管理中心洗卡 (37)2.消费交易流程 (38)五.安全特性 (40)1.密钥装载 (40)2.密钥访问 (40)3.密钥属性 (41)4.加密算法描述 (42)六.状态码 (44)附录A 命令清单 (47)附录B 卡片中的基本数据文件 (48)一.文件结构PSAM卡用于商户POS、网点终端、直联终端等端末设备上,负责机具的安全控管。

PSAM卡具有一定的通用性。

经过个人化处理的PSAM卡能在不同的机具上使用。

中国金融IC卡试点PSAM卡应用规范(讨论修改稿)中国金融IC卡试点工程实施小组一九九九年七月目录一. 文件结构 (1)1. 文件结构 (1)2. MF区域说明 (2)3. ADF区域说明 (4)二. 基本命令 (6)1. 选择文件(S ELECT) (6)2. 读记录文件(R EAD R ECORD) (9)3. 写记录文件(U PDATE R ECORD) (11)4. 读二进制文件(R EAD B INARY) (13)5. 写二进制文件(U PDATE B INARY) (15)6. 外部认证(E XTERNAL A UTHENTICATION) (17)7. 取响应数据(G ET R ESPONSE) (18)8. 取随机数(G ET C HALLENGE) (19)三. 扩展命令 (20)1. 写入密钥(W RITE K EY) (20)2. 通用DES计算初始化(INIT_FOR_DESCRYPT) (22)3. 通用DES计算(DES C RYPT) (24)4. 应用解锁(A PPLICATION U NBLOCK) (27)5. MAC1计算(INIT_SAM_FOR_PURCHASE) (29)6. 校验MAC2(CREDIT_SAM_FOR_PURCHASE) (32)四. 应用流程 (34)1. 全国密钥管理中心洗卡 (34)2. 消费交易流程 (35)五. 安全特性 (37)1. 密钥装载 (37)2. 密钥访问 (37)3. 密钥属性 (38)4. 加密算法描述 (39)六. 状态码 (41)附录A 命令清单 (44)附录B 卡片中的基本数据文件 (45)一.文件结构PSAM卡用于商户POS、网点终端、直联终端等端末设备上,负责机具的安全控管。

PSAM卡具有一定的通用性。

经过个人化处理的PSAM卡能在不同的机具上使用。

PSAM卡支持多级发卡的机制,各级发卡方在卡片主控密钥和应用主控密钥的控制下创建文件和装载密钥。

附件:银行IC 卡联合试点密钥管理系统总体方案(试行稿)中国人民银行1999年7 月第一部分:密钥管理体系目录一、设计原则1二、安全机制2 1安全体系结构----------------------------------------------------------------2 2全国密钥管理总中心------------------------------------------------------5 1)密钥替换---------------------------------------------------------------------5 2)全国密钥管理总中心主控母卡------------------------------------------6 3)二级机构母卡---------------------------------------------------------------7 4)PSAM洗卡------------------------------------------------------------------8 3二级密钥管理中心--------------------------------------------------------10 1)密钥替换--------------------------------------------------------------------11 2)成员行发卡母卡-----------------------------------------------------------11 4成员银行--------------------------------------------------------------------13 1)专用密钥的产生-----------------------------------------------------------14 2)密钥管理方式--------------------------------------------------------------15 3)PSAM二次发卡-----------------------------------------------------------16 4)密钥服务--------------------------------------------------------------------16 三、发卡流程18 1母卡发卡流程--------------------------------------------------------------18 2PSAM卡发卡流程--------------------------------------------------------183顾客卡发卡流程--------------------------------------------------------- -19四、P SAM卡21五、密钥管理加密机21 1主要功能-------------------------------------------------------------------22 2外部接口-------------------------------------------------------------------22 1)硬件加密机初始化------------------------------------------------------22 2)传输密钥初始化---------------------------------------------------------22 3)获得指定次主密钥状态------------------------------------------------22 4)列密钥清单---------------------------------------------------------------23 5)产生随机数---------------------------------------------------------------23 6)产生次主密钥------------------------------------------------------------23 7)装载次主密钥------------------------------------------------------------23 8)取次主密钥---------------------------------------------------------------23 9)加密到处分散结果------------------------------------------------------23 10)分散次主密钥------------------------------------------------------------23 11)产生MAC---------------------------------------------------------------- 23 12)验证MAC-----------------------------------------------------------------23 13)验证TAC------------------------------------------------------------------24 14)输出加密机运行日志---------------------------------------------------24 六、密钥管理办法24 1安全管理策略------------------------------------------------------------- 24 1)管理机构--------------------------------------------------------------------242)操作管理-------------------------------------------------------------------24 3)业务培训-------------------------------------------------------------------25 4)管理文档化----------------------------------------------------------------25 5)应急措施-------------------------------------------------------------------25 2具体办法------------------------------------------------------------------ 26 附录A 名词解释27一、设计原则在银行IC卡联合试点中,密钥的安全控制和管理,是应用系统安全的关键,《密钥管理系统设计方案》遵循《中国金融集成电路(IC)卡规范(V1。

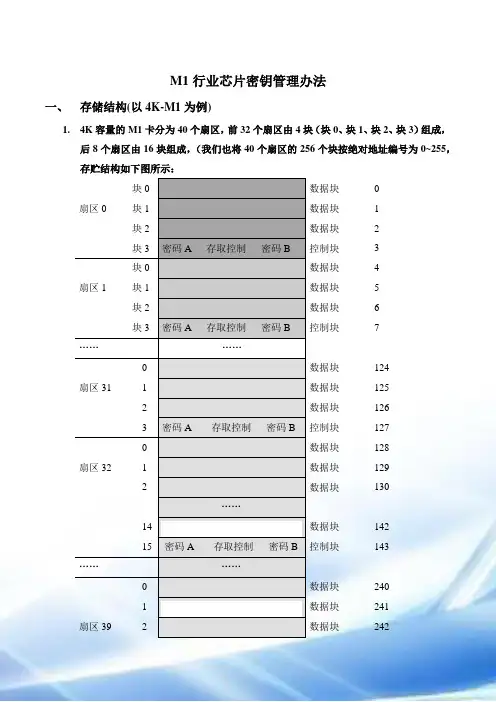

M1行业芯片密钥管理办法一、存储结构(以4K-M1为例)1.4K容量的M1卡分为40个扇区,前32个扇区由4块(块0、块1、块2、块3)组成,后8个扇区由16块组成,(我们也将40个扇区的256个块按绝对地址编号为0~255,存贮结构如下图所示:块0 数据块0扇区0 块1 数据块 1块2 数据块 2块3 密码A 存取控制密码B 控制块 3块0 数据块 4扇区1 块1 数据块 5块2 数据块 6块3 密码A 存取控制密码B 控制块7…………0 数据块124扇区31 1 数据块1252 数据块1263 密码A 存取控制密码B 控制块1270 数据块128扇区32 1 数据块1292 数据块130……14 数据块14215 密码A 存取控制密码B 控制块143…………0 数据块2401 数据块241扇区39 2 数据块242……14 数据块25415 密码A 存取控制密码B 控制块2552.第0扇区的块0(即绝对地址0块),它用于存放厂商代码等,已经固化,不可更改。

3.0扇区块1、块2,0-31扇区的块0-块2,32-39扇区的块0-块14为数据块,可用于存贮数据。

数据块可作两种应用:★用作一般的数据保存,可以进行读、写操作。

★用作数据值,可以进行初始化值、加值、减值、读值操作。

4.0-31扇区的第3块,32-39扇区的15块为控制块,包括了密码A、存取控制、密码B。

具体结构如下:A0 A1 A2 A3 A4 A5FF 07 80 69B0 B1 B2 B3 B4 B5密码A(6字节)存取控制(4字节)密码B(6字节)5.每个扇区的密码和存取控制都是独立的,可以根据实际需要设定各自的密码及存取控制。

存取控制为4个字节,共32位,扇区中的每个块(包括数据块和控制块)的存取条件是由密码和存取控制共同决定的,在存取控制中每个块都有相应的三个控制位,定义如下:块0 C10 C20 C30块1 C11 C21 C31块2 C12 C22 C32块3 C13 C23 C33三个控制位以正和反两种形式存在于存取控制字节中,决定了该块的访问权限(如进行减值操作必须验证KEY A,进行加值操作必须验证KEY B,等等)。

可编辑修改精选全文完整版IC卡密码配置说明一、说明1.1 IC卡密码IC卡用做消费用途时,必须保证IC卡内数据的安全性,防止被其他人随意读写卡内数据,修改其卡内金额。

IC卡读写时要验证IC卡密码,只有验证通过才能对IC卡内的数据进行读写。

从IC卡厂家采购回来的IC卡都有密码。

但密码默认是“255 255 255 255 255 255”(FF FF FF FF FF FF),所以,在IC卡用作消费用途前,应把出厂的默认密码修改,这样才能保证消费系统的安全性。

注意:由于IC卡密码是IC卡读写的依据,所以必须小心处理IC卡密码的更改。

强烈建议:IC卡密码只需要定义一个就足够,无需要根据不同的使用单位定义多个IC卡密码。

否则,容易把各单位的密码混淆,用户单位再购买卡时若加密了与原来不同的密码时将无法使用。

不同单位的IC卡密码相同也不影响使用,只要另一个密码(单位密码)不相同就行(请参见下面“单位密码”部分说明)。

1.2 单位密码由于IC卡密码是IC卡读写的依据,频繁的更改密码或定义多个IC卡密码并不是一个好的方案。

对于消费系统供应商来说,最好只定义一个IC卡密码,然后再根据不同的使用单位,让使用单位定义其单位密码。

当使用单位A 定义了属于该单位独有的单位密码后,那么,单位A 发的IC消费卡,则不能在其他单位使用。

就算其他单位的IC卡密码与单位A 的IC卡密码相同,但由于其单位密码不相同,单位之间的IC消费卡是不能混用的。

消费系统使用单位所定义的单位密码将存放在其消费系统的数据库中,只需要输入一次,以后将会保存。

注意:IC卡密码和单位密码一旦确定,就不能再修改了1.3 IC卡区号(IC卡型号:S50)每张IC卡内部都分为16个区,区号是从0 至15,一般使用的是1 至15 区,0区一般不用。

消费系统不需要使用IC卡内全部的区,一般只用8个区就足够了。

用户在使用IC卡时,可以选择任8个区来加密使用,其他区可留给其他系统使用。

中国金融集成电路(IC)卡密钥体系管理规范目次前言 (5)1范围 (6)2规范性引用文件 (6)3术语和定义 (6)4缩略语 (8)5金融IC卡密钥概述 (8)5.1密钥类型 (8)5.2相关机构的密钥管理职责 (8)6认证中心根密钥管理要求 (9)6.1基本要求 (9)6.2根密钥生命周期管理要求 (9)6.3密钥泄露的应急处理 (11)6.4发卡机构证书管理要求 (11)6.5物理环境要求 (11)6.6人员管理要求 (12)6.7安全审计要求 (13)6.8文档配备要求 (14)7发卡机构密钥管理要求 (14)7.1管理机构形式 (14)7.2发卡机构非对称密钥生命周期管理要求 (14)7.3发卡机构对称密钥管理要求 (16)7.4 IC卡密钥生命周期管理要求 (17)7.5密钥泄露的应急处理 (17)7.6物理环境要求 (18)7.7人员管理要求 (18)7.8安全审计要求 (19)7.9文档配备要求 (20)8收单机构密钥管理要求 (20)8.1收单机构注册要求 (20)8.2证书申请 (21)8.3密钥验证 (21)8.4密钥传输 (21)8.5密钥导入 (21)8.6密钥存储 (21)8.7密钥更新 (21)8.8密钥撤销 (21)8.9其他要求 (22)附录A (资料性附录)认证中心根密钥有效期延期说明以及对发卡机构和收单机构的影响 (23)前言本规范规定了与金融IC卡密钥体系管理相关的各机构,包括认证中心、发卡机构、收单机构在密钥管理方面应当符合的要求,是各机构开展金融IC卡密钥体系管理工作的依据。

本规范是中国人民银行监管相关机构金融IC卡密钥体系管理工作的依据。

本规范由中国人民银行制定与修订。

中国金融集成电路(IC)卡密钥体系管理规范1 范围本规范规定了中国金融集成电路(IC)卡密钥体系的管理规则及安全策略要求。

本规范用于指导金融IC卡密钥管理及密钥使用机构,包括管理根密钥的认证中心、管理发卡机构密钥和IC卡密钥的发卡机构,以及使用认证中心公钥证书的收单机构对于密钥体系的管理。

交通运输行业有了密钥管理安全认证统一平台2013年03月新闻中华人民共和国交通运输部2013-03-08 00:07:40来源: 交通运输部有0人参与日前,国家密码管理局正式发文,交通运输行业密钥管理与安全认证系统通过国家安全性审查,可以正式面向全行业提供密钥和安全认证服务。

这将进一步强化交通运输行业信息化应用领域的系统安全和数据安全,提高交通运输服务和管理中各参与方身份认证的可靠性和可信性,并为不停车收费、公交“一卡通”、车辆和船舶跟踪与认证、物联网应用中的标识识别等提供相关服务。

该系统从全行业应用和服务的角度,整体规划各类业务系统中需要用到的密钥及证书,成为交通运输行业统一的安全认证平台。

联网收费密钥管理及安全认证服务系统收藏本文分享引言本文通过对收费公路密钥管理及安全认证服务系统的功能描述、系统架构与部署、系统软件的设计,建立跨省市联网收费公共数据服务和管理系统,为实现国家高速公路联网电子收费提供安全保证的支持,为实现跨区域联网收费数据的互连互通,为实现跨运营商、跨省域的通行费结算提供数据安全保障。

系统功能密钥管理系统作为高速公路安全支付体系、网络信任体系的基础和核心,是密钥管理与安全认证系统建设的重点。

安全电子支付系统是面向高速公路跨省市区域联网电子收费系统,以用户工C卡和电子标签为电子交易的载体,建立相对完善的跨区域联网电子收费的安全支付体系。

为交通运输部建设全国统一的联网电子收费密钥管理系统,为区域联网电子不停车收费应用示范提供密钥分发管理和收费交易的安全认证服务,确保电联网电子收费系统的交易安全,实现电子收费系统的跨行政区域(运营商)运行。

网络信任系统则通过构建基于PKI技术的信任环境,为高速公路跨区域联网电子收费系统、出行信息服务及路网管理与应急处置系统提供安全、可信、可控、可管的统一支撑环境,为收费公路(交通行业)的网络、应用实体和服务资源等有效解决安全数据传输、身份认证、授权管理和责任认定等问题。

四川省农村信用社IC卡系统操作手册(ver 2.0.0)2013年09月第一章概述蜀信IC卡是四川省农村信用社发行的符合中国人民银行PBOC2.0标准,带有IC芯片的银行卡,是19位银联借记卡的一个品种,持卡人可在发卡机构营业网点、境内外带有中国银联标识的特约商户、自动柜员机(ATM)和多媒体等自助机具上使用,是以人民币结算的金融支付工具,该卡不需担保且不能透支,持卡人须先存款后使用。

蜀信IC 卡业务的办理应不改变现有借记卡体系,也不改变客户办卡流程;业务范围除目前磁条卡的所有功能外,主要新增了小额支付业务(包括电子现金的圈存、脱机消费、脱机退贷、联机退货以及销卡圈提等)。

第二章操作说明一、角色安排1、省联社银行卡中心业务操作员—提出制卡申请2、网点柜面操作人员—执行IC卡柜面交易3、授权人员—执行IC卡业务各项授权交易二、操作说明交易说明1.1 交易菜单金融IC卡前台核心业务菜单位于SC6000系统菜单下,菜单名为“43 IC卡系统”参见以下界面:在“43 IC卡系统”下面分两部份:“01 卡管理”和“02 电子现金”光标移到“01 卡管理”上回车,屏幕出现卡管理的交易菜单,如下图:1.2 制卡申请43011.2.1交易说明省联社银行卡中心提出制卡要求(下达制卡订单,此交易不对网点开放)。

1.2.2交易界面前台界面:1.2.3操作说明1. 柜员录入产品号(选择银行卡种类),制卡类型和制卡数量。

2. 如果制卡类型为1,则输入客户信息文件名称。

3. 柜员授权后提交交易。

1.2.4凭证使用说明制卡申请使用单式《通用凭证》1.3 制卡订单查询43031.3.1 交易说明制卡申请人根据订单号查询制卡订单执行状态,显示信息包括制卡产品、制卡类型、制卡数量、制卡任务执行状态(本交易不对网点开放,由省联社银行卡中心操作)。

1.3.2 交易界面前台界面1.3.3 操作说明输入订单号后提交即可。

1.3.4凭证使用说明本交易无需打印1.4 预制卡发卡43061.4.1交易说明预制卡发卡是将申请持卡人信息与卡信息关联,建立客户申请应用的银行账户并修改卡片状态的过程。

建设事业IC卡密钥管理系统的申请安装工作流程一、审批城市用户向建设部IC卡应用服务中心提出加盖公章的申请(见附件1),并填写《建设事业IC卡密钥管理系统应用城市申报表》和《密钥系统应用城市相关人员信息报备表》(见附件2),经建设部IC卡应用服务中心报上级主管单位审批后给予批复(需5个工作日完成)。

二、签订协议1、城市用户和部IC卡应用服务中心签署保密协议,明确承担的保密责任和义务。

2、城市用户和部IC卡应用服务中心签署合作协议,确定《建设事业IC卡密钥管理系统》和密钥母卡、ISAM卡、PSAM卡、多功能用户卡、加密机、读写器等产品的订购数量。

在城市用户确认了相关内容并加盖公章发至服务中心后,服务中心需2个工作日完成。

三、付款城市用户按合同支付款项,服务中心组织生产(需7个工作日后才能供货)。

四、提出需求服务中心向城市用户下发关于“卡结构的确认函”(见附件3),城市用户根据自身情况向服务中心提出具体需求及系统修改的申请并加盖公章,交服务中心报上级主管单位审批后由服务中心实施(需3个工作日)。

(建设事业密钥系统能满足公交的基本需求,原则不允许删改,如有特殊需求需报部相关部门审批。

)五、安装在城市用户发出“卡结构确认书”后(见附件4),服务中心下发关于“安装密钥系统的有关要求”(见附件5),城市用户做好相应的准备,函告服务中心安装密钥的时间(需提前10个工作日)。

服务中心函告城市用户发卡具体时间和相关要求(见附件6)并安排技术人员进行系统安装、培训、测试。

双方签署安装确认书。

备注:上述所列时间均为建设部IC卡应用服务中心工作流程中的所需时间,不含城市用户在办理相关手续时自身所需时间。

申请密钥管理系统:联系办法:010—联系人:申绯斐技术咨询:联系办法:010—联系人:杜昊附件1关于申请使用“建设事业IC卡密钥管理系统”的报告建设部IC卡应用服务中心:1、介绍应用城市的IC卡情况,准备应用的领域;2、目前应用领域的状况;3、项目规模、发展规划;4、拟选定技术产品概况;按照建设部《建设事业IC卡应用技术》国家行业标准要求,(申请单位)决定申请使用建设事业IC卡密钥管理系统及安全认证卡。

金融行业密钥基础知识1密钥管理SJL05金融数据加密机采用三级密钥管理方法(遵循ANSI X9.17标准),其密钥层次如下图:图1.1 密钥层次1.1 各种密钥在密钥层次中的作用1.1.1本地主密钥(Local Master Key)又称主机主密钥(Master Key),主要用来保护它下一级的区域主密钥(Zone Master Key)(银行主密钥(Bank Master Key)、终端主密钥(Terminal Master Key))。

当区域主密钥需要导出或保存到加密机以外时,通常需要用本地主密钥(或衍生的密钥对)加密区域主密钥。

这一点在RACAL系列的加密机中有最好的体现,在RACAL加密机中,区域主密钥都由主机主密钥加密存放于主机数据库中,加密机不保存区域主密钥。

1.1.2区域主密钥主要有两种,一种是金卡中心与成员行之间的传输密钥(通常称为银行主密钥),另一种是成员行主机与ATM或POS之间的传输密钥(通常称为终端主密钥)。

它主要用来加密下一层次的数据密钥(如:PIK、MAK)。

1.1.3数据加密密钥(Date Encrypt Key)又称工作密钥(Working Key),是最终用于加密传输数据的密钥,其上层两种密钥可以称为密钥加密/交换密钥(Key Encrypt/Exchange Key,简称KEK)。

数据密钥一般分为两种,一种是用来加密PIN的密钥称为PIK(Pin Key),另一种是用来计算MAC 的密钥称为MAK(Mac Key)。

1.2 各种密钥的注入与分发1.2.1本地主密钥通常由各成员行(或下属机构)采用加密机前面板上的键盘或直接通过IC卡注入到加密机中,各成员行的本地主密钥各不相同。

一般本地主密钥的注入都由成员行的三位高层领导注入,三人分别保存一部分密钥(密钥分量Component),三部分密钥可以在加密机中以一定的算法(异或)合成为最终的本地主密钥(或通过衍生(Derive)生成密钥对)。

金融IC卡应用业务需求书一、基本的管理与规定密钥管理1.总行密钥管理系统中各类交易所需的主控密钥,由总行负责生成,各类主控密钥的作废和替换也由总行负责;主控密钥存储采用硬件加密机的形式,主控密钥备份采用密码封的形式,由总行负责保管。

2.总行每次订购空白IC卡所带的生产商母卡和全行的主控母卡、认证母卡、洗卡母卡、PSAM卡等由总行负责保管。

3.各类商户POS终端、柜面终端、直联终端等端末设备上所使用的PSAM卡,经总行批准后,根据各发卡行的需要统一制作和发放。

密码管理1.IC卡的密码分为:备付金存款主账户的个人交易密码、芯片上各账户(各专用账户和电子存折)的个人交易密码二部分,密码均为六位数。

2.芯片上各账户的个人交易密码(初始密码相同)由单独的发卡管理系统生成;备付金存款主账户和芯片上各账户的个人交易密码均不相同。

3.持卡人使用IC卡支付时的一切收付款项分别在其各自的账户内办理结算,无论是联(脱)机交易均可免示身份证件。

发卡机构依据个人交易密码(电子钱包除外)等电子信息为持卡人办理的圈存、圈提、取款、转账和消费结算等各类交易所产生的电子信息记录,均为该项交易的有效凭证。

使用电子钱包所产生的POS交易凭证是商户与银行的对账依据,可不向持卡人提供。

4.持卡人如遗忘芯片上的个人交易密码,发卡机构不办理密码的查询,持卡人须凭卡和本人身份证件到发卡机构及其指定的储蓄网点柜面办理密码更换(重置)手续。

5.卡片损坏,只能办理换卡手续,磁条上备付金存款主账户的交易密码不变;芯片上存款账户的交易密码须重置,重置密码须在发卡机构及其指定的储蓄网点柜面办理,并经二级(科级)权限授权;芯片换卡须请持卡人*天(含)后来行取卡,芯片上各存款账户的余额一律以银行账户余额为准。

发卡规定1.持卡人在申领IC卡时须在发卡机构开立备付金存款主账户(同时开设电子存折和电子钱包账户)并可随时续存;2. 备付金存款主账户的开立与个人储蓄账号的开立规定一致。

引言《中国金融集成电路(IC)卡规范》第1部分:卡片规范包括以下主要内容:──机电接口、逻辑接口和传输协议。

用于卡和终端间的信息交换。

本篇参照采用了ISO 7816第1至第3部分并与EMV’96-支付系统集成电路卡规范的第1部分等同。

──数据元和命令集。

定义了金融应用中所使用的一般数据元、命令集和对终端响应的基本要求。

金融应用中所需的专用命令在《中国金融集成电路(IC)卡规范》第2部分:应用规范中定义。

──应用选择。

定义了卡和终端完成应用选择的处理过程,并规定了与卡中此过程相关的数据文件的逻辑结构。

此部分与EMV’96-支付系统集成电路卡规范的第3部分等同。

──安全机制。

定义了金融应用中有关安全的总体要求、加密算法和安全机制。

应用安全特征和设备要求在《中国金融集成电路(IC)卡规范》第2部分:应用规范中定义。

1.范围《中国金融集成电路(IC)卡规范》第1部分:卡片规范适用于由银行发行或接受的金融IC卡。

其使用对象主要是与金融IC卡应用相关的卡片设计、制造、管理、发行、受理以及应用系统的研制、开发、集成和维护等部门(单位),也可以作为其它行业IC卡应用的参考。

2.参考资料EMV’96:1996 支付系统的集成电路卡规范EMV’96:1996 支付系统的集成电路卡应用规范EMV’96:1996 支付系统的集成电路卡终端规范FIPS Pub 180-1:1995 安全哈什标准IEC 512-2:1979 机电设备机电器件规范第2部分:触点电阻测试、绝缘测试和电压测试ISO 639:1988 名称及语言表示代码GB 2659:1994 世界各国和地区名称代码(ISO 3166:1993)GB/T 12406:1996 表示货币和资金的代码(ISO 4217:1995)GB/T 15120.1 识别卡记录技术第1部分:凸印 (ISO/IEC7811-1:1992)GB/T 15120.3 识别卡记录技术第3部分:ID-1型卡上凸印字符的位置 (ISO/IEC 7811-3:1992)SJ/S 9028 识别卡金融交易卡 ISO/IEC 7813:1990GB/T 16649.1:1996 识别卡带触点的集成电路卡第1部分:物理特性(ISO/IEC 7816-1:1987)GB/T 16649.2:1996 识别卡带触点的集成电路卡第2部分:触点的尺寸和位置(ISO/IEC 7816-2:1988)GB/T 16649.3:1996 识别卡带触点的集成电路卡第3部分:电信号和传输协议(ISO/IEC 7816-3:1989)ISO/IEC 7816-3:1992 识别卡带触点的集成电路卡第3部分:电信号和传输协议修订稿1:T=1,异步半双工块传输协议ISO/IEC 7816-3:1994 识别卡带触点的集成电路卡第3部分:电信号和传输协议修订稿2:协议类型选择(国际标准草案) ISO/IEC 7816-4:1995 识别卡带触点的集成电路卡第4部分:行业间交换用命令ISO/IEC 7816-5:1994 识别卡带触点的集成电路卡第5部分:应用标识符的编号系统和注册程序ISO/IEC 7816-6:1995 识别卡带触点的集成电路卡第6部分:行业间数据元(国际标准草案)ISO 8731-1:1987 银行业务已批准的报文鉴别算法第1部分:DEA ISO 8372:1987 信息处理 64位块加密算法的运算方法GB/T 16263:1996 信息技术开放系统互联抽象语法表示1(ASN.1)的基本编码规则(ISO/IEC 8825:1990) GB/T 15150:1996 产生报文的银行卡交换报文规范金融交易内容(ISO 8583:1987)ISO 8583:1993 产生报文的银行卡交换报文规范金融交易内容GB/T 15273 信息处理八位单字节代码型图型字符集(ISO8859:1987)ISO/IEC 9796-2 信息技术安全技术报文恢复的数字签名方法第2部分:使用哈什函数的机制ISO/IEC 9797:1993 信息技术安全技术使用块加密算法进行加密检查的数据完整性机制ISO/IEC 10116:1993 信息技术 n位块加密算法的运算方法ISO/IEC 10118-3:1996 信息技术安全技术哈什函数第3部分:专用哈什函数ISO/IEC 10373:1993 识别卡测试方法中国人民银行《银行IC卡规范需求说明书》(1997.1)3.定义以下定义适用于本规范:3.1块 Block包含两个或三个域(头域、信息域、尾域)的字符组。

金融IC卡类项目密钥灌装实施流程

恒宝股份有限公司

二零一四年一月

版本修订说明

1、分公司:

(1)分公司发起密钥灌装流程,并提前以邮件通知项目经理;

(2)分公司协调客户提前准备好生产验证数据,密钥灌装结束后可以及时验证密钥正确性。

否则无法保证密钥灌装后,

能够马上安排正式生产。

(3)分公司填写《访客参观维修备案登记表》。

表格要在密钥灌装日期的上周六前提供给工艺技术部经理(马道平),

来完成在安全事务部的备案。

(其它招待申请按照以前要求

走流程)

(4)客户提供加密机方式处理流程:

●客户加密机的接收

客户加密机直接寄给生产中心工艺技术部个人化产品经理,

并由个人化产品经理负责提供加密机签收单(托管)。

收到

加密机后通过邮件的方式通知项目经理、分公司、应用研发

部等。

●客户加密机的归还:

客户提出归还加密机,分公司将邮寄地址、联系人和联系电

话等信息以邮寄发给工艺技术部个人化产品经理,由个人化

产品经理负责安排邮寄,分公司负责协调客户提供加密机签

收单(归还)。

根据分公司的确认,个人化产品经理通过邮

件的方式通知项目经理,分公司,应用研发部等。

2、项目经理:

●项目经理协助分公司跟客户沟通,填写《金融类密钥灌装(维

护)确认表》;

●《金融类密钥灌装(维护)确认表》项目经理同时发给个人化

产品经理和应用开发部门;

3、工艺技术部:

●工艺技术部经理:协调密钥小组来完成密钥的灌装。

并根据

密钥灌装的形式做好加密机交接工作以及密钥灌装人员的

安排。

●个人化产品经理:根据项目经理《金融类密钥灌装(维护)

确认表》,来协助密钥小组进行密钥的灌装;协调软件室进

行工业化程序的调试。

4、应用开发部:

●应用开发部门根据《金融类密钥灌装(维护)确认表》来安排

工业化程序的准备,并协助软件室完成程序的调试。

5、密钥灌装完成后个人化产品经理将《金融类密钥灌装(维护)

确认表》发给项目经理,应用发开部和软件室和密钥经理等;

项目经理打印备案。

表一:

金融类密钥灌装(维护)确认表

银行名称:______________________

1、分公司通知项目经理“客户灌装密钥时间安排”;

2、灌装前,由客户填写“客户确认信息”栏;

3、灌装后,由恒宝密钥小组填写“恒宝密钥小组确认信息”栏,并第一时间反馈项目经理,

确认、存档;

表二:

访客参观维修备案表

部门:填表日期:年月日□参观

安全经理签字:备案部门经理审核:填单人:

注:

1.来客是指第三方审计人员、客户、设备安装维修人员。

2.各部门在每周六将下一周内由本部门联系接待的来客参观(维修)的相关信息填入本表,报安全事务部备案。

表三

加密机签收单

今收到如下物料:托管□归还□

单位:

用户签名:

日期:。