Linux操作系统第12章 网络信息安全

- 格式:ppt

- 大小:484.00 KB

- 文档页数:20

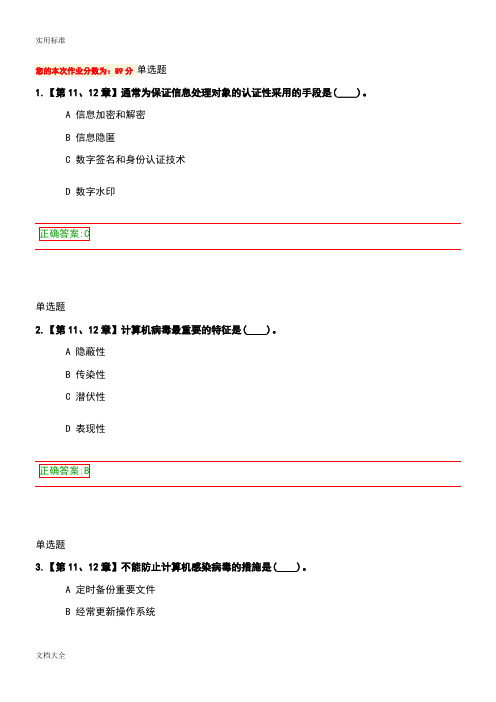

您的本次作业分数为:89分单选题1.【第11、12章】通常为保证信息处理对象的认证性采用的手段是(____)。

• A 信息加密和解密• B 信息隐匿• C 数字签名和身份认证技术• D 数字水印•单选题2.【第11、12章】计算机病毒最重要的特征是(____)。

• A 隐蔽性• B 传染性• C 潜伏性• D 表现性•单选题3.【第11、12章】不能防止计算机感染病毒的措施是(____)。

• A 定时备份重要文件• B 经常更新操作系统• C 除非确切知道附件内容,否则不要打开电子邮件附件• D 重要部门的计算机尽量专机专用,与外界隔绝•单选题4.【第11、12章】某病毒利用RPCDCOM缓冲区溢出漏洞进行传播,病毒运行后,在%System%文件夹下生成自身的拷贝nvchip4、exe,添加注册表项,使得自身能够在系统启动时自动运行。

通过以上描述可以判断这种病毒的类型为(____)。

• A 文件型病毒• B 宏病毒• C 网络蠕虫病毒• D 特洛伊木马病毒•单选题5.【第11、12章】计算机病毒的实时监控属于(____)类的技术措施。

• A 保护• B 检测• C 响应• D 恢复•单选题6.【第11、12章】安全扫描可以(____)。

• A 弥补由于认证机制薄弱带来的问题• B 弥补由于协议本身而产生的问题• C 弥补防火墙对内网安全威胁检测不足的问题• D 扫描检测所有的数据包攻击,分析所有的数据流•单选题7.【第11、12章】在目前的信息网络中,(____)病毒是最主要的病毒类型。

• A 引导型• B 文件型• C 网络蠕虫• D 木马型•单选题8.【第11、12章】传统的文件型病毒以计算机操作系统作为攻击对象,而现在越来越多的网络蠕虫病毒将攻击范围扩大到了(____)等重要网络资源。

• A 网络带宽• B 数据包• C 防火墙• D LINUX•单选题9.【第11、12章】相对于现有杀毒软件在终端系统中提供保护不同,(____)在内外网络边界处提供更加主动和积极的病毒保护。

Linux系统的安全性和常见安全问题解析Linux操作系统是一种广泛应用于各种设备和服务器的开源操作系统。

由于其开放性和安全性,Linux系统在许多领域被广泛使用。

本文将对Linux系统的安全性和常见安全问题进行解析。

一、Linux系统的安全性Linux系统之所以被认为是安全的,有以下几个原因:1. 开源性:Linux系统的源代码是公开的,任何人都可以审查和修改它。

这样的开放性使得漏洞和安全问题可以更快地被发现和修复。

2. 权限管理:Linux系统采用了严格的权限管理机制,通过用户和组的设置来限制不同的用户对系统资源的访问。

只有拥有相应权限的用户才能执行敏感操作,其他用户则无法干扰系统的安全。

3. 读写权限:Linux系统通过对文件和目录的读写权限进行控制来保护系统的安全。

只有具有相应权限的用户才能对文件进行操作,其他用户只能读取或执行文件。

4. 隔离性:Linux系统通过使用虚拟化技术和容器化技术来实现不同应用之间的隔离。

这样一来,即使一个应用程序被攻击,其他应用程序和系统依然可以保持安全。

二、常见安全问题及解决方法尽管Linux系统相对较为安全,但仍然存在一些常见的安全问题,需要我们关注和解决。

1. 弱密码:一个常见的安全问题是用户设置弱密码。

为了避免这个问题,用户应该设置包含大小写字母、数字和特殊字符的复杂密码,并定期更换密码。

2. 漏洞利用:即使Linux系统经常进行更新和修复,仍然存在一些漏洞可能被黑客利用。

为了解决这个问题,用户应该始终保持系统更新,并安装常见的安全补丁。

3. 权限不当:一个常见的错误是给予用户过多的权限,从而可能导致系统被攻击或滥用。

用户和管理员应该根据需要来分配权限,并定期审查和更新权限设置。

4. 网络攻击:Linux系统可能会受到来自外部网络的攻击,如DDoS攻击、端口扫描等。

为了防止这类攻击,用户应该启用防火墙、网络入侵检测系统等安全措施。

5. 病毒和恶意软件:虽然Linux系统相对于Windows系统来说更不容易受到病毒和恶意软件的感染,但仍然需要安装杀毒软件和定期进行系统扫描。

Linux服务器和网络安全技术的详解Linux是一种开源的操作系统,因其稳定性和安全性被广泛应用于服务器系统中。

作为一名拥有Linux服务器的运维人员,在日常工作中,除了维护服务器的正常运行,还需要不断学习和更新网络安全技术,以保证服务器的安全性。

Linux服务器的概述Linux服务器是一种基于Linux操作系统搭建的服务器系统,包括硬件设备和软件系统两部分。

与传统的Windows服务器相比,Linux服务器具有更高的安全性和稳定性,因为Linux操作系统本身就具有更强的安全性。

此外,Linux服务器还允许用户自由定制服务器的配置,包括安装软件、服务、应用程序等,以满足不同的需求。

Linux服务器的优势稳定性: Linux操作系统的设计理念和架构决定了其具有更高的稳定性和可靠性。

Linux基于分层的设计,将不同的功能模块分开实现,不同的进程之间采用IPC进行通信,这样能够有效隔离不同的模块,防止系统出现致命错误。

此外,Linux还具有更好的内存管理和资源分配能力,能够有效避免出现OOM等问题。

可定制性: Linux服务器允许用户自由定制系统配置,包括内核、驱动、应用程序、服务等,以便更好地满足不同的需求。

此外,用户还可以根据需要配置虚拟机、容器等技术,提高资源利用率。

安全性: Linux作为一种开源的操作系统,拥有众多开发者参与其中,不仅能够及时发现漏洞,而且能够尽快修复问题。

此外,Linux具有更好的文件权限控制、系统日志管理以及网络连接控制等安全机制,可以有效避免机器被黑客攻击。

网络安全技术网络安全技术是指保护计算机网络不受恶意攻击或其他各种威胁的技术。

随着网络黑客的日益猖獗,网络安全技术也越来越重要。

以下介绍几种常见的网络安全技术。

防火墙:防火墙是一种网络安全设备,用于控制网络之间流量的传输,防止恶意攻击。

防火墙可以控制入站和出站流量,可以监视网络连接、过滤IP地址和端口、日志记录等。

Linux系统自带iptables防火墙功能,也可以使用其他商业防火墙产品。

213 把消息发送到Windows 主机。

为了使用这个选项,必须在运行“./configure ”脚本时使用--enable-smbalerts 选项。

下面是一些输出配置例子。

//使用默认的日志方式并把报警发给syslog#./snort –c snort.conf –l ./log –s –h 192.168.0.1/24//使用二进制日志格式和smb 报警机制#./snort –c snort.conf –b –M WORK -STATIONS上述例子均以局域网(以太网)背景进行说明,不过,这些命令在广域网上同样有效。

12.5.4 配置Snort 规则Snort 最重要的用途是作为网络入侵检测系统,其具有自己的规则语言。

从语法上看,这种规则语言非常简单,但是对于入侵检测来说其足够强大,并且有厂商及Linux 爱好者的技术支持。

读者只要能够较好地使用这些规则,就将能较好地保证Linux 网络系统的安全。

下面将介绍Snort 规则集的配置和使用。

//创建snort 的配置文件,其实就是把snort 的默认配置文件复制到用户的主目录(在本例中为“/home/user1”),并作一些修改# cd /home/user1/snort-2.4.0# ls -l snort.conf-rw-r--r--1 1006 100618253 Apr 8 12:04 snort.conf# cp snort.conf /root/.snortrc//对“/root/.snortrc ”的修改,可以设置RULE _PATH 值为“/usr/local/snort/rules ”,在文件的最后部分,对规则文件行首去掉或加上注释符(用“#”表示)var RULE _PATH /usr/local/snort/rules#=========================================# Include all relevant rulesets here## shellcode, policy, info, backdoor, and virus rulesets are# disabled by default. These require tuning and maintance.# Please read the included specific file for more information.#========================================include $RULE _PATH/bad-traffic.rules//包含对非法流量的检测规则 include $RULE _PATH/exploit.rules //包含对漏洞利用的检测规则include $RULE _PATH/scan.rules //包含对非法扫描的检测规则include $RULE _PATH/finger.rules //包含对finger 搜索应用的检测规则include $RULE _PATH/ftp.rules //包含对ftp 应用的检测规则include $RULE _PATH/telnet.rules//包含对telnet 远程登录应用的检测规则 include $RULE _PATH/smtp.rules //包含对smtp 邮件发送应用的检测规则include $RULE _PATH/rpc.rules //包含对远程调用应用的检测规则include $RULE _PATH/rservices.rules //包含对远程服务进程应用的检测规则include $RULE _PATH/dos.rules //包含检测拒绝服务攻击的规则include $RULE _PATH/ddos.rules //包含检测分布式拒绝服务攻击的规则include $RULE _PATH/dns.rules //包含对dns 域名服务应用的检测规则include $RULE _PATH/tftp.rules //包含对tftp 应用的检测规则。