加密机初始化说明

- 格式:doc

- 大小:527.00 KB

- 文档页数:2

ssl链路加密机操作手册第一章操作环境准备在使用SSL链路加密机之前,需要确保以下条件满足:1. 服务器硬件:确保服务器硬件符合操作要求,包括处理器、内存等配置。

2. 操作系统:选择适合的操作系统版本,并完成相关配置。

3. 客户端支持:确保客户端浏览器支持SSL协议,并进行相应配置。

第二章安装和初始化2.1 安装步骤a) 下载SSL链路加密机安装包,并解压到指定目录。

b) 执行安装包中的安装程序,按照提示完成安装过程。

2.2 初始化过程a) 打开安装目录下的初始化工具。

b) 进行设备初始化配置,包括设备密码、管理员账号等信息。

第三章配置SSL链路加密机3.1 系统配置a) 登录管理员账号,进入系统配置界面。

b) 配置系统的基本参数,如IP地址、子网掩码等。

3.2 证书管理a) 生成自签名证书,并将其导入SSL链路加密机。

b) 导入CA颁发的证书,并进行相应配置。

3.3 密钥管理a) 生成密钥对,并将其导入SSL链路加密机。

b) 对密钥进行管理和安全保护。

第四章 SSL链路加密4.1 SSL配置a) 登录管理员账号,进入SSL链路加密配置界面。

b) 配置SSL链路加密的相关参数,包括加密算法、证书选择等。

4.2 配置虚拟主机a) 添加虚拟主机,并为其分配SSL证书。

b) 配置虚拟主机的加密策略和安全选项。

4.3 应用部署a) 配置应用服务器,使其能够与SSL链路加密机进行通信。

b) 部署应用程序,并验证SSL链路加密效果。

第五章监控与维护5.1 监控配置a) 配置监控参数,包括日志记录、告警设置等。

b) 监控实时状态,及时发现并解决问题。

5.2 系统维护a) 定期备份SSL链路加密机相关数据。

b) 及时更新系统补丁,确保系统安全性。

5.3 故障排查与恢复a) 对系统故障进行排查,找出原因并采取相应措施。

b) 在故障发生后进行恢复操作,并进行相应的测试和验证。

第六章安全性考虑6.1 访问控制a) 配置访问权限,限制非授权人员的访问。

SHJ0902加密机使用手册广州江南科友科技股份有限公司2010-01目录第一章支付服务密码机简介 (4)1.1密码机的功能 (4)1.2密码机的技术特点 (4)1.3密码机的技术指标 (5)1.4密码机的外形结构 (5)第二章支付服务密码机的使用 (6)2.1密码机的配套清单 (6)2.2密码机的安装 (7)2.2.1安装步骤 (7)2.2.2密码机的初始化 (7)2.2.3注入密钥 (7)2.3密码机各部分的说明 (8)2.3.1IC卡插座 (8)2.3.2密钥销毁锁 (8)2.3.3机仓后部的锁 (8)2.3.4蜂鸣器 (8)2.4密码机的接口 (8)2.5注意事项 (9)第三章密钥管理哑终端使用说明 (10)3.1使用说明 (10)第四章加密机配置 (11)4.1设置加密机IP (11)4.2查看、添加和删除客户端IP (11)4.3设置加密常用设置 (12)4.4查看加密机IP地址、网关和子网掩码 (12)第五章超级管理员,管理员和维护权限 (13)5.1加密机权限分类 (13)5.2进入相应管理权限状态 (13)5.3超级管理员,管理员以及维护员的权限。

(13)5.3.1 超级管理员权限 (13)5.3.2 管理员权限 (13)5.3.3 维护员管理员权限 (14)5.5制作三种权限卡 (14)5.5.1 IC卡的格式化 (14)5.5.2超级管理员卡的制作 (15)4.5.3管理员权限卡的制作 (17)5.5.4维护员权限卡的制作 (18)第六章密钥注入 (19)6.1加载主密钥 (19)6.2注入功能密钥 (20)6.2.1产生随机的功能密钥 (20)6.2.2产生密钥命令FK。

(21)6.2.3明文分量类索引密钥注入 (22)附录 (24)附录1所有终端命令功能表 (24)附录2LMK表 (25)附录3密钥类型表 (27)第一章支付服务密码机简介支付服务密码机是用于银行卡网络系统的支持多进程的主机节点数据密码机,直接与主机相连接,以规定的协议通讯。

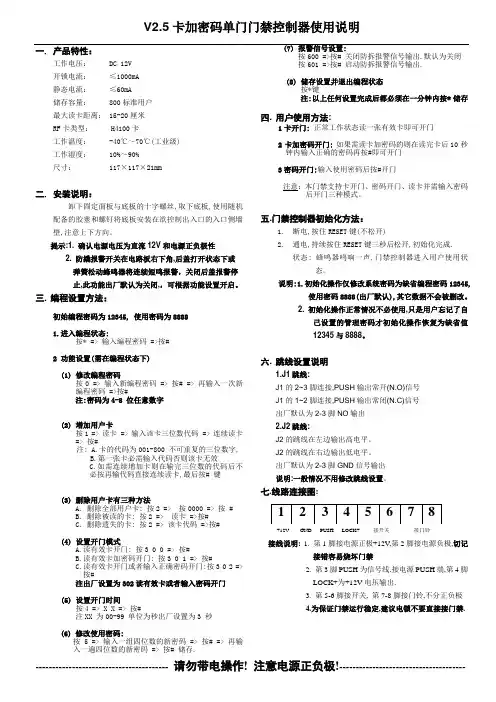

V2.5卡加密码单门门禁控制器使用说明---------------------------------------- 请勿带电操作! 注意电源正负极!--------------------------------------一. 产品特性:工作电压: DC 12V 开锁电流: ≤1000mA 静态电流: ≤60mA 储存容量: 800标准用户 最大读卡距离: 15-20厘米 RF 卡类型: H4100卡工作温度: -40℃~70℃(工业级) 工作湿度: 10%~90% 尺寸: 117×117×21mm二. 安装说明:卸下固定面板与底板的十字螺丝,取下底板,使用随机配备的胶塞和螺钉将底板安装在欲控制出入口的入口侧墙壁,注意上下方向。

提示:1. 确认电源电压为直流12V 和电源正负极性2. 防撬报警开关在电路板右下角,后盖打开状态下或 弹簧松动蜂鸣器将连续短鸣报警,关闭后盖报警停 止,此功能出厂默认为关闭,,可根据功能设置开启。

三. 编程设置方法:初始编程密码为12345, 使用密码为88881.进入编程状态:按* => 输入编程密码 =>按#2 功能设置(需在编程状态下)(1) 修改编程密码按0 => 输入新编程密码 => 按# => 再输入一次新编程密码 =>按#注:密码为4-8 位任意数字(2) 增加用户卡按1 => 读卡 => 输入该卡三位数代码 => 连续读卡 => 按#注: A.卡的代码为001-800 不可重复的三位数字,B.第一张卡必需输入代码否则该卡无效C.如需连续增加卡则在输完三位数的代码后不必按再输代码直接连续读卡,最后按# 键(3) 删除用户卡有三种方法A. 删除全部用户卡: 按2 => 按0000 => 按 #B. 删除被读的卡: 按2 => 读卡 =>按#C. 删除遗失的卡: 按2 => 该卡代码 =>按#(4) 设置开门模式A.读有效卡开门: 按3 0 0 => 按#B.读有效卡加密码开门: 按3 0 1 => 按#C.读有效卡开门或者输入正确密码开门:按3 0 2 => 按#注出厂设置为302读有效卡或者输入密码开门(5) 设置开门时间按4 => X X => 按#注XX 为00-99 单位为秒出厂设置为3 秒(6) 修改使用密码:按 5 => 输入一组四位数的新密码 => 按# => 再输入一遍四位数的新密码 => 按# 储存.(7) 报警信号设置:按600 =>按# 关闭防拆报警信号输出.默认为关闭 按601 =>按# 启动防拆报警信号输出.(8) 储存设置并退出编程状态按*键注:以上任何设置完成后都必须在一分钟内按* 储存四. 用户使用方法:1卡开门: 正常工作状态读一张有效卡即可开门2 卡加密码开门: 如果需读卡加密码的则在读完卡后10 秒钟内输入正确的密码再按#即可开门3密码开门:输入使用密码后按#开门注意:本门禁支持卡开门、密码开门、读卡并需输入密码后开门三种模式。

加密3000使用方法

加密3000是一种加密设备,通常用于保护数据的安全性。

它的

使用方法主要包括设置和操作两个方面。

首先,进行设置。

首先,您需要连接加密3000到您的计算机或

其他设备上。

然后,您需要按照设备说明书上的步骤进行初始化设置,包括设置管理员密码、设备密钥等。

在设置过程中,请务必牢

记您设置的密码和密钥,以确保日后能够正常操作设备。

其次,进行操作。

在正常使用加密3000时,您需要登录设备并

输入相应的密码或密钥。

一般情况下,您可以通过设备上的界面或

者连接的计算机软件进行操作,包括加密文件、解密文件、创建加

密存储空间等。

在操作过程中,请注意遵循设备说明书上的操作步骤,确保操作的正确性和安全性。

除了基本的设置和操作,您还需要注意以下几点:

1. 定期更新设备的固件和软件,以确保设备的安全性和稳定性。

2. 妥善保管设备和相关密码,避免丢失或泄露。

3. 在使用过程中,遇到问题及时查阅设备说明书或寻求相关技术支持。

总的来说,加密3000是一种用于保护数据安全的设备,正确的使用方法能够有效地提高数据的安全性和保密性。

希望这些信息能够帮助您更好地了解和使用加密3000。

ssl链路加密机操作手册一、简介SSL链路加密机是一款专为保障网络安全而设计的设备,它通过建立安全的SSL链路,实现数据加密传输,从而确保数据的安全性。

本操作手册旨在为用户提供关于SSL链路加密机的使用方法和注意事项,以帮助用户正确、安全地操作设备。

二、设备介绍1.设备外观和基本操作按钮描述设备的外观,列出基本操作按钮(如电源、启动/停止、状态指示灯等)。

2.设备连接方式说明设备的基本连接方式,如USB、以太网等。

3.设备存储介质介绍设备的存储介质,如SD卡、USB存储设备等。

三、设备设置和使用1.设备初始化和用户名密码设置描述如何初始化设备,以及如何设置用户名和密码。

2.设备连接和启动说明如何将设备连接到电源和网络,并启动设备。

3.使用设备进行加密传输详细介绍如何使用设备进行加密传输,包括设置目标服务器、配置传输参数等。

4.设备状态监控和故障排除介绍如何通过状态指示灯和日志文件监控设备状态,以及常见的故障排除方法。

四、安全注意事项1.密码保护强调对用户名和密码的保护,不得泄露给未经授权的人员。

2.防止数据泄露说明如何防止数据泄露,如限制访问权限、加密传输数据等。

3.防止设备被篡改介绍如何确保设备不被篡改,如定期备份设备存储介质等。

4.遵守法律法规强调使用设备时必须遵守相关法律法规,不得用于非法活动。

五、常见问题及解决方案1.常见错误代码及解决方法列出常见的错误代码及其解决方法。

2.其他常见问题及解决方案提供其他常见问题的解决方法。

六、维护和保养1.定期清洁和保养设备介绍如何定期清洁和保养设备,确保其正常运行。

2.故障排除步骤提供常见的故障排除步骤,帮助用户快速解决问题。

七、附录1.常见问题解答提供一些常见问题的解答,方便用户查询。

2.联系信息提供设备的售后服务联系方式,以便用户在遇到问题时能够及时联系售后人员。

通过以上内容,本操作手册为用户提供了完整的《SSL链路加密机操作手册》。

在使用设备时,请务必仔细阅读本手册,并按照说明正确操作设备。

SHJ0902加密机使用手册广州江南科友科技股份有限公司2010-01目录第一章支付服务密码机简介 (4)1.1密码机的功能 (4)1.2密码机的技术特点 (4)1.3密码机的技术指标 (5)1.4密码机的外形结构 (5)第二章支付服务密码机的使用 (6)2.1密码机的配套清单 (6)2.2密码机的安装 (7)2.2.1安装步骤 (7)2.2.2密码机的初始化 (7)2.2.3注入密钥 (7)2.3密码机各部分的说明 (8)2.3.1IC卡插座 (8)2.3.2密钥销毁锁 (8)2.3.3机仓后部的锁 (8)2.3.4蜂鸣器 (8)2.4密码机的接口 (8)2.5注意事项 (9)第三章密钥管理哑终端使用说明 (10)3.1使用说明 (10)第四章加密机配置 (11)4.1设置加密机IP (11)4.2查看、添加和删除客户端IP (11)4.3设置加密常用设置 (12)4.4查看加密机IP地址、网关和子网掩码 (12)第五章超级管理员,管理员和维护权限 (13)5.1加密机权限分类 (13)5.2进入相应管理权限状态 (13)5.3超级管理员,管理员以及维护员的权限。

(13)5.3.1 超级管理员权限 (13)5.3.2 管理员权限 (13)5.3.3 维护员管理员权限 (14)5.5制作三种权限卡 (14)5.5.1 IC卡的格式化 (14)5.5.2超级管理员卡的制作 (15)4.5.3管理员权限卡的制作 (17)5.5.4维护员权限卡的制作 (18)第六章密钥注入 (19)6.1加载主密钥 (19)6.2注入功能密钥 (20)6.2.1产生随机的功能密钥 (20)6.2.2产生密钥命令FK。

(21)6.2.3明文分量类索引密钥注入 (22)附录 (24)附录1所有终端命令功能表 (24)附录2LMK表 (25)附录3密钥类型表 (27)第一章支付服务密码机简介支付服务密码机是用于银行卡网络系统的支持多进程的主机节点数据密码机,直接与主机相连接,以规定的协议通讯。

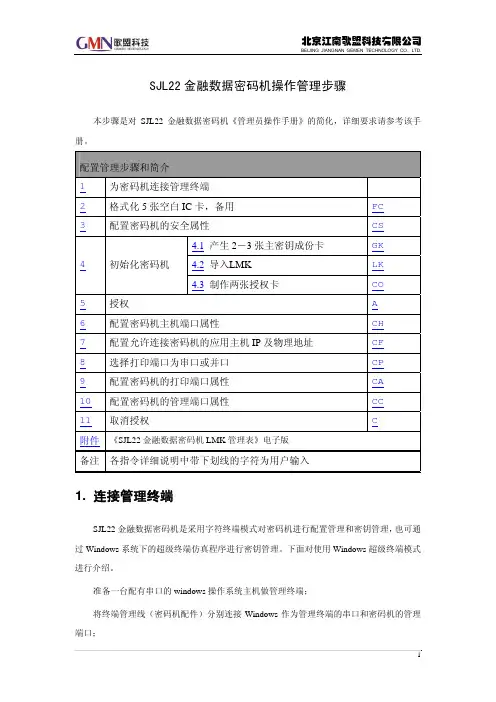

东进金融数据密码机SJJ1617简要管理手册目录1.密码机与管理终端的连接 (3)2.启动管理工具DJHSM.exe (3)3.管理权限与角色 (5)4.原始初始化 (5)4.1.注入设备主密钥DMK (5)4.2.制作开机卡 (7)5.对称密钥管理 (10)5.1.产生随机密钥 (10)5.2.成份合成密钥 (11)5.3.删除密钥 (12)5.4.删除所有密钥 (12)5.5.导出密钥列表信息 (13)5.6. ZMK保护导出密钥 (13)5.7. ZMK保护导入密钥 (14)6.非对称密钥管理 (14)6.1.产生随机密钥 (15)6.2. 2. 删除密钥 (16)6.3. 3. 删除所有密钥 (16)6.4. 4. 导出密钥列表信息 (16)东进金融数据密码机(SJJ1617)是经过国密局认证、符合《GM/T 0045-2016金融数据密码机技术规范》、具有物理安全保护措施的金融数据硬件加密设备。

SJJ1617支持SM2、SM3、SM4国密算法,并兼容国际算法,广泛应用于金融、社保等领域。

1. 密码机与管理终端的连接东进金融数据密码机(SJJ1617)的业务应用和管理采用不同的网络端口,分别是LAN1和LAN2,分别连接业务应用系统和管理终端,如下图所示。

网络端口描述如下表所示:东进金融数据密码机(SJJ1617)通过LAN2口连接管理终端,实现对密码机的维护管理。

东进金融数据密码机(SJJ1617)支持通过串口连接管理终端,利用USB转串口线,将金融数据密码机管理串口COM2连接至管理终端的USB接口上。

2. 启动管理工具DJHSM.exe东进金融数据密码机(SJJ1617)提供专用的设备管理客户端软件,基于windowsOS,运行管理终端上,完成对密码机的维护管理功能。

客户端管理工具的主界面如下:管理功能菜单栏操作显示界面状态栏1,密码机客户端软件的管理功能包括:⏹登录:串口连接、TCP连接、断开连接、修改登录口令;⏹超级管理:设备主密钥的导入(原始初始化)和恢复操作、测试主密钥的导入(出厂初始化)、获取DMK校验值、导出设备主密钥DMK成份;用户管理(用户的添加、删除和重置登录口令);应用密钥的备份及恢复操作;⏹密钥管理:对称密钥和非对称密钥的管理(包括密钥的产生,删除等功能);⏹配置设备:包括可信客户端的添加删除操作、主机端口设置、管理端口设置、打印端口设置、设备时间设置;配置信息的导出到IC卡和从IC卡导入到加密机中;⏹IC卡管理:IC卡的格式化、修改IC卡口令、获取IC卡信息;⏹日志管理:日志的配置、导出日志、查看日志和清除日志;⏹设备状态:设备连接信息、设备自检和设备基本信息;⏹系统维护:超级维护和加密机服务升级;2,操作显示界面:显示管理客户端上的所有操作过程和响应结果信息;3,状态栏:主要显示操作者的身份(例如:超级管理员或者管理员)、加密机的主机服务状态(例如:无主密钥或者工作状态等);管理工具所有的操作都会记录在日志中,日志文件的路径在DJHSM.exe同级目录下log/ DJHSM_Log_time.txt,若是直接执行光盘上的DJHSM.exe,则不记录日志文件。

版本号:V2.2 受控号:SJW07-A II型网络密码机使用说明书SJW07-A II型.00SM拟制/设计:日期:审核:日期:标准化:日期:批准:日期:兴唐通信科技有限公司SJW07-A网络密码机使用说明书(保密资料,妥善保管)数据通信科学技术研究所SJW07-A网络密码机使用说明书版本2.2出版日期2010年11月著作权注意事项本书版权为数据通信科学技术研究所所有。

未经数据通信科学技术研究所书面同意,任何公司、单位或个人,不得用任何手段复制本手册的部分或全部内容。

对印刷错误的更正,所述信息谬误的勘误,以及产品的改进,均由数据通信科学技术研究所随时做出解释,恕不预先通知,修正内容将编入再版说明书中。

商标所有在本手册使用的商标为该商标所有人的资产。

业务联系方式地址:北京海淀区学院路40号邮编:100191电话:(010)62301244目录1引言 (1)1.1 设备简介 (1)1.2 预期读者 (1)1.3 文档结构 (1)2安装 (3)2.1 装箱单 (3)2.2 外观图 (4)2.3 密码机的安装 (4)2.4 安装完成后检查 (8)2.5 配置管理软件安装 (9)3工作原理 (11)3.1 典型应用拓扑 (11)3.2 双机与主主隧道 (12)3.3 安全证书机制 (12)3.4 密钥体系 (12)3.5 人机卡认证 (13)3.6 远程管理 (13)I3.7 设备状态说明 (13)3.8 日志和审计 (13)3.9 声光指示 (14)3.10 旁路开关 (14)4本地配置 (15)4.1 初始配置流程 (15)4.2 配置功能详解 (20)4.3 隧道管理 (25)4.4 策略管理 (29)4.5 系统配置 (32)4.6 日志管理 (44)5日常使用 (46)5.1 开机和关机 (46)5.2 工作环境 (46)5.3 常见故障的识别和排除 (47)附录A:常见问题解答 (48)附录B:端口与电缆定义 (50)附录C:技术参数 (52)附录D:密码机状态表 (53)II1 引言1.1 设备简介SJW07-A 网络密码机(以下简称SJW07-A )用于实现在IP 网络上的数据加密传输,用于商用密码领域。

东进金融数据密码机SJJ1617简要管理手册目录1.密码机与管理终端的连接 (3)2.启动管理工具DJHSM.exe (3)3.管理权限与角色 (5)4.原始初始化 (5)4.1.注入设备主密钥DMK (5)4.2.制作开机卡 (7)5.对称密钥管理 (10)5.1.产生随机密钥 (10)5.2.成份合成密钥 (11)5.3.删除密钥 (12)5.4.删除所有密钥 (12)5.5.导出密钥列表信息 (13)5.6. ZMK保护导出密钥 (13)5.7. ZMK保护导入密钥 (14)6.非对称密钥管理 (14)6.1.产生随机密钥 (15)6.2. 2. 删除密钥 (16)6.3. 3. 删除所有密钥 (16)6.4. 4. 导出密钥列表信息 (16)东进金融数据密码机(SJJ1617)是经过国密局认证、符合《GM/T 0045-2016金融数据密码机技术规范》、具有物理安全保护措施的金融数据硬件加密设备。

SJJ1617支持SM2、SM3、SM4国密算法,并兼容国际算法,广泛应用于金融、社保等领域。

1. 密码机与管理终端的连接东进金融数据密码机(SJJ1617)的业务应用和管理采用不同的网络端口,分别是LAN1和LAN2,分别连接业务应用系统和管理终端,如下图所示。

网络端口描述如下表所示:东进金融数据密码机(SJJ1617)通过LAN2口连接管理终端,实现对密码机的维护管理。

东进金融数据密码机(SJJ1617)支持通过串口连接管理终端,利用USB转串口线,将金融数据密码机管理串口COM2连接至管理终端的USB接口上。

2. 启动管理工具DJHSM.exe东进金融数据密码机(SJJ1617)提供专用的设备管理客户端软件,基于windowsOS,运行管理终端上,完成对密码机的维护管理功能。

客户端管理工具的主界面如下:管理功能菜单栏操作显示界面状态栏1,密码机客户端软件的管理功能包括:⏹登录:串口连接、TCP连接、断开连接、修改登录口令;⏹超级管理:设备主密钥的导入(原始初始化)和恢复操作、测试主密钥的导入(出厂初始化)、获取DMK校验值、导出设备主密钥DMK成份;用户管理(用户的添加、删除和重置登录口令);应用密钥的备份及恢复操作;⏹密钥管理:对称密钥和非对称密钥的管理(包括密钥的产生,删除等功能);⏹配置设备:包括可信客户端的添加删除操作、主机端口设置、管理端口设置、打印端口设置、设备时间设置;配置信息的导出到IC卡和从IC卡导入到加密机中;⏹IC卡管理:IC卡的格式化、修改IC卡口令、获取IC卡信息;⏹日志管理:日志的配置、导出日志、查看日志和清除日志;⏹设备状态:设备连接信息、设备自检和设备基本信息;⏹系统维护:超级维护和加密机服务升级;2,操作显示界面:显示管理客户端上的所有操作过程和响应结果信息;3,状态栏:主要显示操作者的身份(例如:超级管理员或者管理员)、加密机的主机服务状态(例如:无主密钥或者工作状态等);管理工具所有的操作都会记录在日志中,日志文件的路径在DJHSM.exe同级目录下log/ DJHSM_Log_time.txt,若是直接执行光盘上的DJHSM.exe,则不记录日志文件。

08加密机使用手册广州江南科友科技股份有限公司范福胜2009-02-25第一章支付服务密码机简介 (3)1.1密码机的功能 (4)1.2密码机的技术特点 (4)1.3密码机的技术指标 (4)1.4密码机的外形结构 (5)第二章支付服务密码机的使用 (7)2.1密码机的配套清单 (7)2.2密码机的安装 (7)2.2.1安装步骤 (7)2.2.2密码机的初始化 (7)2.2.3注入密钥 (8)2.3密码机各部分的说明 (8)2.3.1IC卡插座 (8)2.3.2密钥销毁锁 (8)2.3.3机仓后部的锁 (8)2.3.4蜂鸣器 (9)2.4密码机的接口 (9)2.5注意事项 (9)第三章密钥管理哑终端使用说明 (10)3.1使用说明 (10)第四章加密机配置 (11)4.1设置加密机IP (11)4.2查看、添加和删除客户端IP (11)4.3设置加密常用设置 (12)4.4查看加密机IP地址、网关和子网掩码 (12)第五章超级管理员,管理员和维护权限 (13)5.1加密机权限分类 (13)5.2进入相应管理权限状态 (13)5.3超级管理员,管理员以及维护员的权限。

(13)5.3.1 超级管理员权限 (13)5.3.2 管理员权限 (13)5.3.3 维护员管理员权限 (14)5.5制作三种权限卡 (14)5.5.1 IC卡的格式化 (14)5.5.2超级管理员卡的制作 (15)4.5.3管理员权限卡的制作 (16)5.5.4维护员权限卡的制作 (17)第六章密钥注入 (19)6.1加载主密钥 (19)6.2注入IC卡密钥 (20)6.3注入功能密钥 (21)附录1 所有终端命令功能表 (22)附录2 LMK表 (24)第一章支付服务密码机简介支付服务密码机是用于银行卡网络系统的支持多进程的主机节点数据密码机,直接与主机相连接,以规定的协议通讯。

此密码机设计可靠,结构合理,使用方便,外型美观。

1.1密码机的功能支付服务密码机是金融网络安全系统的重要组成部分之一,主要的功能是实现对网络上传输的信息进行保护或鉴别,以保证金融信息的正确性,能够有效防止对通信数据的非法窃取或篡改。

支持国密算法的金融数据密码机(高端)用户手册无锡江南信息安全工程技术中心2013年04月目录第1章金融数据密码机(高端)简介 (1)1.1密码机的功能 (1)1.2密码机的技术特点 (1)1.3密码机的技术指标 (1)1.4密码机的外形结构 (2)第2章金融数据密码机(高端)的使用 (4)2.1密码机的配套清单 (4)2.2密码机的安装 (4)2.2.1安装步骤 (4)2.2.2密码机的初始化 (4)2.2.3注入密钥 (4)2.3密码机各部分的说明 (5)2.3.1IC卡插座 (5)2.3.2密钥销毁锁 (5)2.3.3机仓后部的锁 (5)2.3.4蜂鸣器 (5)2.4密码机的接口 (5)2.5注意事项 (5)第3章IC卡的管理和使用 (7)3.1IC卡的功能 (7)3.2IC卡的管理 (8)第4章密钥管理哑终端使用说明 (9)4.1使用说明 (9)4.1.1终端配置 (9)4.1.2操作特点 (9)4.1.3操作状态 (9)4.2常用哑终端命令 (10)4.2.1哑终端命令列表 (10)4.2.2哑终端命令详解 (11)第1章金融数据密码机(高端)简介金融数据密码机(高端)是用于银行卡网络系统的支持多进程的主机节点数据密码机,直接与主机相连接,以规定的协议通讯。

此密码机设计可靠,结构合理,使用方便,外型美观。

1.1密码机的功能金融数据密码机(高端)是金融网络安全系统的重要组成部分之一,主要的功能是实现对网络上传输的信息进行保护或鉴别,以保证金融信息的正确性,能够有效防止对通信数据的非法窃取或篡改。

1.2密码机的技术特点✧用于TCP/IP协议。

✧所有密钥库的自动维护功能,包括密钥的产生、分发、注入和销毁。

支持哑终端密钥管理方式。

✧密码机具有完善的密钥保护功能,即使掉电,也能保护好密钥不被丢失;另外还有非法操作时的密钥销毁功能。

✧具有完善的系统监测功能,可监测密码机硬件及软件的运行状态,并可对故障进行自动恢复。

As shipped, the S/390 and zSeries processors provide three methods of initializing the cryptographic adapters with Master Keys. Until the imbedded adapters (CCF’s) or add-on PCIXCC (z990) CEX2C (z890/z990/z9) are initialized, no cryptographic functions can occur. The three provided methods of initialization are:1.Clear Master Key entry via ISPF/ICSF panels.2.Clear Master Key entry via a Trusted Key Entry (TKE) workstation.3.Pass Phrase Initialization (ISPF or batch JCL based)For those that do not have the optional TKE installed, Master Key entry for the first time provides some perplexing nuances.Ideally, a random key value should be chosen and this value should be held until joint custody (key parts) of two or more key administration officers.When Clear Master Key entry via ISPF panels is selected, it quickly becomes apparent that two strategic values are required:1.The actual key part2.It’s associated Check SumNow as mentioned, ideally a random number should be used, but until the cryptographic processors are initialized, they cannot be used to generate random numbers.Classic “Catch-22”.A viable alternative is to generate random numbers at another cryptographic subsystem and use those.What about the Check Sum?Even though the adapters are not initialized, the ISPF panels can still be used to generate the Check Sum for the selected random numbers.So, to make use of this, a functioning system must be available to at least generate random numbers, and if this happens to be your first installation of a cryptographic subsystem, again an apparent “Catch-22”.For this reason, many have chosen to utilize the Pass Phrase Initialization.Let’s look at this option in more detail as well as all of it’s implications.The Pass Phrase process can only be used if no keys have been loaded to the cryptographic adapters (z800/z900), but can be used on a PCIXCC or CEX2C that has been loaded. Typically, this implies at first time startup (z800/z900) after loading the Enablement Diskette and aPower-On-Reset.It can not be used to change an existing Master Key. By CHANGE, this is the process of loading a new Master Key and re-enciphering the existing keys. Replacing an existing Master Key(z890/z990/z9) can be done, but all prior CKDS/PKDS entries are lost.The Pass Phrase process allows only one field entry (no split custody).This implies that the person entering the Pass Phrase is in sole possession of the “Keys to the Kingdom”.And how many of those Kingdoms choose a sample phrase such as “Mary had a little lamb”Or some other all too simple value. Persons name, birth date etc. The person tasked with entering the Pass Phrase should also be aware that should a compromise of keys occur, suspicion may fall onto this sole owner of the Keys.Knowledge of the Pass Phrase and access to the encrypted key data set (CKDS) can allow the person with that knowledge to decipher the key values and completely compromise that system. The Pass Phrase process is content dependent.Upper versus lower case matters. Blanks and punctuation matter. Any variances will result in a different set of Master Keys.Reliance solely on the Pass Phrase process (without exploring other options) and subsequent loss of the Pass Phrase value can result in a complete cryptographic outage during a failure with no possibility of a recovery in the short term.Reliance solely on the Pass Phrase process precludes changing the Master Key at suggested intervals.Moving workload during an outage or disaster recovery requires that the target system be also then initialized with the same Pass Phrase before the cryptographic key data set can be used.If that target system already has a set of Master Keys, this may imply a reload of the Enablement Diskette and a Power-On-Reset (z800/z900).For systems that will never support user keys and have no requirement for secure key processing (as in systems that will only run Web Sphere or SMP/E secure gets), Pass Phrase can be a valid solution, keeping in mind that should processing change to later use secure keys, Pass Phrase may no longer be appropriate.Although the Pass Phrase Initialization is a viable short term means to an end, in the long run it can lead to disaster.Suggestions:Two viable Master Key initialization processes exist for users without a Trusted Key Entry workstation.e the Clear Key Entry Panels to enter a startup key that then allows execution of theRandom Number generator.2.Enter two key parts, all zeroes, Check Sum also zero (z800/z900).ŸUse one of the sample key entry values documented in screen captures from the ICSF Administrators Guide and a key part of all zeroes as above.ŸUse Master Key (SYM-MK) value 0123456789ABCDEF FEDCBA9876543210 with CheckSum 3F and a key part of all zeroes as above.ŸUse PKA Master Key (ASYM-MK) value 0123456789ABCDEF FEDCBA9876543210 0101010101010101 with CheckSum 94 and a key part of all zeroes as above.e the current DES Master Key to Initialize the CKDS.4.Invoke the ISPF Random Number Generator (each Key custodian does this)5.Generate the associated Check Sum6.Enter the Key parts7.Select Change Master Key. This will require a new, empty CKDS8.Update the ICSF parameter file to point to this new CKDS9.Enter production keys as required.10. Generate and enter PKA Master KeysThis technique provides split knowledge of the key parts as well as setting the base process for when the Master Key needs to be changed at its required interval.Secondly, Pass Phrase can be used, but only to replace the entry of a Master Key of zeroes or the above examples.1.Invoke Pass Phrase Initialization2.Invoke the ISPF Random Number Generator (each Key custodian does this)3.Generate the associated Check Sum4.Enter the Key parts5.Select Change Master Key. This will require a new, empty CKDS6.Update the ICSF parameter file to point to this new CKDS7.Enter production keys as required.8.Generate and enter PKA Master KeysAgain, this process sets the basis for later Master Key changes as well as providing split knowledge of the Master Keys.。

SJW77网络密码机——纵向加密认证装置用户手册(请在使用产品前仔细阅读本手册)卫士通信息产业股份有限公司二O0七年制目录1 概述 (1)1.1产品简介 (1)1.2产品组成 (1)1.3主要技术指标 (2)2 安装说明 (2)2.1开箱及开箱前的检查 (2)2.2纵向加密认证装置的安装和启动 (3)3 操作说明 (3)3.1管理程序启动 (3)3.2系统初始化 (6)3.2.1 产生管理员卡 (7)3.2.2 导入根证书 (8)3.2.3 导入管理员卡证书 (8)3.2.4 验证管理员卡 (9)3.2.5 产生设备证书 (10)3.2.6 导入中心管理员证书 (11)3.2.7 导入其它设备证书 (12)3.2.8 初始化完成 (14)3.3系统管理 (15)3.3.1 网络设置 (15)3.3.2 VLAN设置 (17)3.3.3 系统设置 (18)3.3.4 监控设置 (23)3.4管理员在此设置日志服务器的主机地址及日志接收端口(根据实际需求端口可以任意设置)。

认证管理 (24)3.4.1 证书管理 (24)3.4.2 用户口令 (26)3.5隧道管理 (27)3.6规则管理 (27)3.7信息查询 (30)3.7.1 设备状态 (30)3.7.2 隧道状态 (33)3.7.3 日志信息 (34)3.7.4 版本信息 (35)3.8远程监控中心 (36)3.8.1 装置处理 (36)3.8.2 隧道处理 (36)3.8.3 隧道安全策略处理 (37)3.8.4 日志处理 (37)4 毁钥及换钥 (37)4.1毁钥管理 (37)4.2脱线换钥 (38)4.3在线换钥 (38)5 常见问题及疑难解答 (38)5.1系统 (38)5.1.1 旁路的设置 (38)5.1.2 加密机的故障后的恢复 (39)5.2网络 (39)5.2.1 内外网口区分错误 (39)5.2.2 接入加密装置后受保护子网之间不通 (39)5.3证书 (40)5.3.1 忘记证书配置地址 (40)5.3.2 导入证书时报告证书不合法 (40)5.3.3 密钥协商失败 (40)5.4异常事项处理 (40)6 产品维护和保养 (41)6.1日常维护和保养 (41)6.2运行时的维护和保养 (42)6.3冷备机上线 (42)6.4开启硬旁路 (42)6.5长期停放时的维护和保养 (43)1 概述1.1 产品简介纵向加密认证装置(即SJW77网络密码机,以下统称为纵向加密认证装置)是保护国家电力调度通讯信息的数据加密设备。

加密机升级初始化说明

一、环境说明

现场四台加密机已经升级至最新程序,初始化时需要有串口的PC机一台,串口线一条,SecureCRT软件。

二、初始化过程

(1)检查/home/sk目录下是否有SKFILE目录,如果有,执行rm –rf SKFILE删除。

(2)使用加密机管理系统新建加密机信息,加密机编号使用机器内/etc/CCXX出厂信息文件中的编号。

(3)由串口初始化加密机(略)。

三、初始化成功后的操作

新程序需要使用到防伪码模板,模板信息文件位于/home/sk/work/sun/cfg下的MBXX。

初始化成功后,必须要手动生成这个模版信息。

模版信息生成方法:

1、在SecureCRT中telnet进入加密机,执行/home/sk/work/sun/bin下的sk_Output

cd /home/sk/work/sun/bin

./sk_Output

2、执行sk_Output,屏幕最后给出的这些信息就是基准防伪码信息。

选中他们,右键copy。

3、将copy的信息粘贴到/home/sk/work/sun/cfg下的MBXX。

cd /home/sk/work/sun/cfg

vi MBXX 编辑模版信息

按delete键,删除掉原来所有内容,粘贴进去新内容,模版信息内容为每个加密芯片对应的基准防伪码,最后一条记录后必须加一个回车换行。

CTRL+S 打回车,保存。

保存成功后,CTRL+C退出。

执行more MBXX再查看确认一次模版信息。

4、reboot加密机后,MBXX中的信息生效,通过程序对该机生成的防伪码进行核验测

试,测试通过后上架。

以上工作全部四台机器都要作,完成后,将四台加密机带入机房。

加密机在安装搬动过程中务必保持其平稳,无振动。

四、上架安装

关闭一台老机器,替换入一台新机器,换入后修改IP地址并打开心跳进程。

换好一台后稍后再换另一台,按顺序换完全部3台老机器,再放入第四台新机器备用。

具体操作方法:

(1)修改IP地址、子网掩码、网关。

IP地址、子网掩码、网关配置文件位于/ect/config下,分别是,ipaddr、netmask、

gateway。

通过vi命令修改,改完后CTRL+S 打回车,保存,保存成功后,CTRL+C

退出。

(2)开启心跳进程(sk_DDrs)

心跳进程负责监控加密机主进程运行状态,当加密机主进程发生异常时,心跳

进程会重启加密机。

修改/etc/init.d目录下的rc.local文件中最后一行

#/home/sk/work/sun/bin/sk_DDrs &

通过vi命令修改,将#去掉即表示开机自动启动sk_DDrs。

改完后CTRL+S 打

回车,保存,保存成功后,CTRL+C退出。

reboot加密机,开机后心跳进程自

动启动,屏幕上会每隔3秒输出一些“jmj work well!”的提示信息信息,表明

心跳进程启动,加密机状态正常。

(3)加密卡状态检测(hyapi071)

执行hyapi071程序可以对加密卡工作状态进行检测。

该程序位于/home/sk/work/sun/bin目录下。

该程序被执行后,会给出1-7个选项,

按1-7的顺序执行这些功能,屏幕会返回若干16进制数值。

若执行过程中出现

死机、无返回、ERR提示等,说明加密卡工作状态不正常。

处理办法一般是重

新插拔加密卡。

hyapi071执行后会对加密卡重新植密钥,因此,执行hyapi071程序后,必须reboot

加密机,防止植入的新密钥对生产环境带来影响,导致核验失败。