第二章流密码 -zhp

- 格式:ppt

- 大小:3.68 MB

- 文档页数:70

流密码名词解释流密码是一种用于保护信息安全的密码算法。

它通过对数据流逐位进行加密和解密,以确保数据在传输和存储过程中的保密性。

不同于传统的块密码算法,流密码是一种流式加密算法,它将明文划分为一个个的位,然后通过一系列的加密操作,将明文转化为密文。

流密码的基本原理是使用一个密钥生成一个伪随机的密钥流,再将密钥流与明文进行异或运算,得到密文。

解密时,使用相同的密钥再次生成密钥流,并将密文与密钥流进行异或运算,即可恢复出原始的明文。

流密码的加密速度通常非常快,并且不受明文长度的限制。

它可以用于各种不同的应用场景,包括通信、存储和计算机网络等。

对于需要实时传输和处理大量数据的系统,流密码是一种非常有效的加密方式。

流密码具有以下几个重要的特点:首先,流密码具有良好的扩展性。

它可以方便地应用于各种不同的通信协议和网络环境,无论是传统的有线网络还是无线网络。

其次,流密码的安全性与密钥的选择和管理密切相关。

密钥的强度和安全性直接影响着流密码算法的安全性。

因此,在使用流密码时,必须注意密钥的保密性和更新策略,以及密钥生成算法的安全性。

再次,流密码对明文的保密性非常高。

由于流密码是逐位进行加密的,所以即使部分明文被攻击者获取,也无法得到完整的明文信息。

最后,流密码具有较低的存储空间需求。

由于流密码是逐位加密的,不需要额外的存储空间来存储加密后的数据。

这使得流密码在资源受限环境下的应用更加方便。

综上所述,流密码是一种有效的加密算法,能够在信息传输和存储过程中提供良好的保密性和安全性。

但是,在使用流密码时,我们仍然需要密切关注密钥的安全性和密钥管理的问题,以确保数据的保密性。

流密码加密实验【实验原理】流密码(stream cipher)也称为序列密码,每次加密处理数据流的一位或一个字节,加解密使用相同的密钥,是对称密码算法的一种。

1949年Shannon证明只有一次一密密码体制是绝对安全的,为流密码技术的研究提供了强大的支持,一次一密的密码方案是流密码的雏形。

流密码的基本思想是利用密钥K产生一个密钥流k1k2…k n对明文流M=m1m2…m n进行如下加密:C=c1c2…c n=E k1(m1)E k2(m2)…E kn(m n)。

若流密码所使用的是真正随机产生的、与消息流长度相同的密钥流,则此时的流密码就是一次一密的密码体制。

流密码分为同步流密码和自同步流密码两种。

同步流密码的密钥流的产生独立于明文和密文;自同步流密码的密钥流的产生与密钥和已经产生的固定数量的密文字符有关,即是一种有记忆变换的序列密码。

一、RC4流密码算法RC4是1987年Ron Rivest为RSA公司设计的一种流密码,是一个面向字节操作、具有密钥长度可变特性的流密码,是目前为数不多的公开的流密码算法。

目前的RC4至少使用128为的密钥。

RC4的算法可简单描述为:对于n位长的字,有共N=2n个可能的内部置换状态矢量S=S[0],S[1],…,S[N-1],这些状态是保密的。

密钥流K由S中的2n个元素按一定方式选出一个元素而生成,每生成一个密钥值,S中的元素就重新置换一次,自始至终置换后的S包含从0到N-1的所有n比特数。

RC4有两个主要算法:密钥调度算法KSA和伪随机数生成算法PRGA。

KSA算法的作用是将一个随机密钥变换成一个初始置换,及相当于初始化状态矢量S,然后PRGA利用KSA 生成的初始置换生成一个伪随机数出序列。

密钥调度算法KSA的算法描述如下:fori=0to N-1doS[i]=i;j=0;fori=0to N-1doj=(j+S[i]+K[i mod L])mod N;swap(S[i],S[j]);初始化时,S中元素的值被设置为0到N-1,密钥长度为L个字节,从S[0]到S[N-1]对于每个S[i]根据有密钥K确定的方案,将S[i]置换为S中的另一个元素。

流程密码第二章心得As I finished reading the second chapter of "Flow-Password", I found myself deeply moved by the profound insights that the author shares about the nature of flow and the concept of a "flow-password". 这章节深刻地阐述了“流程密码”的概念,让我对流程和自我提升有了更深的理解。

The author's emphasis on the importance of finding and nurturing one's flow is a powerful reminder of the potential for personal growth and fulfillment that lies within each of us. 作者强调寻找并培养自己的“流程密码”的重要性,提醒我们每个人都拥有个人成长和满足感的潜力。

I was particularly struck by the idea that a flow-password can serve as a source of guidance and inspiration, helping individuals to navigate the challenges of daily life with a sense of purpose and clarity. 特别让我印象深刻的是,“流程密码”可以成为引导和灵感的源泉,帮助个人以目的和清晰的心态应对日常生活中的挑战。

In today's fast-paced and often overwhelming world, this concept offers a valuable roadmap for achieving a more balanced and harmonious existence. 在当今快节奏且常常令人不知所措的世界中,这个概念为实现更平衡和和谐的生活提供了宝贵的路线图。

流密码算法

流密码算法是一种处理小消息和流数据的加密技术。

它是由美国国家安全局(NSA)开发的一种新型密码技术,在可能的情况下,它可以提供安全的、可验证的加密技术,可以被用于加密网络通信、网络文件存储和远程访问。

流密码算法实际上是一种密码算法,它将密钥均匀地分布在整个消息上,并以流式加密的方式处理消息。

它通过将密钥均匀地分布在整个消息上,实现对消息的加密,同时可以防止任何非法影响或破坏消息内容。

此外,流密码算法还允许对数据进行不断变换,以便在发送端和接收端之间实现有效的验证技术。

流密码算法的优点是在加密消息的同时也可以识别消息的真实性,从而防止被篡改、非法监听和泄露。

流密码算法的一个关键特性是,它使用的密钥会随着时间的推移而不断变化,因此,使用者可以定期更新密钥,以便保持其安全性。

另外,流密码算法还可以提供可靠的、可验证的加密服务,可以确保隐私信息的完整性和真实性,从而提高网络传输数据的安全性和可靠性。

流密码算法在实现加密数据传输的同时,还提供了有效的完整性保护和身份认证机制,这可以有效地防止非法篡改,从而提高网络传输数据的安全性。

此外,流密码算法还可以提供解决网络传输数据安全问题的可靠解决方案,从而确保传输数据安全不被篡改,同时提供高效的访问控制。

总而言之,流密码算法是一种处理小消息和流数据的加密技术,可以提供可靠、可验证的加密技术,为安全的网络通信、网络文件存储和远程访问提供安全保障。

它的一大特性在于它使用的密钥会随着时间的推移而不断变化,以此来防止任何非法影响或破坏消息内容,并提供可靠的、可验证的加密服务,确保隐私信息的完整性和真实性,从而提高网络传输数据的安全性和可靠性。

流密码和分组密码按照密钥的特征不同,密码体制分为对称密码体制和非对称密码体制。

按照对明文消息加密方式的不同,密码体制分为流密码(Stream Cipher )和分组密码(Block Cipher )[1]。

非对称密码体制均为分组密码[2]。

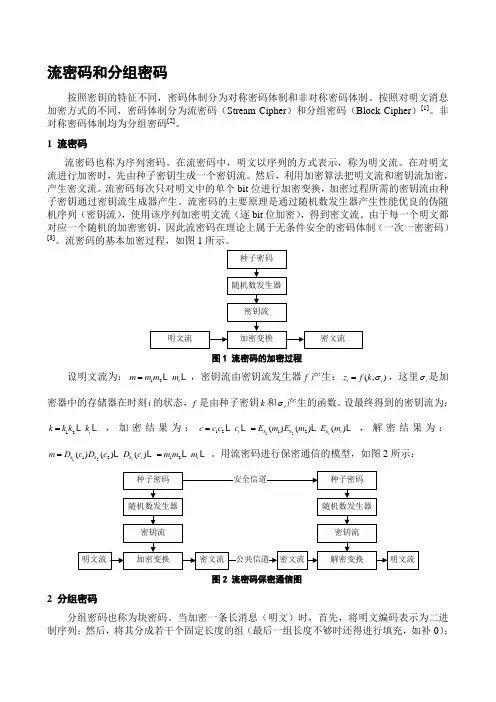

1 流密码流密码也称为序列密码。

在流密码中,明文以序列的方式表示,称为明文流。

在对明文流进行加密时,先由种子密钥生成一个密钥流。

然后,利用加密算法把明文流和密钥流加密,产生密文流。

流密码每次只对明文中的单个bit 位进行加密变换,加密过程所需的密钥流由种子密钥通过密钥流生成器产生。

流密码的主要原理是通过随机数发生器产生性能优良的伪随机序列(密钥流),使用该序列加密明文流(逐bit 位加密),得到密文流。

由于每一个明文都对应一个随机的加密密钥,因此流密码在理论上属于无条件安全的密码体制(一次一密密码)[3]。

流密码的基本加密过程,如图1所示。

图1 流密码的加密过程设明文流为:12i m m m m = ,密钥流由密钥流发生器f 产生:(,)i i z f k σ=,这里i σ是加密器中的存储器在时刻i 的状态,f 是由种子密钥k 和i σ产生的函数。

设最终得到的密钥流为:12i k k k k = ,加密结果为:121212()()()i i k k k i c c c c E m E m E m == ,解密结果为:121212()()()i k k k i i m D c D c D c m m m == 。

用流密码进行保密通信的模型,如图2所示:图2 流密码保密通信图2 分组密码分组密码也称为块密码。

当加密一条长消息(明文)时,首先,将明文编码表示为二进制序列;然后,将其分成若干个固定长度的组(最后一组长度不够时还得进行填充,如补0);最后,再对逐个分组依次进行加密操作。

分组长短决定着密码的强度。

从算法的安全性考虑,分组长度不能太短,应该保证加密算法能够应付密码分析;从实用性考虑,分组长度又不能太长,要便于操作和运算。

分组密码与流密码第一节什么是分组密码分组密码是将明文消息编码表示后的数字(简称明文数字)序列,划分成长度为n的组(可看成长度为n的矢量),每组分别在密钥的控制下变换成等长的输出数字(简称密文数字)序列。

现代分组密码的研究始于20世纪70年代中期,至今已有20余年历史,这期间人们在这一研究领域已经取得了丰硕的研究成果。

大体上,分组密码的研究包括三方面:分组密码的设计原理,分组密码的安全性分析和分组密码的统计性能测试。

第二节分组密码的设计原则Claude Shannon在1949年提出了代替—置换(S-P)网络的想法,成为当代分组加密法的基础,而代替和置换就是两种基本的密码学运算。

Shannon又提出扩散(diffusion)和扰乱(confusion)是影响密码安全的主要因素。

扩散的目的是让明文中的单个数字影响密文中的多个数字,从而使明文的统计特征在密文中消失,相当于明文的统计结构被扩散。

例如,最简单的方法让明文中的一个数字影响密文中的k个数字,可以用:扰乱是指让密钥与密文的统计信息之间的关系变得复杂,从而增加通过统计方法进行攻击的难度。

扰乱可以通过各种代换算法实现。

设计安全的分组加密算法,需要考虑对现有密码分析方法的抵抗,如差分分析、线性分析等,还需要考虑密码安全强度的稳定性。

此外,用软件实现的分组加密要保证每个组的长度适合软件编程(如8、16、32……),尽量避免位置换操作,以及使用加法、乘法、移位等处理器提供的标准指令;从硬件实现的角度,加密和解密要在同一个器件上都可以实现,即加密解密硬件实现的相似性。

第三节Feistel加密结构如今许多对称式分组密码都是以Horst Feistel提出的“Feistel加密法”的结构为基础。

Feistel加密法以不可逆的混合式加密为基础,将输入的区段分为两半,分多个回合来处理,每回合左半部资料会执行一次替换运算,替换运算会将右半部回合函式F的结果,以XOR运算方式与左半部资料结合起来,然后交换左右两半资料。

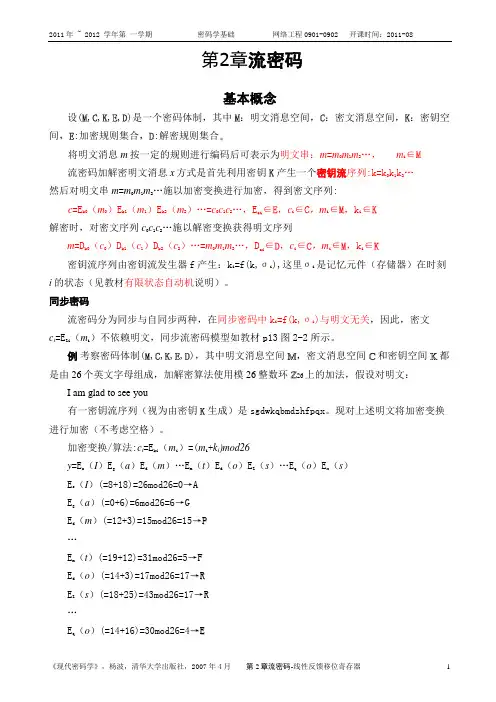

第2章流密码基本概念设(,,,,)是一个密码体制,其中:明文消息空间,:密文消息空间,:密钥空间,:加密规则集合,解密规则集合。

将明文消息m按一定的规则进行编码后可表示为明文串:m=m0m1m2…,mi∈流密码加解密明文消息x方式是首先利用密钥产生一个密钥流序列:k=k0k1k2…然后对明文串m=m0m1m2…施以加密变换进行加密,得到密文序列:c=E k0(m0)E k1(m1)E k2(m2)…=c0c1c2…,Ez i ∈,ci∈,m i∈,k i∈解密时,对密文序列c0c1c2…施以解密变换获得明文序列m=D k0(c0)D k1(c1)D k2(c2)…=m0m1m2…,Dz i ∈,ci∈,m i∈,k i∈密钥流序列由密钥流发生器f产生:ki =f(k,σi),这里σi是记忆元件(存储器)在时刻i的状态(见教材有限状态自动机说明)。

同步密码流密码分为同步与自同步两种,在同步密码中ki =f(k,σi)与明文无关,因此,密文c i=E Zi(m i)不依赖明文,同步流密码模型如教材p13图2-2所示。

例考察密码体制(,,,,),其中明文消息空间,密文消息空间和密钥空间都是由26个英文字母组成,加解密算法使用模26整数环26上的加法,假设对明文:I am glad to see you有一密钥流序列(视为由密钥生成)是sgdwkqbmdzhfpqx。

现对上述明文将加密变换进行加密(不考虑空格)。

加密变换/算法:c i=Eki (mi)=(mi+k i)mod26y=E s(I)E g(a)E d(m)…E m(t)E d(o)E Z(s)…E q(o)E x(s)Es(I)(=8+18)=26mod26=0→AEg(a)(=0+6)=6mod26=6→GEd(m)(=12+3)=15mod26=15→P…Em(t)(=19+12)=31mod26=5→FEd(o)(=14+3)=17mod26=17→REZ(s)(=18+25)=43mod26=17→R…Eq(o)(=14+16)=30mod26=4→EEx(s)(=20+23)=43mod26=17→R因此,加密的密文序列为:AGPB…FRR…ER。

古典密码和流密码的原理及应用1. 引言1.1 古典密码和流密码的概念定义古典密码和流密码是密码学中两种重要的加密技术。

古典密码是一种根据特定规则对明文进行替换或移位加密的方法,常见的古典密码包括凯撒密码、维吉尼亚密码等。

流密码则是一种通过生成伪随机密钥流对明文进行加密的方法,相较于古典密码更加安全和高效。

古典密码和流密码在信息安全领域扮演着不可或缺的角色。

古典密码的加密原理简单直接,易于理解和实现,被广泛运用于历史上的通信保密中。

流密码则更适合于现代网络通信的加密保护,其高强度和高速性能满足了当今信息传输的安全需求。

通过对古典密码和流密码的深入理解和应用,我们能够更好地保护个人隐私和企业机密,确保信息传输过程的安全性和私密性。

古典密码和流密码的概念定义及其在加密通信中的重要性,将在下文中详细探讨和阐述。

1.2 古典密码和流密码的重要性古典密码和流密码在信息安全领域中扮演着至关重要的角色。

古典密码作为最早的密码形式之一,其原理和应用影响了后续密码学的发展。

通过对明文进行替换、置换或加密等操作,古典密码可以有效保护敏感信息的安全性,防止未经授权的访问和窃取。

在古代,古典密码曾被用于军事、外交和商业领域,起到了至关重要的保密作用。

而流密码则是一种更加现代化和复杂的密码形式,其原理在信息传输中起着重要作用。

流密码以流式加密和解密为基础,可以实现更高级别的加密算法和更加安全的信息传输。

在当今信息化时代,随着互联网的普及和数据传输量的增加,流密码的应用变得愈加广泛。

古典密码和流密码的重要性体现在它们可以帮助保护个人隐私、商业机密和国家安全。

在信息安全风险不断增加的背景下,加强对密码学原理和技术的研究和应用,对于确保信息的保密性和完整性至关重要。

古典密码和流密码不仅仅是传统密码学的重要组成部分,更是信息安全领域中不可或缺的重要工具。

对于个人、企业和政府机构而言,了解和应用古典密码和流密码是确保信息安全的必由之路。

简述流密码

流密码(Stream Cipher)是一种加密算法,是对称加密的一种形式。

它是通过一次一个比特地将明文转换为密文的方式来进行加密。

与分组密码不同,流密码不需要将明文分成固定长度的块,而是逐比特地加密数据。

流密码通过生成一系列称为“密钥流”(keystream)的伪随机比特序列来完成加密和解密过程。

这个密钥流与明文内容进行“异或”操作,从而生成密文。

与分组密码相比,流密码具有以下优势:

1. 快速:由于逐比特进行,流密码算法通常比分组密码快得多。

2. 可实时性:适用于实时传输或通信场景,可以立即对数据进行加密和解密。

3. 灵活性:流密码可以加密任意长度的数据,不需要将明文分割成固定大小的块。

然而,流密码也存在一些限制和安全性方面的考虑:

1. 依赖于随机性:密钥流必须具备足够的随机性,否则可能会出现重放攻击等安全问题。

2. 安全强度:密钥流生成算法必须足够复杂和安全,以抵御各种攻击手段,如线性和差分密码分析等。

需要注意的是,流密码的安全性不仅取决于算法本身,还取决于密钥管理和实施的安全措施。

为了保证流密码的安全性,关键是选择安全的密钥生成算法、使用足够长且随机的密钥以及采取适当的密钥管理措施。