2014年电子科技大学825密码学基础与网络安全考研真题

- 格式:pdf

- 大小:186.86 KB

- 文档页数:6

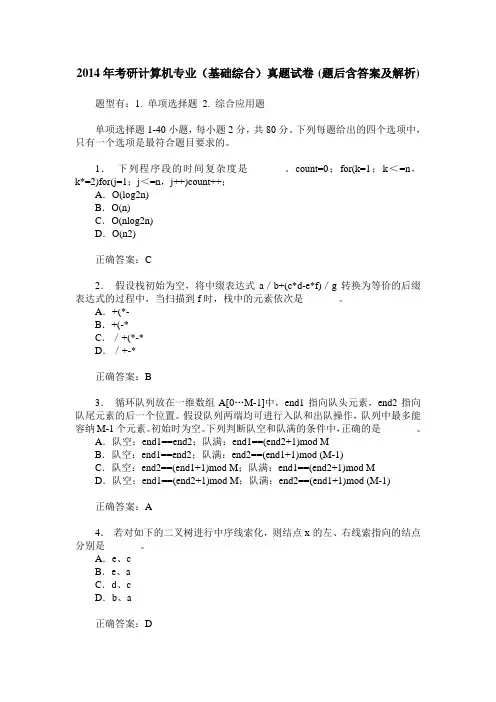

2014年考研计算机专业(基础综合)真题试卷(题后含答案及解析) 题型有:1. 单项选择题 2. 综合应用题单项选择题1-40小题,每小题2分,共80分。

下列每题给出的四个选项中,只有一个选项是最符合题目要求的。

1.下列程序段的时间复杂度是_______。

count=0;for(k=1;k<=n,k*=2)for(j=1;j<=n,j++)count++;A.O(log2n)B.O(n)C.O(nlog2n)D.O(n2)正确答案:C2.假设栈初始为空,将中缀表达式a/b+(c*d-e*f)/g转换为等价的后缀表达式的过程中,当扫描到f时,栈中的元素依次是_______。

A.+(*-B.+(-*C./+(*-*D./+-*正确答案:B3.循环队列放在一维数组A[0…M-1]中,end1指向队头元素,end2指向队尾元素的后一个位置。

假设队列两端均可进行入队和出队操作,队列中最多能容纳M-1个元素。

初始时为空。

下列判断队空和队满的条件中,正确的是_______。

A.队空:end1==end2;队满:end1==(end2+1)mod MB.队空:end1==end2;队满:end2==(end1+1)mod (M-1)C.队空:end2==(end1+1)mod M;队满:end1==(end2+1)mod MD.队空:end1==(end2+1)mod M;队满:end2==(end1+1)mod (M-1)正确答案:A4.若对如下的二叉树进行中序线索化,则结点x的左、右线索指向的结点分别是_______。

A.e、cB.e、aC.d、cD.b、a正确答案:D5.将森林F转换为对应的二叉树T,F中叶结点的个数等于_______。

A.T中叶结点的个数B.T中度为1的结点个数C.T中左孩子指针为空的结点个数D.T中右孩子指针为空的结点个数正确答案:C6.5个字符有如下4种编码方案,不是前缀编码的是_______。

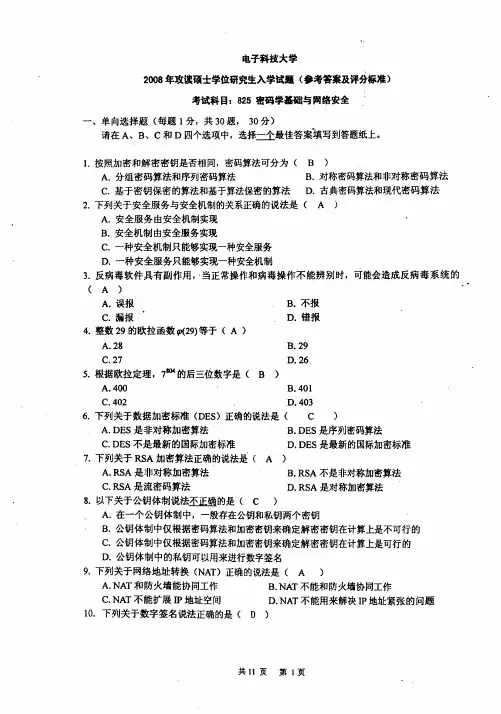

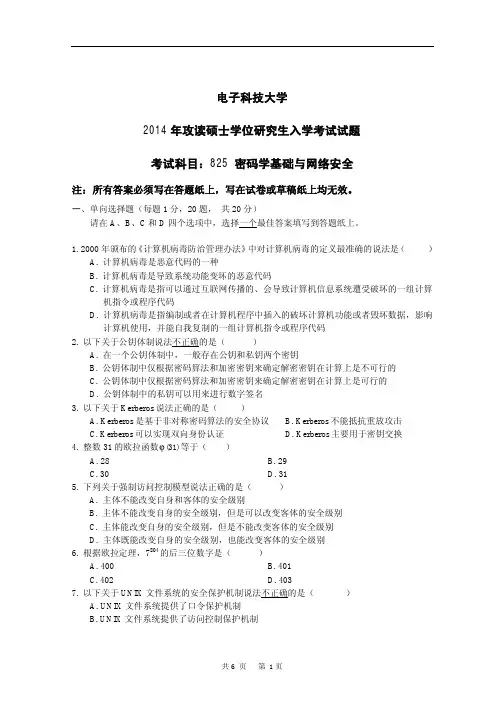

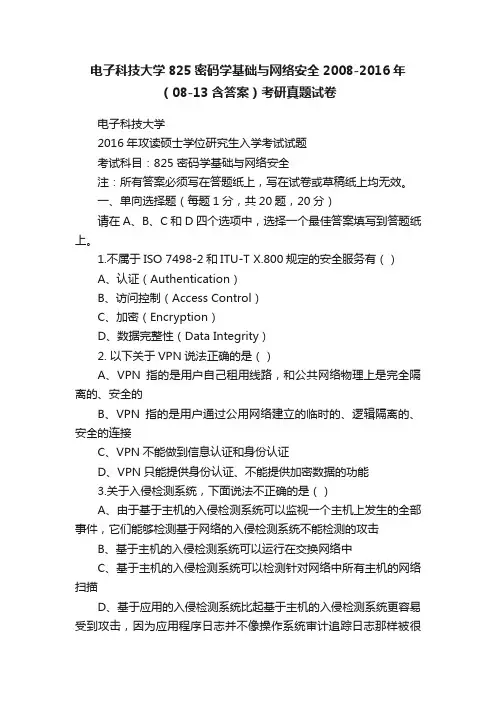

电子科技大学825密码学基础与网络安全2008-2016年(08-13含答案)考研真题试卷电子科技大学2016年攻读硕士学位研究生入学考试试题考试科目:825 密码学基础与网络安全注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

一、单向选择题(每题1分,共20题,20分)请在A、B、C和D四个选项中,选择一个最佳答案填写到答题纸上。

1.不属于ISO 7498-2和ITU-T X.800规定的安全服务有()A、认证(Authentication)B、访问控制(Access Control)C、加密(Encryption)D、数据完整性(Data Integrity)2. 以下关于VPN说法正确的是()A、VPN指的是用户自己租用线路,和公共网络物理上是完全隔离的、安全的B、VPN指的是用户通过公用网络建立的临时的、逻辑隔离的、安全的连接C、VPN不能做到信息认证和身份认证D、VPN只能提供身份认证、不能提供加密数据的功能3.关于入侵检测系统,下面说法不正确的是()A、由于基于主机的入侵检测系统可以监视一个主机上发生的全部事件,它们能够检测基于网络的入侵检测系统不能检测的攻击B、基于主机的入侵检测系统可以运行在交换网络中C、基于主机的入侵检测系统可以检测针对网络中所有主机的网络扫描D、基于应用的入侵检测系统比起基于主机的入侵检测系统更容易受到攻击,因为应用程序日志并不像操作系统审计追踪日志那样被很好地保护4.防火墙可以防止以下哪类攻击()A、内部网络用户的攻击B、传送已感染病毒的软件和文件C、外部网络用户的IP地址欺骗D、数据驱动型的攻击5.以下关于蜜罐(Honeypot)说法不正确的是()A、蜜罐技术可用来收集攻击信息B、蜜罐技术可用来收集计算机病毒代码C、蜜罐技术可用来诱骗攻击者D、蜜罐技术可用来阻止网络攻击的发生6.假设你向一台远程主机发送特定的数据包,却不想远程主机响应你的数据包,这时你使用的是以下哪一种攻击手段()A、缓冲区溢出B、地址欺骗C、拒绝服务攻击D、暴力攻击共6页第1页。

电子科技大学2015年攻读硕士学位研究生入学考试试题考试科目:825 密码学基础与网络安全注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

一、单向选择题(每题1分,共20题,20分)请在A、B、C和D四个选项中,选择一个最佳答案填写到答题纸上。

1. 下列关于安全服务与安全机制的关系不正确的说法是()A. 安全服务由安全机制实现B. 安全机制与安全服务之间没有关系C. 一种安全机制可以实现一种安全服务D. 一种安全服务可以由一种安全机制来实现2. 按照加密和解密密钥是否相同,密码算法可分为()A. 分组密码算法和序列密码算法B. 对称密码算法和公钥密码算法C. 基于密钥保密的算法和基于算法保密的算法D. 古典密码算法和现代密码算法3. 整数37的欧拉函数(37)j等于()A. 35B. 36C. 37D. 384. 反病毒软件具有副作用,当正常操作和病毒操作不能辨别时,可能会造成反病毒系统的()A. 误报B. 不报C. 漏报D. 错报5. 7804的后三位数字是()A. 400B. 401C. 402D. 4036. 以下关于美国国防部所提出的PDRR网络安全模型说法正确的是()A. 安全策略(Policy)是PDRR的重要内容B. 依据PDRR模型,增加系统的保护时间可提高系统的安全性C. 依据PDRR模型,增加系统的检测时间可提高系统的安全性D. 依据PDRR模型,应该尽量增加系统暴露时间来提高系统的安全性7. 以下说法不正确的是()A. 非对称加密算法较好地解决了密钥管理问题B. TCP/IP协议在设计之初并未考虑网络安全威胁C. 网络隔离技术不能减少对信息系统的安全威胁D. 安全协议需要使用某种密码算法且须实现一项或多项安全功能8. 下列关于网络地址转换(NAT)正确的说法是()A. NAT与防火墙能协同工作,但与VPN不能协同工作B. NAT与VPN能协同工作,但与防火墙不能协同工作C. NAT与防火墙能协同工作D. NAT与VPN不能协同工作9. 下列关于数字签名说法正确的是()A. 数字签名是不可信的B. 数字签名容易被伪造C. 数字签名容易抵赖D. 数字签名不可改变10. 一般来说,以下哪个不属于设备物理安全的内容()A. 设备防盗B. 设备防毁C. 设备电磁辐射抗扰D. 设备外观保护11. 关于电子密码本(ECB)密码操作模式说法正确的是()A. 对每一个明文数据块采用不同的密钥进行加密B. 对每一个明文数据块采用不同的密钥进行解密C. 错误传递仅有一块:出错密文块仅导致对应的明文块错误D. 错误传递有多块:出错密文块将导致多个明文块错误12. 以下关于蜜罐(Honeypot)说法不正确的是()A. 蜜罐技术可用来收集攻击信息B. 蜜罐技术可用来收集计算机病毒代码C. 蜜罐技术可用来诱骗攻击者D. 蜜罐技术可用来阻止网络攻击的发生13. 在以下技术中,不能用作消息认证函数来产生消息认证符的是()A. 消息加密B. 消息认证码(MAC)C. 压缩函数D. 哈希(Hash)函数14. 以下关于IPSec中的密钥管理说法正确的是()A. 互联网络安全关联和密钥管理协议(IAKMP)是IPSec密钥管理的框架B. 因特网密钥交换协议(IKE)是IPSec密钥管理的框架C. Diffie-Hellman密钥交协议是因特网密钥交换协议(IKE)使用的密钥交换协议D. Oakley不是因特网密钥交换协议(IKE)使用的密钥交换协议15. 以下关于防火墙说法正确的是()A、所有防火墙都能够检测网络攻击 B. 所有防火墙都能够检测计算机病毒C. 防火墙能防御内部攻击D. 防火墙能防御外部攻击16. 以下关于入侵防护系统(IPS)的说法不正确的是()A. 入侵防护系统(IPS)可以检测网络攻击行为B. 入侵防护系统(IPS)可以保护一个网络C. 入侵防护系统(IPS)可以阻断检测出的攻击行为D. 入侵防护系统(IPS)可以对计算机病毒进行检测17. 以下关于计算机犯罪(Computer Crime)最准确的说法是()A. 攻击别人的计算机并进而获得信息的行为就是计算机犯罪B. 通过网络攻击获得别人的机密信息一定是计算机犯罪C. 盗窃计算机是计算机犯罪D. 行为人通过计算机操作所实施的危害计算机信息系统(包括内存数据及程序)安全以及其他严重危害社会的并应当处以刑罚的行为18. 可信计算机系统评估准则(TCSEC)是由哪个国家提出来的?()A. 中国B. 英国C. 美国D. 德国19. NP问题的含义是()A. 非确定性图灵机上不能够在多项式时间内得到处理的问题B. 非确定性图灵机上能够在多项式时间内得到处理的问题C. 确定性图灵机上不能够在多项式时间内得到处理的问题D. 确定性图灵机上能够在多项式时间内得到处理的问题20.下面关于TCP协议的说法中,不正确的是()A. TCP协议是传输层的协议B. TCP协议是面向连接的协议C. TCP协议是非面向连接的协议D. TCP协议数据包中不包含源IP地址二、多项选择题(每题2分,共10题,20分)每题有一个或多个正确答案。

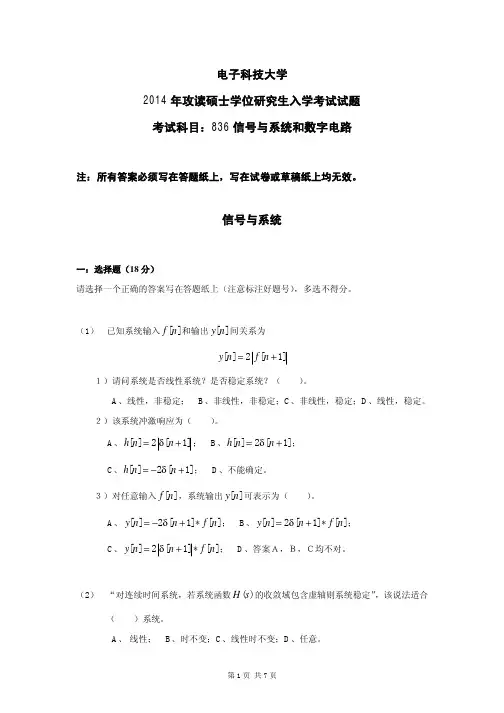

电子科技大学2014年攻读硕士学位研究生入学考试试题 考试科目:836信号与系统和数字电路注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

信号与系统一:选择题(18分)请选择一个正确的答案写在答题纸上(注意标注好题号),多选不得分。

(1) 已知系统输入[]f n 和输出[]y n 间关系为[]2[1]y n f n =+1)请问系统是否线性系统?是否稳定系统?( )。

A 、线性,非稳定;B 、非线性,非稳定;C 、非线性,稳定;D 、线性,稳定。

2)该系统冲激响应为( )。

A 、[]2[1]h n n δ=+;B 、[]2[1]h n n δ=+;C 、[]2[1]h n n δ=−+;D 、不能确定。

3)对任意输入[]f n ,系统输出[]y n 可表示为( )。

A 、[]2[1][]y n n f n δ=−+∗;B 、[]2[1][]y n n f n δ=+∗;C 、[]2[1][]y n n f n δ=+∗;D 、答案A,B,C均不对。

(2) “对连续时间系统,若系统函数()H s 的收敛域包含虚轴则系统稳定”,该说法适合( )系统。

A 、 线性;B 、时不变;C 、线性时不变;D 、任意。

(3) 已知信号()f t 的频谱如图1所示,用周期冲激串()() k p t t kT δ∞=−∞=−∑进行采样,为使采样后的信号频谱不混叠,则最小采样角频率应满足( )。

图1,第1-(3)题图A 、8s ωπ>;B 、6s ωπ>;C 、4s ωπ>;D 、2s ωπ>(4) 对连续时间周期信号()f t ,其傅里叶变换和拉普拉斯变换说法正确的是( )。

A 、先求傅里叶级数,再求傅里叶变换;且拉普拉斯变换存在。

B 、先求傅里叶级数,再求傅里叶变换;且拉普拉斯变换不存在。

C 、直接按定义式计算傅里叶变换;且拉普拉斯变换存在。

D 、直接按定义式计算傅里叶变换;且拉普拉斯变换不存在。

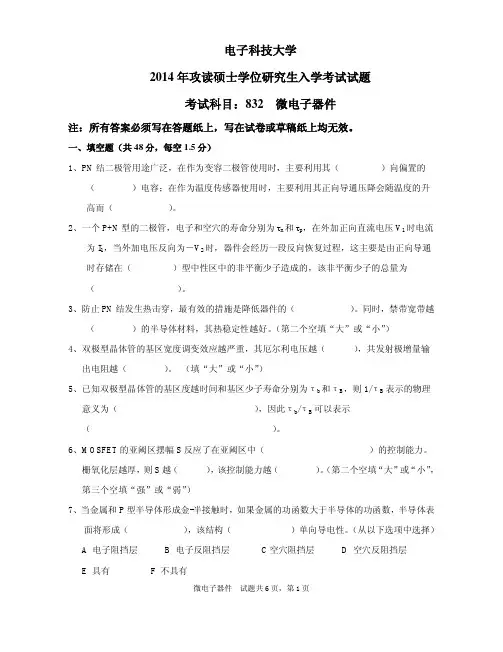

电子科技大学2014年攻读硕士学位研究生入学考试试题考试科目:832 微电子器件注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

一、填空题(共48分,每空1.5分)1、PN结二极管用途广泛,在作为变容二极管使用时,主要利用其()向偏置的()电容;在作为温度传感器使用时,主要利用其正向导通压降会随温度的升高而()。

2、一个P+N型的二极管,电子和空穴的寿命分别为τn和τp,在外加正向直流电压V1时电流为I1,当外加电压反向为-V2时,器件会经历一段反向恢复过程,这主要是由正向导通时存储在()型中性区中的非平衡少子造成的,该非平衡少子的总量为()。

3、防止PN结发生热击穿,最有效的措施是降低器件的()。

同时,禁带宽带越()的半导体材料,其热稳定性越好。

(第二个空填“大”或“小”)4、双极型晶体管的基区宽度调变效应越严重,其厄尔利电压越(),共发射极增量输出电阻越()。

(填“大”或“小”)5、已知双极型晶体管的基区度越时间和基区少子寿命分别为τb和τB,则1/τB表示的物理意义为(),因此τb/τB可以表示()。

6、MOSFET的亚阈区摆幅S反应了在亚阈区中()的控制能力。

栅氧化层越厚,则S越(),该控制能力越()。

(第二个空填“大”或“小”,第三个空填“强”或“弱”)7、当金属和P型半导体形成金-半接触时,如果金属的功函数大于半导体的功函数,半导体表面将形成(),该结构()单向导电性。

(从以下选项中选择)A 电子阻挡层B 电子反阻挡层C空穴阻挡层 D 空穴反阻挡层E 具有F 不具有微电子器件试题共6页,第1页8、MOSFET的跨导是()特性曲线的斜率,而漏源电导是()特性曲线的斜率。

在模拟电路中,MOSFET一般工作在()区,此时理想情况下漏源电导应为零,但实际上由于()和(),漏源电导通常为正的有限值。

9、短沟道MOSFET中采用偏置栅结构或漏端轻掺杂结构,是为了降低漏端附近的电场强度,从而抑制()效应,防止器件电学特性退化。

电子科技大学2016年攻读硕士学位研究生入学考试试题考试科目:825 密码学基础与网络安全注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

一、单向选择题(每题1分,共20题,20分)请在A、B、C和D四个选项中,选择一个最佳答案填写到答题纸上。

1.不属于ISO 7498-2和ITU-T X.800规定的安全服务有()A、认证(Authentication)B、访问控制(Access Control)C、加密(Encryption)D、数据完整性(Data Integrity)2. 以下关于VPN说法正确的是()A、VPN指的是用户自己租用线路,和公共网络物理上是完全隔离的、安全的B、VPN指的是用户通过公用网络建立的临时的、逻辑隔离的、安全的连接C、VPN不能做到信息认证和身份认证D、VPN只能提供身份认证、不能提供加密数据的功能3.关于入侵检测系统,下面说法不正确的是()A、由于基于主机的入侵检测系统可以监视一个主机上发生的全部事件,它们能够检测基于网络的入侵检测系统不能检测的攻击B、基于主机的入侵检测系统可以运行在交换网络中C、基于主机的入侵检测系统可以检测针对网络中所有主机的网络扫描D、基于应用的入侵检测系统比起基于主机的入侵检测系统更容易受到攻击,因为应用程序日志并不像操作系统审计追踪日志那样被很好地保护4.防火墙可以防止以下哪类攻击()A、内部网络用户的攻击B、传送已感染病毒的软件和文件C、外部网络用户的IP地址欺骗D、数据驱动型的攻击5.以下关于蜜罐(Honeypot)说法不正确的是()A、蜜罐技术可用来收集攻击信息B、蜜罐技术可用来收集计算机病毒代码C、蜜罐技术可用来诱骗攻击者D、蜜罐技术可用来阻止网络攻击的发生6.假设你向一台远程主机发送特定的数据包,却不想远程主机响应你的数据包,这时你使用的是以下哪一种攻击手段()A、缓冲区溢出B、地址欺骗C、拒绝服务攻击D、暴力攻击7.以下关于入侵防护系统(IPS)的说法不正确的是()A、入侵防护系统(IPS)可以检测网络攻击行为B、入侵防护系统(IPS)可以保护一个网络C、入侵防护系统(IPS)可以阻断检测出的攻击行为D、入侵防护系统(IPS)可以对计算机病毒进行检测8.在PDRR 模型中,()是静态防护转化为动态的关键,是动态响应的依据。

杭州电子科技大学2014年攻读硕士学位研究生入学考试《电路》试题(试题共五大题.共5页.总分150分)姓名___________ 报考专业__________________准考证号_____________ 【所有答案必须写在答题纸上.做在试逹或草漕纸上无效】一. 简算题(本大豐共8小题,每小題10分,本大层关80分.要求写出求解过程)1.求图1所示电路中各独立电源发出的功率•2•图2电路中U = 22QV. / = 50Hz<S断开及闭合时电流/的有效侑均为0・5A.求够抗匕・» 1 W共5虫3 •图3中电路原己稳定./ = 0时闭合开关S后.则―⑴为多少?IOQ IOQ图34 •理想运放如谢4所示.若R=5kQ・R. = 20kQ, &=10kD・&=50kn. l/u-(/l2=0.2V,求输岀电压4・5.衣向图如图5所示,若选支路5. 6、7. 8、10为树支组成树T,试丐出该图关PM T的雄本冋路矩阵B f和基本駅集矩阵0/ •第2虫共5災6.图6 电路中电i<iSj.(f) = 20>/7cos(2/ + 45°)A・ /?, =/?2 =IQ.厶= 0・5H・C = 0.5F・当负钱Z,为多少门时・求它能获得的址人功牢.7.如图7所示电路.N为线性无源电阻网络•已知当/ = 10V . /. =1A时./ = IA:当〃.=-5V・人・2A. Z-4.5A.试求当CZ严15V. /t=2.5A 电潦/为多少?N _ >ffll-8.如图8所示三相对称三线制电路线电压为38OV.功率农接成如卜图所示.且^ftttZ = 22Q.求功率农的读数.二. (本题15分)如图9所示电路.开关S合在位IE I时己达対稳杏.t = 0时开关由位戏I 合向位置2.求/ >0时电感电ffU z (/)e三、(本题15分)如帕10所示电路中电压“含有基波利三次谐波.也波用 频率为i04rad/s.若耍求吗中不含华波分城而将“中的二次谐波分秋全部 取岀.求G ・四、(本题20分)求图11 <a )所示电路的零状态响应“(•")■电源“.、(/)的 波形如图11 (d>所示•图11IMQ va 10五. (本题20分)如图12所示的对称二相电路中,纫峡匕=380V・ / = 50Hz. Z = (84-;6)Q. (I〉求电流栈⑧的迩肌(2)三相吸收的总功率:(3)接入一细用形电琴负戟(图中虐线所示).啖找路功率因数^=0.95,则电容C*的值应为多少?(4〉若将此电容攻用耳负我克按并联的△形连接.则此时线路功除冈数久为务少?。