第一次配置juniper

- 格式:doc

- 大小:515.00 KB

- 文档页数:11

浙江电力信息数据网Juniper路由器配置手册Juniper Networks, Inc.2009-4-13目录路由器开箱启动软硬件检测...................... 错误!未定义书签。

SYSTEM基本配置............................... 错误!未定义书签。

设置系统名称及时区........................... 错误!未定义书签。

设置帐号密码 ................................ 错误!未定义书签。

用户级别定义 ................................ 错误!未定义书签。

设置系统登录 ................................ 错误!未定义书签。

S YSLOG设置................................... 错误!未定义书签。

G ROUP配置.................................... 错误!未定义书签。

C HASSIS配置 .................................. 错误!未定义书签。

S YSTEM下的应用配置........................... 错误!未定义书签。

INTERFACE配置................................ 错误!未定义书签。

路由协议配置配置 ............................. 错误!未定义书签。

OSPF协议配置................................ 错误!未定义书签。

Ospf基本配置 .............................. 错误!未定义书签。

OSPF邻居间认证配置......................... 错误!未定义书签。

路由重发布................................. 错误!未定义书签。

Trapeze 无线网络交换机配置手册(Version 1.0)羿飞目录第1章登陆无线网络交换机 (4)1.1登录无线网络交换机方法简介 (4)1.2 通过Console口进行本地登陆 (4)1.3 通过SSH2或Telnet进行登陆 (5)1.4 通过web方式登录 (6)第2章系统基本配置 (6)2.1配置系统名 (6)2.2配置系统时间 (7)2.3配置系统IP地址 (7)2.4配置缺省路由 (7)2.5系统初始化配置 (8)2.6无线网络交换机密码恢复 (8)第3章系统升级 (9)3.1 通过WEB方式升级 (10)3.2 通过网管软件RingMaster升级 (10)3.3 通过CLI命令行升级 (10)第4章 Trapeze配置实例 (11)4.1 最简单的公共区域接入—用户不需要口令 (11)4.2 访客使用Web-Portal接入 (12)4.3 基于MAC地址进行认证 (14)4.4 不同的认证加密方式 (16)4.4.1 无需密码和用户名口令 (16)4.4.2 wep加密,无需用户名口令认证 (17)4.4.3 WPA-tkip加密 (17)4.4.4 WPA2-TKIP加密 (18)4.4.5 Wpa+WPA2-tkip (18)4.4.6 WPA-AES (18)4.4.7 WPA2-AES (18)4.4.8 无加密,web-portal认证 (19)4.4.9 wpa-tkip,web-portal认证 (19)4.4.10 802.1X认证,WPA-tkip (19)4.4.11 MAC-local认证,无加密 (20)4.4.12 MAC-LOCAL认证,wpa-tkip (20)4.5对802.1x的支持 (20)4.6非法AP检测/分类/防护 (24)4.7 Intra-Switch 漫游 (25)4.8 跨交换机漫游 (26)4.9 有线用户认证 (30)4.10本地交换 (32)4.11 MESH和网桥 (33)4.12自动黑洞覆盖 (35)4.13控制器冗余支持 (36)4.14负载均衡 (38)4.15 同一台MX上跨vlan漫游 (39)第1章登陆无线网络交换机1.1登录无线网络交换机方法简介无线网络交换机的登陆,可以通过以下几种方式实现:通过 Console口进行本地登陆;通过以太网端口利用 SSH2进行本地或远程登陆;通过以太网端口利用 Telnet进行本地或远程登陆。

Trapeze无线网络交换机配置手册羿飞目录第1章登陆无线网络交换机登录无线网络交换机方法简介无线网络交换机的登陆,可以通过以下几种方式实现:通过Console口进行本地登陆;通过以太网端口利用SSH2进行本地或远程登陆;通过以太网端口利用Telnet进行本地或远程登陆;通过以太网端口利用web方式进行本地或远程登陆通过Console口进行本地登陆通过无线网络交换机Console口进行本地登陆是登陆无线控制器的最基本的方式,也是配置通过其他方式登陆无线网络交换机的基础;用户终端的通信参数配置要和无线网络交换机Console口的配置保持一致,才能通过Console口登陆到无线网络交换机上;无线网络交换机Console口的缺省配置如下:波特率设置为9600bit/s数据位为8无奇偶效验位停止位为1无数据流控制如下图所示:正确连接之后,敲回车键,就会出现“MXR-2-9792C0>”的登陆界面其中:MXR-2为无线网络交换机的型号,9792C0为该无线网络交换机序列号的后6位;在出现上面登陆界面时输入“enable”后,屏幕提示要求输入密码,交换机默认是密码为空,直接回车就会进入交换机的特权配置模式,屏幕出示为“MXR-2-9792C0”通过SSH2或Telnet进行登陆无线网络交换机支持SSH2和Telnet功能,管理员可通过SSH2或Telnet的方式对无线网络交换机进行远程管理和维护;SSH2在缺省情况下是开启,而Telnet缺省情况下是关闭的,因此在进行Telnet 管理之前需要先将无线网络交换机的Telnet功能打开,命令为:setiptelnetserverenable想要通过SSH2和Telnet功能远程管理维护无线网络交换机,管理员必须先为”admin”账号配置密码或建立新的管理账号,命令如下:setuser username passwordencrypted stringsetuseradminpasswordXXXX通过web方式登录用户名为admin,密码为enablepassword缺省为空第2章系统基本配置配置系统名用户设置设备的名称;设备的名称对应于命令行接口的提示符,如设备的名称为Sysname,则CLI的提示符为Sysname;配置系统名的命令:setsystemname string例子:配置系统名为MX-20MXsetsystemnameMX-20MX-20配置系统时间1.设置时区命令:settimezone zone-name{-hoursminutes}例子:设置为北京时间MX-20settimezoneBJ80Timezoneissetto'BJ',offsetfromUTCis8:0hours.2.设置时间命令:settimedate{date mmmddyyyy timehh:mm:ss}例子:MXsettimedatedatefeb292004time23:58:00Timenowis:SunFeb292004,23:58:02PST配置系统IP地址系统IP地址是AP启动过程中,无线网络交换机和AP之间相互通信的IP地址;AP正常注册工作后,无线网络交换机也需要通过该IP地址发报文,以保证跟AP维持正常的通信;命令:setsystemip-address ip-addr例子:MXsetsystemip-address配置缺省路由缺省路由用作跨网段访问无线网络交换机;命令:setiproutedefault ip-addr例子:MXsetiproutedefault1系统初始化配置在enable模式中输入quickstart可以清除已有配置;MX-8quickstartn:y''forhelp.^CtobreakoutSystemNameMX-8:CountryCodeUS:CN设置国家代码SystemIPaddress:设置MX系统管理IPSystemIPaddressnetmask:设置子网掩码Defaultroute:设置网关n:EnableWebviewy:Adminusernameadmin:Adminpasswordmandatory:如果不设密码,此处先按空格键,再按回车键设置密码为空Enablepasswordoptional:Doyouwishtosetthetime y:nDoyouwishtoconfigurewireless y:nsuccess:createdkeypairforsshsuccess:Type"saveconfig"tosavetheconfigurationMX-8无线网络交换机密码恢复在重启交换机的过程中,进入boot模式后,输入“bootOPT+=default”然后重启,可以实现交换机密码恢复;在此时,迅速按下q和ENTER键,会出现:Boot>输入bootOPT+=defaultBoot>bootOPT+=defaul tBoot>reset自动重启即可;第3章系统升级MSS升级方式有三种方式:1通过web方式升级;2通过RingMaster升级;3通过命令行升级升级之前一定要详细阅读文档,如不能直接从直接升级到;通过WEB方式升级1.IE访问MX的IP2.Maintain-UpdateSystemSoftware通过网管软件RingMaster升级1.菜单栏Devices右下角“DevicesOperations”2.下面添加MSS:“ImageRepository”—“Addimage”3.安装新MSS:“ImageInstall”通过CLI命令行升级此方法请详细阅读文档先在自己电脑上打开一个tftpserver,添加准备安装的MSS版本;然后在MX上配置::setbootpartitionboot0MXdir会包含如下内容,打表示正在使用的bootBoot:FilenameSizeCreatedboot0:,16:01:08boot1:,15:58:56第4章Trapeze配置实例最简单的公共区域接入—用户不需要口令配置脚本setiproutedefault1设置网关setsystemnameMXR-2设置系统名称setsystemip-address设置系统IPsetsystemcountrycodeCN 设置国家代码settimezonePRC80设置时区setservice-profilepublicssid-namepublic建立一个SSID为public的service-profile setservice-profilepublicssid-typeclear该SSID不加密setservice-profilepublicauth-fallthrulast-resort该SSID无需认证setservice-profilepublicattrvlan-namedefault指定缺省的AAA属性setuseradminpasswordencrypted0005170b0d55设置无线认证用户setradio-profiledefaultservice-profilepublic将service-profile与无线射频进行关联setapautomodeenable将APauto打开,允许ap自动upsetap9998serial-idmodelMP-620设置APsetap9998radio1modeenable启动AP的gsetap9998radio2modeenable启动AP的setiphttpsserverenable开启web访问服务setportpoe2enable开启将MXR-2的端口2的PoE功能setsecurityl2-restrictvlan1modeenablepermit-mac00:1a:70:d4:90:0f可选命令,二层隔离,只允许client访问网关00:1a:70:d4:90:0f为网关的MAC地址setinterface1ip设置vlan1的interfaceIPsetinterface1ipdhcp-serverenablestartstopprimary-dnsdefault-router开启vlan1的DHCPserver访客使用Web-Portal接入配置脚本setiproutedefault1设置缺省路由setsystemnameTrapeze设置系统名称setsystemip-address设置系统IPsetsystemcountrycodeCN设置国家代码settimezonecnt80设置时区setservice-profilemacssid-namemac设置ssid名称为macsetservice-profilemacssid-typeclear ssid不加密setservice-profilemaccipher-tkipenablesetservice-profilemacauth-dot1xdisable关闭认证setservice-profilemacattrvlan-namedefault将该ssid与defaultvlan关联setauthenticationmacssidmaclocal mac认证用户来自本地setmac-user00:11:22:33:44:55创建本地mac认证用户setradio-profiledefaultservice-profiletest将service-profile与无线射频关联setapautomodeenable开启ap自动上线模式setap30serial-idmodelMP-422新建一个apsetap30radio1modeenable开启ap30的gsetap30radio2modeenable开启ap30的setportpoe1enable开启所有poe端口的poe功能setportpoe2enablesetportpoe3enablesetportpoe4enablesetportpoe5enablesetportpoe6enablesetvlan1port1端口所属的vlansetvlan1port2setvlan1port3setvlan1port4setvlan1port5setvlan1port6setvlan1port7setvlan1port8setinterface1ip设置vlan1的interfaceipsetinterface1ipdhcp-serverenablestartstopprimary-dnssecondary-dnsdefault-router 开启MX上的dhcpserver不同的认证加密方式无需密码和用户名口令setiproutedefault1设置网关setsystemnameMXR-2设置系统名称setsystemip-address设置系统IPsetsystemcountrycodeCN 设置国家代码settimezonePRC80设置时区setservice-profileopenssid-nameopen建立一个SSID为open的service-profilesetservice-profileopenssid-typeclear该SSID不加密setservice-profileopenauth-fallthrulast-resort该SSID无需认证setservice-profileopenattrvlan-namedefault指定缺省的AAA属性setuseradminpasswordencrypted0005170b0d55设置无线认证用户setradio-profiledefaultservice-profileopen将service-profile与无线射频进行关联setapautomodeenable将APauto打开,允许ap自动upsetap9998serial-idmodelMP-620设置APsetap9998radio1modeenable启动AP的gsetap9998radio2modeenable启动AP的setiphttpsserverenable开启web访问服务setportpoe2enable开启将MXR-2的端口2的PoE功能setsecurityl2-restrictvlan1modeenablepermit-mac00:1a:70:d4:90:0f可选命令,二层隔离,只允许client访问网关00:1a:70:d4:90:0f为网关的MAC地址setinterface1ip设置vlan1的interfaceIPsetinterface1ipdhcp-serverenablestartstopprimary-dnsdefault-router开启vlan1的DHCPserver加密,无需用户名口令认证setservice-profileOpenssid-nameopensetservice-profileOpenauth-fallthrulast-resortsetservice-profileOpenwepkey-index1keysetservice-profileOpenwepkey-index2keyabcdefghijsetservice-profileOpencipher-tkipenablesetservice-profileOpenauth-dot1xdisablesetservice-profileOpenattrvlan-namedefault加密setservice-profileOpenssid-nameopensetservice-profileOpenauth-fallthrulast-resortsetservice-profileOpencipher-tkipenable使用外部Radius,并配置了ACL以及动态/静态WEP的配置,计费settraceaaamsglevel5setiproutedefault1setsystemnameMXR-2setsystemip-addresssetsystemcountrycodeCNsettimezonePRC80setservice-profiletestssid-nametestsetservice-profiletestauth-fallthruweb-portalsetservice-profiletestwepkey-index1keyaabbccddeesetservice-profiletestweb-portal-aclportalaclsetservice-profiletestweb-portal-logoutmodeenablesetservice-profiletestattrvlan-namedefault setradiusserverlinuxaddressencrypted-key151e02021132 setservergroupradiusmemberslinuxsetenablepasspassword167adb2ad14f82b99db98877c704d093b7b9 setauthenticationdot1xssidtestpass-throughradius setauthenticationwebssidtestradius setuseradminpasswordencrypted03055f060f01setradio-profiledefaultservice-profiletest setapautomodeenablesetap8serial-idmodelMP-372setap8fingerprintd2:c1:10:12:d5:34:a2:16:ff:40:02:40:8d:3b:fa:f5 setap8radio1modeenablesetiphttpsserverenablesetportpoe2enablesetvlan1port1setvlan1port2setvlan2namevlan2setvlan2port1tag2setinterface1ipsetinterface1ipdhcp-serverenableprimary-dnsdefault-router setinterface2ipsetinterface2ipdhcp-serverenableprimary-dnsdefault-router setsecurityaclipportalaclpermitudpeq68eq67 setsecurityaclipportalacldenycapture commitsecurityaclportalaclsetsecurityaclipacl-88permithitscommitsecurityaclacl-88setsecurityaclipacl-99permitsetsecurityaclipacl-99permitsetsecurityaclipacl-99permitipsetsecurityaclipacl-99permitipsetsecurityaclipacl-99denyipsetsecurityaclipacl-99permitcommitsecurityaclacl-99EAPOff-load并计费到Radius,使用MXR-2showconfigConfigurationnvgen'dat2006-2-0716:29:02ImageModelMXR-2Lastchangeoccurredat2006-2-0716:25:10 settraceaaamsglevel5setiproutedefault1setsystemnameMXR-2setsystemip-addresssetsystemcountrycodeCNsettimezonePRC80setservice-profiletestssid-nametestsetservice-profiletestauth-fallthruweb-portalsetservice-profiletestwepkey-index1keyaabbccddee setservice-profiletestweb-portal-aclportalaclsetservice-profiletestweb-portal-logoutmodeenable setservice-profiletestattrvlan-namedefault setradiusserverlinuxaddresskeylinux setradiusserverwinaddresskeywinradius setservergroupradiusmemberslinuxsetservergroupradius-winmemberswin setenablepasspasswordenalbesetaccountingdot1xssidteststart-stopradius-win缺省时自动启动Channel的RF-Auto,需要手动打开power自动调整;命令如,需要增加如下MX-8setradio-profiledefaultauto-tunepower-configenable success:changeacceptedMX-8setporttypeap4modelmp-71poeen1.15无线用户接入到MP263 ,MX的信息如下:1AP状态信息显示2用户会话信息显示2.用命令将MP263的Radio1关闭,无线用户将漫游到MP386; 1AP状态信息显示2用户会话信息显示。

第一次配置juniper-SSG140(2010-04-27 10:10:43)、简述环境:1.双ISP,两个服务器6.6和6.8对外开放17991端口2.trust-vr和untrust-vr同在,zone untrust被修改到untrust-vr中3.6.6 VIP 180的地址,6.8 MIP 221的地址,应用源路由其实东西也不多,不过没配过的我开始真不知道如何配置juniper的地址转换set clock ntpset clock timezone 8set clock dst recurring start-weekday 2 0 3 02:00 end-weekday 1 0 11 02:00 set vrouter trust-vr sharableset vrouter "untrust-vr"exitset vrouter "trust-vr"unset auto-route-exportexit------------------------------------------------------------------------------若防火墙里没有你所用的服务就自己加吧-------------------------------------------------------------------------------------------------set service "17991" protocol tcp src-port 0-65535 dst-port 17991-17991 set service "3389" protocol tcp src-port 0-65535 dst-port 3389-3389 set alg appleichat enableunset alg appleichat re-assembly enableset alg sctp enableset auth-server "Local" id 0set auth-server "Local" server-name "Local"set auth default auth server "Local"set auth radius accounting port 1646set admin name "netscreen"set admin password "nJqNNxrLGyrLc0lEtsCBqfDtDMA/Pn"set admin user "hongyuan" password "nNnfG0rrJIWDcc8EysvMuSCt+LBiDn" privilege "all"-----------------------------------------------------------------------------------------如果要添加管理ip,别忘了添加内部网段地址,第一次我只加了远端的公网地址,导致内部要配置却进不去,只能console了。

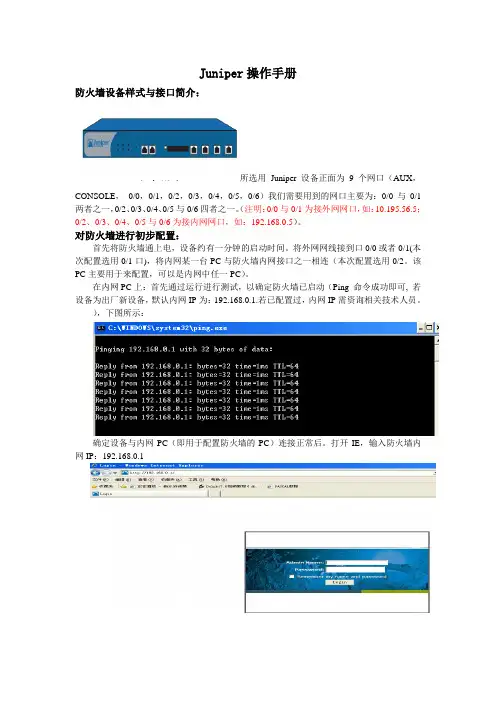

Juniper操作手册防火墙设备样式与接口简介:所选用Juniper设备正面为9个网口(AUX,CONSOLE,0/0,0/1,0/2,0/3,0/4,0/5,0/6)我们需要用到的网口主要为:0/0与0/1两者之一,0/2、0/3、0/4、0/5与0/6四者之一。

(注明:0/0与0/1为接外网网口,如:10.195.56.5;0/2、0/3、0/4、0/5与0/6为接内网网口,如:192.168.0.5)。

对防火墙进行初步配置:首先将防火墙通上电,设备约有一分钟的启动时间。

将外网网线接到口0/0或者0/1(本次配置选用0/1口),将内网某一台PC与防火墙内网接口之一相连(本次配置选用0/2。

该PC主要用于来配置,可以是内网中任一PC)。

在内网PC上:首先通过运行进行测试,以确定防火墙已启动(Ping 命令成功即可, 若设备为出厂新设备,默认内网IP为:192.168.0.1.若已配置过,内网IP需资询相关技术人员。

),下图所示:确定设备与内网PC(即用于配置防火墙的PC)连接正常后。

打开IE,输入防火墙内网IP:192.168.0.1Admin Name: netscreen. Password: netscreen登陆成功界面如上图所示(IE主要分为左右两部分,配置之初,右侧参数可不必在意):据网络要求,我们对防火墙配置主要分为六部分。

主要配置过程:一、内网、外网接口配置由路径Network>Interfaces(list)(所见参数部分说明:在下图所示界面上,主要操作包括内网_Trust、外网_Untrust接口配置。

此处需要注意Untrust所对应的接口:ethemet0/0或ethemet0/1 up。

)a)内网接口配置Trust对应内网,点击其对应的Edit,进入内网配置界面。

上图红线标示处需注意。

参数设置Zone Name : TrustStatic Ip:IP Adress/Netmask: 内网IP(通常设为内网网关地址)“/”后为子网掩码Manage IP 若无特殊要求,一般与“IP Adress/Netmask”相同Interface Mode : NATManagement Services(此项根据需要):推荐->WEB UI TELNET PING内网接口配置完成,OK 。

Juniper路由器配置命令介绍Juniper路由器配置命令介绍目录1、简介2、配置基础命令2.1 进入操作模式2.2 配置系统参数2.3 设置管理接口2.4 配置路由表3、高级配置命令3.1 OSPF配置3.2 BGP配置3.3 VRF配置3.4 MPLS配置4、安全配置命令4.1 配置防火墙4.2 配置安全策略4.3 配置VPN4.4 配置ACL5、故障排查命令5.1 显示命令5.2 路由故障排查5.3 硬件故障排查5.4 访问控制故障排查6、性能优化命令6.1 接口配置6.2 QoS配置6.3 缓存配置6.4 动态路由配置1、简介Juniper路由器是一种支持多种网络协议的高性能路由器。

本文档介绍了Juniper路由器的配置命令,并根据功能分类进行了细化。

2、配置基础命令2.1 进入操作模式- login:登录路由器- cli:进入命令行操作模式- configure:进入配置操作模式2.2 配置系统参数- set system hostname <hostname>:设置路由器主机名- set system domn-name <domn-name>:设置路由器域名- set system time-zone <time-zone>:设置时区- set system name-server <ip-address>:设置DNS服务器2.3 设置管理接口- set interfaces <interface> unit <unit> family inet address <ip-address/mask>:配置管理接口的IP地质- set interfaces <interface> unit <unit> family inet address dhcp:使用DHCP分配管理接口的IP地质2.4 配置路由表- set routing-options static route <destination> next-hop <next-hop>:配置静态路由- set routing-options router-id <id>:配置路由器ID- set protocols ospf area <area> interface <interface>:配置接口与OSPF区域的关联3、高级配置命令3.1 OSPF配置- set protocols ospf area <area> interface <interface>:配置接口与OSPF区域的关联- show ospf neighbor:显示OSPF邻居信息- show ospf route:显示OSPF路由表3.2 BGP配置- set protocols bgp group <group-name> neighbor<neighbor-address>:配置BGP邻居- set protocols bgp group <group-name> family <family>:配置BGP邻居的地质族- show bgp neighbor:显示BGP邻居信息- show bgp summary:显示BGP邻居摘要信息3.3 VRF配置- set routing-instances <instance-name> interface<interface>:配置接口与VRF的关联- set routing-instances <instance-name> routing-options static route <destination> next-hop <next-hop>:配置静态路由3.4 MPLS配置- set protocols mpls interface <interface>:启用接口的MPLS功能- set protocols mpls label-switched-path <LSP-name> to <destination-address> : 配置LSP的路径4、安全配置命令4.1 配置防火墙- set security policies from-zone <from-zone> to-zone <to-zone> policy <policy-name> match <match-conditions> then permit/deny:配置安全策略4.2 配置安全策略- set security zones security-zone <zone-name> address-book address <address-name> <ip-address>:配置地质对象- set security zones security-zone <zone-name> host-inbound-traffic system-services <services>:配置允许进入防火墙的服务4.3 配置VPN- set security ike proposal <proposal-name> authentication-method <method>:配置IKE提议- set security ike gateway <gateway-name> ike-policy <policy-name>:配置IKE网关- set security ipsec vpn <vpn-name> bind-interface<interface>:绑定VPN到接口4.4 配置ACL- set firewall family inet filter <filter-name> term <term-name> from protocol <protocol>:配置ACL规则- set firewall family inet filter <filter-name> term <term-name> then accept/discard:配置ACL规则动作5、故障排查命令5.1 显示命令- show interfaces <interface> detl:显示接口详细信息- show route <destination> : 显示路由信息- show chassis hardware:显示硬件信息5.2 路由故障排查- show bgp summary:显示BGP邻居摘要信息- show ospf neighbor:显示OSPF邻居信息- show route protocol <protocol>:显示指定协议的路由5.3 硬件故障排查- show chassis hardware:显示硬件信息- show log messages:显示系统日志消息- request support information:收集支持信息文件5.4 访问控制故障排查- show security policies from-zone <from-zone> to-zone <to-zone> policy <policy-name>:显示安全策略信息- show security zones interfaces:显示接口与安全域的关联信息6、性能优化命令6.1 接口配置- set interfaces <interface> mtu <mtu-size>:设置接口MTU大小- set interfaces <interface> description <description>:设置接口描述6.2 QoS配置- set class-of-service interfaces <interface> unit<unit> scheduler-map <map-name>:为接口配置调度器映射- set class-of-service scheduler-maps <map-name> forwarding-class <forwarding-class> scheduler <scheduler-name>:配置调度器映射6.3 缓存配置- set forwarding-options cache hit-cache-size <size>:设置缓存大小- set forwarding-options cache timeout <timeout-value>:设置缓存超时时间6.4 动态路由配置- set protocols ospf area <area> interface <interface> passive:将接口设置为OSPF被动接口- set routing-instances <instance-name> interface <interface> passive:将接口设置为VRF被动接口附件:无法律名词及注释:无。

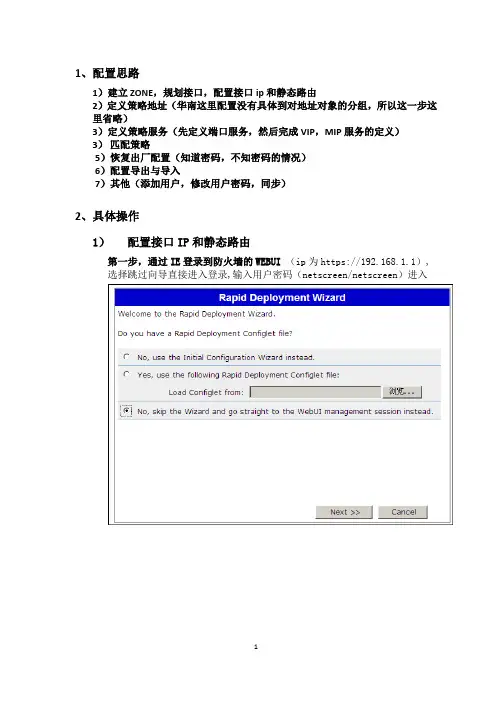

1、配置思路1)建立ZONE,规划接口,配置接口ip和静态路由2)定义策略地址(华南这里配置没有具体到对地址对象的分组,所以这一步这里省略)3)定义策略服务(先定义端口服务,然后完成VIP,MIP服务的定义)3)匹配策略5)恢复出厂配置(知道密码,不知密码的情况)6)配置导出与导入7)其他(添加用户,修改用户密码,同步)2、具体操作1)配置接口IP和静态路由第一步,通过IE登录到防火墙的WEBUI(ip为https://192.168.1.1),选择跳过向导直接进入登录,输入用户密码(netscreen/netscreen)进入第二步、为接口匹配iP(Zones和接口都用系统默认的就够用了,这里只需为接口配相应的IP)进入Network>interfaces界面先编辑eth0/1 的地址:其中Management Services可根管理需求勾选,ping勾上接着编辑eth0/2的地址:这里Management Service 勾上Web UI、Telnet及SSH,Ping也勾上,这样方便以后通过外网来管理防火墙。

最后方法同上修改eth0/0的ip为所要设的IP (华南这里:172.31.11.1/24),这里为方便管理Mangement Service全勾上。

配置完成后,防火墙会自动重启,这时需要重新修改本机的IP与防火墙的eth0/0接口的IP同网段(本机通过连接线连接在eth0/0口)第三步、添加静态路由进入Network > Routing > Destination界面,点击右上角的NEW来新建路由i)添加到internet的缺省路由目标网络:0.0.0.0 0.0.0.0 网关:202.105.115.201ii)同上方式添加一条连通DMZ与内、地区的路由(目标网络172.31.0.0/16 网关:172.31.11.2)iii)同上方式添加一条连通DMZ到总部的路由(目标网络172.17.0.0/16 网关:172.31.11.2)添加完成后如下图示2)定义策略地址(略)3)定义策略服务(先定义端口服务,然后完成VIP,MIP服务的定义)进入Policy > Policy Elements > Services > Custom界面来自定义服务端口第一步、对照之前准备的照服务端口映射表,统计需要定义的端口服务注:此图为端口服务映射表的部分统计的端口有:50000,22000,51000,4489,81,8080,7761,3389,139,4899,4200接着添加定义端口服务,点击右上角新建来定义端口,进入下面的界面:服务名设为端口号,目标端口号因为只有一个,范围的最小最大值都为端口号,这样就定义好了一个端口服务。

Juniper路由器配置操作手册ziJuniper OS 4.2R1.3 路由器配置操作手册1系统配置 (2)1.1系统信息基本配置 (2)1.2系统用户信息 (2)1.3系统服务配置 (3)2端口配置 (4)2.1juniper端口介绍 (4)2.2端口配置 (4)3SNMP配置 (6)4Routing-options配置 (7)4.1静态路由配置 (7)4.2route-id&as (7)4.3bgp聚合配置 (7)5Route protocal配置 (8)5.1Ospf配置 (8)5.2Bgp 配置 (9)6Policy 配置 (9)7Firewall 配置 (12)8Juniper与Cisco互连端口参数调整 (12)9Juniper备份结构与Cisco不同 (14)9.1console root登录 (14)9.2telnet登录 (14)Juniper所有配置,均在配置状态下进行。

分为由console进入和远程telnet进入。

由console进入JUNOS系统命令操作(由FreeBSD的简化系统)%cli 进入下面的用户操作hostname>edit 进入下面的用户配置hostname# 配置操作由远程telnet直接进入用户操作hostname>edit 进入下面的用户配置hostname# 配置操作1 系统配置1.1 系统信息基本配置#edit system 进入system配置菜单#set host-name axi580-a-hz1#set domain-name #set time-zone Asia/Shanghai# set system root-authentication plain-text-password (console登录,root口令缺省为空,虚设新口令)New password:******Retype new password:******#show 查看配置#commit 配置生效OR#commit confirmed 配置生效测试,5分钟后系统自动会滚,恢复原来配置。

Juniper MX路由器验收流程及详细的初始配置前提概要Juniper设备的整个项目的售前、售中、售后都是有一套严密的流程。

本文讲述的内容将涉及其中的售中及售后。

在客户下完订单后,厂家会根据需求来安排发货、清关等事项。

设备送达机房前,需要安排工程师去当地机房配合当地机房人员进行验收,拆箱,扫码入库、设备出库、上架安装、加电调试等。

其中设备初始调试如下:一、初始配置当MX设备的PSM电源线交叉插在机柜的A/B两路PDU上后,通电,并将所有的PSM电源模块的2个白色拨子都拨上去,即拨到“on”的位置。

如下图:操作完毕后,所有的PSM电源模块的PWR OK指示灯/INP0指示灯/INP1指示灯都显示绿灯常亮,而FAULT指示灯不亮。

设备开始正式启动。

整个操作环境准备好后,用console线的网口一端在设备的console口上,USB端插在笔记本电脑上。

同时,用一根网线一头插在电脑的网口,另一端插在MX设备的MGT口(管理端口)。

打开电脑桌面的SecureCRT,选择对应的serial口,进入CLI界面。

设备启动完毕后,进入root操作界面,输入cli进入root配置界面。

【1】配置设备的缺省账号及密码,命令如下:set system root-authentication plain-text-passwordset system login user XXX class super-user authentication plain-text-password【2】新建二个group组,配置主备引擎的缺省ip地址,命令如下:set groups re0 system host-name mx2000-re0set groups re0 interfaces fxp0 unit 0 family inet address xxxx.xxxx.xxxx.xxxxset groups re1 system host-name mx2000-re1set groups re1 interfaces fxp0 unit 0 family inet address xxxx.xxxx.xxxx.xxxxset apply-groups re0set apply-groups re1【3】配置ftp、ssh、telnet服务,命令如下:set system services ftpset system services sshset system services telnet【4】关闭管理口不插网线报警通知,命令如下:set chassis alarm management-ethernet link-down ignore【5】将配置同步到备引擎,命令如下:commit synchronize【6】配置机框模式为enhanced-ip ,命令如下:set chassis network-services enhanced-ip【7】重启设备,命令如下:request vmhost reboot二、版本升级设备重启后,整个初始配置加载完成。

Juniper交换机配置手册一、交换机配置部分1.使用console线连接至交换机COM参数:2.使用root账号登陆,默认为空密码login: root--- JUNOS 9.1R2.10 built 2008-07-01 04:34:43 UTCroot@%开启交换机命令行:root@% cli //%为unix shell提示符root> //>为cli提示符3.进入configuration模式root> configure[edit]root#juniper 交换机有3种命令行模式Root模式:当以root密码登陆console时默认进入该模式用户模式:在root模式中输入cli命令进入该模式,该模式主要用于检查交换机配置、状态使用。

配置模式:在用户模式中输入configure 进入。

该模式下主要用于更改交换机配置。

4.设置交换机root账号密码[edit]root# set system root-authentication plain-text-passwordNew password:Retype new password:5.配置网络管理参数[edit]root# edit system[edit system]root# set services telnet //配置使用telnet服务登陆交换机[edit system]root# set services ssh[edit system]root# set services web-management http[edit system]root# commit and-quitcommit completeExiting configuration moderoot@switch>6.配置其他管理员账号密码,以添加一个admin账号为例[edit]Set system login user admin class super-user authentication plain-text-passwordNew password:Retype new password:7.提交配置文件使配置生效[edit]commit8. 配置VLAN,三层VLAN虚拟地址及VLAN接口以配置valn10 为例,下面为配置命令:[edit]set vlans vlan_10vlan-id10set vlans vlan_10 l3-interface vlan.10set interface vlan unit10family inet address192.192.0.167/24将接口划入到VLAN中set interface ge-0/0/10 unit 0 family ethernet-switching vlan members vlan_10 将接口配置成trunk 方法Set interface ge-0/0/23 unit 0 family ethernet-switching port-mode trunk vlan members all //将ge-0/0/23接口配置成为VLAN,并允许所有VLAN数据通过9. 配置链路捆绑具体命令如下:set chassis aggregated-devices ethernet device-count 5 //配置链路聚合端口数目为5个(ae0-ae4)set interface ae0 aggregated-ether-options lacp active //配置ae0接口链路聚合的模式set interface ae0 unit 0 family ethernet-switching port mode trunk vlan members all //配置ae0 为trunk并允许所有VLAN通过delete interface ge-0/0/4 //删除ge-0/0/4的默认配置delete interface ge-1/0/4set interface ge-0/0/4 ether-options 802.3ad ae0 //将ge-0/0/4接口绑定至ae0 set interface ge-1/0/4 ether-option 802.3ad ae0对端二层交换机配置使用相同方法ae接口后链路捆绑即生效10.配置路由添加一条默认路由至JUNIPER ISG1000set routing-options static route 0.0.0.0/0 next-hop 100.1.1.1;在hillstone防火墙上VPN切换时将分支点网段路由指向hillstone 5020Set routing-options static route 192.150.1.0/24 next-hop 100.1.2.1 //这条路由必须在切换VPN时添加,在切换前添加会造成VPN无法访问。

juniper交换机配置指南开机后:login: rootLast login: Fri Jan 17 22:21:55 on ttyd0--- JUNOS 7.2R3.3 built 2002-03-23 02:44:36 UTCTerminal type? [vt100] <enter>root@%注意使用root用户登录的情况下,输入帐号/密码以后,默认是进入shell模式的(而只有root用户帐号有这个现象),要输入cli命令进入用户模式:root@% cliroot>配置模式用户模式下输入configure命令进入配置模式,配置模式下可以对设备进行各种参数的配置root> configure[edit]root#设置root用户密码命令:set system root-authentication plain-text-password路由器初始化root用户是没有密码的,在第一次进行配置的时候必须要配置root密码才能commit成功。

密码采用字母+数字方式。

Example:lab@M7i_GZ# set system root-authentication plain-text-password精品文档New password:Retype new password:添加系统用户命令:set system login user juniper uid 2000 <-设置用户名为juniper用户id为2000set system login user juniper class super-user <-设置juniper用户为超级用户set system login user juniper authentication plain-text-password <-设置juniper用户的密码设置主机名命令:set system host-name M7i_GZ <-设置主机名为M7i_GZ开启系统telnet服务命令:set system services telnet说明:系统默认是没有打开telnet功能的,只有打开telnet服务之后才能从网络上登陆到路由器。

juniper交换机配置指南开机后:login: rootLast login: Fri Jan 17 22:21:55 on ttyd0--- JUNOS 7.2R3.3 built 2002-03-23 02:44:36 UTCTerminal type? [vt100] <enter>root@%注意使用root用户登录的情况下,输入帐号/密码以后,默认是进入shell模式的(而只有root用户帐号有这个现象),要输入cli命令进入用户模式:root@% cliroot>配置模式用户模式下输入configure命令进入配置模式,配置模式下可以对设备进行各种参数的配置root> configure[edit]root#设置root用户密码命令:set system root-authentication plain-text-password路由器初始化root用户是没有密码的,在第一次进行配置的时候必须要配置root密码才能commit成功。

密码采用字母+数字方式。

Example:lab@M7i_GZ# set system root-authentication plain-text-passwordNew password:Retype new password:添加系统用户命令:set system login user juniper uid 2000 <-设置用户名为juniper用户id为2000set system login user juniper class super-user <-设置juniper用户为超级用户set system login user juniper authentication plain-text-password <-设置juniper用户的密码设置主机名命令:set system host-name M7i_GZ <-设置主机名为M7i_GZ开启系统telnet服务命令:set system services telnet说明:系统默认是没有打开telnet功能的,只有打开telnet服务之后才能从网络上登陆到路由器。

Juniper SSG防火墙配置手册初始化设置 (2)Internet网络设置 (6)一般策略设置 (15)VPN连接设置 (27)初始化设置1.将防火墙设备通电,连接网线从防火墙e0\2口连接到电脑网卡。

2.电脑本地连接设置静态IP地址,IP地址192.168.1.2(在192.168.1.0/24都可以),子网掩码255.255.255.0,默认网关192.168.1.1,如下图:3.设置好IP地址后,测试连通,在命令行ping 192.168.1.1,如下图:4.从IE浏览器登陆防火墙web页面,在地址栏输入192.168.1.1,如下图向导选择最下面No, skip——,然后点击下面的Next:5.在登录页面输入用户名,密码,初始均为netscreen,如下图:6.登陆到web管理页面,选择Configuration – Date/Time,然后点击中间右上角Sync Clock With Client选项,如下图:7.选择Interfaces – List,在页面中间点击bgroup0最右侧的Edit,如下图:8.此端口为Trust类型端口,建议IP设置选择Static IP,IP Address输入规划好的本地内网IP地址,如192.168.22.1/24,Manage IP 192.168.22.1。

之后勾选Web UI,Telnet,SSH,SNMP,SSL,Ping。

如下图:Internet网络设置1.修改本地IP地址为本地内网IP地址,如下图:2.从IE浏览器打开防火墙web页面,输入用户名密码登陆,如下图:3.选择Interfaces – List,点击页面中ethernet0/0最右侧的Edit选项,如下图:4.此端口为Untrust类型端口,设置IP地址有以下三种方法:(根据ISP提供的网络服务类型选择)A.第一种设置IP地址是通过DHCP端获取IP地址,如下图:B.第二种设置IP地址的方法是通过PPPoE拨号连接获取IP,如下图,然后选择Create new pppoe setting,在如下图输入本地ADSL pppoe拨号账号,PPPoE Instance输入名称,Bound to Interface选择ethernet0/0,Username和Password输入ADSL账号密码,之后OK,如下图:PPPoE拨号设置完毕之后,点击Connect,如下图:回到Interface –List,可以看到此拨号连接的连接状态,如下图:ethernet0/0右侧PPPoE一栏有一个红叉,表示此连接已经设置但未连接成功,如连接成功会显示绿勾。

juniper路由器配置步骤如下所示路由器启动进程:当路由器启动,将从flash中加载最新版本的JUNOS软件。

倘若在路由器上安装有PC Card和硬盘,也将额外加载。

路由器打开电源后,按下面的顺序查找软件:1.PC Card(如果安装)2.flash3.硬盘当电源打开路由器,将完成下面几步:1.打开网管机PC,连接上控制口,辅助端口,或者路由引擎上的管理以太网端口2.打开各自的后备电源3.检查电源OK LEDS并且确信路由器的启动信息完全输出到网管设备上注:假如没有任何东西插入以太网管理接口,将产生一个常规的RED警告。

请连接rj-45连接器解除这个警告。

其他明显的信息,包含下面内容:1.接口信息,例如:启动路由引擎、PFE等2.FPC LEDS,(测试时是闪烁绿灯,测试完成后是常亮绿灯)3.警告LEDS,(出现问题时)4.PIC LEDS,(除非接口被配置,否则就处在关闭状态)路由器配置:当初始配置路由器,你需要配置下面内容:.root密码设置,有下面三种不通的方法:1.纯文本root@router# set system root-authentication plain-text-password password (密码)2.加密root@router# set system root-authenticationencrypted-password password3.安全shell(SSH)(只用于 domestic U.S. 版本).主机名设置:[edit] root@router# set system host-name name.域名设置:[edit]root@router# set system domain-name domain.管理以太网端口设置:[edit]root@router# set interfaces fxp0 unit 0 family inetaddress ip-address/prefix-length.缺省路由设置:[edit]root@router# set system backup-router gateway-addressroot@router# set routing-options static route defaultnexthop gateway-address retain no-advertise.域名服务器(DNS)设置:[edit]root@router# set system name-server dns-address[edit]root@router# set system login user username class classauthentication plain-text-password注:设置非root用户是非常重要的,因为root用户不能Telnet到路由器。

第一次配置juniper-SSG140(2010-04-27 10:10:43)简述环境:1.双ISP,两个服务器6.6和6.8对外开放17991端口2.trust-vr和untrust-vr同在,zone untrust被修改到untrust-vr中3.6.6 VIP 180的地址,6.8 MIP 221的地址,应用源路由其实东西也不多,不过没配过的我开始真不知道如何配置juniper的地址转换set clock ntpset clock timezone 8set clock dst recurring start-weekday 2 0 3 02:00 end-weekday 1 0 11 02:00set vrouter trust-vr sharableset vrouter "untrust-vr"exitset vrouter "trust-vr"unset auto-route-exportexit------------------------------------------------------------------------------若防火墙里没有你所用的服务就自己加吧-------------------------------------------------------------------------------------------------set service "17991" protocol tcp src-port 0-65535 dst-port 17991-17991set service "3389" protocol tcp src-port 0-65535 dst-port 3389-3389set alg appleichat enableunset alg appleichat re-assembly enableset alg sctp enableset auth-server "Local" id 0set auth-server "Local" server-name "Local"set auth default auth server "Local"set auth radius accounting port 1646set admin name "netscreen"set admin password "nJqNNxrLGyrLc0lEtsCBqfDtDMA/Pn"set admin user "hongyuan" password "nNnfG0rrJIWDcc8EysvMuSCt+LBiDn" privilege "all" -----------------------------------------------------------------------------------------如果要添加管理ip,别忘了添加内部网段地址,第一次我只加了远端的公网地址,导致内部要配置却进不去,只能console了。

--------------------------------------------------------------------------------------------------set admin manager-ip 192.168.6.0 255.255.255.0set admin manager-ip 114.255.150.140 255.255.255.255set admin manager-ip 219.141.171.130 255.255.255.255set admin auth web timeout 10set admin auth server "Local"set admin format dosset zone "Trust" vrouter "trust-vr"-------------------------------------------------------------------------------------------------"Untrust"默认是在"trust-vr"里的,我给改了-------------------------------------------------------------------------------------------------- set zone "Untrust" vrouter "untrust-vr"set zone "DMZ" vrouter "trust-vr"set zone "VLAN" vrouter "trust-vr"set zone "Untrust-Tun" vrouter "trust-vr"set zone "Trust" tcp-rstset zone "Untrust" blockunset zone "Untrust" tcp-rstset zone "MGT" blockset zone "DMZ" tcp-rstset zone "VLAN" blockunset zone "VLAN" tcp-rstset zone "Trust" screen limit-session source-ip-basedset zone "Trust" screen limit-session destination-ip-basedset zone "Untrust" screen alarm-without-dropset zone "Untrust" screen on-tunnelset zone "Untrust" screen icmp-floodset zone "Untrust" screen udp-floodset zone "Untrust" screen winnukeset zone "Untrust" screen port-scanset zone "Untrust" screen ip-sweepset zone "Untrust" screen tear-dropset zone "Untrust" screen syn-floodset zone "Untrust" screen ip-spoofingset zone "Untrust" screen ping-deathset zone "Untrust" screen ip-filter-srcset zone "Untrust" screen landset zone "Untrust" screen syn-fragset zone "Untrust" screen tcp-no-flagset zone "Untrust" screen unknown-protocolset zone "Untrust" screen ip-bad-optionset zone "Untrust" screen ip-record-routeset zone "Untrust" screen ip-timestamp-optset zone "Untrust" screen ip-security-optset zone "Untrust" screen ip-loose-src-routeset zone "Untrust" screen ip-strict-src-routeset zone "Untrust" screen ip-stream-optset zone "Untrust" screen icmp-fragmentset zone "Untrust" screen icmp-largeset zone "Untrust" screen syn-finset zone "Untrust" screen fin-no-ackset zone "Untrust" screen limit-session source-ip-basedset zone "Untrust" screen syn-ack-ack-proxyset zone "Untrust" screen block-fragset zone "Untrust" screen limit-session destination-ip-basedset zone "Untrust" screen icmp-idset zone "V1-Untrust" screen tear-dropset zone "V1-Untrust" screen syn-floodset zone "V1-Untrust" screen ping-deathset zone "V1-Untrust" screen ip-filter-srcset zone "V1-Untrust" screen landset zone "Untrust" screen limit-session source-ip-based 512set zone "Untrust" screen limit-session destination-ip-based 512set interface "ethernet0/0" zone "Trust"set interface "ethernet0/1" zone "V1-Trust"set interface "ethernet0/2" zone "V1-Trust"set interface "ethernet0/8" zone "Untrust"set interface "ethernet0/9" zone "Untrust"----------------两条互联网在一个区域set interface ethernet0/0 ip 192.168.6.2/24set interface ethernet0/0 nat-----------------------------内网口启动NAT,去往untrust区或dmz区都会触发nat,除非把防火墙配成透传模式unset interface vlan1 ipset interface ethernet0/8 ip 221.7.199.182/29set interface ethernet0/8 routeset interface ethernet0/9 ip 180.136.240.114/30set interface ethernet0/9 routeunset interface vlan1 bypass-others-ipsecunset interface vlan1 bypass-non-ipset interface ethernet0/9 manage-ip 180.136.240.113set interface ethernet0/0 ip manageableset interface ethernet0/8 ip manageableset interface ethernet0/9 ip manageableset interface ethernet0/8 manage pingset interface ethernet0/8 manage telnetset interface ethernet0/8 manage webset interface ethernet0/9 manage pingset interface ethernet0/9 manage telnetset interface ethernet0/9 manage web-------------------------------------------------------------------------------------------------server auto detection开启,防火墙会自动ping这台内部地址,如果无法通信,status就是down --------------------------------------------------------------------------------------------------set interface ethernet0/9 vip interface-ip 3389 "3389" 192.168.6.6set interface ethernet0/9 vip interface-ip 17991 "17991" 192.168.6.6set interface ethernet0/8 vip interface-ip 3389 "3389" 192.168.6.21-------看,是这里-------------------------------------------------------------------------------------------------若你有同网段多个ip地址可以用mip,注意我把它放在untrust-vr了-------------------------------------------------------------------------------------------------set interface "ethernet0/8" mip 221.7.199.179 host 192.168.6.8 netmask 255.255.255.255 vr "untrust-vr"unset flow no-tcp-seq-checkset flow tcp-syn-checkunset flow tcp-syn-bit-checkset flow reverse-route clear-text preferset flow reverse-route tunnel alwaysset pki authority default scep mode "auto"set pki x509 default cert-path partialset address "Trust" "221.7.199.180/32" 221.7.199.180 255.255.255.255set ike respond-bad-spi 1set ike ikev2 ike-sa-soft-lifetime 60unset ike ikeid-enumerationunset ike dos-protectionunset ipsec access-session enableset ipsec access-session maximum 5000set ipsec access-session upper-threshold 0set ipsec access-session lower-threshold 0set ipsec access-session dead-p2-sa-timeout 0unset ipsec access-session log-errorunset ipsec access-session info-exch-connectedunset ipsec access-session use-error-logset vrouter "untrust-vr"exitset vrouter "trust-vr"exitset url protocol websenseexit------------------------------------------------------------------------------------------------juniper也有隐藏deny any any 所以,从trust到untrust要配置permit any any-----------------------------------------------------------------------------------------------set policy id 1 name "PERMIT_ANY" from "Trust" to "Untrust" "Any" "Any" "ANY" permit set policy id 1exitset policy id 2 name "PERMIT_PING" from "Untrust" to "Trust" "Any" "MIP(221.7.199.179)" "PING" permitset policy id 2exitset policy id 4 name "PERMIT_CT" from "Untrust" to "Trust" "Any" "VIP(ethernet0/9)" "3389" permit logset policy id 4exitset policy id 5 name "PERMIT_CNC" from "Untrust" to "Trust" "Any" "MIP(221.7.199.179)" "3389" permit logset policy id 5exitset policy id 6 name "test" from "Untrust" to "Trust" "Any" "VIP(ethernet0/8)" "3389" permit log set policy id 6exitset policy id 7 name "PERMIT_CT_17991" from "Untrust" to "Trust" "Any" "VIP(ethernet0/9)" "17991" permit logset policy id 7exitset policy id 8 name "PERMIT_CNC_17991" from "Untrust" to "Trust" "Any""MIP(221.7.199.179)" "17991" permit logset policy id 8exitset nsmgmt bulkcli reboot-timeout 60set ssh version v2set config lock timeout 5unset license-key auto-updateset ntp server "210.72.145.44"set snmp port listen 161set snmp port trap 162------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- set vrouter "untrust-vr"-----------------------------------以下是untrust-vr里的路由set source-routing enableset route 0.0.0.0/0 interface ethernet0/8 gateway 221.7.199.177set route 0.0.0.0/0 interface ethernet0/9 gateway 180.136.240.113set route source 192.168.6.6/32 interface ethernet0/9 gateway 180.136.240.113 set route source 192.168.6.8/32 interface ethernet0/8 gateway 221.7.199.177 set route 192.168.6.0/24 vrouter "trust-vr" preference 20 metric 1exitset vrouter "trust-vr"-------------------------------------以下是trust-vr里的路由unset add-default-routeset route 0.0.0.0/0 vrouter "untrust-vr" preference 20 metric 1exitset vrouter "untrust-vr"exitset vrouter "trust-vr"exit。