飞塔防火墙09-日志与报警

- 格式:ppt

- 大小:483.00 KB

- 文档页数:16

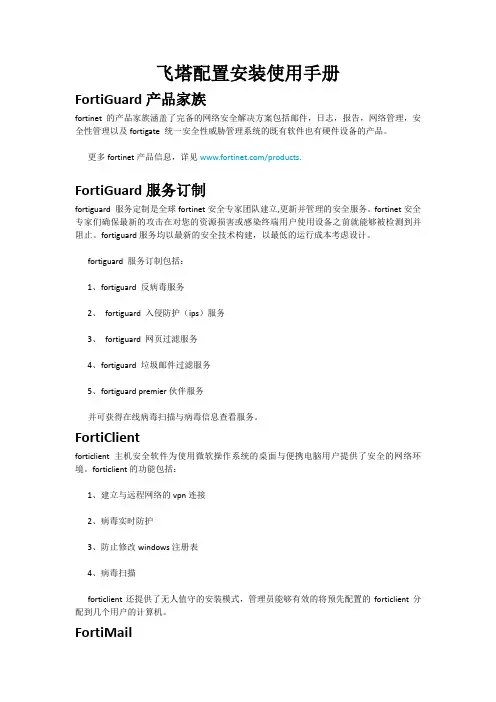

飞塔配置安装使用手册FortiGuard产品家族fortinet 的产品家族涵盖了完备的网络安全解决方案包括邮件,日志,报告,网络管理,安全性管理以及fortigate 统一安全性威胁管理系统的既有软件也有硬件设备的产品。

更多fortinet产品信息,详见/products.FortiGuard服务订制fortiguard 服务定制是全球fortinet安全专家团队建立,更新并管理的安全服务。

fortinet安全专家们确保最新的攻击在对您的资源损害或感染终端用户使用设备之前就能够被检测到并阻止。

fortiguard服务均以最新的安全技术构建,以最低的运行成本考虑设计。

fortiguard 服务订制包括:1、fortiguard 反病毒服务2、fortiguard 入侵防护(ips)服务3、fortiguard 网页过滤服务4、fortiguard 垃圾邮件过滤服务5、fortiguard premier伙伴服务并可获得在线病毒扫描与病毒信息查看服务。

FortiClientforticlient 主机安全软件为使用微软操作系统的桌面与便携电脑用户提供了安全的网络环境。

forticlient的功能包括:1、建立与远程网络的vpn连接2、病毒实时防护3、防止修改windows注册表4、病毒扫描forticlient还提供了无人值守的安装模式,管理员能够有效的将预先配置的forticlient分配到几个用户的计算机。

FortiMailfortimail安全信息平台针对邮件流量提供了强大且灵活的启发式扫描与报告功能。

fortimail 单元在检测与屏蔽恶意附件例如dcc(distributed checksum clearinghouse)与bayesian扫描方面具有可靠的高性能。

在fortinet卓越的fortios 与fortiasic技术的支持下,fortimail反病毒技术深入扩展到全部的内容检测功能,能够检测到最新的邮件威胁。

SANGFORDLAN及防火墙常见错误日志和解决办法SANGFOR DLAN及防火墙常见错误日志和解决办法1.DLAN总部信息16:17:00"Udp数据收发模块绑定端口失败,返回错误码99!"此日志说明本机的VPN监听端口被占用,可以修改本机的VPN监听端口或者查看哪个程序占用了VPN监听端口,关掉这个程序。

2.防DoS攻击错误16:18:00err0751:open(/dev/sinfor/dosck):No such device dosck.o驱动没有正常挂载到系统中,请联系深信服科技技术人员。

3.DLAN总部告警14:20:07[TcpNode]OnRead error:104,errDsc=Connection reset by peer这个错误很正常,当读数据的时候发现连接已经被对端关闭之后就会出现这个日志。

对端为什么会关?可能是网络原因也可能是设备故障。

4.DLAN总部错误09:14:11[VpnKernel]StartIPMoniThread failed!有可能后台缺少一个目录或者目录下缺失文件,出现这个报错请联系深信服技术支持。

5.DLAN总部告警15:30:48[SinforIKE]与对端(IP:0.0.0.0Port:0)交互超时!当前状态为:Wait__CmdLineAuth_R!这个是在建立多线路的时候对端没有响应或者响应超时。

7.DLAN总部告警16:49:57"同博爱医院之间存在多重身份矛盾连接。

一般是A将B设置成了总部,B又将A设置成了总部。

(错误号2090)"如果确认了配置没有双向连VPN,那么看一下这些冲突的设备的网关序号是否一样。

如果网关序号是一样的,有可能出现这种问题,只能找储运部重新刷mac,然后重新开序列号。

8.DLAN总部错误15:51:07[VpnKernel]PartManager Init failed!DLAN总部错误15:51:07Part:TunPart Init error.DLAN总部错误15:51:07Open/dev/net/tun failed,errno=19,strerror=No such device虚拟网卡的驱动程序没有正常挂载到系统当中,可以在VPN虚拟接口的页面点一下确定。

FortiOS升级手册© Copyright 2006 美国飞塔有限公司版权所有。

本手册中所包含的任何文字、例子、图表和插图,未经美国飞塔有限公司的许可,不得因任何用途以电子、机械、人工、光学或其它任何手段翻印、传播或发布。

注册商标动态威胁防御系统(DTPS), APSecure, FortiASIC, FortiBIOS, FortiBridge, FortiClient, FortiGate,FortiGate统一威胁管理系统, FortiGuard, FortiGuard-Antispam, FortiGuard-Antivirus, FortiGuard-Intrusion, FortiGuard-Web, FortiLog, FortiManager, Fortinet, FortiOS, FortiPartner, FortiProtect, FortiReporter, FortiResponse, FortiShield, FortiVoIP和FortiWiFi均是飞塔有限公司的注册商标(包括在美国和在其他国家的飞塔有限公司)。

本手册中提及的公司和产品由他们各自的所有者拥有其商标或注册商标。

服从规范FCC Class A Part 15 CSA/CUS注意:如果您安装的电池型号有误,可能会导致爆炸。

请根据使用说明中的规定处理废旧电池。

目录目录 (1)介绍 (9)Fortinet公司技术文档 (9)技术文档CD (9)Fortinet 知识库 (9)Fortinet 技术文档的建议与意见 (10)客户服务与技术支持 (10)设备注册 (10)升级说明 (11)配置文件备份 (11)安装向导 (11)FortiLog设备名称的更改 (11)LCD显示信息更改 (11)基于web管理器更改 (12)基于web管理器的功能变化 (13)CLI命令的更改 (13)FortiUSB支持 (13)公知信息 (14)系统设置 (14)防火墙 (15)高可用性(HA) (16)反病毒 (17)反垃圾邮件 (17)VPN (17)即时消息通信 (18)P2P (19)网页过滤 (19)FortiFuard web过滤 (19)虚拟域 (20)日志与报告 (20)新增功能与功能的更改 (21)系统设置 (21)状态 (21)会话 (22)网络 (22)配置 (22)管理员 (22)维护 (22)虚拟域 (24)路由表 (25)静态路由 (25)动态路由 (25)监控器 (25)防火墙 (26)策略 (26)地址 (26)服务 (26)虚拟IP (26)内容包括列表 (26)VPN (26)IPSec (27)SSL (27)证书 (27)用户 (27)LDAP (28)Windows AD (28)用户组 (28)反病毒防护 (28)文件模式 (28)隔离 (28)配置 (29)入侵防护(IPS) (29)特征 (29)异常 (29)协议解码器 (29)Web过滤 (30)内容屏蔽 (30)URL过滤 (30)Web过滤 (30)反垃圾邮件(之前名为“垃圾邮件过滤”) (31)禁忌词汇 (31)黑/白名单 (31)IM/P2P (32)统计表 (32)用户 (32)日志与报告 (32)日志配置 (33)日志访问 (33)报告 (34)HA (34)升级HA群集 (34)SNMP MIB与陷阱 (35)SNMP陷阱 (35)MIB文件名称 (35)FortiOS 3.0 MR2 (36)升级说明 (36)LCD显示更改 (36)FortiGuard状态显示图标 (37)FortiUSB支持 (37)新增功能与功能的更改 (37)系统设置 (37)路由 (38)防火墙 (39)VPN (40)用户 (40)Web过滤 (40)日志与报告 (40)报告配置 (41)报告访问 (41)HA (41)SNMP MIB与陷阱更改 (41)公知信息 (41)基于web的管理器 (41)系统设置 (42)系统设置(FortiWiFi-60A/AM) (42)防火墙 (43)高可用性(HA) (43)VPN (43)即时信息与P2P (44)IPS (44)Web过滤 (44)虚拟域 (44)反垃圾邮件 (45)日志与报告 (45)FortiOS 3.0MR3 (45)新增功能与更改的功能 (46)FortiOS3.0MR3中CLI操作的更改 (46)系统设置 (46)CLI控制台 (48)在FortiOS 3.0MR3中创建列表 (50)FortiGate-5050与FortiGate-5140设备的机架管理 (50)防火墙 (50)策略 (51)内容保护列表 (52)FortiClient检测防火墙策略 (52)RADIUS (52)VPN (53)SSL-VPN (53)反垃圾邮件 (54)IM/P2P (54)日志与报告 (54)内容存档 (54)HA (54)公知信息 (55)基于web的管理器 (55)虚拟域 (55)路由 (55)防火墙 (55)即时消息 (56)P2P (57)IPS (57)日志与报告 (57)解决方法 (58)FortiOS 3.0MR4 (59)新增功能与功能更改 (59)系统设置 (59)网络接口 (60)访问控制列表 (61)拓扑结构 (61)多个DHCP服务器的IP-MAC绑定 (63)硬盘健康状态监控(HDD) (63)命令行接口 (63)FortiGuard-web过滤与反垃圾邮件服务 (63)VDOM (64)路由 (64)防火墙 (64)策略 (65)VPN (65)入侵防护 (66)Web过滤 (67)IM、P2P与V oIP (67)日志与报告 (67)报告配置 (68)高可用性(HA) (68)公知信息 (69)基于web的管理器 (69)系统设置 (69)虚拟域 (69)高可用性(HA) (70)防火墙 (70)VPN (70)IPS (71)Web过滤 (71)即时消息(IM) (71)P2P (72)日志与报告 (72)更改固件版本 (73)备份配置 (73)使用基于web的管理器备份配置 (73)使用CLI备份配置文件 (74)升级FortiGate设备 (74)升级到FortiOS3.0 (74)使用基于web的管理器升级 (74)使用CLI升级 (75)校验升级 (76)返回到FortiOS2.80MR11 (76)备份FortiOS3.0配置 (76)将配置备份到PC (76)备份到FortiUSB Key (76)使用基于web的管理器恢复到FortiOS2.80MR11 (77)使用基于web的管理器恢复到FortiOS2.80MR11 (77)校验恢复 (78)使用CLI恢复到FortiOS2.80MR11 (78)使用CLI恢复到FortiOS2.80MR11 (78)恢复配置 (79)使用基于web的管理器恢复配置设置 (79)从FortiOS3.0MR1升级到FortiOS3.0MR2 (80)备份配置 (80)使用基于web的管理器备份当前配置 (80)使用CLI备份当前配置 (80)使用FortiUSB Key备份当前配置文件 (80)升级到FortiOS3.0MR2 (81)使用基于web的管理器升级 (81)使用CLI升级 (81)恢复到FortiOS3.0MR1 (82)备份配置 (82)将FortiOS3.0MR2的配置文件备份到PC (82)将当前配置备份到FortiUSB Key (82)恢复到FortiOS3.0MR1 (83)使用基于web的管理器恢复到FortiOS3.0 MR1 (83)使用CLI恢复到FortiOS3.0MR1 (83)恢复FortiOS3.0MR1配置 (84)使用基于web的管理器恢复配置设置 (84)使用CLI恢复FortiOS 3.0MR1的配置设置 (84)使用FortiUSB恢复设置 (85)有关FortiOS2.80MR11的升级 (85)从FortiOS2.80MR11升级到FortiOS 3.0MR1 (86)IPS组 (86)VPN防火墙策略 (86)PING发生器 (86)未被使用的IPSec VPN (86)FortiGuard web过滤替代信息字符串 (86)Web过滤与垃圾邮件过滤列表 (87)Active X, Cookie, 与Java Apple过滤 (87)没有配置“设备设置”的静态路由 (87)有关从FortiOS2.80MR11升级到FortiOS 3.0MR2 (87)日志过滤更改 (87)VDOM许可 (88)VDOM配置中IPSec手工密钥 (88)报警邮件替代信息 (88)报警邮件过滤 (88)区域中的防火墙策略 (88)有关从FortiOS2.80MR11升级到FortiOS3.0MR4 (88)管理用户 (89)策略路由 (89)WLAN接口下的VLAN (89)日志硬盘设置 (89)有关升级到FortiOS3.0MR2 (89)有关FortiOS3.0MR3升级 (89)介绍FortiNet公司在研发与更新其FortiGate防火墙设置的同时,一直注重开发、测试与优化FortiGate设备的操作系统。

Fortinet产品家族fortinet 的产品家族涵盖了完备的网络安全解决方案包括邮件,日志,报告,网络管理,安全性管理以及fortigate 统一安全性威胁管理系统的既有软件也有硬件设备的产品。

更多fortinet产品信息,详见/products.FortiGuard服务订制fortiguard 服务定制是全球fortinet安全专家团队建立,更新并管理的安全服务。

fortinet安全专家们确保最新的攻击在对您的资源损害或感染终端用户使用设备之前就能够被检测到并阻止。

fortiguard服务均以最新的安全技术构建,以最低的运行成本考虑设计。

fortiguard 服务订制包括:1、fortiguard 反病毒服务2、 fortiguard 入侵防护(ips)服务3、 fortiguard 网页过滤服务4、fortiguard 垃圾邮件过滤服务5、fortiguard premier伙伴服务并可获得在线病毒扫描与病毒信息查看服务。

FortiClientforticlient 主机安全软件为使用微软操作系统的桌面与便携电脑用户提供了安全的网络环境。

forticlient的功能包括:1、建立与远程网络的vpn连接2、病毒实时防护3、防止修改windows注册表4、病毒扫描forticlient还提供了无人值守的安装模式,管理员能够有效的将预先配置的forticlient分配到几个用户的计算机。

FortiMailfortimail安全信息平台针对邮件流量提供了强大且灵活的启发式扫描与报告功能。

fortimail 单元在检测与屏蔽恶意附件例如dcc(distributed checksum clearinghouse)与bayesian扫描方面具有可靠的高性能。

在fortinet卓越的fortios 与fortiasic技术的支持下,fortimail反病毒技术深入扩展到全部的内容检测功能,能够检测到最新的邮件威胁。

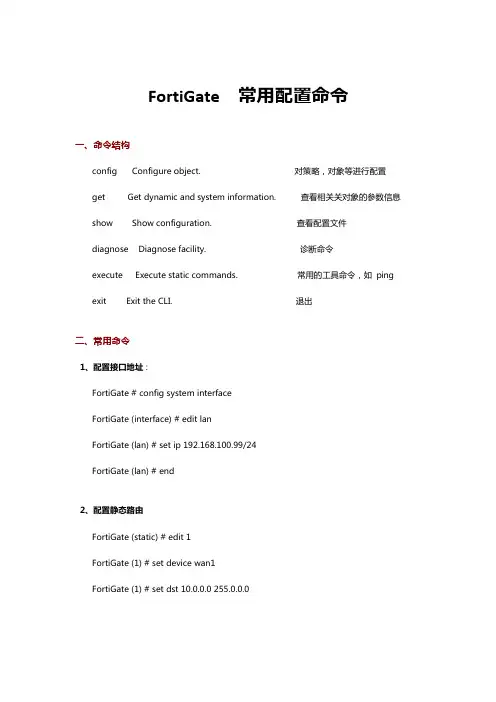

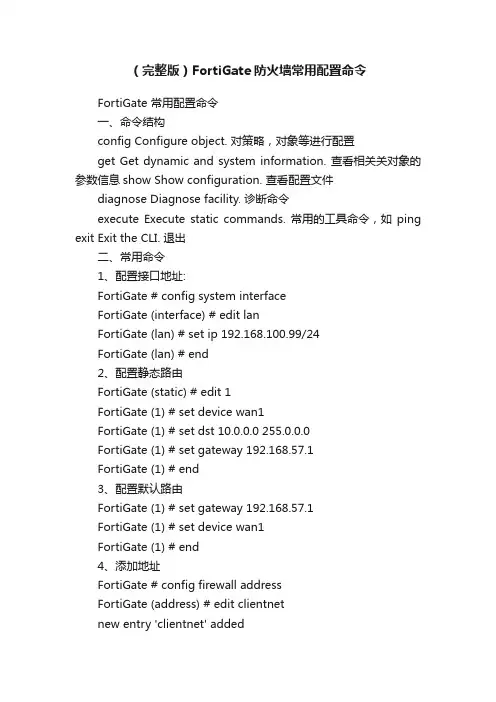

FortiGate 常用配置命令一、命令结构config Configure object. 对策略,对象等进行配置get Get dynamic and system information. 查看相关关对象的参数信息show Show configuration. 查看配置文件diagnose Diagnose facility. 诊断命令execute Execute static commands. 常用的工具命令,如ping exit Exit the CLI. 退出二、常用命令1、配置接口地址:FortiGate # config system interfaceFortiGate (interface) # edit lanFortiGate (lan) # set ip 192.168.100.99/24FortiGate (lan) # end2、配置静态路由FortiGate (static) # edit 1FortiGate (1) # set device wan1FortiGate (1) # set dst 10.0.0.0 255.0.0.0FortiGate (1) # set gateway 192.168.57.1FortiGate (1) # end3、配置默认路由FortiGate (1) # set gateway 192.168.57.1FortiGate (1) # set device wan1FortiGate (1) # end4、添加地址FortiGate # config firewall addressFortiGate (address) # edit clientnetnew entry 'clientnet' addedFortiGate (clientnet) # set subnet 192.168.1.0 255.255.255.0 FortiGate (clientnet) # end5、添加 ip 池FortiGate (ippool) # edit nat-poolnew entry 'nat-pool' addedFortiGate (nat-pool) # set startip 100.100.100.1FortiGate (nat-pool) # set endip 100.100.100.100FortiGate (nat-pool) # end6、添加虚拟 ipFortiGate # config firewall vipFortiGate (vip) # edit webservernew entry 'webserver' addedFortiGate (webserver) # set extip 202.0.0.167FortiGate (webserver) # set extintf wan1FortiGate (webserver) # set mappedip 192.168.0.168 FortiGate (webserver) # end7、配置上网策略FortiGate # config firewall policyFortiGate (policy) # edit 1FortiGate (1)#set srcintf internal //源接口FortiGate (1)#set dstintf wan1 //目的接口FortiGate (1)#set srcaddr all //源地址FortiGate (1)#set dstaddr all //目的地址FortiGate (1)#set action accept //动作FortiGate (1)#set schedule always //时间FortiGate (1)#set service ALL //服务FortiGate (1)#set logtraffic disable //日志开关FortiGate (1)#set nat enable //开启 natend8、配置映射策略FortiGate # config firewall policyFortiGate (policy) #edit 2FortiGate (2)#set srcintf wan1 //源接口FortiGate (2)#set dstintf internal //目的接口FortiGate (2)#set srcaddr all //源地址FortiGate (2)#set dstaddr FortiGate1 //目的地址,虚拟 ip 映射,事先添加好的FortiGate (2)#set action accept //动作FortiGate (2)#set schedule always //时间FortiGate (2)#set service ALL //服务FortiGate (2)#set logtraffic all //日志开关end9、把 internal 交换接口修改为路由口确保关于 internal 口的路由、dhcp、防火墙策略都删除FortiGate # config system globalFortiGate (global) # set internal-switch-mode interfaceFortiGate (global) #end重启1、查看主机名,管理端口FortiGate # show system global2、查看系统状态信息,当前资源信息FortiGate # get system performance status3、查看应用流量统计FortiGate # get system performance firewall statistics4、查看 arp 表FortiGate # get system arp5、查看 arp 丰富信息FortiGate # diagnose ip arp list6、清楚 arp 缓存FortiGate # execute clear system arp table7、查看当前会话表FortiGate # diagnose sys session stat 或 FortiGate # diagnose sys session full- stat;8、查看会话列表FortiGate # diagnose sys session list9、查看物理接口状态FortiGate # get system interface physical10、查看默认路由配置FortiGate # show router static11、查看路由表中的静态路由FortiGate # get router info routing-table static12、查看 ospf 相关配置FortiGate # show router ospf13、查看全局路由表FortiGate # get router info routing-table all1、查看 HA 状态FortiGate # get system ha status2、查看主备机是否同步FortiGate # diagnose sys ha showcsum3.诊断命令:FortiGate # diagnose debug application ike -1execute 命令:FortiGate #execute ping 8.8.8.8 //常规 ping 操作FortiGate #execute ping-options source 192.168.1.200 //指定 ping 数据包的源地址 192.168.1.200FortiGate #execute ping 8.8.8.8 //继续输入 ping 的目标地址,即可通过 192.168.1.200 的源地址执行 ping 操作FortiGate #execute traceroute 8.8.8.8FortiGate #execute telnet 2.2.2.2 //进行 telnet 访问FortiGate #execute ssh 2.2.2.2 //进行 ssh 访问FortiGate #execute factoryreset //恢复出厂设置FortiGate #execute reboot //重启设备FortiGate #execute shutdown //关闭设备。

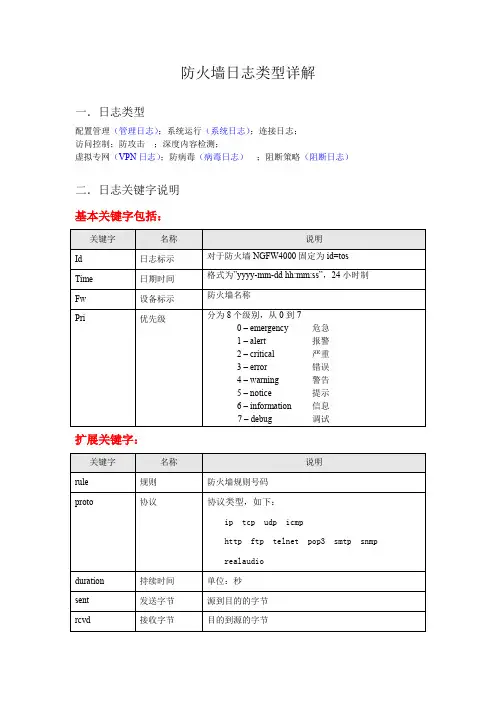

防火墙日志格式(实用版)目录1.防火墙日志概述2.防火墙日志的格式3.防火墙日志的重要性4.防火墙日志的应用场景5.防火墙日志的存储和分析6.结论正文1.防火墙日志概述防火墙是网络安全的重要组成部分,用于保护网络不受未经授权的访问和攻击。

防火墙日志是记录防火墙工作过程中所发生的各种事件的日志,可以帮助管理员了解网络的运行状况,及时发现并处理安全问题。

2.防火墙日志的格式防火墙日志一般采用标准化的格式,以便于阅读和分析。

常见的日志格式包括:- 系统日志:记录防火墙系统级别的事件,如启动、关闭、重启等。

- 配置日志:记录防火墙配置信息的变更,如策略、规则的添加、删除、修改等。

- 状态日志:记录防火墙各个模块的工作状态,如连接状态、数据包处理状态等。

- 告警日志:记录防火墙检测到的安全事件,如入侵尝试、恶意软件、端口扫描等。

- 审计日志:记录防火墙的访问和操作记录,如登录、登录失败、命令执行等。

3.防火墙日志的重要性防火墙日志对于网络安全管理具有重要意义,主要表现在以下几个方面:- 实时监测:通过阅读防火墙日志,管理员可以实时了解网络的运行状况,及时发现异常事件。

- 安全审计:通过对防火墙日志的分析,管理员可以评估网络的安全状况,及时发现安全隐患。

- 故障排查:当网络出现故障时,防火墙日志可以帮助管理员快速定位问题,进行故障排查。

- 事件追溯:在发生安全事件时,防火墙日志可以提供详细的事件信息,有助于追踪和调查事件原因。

4.防火墙日志的应用场景防火墙日志在以下场景中发挥重要作用:- 安全事件响应:在发生安全事件时,通过分析防火墙日志,及时了解事件的性质、影响范围等,有助于制定针对性的应对措施。

- 安全审计:定期对防火墙日志进行审计,评估网络安全策略的有效性,发现并改进潜在的安全隐患。

- 故障排查:当网络设备出现故障时,通过阅读防火墙日志,快速定位故障原因,提高故障排查效率。

- 合规性检查:通过对防火墙日志的审查,确保网络符合相关法规、政策和标准要求。

(完整版)FortiGate防火墙常用配置命令FortiGate 常用配置命令一、命令结构config Configure object. 对策略,对象等进行配置get Get dynamic and system information. 查看相关关对象的参数信息show Show configuration. 查看配置文件diagnose Diagnose facility. 诊断命令execute Execute static commands. 常用的工具命令,如ping exit Exit the CLI. 退出二、常用命令1、配置接口地址:FortiGate # config system interfaceFortiGate (interface) # edit lanFortiGate (lan) # set ip 192.168.100.99/24FortiGate (lan) # end2、配置静态路由FortiGate (static) # edit 1FortiGate (1) # set device wan1FortiGate (1) # set dst 10.0.0.0 255.0.0.0FortiGate (1) # set gateway 192.168.57.1FortiGate (1) # end3、配置默认路由FortiGate (1) # set gateway 192.168.57.1FortiGate (1) # set device wan1FortiGate (1) # end4、添加地址FortiGate # config firewall addressFortiGate (address) # edit clientnetnew entry 'clientnet' addedFortiGate (clientnet) # set subnet 192.168.1.0 255.255.255.0 FortiGate (clientnet) # end5、添加ip池FortiGate (ippool) # edit nat-poolnew entry 'nat-pool' addedFortiGate (nat-pool) # set startip 100.100.100.1FortiGate (nat-pool) # set endip 100.100.100.100FortiGate (nat-pool) # end6、添加虚拟ipFortiGate # config firewall vipFortiGate (vip) # edit webservernew entry 'webserver' addedFortiGate (webserver) # set extip 202.0.0.167FortiGate (webserver) # set extintf wan1FortiGate (webserver) # set mappedip 192.168.0.168 FortiGate (webserver) # end7、配置上网策略FortiGate # config firewall policyFortiGate (policy) # edit 1FortiGate (1)#set srcintf internal //源接口FortiGate (1)#set dstintf wan1 //目的接口FortiGate (1)#set srcaddr all //源地址FortiGate (1)#set dstaddr all //目的地址FortiGate (1)#set action accept //动作FortiGate (1)#set schedule always //时间FortiGate (1)#set service ALL //服务FortiGate (1)#set logtraffic disable //日志开关FortiGate (1)#set nat enable //开启natend8、配置映射策略FortiGate # config firewall policyFortiGate (policy) #edit 2FortiGate (2)#set srcintf wan1 //源接口FortiGate (2)#set dstintf internal //目的接口FortiGate (2)#set srcaddr all //源地址FortiGate (2)#set dstaddr FortiGate1 //目的地址,虚拟ip映射,事先添加好的FortiGate (2)#set action accept //动作FortiGate (2)#set schedule always //时间FortiGate (2)#set service ALL //服务FortiGate (2)#set logtraffic all //日志开关end9、把internal交换接口修改为路由口确保关于internal口的路由、dhcp、防火墙策略都删除FortiGate # config system globalFortiGate (global) # set internal-switch-mode interfaceFortiGate (global) #end重启--------------------------------------1、查看主机名,管理端口FortiGate # show system global2、查看系统状态信息,当前资源信息FortiGate # get system performance status3、查看应用流量统计FortiGate # get system performance firewall statistics4、查看arp表FortiGate # get system arp5、查看arp丰富信息FortiGate # diagnose ip arp list6、清楚arp缓存FortiGate # execute clear system arp table7、查看当前会话表FortiGate # diagnose sys session stat 或FortiGate # diagnose sys session full-stat;8、查看会话列表FortiGate # diagnose sys session list9、查看物理接口状态FortiGate # get system interface physical10、查看默认路由配置FortiGate # show router static11、查看路由表中的静态路由FortiGate # get router info routing-table static12、查看ospf相关配置FortiGate # show router ospf13、查看全局路由表FortiGate # get router info routing-table all-----------------------------------------------1、查看HA状态FortiGate # get system ha status2、查看主备机是否同步FortiGate # diagnose sys ha showcsum---------------------------------------------------3.诊断命令:FortiGate # diagnose debug application ike -1---------------------------------------------------execute 命令:FortiGate #execute ping 8.8.8.8 //常规ping操作FortiGate #execute ping-options source 192.168.1.200 //指定ping数据包的源地址192.168.1.200FortiGate #execute ping 8.8.8.8 //继续输入ping 的目标地址,即可通过192.168.1.200的源地址执行ping操作FortiGate #execute traceroute 8.8.8.8FortiGate #execute telnet 2.2.2.2 //进行telnet访问FortiGate #execute ssh 2.2.2.2 //进行ssh 访问FortiGate #execute factoryreset //恢复出厂设置FortiGate #execute reboot //重启设备FortiGate #execute shutdown //关闭设备。

FortiGate HA状态监测及告警目录1.目的 (3)2.测试拓扑 (3)3.测试组件 (4)4.配置 (4)4.1FortiGate配置 (5)4.1.1 HA配置 (5)4.1.2 SNMP配置 (5)4.2 PRTG 配置 (6)4.2.1 主防火墙监测 (7)4.2.2 主备防火墙告警 (14)5.总结: (19)1.目的本文介绍FortiGate设备在要求高可用性,24x7x365不间断运行的关键应用中,通过PRTG网管软件实时记录FortiGate HA成员运行状态,并对故障进行实时告警的方法。

根据监测结果,HA成员一旦出现故障或运行参数超过设定阀值,立即以不同形式告警,包括Email、短信、图表颜色变化及声音告警,达到故障预警、提前处理,实现不间断运行的目的。

2.测试拓扑其中,穿过接口对port27、port28的是业务流量, port25是心跳口,port39是管理口。

WAN接受互联网用户访问,LAN交换机接入提供手机电视、手机音乐和手机push 邮件的服务器群。

3.测试组件3.1状态检测及告警软件PRTG Traffic Grapher V6.2.2.983, 包含10个免费sensor的许可。

10个免费license基本能满足大多数FortiGate HA单点运行环境的要求。

下载地址ftp://59.108.29.181/upload_directory/SE_Directory/Jerry/PRTG_V6.2.2.983.zip3.2监测主机要求操作系统:Windows 2000, XP, 2003, Vista 和windows 732bit 或64bit 版本系统要求:64 MB RAM (256 MB 或更多内存)安装要求磁盘空间20 MB每个传感器每天产生的数据大约25kb 到300kb之间同时要求该监测主机能够访问互联网,并注册能支持短信提示邮件收到的邮箱,如<手机号>@或<手机号>@等。

飞塔防⽕墙⽇常维护与操作纳智捷汽车⽣活馆IT主管⽇常操作指导⽬录⼀、设备维护 (02)⼆、⽹络设备密码重置步骤 (20)三、飞塔限速设置 (05)四、飞塔SSLVPN设置及应⽤ (07)五、服务需求 (15)六、安装调试流程 (16)七、备机服务流程 (17)⼋、安装及测试 (18)九、注意事项 (19)⼀、设备维护1、登录防⽕墙内⽹登录防⽕墙,可在浏览器中https://172.31.X.254 或 https://192.168.X.254(注:登录地址中的X代表当前⽣活馆的X值),从外⽹登录可输当前⽣活馆的WAN1⼝的外⽹IP 地址(例如:https://117.40.91.123)进⼊界⾯输⼊⽤户名密码即可对防⽕墙进⾏管理和配置。

2、登录交换机从内⽹登录交换机,在浏览器输⼊交换机的管理地址即可。

http://172.31.X.253\252\251\250(注:同样登录地址中的X代表当前⽣活馆的X值)3、登录⽆线AP从内⽹登录⽆线AP,在浏览器输⼊⽆线AP的管理地址即可。

员⼯区http://172.31.X.241客户区 http://192.168.X.241(注:同样登录地址中的X代表当前⽣活馆的X值)⼆、⽹络设备密码重置步骤2.1 防⽕墙Fortigate-80C重置密码1,连上串⼝并配置好;2,给设备加电启动;3,启动完30秒内从串⼝登陆系统,⽤户名为:maintainer;4,密码:bcpb+序列号(区分⼤⼩写);注意:有些序列号之间有-字符,需要输⼊.如序列号为FGT-100XXXXXXX,则密码为bcpbFGT-100XXXXXXX.不然⽆法登陆.5,在命令⾏下执⾏如下系列命令重新配置“admin”的密码:config system adminedit adminset password “需要配置的新密码“end6,可以⽤新密码从Web界⾯登陆系统了。

具体命令⾏如下图设置:2.2交换机DES-3028密码重置步骤1,连上串⼝并配置好;2,给设备加电启动;3,当界⾯出现第⼆个100%时,⽴即按住shift + 6,然后出现⼀下界⾯4,按任意键,转⼊下⼀个命令⾏界⾯5,根据上图操作,最后重启设备;交换机所有配置恢复为出⼚设置。

FortiGate HA功能说明1.FortiGuard HA功能概述1.1 主用-备用模式FortiGate防火墙HA的主用-备用(A-P)模式提供了一个双机热备份集群的机制来对网络连接进行可用性保护,在HA集群里面只有一台主用设备在处理所有的网络流量,其他的一台或几台则处于备用状态FortiGate不处理任何网络流量只是在实时的监控着主用FortiGate是否仍然正常工作。

备机主要的工作有:●实时和主用FortiGate同步配置;●监控主用FortiGate状态;●如果启用了会话备份功能(session pick-up)的话,备用设备需要实时同步主用设备上的会话以确保在主用设备出现问题是可以透明接替主用设备,所有主用设备上已经建立的会话不需要重新建立,会话备份功能目前可以支持没有启用防火墙保护内容表的所有TCP/UDP/ICMP/多播/广播数据流;●如果没有启用了会话备份功能(session pick-up)的话,备用设备不会实时同步主用设备上的会话,所有主用设备上已经建立的会话在发生HA切换时需要重新建立;1.2 主用-主用模式A-P模式部署的防火墙虽然有多台在网但实际上只有一台设备在工作其他所有的设备都在实时的监控主用机发生故障才会有一台接替工作,这样带来的一个问题是设备资源利用率不足。

FortiGate防火墙HA功能同时提供了主用-主用(A-A)模式,也就是在所有HA集群中的所有设备都同时工作以同时达到负载均衡和热备份的功能,在A-A集群里面默认配置下的主设备不会负载均衡没有启用保护内容表的流量给非主工作设备,它只会负载均衡所有的启用了防火墙保护内容表的网络连接,处理时它会先接收下来所有的流量同时根据负载均衡配置把相关连接动态分配给其他的非主工作设备处理。

这样处理的原因是:通常启用了防火墙保护内容表的网络连接才是CPU和内存消耗主要来源,这样可以大大增加A-A部分是集群的高层安全处理能力。

190Enable Log ForwardingAfter you create the Server Profiles that define where to send your logs (see Define Remote LoggingDestinations ), you must enable log forwarding. For each log type, you can specify whether to forward it to Syslog, email, SNMP trap receiver, and/or Panorama. The way you enable forwarding depends on the log type:z Traffic Logs —You enable forwarding of Traffic logs by creating a Log Forwarding Profile (Objects > LogForwarding ) and adding it to the security policies you want to trigger the log forwarding. Only traffic that matches a specific rule within the security policy will be logged and forwarded. For details on setting up a log forwarding profile, see Log Forwarding Profiles .z Threat Logs —You enable forwarding of Threat logs by creating a Log Forwarding Profile (Objects > Log Forwarding ) that specifies which severity levels you want to forward and then adding it to the security policies for which you want to trigger the log forwarding. A Threat log entry will only be created (and therefore forwarded) if the associated traffic matches a Security Profile (Antivirus, Anti-spyware, Vulnerability, URL Filtering, File Blocking, Data Filtering, or DoS Protection). For details on setting up a log forwarding profile, see Log Forwarding Profiles . The following table summarizes the threat severity levels:Before you can forward log files to a Panorama Manager or a Panorama Log Collector, thefirewall must be configured as a managed device . You can then enable log forwarding toPanorama for each type of log. For logs forwarded to Panorama, support for centralized logforwarding to an external syslog server is available.Severity DescriptionCritical Serious threats, such as those that affect default installations of widelydeployed software, result in root compromise of servers, and the exploitcode is widely available to attackers. The attacker usually does not needany special authentication credentials or knowledge about the individualvictims and the target does not need to be manipulated into performingany special functions.High Threats that have the ability to become critical but have mitigating factors;for example, they may be difficult to exploit, do not result in elevatedprivileges, or do not have a large victim pool.Medium Minor threats in which impact is minimized, such as DoS attacks that donot compromise the target or exploits that require an attacker to reside onthe same LAN as the victim, affect only non-standard configurations orobscure applications, or provide very limited access. In addition, WildFireSubmissions log entries with a malware verdict are logged as Medium.Low Warning-level threats that have very little impact on an organization'sinfrastructure. They usually require local or physical system access andmay often result in victim privacy or DoS issues and information leakage.Data Filtering profile matches are logged as Low.InformationalSuspicious events that do not pose an immediate threat, but that arereported to call attention to deeper problems that could possibly exist.URL Filtering log entries and WildFire Submissions log entries with abenign verdict are logged as Informational.191z Config Logs —You enable forwarding of Config logs by specifying a Server Profile in the log settings configuration. (Device > Log Settings > Config Logs ).z System Logs —You enable forwarding of System logs by specifying a Server Profile in the log settings configuration. (Device > Log Settings > System Logs ). You must select a Server Profile for each severity level you want to forward. For a partial list of system log messages and their corresponding severity levels, refer to the System Log Reference . The following table summarizes the system log severity levels:Log Forwarding ProfilesLog forwarding profiles allow you to forward traffic and threat logs to Panorama or an external system. A log forwarding profile can be added to a security zone to forward zone protection logs or to a security policy to forward logs for traffic that matches that policy. You can also configure a default log forwarding profile—the settings in the default profile will be used as the default log forwarding settings for new security zones and new security policies. This allows you to consistently include your organization’s preferred log forwarding settings in new policies and zones automatically, without administrators having to manually add them each time.The following sections show how to create a log forwarding profile and how to enable a profile to be used as the default log forwarding settings for new security policies or security zones:SCreate a Log Forwarding Profile S Set Up or Override a Default Log Forwarding ProfileCreate a Log Forwarding ProfileCreate a log forwarding profile that can be added to security policies and security zones, in order to forward traffic and threat logs to Panorama or an external system. Forwarded logs can be sent as SNMP traps, syslog messages, or email notifications.SeverityDescription CriticalHardware failures, including HA failover and link failures.High Serious issues, including dropped connections with external devices, suchas LDAP and RADIUS servers.Medium Mid-level notifications, such as antivirus package upgrades.Low Minor severity notifications, such as user password changes.InformationalLog in/log off, administrator name or password change, anyconfiguration change, and all other events not covered by the otherseverity levels.。