电子科技大学(成都)考研历年真题之825密码学基础与网络安全2008--2015年考研真题

- 格式:pdf

- 大小:21.60 MB

- 文档页数:116

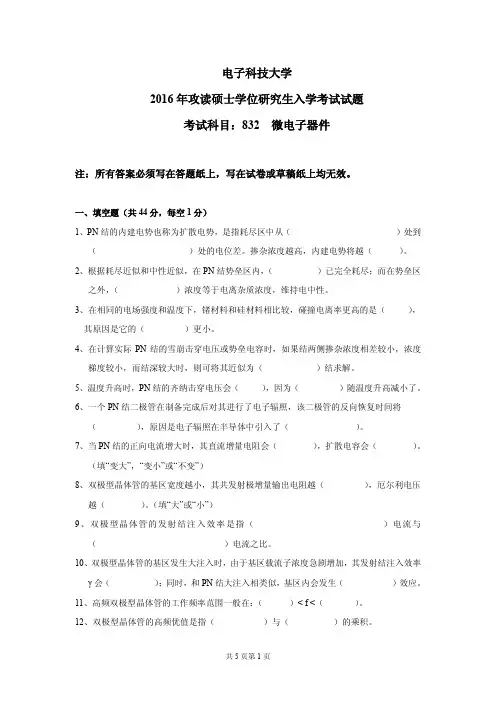

电子科技大学2016年攻读硕士学位研究生入学考试试题考试科目:832 微电子器件注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

一、填空题(共44分,每空1分)1、PN结的内建电势也称为扩散电势,是指耗尽区中从()处到()处的电位差。

掺杂浓度越高,内建电势将越()。

2、根据耗尽近似和中性近似,在PN结势垒区内,()已完全耗尽;而在势垒区之外,()浓度等于电离杂质浓度,维持电中性。

3、在相同的电场强度和温度下,锗材料和硅材料相比较,碰撞电离率更高的是(),其原因是它的()更小。

4、在计算实际PN结的雪崩击穿电压或势垒电容时,如果结两侧掺杂浓度相差较小,浓度梯度较小,而结深较大时,则可将其近似为()结求解。

5、温度升高时,PN结的齐纳击穿电压会(),因为()随温度升高减小了。

6、一个PN结二极管在制备完成后对其进行了电子辐照,该二极管的反向恢复时间将(),原因是电子辐照在半导体中引入了()。

7、当PN结的正向电流增大时,其直流增量电阻会(),扩散电容会()。

(填“变大”,“变小”或“不变”)8、双极型晶体管的基区宽度越小,其共发射极增量输出电阻越(),厄尔利电压越()。

(填“大”或“小”)9、双极型晶体管的发射结注入效率是指()电流与()电流之比。

10、双极型晶体管的基区发生大注入时,由于基区载流子浓度急剧增加,其发射结注入效率γ会();同时,和PN结大注入相类似,基区内会发生()效应。

11、高频双极型晶体管的工作频率范围一般在:()< f <()。

12、双极型晶体管的高频优值是指()与()的乘积。

13、小电流时,双极型晶体管的电流放大系数会下降,这是由于()在()中所占的比例增加所引起的。

14、MOS结构中,半导体的表面势是指从()到()的电势差。

一般来说,实际MOS结构的表面势是()零的,这主要是由于()以及()所引起。

(第三个空填“>”、“<”或“=”)15、为了降低栅氧化层电荷的影响,MOSFET通常会采用()晶面来制作。

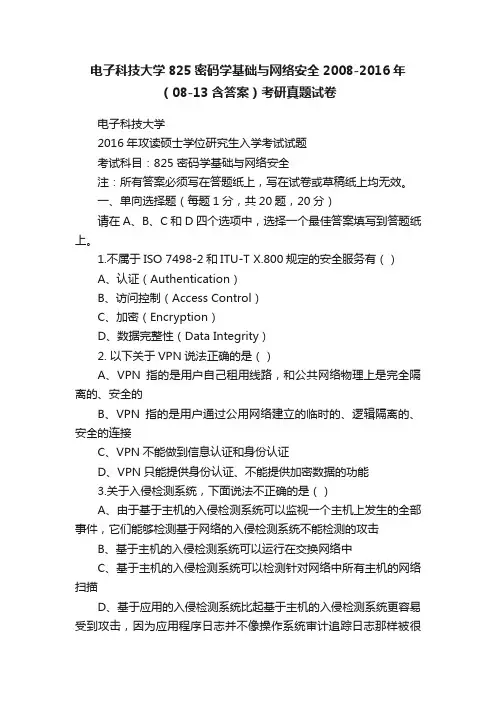

电子科技大学825密码学基础与网络安全2008-2016年(08-13含答案)考研真题试卷电子科技大学2016年攻读硕士学位研究生入学考试试题考试科目:825 密码学基础与网络安全注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

一、单向选择题(每题1分,共20题,20分)请在A、B、C和D四个选项中,选择一个最佳答案填写到答题纸上。

1.不属于ISO 7498-2和ITU-T X.800规定的安全服务有()A、认证(Authentication)B、访问控制(Access Control)C、加密(Encryption)D、数据完整性(Data Integrity)2. 以下关于VPN说法正确的是()A、VPN指的是用户自己租用线路,和公共网络物理上是完全隔离的、安全的B、VPN指的是用户通过公用网络建立的临时的、逻辑隔离的、安全的连接C、VPN不能做到信息认证和身份认证D、VPN只能提供身份认证、不能提供加密数据的功能3.关于入侵检测系统,下面说法不正确的是()A、由于基于主机的入侵检测系统可以监视一个主机上发生的全部事件,它们能够检测基于网络的入侵检测系统不能检测的攻击B、基于主机的入侵检测系统可以运行在交换网络中C、基于主机的入侵检测系统可以检测针对网络中所有主机的网络扫描D、基于应用的入侵检测系统比起基于主机的入侵检测系统更容易受到攻击,因为应用程序日志并不像操作系统审计追踪日志那样被很好地保护4.防火墙可以防止以下哪类攻击()A、内部网络用户的攻击B、传送已感染病毒的软件和文件C、外部网络用户的IP地址欺骗D、数据驱动型的攻击5.以下关于蜜罐(Honeypot)说法不正确的是()A、蜜罐技术可用来收集攻击信息B、蜜罐技术可用来收集计算机病毒代码C、蜜罐技术可用来诱骗攻击者D、蜜罐技术可用来阻止网络攻击的发生6.假设你向一台远程主机发送特定的数据包,却不想远程主机响应你的数据包,这时你使用的是以下哪一种攻击手段()A、缓冲区溢出B、地址欺骗C、拒绝服务攻击D、暴力攻击共6页第1页。

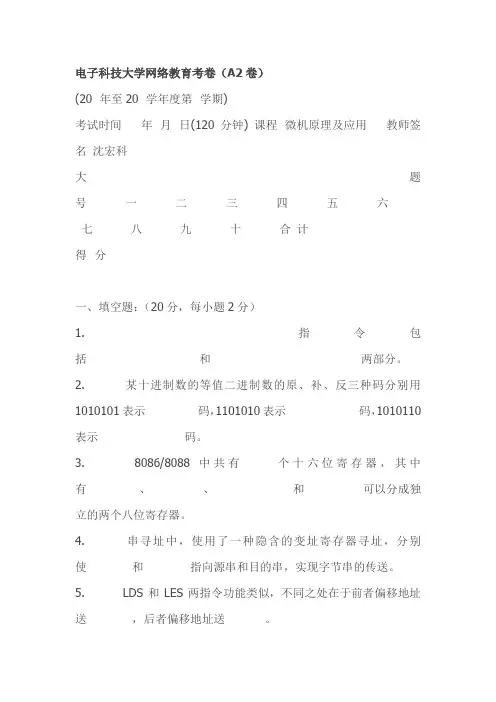

电子科技大学网络教育考卷(A2卷)(20 年至20 学年度第学期)考试时间年月日(120分钟) 课程微机原理及应用教师签名沈宏科大题号一二三四五六七八九十合计得分一、填空题:(20分,每小题2分)1. 指令包括和两部分。

2. 某十进制数的等值二进制数的原、补、反三种码分别用1010101表示码,1101010表示码,1010110表示码。

3. 8086/8088中共有个十六位寄存器,其中有、、和可以分成独立的两个八位寄存器。

4. 串寻址中,使用了一种隐含的变址寄存器寻址,分别使和指向源串和目的串,实现字节串的传送。

5. LDS和LES两指令功能类似,不同之处在于前者偏移地址送,后者偏移地址送。

6. 已知(AX)=0A65CH,(CX)=0F003H,CF=0,程序段如下: ROL AX,CLOR AH,CHRCR AX,CL执行该程序段之后(AX)= , CF= 。

7. 要把某个变量VAR在段内的偏移量送到SI寄存器中,可用运算符,使用指令语句。

8. ROM存储器按存入信息方式分为,及。

9. 8086CPU最多可访问个I/O字节端口。

10. 8259A的中断触发方式有和。

二、单项选择题:(20分,每小题2分)1. 用补码表示的二进制数10001000B转换为对应的十进制数为()。

A.-120 B.120 C.-8 D.8 2. 由8088CPU组成的PC机的数据线是()。

A.8条单向线 B.16条单向线C.8条双向线D.16条双向线3. 一个8259可提供()个类型号。

A.1 B.8 C.16 D.644. 响应INTR请求的必要条件是()。

A.IF=0 B.IF=1 C.TF=0D.TF=15. 8086所访问的I/O空间有()。

A.256B B.1KB C.64KBD.1MB6. 在8086/8088系统中,存放中断向量的区域是()。

A.00000~003FFH B.FF000~FF3FFH C.00000~00FFFH D.FF000~FFFFFH7. 设SP初值为2000H,执行指令"PUSH AX"后,SP的值是()。

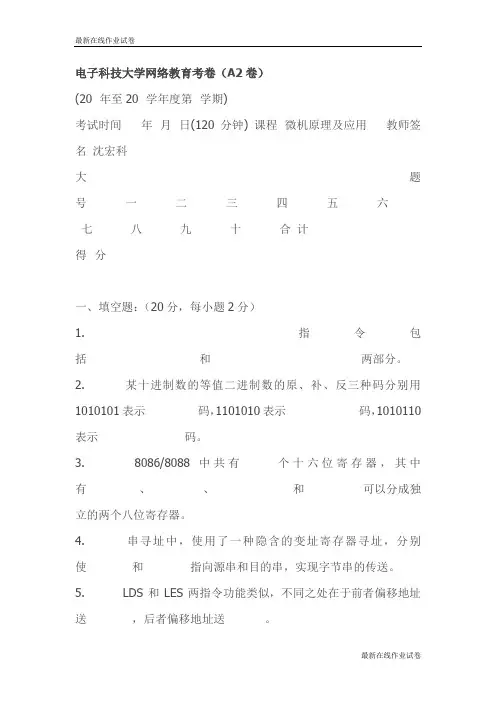

电子科技大学网络教育考卷(A2卷)(20 年至20 学年度第学期)考试时间年月日(120分钟) 课程微机原理及应用教师签名沈宏科大题号一二三四五六七八九十合计得分一、填空题:(20分,每小题2分)1. 指令包括和两部分。

2. 某十进制数的等值二进制数的原、补、反三种码分别用1010101表示码,1101010表示码,1010110表示码。

3. 8086/8088中共有个十六位寄存器,其中有、、和可以分成独立的两个八位寄存器。

4. 串寻址中,使用了一种隐含的变址寄存器寻址,分别使和指向源串和目的串,实现字节串的传送。

5. LDS和LES两指令功能类似,不同之处在于前者偏移地址送,后者偏移地址送。

6. 已知(AX)=0A65CH,(CX)=0F003H,CF=0,程序段如下: ROL AX,CLOR AH,CHRCR AX,CL执行该程序段之后(AX)= , CF= 。

7. 要把某个变量VAR在段内的偏移量送到SI寄存器中,可用运算符,使用指令语句。

8. ROM存储器按存入信息方式分为,及。

9. 8086CPU最多可访问个I/O字节端口。

10. 8259A的中断触发方式有和。

二、单项选择题:(20分,每小题2分)1. 用补码表示的二进制数10001000B转换为对应的十进制数为()。

A.-120 B.120 C.-8 D.8 2. 由8088CPU组成的PC机的数据线是()。

A.8条单向线 B.16条单向线C.8条双向线D.16条双向线3. 一个8259可提供()个类型号。

A.1 B.8 C.16 D.644. 响应INTR请求的必要条件是()。

A.IF=0 B.IF=1 C.TF=0D.TF=15. 8086所访问的I/O空间有()。

A.256B B.1KB C.64KBD.1MB6. 在8086/8088系统中,存放中断向量的区域是()。

A.00000~003FFH B.FF000~FF3FFH C.00000~00FFFH D.FF000~FFFFFH7. 设SP初值为2000H,执行指令"PUSH AX"后,SP的值是()。

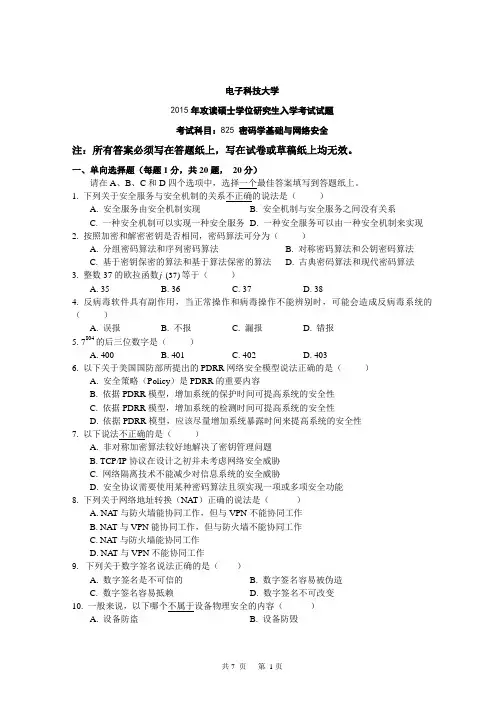

电子科技大学2015年攻读硕士学位研究生入学考试试题考试科目:825 密码学基础与网络安全注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

一、单向选择题(每题1分,共20题,20分)请在A、B、C和D四个选项中,选择一个最佳答案填写到答题纸上。

1. 下列关于安全服务与安全机制的关系不正确的说法是()A. 安全服务由安全机制实现B. 安全机制与安全服务之间没有关系C. 一种安全机制可以实现一种安全服务D. 一种安全服务可以由一种安全机制来实现2. 按照加密和解密密钥是否相同,密码算法可分为()A. 分组密码算法和序列密码算法B. 对称密码算法和公钥密码算法C. 基于密钥保密的算法和基于算法保密的算法D. 古典密码算法和现代密码算法3. 整数37的欧拉函数(37)j等于()A. 35B. 36C. 37D. 384. 反病毒软件具有副作用,当正常操作和病毒操作不能辨别时,可能会造成反病毒系统的()A. 误报B. 不报C. 漏报D. 错报5. 7804的后三位数字是()A. 400B. 401C. 402D. 4036. 以下关于美国国防部所提出的PDRR网络安全模型说法正确的是()A. 安全策略(Policy)是PDRR的重要内容B. 依据PDRR模型,增加系统的保护时间可提高系统的安全性C. 依据PDRR模型,增加系统的检测时间可提高系统的安全性D. 依据PDRR模型,应该尽量增加系统暴露时间来提高系统的安全性7. 以下说法不正确的是()A. 非对称加密算法较好地解决了密钥管理问题B. TCP/IP协议在设计之初并未考虑网络安全威胁C. 网络隔离技术不能减少对信息系统的安全威胁D. 安全协议需要使用某种密码算法且须实现一项或多项安全功能8. 下列关于网络地址转换(NAT)正确的说法是()A. NAT与防火墙能协同工作,但与VPN不能协同工作B. NAT与VPN能协同工作,但与防火墙不能协同工作C. NAT与防火墙能协同工作D. NAT与VPN不能协同工作9. 下列关于数字签名说法正确的是()A. 数字签名是不可信的B. 数字签名容易被伪造C. 数字签名容易抵赖D. 数字签名不可改变10. 一般来说,以下哪个不属于设备物理安全的内容()A. 设备防盗B. 设备防毁C. 设备电磁辐射抗扰D. 设备外观保护11. 关于电子密码本(ECB)密码操作模式说法正确的是()A. 对每一个明文数据块采用不同的密钥进行加密B. 对每一个明文数据块采用不同的密钥进行解密C. 错误传递仅有一块:出错密文块仅导致对应的明文块错误D. 错误传递有多块:出错密文块将导致多个明文块错误12. 以下关于蜜罐(Honeypot)说法不正确的是()A. 蜜罐技术可用来收集攻击信息B. 蜜罐技术可用来收集计算机病毒代码C. 蜜罐技术可用来诱骗攻击者D. 蜜罐技术可用来阻止网络攻击的发生13. 在以下技术中,不能用作消息认证函数来产生消息认证符的是()A. 消息加密B. 消息认证码(MAC)C. 压缩函数D. 哈希(Hash)函数14. 以下关于IPSec中的密钥管理说法正确的是()A. 互联网络安全关联和密钥管理协议(IAKMP)是IPSec密钥管理的框架B. 因特网密钥交换协议(IKE)是IPSec密钥管理的框架C. Diffie-Hellman密钥交协议是因特网密钥交换协议(IKE)使用的密钥交换协议D. Oakley不是因特网密钥交换协议(IKE)使用的密钥交换协议15. 以下关于防火墙说法正确的是()A、所有防火墙都能够检测网络攻击 B. 所有防火墙都能够检测计算机病毒C. 防火墙能防御内部攻击D. 防火墙能防御外部攻击16. 以下关于入侵防护系统(IPS)的说法不正确的是()A. 入侵防护系统(IPS)可以检测网络攻击行为B. 入侵防护系统(IPS)可以保护一个网络C. 入侵防护系统(IPS)可以阻断检测出的攻击行为D. 入侵防护系统(IPS)可以对计算机病毒进行检测17. 以下关于计算机犯罪(Computer Crime)最准确的说法是()A. 攻击别人的计算机并进而获得信息的行为就是计算机犯罪B. 通过网络攻击获得别人的机密信息一定是计算机犯罪C. 盗窃计算机是计算机犯罪D. 行为人通过计算机操作所实施的危害计算机信息系统(包括内存数据及程序)安全以及其他严重危害社会的并应当处以刑罚的行为18. 可信计算机系统评估准则(TCSEC)是由哪个国家提出来的?()A. 中国B. 英国C. 美国D. 德国19. NP问题的含义是()A. 非确定性图灵机上不能够在多项式时间内得到处理的问题B. 非确定性图灵机上能够在多项式时间内得到处理的问题C. 确定性图灵机上不能够在多项式时间内得到处理的问题D. 确定性图灵机上能够在多项式时间内得到处理的问题20.下面关于TCP协议的说法中,不正确的是()A. TCP协议是传输层的协议B. TCP协议是面向连接的协议C. TCP协议是非面向连接的协议D. TCP协议数据包中不包含源IP地址二、多项选择题(每题2分,共10题,20分)每题有一个或多个正确答案。

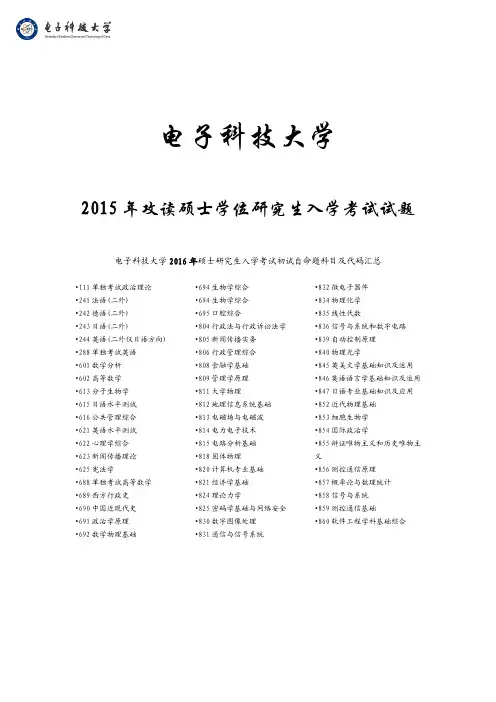

电子科技大学2015年攻读硕士学位研究生入学考试试题电子科技大学2016年硕士研究生入学考试初试自命题科目及代码汇总•111单独考试政治理论•241法语(二外)•242德语(二外)•243日语(二外)•244英语(二外仅日语方向) •288单独考试英语•601数学分析•602高等数学•613分子生物学•615日语水平测试•616公共管理综合•621英语水平测试•622心理学综合•623新闻传播理论•625宪法学•688单独考试高等数学•689西方行政史•690中国近现代史•691政治学原理•692数学物理基础•694生物学综合•694生物学综合•695口腔综合•804行政法与行政诉讼法学•805新闻传播实务•806行政管理综合•808金融学基础•809管理学原理•811大学物理•812地理信息系统基础•813电磁场与电磁波•814电力电子技术•815电路分析基础•818固体物理•820计算机专业基础•821经济学基础•824理论力学•825密码学基础与网络安全•830数字图像处理•831通信与信号系统•832微电子器件•834物理化学•835线性代数•836信号与系统和数字电路•839自动控制原理•840物理光学•845英美文学基础知识及运用•846英语语言学基础知识及运用•847日语专业基础知识及应用•852近代物理基础•853细胞生物学•854国际政治学•855辩证唯物主义和历史唯物主义•856测控通信原理•857概率论与数理统计•858信号与系统•859测控通信基础•860软件工程学科基础综合电子科技大学2015年攻读硕士学位研究生入学考试试题考试科目:820计算机专业基础注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

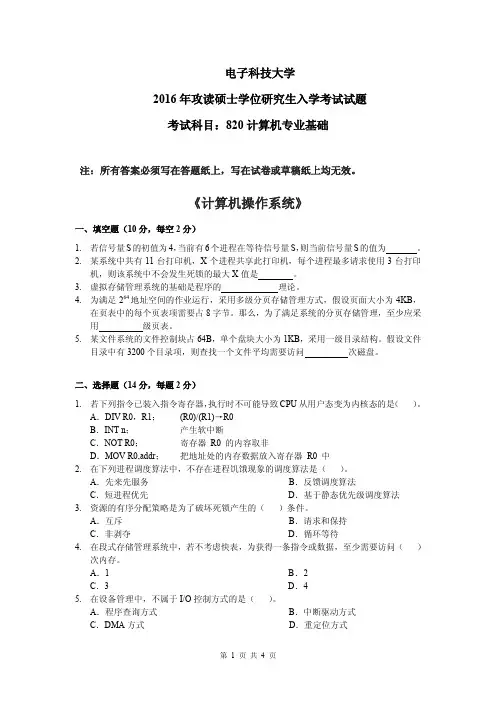

《计算机操作系统》一、填空题(5分,每空1分)1.在生产者——消费者问题中,若10个生产者、5个消费者共享容量为8的缓冲区,则互斥使用缓冲区的信号量的初值为。

2.某简单段式存储管理系统中,地址长度为32位,若允许的最大段长为64KB,则段号占位。

![电子科技大学《825密码学基础与网络安全》[官方]历年考研真题(2016-2016)完整版](https://uimg.taocdn.com/9509188d3186bceb18e8bb2d.webp)

电子科技大学2016年攻读硕士学位研究生入学考试试题考试科目:825 密码学基础与网络安全注:所有答案必须写在答题纸上,写在试卷或草稿纸上均无效。

一、单向选择题(每题1分,共20题,20分)请在A、B、C和D四个选项中,选择一个最佳答案填写到答题纸上。

1.不属于ISO 7498-2和ITU-T X.800规定的安全服务有()A、认证(Authentication)B、访问控制(Access Control)C、加密(Encryption)D、数据完整性(Data Integrity)2. 以下关于VPN说法正确的是()A、VPN指的是用户自己租用线路,和公共网络物理上是完全隔离的、安全的B、VPN指的是用户通过公用网络建立的临时的、逻辑隔离的、安全的连接C、VPN不能做到信息认证和身份认证D、VPN只能提供身份认证、不能提供加密数据的功能3.关于入侵检测系统,下面说法不正确的是()A、由于基于主机的入侵检测系统可以监视一个主机上发生的全部事件,它们能够检测基于网络的入侵检测系统不能检测的攻击B、基于主机的入侵检测系统可以运行在交换网络中C、基于主机的入侵检测系统可以检测针对网络中所有主机的网络扫描D、基于应用的入侵检测系统比起基于主机的入侵检测系统更容易受到攻击,因为应用程序日志并不像操作系统审计追踪日志那样被很好地保护4.防火墙可以防止以下哪类攻击()A、内部网络用户的攻击B、传送已感染病毒的软件和文件C、外部网络用户的IP地址欺骗D、数据驱动型的攻击5.以下关于蜜罐(Honeypot)说法不正确的是()A、蜜罐技术可用来收集攻击信息B、蜜罐技术可用来收集计算机病毒代码C、蜜罐技术可用来诱骗攻击者D、蜜罐技术可用来阻止网络攻击的发生6.假设你向一台远程主机发送特定的数据包,却不想远程主机响应你的数据包,这时你使用的是以下哪一种攻击手段()A、缓冲区溢出B、地址欺骗C、拒绝服务攻击D、暴力攻击7.以下关于入侵防护系统(IPS)的说法不正确的是()A、入侵防护系统(IPS)可以检测网络攻击行为B、入侵防护系统(IPS)可以保护一个网络C、入侵防护系统(IPS)可以阻断检测出的攻击行为D、入侵防护系统(IPS)可以对计算机病毒进行检测8.在PDRR 模型中,()是静态防护转化为动态的关键,是动态响应的依据。