第3章 信息加密技术

- 格式:pdf

- 大小:571.91 KB

- 文档页数:10

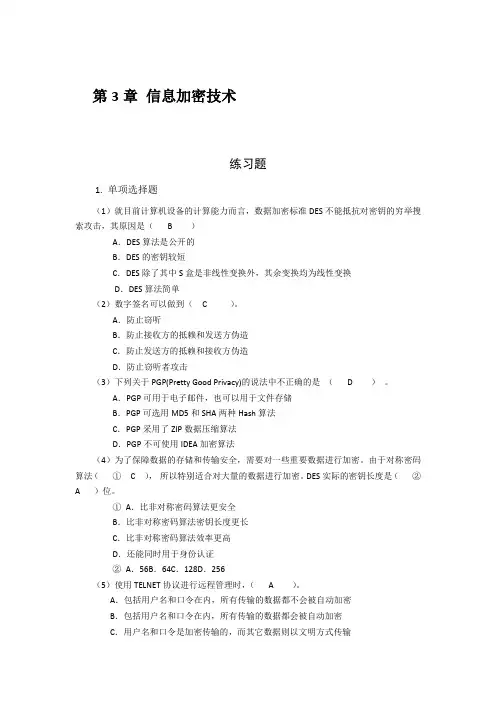

第3章信息加密技术练习题1. 单项选择题(1)就目前计算机设备的计算能力而言,数据加密标准DES不能抵抗对密钥的穷举搜索攻击,其原因是( B )A.DES算法是公开的B.DES的密钥较短C.DES除了其中S盒是非线性变换外,其余变换均为线性变换D.DES算法简单(2)数字签名可以做到( C )。

A.防止窃听B.防止接收方的抵赖和发送方伪造C.防止发送方的抵赖和接收方伪造D.防止窃听者攻击(3)下列关于PGP(Pretty Good Privacy)的说法中不正确的是( D )。

A.PGP可用于电子邮件,也可以用于文件存储B.PGP可选用MD5和SHA两种Hash算法C.PGP采用了ZIP数据压缩算法D.PGP不可使用IDEA加密算法(4)为了保障数据的存储和传输安全,需要对一些重要数据进行加密。

由于对称密码算法(① C ),所以特别适合对大量的数据进行加密。

DES实际的密钥长度是(②A )位。

①A.比非对称密码算法更安全B.比非对称密码算法密钥长度更长C.比非对称密码算法效率更高D.还能同时用于身份认证②A.56B.64C.128D.256(5)使用TELNET协议进行远程管理时,( A )。

A.包括用户名和口令在内,所有传输的数据都不会被自动加密B.包括用户名和口令在内,所有传输的数据都会被自动加密C.用户名和口令是加密传输的,而其它数据则以文明方式传输D.用户名和口令是不加密传输的,其它数据则以加密传输的(6)以下不属于对称密码算法的是( D )。

A.IDEA B.RC C.DES D.RSA(7)以下算法中属于非对称算法的是(B )。

A.Hash算法B.RSA算法C.IDEA D.三重DES(8)以下不属于公钥管理的方法有(D )。

A.公开发布B.公用目录表C.公钥管理机构D.数据加密(9)以下不属于非对称密码算法特点的是(D )。

A.计算量大B.处理速度慢C.使用两个密码D.适合加密长数据2. 填空题(1)______摘要算法_____________的重要性在于赋予给消息M唯一的“指纹”,其主要作用于验证消息M的完整性。

信息加密技术在当今数字化的时代,信息就如同珍贵的宝藏,而信息加密技术则是守护这些宝藏的坚固锁匙。

从我们日常的网上购物、银行交易,到国家的军事机密、政务信息,信息加密技术都在默默地发挥着至关重要的作用,保障着信息的安全和隐私。

那什么是信息加密技术呢?简单来说,它是一种将原本可以被轻易理解和获取的信息进行处理,使其变得难以识别和解读的技术手段。

就好像我们把一封明文的信件,通过一种特殊的“密码”转化为只有知道解密方法的人才能读懂的“密文”。

信息加密技术的发展可以追溯到古代。

早在几千年前,人们就已经开始尝试使用各种方法来保护信息的机密性。

比如,古罗马时期的凯撒大帝就曾使用过一种简单的替换加密法,将字母按照一定的规律进行替换,只有知道替换规则的人才能解读出真实的信息。

随着时间的推移,加密技术不断演进和发展。

在现代,信息加密技术主要基于数学原理和算法。

其中,对称加密和非对称加密是两种常见的加密方式。

对称加密就像是一把相同的钥匙,加密和解密都使用同一个密钥。

这种方式加密速度快,但密钥的管理和分发是个难题。

想象一下,如果有很多人需要使用加密通信,要确保每个人都能安全地获得并保管好这把相同的密钥,可不是一件容易的事情。

相比之下,非对称加密则要巧妙得多。

它使用一对密钥,一个是公开的公钥,一个是保密的私钥。

用公钥加密的信息,只有对应的私钥才能解密;反过来,用私钥加密的信息,只有公钥能解密。

这就好比我们有一个公开的邮箱(公钥),任何人都可以往里面发信,但只有拥有邮箱钥匙(私钥)的人才能打开读取信件。

非对称加密很好地解决了密钥管理的问题,但由于其计算复杂度较高,加密和解密的速度相对较慢。

信息加密技术的应用场景非常广泛。

在电子商务领域,当我们在网上购物时,输入的信用卡信息会通过加密技术进行传输,防止被黑客窃取。

在金融行业,银行之间的资金转账、客户的账户信息等都进行了严格的加密保护。

在通信领域,电子邮件、即时通讯等也都采用了加密技术来保障信息的安全。

聊天软件的隐私保护和信息加密技术解析第一章背景引言聊天软件的兴起与发展,让人们的交流方式发生了革命性的改变。

然而,在这个信息爆炸的时代,用户隐私和信息安全成为了一个备受关注的问题。

本文将从隐私保护和信息加密技术两个方面来解析聊天软件的安全性能。

第二章隐私保护2.1 用户数据收集与使用许多聊天软件会收集用户的个人信息,如姓名、年龄、性别等。

这些数据的安全性和隐私保护是用户关注的重点。

优秀的聊天软件会明确告知用户数据的收集目的,并遵守相关隐私条款和法规,严格限制用户数据的使用范围,保证用户的隐私权益。

2.2 用户身份验证聊天软件往往需要用户登录或注册才能使用,而用户身份验证是确保软件安全性的重要环节。

采用强大的身份验证机制,如双因素认证、指纹识别等,能有效防止非法登录和账号信息被盗用的情况。

2.3 消息记录与保存聊天软件通常会记录和保存用户的聊天记录,这对于用户来说是非常重要的。

好的聊天软件应当提供可选择的消息记录保存设置,用户可以自主选择是否保存聊天记录,同时要保证保存的聊天记录存储在加密的数据库中,确保数据的安全与隐私保护。

第三章信息加密技术3.1 端到端加密端到端加密是保证聊天通信安全的核心技术之一。

它意味着聊天的两个终端之间的数据传输是通过加密的方式进行的,只有发送者和接收者可以解读信息的内容。

通过使用对称加密和非对称加密等技术手段,端到端加密能够有效抵御中间人攻击和信息窃取等威胁。

3.2 数据加密传输除了端到端加密,聊天软件还需要保证数据在传输过程中的安全性。

通常会采用SSL/TLS等协议来加密数据传输。

这样可以有效防止第三方窃听和截取用户的通信内容,确保用户的信息不会被泄露。

3.3 安全协议与算法安全协议和算法是聊天软件中保证信息安全的关键。

比如使用MD5、SHA-256等算法对密码进行哈希处理,提高密码的安全性;使用公钥加密算法和数字签名算法来验证身份和保护数据的完整性,确保信息不被篡改。

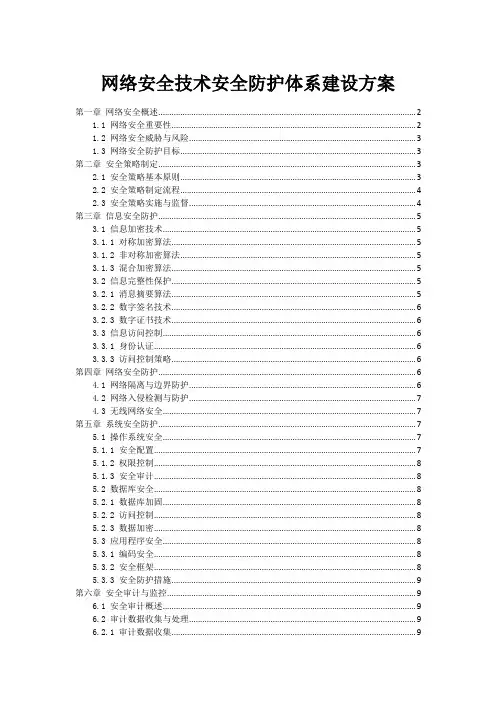

网络安全技术安全防护体系建设方案第一章网络安全概述 (2)1.1 网络安全重要性 (2)1.2 网络安全威胁与风险 (3)1.3 网络安全防护目标 (3)第二章安全策略制定 (3)2.1 安全策略基本原则 (3)2.2 安全策略制定流程 (4)2.3 安全策略实施与监督 (4)第三章信息安全防护 (5)3.1 信息加密技术 (5)3.1.1 对称加密算法 (5)3.1.2 非对称加密算法 (5)3.1.3 混合加密算法 (5)3.2 信息完整性保护 (5)3.2.1 消息摘要算法 (5)3.2.2 数字签名技术 (6)3.2.3 数字证书技术 (6)3.3 信息访问控制 (6)3.3.1 身份认证 (6)3.3.3 访问控制策略 (6)第四章网络安全防护 (6)4.1 网络隔离与边界防护 (6)4.2 网络入侵检测与防护 (7)4.3 无线网络安全 (7)第五章系统安全防护 (7)5.1 操作系统安全 (7)5.1.1 安全配置 (7)5.1.2 权限控制 (8)5.1.3 安全审计 (8)5.2 数据库安全 (8)5.2.1 数据库加固 (8)5.2.2 访问控制 (8)5.2.3 数据加密 (8)5.3 应用程序安全 (8)5.3.1 编码安全 (8)5.3.2 安全框架 (8)5.3.3 安全防护措施 (9)第六章安全审计与监控 (9)6.1 安全审计概述 (9)6.2 审计数据收集与处理 (9)6.2.1 审计数据收集 (9)6.2.2 审计数据处理 (10)6.3 安全监控与预警 (10)6.3.1 安全监控 (10)6.3.2 预警与响应 (10)第七章应急响应与处置 (10)7.1 应急响应流程 (10)7.1.1 信息收集与报告 (11)7.1.2 评估事件严重程度 (11)7.1.3 启动应急预案 (11)7.1.4 实施应急措施 (11)7.2 应急预案制定 (11)7.2.1 预案编制原则 (12)7.2.2 预案内容 (12)7.3 应急处置与恢复 (12)7.3.1 应急处置 (12)7.3.2 恢复与重建 (12)第八章安全管理 (12)8.1 安全组织与管理 (12)8.1.1 安全组织结构 (12)8.1.2 安全管理职责 (13)8.1.3 安全管理流程 (13)8.2 安全制度与法规 (13)8.2.1 安全制度 (13)8.2.2 安全法规 (14)8.3 安全教育与培训 (14)8.3.1 安全教育 (14)8.3.2 安全培训 (14)第九章安全技术发展趋势 (15)9.1 人工智能与网络安全 (15)9.2 云计算与网络安全 (15)9.3 大数据与网络安全 (15)第十章网络安全技术应用案例 (16)10.1 金融行业网络安全防护案例 (16)10.2 部门网络安全防护案例 (16)10.3 企业网络安全防护案例 (17)第一章网络安全概述1.1 网络安全重要性互联网技术的飞速发展,网络已经深入到社会生产、生活的各个领域,成为支撑现代社会运行的重要基础设施。

信息加密保密技术信息加密是一种保护隐私、防止信息泄露的重要技术手段。

在网络安全领域,信息加密技术被广泛应用于数据传输、电子商务、金融交易等领域,以确保敏感信息在传输和存储过程中的保密性和完整性。

本文将介绍几种常用的信息加密保密技术,并探讨其应用和发展前景。

1. 对称加密算法对称加密算法是一种使用相同的密钥进行加密和解密的技术。

加密方使用该密钥将明文转换为密文,解密方则使用同样的密钥将密文转换回明文。

这种方法的优点在于加密和解密速度快,计算效率高。

常见的对称加密算法有DES(数据加密标准)、AES(高级加密标准)等。

然而,对称加密算法的缺点是密钥的传输和管理问题,密钥的安全性直接影响到整个加密过程的安全性。

因此,在实际应用中,通常需要采用其他方法来确保密钥的安全传输和存储。

2. 非对称加密算法非对称加密算法使用一对不同的密钥,即公钥和私钥。

公钥可以公开向其他人提供,而私钥则被保密。

信息发送方使用接收方的公钥对信息进行加密,接收方使用自己的私钥解密。

非对称加密算法解决了对称加密算法中密钥管理的问题。

最著名的非对称加密算法是RSA算法,该算法利用大素数的质因数分解问题的困难性来确保加密的安全性。

RSA算法被广泛应用于数字证书、SSL/TLS等领域。

3. 数字签名数字签名是一种用于验证信息完整性和发送方身份的技术。

发送方使用自己的私钥对信息进行签名,接收方使用发送方的公钥来验证签名的有效性。

数字签名可以防止信息被篡改和冒充,同时保障信息的机密性。

基于非对称加密算法的数字签名技术已被广泛应用于电子合同、电子支付和电子政务等领域。

4. 哈希算法哈希算法是一种将任意长度的输入数据转换为固定长度输出的技术。

哈希算法具有防篡改和抗冲突的特性,常用于验证文件的完整性和一致性。

常见的哈希算法有MD5、SHA-1、SHA-256等。

然而,由于哈希算法的进一步发展和计算能力的提升,一些传统的哈希算法存在安全性问题。

因此,近年来,一些新的哈希算法如SHA-3开始被广泛采用。

第3章信息加密技术练习题1. 单项选择题(1)就目前计算机设备的计算能力而言,数据加密标准DES不能抵抗对密钥的穷举搜索攻击,其原因是( B )A.DES算法是公开的B.DES的密钥较短C.DES除了其中S盒是非线性变换外,其余变换均为线性变换D.DES算法简单(2)数字签名可以做到( C )。

A.防止窃听B.防止接收方的抵赖和发送方伪造C.防止发送方的抵赖和接收方伪造D.防止窃听者攻击(3)下列关于PGP(Pretty Good Privacy)的说法中不正确的是( D )。

A.PGP可用于电子邮件,也可以用于文件存储B.PGP可选用MD5和SHA两种Hash算法C.PGP采用了ZIP数据压缩算法D.PGP不可使用IDEA加密算法(4)为了保障数据的存储和传输安全,需要对一些重要数据进行加密。

由于对称密码算法(① C ),所以特别适合对大量的数据进行加密。

DES实际的密钥长度是(②A )位。

①A.比非对称密码算法更安全B.比非对称密码算法密钥长度更长C.比非对称密码算法效率更高D.还能同时用于身份认证②A.56B.64C.128D.256(5)使用TELNET协议进行远程管理时,( A )。

A.包括用户名和口令在内,所有传输的数据都不会被自动加密B.包括用户名和口令在内,所有传输的数据都会被自动加密C.用户名和口令是加密传输的,而其它数据则以文明方式传输D.用户名和口令是不加密传输的,其它数据则以加密传输的(6)以下不属于对称密码算法的是( D )。

A.IDEA B.RC C.DES D.RSA(7)以下算法中属于非对称算法的是(B )。

A.Hash算法B.RSA算法C.IDEA D.三重DES(8)以下不属于公钥管理的方法有(D )。

A.公开发布B.公用目录表C.公钥管理机构D.数据加密(9)以下不属于非对称密码算法特点的是(D )。

A.计算量大B.处理速度慢C.使用两个密码D.适合加密长数据2. 填空题(1)______摘要算法_____________的重要性在于赋予给消息M唯一的“指纹”,其主要作用于验证消息M的完整性。

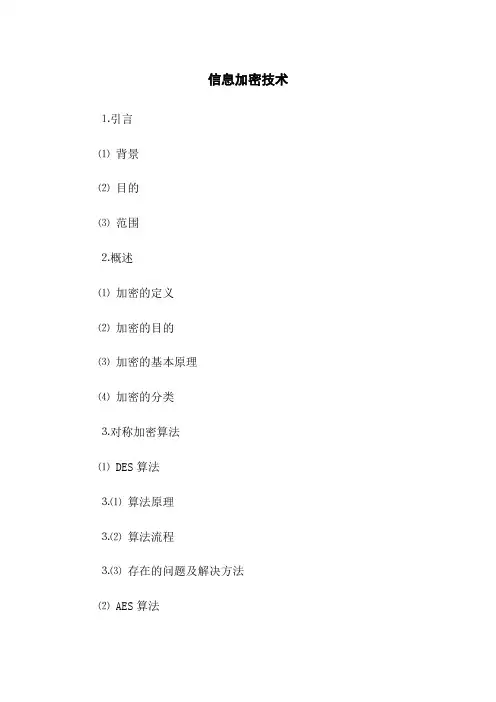

信息加密技术⒈引言⑴背景⑵目的⑶范围⒉概述⑴加密的定义⑵加密的目的⑶加密的基本原理⑷加密的分类⒊对称加密算法⑴ DES算法⒊⑴算法原理⒊⑵算法流程⒊⑶存在的问题及解决方法⑵ AES算法⒊⑵算法流程⒊⑶存在的问题及解决方法⒋非对称加密算法⑴ RSA算法⒋⑴算法原理⒋⑵算法流程⒋⑶存在的问题及解决方法⑵椭圆曲线密码算法(ECC)⒋⑴算法原理⒋⑵算法流程⒋⑶存在的问题及解决方法⒌哈希函数⑴ MD5算法⒌⑴算法原理⒌⑵算法流程⒌⑶存在的问题及解决方法⒌⑴算法原理⒌⑵算法流程⒌⑶存在的问题及解决方法⒍数字证书与数字签名⑴数字证书的概念与应用⑵数字证书的组成⑶数字签名的原理与应用⑷数字证书的问题与解决方法⒎安全协议⑴ SSL/TLS协议⒎⑴协议基本原理⒎⑵协议流程⒎⑶协议存在的问题及解决方法⑵ IPsec协议⒎⑴协议基本原理⒎⑵协议流程⒎⑶协议存在的问题及解决方法⒏密钥管理与分发⑴密钥管理的概念与重要性⑵密钥分发的方式⑶密钥管理与分发的问题与解决方法⒐附件附件1:DES算法示例代码附件2:AES算法示例代码附件3:RSA算法示例代码⒑法律名词及注释- 加密:将明文转化为密文的过程,以保护信息的安全性。

- 对称加密算法:使用同一把密钥进行明文和密文的转换的加密算法。

- 非对称加密算法:使用不同的密钥进行明文和密文的转换的加密算法。

- 哈希函数:将任意长度的输入数据转换为固定长度输出的函数。

- 数字证书:通过第三方认证机构对公钥进行认证并提供安全信任的证书。

- 数字签名:使用私钥对数字信息进行加密,用于验证信息的完整性和不可否认性。

信息加密技术课程设计一、课程目标知识目标:1. 让学生理解信息加密的基本概念,掌握常见的加密算法及其原理;2. 使学生了解加密技术在网络安全中的应用,认识到信息安全的重要性;3. 引导学生了解密码学的发展历程,理解我国在密码学领域的重要成就。

技能目标:1. 培养学生运用加密算法对信息进行加密和解密的能力;2. 培养学生运用所学知识分析和解决实际网络安全问题的能力;3. 培养学生查阅相关资料,自主学习加密技术新知识的能力。

情感态度价值观目标:1. 培养学生热爱科学、追求真理的精神,激发学生对信息安全领域的兴趣;2. 增强学生的网络安全意识,培养他们在网络生活中保护个人隐私和信息的责任感;3. 培养学生的团队协作精神,提高他们在合作中交流、探讨、解决问题的能力。

课程性质分析:本课程旨在让学生掌握信息加密技术的基本知识,提高他们在网络安全领域的实践能力。

课程内容具有较强的理论性和实践性,注重培养学生的动手操作能力和创新思维。

学生特点分析:本课程针对的学生群体为高年级学生,他们具备一定的计算机和网络基础知识,具有较强的学习能力和探究精神。

在这个阶段,学生需要掌握更深入的专业知识,为未来的职业发展打下坚实基础。

教学要求:1. 结合实际案例,深入浅出地讲解加密技术的基本原理和应用;2. 采用任务驱动教学法,引导学生主动探究和实践;3. 注重培养学生的团队协作能力和创新能力,提高他们在实际工程中的应用能力。

二、教学内容1. 加密技术基本概念:介绍加密技术的定义、作用和分类,引导学生理解加密技术在保障信息安全中的重要性。

教材章节:第一章 加密技术概述2. 常见加密算法:讲解对称加密、非对称加密和混合加密算法的原理及其应用场景,如AES、RSA、ECC等。

教材章节:第二章 常见加密算法3. 加密技术在网络安全中的应用:分析加密技术在网络安全防护中的作用,如数据传输加密、数字签名、身份认证等。

教材章节:第三章 加密技术在网络安全中的应用4. 密码学发展历程:介绍密码学的发展历程,重点讲解我国在密码学领域的重要成就。

凯撒(Cacser)密码

设k=3;对于明文P=let us meet at five pm at old place则

f(l)=(12+3) mod 26= 15= o

f(e)=(5+3)mod 26= 8= h

f(t)=(20+3)mod 26= 23= w

┆

f(e)=(19+3) mod 26= 22= V

所以,密文C=

C= E E

k (P)= ohw

ohw rv rv dw

dw ilyh

ilyh sp

sp

sp dw

dw

dw rog

rog sodfh。

2015-4-1121

2015-4-1122“Let us meet at five pm at old place ”

key: k = 3

“ohw ohw rv rv dw dw ilyh ilyh sp sp sp dw dw dw rog rog sodfh sodfh”

”Key: k = 3

“Let us meet at five pm at old place ”

2015-4-1123

l 任意替换:26!>4x1026 可能的key, 大于56位DES 的密钥空间。

l 基于语言统计规律仍可破译

2015-4-1124

多字母替换密码--平稳分布

•单字母替换E 1和E 2,分别用于明文信息中奇数和偶数位置的字符,从而打乱密文中的字母分布频率特性(通常E 2应为的E 1补充)例1: E 1(T)=a , E 2(T)=b ; E 1(X)=b ,E 2(X)=a

E 1(a)=(3(a)=(3*

*a) mod 26 E 2(a)=( (5(a)=( (5*

*a) +13) mod 26)TREAT YIMPO SS IB L E

fumnf fumnf dyvtf dyvtf

cz ys h h

2015-4-1125

周期替代密码是一种常用的多表替代密码,又称为维吉尼亚(Vigenere )密码。

这种加密的加密表是以字母表移位为基础把26个英文字母进行循环移位,排列在一起,形成26×26的方阵。

该方阵被称为维吉尼亚表。

采用的算法为:

f (a )=(a+B i ) mod n

(i=(1,2,…,n )) 2.多表替代密码

2015-4-1126

A abcdefg h ijklmnopqrstuvwxyz 0

B bcdefghijklmnopqrstuvwxyza 1

C cdefghijklmnopqrstuvwxyzab 2

D defghijklmnopqrstuvwxyzabc 3

E efghijklmnopqrstuvwxyzabcd 4

F fghijklmnopqrstuvwxyzabcde 5

G ghijklmnopqrstuvwxyzabcdef 6

H hijklmnopqrstuvwxyzabcdefg 7

I ijklmnopqrstuvwxyzabcdefgh 8

J jklmnopqrstuvwxyzabcdefghi 9

K klmnopqrstuvwxyzabcdefghij klmnopqrstuvwxyzabcdefghij 10 10

L lmnopqrstuvwxyzabcdefghijk lmnopqrstuvwxyzabcdefghijk 11 11

M mnopqrstuvwxyzabcdefghijkl mnopqrstuvwxyzabcdefghijkl 12 12

N nopqrstuvwxyzabcdefghijklm nopqrstuvwxyzabcdefghijklm 13 13

O opqrstuvwxyzabcdefghijklmn opqrstuvwxyzabcdefghijklmn 14 14

2015-4-1127

abcdefghijklmnopqrstuvwxyz abcdefghijklmnopqrstuvwxyz P pqrstuvwxyzabcdefghijklmno pqrstuvwxyzabcdefghijklmno 15

15Q

qrstuvwxyzabcdefghijklmnop qrstuvwxyzabcdefghijklmnop 16 16R

rstuvwxyzabcdefghijklmnopq rstuvwxyzabcdefghijklmnopq 17 17 S

stuvwxyzabcdefghijklmnopqr stuvwxyzabcdefghijklmnopqr 18 18T

tuvwxyzabcdefghijklmnopqrs tuvwxyzabcdefghijklmnopqrs 19 19U

uvwxyzabcdefghijklmnopqrst uvwxyzabcdefghijklmnopqrst 20 20V

vwxyzabcdefghijklmnopqrstu vwxyzabcdefghijklmnopqrstu 21 21W

wxyzabcdefghijklmnopqrstuv wxyzabcdefghijklmnopqrstuv 22 22X

xyzabcdefghijklmnopqrstuvw xyzabcdefghijklmnopqrstuvw 23 23Y

yzabcde f ghijklmnopqrstuvwx ghijklmnopqrstuvwx 24 24Z zabcdefghijklmnopqrstuvwxy zabcdefghijklmnopqrstuvwxy 25 25

2015-4-1128

例如:以YOUR 为密钥,加密明码文HOWAREYOU 。

P

= HOWAREYOU K

= YOURYOURY E k (P )= FCQRPSSFS

其加密过程就是以明文字母选择列,以密钥字母选择行,两者的交点就是加密生成的密码文字母。

解密时,以密码字母选择行,从中找到密文字母,密文字母所在列的列名即为明文字母。

维吉尼亚密码

3.2.2 换位密码

换位密码是采用移位法进行加密的。

它把明文中的字母重新排列,改变明文中字母的位置,明文中的字母不变。

例如:可以将明文the变换成het。

明文:computer systems

smetsy sretupmoc

密文:smetsy

(l)列换位法将明文字符分割成为五个一列的分组并按一组后面跟着另一组的形式排好。

2015-4-1129

2015-4-1130密文则以下面的形式读出:

WOFHOHURIKACOSXTAMBXYNTOX

X

X X K O O

B S I H T

M O R F N

A C U O Y

T A H W 这里的密钥是数字5。

如明文是:

WHAT YOU CAN LEARN FROM THIS BOOK 分组排列为:。