图解 Windows 2003 证书服务配置

- 格式:doc

- 大小:1.49 MB

- 文档页数:17

WIN2003服务器安全和配置完整教程一、硬盘分区与操作系统的安装∙硬盘分区总的来讲在硬盘分区上面没什么值得深入剖析的地方,无非就是一个在分区前做好规划知道要去放些什么东西,如果实在不知道。

那就只一个硬盘只分一个区,分区要一次性完成,不要先分成FAT32再转成NTFS。

一次性分成NTFS格式,以我个人习惯,系统盘一般给12G。

建议使用光盘启动完成分区过程,不要加载硬盘软件。

∙系统安装以下内容均以2003为例安装过程也没什么多讲的,安装系统是一个以个人性格为参数的活动,我建议在安装路径上保持默认路径,好多文章上写什么安装路径要改成什么呀什么的,这是没必要的。

路径保存在注册表里,怎么改都没用。

在安装过程中就要选定你需要的服务,如一些DN S、DHCP没特别需要也就不要装了。

在安装过程中网卡属性中可以只保留TCP/IP 这一项,同时禁用NETBOIS。

安装完成后如果带宽条件允许可用系统自带在线升级。

二、系统权限与安全配置前面讲的都是屁话,润润笔而已。

(俺也文人一次)话锋一转就到了系统权限设置与安全配置的实际操作阶段系统设置网上有一句话是"最小的权限+最少的服务=最大的安全"。

此句基本上是个人都看过,但我好像没有看到过一篇讲的比较详细稍具全面的文章,下面就以我个人经验作一次教学尝试!2.1 最小的权限如何实现?NTFS系统权限设置在使用之前将每个硬盘根加上Administrators 用户为全部权限(可选加入SYSTEM用户) 删除其它用户,进入系统盘:权限如下∙C:\WINDOWS Administrators SYSTEM用户全部权限Users 用户默认权限不作修改∙其它目录删除Everyone用户,切记C:\Documents and Settings下All Users\Def ault User目录及其子目录如C:\Documents and Settings\All Users\Application Data 目录默认配置保留了Every one用户权限C:\WINDOWS 目录下面的权限也得注意,如C:\WINDOWS\PCHealth、C:\windows\Inst aller也是保留了Everyone权限.∙删除C:\WINDOWS\Web\printers目录,此目录的存在会造成IIS里加入一个.print ers的扩展名,可溢出攻击∙默认IIS错误页面已基本上没多少人使用了。

漏洞发现:老寒组织名称:[[Kingdom China Team-中华帝盟安全小组]厂商名字:microsoft厂商地址:漏洞程序:windows2003服务器版漏洞类型:安全配置影响版本:Standard Edition,Enterprise Edition,Web Edition程序介绍: windos2003服务器安全配置我在写文章的时候查阅了不少资料不经常写文章重点我分不清楚大家就凑合着看吧总的来说还算是好文章(:一、安装篇1.win2003版本区别1)Windows Server 2003, Standard Edition (标准版)针对中小型企业的核心产品,他也是支持双路处理器,4GB的内存。

它除了具备 Windows Server 2003 Web Edition 所有功能外,还支持像证书服务、UDDI服务、传真服务、IAS 因特网验证服务、可移动存储、RIS、智能卡、终端服务、WMS和 Services for Macintosh。

支持文件和打印机共享。

提供安全的网络联接。

2)Windows Server 2003, Enterprise Edition (企业版)这个产品被定义为新一带高端产品,它最多能够支持8路处理器,32 GB内存,和28个节点的集群。

它是 Windows Server 2003 Standard Edition 的扩展版本,增加了Metadirectory Services Support、终端服务会话目录、集群、热添加( Hot-Add)内存和 NUMA非统一内存访问存取技术。

这个版本还另外增加了一个支持64位计算的版本。

全功能的操作系统支持多达8个处理器。

提供企业级的功能例如8节点的集群,支持32GB 内存。

支持英特尔安腾Itanium 处理器。

将推出支持64位计算机的版本,可以支持8个64位处理器以及64GB的内存。

3)Windows Server 2003, Datacenter Edition (数据中心)像以往一样,这是个一直代表微软产品最高性能的产品,他的市场对象一直定位在最高端应用上,有着极其可靠的稳定性和扩展性能。

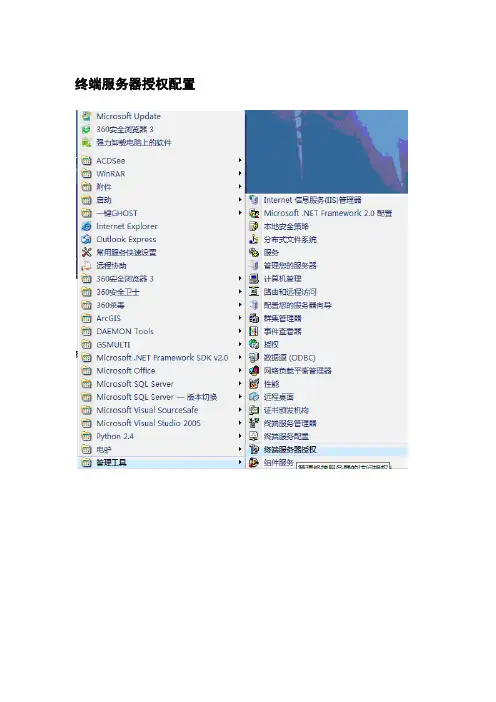

终端服务器授权配置右键选中“激活服务器”;点击“下一步”;激活方法列表中,选中“Web浏览器”后,点击“下一步”;点击https:///连接地址索取“许可证服务器ID”;选中“简体中文”点击“go”;填写信息后,点击“下一步”;点击“下一步”;点击“下一步”;将此“许可证服务器ID”填入下图页面中;成功激活许可证服务器,点击“下一步”;点击“下一步”;点击“下一步”;点击https:///连接地址索取“许可证密钥包ID”;点击“是”,选中“Enterprise agreement”后,点击“下一步”;产品类型选中“windows Server 2003 终端服务器“每用户”客户端访问许可证”后,手动键入数量“500”后,同时键入“协议号码”后(协议号码即产品ID),点击“下一步”;点击“下一步”;将获取的“许可证密钥包ID”,填入下图;点击“下一步”;配置完成。

/space.php?uid=7937560&do=blog&id=2545374如何破解win2003“终端服务器授权”激活许可证终端服务器的安装就不介绍了,网上文章很多,下面说一下激活授权服务器。

1)点击”开始”->”程序”->”管理工具”->”终端服务器授权”,选择未激活的服务器名称,选择”属性”, 请记下对话框中出现的产品ID,我们要用这20位的ID号到网上注册。

2)打开Internet Explorer浏览器,在地址栏中输入https://(http也可)这个地址,此时是英文界面。

在左上角的下拉框中选中"Chinese(Simplified)"(简体中文)项,再按"GO"图标。

3)现在便得到的是中文网页了。

确保已选中"启用许可证服务器"项,再单击"下一步"按钮。

4)在随后要求提供的信息界面中,"产品ID"处输入刚才抄下的那个20位数字,再填入自己的其他基本资料,然后再选"下一步"继续。

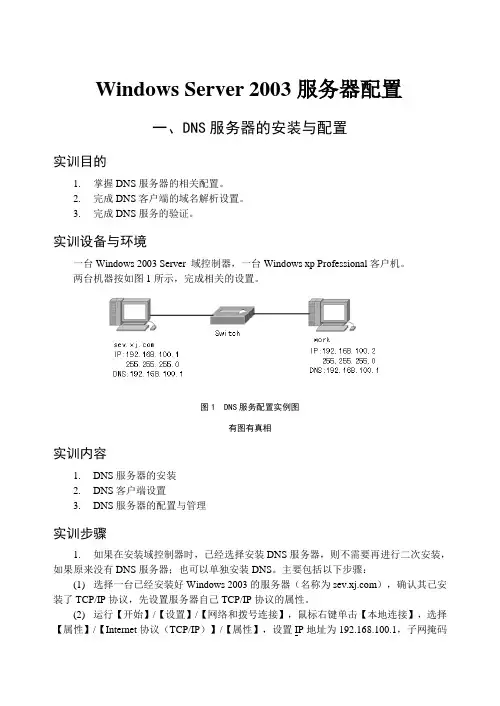

Windows Server 2003服务器配置一、DNS服务器的安装与配置实训目的1.掌握DNS服务器的相关配置。

2.完成DNS客户端的域名解析设置。

3.完成DNS服务的验证。

实训设备与环境一台Windows 2003 Server 域控制器,一台Windows xp Professional客户机。

两台机器按如图1所示,完成相关的设置。

图1 DNS服务配置实例图有图有真相实训内容1.DNS服务器的安装2.DNS客户端设置3.DNS服务器的配置与管理实训步骤1.如果在安装域控制器时,已经选择安装DNS服务器,则不需要再进行二次安装,如果原来没有DNS服务器;也可以单独安装DNS。

主要包括以下步骤:(1)选择一台已经安装好Windows 2003的服务器(名称为),确认其已安装了TCP/IP协议,先设置服务器自己TCP/IP协议的属性。

(2)运行【开始】/【设置】/【网络和拨号连接】,鼠标右键单击【本地连接】,选择【属性】/【Internet协议(TCP/IP)】/【属性】,设置IP地址为192.168.100.1,子网掩码为255.255.255.0,DNS服务器地址为192.168.100.1。

(3)运行【控制面板】中的【添加/删除程序】选项,选择【添加/删除Windows组件】。

(4)选择【网络服务】复选框,并单击【详细信息】按钮。

(5)在【网络服务】对话框中,选择【域名系统(DNS)】,单击【确定】按钮,系统开始自动安装相应服务程序。

除组件添加方式也可以采用网络服务管理器.......实现添加DNS。

2.完成DNS客户端设置。

(1)选择一台装有Windows xp Professional的客户机(名称为work),确认其已安装了TCP/IP协议,设置TCP/IP协议的属性。

(2)运行【开始】/【设置】/【网络和拨号连接】,鼠标右键单击【本地连接】,选择【属性】/【Internet协议(TCP/IP)】/【属性】,设置IP地址为192.168.100.2,子网掩码为255.255.255.0,DNS服务器地址为192.168.100.1。

独立CA可向Windows2003网络外部的用户颁发证书,并且不需要活动目录的支持。

选择CA模式在建立认证服务之前,选择一种适应需要的认证模式是非常关键的,安装认证服务时可选择4种CA模式,每种模式都有各自的性能和特性。

企业根CA企业根CA是认证体系中最高级别的证书颁发机构。

它通过活动目录来识别申请者,并确定该申请者是否对特定证书有访问权限,。

如果只对组织中的用户和计算机颁发证书,则需建立一个企业的根CA。

一般来讲,企业的根CA只对其下级的CA颁发证书,而下级CA再颁发证书给组织中的用户和计算机。

安装企业根CA需要如下支持:1.活动目录证书服务的企业策略信息存放在活动目录中。

2.DNS名称解析服务在Windows2003中活动目录与DNS紧密集成。

3.对DNS活动目录和CA服务器的管理权限。

企业下级CA企业下级CA是组织直接向用户和计算机颁发证书的CA。

企业下级CA在组织中不是最受信任的CA,它还要有上一级CA来确定自己的身份。

独立根CA独立根CA是认证体系中最高级别的证书颁发机构,独立CA不需活动目录,因此即使是域中的成员也可不加入到域中。

独立根CA可从网络中断开放置到安全的地方。

独立根CA可用于向组织外部的实体颁发证书,同企业根CA一样,独立根CA通常只向其下一级的独立CA颁发证书。

独立CA独立CA将直接组织外部的实体颁发证书。

建立独立CA需要以下支持:1.上一级CA:比如组织外部的第三方商业性的认证机构。

2.因为独立CA不需要加入到域中,因此要有对本机操作的管理员权限。

安装证书服务认证服务不是Windows2003的默认服务,需要在Windows2003安装完毕后手工添加。

要在一台服务器上安装企业根CA,需要以下操作步骤。

1.从“控制面板”,双击“添加/删除程序”,单击“添加/删除Windows组件”,选中“证书服务”,单击“下一步”。

如图5-3所示。

图6-3 添加证书服务2.选中“企业根CA”,并选中“高级选项”,单击“下一步”。

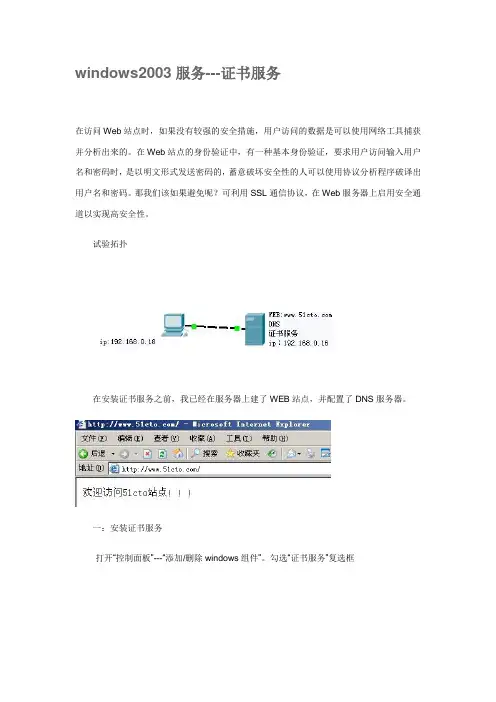

windows2003服务---证书服务在访问Web站点时,如果没有较强的安全措施,用户访问的数据是可以使用网络工具捕获并分析出来的。

在Web站点的身份验证中,有一种基本身份验证,要求用户访问输入用户名和密码时,是以明文形式发送密码的,蓄意破坏安全性的人可以使用协议分析程序破译出用户名和密码。

那我们该如果避免呢?可利用SSL通信协议,在Web服务器上启用安全通道以实现高安全性。

试验拓扑在安装证书服务之前,我已经在服务器上建了WEB站点,并配置了DNS服务器。

一:安装证书服务·打开“控制面板”---“添加/删除windows组件”。

勾选“证书服务”复选框·企业根CA:需要AD服务,即计算机在活动目录中才可以。

企业从属CA:域中的另一台证书服务器上独立根CA:服务器可以在AD中,也可以不在AD中。

·在此CA的公用名称中输入CA的名称,一般是域名称。

·设置证书数据库以及日志的路径。

(如果要卸载证书服务,必须删除证书数据库,否则无法再次安装证书服务)·安装完成后,会在IIS管理器“默认站点”中添加一虚拟目录。

并在浏览器中输入http:// /certsrv时出现microsoft证书服务页面二:生成证书申请·打开“IIS管理器”右击“默认网站”选择“属性”,在“目录安全性”选项卡下单击“服务器证书”按钮,开始证书的申请。

注:如果可以直接联系到网络中的CA(一般是企业CA),则可以选择“立即将证书请求发送到联机证书颁发机构”,此后就不需要生成证书申请这步了·输入单位信息、部门,单击下一步·公用名称中输入Web站点的域名·填写国家、地区等详细资料·输入“证书请求的文件名”三:申请、下载证书·上一步已经生成了证书的申请,此时我们需要申请证书(如果在生成证书申请中选择“立即将证书请求发送到联机证书颁发机构”,不需要这一步。

windows 2003 web服务器安全配置指南图解修改注册表时间:2009-08-06 17:13:42来源:网络作者:未知点击:509次服务器安全设置1.系统盘和站点放置盘必须设置为NTFS格式,方便设置权限.2.系统盘和站点放置盘除administrators 和system的用户权限全部去除.3.启用windows自带防火墙,只保留有用的端口,比如远程和Web,Ftp(3389,80,21)等等,有邮件服务器的还要打开25和130端口.4.安装好SQL后进入目录搜索 xplog70 然后将找到的三个文件改名或者删除.5.更改sa密码为你都不知道的超长密码,在任何情况下都不要用sa这个帐户.6.改名系统默认帐户名并新建一个Administrator帐户作为陷阱帐户,设置超长密码,并去掉所有用户组.(就是在用户组那里设置为空即可.让这个帐号不属于任何用户组)同样改名禁用掉Guest用户.7.配置帐户锁定策略(在运行中输入gpedit.msc回车,打开组策略编辑器,选择计算机配置-Windows设置-安全设置-账户策略-账户锁定策略,将账户设为“三次登陆无效”,“锁定时间30分钟”,“复位锁定计数设为30分钟”。

)8.在安全设置里本地策略-安全选项将网络访问 :可匿名访问的共享 ;网络访问:可匿名访问的命名管道 ;网络访问:可远程访问的注册表路径 ;网络访问:可远程访问的注册表路径和子路径 ;以上四项清空.9.在安全设置里本地策略-安全选项通过终端服务拒绝登陆加入ASPNETGuestIUSR_*****IWAM_*****NETWORK SERVICESQLDebugger(****表示你的机器名,具体查找可以点击添加用户或组选高级选立即查找在底下列出的用户列表里选择. 注意不要添加进user组和administrators组添加进去以后就没有办法远程登陆了.)10.去掉默认共享,将以下文件存为reg后缀,然后执行导入即可.Windows Registry Editor Version 5.00[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters] "AutoShareServer"=dword:00000000"AutoSharewks"=dword:0000000011. 禁用不需要的和危险的服务,以下列出服务都需要禁用.Alerter 发送管理警报和通知Computer Browser:维护网络计算机更新Distributed File System: 局域网管理共享文件Distributed linktracking client 用于局域网更新连接信息Error reporting service 发送错误报告Remote Procedure Call (RPC) Locator RpcNs*远程过程调用 (RPC) Remote Registry 远程修改注册表Removable storage 管理可移动媒体、驱动程序和库Remote Desktop Help Session Manager 远程协助Routing and Remote Access 在局域网以及广域网环境中为企业提供路由服务Messenger 消息文件传输服务Net Logon 域控制器通道管理NTLMSecuritysupportprovide telnet服务和Microsoft Serch用的PrintSpooler 打印服务telnet telnet服务Workstation 泄漏系统用户名列表12.更改本地安全策略的审核策略账户管理成功失败登录事件成功失败对象访问失败策略更改成功失败特权使用失败系统事件成功失败目录服务访问失败账户登录事件成功失败13.更改有可能会被提权利用的文件运行权限,找到以下文件,将其安全设置里除administrators用户组全部删除,重要的是连system也不要留.net.exenet1.execmd.exetftp.exenetstat.exeregedit.exeat.exeattrib.execacls.exec.exe 特殊文件有可能在你的计算机上找不到此文件.在搜索框里输入"net.exe","net1.exe","cmd.exe","tftp.exe","netstat.exe","regedit.exe","at.exe", "attrib.exe","cacls.exe","","c.exe" 点击搜索然后全选右键属性安全以上这点是最最重要的一点了,也是最最方便减少被提权和被破坏的可能的防御方法了.14.后备工作,将当前服务器的进程抓图或记录下来,将其保存,方便以后对照查看是否有不明的程序。

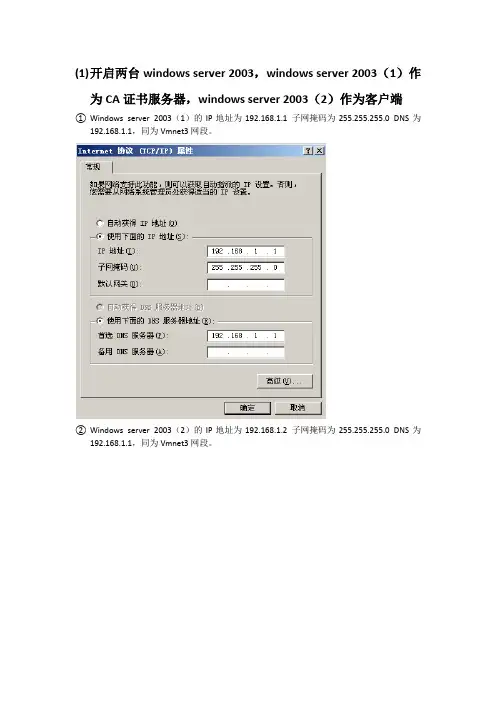

(1)开启两台windows server 2003,windows server 2003(1)作为CA证书服务器,windows server 2003(2)作为客户端①Windows server 2003(1)的IP地址为192.168.1.1 子网掩码为255.255.255.0 DNS为192.168.1.1,同为Vmnet3网段。

②Windows server 2003(2)的IP地址为192.168.1.2 子网掩码为255.255.255.0 DNS为192.168.1.1,同为Vmnet3网段。

③测试两台PC的连通性(2)在windows server 2003(1)配置Web服务①安装web服务,开始----控制面板----添加与删除程序----添加/删除windows组件②在E盘下建立一个ok文件夹,在此文件夹下建立一个index.htm的网页文档,里面内容为“很高兴为您服务”③配置web服务,开始----管理工具----Internet信息服务(IIS)管理器④右键“默认网站”----属性----主目录,将网页文档的存放位置添加上去⑤在客户端的IE浏览器输入服务器的IP地址,即http://192.168.1.1,看是否正常浏览(3)在windows server 2003(1)配置CA证书服务①安装CA证书服务,开始----控制面板----添加与删除程序----添加/删除windows组件②开始----管理工具----Internet信息服务(IIS)管理器,在默认网站下看是否成功建立CertSrv 的站点,出现则安装成功。

③右键“默认网站”----属性----目录安全性④申请一个证书,在CA证书服务器上的IE浏览器上输入http://192.168.1.1/certsrv⑤将挂起的证书颁发,开始----管理工具----证书颁发机构⑥下载证书,在CA证书服务器的IE浏览器输入http://192.168.1.1/certsrv⑦在windows server 2003(1)安装证书,开始----管理工具----Internet信息服务(IIS)管理器----右键“默认网站”----属性----目录安全性⑧启用安全通道SSL,开始----管理工具----Internet信息服务(IIS)管理器----右键“默认网站”----属性----目录安全性⑼在windows server 2003(2)IE浏览器输入https://192.168.1.1。

终级Win2003服务器安全配置篇今天演示一下服务器权限的设置,实现目标是系统盘任何一个目录asp网马不可以浏览,事件查看器完全无错,所有程序正常运行.这个不同于之前做的两个演示,此演示基本上保留系统默认的那些权限组不变,保留原味,以免取消不当造成莫名其妙的错误.看过这个演示,之前的超详细web服务器权限设置,精确到每个文件夹和超详细web服务器权限设置,事件查看器完全无报错就不用再看了.这个比原来做的有所改进.操作系统用的是雨林木风的ghost镜像,补丁是打上截止11.2号最新的Power Users组是否取消无所谓具体操作看演示windows下根目录的权限设置:C:\WINDOWS\Application Compatibility Scripts 不用做任何修改,包括其下所有子目录C:\WINDOWS\AppPatch AcWebSvc.dll已经有users组权限,其它文件加上users组权限C:\WINDOWS\Connection Wizard 取消users组权限C:\WINDOWS\Debug users组的默认不改C:\WINDOWS\Debug\UserMode默认不修改有写入文件的权限,取消users组权限,给特别的权限,看演示C:\WINDOWS\Debug\WPD不取消Authenticated Users组权限可以写入文件,创建目录.C:\WINDOWS\Driver Cache取消users组权限,给i386文件夹下所有文件加上users组权限C:\WINDOWS\Help取消users组权限C:\WINDOWS\Help\iisHelp\common取消users组权限C:\WINDOWS\IIS Temporary Compressed Files默认不修改C:\WINDOWS\ime不用做任何修改,包括其下所有子目录C:\WINDOWS\inf不用做任何修改,包括其下所有子目录C:\WINDOWS\Installer 删除everyone组权限,给目录下的文件加上everyone组读取和运行的权限C:\WINDOWS\java 取消users组权限,给子目录下的所有文件加上users组权限C:\WINDOWS\MAGICSET 默认不变C:\WINDOWS\Media 默认不变C:\WINDOWS\不用做任何修改,包括其下所有子目录C:\WINDOWS\msagent 取消users组权限,给子目录下的所有文件加上users组权限C:\WINDOWS\msapps 不用做任何修改,包括其下所有子目录C:\WINDOWS\mui取消users组权限C:\WINDOWS\PCHEALTH 默认不改C:\WINDOWS\PCHEALTH\ERRORREP\QHEADLES 取消everyone组的权限C:\WINDOWS\PCHEALTH\ERRORREP\QSIGNOFF 取消everyone组的权限C:\WINDOWS\PCHealth\UploadLB 删除everyone组的权限,其它下级目录不用管,没有user组和everyone组权限C:\WINDOWS\PCHealth\HelpCtr 删除everyone组的权限,其它下级目录不用管,没有user组和everyone组权限(这个不用按照演示中的搜索那些文件了,不须添加users组权限就行)C:\WINDOWS\PIF 默认不改C:\WINDOWS\PolicyBackup默认不改,给子目录下的所有文件加上users组权限C:\WINDOWS\Prefetch 默认不改C:\WINDOWS\provisioning 默认不改,给子目录下的所有文件加上users组权限C:\WINDOWS\pss默认不改,给子目录下的所有文件加上users组权限C:\WINDOWS\RegisteredPackages默认不改,给子目录下的所有文件加上users组权限C:\WINDOWS\Registration\CRMLog默认不改会有写入的权限,取消users组的权限C:\WINDOWS\Registration取消everyone组权限.加NETWORK SERVICE 给子目录下的文件加everyone可读取的权限,C:\WINDOWS\repair取消users组权限C:\WINDOWS\Resources取消users组权限C:\WINDOWS\security users组的默认不改,其下Database和logs目录默认不改.取消templates目录users 组权限,给文件加上users组C:\WINDOWS\ServicePackFiles 不用做任何修改,包括其下所有子目录C:\WINDOWS\SoftwareDistribution不用做任何修改,包括其下所有子目录C:\WINDOWS\srchasst 不用做任何修改,包括其下所有子目录C:\WINDOWS\system 保持默认C:\WINDOWS\TAPI取消users组权限,其下那个tsec.ini 权限不要改C:\WINDOWS\twain_32取消users组权限,给目录下的文件加users组权限C:\WINDOWS\vnDrvBas 不用做任何修改,包括其下所有子目录C:\WINDOWS\Web取消users组权限给其下的所有文件加上users组权限C:\WINDOWS\WinSxS 取消users组权限,搜索*.tlb,*.policy,*.cat,*.manifest,*.dll,给这些文件加上everyone组和users权限给目录加NETWORK SERVICE完全控制的权限C:\WINDOWS\system32\wbem 这个目录有重要作用。

在Windows server 2003 Enterprise Edition安装CA证书服务,具体步骤如下:1、首先将Windows server 2003升级为DC2、安装IIS服务a、打开系统的“控制面板”点击“添加或删除程序”b、点击“添加/删除Windows组件”c、钩选“应用程序服务器”后点击下面“详细信息”d、钩选“Internet信息服务”及“启用网络COM+访问”并点击确定3、安装CA服务a、同样进入“添加/删除Windows组件”下选择“证书服务”点击“下一步”4、在DC上运行MMC,添加证书模板的管理单元。

5、选择“证书颁发机构”选择“本地计算机”并点击“添加”6、同时选择“证书模板”并点击“添加”及“确定”7、点击“证书模板”找到“计算机”模板,右击选择“复制模板”8、在“常规”中设置名称,这里为“123”,点击“使用者名称”并钩选“在请求中提供”9、点击“证书颁发机构”选择“证书模板”点击“新建”点击“要颁发的证书模板”10、选中“123”并点击“确定”11、选择“证书颁发机构”点击“停止服务”按钮后,再点击“启动”按钮12、在“命令提示符”下运行“iisreset”服务器重新启动后就可以在客户端申请证书。

13、客户端申请证书打开客户端IE浏览器输入CA服务器的IP地址:htt://11.147.16.199/certsrv(根据实况输入),选择“申请一个证书”15、点击“高级证书申请”15、点击“高级证书申请”16、点击“创建并向此CA提交一个申请”17、选择刚才颁发的“123”证书并填写详细的信息点击“提交”18、点击“安装此证书”到此CA服务器已经搭建完毕。

Windows server 2003 SSL 配置SSL(Security Socket Layer,安全套接层)是一种在两台主机之间提供安全通道的协议,其目的是通过加密保护传输的数据并对通信双方进行身份验证,保证两台主机之间的通信安全.S SL最早由网景公司开发的,在目前应用中,广泛采用标准SSLv3.下面先来部署HTTPS有关具体的部署可看之前的文章IIS.这里是针对部署的411网站,点其属性.点服务器证书,开始为网站申请证书.下一步点新建证书.下一步.输入证书名称.设置网站的公用名称设置网站所在的地理位置信息指定证书请求的文件名称点下一步证书请求文件创建完成然后按照之前CA部署的文章进行使用生成证书请求文件向CA提供证书申请,然后在C A上颁发证书.下面来看获取和安装网站证书获取的步骤也参看CA部署文章这个是获得的网站证书.然后打开网站属性对话框"目录安全性"选项卡,单击服务器证书.现在来处理挂起的请求并安装证书在此对话框中指定从CA获得的网站证书的文件名称.在此对话框中指定HTTPS的端口,标准端口为443显示了即将安装的网站证书的基本信息.点完成这样早请的网站证书安装就完成了.点查看证书这里有关证书的详细信息下面来看通过HTTPS访问网站登录WEB客户端,并从CA获取CA证书并点击安装下一步这里默认便可以点完成然后单击开始--运行确定在证书管理控制台能够看到安装的CA证书.单击开始--控制面板--INTERNET选项,打开INTERNET属性对话框,单击内容标签.单击证书也能够看到安装的CA证书下面来配置网站只接受HTTPS访问在WEB服务器上点安全通信中的编辑,选中"要求安全通道"并忽略客户端证书.然后在客户端打开浏览器访问WEB服务器.可以看到要用HTTPS为通信协议的URL才能成功访问. 配置HTTPS的加密强度并勾选要求128位加密访问成功配置HTTPS执行双向认证默认情况下,HTTPS单向认证的模式工作,即客户端通过网站证书来验证网站的身份,但网站并不验证客户端的身份,如果需要通过证书验证客户端身份,则可以要求试图访问网站的客户端必须提供证书才能进行访问,执行双向认证时,网站将只接受HTTPS访问选择要求客户端证书然后要向CA申请WEB浏览器证书.点WEB浏览器证书中间的过程就省略了,之前文章已介绍过然后点安装此证书点是在HTTPS执行双向认证的过程中,默认情况下,网站收到客户端提供的证书后会检查C RL以验证该证书是否被吊销,如果未能联系到CA或未能检查到CRL,因而无法确认客户端证书的吊销状态,则将拒绝该证书,可以配置指定网站在收到客户端证书后不检查CRL.certchechmode的默认值为0,即网站需检查CRL,将其值设置为1,则网站不再检查CR L.通过证书对访问网站的用户进行身份验证通过将客户端证书映射到WEB服务器上的WINDOWS用户帐户,可以建立证书与用户账户关联,基于这种关系,网站通过验证证书即可验证该证书使用者的用户身份,当用户使用客户端证书登录时,WEB服务器就会自动将用户与相应的WINDOWS用户账户关联起来启用客户端证书映射单击编辑点添加确定配置HTTPS启用证书信任列表点新建下一步选择要添加的CA证书下一步输入名称点完成完成.。

Windows Server 2003 证书服务1 配置web服务器

在windows server 2003中打开控制面板

单击添加/删除windows组件

选中

然后单击详细信息,

单击确定

正在安装

然后在控制面板打开Internet信息服务(IIS)管理器

Web服务器配置完成。

2配置证书服务器

还是在控制面板,添加或删除windows组件进行配置。

基于windows的CA证书支持4种类型:企业根CA、企业从属CA、独立根CA、独立从属CA。

配置独立根CA证书服务器,名称root-CA,如下图:

选中

由于我们将要安装的是独立CA,所以不需要安装活动目录,点击‘是’,窗口跳向如下:

+

第五步

单击‘是’,继续安装,可能再弹出如下窗口:

由于安装证书服务的时候系统会自动在IIS中(这也是为什么必须先安装IIS 的原因)添加证书申请服务,该服务系统用ASP写就,所以必须为IIS启用ASP 功能,点击‘是’继续安装:

‘完成’证书服务的安装。

开始→管理工具→证书颁发机构,打开如下窗口:

我们已经为服务器成功配置完公用名为hacz的独立根CA,Web服务器和客户端可以通过访问该服务器的IIS证书申请服务申请相关证书

我们可以通过在浏览器中输入以下网址进行数字证书的申请:http://192.168.0.121 /certsrv 假面如下:

CA颁发证书

证书申请成功!

客户端下载证书

颁发证书

在浏览器输入地址

4.2管理证书

实验目的:

掌握证书的管理功能:挂起、颁发、吊销、失效。

实训内容:

吊销证书

实训步骤如下:

证书已被吊销!。

Win2003证书服务配置/客户端(服务端)证书申请/IIS站点SSL设置

转载自“菩提树下的杨过”

一.CA证书服务器安装

1.安装证书服务之前要先安装IIS服务并且保证“WEB服务扩展”中的“Active Server Pages”为允许状态

2.在“控制面板”中运行“添加或删除程序”,切换到“添加/删除Windows组件”页

3.在“Windows组件向导”对话框中,选中“证书服务”选项,接下来选择CA类型,这里选择“独立根CA”

4.然后为该CA服务器起个名字(本例中的名字为CntvsServer),设置证书的有效期限,建议使用默认值“5年”即可,最后指定证书数据库和证书数据库日志的位置后,就完成了证书服务的安装。

5.安装完成后,系统会自动在IIS的默认站点,建几个虚拟目录CertSrc,CertControl,CertEnroll

二.客户端证书申请

1. 运行Internet Explorer浏览器,在地址栏中输入“http://证书服务器IP/CertSrv/default.asp”。

证书申请页面,输入相应的申请信息,然后点击[申请一个证书]。

接下来选择"Web浏览器证书"

填写相关信息

2. 系统将处理您提交的申请,此过程可能要等待10秒钟左右。

建议最好记下申请ID(本例为4)

三。

客户端证书的颁发

打开“管理工具”选择“证书颁发机构”,打开"挂起的申请",右击-->"颁发"

四。

客户端证书的下载及安装

1.运行Internet Explorer浏览器,在地址栏中输入“http://证书服务器IP/CertSrv/default.asp”,选择“查看挂起的证书申请状态”

2.找到自己申请的证书

3.安装证书

安装完成后,可到IE里查看刚刚安装好的证书

五.服务器证书的申请

1.以IIS的默认站为例,先右击站点,打开网站属性-->目录安全性-->服务器证书

2.按IIS证书向导一步步提交服务器证书申请

六。

服务器证书的颁发

1.先打开"证书颁发机构",提交刚才的申请

选择刚才的c:\certreq.txt

按提示一步步完成

2.颁发证书

在挂起的申请里,可以看到刚才的申请(本例ID为5),右击-->颁发

3.导出证书

在颁发的证书里,可以看到多了个证书,在新颁发的服务器证书上右击-->打开

切换到"详细信息",单击"复制到文件",将该证书导出为cer文件

七。

IIS中服务器证书/SSL的设置

1。

还是先打开网站属性,切换到"目录安全性",点击"服务器证书"

2.安装服务器证书

选择刚才导出的cer文件

然后一路下一步,直到完成.

3.设置SSL

有了服务器证书后,IIS的相关站点,可以改用https://来访问,还是打开网站属性-->目录安全性-->安全通信-->编辑

把"要求安全通知(SSL)"选中,确定即可

这里,如果我们再访问http://localhost/CertSrv/default.asp,会提示以下错误:

这里必须把http://换成https://来访问,即https://localhost/CertSrv/default.asp,如果是IE7,会提示证书错误,如下图:

先不管这个错误(马上会说到如何处理),点击"继续浏览网站(不推荐)"即可正常访问

最后来分析一下,为什么会有这个证书错误,强行浏览这个页面后,会发现地址栏是红色的,我们点击地址栏右侧的"证书错误"-->“查看证书"

观察一下会发现,刚才我们申请的服务器证书,在颁发证书时,默认是颁发给计算机名,本例中也就是jimmycntvs这台计算机的,而我们现在用localhost来访问,服务器会认为localhost与jimmycntvs不是同一台机器,因此觉得不安全!

既然知道原因了,也就能解决了,我们把访问地址换成https://jimmycntvs/certsrv/default.asp (即把localhost换成jimmycntvs),这回IE就认为访问地址与证书中的信息对上号了,也就没有提示了,呵呵

好了,截了这么多图,并一一贴上去,也够累了,希望对大家有用,最后本文欢迎转载,但转载请注明来自“菩提树下的杨过”。