2011西藏自治区网络工程师一点通

- 格式:docx

- 大小:21.62 KB

- 文档页数:3

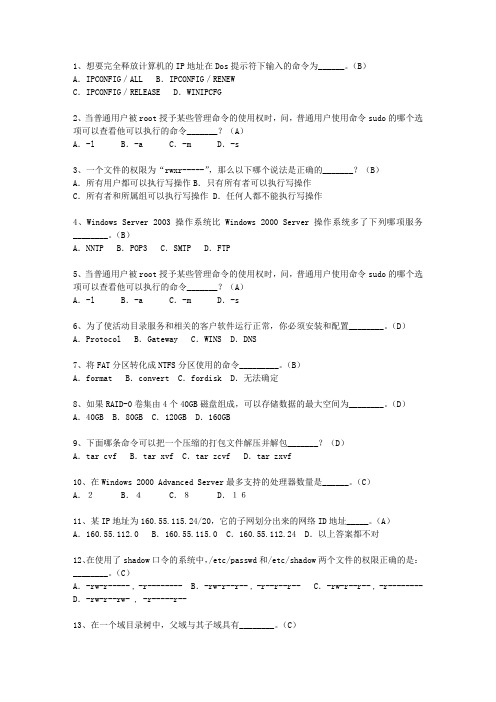

1、想要完全释放计算机的IP地址在Dos提示符下输入的命令为______。

(B)A.IPCONFIG/ALL B.IPCONFIG/RENEWC.IPCONFIG/RELEASE D.WINIPCFG2、当普通用户被root授予某些管理命令的使用权时,问,普通用户使用命令sudo的哪个选项可以查看他可以执行的命令_______?(A)A.-l B.-a C.-m D.-s3、一个文件的权限为“rwxr-----”,那么以下哪个说法是正确的_______?(B)A.所有用户都可以执行写操作B.只有所有者可以执行写操作C.所有者和所属组可以执行写操作 D.任何人都不能执行写操作4、Windows Server 2003操作系统比Windows 2000 Server操作系统多了下列哪项服务________。

(B)A.NNTP B.POP3 C.SMTP D.FTP5、当普通用户被root授予某些管理命令的使用权时,问,普通用户使用命令sudo的哪个选项可以查看他可以执行的命令_______?(A)A.-l B.-a C.-m D.-s6、为了使活动目录服务和相关的客户软件运行正常,你必须安装和配置________。

(D)A.Protocol B.Gateway C.WINS D.DNS7、将FAT分区转化成NTFS分区使用的命令_________。

(B)A.format B.convert C.fordisk D.无法确定8、如果RAID-0卷集由4个40GB磁盘组成,可以存储数据的最大空间为________。

(D)A.40GB B.80GB C.120GB D.160GB9、下面哪条命令可以把一个压缩的打包文件解压并解包_______?(D)A.tar cvf B.tar xvf C.tar zcvf D.tar zxvf10、在Windows 2000 Advanced Server最多支持的处理器数量是______。

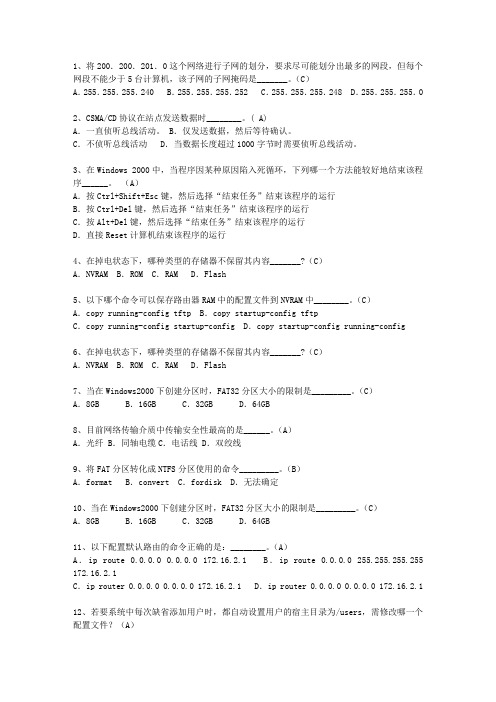

1、将200.200.201.0这个网络进行子网的划分,要求尽可能划分出最多的网段,但每个网段不能少于5台计算机,该子网的子网掩码是_______。

(C)A.255.255.255.240 B.255.255.255.252 C.255.255.255.248 D.255.255.255.02、CSMA/CD协议在站点发送数据时________。

( A)A.一直侦听总线活动。

B.仅发送数据,然后等待确认。

C.不侦听总线活动 D.当数据长度超过1000字节时需要侦听总线活动。

3、在Windows 2000中,当程序因某种原因陷入死循环,下列哪一个方法能较好地结束该程序______。

(A)A.按Ctrl+Shift+Esc键,然后选择“结束任务”结束该程序的运行B.按Ctrl+Del键,然后选择“结束任务”结束该程序的运行C.按Alt+Del键,然后选择“结束任务”结束该程序的运行D.直接Reset计算机结束该程序的运行4、在掉电状态下,哪种类型的存储器不保留其内容_______?(C)A.NVRAM B.ROM C.RAM D.Flash5、以下哪个命令可以保存路由器RAM中的配置文件到NVRAM中________。

(C)A.copy running-config tftp B.copy startup-config tftpC.copy running-config startup-config D.copy startup-config running-config6、在掉电状态下,哪种类型的存储器不保留其内容_______?(C)A.NVRAM B.ROM C.RAM D.Flash7、当在Windows2000下创建分区时,FAT32分区大小的限制是_________。

(C)A.8GB B.16GB C.32GB D.64GB8、目前网络传输介质中传输安全性最高的是______。

(A)A.光纤 B.同轴电缆C.电话线 D.双绞线9、将FAT分区转化成NTFS分区使用的命令_________。

1、小强在公司要查询这个DNS名称对应的IP地址时,其正确的查询过程是:______。

(A)①.查询公司默认的DNS服务器②.查询ROOT DNS服务器③.查询.CN 域的DNS服务器④.查询 域的DNS服务器⑤.查询 域的DNS服务器A.①②③④⑤B.①③④⑤②C.①⑤D.⑤④③②①2、想要完全释放计算机的IP地址在Dos提示符下输入的命令为______。

(B)A.IPCONFIG/ALLB.IPCONFIG/RENEWC.IPCONFIG/RELEASED.WINIPCFG3、为了使活动目录服务和相关的客户软件运行正常,你必须安装和配置________。

(D)A.ProtocolB.GatewayC.WINSD.DNS4、在使用了shadow口令的系统中,/etc/passwd和/etc/shadow两个文件的权限正确的是: ________。

(C)A.-rw-r----- , -r--------B.-rw-r--r-- , -r--r--r--C.-rw-r--r-- , -r--------D.-rw-r--rw- , -r-----r--5、小强在公司要查询这个DNS名称对应的IP地址时,其正确的查询过程是:______。

(A)①.查询公司默认的DNS服务器②.查询ROOT DNS服务器③.查询.CN 域的DNS服务器④.查询 域的DNS服务器⑤.查询 域的DNS服务器A.①②③④⑤B.①③④⑤②C.①⑤D.⑤④③②①6、Windows 2000活动目录使用________目录协议完成查询与更新。

(B)A.DNSB.LDAPC.TCP/IPD.DHCP7、当在Windows2000下创建分区时,FAT32分区大小的限制是_________。

(C)A.8GBB.16GBC.32GBD.64GB8、某IP地址为160.55.115.24/20,它的子网划分出来的网络ID地址_____。

(A)A.160.55.112.0B.160.55.115.0C.160.55.112.24D.以上答案都不对9、以下哪个路由表项需要由网络管理员手动配置________。

1、与Web站点和Web页面密切相关的一个概念称"统一资源定位器",它的英文缩写是____。

A、UPSB、USBC、ULRD、URL2、在Windows中,为了查找文件名以"A"字母打头的所有文件,应当在查找名称框内输入____。

A、AB、A*C、A?D、A#3、以下行为中,不正当的是____A、安装正版软件B、购买正版CDC、末征得同意私自使用他人资源D、参加反盗版公益活动4、在TCP/IP(IPv4)协议下,每一台主机设定一个唯一的____位二进制的IP地址。

A、16B、32C、24D、125、IP地址是一串难以记忆的数字,人们用域名来代替它,完成IP地址和域名之间转换工作的是____服务器。

A、DNSB、URLC、UNIXD、ISDN6、WEB上的信息是由什么语言来组织的____。

A、CB、BASICC、JAVAD、HTML7、在用自己的计算机浏览WEB网的过程中,如果你发现自己喜欢的网页并希望以后多次访问,最好的方法是把这个页面地址____A、用Word文件保存下来B、记忆下来C、用笔抄写到笔记本上D、放到收藏夹中8、在WINDOWS中,当桌面上有多个窗口存在时,____是活动窗口A、所有窗口B、标题栏颜色特殊的窗口C、位于最前面的窗口D、没有被其他窗口盖住的窗口9、在Word2000中可看到分栏效果的视图是____。

A、普通视图B、联机版式视图C、大纲视图D、页面视图10、中国互联网络信息中心的英文缩写是____。

A、CNNICB、ChinanicC、CernicD、Internic11、上网的网址应在游览器的什么栏输入____。

A、标题栏B、地址栏C、链接栏 D频道栏12、组建一个典型的小型局域网时,除了需要网络服务器、个人计算机、网间连接器、网线等设备外,还必须有下列哪一项硬件____A、微波接收装置B、卫星地面站C、网络接口卡D、电信局的交换设备13、在Word中,下面不属于格式工具栏的按钮是____。

1、以下哪种协议属于网络层协议的_______。

(B)A.HTTPS B.ICMP C.SSL D.SNMP2、想要完全释放计算机的IP地址在Dos提示符下输入的命令为______。

(B)A.IPCONFIG/ALL B.IPCONFIG/RENEWC.IPCONFIG/RELEASE D.WINIPCFG3、Windows 2000活动目录使用________目录协议完成查询与更新。

(B)A.DNS B.LDAP C.TCP/IP D.DHCP4、当普通用户被root授予某些管理命令的使用权时,问,普通用户使用命令sudo的哪个选项可以查看他可以执行的命令_______?(A)A.-l B.-a C.-m D.-s5、将200.200.201.0这个网络进行子网的划分,要求尽可能划分出最多的网段,但每个网段不能少于5台计算机,该子网的子网掩码是_______。

(C)A.255.255.255.240 B.255.255.255.252 C.255.255.255.248 D.255.255.255.06、在Windows 2000 Advanced Server最多支持的处理器数量是______。

(C)A.2B.4C.8D.167、Windows 2000下诊断DNS故障时,最常用的命令是:______。

(B)A.NETSTAT B.NSLOOKUP C.ROUTE D.NBTSTAT8、下面哪条命令可以把一个压缩的打包文件解压并解包_______?(D)A.tar cvf B.tar xvf C.tar zcvf D.tar zxvf9、以下配置默认路由的命令正确的是:________。

(A)A.ip route 0.0.0.0 0.0.0.0 172.16.2.1 B.ip route 0.0.0.0 255.255.255.255 172.16.2.1C.ip router 0.0.0.0 0.0.0.0 172.16.2.1 D.ip router 0.0.0.0 0.0.0.0 172.16.2.110、将FAT分区转化成NTFS分区使用的命令_________。

1、对MBOSS系统所有资产每年至少进行(A)次安全漏洞自评估。

A、1B、2C、3D、42、下面哪一种风险对电子商务系统来说是特殊的?(D)A、服务中断B、应用程序系统欺骗C、未授权的信息泄露D、确认信息发送错误3、著名的橘皮书指的是(A)。

A、可信计算机系统评估标准(TCSEC)B、信息安全技术评估标准(ITSEC)C、美国联邦标准(FC)D、通用准则(CC)4、Windows 2000系统中哪个文件可以查看端口与服务的对应?(D)A、c:\winnt\system\drivers\etc\servicesB、c:\winnt\system32\servicesC、c:\winnt\system32\config\servicesD、c:\winnt\system32\drivers\etc\services5、《国家保密法》对违法人员的量刑标准是(A)。

A、国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重的,处三年以下有期徒刑或者拘役;情节特别严重的,处三年以上七年以下有期徒刑B、国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重的,处四年以下有期徒刑或者拘役;情节特别严重的,处四年以上七年以下有期徒刑C、国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重的,处五年以下有期徒刑或者拘役;情节特别严重的,处五年以上七年以下有期徒刑D、-国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重,处七年以下有期徒刑或者拘役;情节特别严重的,处七年以下有期徒刑6、以下哪种安全模型未使用针对主客体的访问控制机制?(C)A、基于角色模型B、自主访问控制模型C、信息流模型D、强制访问控制模型7、下面有关我国标准化管理和组织机构的说法错误的是?(C)A、国家标准化管理委员会是统一管理全国标准化工作的主管机构B、国家标准化技术委员会承担国家标准的制定和修改工作C、全国信息安全标准化技术委员负责信息安全技术标准的审查、批准、编号和发布D、全国信息安全标准化技术委员负责统一协调信息安全国家标准年度技术项目8、在信息安全管理工作中“符合性”的含义不包括哪一项?(C)A、对法律法规的符合B、对安全策略和标准的符合C、对用户预期服务效果的符合D、通过审计措施来验证符合情况9、项目管理是信息安全工程师基本理论,以下哪项对项目管理的理解是正确的?(A)A、项目管理的基本要素是质量,进度和成本B、项目管理的基本要素是范围,人力和沟通C、项目管理是从项目的执行开始到项目结束的全过程进行计划、组织D、项目管理是项目的管理者,在有限的资源约束下,运用系统的观点,方法和理论,对项目涉及的技术工作进行有效地管理10、下面哪一项关于对违反安全规定的员工进行惩戒的说法是错误的?(C)A、对安全违规的发现和验证是进行惩戒的重要前提B、惩戒措施的一个重要意义在于它的威慑性C、处于公平,进行惩戒时不应考虑员工是否是初犯,是否接受过培训D、尽管法律诉讼是一种严厉有效的惩戒手段,但使用它时一定要十分慎重11、Windows 2000系统中哪个文件可以查看端口与服务的对应?(D)A、c:\winnt\system\drivers\etc\servicesB、c:\winnt\system32\servicesC、c:\winnt\system32\config\servicesD、c:\winnt\system32\drivers\etc\services12、下面哪类访问控制模型是基于安全标签实现的?(B)A、自主访问控制B、强制访问控制C、基于规则的访问控制D、基于身份的访问控制13、根据《计算机信息系统国际联网保密管理规定》,涉及国家秘密的计算机信息系统,不得直接或间接地与国际互联网或其它公共信息网络相联接,必须实行(B)。

A、逻辑隔离B、物理隔离C、安装防火墙D、VLAN 划分14、以下哪种风险被定义为合理的风险?(B)A、最小的风险B、可接受风险C、残余风险D、总风险15、Windows 2000系统中哪个文件可以查看端口与服务的对应?(D)A、c:\winnt\system\drivers\etc\servicesB、c:\winnt\system32\servicesC、c:\winnt\system32\config\servicesD、c:\winnt\system32\drivers\etc\services16、Unix系统中存放每个用户信息的文件是(D)。

A、/sys/passwdB、/sys/passwordC、/etc/passwordD、/etc/passwd17、Unix系统中的账号文件是(A)。

A、/etc/passwdB、/etc/shadowC、/etc/groupD、/etc/gshadow18、保证计算机信息运行的安全是计算机安全领域中最重要的环节之一,以下(B)不属于信息运行安全技术的范畴。

A、风险分析B、审计跟踪技术C、应急技术D、防火墙技术19、一个公司在制定信息安全体系框架时,下面哪一项是首要考虑和制定的?(A)A、安全策略B、安全标准C、操作规程D、安全基线20、保证计算机信息运行的安全是计算机安全领域中最重要的环节之一,以下(B)不属于信息运行安全技术的范畴。

A、风险分析B、审计跟踪技术C、应急技术D、防火墙技术21、在许多组织机构中,产生总体安全性问题的主要原因是(A)。

A、缺少安全性管理B、缺少故障管理C、缺少风险分析D、缺少技术控制机制22、在信息安全管理工作中“符合性”的含义不包括哪一项?(C)A、对法律法规的符合B、对安全策略和标准的符合C、对用户预期服务效果的符合D、通过审计措施来验证符合情况23、公司应明确员工的雇佣条件和考察评价的方法与程序,减少因雇佣不当而产生的安全风险。

人员考察的内容不包括(B)。

A、身份考验、来自组织和个人的品格鉴定B、家庭背景情况调查C、学历和履历的真实性和完整性D、学术及专业资格24、公司应明确员工的雇佣条件和考察评价的方法与程序,减少因雇佣不当而产生的安全风险。

人员考察的内容不包括(B)。

A、身份考验、来自组织和个人的品格鉴定B、家庭背景情况调查C、学历和履历的真实性和完整性D、学术及专业资格25、有三种基本的鉴别的方式:你知道什么,你有什么,以及(C)。

A、你需要什么B、你看到什么C、你是什么D、你做什么26、Unix系统中的账号文件是(A)。

A、/etc/passwdB、/etc/shadowC、/etc/groupD、/etc/gshadow27、Linux系统/etc目录从功能上看相当于Windows的哪个目录?(B)A、program filesB、WindowsC、system volume informationD、TEMP28、按TCSEC标准,WinNT的安全级别是(A)。

A、C2B、B2C、C3D、B129、信息安全管理最关注的是?(C)A、外部恶意攻击B、病毒对PC的影响C、内部恶意攻击D、病毒对网络的影响30、安全基线达标管理办法规定:BSS系统口令设置应遵循的内控要求是(C)A、数字+字母B、数字+字母+符号C、数字+字母+字母大小写D、数字+符号31、以下哪一种人给公司带来了最大的安全风险?(D)A、临时工B、咨询人员C、以前的员工D、当前的员工32、Windows 2000目录服务的基本管理单位是(D)。

A、用户B、计算机C、用户组D、域33、“中华人民共和国保守国家秘密法”第二章规定了国家秘密的范围和密级,国家秘密的密级分为:(C)。

A、“普密”、“商密”两个级别B、“低级”和“高级”两个级别C、“绝密”、“机密”、“秘密”三个级别D、“一密”、“二密”,“三密”、“四密”四个级别34、根据《信息系统安全等级保护定级指南》,信息系统的安全保护等级由哪两个定级要素决定?(D)A、威胁、脆弱性B、系统价值、风险C、信息安全、系统服务安全D、受侵害的客体、对客体造成侵害的程度业务35、为了保护企业的知识产权和其它资产,当终止与员工的聘用关系时下面哪一项是最好的方法?(A)A、进行离职谈话,让员工签署保密协议,禁止员工账号,更改密码B、进行离职谈话,禁止员工账号,更改密码C、让员工签署跨边界协议D、列出员工在解聘前需要注意的所有责任36、保证计算机信息运行的安全是计算机安全领域中最重要的环节之一,以下(B)不属于信息运行安全技术的范畴。

A、风险分析B、审计跟踪技术C、应急技术D、防火墙技术37、公司应明确员工的雇佣条件和考察评价的方法与程序,减少因雇佣不当而产生的安全风险。

人员考察的内容不包括(B)。

A、身份考验、来自组织和个人的品格鉴定B、家庭背景情况调查C、学历和履历的真实性和完整性D、学术及专业资格。