网络安全检查表格学习资料

- 格式:doc

- 大小:297.00 KB

- 文档页数:25

附件1网络安全检查表共30页—2—。

-可编辑修改-—4—。

-可编辑修改-1本表所称恶意代码,是指病毒木马等具有避开安全保护措施、窃取他人信息、损害他人计算机及信息系统资源、对他人计算机及信息系统实施远程控制等功能的代码或程序。

2本表所称高风险漏洞,是指计算机硬件、软件或信息系统中存在的严重安全缺陷,利用这些缺陷可完全控制或部分控制计算机及信息系统,对计算机及信息系统实施攻击、破坏、信息窃取等行为。

—6—。

-可编辑修改-附件2网络安全管理工作自评估表填表单位:(盖章) 联系人:电话:—8—。

-可编辑修改-—10—。

-可编辑修改-—12—。

-可编辑修改-—14—。

附件3重点行业网络安全检查结果统计表-可编辑修改-—16—。

-可编辑修改-3网络安全事件分级标准参见《国家网络与信息安全事件应急预案》(国办函〔2008〕168号)—18—。

附件4重点网络与信息系统商用密码检查情况汇总表填表日期:年月日-可编辑修改-注:统计密码设备时,国内指取得国家密码管理局型号的产品,国外指未取得国家密码管理局型号的产品(包括国外的产品)。

—20—。

附件5重点网络与信息系统商用密码检查情况表—22—。

备注:1. 表中的“密码机类”主要包括以下产品:IPSec/SSL VPN 密码机、网络密码机、链路密码机、密码认证网关、存储加密机、磁带库/磁盘阵列存储加密机、密钥管理密码机、终端密钥分发器、量子密码机、服务器密码机、终端密码机、金融数据密码机、签名验证服—24—。

务器、税控密码机、支付服务密码机、传真密码机、电话密码机等。

2. 表中的“密码系统”主要包括以下系统:动态令牌认证系统、数字证书认证系统、证书认证密钥管理系统、IC卡密钥管理系统、身份认证系统、数据加密传输系统、密码综合服务系统、密码设备管理系统等。

3. 表中的“网络通信”主要包括以下产品:无线接入点、无线上网卡、加密电话机、加密传真机、加密VOIP终端等。

4. 表中“密码设备使用情况”的“产品型号”栏,应填写国家密码行政主管部门审批的商用密码产品型号,若产品无商用密码产品型号,可填写产品相关资质证书上标注的型号或生产厂家自定义的型号。

网络安全检查记录表网络安全检查记录表一、检查对象及基本信息:1.检查对象名称:2.检查对象责任人:3.检查日期:4.检查人员:二、网络设备安全检查:1.路由器安全检查:1.1 路由器固件是否为最新版本。

1.2 是否关闭了不必要的端口。

1.3 是否启用了访问控制列表(ACL)。

1.4 是否配置了远程管理的安全措施。

1.5 是否启用了硬件加速功能。

2.防火墙安全检查:2.1 防火墙的固件是否为最新版本。

2.2 是否配置了适当的网络策略。

2.3 是否开启了入侵检测与防御功能。

2.4 是否设置了异常流量检测与阻断功能。

2.5 是否启用了固件级别的访问控制。

3.交换机安全检查:3.1 交换机的固件是否为最新版本。

3.2 是否配置了适当的虚拟局域网(VLAN)。

3.3 是否启用了动态地质分配协议(DHCP)保护。

3.4 是否开启了端口安全功能。

3.5 是否限制了无线访问点的接入。

4.无线网络安全检查:4.1 无线网络是否使用了强密码。

4.2 是否启用了无线网络的加密功能。

4.3 是否限制了无线网络的访问权限。

4.4 是否禁用了无线网络中不安全的协议。

4.5 是否设置了无线网络的信道隔离以防止干扰。

5.VPN安全检查:5.1 是否启用了VPN的加密功能。

5.2 是否配置了VPN的访问控制。

5.3 是否使用了安全可靠的VPN协议。

5.4 是否存在未经授权的VPN连接。

三、网络应用安全检查:1.网站安全检查:1.1 是否对网站进行了定期的漏洞扫描。

1.2 是否使用了安全的网站证书。

1.3 是否启用了网站的访问日志记录。

1.4 是否对网站的数据库进行了加密保护。

1.5 是否对网站的敏感信息进行了合理的保护。

2.电子邮件安全检查:2.1 是否启用了反垃圾邮件功能。

2.2 是否启用了电子邮件的加密功能。

2.3 是否对发送和接收的电子邮件进行了过滤和监控。

2.4 是否设置了合理的电子邮件访问权限。

2.5 是否对邮件服务器进行了安全配置。

网络安全检查表格(总24页)--本页仅作为文档封面,使用时请直接删除即可----内页可以根据需求调整合适字体及大小--附件1网络安全检查表1本表所称恶意代码,是指病毒木马等具有避开安全保护措施、窃取他人信息、损害他人计算机及信息系统资源、对他人计算机及信息系统实施远程控制等功能的代码或程序。

2本表所称高风险漏洞,是指计算机硬件、软件或信息系统中存在的严重安全缺陷,利用这些缺陷可完全控制或部分控制计算机及信息系统,对计算机及信息系统实施攻击、破坏、信息窃取等行为。

附件2网络安全管理工作自评估表9101112131415附件3重点行业网络安全检查结果统计表3网络安全事件分级标准参见《国家网络与信息安全事件应急预案》(国办函〔2008〕168号)附件4重点网络与信息系统商用密码检查情况汇总表统计密码设备时,国内指取得国家密码管理局型号的产品,国外指未取得国家密码管理局型号的产品(包括国外的产品)。

附件5重点网络与信息系统商用密码检查情况表备注:1. 表中的“密码机类”主要包括以下产品:IPSec/SSL VPN密码机、网络密码机、链路密码机、密码认证网关、存储加密机、磁带库/磁盘阵列存储加密机、密钥管理密码机、终端密钥分发器、量子密码机、服务器密码机、终端密码机、金融数据密码机、签名验证服务器、税控密码机、支付服务密码机、传真密码机、电话密码机等。

2. 表中的“密码系统”主要包括以下系统:动态令牌认证系统、数字证书认证系统、证书认证密钥管理系统、IC卡密钥管理系统、身份认证系统、数据加密传输系统、密码综合服务系统、密码设备管理系统等。

3. 表中的“网络通信”主要包括以下产品:无线接入点、无线上网卡、加密电话机、加密传真机、加密VOIP终端等。

4. 表中“密码设备使用情况”的“产品型号”栏,应填写国家密码行政主管部门审批的商用密码产品型号,若产品无商用密码产品型号,可填写产品相关资质证书上标注的型号或生产厂家自定义的型号。

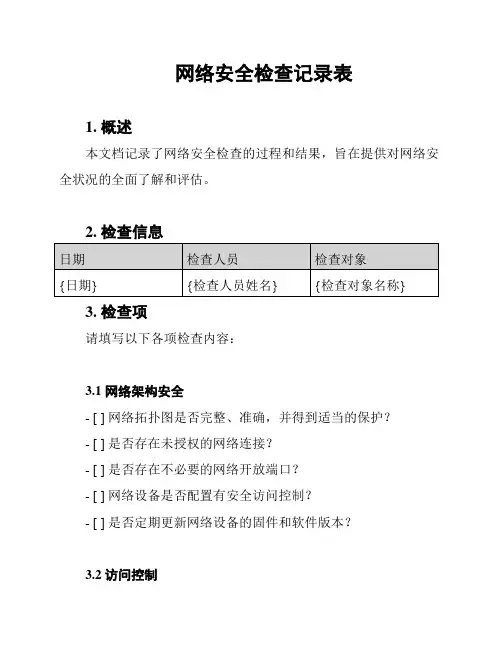

网络安全检查记录表1. 概述本文档记录了网络安全检查的过程和结果,旨在提供对网络安全状况的全面了解和评估。

3. 检查项请填写以下各项检查内容:3.1 网络架构安全- [ ] 网络拓扑图是否完整、准确,并得到适当的保护?- [ ] 是否存在未授权的网络连接?- [ ] 是否存在不必要的网络开放端口?- [ ] 网络设备是否配置有安全访问控制?- [ ] 是否定期更新网络设备的固件和软件版本?3.2 访问控制- [ ] 是否为每个用户分配独立的账号和密码?- [ ] 是否强制要求用户定期更改密码?- [ ] 是否实施了多因素身份验证?- [ ] 是否限制了对敏感数据和系统的访问权限?- [ ] 是否建立了监控和审计机制,以记录用户的访问日志?3.3 数据保护- [ ] 是否建立了数据备份和恢复方案?- [ ] 是否对备份数据进行定期测试?- [ ] 是否使用加密技术对敏感数据进行保护?- [ ] 是否建立了访问和传输敏感数据的安全通道?- [ ] 是否建立了数据丢失或泄露的应急响应计划?3.4 恶意软件防范- [ ] 是否安装了有效的防病毒软件,并定期更新病毒定义文件?- [ ] 是否限制了员工安装未经授权的软件?- [ ] 是否建立了恶意软件检测和隔离机制?- [ ] 是否定期进行系统的安全扫描和漏洞测试?- [ ] 是否建立了应对恶意软件攻击的应急响应计划?4. 检查结果请对每个检查项填写检查结果,可选择“符合”或“不符合”:4.1 网络架构安全- 网络拓扑图是否完整、准确,并得到适当的保护? - [符合/不符合]- 是否存在未授权的网络连接? - [符合/不符合]- 是否存在不必要的网络开放端口? - [符合/不符合]- 网络设备是否配置有安全访问控制? - [符合/不符合]- 是否定期更新网络设备的固件和软件版本? - [符合/不符合]4.2 访问控制- 是否为每个用户分配独立的账号和密码? - [符合/不符合]- 是否强制要求用户定期更改密码? - [符合/不符合]- 是否实施了多因素身份验证? - [符合/不符合]- 是否限制了对敏感数据和系统的访问权限? - [符合/不符合] - 是否建立了监控和审计机制,以记录用户的访问日志? - [符合/不符合]4.3 数据保护- 是否建立了数据备份和恢复方案? - [符合/不符合]- 是否对备份数据进行定期测试? - [符合/不符合]- 是否使用加密技术对敏感数据进行保护? - [符合/不符合]- 是否建立了访问和传输敏感数据的安全通道? - [符合/不符合] - 是否建立了数据丢失或泄露的应急响应计划? - [符合/不符合]4.4 恶意软件防范- 是否安装了有效的防病毒软件,并定期更新病毒定义文件? - [符合/不符合]- 是否限制了员工安装未经授权的软件? - [符合/不符合]- 是否建立了恶意软件检测和隔离机制? - [符合/不符合]- 是否定期进行系统的安全扫描和漏洞测试? - [符合/不符合]- 是否建立了应对恶意软件攻击的应急响应计划? - [符合/不符合]5. 结论综合以上检查结果,评估网络的安全状况:[填写综合评估结果,例如:“网络安全状况良好”,“存在一些安全隐患需要进一步加强”等]6. 改进建议请提供改进网络安全的具体建议和措施:- [填写改进建议和措施]7. 签名本次网络安全检查报告由检查人员进行填写和签名。

网络安全排查情况表格网络安全排查情况表格序号组织或系统名称安全排查内容安全排查结果安全优化措施1 公司内部网络检查网络设备、防火墙和入侵检测系统的配置,查看是否存在任何漏洞或安全隐患。

未发现任何安全漏洞或风险。

安装最新的安全补丁,定期更新系统和设备。

2 企业网站检查网站的输入验证、访问控制和数据库安全性,查找可能存在的漏洞和攻击面。

发现部分网站存在输入验证不严格的问题,可能存在SQL注入和跨站脚本攻击的风险。

强化网站的输入验证机制,使用参数化查询来防止SQL注入,加强对用户上传文件的检测和过滤。

3 电子邮件系统检查邮件服务器的配置和安全策略,查找是否存在未经授权访问、垃圾邮件和恶意附件等问题。

发现邮件系统存在弱密码的用户账户,可能导致未经授权访问的风险。

强制用户使用强密码,启用双因素认证,加强对邮件服务器的监控和审计。

4 数据库系统检查数据库的安全设置和访问权限,查找是否存在不安全的访问控制和数据泄露的风险。

发现数据库存在默认密码和未授权访问的问题,可能导致敏感数据泄露和未经授权的操作。

修改默认密码,限制数据库的外部访问,加强对数据库的安全监控和审计。

5 员工终端设备检查员工终端设备的安全配置和漏洞补丁,查找是否存在未安装补丁和恶意软件的风险。

发现部分员工终端设备未安装最新的补丁,存在已知漏洞的风险。

强制员工安装最新的补丁,加强对员工设备的安全管控和风险评估。

6 远程访问系统检查远程访问系统的身份认证和安全协议,查找是否存在未经授权访问和数据泄露的风险。

发现部分远程访问系统存在弱密码和未加密的通信,可能导致未经授权访问和数据泄露。

强制使用强密码和加密通信,限制远程访问系统的访问权限,加强对远程访问的监控和审计。

7 第三方服务供应商检查与第三方服务供应商的数据交互和接口安全,查找是否存在数据泄露和未授权数据访问的风险。

发现部分第三方服务供应商未采取足够的安全措施,可能导致数据泄露和未授权数据访问。

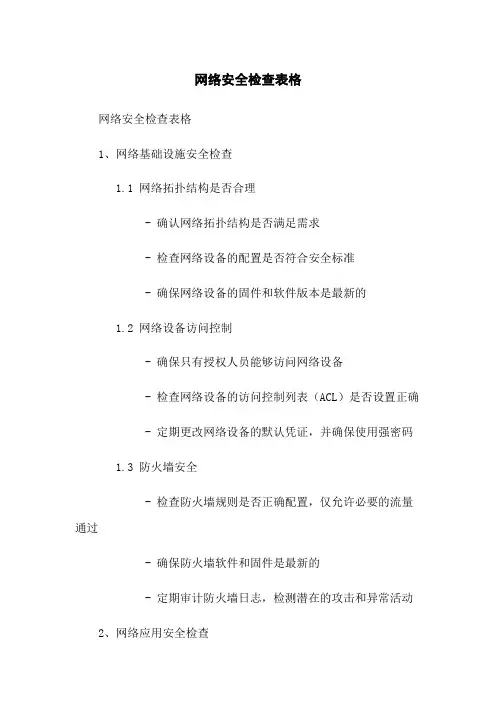

网络安全检查表格网络安全检查表格1、网络基础设施安全检查1.1 网络拓扑结构是否合理- 确认网络拓扑结构是否满足需求- 检查网络设备的配置是否符合安全标准- 确保网络设备的固件和软件版本是最新的1.2 网络设备访问控制- 确保只有授权人员能够访问网络设备- 检查网络设备的访问控制列表(ACL)是否设置正确 - 定期更改网络设备的默认凭证,并确保使用强密码1.3 防火墙安全- 检查防火墙规则是否正确配置,仅允许必要的流量通过- 确保防火墙软件和固件是最新的- 定期审计防火墙日志,检测潜在的攻击和异常活动2、网络应用安全检查2.1 网站安全- 检查网站是否使用SSL/TLS协议,保证传输数据的安全- 检查网站是否存在漏洞,如SQL注入、跨站脚本等 - 查看网站的访问日志,检测异常访问行为2.2 邮件安全- 确保邮件服务器设置了反垃圾邮件过滤和反机制- 检查邮件服务器的配置,确保只允许必要的服务- 提醒用户谨慎打开附件和邮件中的2.3 数据库安全- 检查数据库的访问控制,确保只有授权用户能够访问- 定期备份数据库,并加密存储备份文件- 检查数据库是否存在安全漏洞,如未授权访问、弱密码等3、网络安全管理3.1 安全策略和政策- 检查安全策略和政策是否与法规和标准一致- 确保安全策略和政策得到适当的执行和审计- 定期对安全策略和政策进行评估和更新3.2 员工培训和意识- 提供网络安全培训,加强员工对网络安全的意识- 向员工提供有关网络安全最佳实践的指导- 定期组织网络安全演练和测试,提高员工的应对能力3.3 漏洞管理- 定期扫描网络和系统,发现和修复存在的漏洞- 及时应用安全补丁,以防止已知漏洞被攻击利用- 建立漏洞报告和修复的跟踪机制附件:- 网络拓扑图- 防火墙配置文件- 网站访问日志法律名词及注释:- 防火墙:指一种能够控制网络中数据流动的硬件设备或软件程序,用以过滤网络流量,保护网络安全。

- SSL/TLS协议:Secure Sockets Layer/Transport Layer Security协议,一种通过互联网进行通信的加密协议,用于保护数据传输的安全。

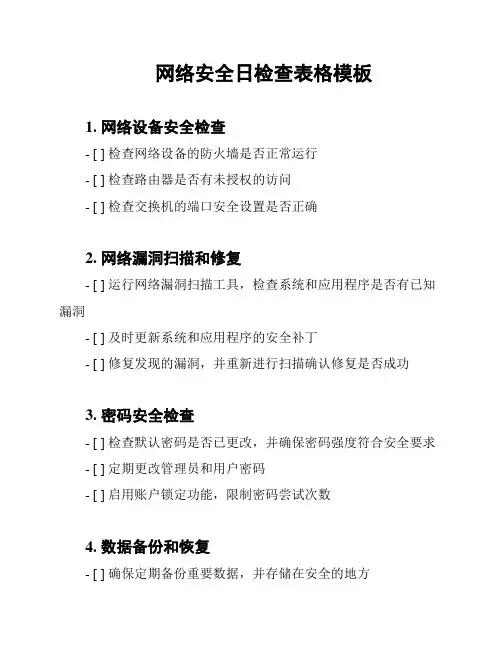

网络安全日检查表格模板1. 网络设备安全检查- [ ] 检查网络设备的防火墙是否正常运行- [ ] 检查路由器是否有未授权的访问- [ ] 检查交换机的端口安全设置是否正确2. 网络漏洞扫描和修复- [ ] 运行网络漏洞扫描工具,检查系统和应用程序是否有已知漏洞- [ ] 及时更新系统和应用程序的安全补丁- [ ] 修复发现的漏洞,并重新进行扫描确认修复是否成功3. 密码安全检查- [ ] 检查默认密码是否已更改,并确保密码强度符合安全要求- [ ] 定期更改管理员和用户密码- [ ] 启用账户锁定功能,限制密码尝试次数4. 数据备份和恢复- [ ] 确保定期备份重要数据,并存储在安全的地方- [ ] 测试数据备份的可恢复性,并记录测试结果- [ ] 配置自动备份任务,确保备份工作的连续性和及时性5. 安全日志和监控- [ ] 启用安全日志记录功能,记录关键事件和异常行为- [ ] 定期审查安全日志,及时发现异常和潜在的安全威胁- [ ] 配置入侵检测系统和网络监控工具,实时监控网络流量和活动6. 员工安全意识培训- [ ] 提供网络安全培训,加强员工对网络安全的认识和意识- [ ] 定期进行模拟钓鱼攻击,检验员工的安全意识和反应能力- [ ] 建立员工举报和反馈机制,及时发现和处理安全问题7. 物理安全措施- [ ] 控制机房和服务器房的物理访问权限- [ ] 安装监控摄像头,记录机房和服务器房的活动情况- [ ] 定期检查机房和服务器房的门窗、锁具等安全设施8. 网络安全策略和政策- [ ] 制定网络安全策略和政策,明确员工的网络使用规范- [ ] 定期审查和更新网络安全策略和政策- [ ] 建立网络安全应急响应机制,处理网络安全事件以上是网络安全日检查表格模板,根据具体情况可以进行修改和补充。

检查网络安全是一项重要的任务,可确保网络系统的稳定性和数据的安全性。

网络安全检查表网络安全检查表网络安全是一项十分重要的任务,为了确保网络安全的可靠性和稳定性,我们需要定期进行网络安全检查。

以下是一份网络安全检查表,列出了常见的网络安全问题和相应的对策,以供参考:1.操作系统和应用程序的安全性:- 安装系统和应用程序的最新安全补丁,以修补已知的漏洞。

- 禁用或删除不必要的服务和应用程序,减少攻击面。

- 使用最新的防病毒软件和防火墙,定期更新病毒库。

2.密码和身份验证的安全性:- 设置强密码策略,要求密码复杂度高,定期更改密码。

- 双重因素身份验证,提高账户的安全性。

- 禁用默认的用户名和密码,避免被猜测和入侵。

3.网络传输的安全性:- 使用安全的传输协议,如HTTPS,对敏感数据进行加密传输。

- 使用虚拟专用网络(VPN)建立安全的远程连接。

4.访问控制和权限的安全性:- 设置严格的访问控制策略,仅允许授权用户访问系统和数据。

- 对员工的权限进行适当的分级管理,将权限限制在最低必需的级别上。

5.数据库的安全性:- 对数据库进行定期备份,并将备份数据存储在安全的地方。

- 限制对数据库的访问权限,仅允许经授权的用户进行数据库管理。

6.网络监控和日志的安全性:- 安装和配置网络监控和日志管理系统,及时发现和响应异常活动。

- 加密和保护记录了关键网络活动和事件的日志文件。

7.员工培训和意识:- 定期进行网络安全培训,提高员工对网络安全的意识。

- 建立和执行网络安全政策,规范员工的网络使用行为。

这份网络安全检查表是一个起点,您还可以根据实际情况对其进行补充和完善。

定期检查网络安全并及时采取相应的措施,有助于保护网络免受潜在的威胁和攻击。

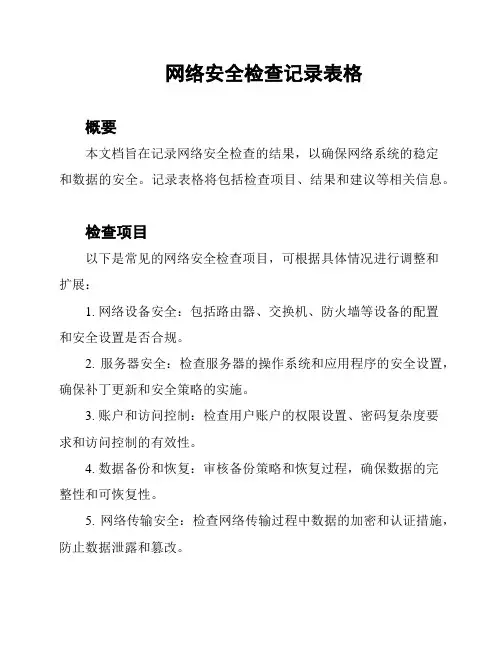

网络安全检查记录表格概要本文档旨在记录网络安全检查的结果,以确保网络系统的稳定和数据的安全。

记录表格将包括检查项目、结果和建议等相关信息。

检查项目以下是常见的网络安全检查项目,可根据具体情况进行调整和扩展:1. 网络设备安全:包括路由器、交换机、防火墙等设备的配置和安全设置是否合规。

2. 服务器安全:检查服务器的操作系统和应用程序的安全设置,确保补丁更新和安全策略的实施。

3. 账户和访问控制:检查用户账户的权限设置、密码复杂度要求和访问控制的有效性。

4. 数据备份和恢复:审核备份策略和恢复过程,确保数据的完整性和可恢复性。

5. 网络传输安全:检查网络传输过程中数据的加密和认证措施,防止数据泄露和篡改。

6. 恶意软件防护:检查恶意软件防护软件的安装和更新情况,确保及时发现和清除病毒、木马等威胁。

7. 网络监测与日志管理:检查网络监测系统和日志管理功能的有效性,发现异常行为和安全事件。

8. 物理安全措施:包括服务器房和网络设备的物理安全措施,如门禁、监控等。

检查结果对每个检查项目进行评估,记录以下信息:1. 是否符合安全要求:是/否2. 发现的问题或隐患:简要描述问题或隐患,如配置错误、漏洞等。

3. 风险等级:低/中/高,评估问题的重要程度和可能带来的影响。

4. 建议和改进措施:针对每个问题或隐患提出具体的建议和改进措施。

建议根据检查结果,定期进行网络安全检查,及时发现和解决潜在的安全问题。

同时,加强员工的网络安全意识培训,减少人为因素造成的安全风险。

请注意,本文档仅供参考,具体的网络安全检查内容和方法应根据实际需求和最新的安全标准来确定。

网络安全防护措施检查表第一章网络安全基础检查 (3)1.1 安全策略与制度检查 (3)1.1.1 安全策略制定与执行 (3)1.1.2 安全制度建立与执行 (3)1.2 网络设备检查 (3)1.2.1 网络设备配置与维护 (3)1.2.2 网络设备访问控制 (4)1.2.3 网络设备安全审计 (4)第二章系统安全检查 (4)2.1 操作系统安全检查 (4)2.1.1 登录安全检查 (4)2.1.2 权限控制检查 (4)2.1.3 系统更新与补丁检查 (4)2.1.4 防火墙与安全策略检查 (5)2.2 数据库安全检查 (5)2.2.1 数据库账户与权限检查 (5)2.2.2 数据库安全配置检查 (5)2.2.3 数据库漏洞与补丁检查 (5)2.2.4 数据库访问控制检查 (5)第三章应用安全检查 (5)3.1 应用系统安全检查 (5)3.1.1 安全策略检查 (5)3.1.2 身份验证与访问控制 (5)3.1.3 数据安全 (6)3.1.4 安全编码与漏洞修复 (6)3.1.5 日志审计与异常监测 (6)3.2 应用服务器安全检查 (6)3.2.1 系统安全配置 (6)3.2.2 应用服务器软件安全 (6)3.2.3 网络安全防护 (6)3.2.4 数据安全保护 (6)3.2.5 安全监控与报警 (7)第四章数据安全检查 (7)4.1 数据备份与恢复检查 (7)4.1.1 备份策略检查 (7)4.1.2 备份执行检查 (7)4.1.3 恢复策略检查 (7)4.2 数据加密与访问控制检查 (7)4.2.1 数据加密检查 (8)4.2.2 访问控制检查 (8)第五章网络边界安全检查 (8)5.1 防火墙安全检查 (8)5.1.1 防火墙配置检查 (8)5.1.2 防火墙功能检查 (8)5.1.3 防火墙日志检查 (8)5.2 入侵检测与防御检查 (8)5.2.1 入侵检测系统(IDS)检查 (8)5.2.2 入侵防御系统(IPS)检查 (9)5.2.3 安全事件响应检查 (9)第六章网络监控与审计 (9)6.1 安全事件监控检查 (9)6.1.1 监控策略制定与实施 (9)6.1.2 监控系统部署与维护 (9)6.1.3 安全事件响应 (9)6.1.4 安全事件记录与分析 (9)6.2 安全审计检查 (10)6.2.1 审计策略制定与实施 (10)6.2.2 审计系统部署与维护 (10)6.2.3 审计数据分析 (10)6.2.4 审计报告与跟踪 (10)第七章漏洞管理与补丁更新 (10)7.1 漏洞扫描与评估 (10)7.1.1 扫描策略制定 (10)7.1.2 漏洞扫描实施 (10)7.1.3 漏洞评估与风险分析 (11)7.2 补丁更新与部署 (11)7.2.1 补丁获取与验证 (11)7.2.2 补丁更新策略制定 (11)7.2.3 补丁部署与监控 (11)第八章安全培训与意识提升 (11)8.1 员工安全培训检查 (11)8.1.1 培训计划及内容 (11)8.1.2 培训实施与记录 (12)8.1.3 培训效果评估 (12)8.2 安全意识提升活动检查 (12)8.2.1 安全意识提升活动策划 (12)8.2.2 安全意识提升活动实施 (12)8.2.3 安全意识提升活动效果评估 (12)第九章应急响应与灾难恢复 (12)9.1 应急预案制定与演练 (13)9.1.1 制定应急预案 (13)9.1.2 应急预案演练 (13)9.2 灾难恢复计划与实施 (13)9.2.1 灾难恢复计划 (13)9.2.2 灾难恢复实施 (14)第十章法律法规与合规检查 (14)10.1 法律法规遵守检查 (14)10.1.1 检查内容 (14)10.1.2 检查方法 (14)10.2 合规性评估与改进 (15)10.2.1 合规性评估 (15)10.2.2 改进措施 (15)第一章网络安全基础检查1.1 安全策略与制度检查1.1.1 安全策略制定与执行检查组织是否制定了明确的网络安全策略,并保证策略的制定符合国家和行业的相关法律法规要求。

网络系统安全检查表1. 介绍本文档提供了一个网络系统安全检查表,用于评估网络系统的安全性和潜在风险。

通过填写此检查表,您可以了解您的网络系统是否存在安全漏洞,并采取相应的措施加强安全防护。

2. 检查项2.1 系统设置- [ ] 是否使用最新的操作系统版本?- [ ] 是否定期更新操作系统及其相关软件?- [ ] 是否关闭不必要的服务和端口?- [ ] 是否限制对系统的物理访问?- [ ] 是否配置防火墙,并根据需要进行相应的规则设置?2.2 用户管理和访问控制- [ ] 是否对每个用户分配唯一的帐户?- [ ] 是否使用强密码策略并强制用户定期更改密码?- [ ] 是否限制用户的访问权限,仅授权访问必要的资源?- [ ] 是否启用多因素身份验证?- [ ] 是否定期审计用户帐户并禁用不活跃的帐户?2.3 网络通信和数据传输- [ ] 是否加密存储在数据库或文件系统中的敏感数据?- [ ] 是否定期备份数据,并将备份数据存储在安全的位置?- [ ] 是否限制对网络资源的访问,并使用网络隔离技术来防止未经授权的访问?- [ ] 是否监控网络流量和日志,并及时检测异常活动?2.4 软件和应用安全- [ ] 是否从可靠和受信任的源获取软件和应用?- [ ] 是否及时更新软件和应用的补丁程序?- [ ] 是否定期进行安全扫描和漏洞评估?- [ ] 是否禁用或限制对不必要的软件和应用的使用?- [ ] 是否对软件和应用进行许可证管理?2.5 物理安全- [ ] 是否使用物理设备来保护网络设备和服务器?- [ ] 是否定期检查和维护网络设备和服务器?- [ ] 是否限制对网络设备和服务器的物理访问?- [ ] 是否定期备份关键设备的配置和数据?- [ ] 是否监控物理访问并及时响应异常情况?3. 结论通过完成上述检查表,您可以获得有关您网络系统安全性的初步评估。

请定期更新检查表,并采取适当的措施来改进和加强您的网络系统安全防护。

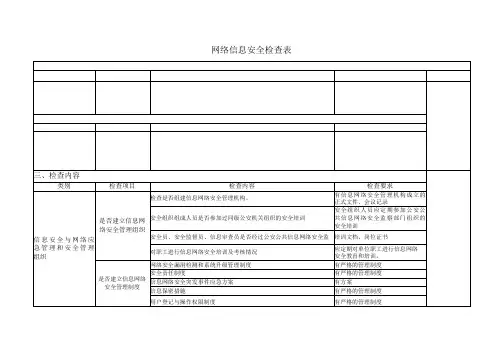

格表查检全安络网.附件1网络安全检查表座联系盖联系方填表单手一、部门基本情部门名分管网络安全工作的领姓名_____秋_________(如副部长职务_______________名称____办公______________负责人_____________ 职务________________网络安全管理机联系人_____________ 办公电话________________(如办公室移动电话________________名称____网络信息中______________网络安全专职工作处_____________________________ 办公电话负责人(如网络安全处________________移动电话,其中有网络安本单位网络安全从业人员总数______网络安全从业人从业资质的人员数量_____1_________网络安全从业人员缺口二、信息系统基本情信息系统总数________________网络连接情与其它网络物理隔离的系统数量_________应用系统名________,本单位使用终______可以通过电子政务外网访问的系统数量_________信息系统情应用系统名________,本单位使用终______可以通过互联网访问的系统数量_________应用系统名________,本单位使用终______面向社会公众提供服务的系统数量_________本年度经过安全测评的系统数量_________(如有多个应用系统,可在此表项内增加应用系统名称,每个系统均应填写互联网接入口总数_____互联网接接入中国联通接入口数量_____ 接入带宽_______MB情况_______MB接入带宽:_____ 接入中国电信接入口数量:□1本表所称恶意代码,是指病毒木马等具有避开安全保护措施、窃取他人信息、损害他人计算机及信息系统资源、对他人计算机及信息系统实施远程控制等功能的代码或程序。

2本表所称高风险漏洞,是指计算机硬件、软件或信息系统中存在的严重安全缺陷,利用这些缺陷可完全控制或部分控制计算机及信息系统,对计算机及信息系统实施攻击、破坏、信息窃取等行为。

附件1网络安全检查表共30页—2——3——4——5—1本表所称恶意代码,是指病毒木马等具有避开安全保护措施、窃取他人信息、损害他人计算机及信息系统资源、对他人计算机及信息系统实施远程控制等功能的代码或程序。

2本表所称高风险漏洞,是指计算机硬件、软件或信息系统中存在的严重安全缺陷,利用这些缺陷可完全控制或部分控制计算机及信息系统,对计算机及信息系统实施攻击、破坏、信息窃取等行为。

—6——7—附件2网络安全管理工作自评估表—8——9——10——11——12——13——14—附件3重点行业网络安全检查结果统计表—15——16——17—重点网络与信息系统商用密码检查情况汇总表填表日期:年月日3网络安全事件分级标准参见《国家网络与信息安全事件应急预案》(国办函〔2008〕168号)—18—注:统计密码设备时,国内指取得国家密码管理局型号的产品,国外指未取得国家密码管理局型号的产品(包括国外的产品).—19—附件5重点网络与信息系统商用密码检查情况表—20—备注:1. 表中的“密码机类”主要包括以下产品:IPSec/SSL VPN 密码机、网络密码机、链路密码机、密码认证网关、存储加密机、磁带库/磁盘阵列存储加密机、密钥管理密码机、终端密钥分发器、量子密码机、服务器密码机、终端密码机、金融数据密码机、签名验证服务器、税控密码机、支付服务密码机、传真密码机、电话密码机等。

2。

表中的“密码系统”主要包括以下系统:动态令牌认证系统、数字证书认证系统、证书认证密钥管理系统、IC卡密钥管理系统、身份认证系统、数据加密传输系统、密码综合服务系统、密码设备管理系统等.3。

表中的“网络通信”主要包括以下产品:无线接入点、无线上网卡、加密电话机、加密传真机、加密VOIP终端等.4. 表中“密码设备使用情况”的“产品型号”栏,应填写国家密码行政主管部门审批的商用密码产品型号,若产品无商用密码产品型号,可填写产品相关资质证书上标注的型号或生产厂家自定义的型号。

网络安全检查记录表关键信息项:1、检查日期:____________________________2、检查人员:____________________________3、被检查网络系统名称:____________________________4、网络系统所属部门:____________________________5、网络系统用途:____________________________6、检查项目:____________________________7、检查结果:____________________________8、风险评估:____________________________9、整改建议:____________________________10、整改期限:____________________________11、整改责任人:____________________________12、复查结果:____________________________11 网络安全检查目的本次网络安全检查旨在全面评估被检查网络系统的安全性,发现潜在的安全威胁和漏洞,保障网络系统的稳定运行和数据安全。

111 检查依据本次检查依据相关法律法规、行业标准以及组织内部的网络安全政策和规定进行。

12 网络系统概述对被检查网络系统的基本情况进行描述,包括网络架构、服务器配置、终端设备数量、应用系统等。

121 网络拓扑结构详细说明网络系统的拓扑结构,包括核心交换机、路由器、防火墙等设备的连接方式。

122 服务器信息列出服务器的类型(如 Web 服务器、数据库服务器等)、操作系统版本、IP 地址等。

123 终端设备统计终端设备的数量、类型(如台式机、笔记本、移动设备等)以及操作系统版本。

124 应用系统介绍网络系统中运行的主要应用系统,如办公自动化系统、财务管理系统等。

13 检查项目及标准131 物理安全检查网络设备和服务器所在机房的物理环境,包括温度、湿度、防火、防盗等措施是否符合要求。

附件1网络安全检查表共30页—2——3——4——5—1本表所称恶意代码,是指病毒木马等具有避开安全保护措施、窃取他人信息、损害他人计算机及信息系统资源、对他人计算机及信息系统实施远程控制等功能的代码或程序。

2本表所称高风险漏洞,是指计算机硬件、软件或信息系统中存在的严重安全缺陷,利用这些缺陷可完全控制或部分控制计算机及信息系统,对计算机及信息系统实施攻击、破坏、信息窃取等行为。

—6——7—附件2网络安全管理工作自评估表—8——9——10——11——12——13——14—附件3重点行业网络安全检查结果统计表—15——16——17—重点网络与信息系统商用密码检查情况汇总表填表日期:年月日3网络安全事件分级标准参见《国家网络与信息安全事件应急预案》(国办函〔2008〕168号)—18—注:统计密码设备时,国内指取得国家密码管理局型号的产品,国外指未取得国家密码管理局型号的产品(包括国外的产品)。

—19—附件5重点网络与信息系统商用密码检查情况表—20—备注:1. 表中的“密码机类"主要包括以下产品:IPSec/SSL VPN 密码机、网络密码机、链路密码机、密码认证网关、存储加密机、磁带库/磁盘阵列存储加密机、密钥管理密码机、终端密钥分发器、量子密码机、服务器密码机、终端密码机、金融数据密码机、签名验证服务器、税控密码机、支付服务密码机、传真密码机、电话密码机等.2. 表中的“密码系统”主要包括以下系统:动态令牌认证系统、数字证书认证系统、证书认证密钥管理系统、IC卡密钥管理系统、身份认证系统、数据加密传输系统、密码综合服务系统、密码设备管理系统等。

3。

表中的“网络通信”主要包括以下产品:无线接入点、无线上网卡、加密电话机、加密传真机、加密VOIP终端等。

4. 表中“密码设备使用情况”的“产品型号”栏,应填写国家密码行政主管部门审批的商用密码产品型号,若产品无商用密码产品型号,可填写产品相关资质证书上标注的型号或生产厂家自定义的型号。

网络安全检查表格

附件1

网络安全检查表

1本表所称恶意代码,是指病毒木马等具有避开安全保护措施、窃取他人信息、损害他人计算机及信息系统资源、对他人计算机及信息系统实施远程控制等功能的代码或程序。

2本表所称高风险漏洞,是指计算机硬件、软件或信息系统中存在的严重安全缺陷,利用这些缺陷可完全控制或部分控制计算机及信息系统,对计算机及信息系统实施攻击、破坏、信息窃取等行为。

附件2

网络安全管理工作自评估表

附件3

重点行业网络安全检查结果统计表

3网络安全事件分级标准参见《国家网络与信息安全事件应急预案》(国办函〔2008〕168号)

附件4

重点网络与信息系统商用密码检查情况汇总表

注:统计密码设备时,国内指取得国家密码管理局型号的产品,国外指未取得国家密码管理局型号的产品(包括国外的产品)。

附件5

重点网络与信息系统商用密码检查情况表

备注:1. 表中的“密码机类”主要包括以下产品:IPSec/SSL VPN 密码机、网络密码机、链路密码机、密码认证网关、存储加密机、磁带库/磁盘阵列存储加密机、密钥管理密码机、终端密钥分发器、量子密码机、服务器密码机、终端密码机、金融数据密码机、签名验证服务器、税控密码机、支付服务密码机、传真密码机、电话密码机等。

2. 表中的“密码系统”主要包括以下系统:动态令牌认证系统、数字证书认证系统、证书认证密钥管理系统、IC卡密钥管理系统、身

份认证系统、数据加密传输系统、密码综合服务系统、密码设备管理系统等。

3. 表中的“网络通信”主要包括以下产品:无线接入点、无线上网卡、加密电话机、加密传真机、加密VOIP终端等。

4. 表中“密码设备使用情况”的“产品型号”栏,应填写国家密码行政主管部门审批的商用密码产品型号,若产品无商用密码产品型号,可填写产品相关资质证书上标注的型号或生产厂家自定义的型号。

5. 每个系统应填写一张表,表中的设备栏目填写不下时,可自行增行或附页。