2014年四川大学软件工程期末复习

- 格式:pptx

- 大小:85.84 KB

- 文档页数:14

《软件工程》期末总复习题(软件工程作业1第1〜4章)一、选择题:1•开发软件所需高成木和产品的低质量Z间有着尖锐的矛盾,这种现象称做()。

A.软件工程B.软件周期C.软件危机D.软件产生2.瀑布模型本质上是--种()模型。

A.线性顺序B.顺序迭代C.线性迭代D•早期产品3.瀑布模型存在的问题是()oA.用户容易参与开发B.缺乏灵活性C.用户与开发者易沟通D.适用可变需求4.螺旋模型是一种将瀑布模型和()结合起来的软件开发模型。

A.增量模型B.专家系统C.喷泉模型D.变换模型5.原型化方法是用户和设计者之间执行的一种交互构成,适用于()系统。

A.需求不确定性高的B.需求确定的C.管理信息D.实时6.下列有关软件工程的标准,属于国际标准的是()A.GBB.DINC.ISOD.IEEE7.结构化方法是一种基于()的方法。

A.数据结构B.程序结构C.算法D.数据流8.软件可行性研允实质上是要进行一次()需求分析、设计过程。

A、简化、压缩的B、详细的C、彻底的D、深入的9.可行性研究的目的是()A、分析开发系统的必要性B、确定系统建设的方案C、分析系统风险D、确定是否值得开发系统10.设年利率为i,现存入p元,不计复利,n年后可得钱数为()。

A、PX(l+i*n)B、PX (i+1)*nC、pX(l+i)nD、pX(i+n)11.可行性研究是在()之前A、系统开发B、测试C、试运行D、集成测试12.可行性研究需要的时间长短収决于系统的规模,一般來说,可行性研究的成本只是预期总成本的()。

A、1%B、20%C、8%D、50%13.我国正式颁布实施的()对讣算机病毒的定义具有法律性、权威性。

A.《计算机软件保护条例》B.《中华人民共和国计算机信息系统安全保护条例》C.《中华人民共和国著作权法》D.《计算机病毒防治管理办法》14.效率是一个性能要求,因此应当在以下哪个阶段规定?()A、可行性分析B、需求分析C、概要设计D、详细设计15.需求规格说明书的作用不包括()A、软件验收的依据B、用户与开发人员对软件要做什么的共同理解C、软件可行性研究的依据D、软件设计的依据16.数据字典是用来定义()中的各个成份的具体含义的。

软件工程期末试题(一)单项选择题1.瀑布模型的存在问题是(B )A.用户容易参与开发B.缺乏灵活性C.用户与开发者易沟通D.适用可变需求2.开发软件所需高成本和产品的低质量之间有着尖锐的矛盾,这种现象称做( C )A.软件工程B.软件周期C.软件危机D.软件产生3.数据耦合、公共耦合、标记耦合、控制耦合的耦合性从低到高的顺序是( B )A.数据、公共、标记、控制B.数据、标记、控制、公共C.控制、数据、标记、公共D.控制、数据、公共、标记4.在SD方法中全面指导模块划分的最重要的原则是( D )A.程序模块化B.模块高内聚C.模块低耦合D.模块独立性5.软件测试的目的是( B )。

A.评价软件的质量 B. 发现软件的错误C.找出软件的所有错误 D. 证明软件是正确的6.在设计测试用例时,( A )是用得最多的一种黑盒测试方法。

A.等价类划分 B. 边界值分析 C. 因果图 D. 判定表7. 需求分析最终结果是产生( B )。

A. 项目开发计划B. 需求规格说明书C. 设计说明书D. 可行性分析报告8. Jackson图中,模块框之间若有直线连接,表示它们之间存在(B )。

A. 调用关系B. 组成关系C. 链接关系D. 顺序执行关系9. 软件详细设计的主要任务是确定每个模块的( C )。

A. 功能B. 外部接口C. 算法和使用的数据结构D. 编程10.为了提高软件的可维护性,在编码阶段应注意( D )A.保存测试用例和数据B.提高模块的独立性C.文档的副作用D.养成好的程序设计风格11.设年利率为i,现存入p元,若计复利,n年后可得钱数为(B)A.p﹡(1+i﹡n) B.p﹡(i+1)nC.p﹡(1+i)﹡n D.p﹡(i+n)12.在考察系统的一些涉及时序和改变的状态时,要用动态模型来表示。

动态模型着重于系统的控制逻辑,它包括两个图:一个是事件追踪图,另一个是(A )。

A .状态图 B. 数据流图 C. 系统结构图 D. 时序图13. 对象实现了数据和操作的结合,使数据和操作( C )于对象的统一体中。

软件工程复习题(课程代码252258)一、填空题(本大题共60小题)1.数据项是指__不可再分解的___数据单元。

2.软件概要设计的主要任务就是___软件结构的设计___。

3.软件维护的内容包括校正性维持,适应性维护、____完善性维护_____和预防性维护。

4.在建立对象的功能模型时,使用的数据流图中包含有处理、数据流、动作对象和___数据存储对象___。

5.规定功能的软件,在一定程度上对自身错误的作用(软件错误)具有屏蔽能力,则称此软件具有容错功能的软件。

6.软件可维护性度量的七个质量特性是可理解性、可测试性、可修改性、可靠性、可移植性、可使用性和效率。

7.为了便于对照检查,测试用例应由输入数据和预期的输出结果两部分组成。

8.软件结构是以模块为基础而组成的一种控制层次结构。

9.在结构化分析中,用于描述加工逻辑的主要工具有结构化语言、判定表和判定表三种。

10.软件工程是将系统化的、规范的、可定量的方法应用于软件的开发、运行和维护的过程,它包括方法、工具和过程三个要素。

11.PDL是一种介于___自然语言___和形式化语言之间的半形式化语言。

12.从软件的功能角度划分,协助用户开发软件的工具性软件称为_支撑__软件13.消除软件结构中高扇入扇出的做法是______增加中间层次的控制模块_____。

14.如果一个软件系统的全部实际加工都由原子模块来完成,而其他所有非原子模块仅仅执行控制或协调功能,这样的系统就是____完全因子分解_____的系统。

15.软件的可移植性是指当把软件移植到不同的运行环境时,不需改变其__规格___就能照原样工作的特性。

16.为满足用户对软件提出的新的要求而对软件进行扩充、改进的维护称为____完善性__维护。

17.将整个软件划分成若干单独命名和可编址的部分,称之为___模块___。

18.软件需求的____物理视图_____给出处理功能和数据结构的实际表示形式。

19.在面向对象的开发技术中,__类___是一组具有相同数据结构和相同操作的对象的集合。

1、软件定义:问题定义、可行性研究,需求分析2、软件开发:总体设计,详细设计,编码和单元测试,综合测试3、软件维护:改正性维护、适应性维护、完善性维护、预防性维护4、软件过程:瀑布模型,快速原型模型,增量模型,螺旋模型,喷泉模型,Rational统一过程,敏捷过程与极限编程,微软过程5、从3个方面研究每种解决的可行性:技术可行性、经济可行性、操作可行性6、软件需求分析阶段的工作:可以分为以下4个方面:对问题的识别、分析与综合、编写需求分析文档以及需求分析评审7、设计原理:模块化、抽象、逐步求精、信息隐藏和局部化、模块独立性(耦合、内聚)8、决定软件可维护性的因素:可理解性、可测试性、可修改性、可移植性、可重用性一、假设要求你开发一个软件,该软件的功能是把读入的浮点数开平方,所得到的结果应该精确到小数点后4位。

一旦实现并测试完之后,该产品将被抛弃。

你打算选用哪些软件生命周期模型?请说明你作岀选择的理由。

答:对这个软件的需求很明确,实现开平方功能的算法也很成熟,因此,既无须通过原型来分析需求也无须用原型来验证设计方案。

此外,一旦实现并测试完之后,该产品将被抛弃,因此也无须使用有助于提高软件可维护性的增量模型或螺旋模型来开发该软件。

综上所述,为了开发这个简单的软件,使用大多数人所熟悉的瀑布模型就可以了二、假设你被任命为一家软件公司的项目负责人,你的工作是管理该公司已被广泛应用的字处理软件的新版本开发。

由于市场竞争激烈,公司规定了严格的完成期限并且已对外公布。

你打算采用哪种软件生命周期模型?为什么?。

答:对这个项目的一个重要要求是,严格按照已对外公布了的日期完成产品开发工作,因此,选择生命周期模型时应该着重考虑哪些模型有助于加快产品开发的进度。

使用增量模型开发软件时可以并行完成开发工作,因此能够加快开发进度。

这个项目是开发该公司已被广泛应用的字处理软件的新版本,从上述事实至少可以得岀3点结论:第一,旧版本相当于一个原型,通过收集用户对旧版本的反映,较容易确定对新版本的需求,没必要再专门建立一个原型系统来分析用户的需求;第二,改公司的软件工程师对字处理软件很熟悉,有开发字处理软件的丰富经验,具有采用增量模型开发新版字处理软件所需要的技术水平;第三,该软件受到广大用户的喜爱,今后很可能还要开发更新的版本,因此,应该把该软件的体系结构设计成开放式的,以利于今后的改进和扩充。

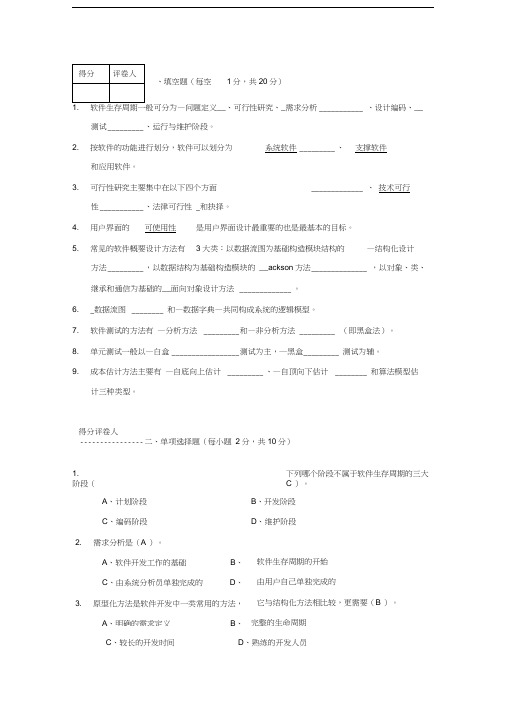

__、可行性研究、_需求分析___________ 、设计编码、__测试_________ 、运行与维护阶段。

2. 按软件的功能进行划分,软件可以划分为系统软件_________ 、支撑软件和应用软件。

3. 可行性研究主要集中在以下四个方面_____________ 、技术可行性___________ 、法律可行性 _和抉择。

4. 用户界面的可使用性是用户界面设计最重要的也是最基本的目标。

5. 常见的软件概要设计方法有3大类:以数据流图为基础构造模块结构的—结构化设计方法_________ ,以数据结构为基础构造模块的__ackson方法______________ ,以对象、类、继承和通信为基础的__面向对象设计方法_____________ 。

6. _数据流图________ 和—数据字典—共同构成系统的逻辑模型。

7. 软件测试的方法有—分析方法_________ 和—非分析方法 _________ (即黑盒法)。

8. 单元测试一般以—白盒_________________ 测试为主,―黑盒_________ 测试为辅。

9. 成本估计方法主要有—自底向上估计_________ 、—自顶向下估计________ 和算法模型估计三种类型。

得分评卷人---------------- 二、单项选择题(每小题2分,共10分)1. 下列哪个阶段不属于软件生存周期的三大阶段( C )。

、填空题(每空1分,共20分)A、计划阶段C、编码阶段2. 需求分析是(A )。

A、软件开发工作的基础B、C、由系统分析员单独完成的D、3. 原型化方法是软件开发中一类常用的方法,A、明确的需求定义B、B、开发阶段D、维护阶段软件生存周期的开始由用户自己单独完成的它与结构化方法相比较,更需要(B )。

完整的生命周期C、较长的开发时间D、熟练的开发人员1. 下面哪些测试属于白盒测试( AE )。

A 、基本路径测试 B 、等价类划分C 、边界值分析D 、错误推测E 、逻辑覆盖测试2. 下列哪些选项是属于内容耦合( ABC )。

软件工程复习提纲(附答案)软件工程第一章软件工程介绍1、软件的特性:P3软件是设计开发的,而不是传统意义上的生产制造;软件不会磨损;大多数软件仍是根据实际的客户需求制定的。

2、计算机软件的七大分类:P5系统软件、应用软件、工程/科学软件、嵌入式软件、产品线软件、Web应用软件、人工智能软件。

3、遗留系统发生系统演化的原因:P6软件需要修改其适应性,从而可以满足新的计算环境或技术的需求软件必须根据新的业务需求进行升级软件必须扩展以具有与更多现代系统和数据库的协作能力软件架构必须进行改建以适应多样化的网络环境4、软件神话:管理者,用户,从业者P135、软件的定义:P3软件是:指令的集合,通过执行这些指令可以满足预期的特征,功能和性能需求;数据结构,它使得程序可以充分利用信息;描述程序操作和使用的文档。

第二章过程综述1、软件工程的三个要素:工具,过程,方法P8过程:软件过程将各个技术层次结合在一起,并实施合理地,及时地开发计算机软件方法:为建造软件提供技术上的解决方法。

工具:为过程和方法提供自动化或半自动化的支持。

2、通用软件过程框架:沟通,策划,建模,构建,部署P9沟通:这个框架活动包含了与客户之间大量的交流和协作,还包括需求获取以及其他相关活动策划:指为后续的软件工程工作制定计划。

建模:它包括创建模型和设计两方面。

创建模型有助于客户和开发人员更好得理解软件需求;设计可以实现它。

构建:它包括编码和测试。

部署:软件交付到用户,用户对其进行评测并给出意见3、能力成熟度模型:P22第0级:不完全级;第1级:已执行级;第2级:已管理级;第3级:已定义级;第4级:已定量管理级;第5级:优化级;第三章过程模型1、简述惯例框架包含的主要活动:P19沟通、策划、建模、构建、部署2、简述瀑布模型所包含的主要框架活动:P24沟通、策划、建模、构建、部署3、简述瀑布模型在实际运用中所面临的问题(缺点):P24实际的项目很少遵守瀑布模型提出的顺序客户通常难以清楚地描述所有的需求客户必须有耐心,因为只有在项目的后期,他们才能看到可执行的程序。

Chapter 1: The Nature of Software1. SoftwareDefinition of software计算机软件= 程序+ 数据结构+ 文档程序:指令的集合,通过执行这些指令可以满足预期的特征、功能和性能需求;数据结构:使得程序可以合理利用信息;文档:软件描述信息,用来描述程序操作和使用Characteristics of Software1、软件是设计开发的,而不是传统意义上生产制造的。

2、软件不会“磨损”。

3、虽然整个工业向着基于构件的构造模式发展,然而大多数软件仍是根据实际的顾客需求定制的。

The difference of software and hardware一、软件是一种逻辑的产品,与硬件产品有本质的区别二、软件产品质量的体现方式与硬件产品不同三、软件产品的成本构成与硬件产品不同四、软件产品的失败曲线与硬件产品不同五、大多数软件任然是定制产生的2. The changing nature of softwareChapter 2: Software Engineering1. Software engineering – a layered technology:The definition of Software engineering运用系统的、规范的、可量化的方法开发、运行和维护软件,即将工程化的方法运用到软件开发中。

The goal of Software engineering软件工程的目标是:在给定成本、进度的前提下,开发出具有可修改性、有效性、可靠性、可理解性、可维护性、可重用性、可适应性、可移植性、可追踪性和可互操作性并满足用户需求的软件产品。

Layer: tools, methods, process and a quality focus软件工程是一种层次化的技术。

软件工程的根基在于质量关注点;软件过程构成了软件项目管理控制的基础;软件工程方法为构建软件提供技术上的解决方法;软件工程工具为过程和方法提供自动化或半自动化支持。

评阅教师得分四川大学期末考试试题(开卷)(2013~2014学年第2学期)课程号:课程名称:(A卷)任课教师:屈立笳适用专业年级:软件工程 2011级学号:姓名:2. 请将答案全部填写在本试题纸上;3. 考试结束,请将试题纸、添卷纸和草稿纸一并交给监考老师。

一、简答题1、从狭义角度阐述信息收集。

信息收集是指通过各种方式获取所需要的信息。

2、信息收集的来源有那几个方面?实物型信息源、文献型信息源,电子型信息源,网络信息源3、信息收集的范围是什么?内容、时间、地域范围4、信息收集的方法有哪些?调查法,观察法,实验法,文献检索,网络信息收集5、 ICMP扫描ICMP Echo扫描精度相对较高。

通过简单地向目标主机发送ICMP Echo Request 数据包,并等待回复的ICMP Echo Reply 包,如Ping。

ICMP Sweep 扫描:sweep这个词的动作很像机枪扫射,icmp进行扫射式的扫描,就是并发性扫描,使用ICMP注:试题字迹务必清晰,书写工整。

本题共5页,本页为第1页Echo Request一次探测多个目标主机。

通常这种探测包会并行发送,以提高探测效率,适用于大范围的评估。

6、 ICMP扫描防范选择合适的防火墙,配置防火墙以预防攻击7、路由追踪的目的是什么?帮网络管理员了解网络通行情况,同时也是网络管理人员很好的辅助工具!通过路由器追踪可以轻松的查处从我们电脑所在地到目标地之间所经常的网络节点,并可以看到通过各个节点所花费的时间。

8、使用工具Netstat能检验什么?Netstat用于显示与IP、TCP、UDP和ICMP协议相关的统计数据,一般用于检验本机各端口的网络连接情况。

9、 TCP Connect()扫描的原理、优点和缺点会什么?原理:直接连接到目标端口并完成一个完整的三次握手过程(SYN,SYN/ACK,和ACK)。

优点:1.不需要任何权限,速度快2.可以打开多个套接字加速扫描缺点:服务器可以记录下客户的连接行为,如果同一个客户轮流对一个端口发起连接,则一定在扫描10、操作系统识别的防范措施有哪些?1.端口扫描监测工具监视操作系统检测活动。

四川大学期末考试试题(闭卷)(2014-2015学年第1学期)1. Multipl e Choices (20 marks, 2 marks for each)1)、The foll owing are functions of a DBMS except ( )A. c reating and processing formsB. creating d at abasesC. processing d at aD. a dministrating d at abases2)、In a one-to-many rel ationship, the entity that is on the one sid e of the rel ationship is call ed a ( )entity .A. p arentB. c hil dC. i nst anceD. s ubtype3)、When the values in one or more attributes being used as a foreign key must exist in another set of one or more attributes in another t abl e, we have created a ( ):A. transitive d epend ency .B. insertion anomaly.C. referential integrity constraint.D. normal form.4)) A tupl e is a ( ):A. column of a t abl e.B. two dimensional t abl e.C. row of a t abl e.D. key of a t abl e.5)、In which of the foll owing is a singl e-entity inst ance of one type rel ated to many entity inst ances of another type?()( )A. One-to-One Rel ationshipB. One-to-Many Rel ationshipC. Many-to-Many Rel ationshipD. Composite Rel ationship6)、Which of the foll owing is NOT a basic el ement of all versions of the E-R mod el?( )A. EntitiesB. AttributesC. Rel ationshipsD. Primary keys7)、The DROP T ABLE st atement:()A. d el etes the t abl e structure only.B. d el etes the t abl e structure al ong with the t abl e d at a.C. works whether or not referential integrity constraint s woul d be viol ated.D. is not an SQL st atement.8)、SQL views can be used to hid e:()A. columns and rows only.B. complicated SQL synt ax only.C. both of the above can be hid d en by an SQL view.D. None of the above is correct.9)、The first step in d at abase d evel opment is which of the foll owing?()A. Enterprise d at a mod elingB. Logical d at abase d esignC. Physical d at abase d esign and d efinitionD. Dat abase Impl ement ation10)、Which of the foll owing d at abase activities d etermines the entities, attributes, and rel ationships of d at a?()A. Conceptual d at a mod elingB. Logical d at abase d esignC. Physical d at abase d esign and d efinitionD. Dat abase impl ement ation2.Write SQL st atement s (30 marks, 6 marks for each)keys are underlined.branch (branch_name, branch_city, assets)customer (customer_name, customer_street, customer_city)loan (loan_number, branch_name, amount)borrower (customer_name, loan_numbe r)account (account_number, branch_name, balance)depositor (customer_name, account_number)From the database schema above, give an expression in SQL for each of queries 2, 3, 4 and 5.1)、Define the relation “account” in SQL.Tip: Describe primary keys, foreign keys and check constrains if necessary.2)、To find all loan number for loans made at the Perryridge branch with loan amounts greater than $1200.3)、Find all customers who have both a loan and an account4)、Find the names of all branches where the average account balance is more than $1,200.5)、Find all loan number which appear in the loan relation with null values for amount1)、What is the purpose of the index mechanism in database system? And give the definitions of primary index and secondary index.2)、Please list the five duties of a database administrator3)、Please give the definition of “trigger” in database system.4)、Explain the distinctions among the terms superkey, candidate key and primary key.4、Dat abase Design (30 marks)You are first required to create a conceptual data model of the data requirements for a company that specializes in IT training and then map the conceptual data model into a relational schema. The Company has 30 instructors and can handle up to 100 trainees per training session. The Company offers five advanced technology courses, each of which is taught by a teaching team of two or more instructors. Each instructor is assigned to a maximum of two teaching teams or may be assigned to do research. Each trainee undertakes one advanced technology course per training session.1) 、Identify the main entity types for the company.2)、Identify the main relationship types and specify the multiplicity for each relationship. State any assumptions you make about the data.3)、Using your answers for the previous two to draw a single ER model to represent the data requirements for the company.4)、Convert the E-R model into a relational schema using the mapping algorithm specified in this course. Specify key and referential integrity constraints, using directed arcs. Make sure you also identify alternate keys. Label each step of the mapping algorithm.。

评阅教师得分四川大学期末考试试题(闭卷)(2014~2015学年第1学期)课程号: 311078040 课程名称:软件工程导论(A卷)任课教师:洪玫,刘东权,李旭伟等适用专业年级:软件工程 2013级学号:姓名:2. 请将答案全部填写在本试题纸上;3. 考试结束,请将试题纸、添卷纸和草稿纸一并交给监考老师。

✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍✍一、单项选择题(本大题共20小题,每小题1分,共20分)提示:在每小题列出的四个备选项中只有一个是符合题目要求的,请将其代码填写在下表中。

错选、多选或未选均无分。

1. Software is the collection of ( ).(A) Programs(B) Data(C) Documents(D) All of above2.Which of the items listed below is not one of the software engineering layers? ( )(A) Process(B) Methods(C) Tools(D) Manufacturing3.The prototyping model of software development is ( ).(A) A reasonable approach when requirements are well defined.(B) The best approach to use for projects with large development teams.注:试题字迹务必清晰,书写工整。

本题共11页,本页为第1页(C) A useful approach when a customer cannot define requirements clearly.(D) A risky model that rarely produces a meaningful product.4. The linear sequential model of software development is also known as the ( ).(A) Prototyping model(B) Waterfall model(C) Fountain model(D) Spiral model5.Which one of the following phases is not one of the phase names defined by the Unified Process model for software development? ( )(A) Inception phase(B) V alidation phase(C) Elaboration phase(D) Construction phase6. The spiral model of software development ( )(A) Ends with the delivery of the software product(B) Includes project risks evaluation during each iteration(C) Is more chaotic than the incremental model(D) All of the above7. The Capability Maturity Model Integration (CMMI) is used to measure ( )(A) the quality of the product(B) quality in the context of the business environment(C) the quality of the process(D) none of the above8. Analysis models depict software in which three representations? ( )(A) information, function, behavior(B) architecture, interface, component(C) cost, risk, schedule(D) None of the above9. Software engineers collaborate with customers to define which of the following? ( )(A) Customer visible usage scenarios(B) Important software features(C) System inputs and outputs(D) All of the above10. Views are “slices”of architecture. Which view focuses on structural issues? ( )(A) Logical(B) Use-case(C) Process(D) Implementation11. The Data Flow Diagram(DFD) ( ).(A) depicts relationships between data objects(B) depicts functions that transform the data flow(C) indicates how data are transformed by the system(D) both b and c12. The entity relationship diagram ( )(A) depicts functions that transform the data flow(B) depicts relationships between data objects(C) indicates how data are transformed by the system(D) indicates system reactions to external events13. Which one of the following items is not an element of a class definition? ( )(A) Class responsibilities(B) Class attribution(C) Class name(D) Class operations14. The importance of software design can be summarized in a single word: ( )(A) accuracy(B) quality(C) complexity(D) efficiency15. Polymorphism can be described as? ( )(A) Inheritance(B) Information(C) Placing Generalization(D) one interface encapsulates different implementations16. Which one of the following is not an area of concern in the design model? ( )(A) architecture(B) project scope(C) data(D) interfaces17. In component design, elaboration does not require which of the following elements to bedescribed in detail? ( )(A) Attributes(B) Source code(C) Interfaces(D) Operations18. What is the normal order of activities in which traditional software testing is organized? ( )(A) unit testing, integration testing, validation testing, system testing(B) integration testing, unit testing, system testing, validation testing(C) validation testing, unit testing, integration testing, system testing评阅教师得分(D) system testing, validation testing, integration testing, unit testing19. Which of the following tests is a system test that forces the software to fail in a variety of ways and verifies that software is able to continue execution without interruption? ( )(A) security testing (B) performance testing (C) recovery testing (D) stress testing20. The testing technique that requires devising test cases to demonstrate that each program function is operational is called? ( )(A) glass-box testing (B) black-box testing (C) grey-box testing(D) white-box testing二、名词解释题(本大题共5小题,每小题2分,共10分)。