一种基于Hash函数的RFID安全认证方法

- 格式:pdf

- 大小:241.94 KB

- 文档页数:4

一项有效且安全的RFID系统认证协议Md. Monzur Morshed Anthony Atkins Hong-Nian Yu英国史塔福郡大学计算,工程与技术学院——————————————————————————————————————————摘要:RFID(无线射频识别)标签的使用,可能会侵犯RFID标签携带者的用户隐私。

由于RFID标签拥有唯一的身份识别码,带来的隐私威胁有标签信息泄露,可追踪性消费,拒绝服务攻击,重放攻击和标签的假冒。

由于低成本的RFID标签有限地计算能力,存储能力和通信能力,在保证RFID的隐私性和安全性方面有着许多挑战。

许多正在进行的研究工作使用散列函数和伪随机函数。

由于相同的随机数可重复采用多次,对手可以使用来自相同的随机数的反应进行重放攻击,它可能会导致位置隐私的暂时失效。

本文提出了使用一种静态标识符,一个单调递增的时间戳,一个标签随机数和散列函数来保护RFID系统免受对手攻击的RFID认证协议。

协议表明,它较以前的RFID认证协议需要较少的存储和计算,但提供更大范围的安全保护。

仿真也证实了该协议的保密性和安全性。

关键词:射频识别(RFID)、安全、隐私、时间戳、认证协议1 介绍在不久的将来,RFID将会成为我们生活中的一部分。

RFID标签有许多应用领域,如供应链管理,物流,废物处理,汽车自动化,动物追踪,医疗保健行业和高速公路收费等【1】。

许多大型企业组织如沃尔玛,宝洁,和美国国防部正在为他们的供应链的合适控制和管理来部署RFID系统【2】。

由于成本的下降和标准的改进,RFID 在一些地方正日益成为光学条形码的接班者。

RFID较光学条形码具有的一些优势使之更适合自动化操作。

在物体上印刷的条形码表示物体的类型,但是RFID标签给出了从几百万相似类型的产品中区分出出物体唯一的序列号。

RFID标签的另一个优点是,它不需要像光学条形码一样与阅读器视线接触。

RFID是一种自动识别物体和人的技术。

基于Hash的ID协议变化认证算法在RFID 系统中的应用作者:何长林刘炜来源:《物联网技术》2014年第09期摘要:随着物联网传感技术的不断发展,RFID技术已经被广泛应用于实际生产生活中,RFID技术虽然可以带来高效、低成本服务,但在识别程中也伴随着一些安全威胁和隐私泄露等问题。

通过对RFID攻击模型和安全技术分析,提出了一种基于Hash的ID协议变化认证算法,该算法可以有效解决RFID系统中信息传递过程中的认证问题,但也存在一些容易被攻击的安全缺陷。

关键词:物联网;RFID;安全协议;Hash;传感层中图分类号:TP309 文献标识码:A 文章编号:2095-1302(2014)09-0048-020 引言物联网这一概念由美国在20世纪90年代提出,其认为物联网通过将全球万事万物的实物联网,最终达到“以物控物”的目的。

物联网是以互联网为通信基础,利用电子产品码EPC、RFID等技术建立的实物互联网。

在物联网中将电子产品码存入芯片做成电子标签粘附在被标识物体,通过识别设备读取标签内的物体信息,从而惟一地识别一个物体,并将获取的物体信息在互联网上传递,以此给人们工作生活带来便利的服务。

对于获取标签内信息,RFID是一种有效的技术,这种技术在过去的一段时间发展迅速。

RFID在不需要操作人员的情况下,就可以同时识别多个物体。

RFID在带来高效、低成本服务的同时,在识别过程中也存在安全威胁和隐私泄露等问题,因此,安全问题已成为制约RFID系统发展的主要因素。

如何构建高安全性的RFID系统是目前研究的一个热点,也是未来物联网技术发展的关键因素。

1 RFID攻击模型RFID系统一般由电子标签、阅读器和后台应用系统三个实体部分以及后端网络通信信道和无线通信信道组成。

在整个系统中,任何组成部分都可能成为攻击者攻击的对象。

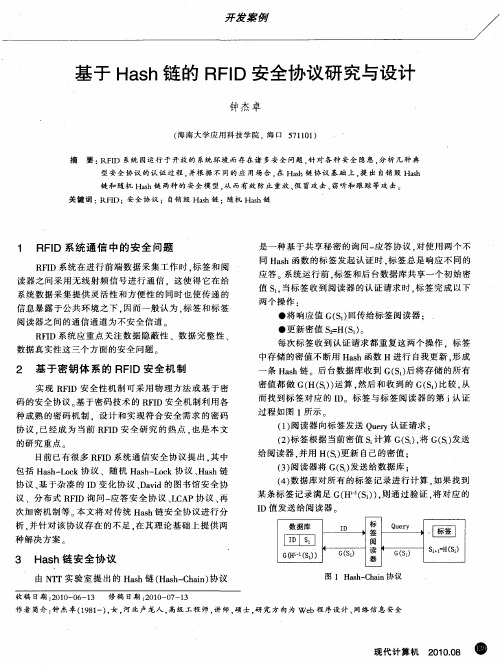

攻击模型可用图1表示[1]。

在图1中可以看出,攻击者可以采用对常规信息系统攻击相同的被动攻击、主动攻击、物理攻击等攻击手段对RFID系统中部分或全部进行攻击。