2016年全国密码学竞赛初赛真题(收集版)

- 格式:docx

- 大小:26.82 KB

- 文档页数:12

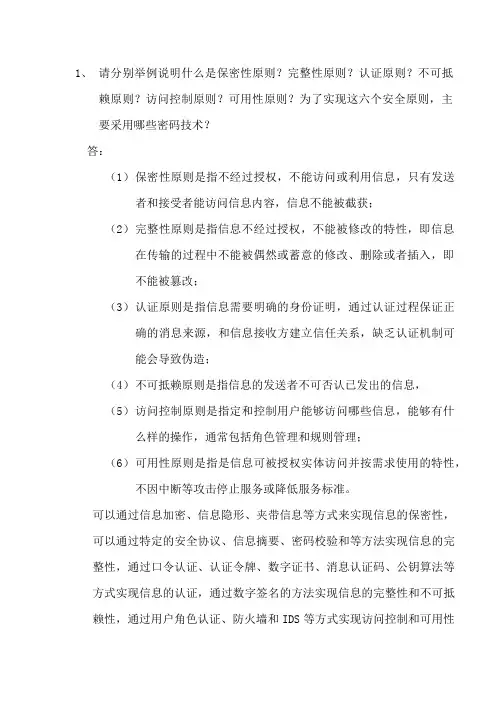

1、请分别举例说明什么是保密性原则?完整性原则?认证原则?不可抵赖原则?访问控制原则?可用性原则?为了实现这六个安全原则,主要采用哪些密码技术?答:(1)保密性原则是指不经过授权,不能访问或利用信息,只有发送者和接受者能访问信息内容,信息不能被截获;(2)完整性原则是指信息不经过授权,不能被修改的特性,即信息在传输的过程中不能被偶然或蓄意的修改、删除或者插入,即不能被篡改;(3)认证原则是指信息需要明确的身份证明,通过认证过程保证正确的消息来源,和信息接收方建立信任关系,缺乏认证机制可能会导致伪造;(4)不可抵赖原则是指信息的发送者不可否认已发出的信息,(5)访问控制原则是指定和控制用户能够访问哪些信息,能够有什么样的操作,通常包括角色管理和规则管理;(6)可用性原则是指是信息可被授权实体访问并按需求使用的特性,不因中断等攻击停止服务或降低服务标准。

可以通过信息加密、信息隐形、夹带信息等方式来实现信息的保密性,可以通过特定的安全协议、信息摘要、密码校验和等方法实现信息的完整性,通过口令认证、认证令牌、数字证书、消息认证码、公钥算法等方式实现信息的认证,通过数字签名的方法实现信息的完整性和不可抵赖性,通过用户角色认证、防火墙和IDS等方式实现访问控制和可用性原则。

2、一般病毒、蠕虫、特洛伊木马三者之间最主要的差别是什么?答:病毒可以将自己的代码嵌入到其他合法的程序中,导致计算机系统或网络的破坏;蠕虫一般不篡改程序,只是不断的复制自己,最终导致计算机资源或网络大量的消耗从而无法使用,蠕虫不进行任何的破坏性操作,只是耗尽系统,使其停滞;特洛伊木马也像病毒一样具有隐蔽性,但一般不像病毒和蠕虫那样不断复制自己,其主要的目的是为入侵者获得某些用户的保密信息。

简单的说,病毒破坏你的信息,木马窃取你的信息,而蠕虫则攻击系统和网络服务能力。

3、什么是密码技术?替换加密法与置换加密法有什么区别?请分别举例说明替换加密法与置换加密法。

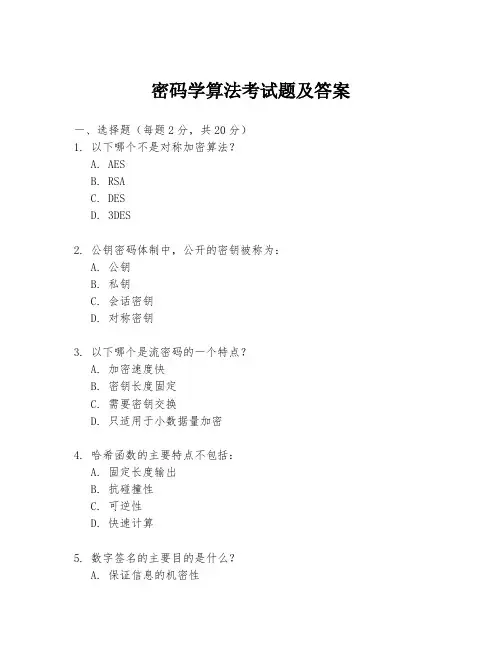

密码学算法考试题及答案一、选择题(每题2分,共20分)1. 以下哪个不是对称加密算法?A. AESB. RSAC. DESD. 3DES2. 公钥密码体制中,公开的密钥被称为:A. 公钥B. 私钥C. 会话密钥D. 对称密钥3. 以下哪个是流密码的一个特点?A. 加密速度快B. 密钥长度固定C. 需要密钥交换D. 只适用于小数据量加密4. 哈希函数的主要特点不包括:A. 固定长度输出B. 抗碰撞性C. 可逆性D. 快速计算5. 数字签名的主要目的是什么?A. 保证信息的机密性B. 保证信息的完整性C. 验证信息的来源D. 加密信息6. 在密码学中,以下哪个概念与“完美保密”相关?A. 一次性密码本B. 对称加密C. 公钥加密D. 哈希函数7. 在密码学中,以下哪个算法用于生成伪随机数?A. AESB. RSAC. RC4D. SHA-2568. 以下哪个是密码学中常见的攻击类型?A. 重放攻击B. 拒绝服务攻击C. 缓冲区溢出攻击D. SQL注入攻击9. 在密码学中,以下哪个概念与“密钥管理”相关?A. 密钥生成B. 密钥分发C. 密钥存储D. 所有选项都是10. 以下哪个是密码学中“数字证书”的作用?A. 验证公钥的真实性B. 加密数据C. 存储私钥D. 作为数字签名答案:1. B2. A3. A4. C5. C6. A7. C8. A9. D10. A二、简答题(每题10分,共30分)11. 简述对称加密和非对称加密的区别。

12. 解释什么是数字签名,并说明其在电子商务中的应用。

13. 描述哈希函数在密码学中的作用及其主要性质。

答案:11. 对称加密使用相同的密钥进行加密和解密,速度快,适用于大量数据的加密。

非对称加密使用一对密钥,即公钥和私钥,公钥用于加密,私钥用于解密,适用于密钥分发和数字签名。

12. 数字签名是一种用于验证信息来源和完整性的密码学机制。

在电子商务中,数字签名用于确保交易的安全性,防止篡改,提供不可否认性。

一.单项选择题(共40题,每题1分)1.RSA使用不方便的最大问题是(A )。

∙ A.产生密钥需要强大的计算能力∙ B.算法中需要大数∙ C.算法中需要素数∙ D.被攻击过许多次2.Diffe-Hellman密钥交换协议的安全性是基于( B)∙ A.大整数分解问题∙ B.离散对数问题∙ C.背包问题∙ D.格困难问题3.下列密码体制可以抗量子攻击的是(D )∙ A.ECC∙ B.RSA ∙ C.AES ∙ D.NTRU4.一切国家机关、武装力量、政党、社会团体、_____都有保守国家秘密的义务。

( D)∙ A.国家公务员∙ B.共产党员∙ C.政府机关∙ D.企业事业单位和公民5.PKI是( B)的简称。

∙ A.Private Key Infrastructure ∙ B.Public Key Infrastructure ∙ C.Public Key Institute∙ D.Private Key Institute6.密码学中“替换法”在古代中国也早已应用,例如中国的传奇古书_____中,把“夏后启”称为“夏后开”。

(A )∙ A.《山海经》∙ B.《道德经》∙ C.《孙子兵法》∙ D.《论语》7.下列几种加密方案是基于格理论的是( D)∙ A.ECC ∙ B.RSA∙ C.AES∙ D.Regev8.Vigenere密码是由法国密码学家Blaise de Vigenere于(C)年提出来的。

∙ A.1855 ∙ B.1856 ∙ C.1858∙ D.18599.Merkle-Hellman背包公钥加密体制是在(C )年被攻破∙ A.1983.0∙ B.1981.0 ∙ C.1982.0 ∙ D.1985.010.1949年,(A)发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

∙ A.Shannon∙ B.Diffie∙ C.Hellman∙ D.Shamir11.背包体制的安全性是源于背包难题是一个( C)问题∙ A.NP∙ B.离散对数∙ C.NPC∙ D.P12.希尔密码是由数学家(A)提出来的。

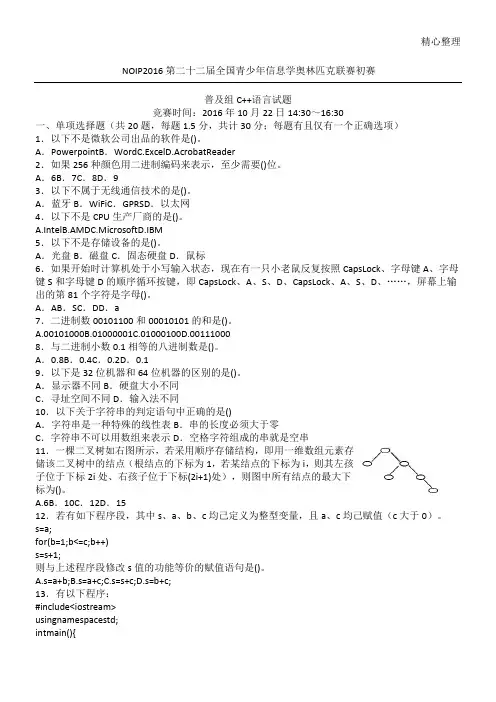

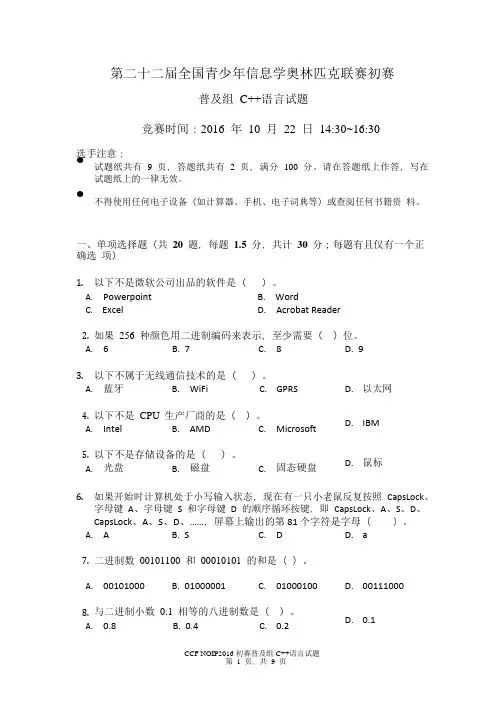

第二十二届全国青少年信息学奥林匹克联赛初赛普及组 C++语言试题竞赛时间:2016 年 10 月 22 日 14:30~16:30选手注意:●试题纸共有 9 页,答题纸共有 2 页,满分 100 分。

请在答题纸上作答,写在试题纸上的一律无效。

●不得使用任何电子设备(如计算器、手机、电子词典等)或查阅任何书籍资 料。

一、单项选择题(共 20 题,每题 1.5 分,共计 30 分;每题有且仅有一个正确选 项) 1. 以下不是微软公司出品的软件是( )。

A. Powerpoint B. Word C. Excel D. Acrobat Reader 2. 如果 256 种颜色用二进制编码来表示,至少需要( )位。

A. 6 B. 7 C. 8 D. 9 3. 以下不属于无线通信技术的是( )。

A. 蓝牙 B. WiFi C. GPRS D. 以太网 4. 以下不是 CPU 生产厂商的是( )。

D. IBMA. IntelB. AMDC. Microsoft5. 以下不是存储设备的是( )。

D. 鼠标A. 光盘B. 磁盘C. 固态硬盘6. 如果开始时计算机处于小写输入状态,现在有一只小老鼠反复按照CapsLock 、字母键 A 、字母键 S 和字母键 D 的顺序循环按键,即 CapsLock 、A 、S 、D 、CapsLock 、A 、S 、D 、……,屏幕上输出的第 81 个字符是字母()。

A. A B. S C. D D. a 7. 二进制数 00101100 和 00010101 的和是( )。

A. 00101000B. 01000001C. 01000100D. 00111000 8. 与二进制小数 0.1 相等的八进制数是( )。

D. 0.1A. 0.8B. 0.4C. 0.29. 以下是32位机器和64位机器的区别的是()。

A. 显示器不同B. 硬盘大小不同C. 寻址空间不同D. 输入法不同10. 以下关于字符串的判定语句中正确的是()。

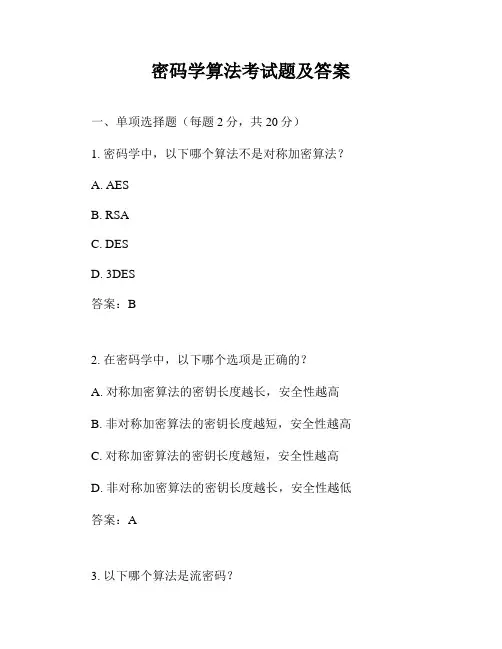

密码学算法考试题及答案一、单项选择题(每题2分,共20分)1. 密码学中,以下哪个算法不是对称加密算法?A. AESB. RSAC. DESD. 3DES答案:B2. 在密码学中,以下哪个选项是正确的?A. 对称加密算法的密钥长度越长,安全性越高B. 非对称加密算法的密钥长度越短,安全性越高C. 对称加密算法的密钥长度越短,安全性越高D. 非对称加密算法的密钥长度越长,安全性越低答案:A3. 以下哪个算法是流密码?B. RSAC. RC4D. ECC答案:C4. 以下哪个是密码学中的哈希函数?A. AESB. RSAC. SHA-256D. ECC答案:C5. 在密码学中,以下哪个算法是数字签名算法?A. AESB. RSAC. DESD. SHA-2566. 以下哪个选项是密码学中的安全通信协议?A. HTTPSB. FTPC. HTTPD. Telnet答案:A7. 在密码学中,以下哪个算法用于生成伪随机数?A. AESB. RSAC. PRNGD. ECC答案:C8. 以下哪个选项是密码学中的公钥基础设施(PKI)?A. SSLB. CAC. PGPD. SSH答案:B9. 在密码学中,以下哪个算法用于数据完整性验证?A. AESB. RSAC. HMACD. ECC答案:C10. 以下哪个选项是密码学中的密码分析方法?A. Frequency analysisB. Brute forceC. Differential cryptanalysisD. All of the above答案:D二、多项选择题(每题3分,共15分)11. 以下哪些是对称加密算法的特点?A. 加密和解密使用相同的密钥B. 加密和解密使用不同的密钥C. 加密速度快D. 密钥分发和管理相对简单答案:A, C12. 以下哪些是数字签名的特点?A. 验证消息的完整性B. 验证消息的来源C. 提供消息的机密性D. 非对称加密算法用于签名答案:A, B, D13. 以下哪些是哈希函数的特点?A. 单向性B. 确定性C. 快速性D. 可逆性答案:A, B, C14. 以下哪些是公钥基础设施(PKI)的组成部分?A. 证书颁发机构(CA)B. 证书撤销列表(CRL)C. 数字证书D. 非对称加密算法答案:A, B, C15. 以下哪些是密码学中的攻击类型?A. 频率分析B. 侧信道攻击C. 差分密码分析D. 已知明文攻击答案:A, B, C, D三、填空题(每题2分,共20分)16. 对称加密算法中,最著名的算法之一是_________。

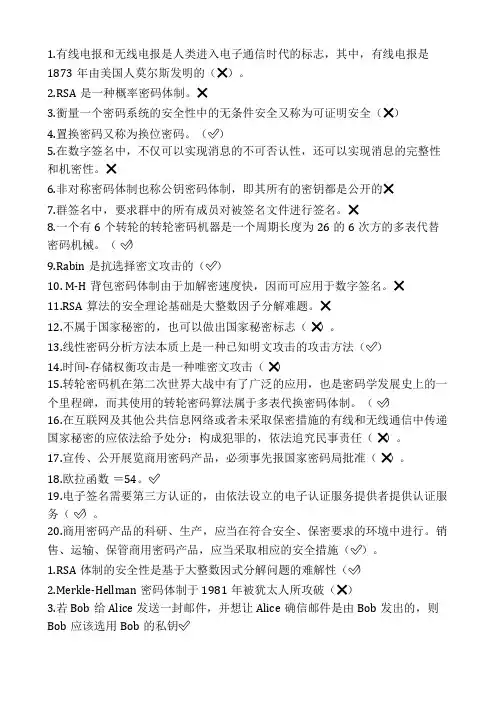

1.有线电报和无线电报是人类进入电子通信时代的标志,其中,有线电报是1873年由美国人莫尔斯发明的(❌)。

2.RSA是一种概率密码体制。

❌3.衡量一个密码系统的安全性中的无条件安全又称为可证明安全(❌)4.置换密码又称为换位密码。

(❌)5.在数字签名中,不仅可以实现消息的不可否认性,还可以实现消息的完整性和机密性。

❌6.非对称密码体制也称公钥密码体制,即其所有的密钥都是公开的❌7.群签名中,要求群中的所有成员对被签名文件进行签名。

❌8.一个有6个转轮的转轮密码机器是一个周期长度为26的6次方的多表代替密码机械。

(❌)9.Rabin是抗选择密文攻击的(❌)10. M-H背包密码体制由于加解密速度快,因而可应用于数字签名。

❌11.RSA算法的安全理论基础是大整数因子分解难题。

❌12.不属于国家秘密的,也可以做出国家秘密标志(❌)。

13.线性密码分析方法本质上是一种已知明文攻击的攻击方法(❌)14.时间-存储权衡攻击是一种唯密文攻击(❌)15.转轮密码机在第二次世界大战中有了广泛的应用,也是密码学发展史上的一个里程碑,而其使用的转轮密码算法属于多表代换密码体制。

(❌)16.在互联网及其他公共信息网络或者未采取保密措施的有线和无线通信中传递国家秘密的应依法给予处分;构成犯罪的,依法追究民事责任(❌)。

17.宣传、公开展览商用密码产品,必须事先报国家密码局批准(❌)。

18.欧拉函数=54。

❌19.电子签名需要第三方认证的,由依法设立的电子认证服务提供者提供认证服务(❌)。

20.商用密码产品的科研、生产,应当在符合安全、保密要求的环境中进行。

销售、运输、保管商用密码产品,应当采取相应的安全措施(❌)。

1.RSA体制的安全性是基于大整数因式分解问题的难解性(❌)2.Merkle-Hellman密码体制于1981年被犹太人所攻破(❌)3.若Bob给Alice发送一封邮件,并想让Alice确信邮件是由Bob发出的,则Bob应该选用Bob的私钥❌4.非线性密码的目的是为了降低线性密码分析的复杂度(❌)5.RSA算法本质上是一种多表映射的加密算法。

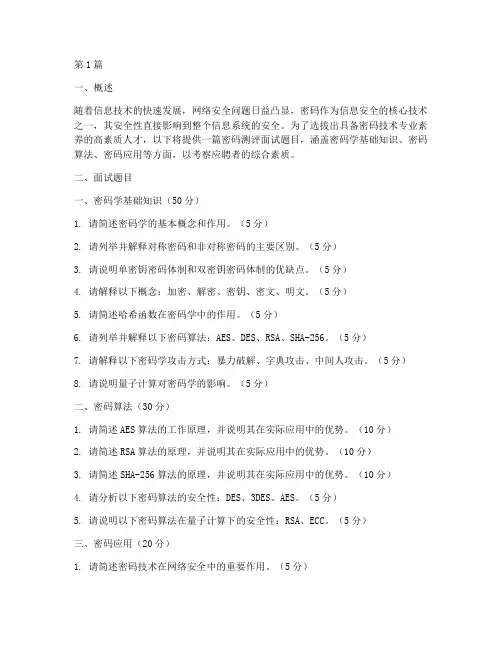

第1篇一、概述随着信息技术的快速发展,网络安全问题日益凸显,密码作为信息安全的核心技术之一,其安全性直接影响到整个信息系统的安全。

为了选拔出具备密码技术专业素养的高素质人才,以下将提供一篇密码测评面试题目,涵盖密码学基础知识、密码算法、密码应用等方面,以考察应聘者的综合素质。

二、面试题目一、密码学基础知识(50分)1. 请简述密码学的基本概念和作用。

(5分)2. 请列举并解释对称密码和非对称密码的主要区别。

(5分)3. 请说明单密钥密码体制和双密钥密码体制的优缺点。

(5分)4. 请解释以下概念:加密、解密、密钥、密文、明文。

(5分)5. 请简述哈希函数在密码学中的作用。

(5分)6. 请列举并解释以下密码算法:AES、DES、RSA、SHA-256。

(5分)7. 请解释以下密码学攻击方式:暴力破解、字典攻击、中间人攻击。

(5分)8. 请说明量子计算对密码学的影响。

(5分)二、密码算法(30分)1. 请简述AES算法的工作原理,并说明其在实际应用中的优势。

(10分)2. 请简述RSA算法的原理,并说明其在实际应用中的优势。

(10分)3. 请简述SHA-256算法的原理,并说明其在实际应用中的优势。

(10分)4. 请分析以下密码算法的安全性:DES、3DES、AES。

(5分)5. 请说明以下密码算法在量子计算下的安全性:RSA、ECC。

(5分)三、密码应用(20分)1. 请简述密码技术在网络安全中的重要作用。

(5分)2. 请举例说明密码技术在通信、存储、身份认证等领域的应用。

(5分)3. 请简述密码技术在云计算、物联网等新兴领域的应用前景。

(5分)4. 请说明密码技术在保护个人信息、隐私等方面的作用。

(5分)四、案例分析(50分)1. 请分析以下案例,指出其中存在的密码安全隐患,并提出相应的解决方案。

(25分)案例一:某公司内部员工使用相同密码登录多个系统,导致密码泄露。

案例二:某电商平台在用户支付过程中,未能采用强加密算法,导致用户支付信息泄露。

因为题是我们答题的时候自己存下来的,所以并不是严格的40道单选20道多选20道选择。

排版比较乱,但是有很好的参考价值。

一、单选4.以Brakerski-Vaikuntanathan为代表提出了基于()困难问题构造的第2代全同态加密方案。

A.霍奇猜想B.纳卫尔-斯托可方程C.NP-CD.带误差学习5.DES加密算法中___________。

A.全部过程是非线性的B.全部过程是线性的C.部分过程是非线性的D.不存在以上说法7.下面哪种密码可以抵抗频率分析攻击()A.置换密码B.仿射密码C.多名代替密码D.加法密码8. TELNET协议主要应用于哪一层(?? ?)A.应用层B.传输层C.Internet层?D.网络层9.()的安全性是基于数论中在一个非常大的维数格中寻找最短向量的数学难题。

A.NTRU 算法B.全同态C.RSA算法D.DH算法10.会话密钥由()选择并分发。

A.会话请求双发B.可信权威机构C.密钥中心D.可信服务器16.2013年,IBM研究中心发布的开源同态加密库HElib实现的是()方案。

A.DGHVB.GSWC.BGVD.BV11b17.采用主模式进行?IKE?第一阶段协商的三对消息中,哪一对消息的协商是加密进行的?()?A.双方交换协商第一阶段?SA?需要的参数B.双方交换?KE?和?NonceC.双方交换身份验证信息D.以上都不是18.下列哪项不可以用来侦听和分析网络流量()A.WiresharkB.TcpdumpC.SSLdumpD.Burpsuite18.()方式,数据解密时需要将密文传输至客户端,数据库密文的检索性能是该种加密方式面临的最大问题。

A.存储层加密B.数据库层加密C.应用层加密D.网络层加密21.G.I.David等提出一种基于()的数据库加密策略。

A.密钥B.子密钥C.上下文D.对象4.以Brakerski-Vaikuntanathan为代表提出了基于()困难问题构造的第2代全同态加密方案。

一、密码学概述部分:1、什么是密码体制的五元组。

五元组(M,C,K,E,D)构成密码体制模型,M代表明文空间;C代表密文空间;K代表密钥空间;E代表加密算法;D 代表解密算法2、简述口令和密码的区别。

密码:按特定法则编成,用以对通信双方的信息进行明、密变换的符号。

换而言之,密码是隐蔽了真实内容的符号序列。

就是把用公开的、标准的信息编码表示的信息通过一种变换手段,将其变为除通信双方以外其他人所不能读懂的信息编码,这种独特的信息编码就是密码。

口令:是与用户名对应的,用来验证是否拥有该用户名对应的权限。

密码是指为了保护某种文本或口令,采用特定的加密算法,产生新的文本或字符串。

区别:从它们的定义上容易看出;当前,无论是计算机用户,还是一个银行的户头,都是用口令保护的,通过口令来验证用户的身份。

在网络上,使用户口令来验证用户的身份成了一种基本的手段。

3、密码学的分类标准:⏹按操作方式可分为:替代、置换、复合操作⏹按使用密钥的数量可分为:对称密钥(单密钥)、公开密钥(双秘钥)⏹按对明文的处理方法可分为:流密码、分组密码4、简述柯克霍夫斯原则(及其特点和意义。

?)即使密码系统中的算法为密码分析者所知,也难以从截获的密文推导出明文或密钥。

也就是说,密码体制的安全性仅应依赖于对密钥的保密,而不应依赖于对算法的保密。

只有在假设攻击者对密码算法有充分的研究,并且拥有足够的计算资源的情况下仍然安全的密码才是安全的密码系统。

一句话:“一切秘密寓于密钥之中”Kerckhoffs原则的意义:⏹知道算法的人可能不再可靠⏹设计者有个人爱好⏹频繁更换密钥是可能的,但无法频繁更换密码算法(设计安全的密码算法困难)5、密码攻击者攻击密码体制的方法有三种分别是:⏹穷举:尝试所有密钥进行破译。

(增大密钥的数量)⏹统计分析:分析密文和明文的统计规律进行破译。

(使明文和密文的统计规律不一样)⏹解密变换:针对加密变换的数学基础,通过数学求解找到解密变换。

NOIP2016第二十二届全国青少年信息学奥林匹克联赛初赛普及组C++语言试题竞赛时间:2016年10月22日14:30~16:30一、单项选择题(共20题,每题1.5分,共计30分;每题有且仅有一个正确选项)1.以下不是微软公司出品的软件是( )。

A.Powerpoint B.Word C.Excel D. Acrobat Reader2.如果256种颜色用二进制编码来表示,至少需要( )位。

A.6 B.7 C.8 D.93.以下不属于无线通信技术的是( )。

A.蓝牙B.WiFi C.GPRS D.以太网4.以下不是CPU生产厂商的是( )。

A.IntelB.AMDC.MicrosoftD.IBM5.以下不是存储设备的是( )。

A.光盘B.磁盘C.固态硬盘D.鼠标6.如果开始时计算机处于小写输入状态,现在有一只小老鼠反复按照CapsLock、字母键A、字母键S 和字母键D的顺序循环按键,即CapsLock、A、S、D、CapsLock、A、S、D、……,屏幕上输出的第81个字符是字母( )。

A.A B.S C.D D.a7.二进制数00101100和00010101的和是( )。

A.00101000B.01000001C.01000100D.001110008.与二进制小数0.1相等的八进制数是( )。

A.0.8 B.0.4 C.0.2 D.0.19.以下是32位机器和64位机器的区别的是( )。

A.显示器不同B.硬盘大小不同C.寻址空间不同D.输入法不同10.以下关于字符串的判定语句中正确的是( )A.字符串是一种特殊的线性表B.串的长度必须大于零C.字符串不可以用数组来表示D.空格字符组成的串就是空串11.一棵二叉树如右图所示,若采用顺序存储结构,即用一维数组元素存储该二叉树中的结点(根结点的下标为1,若某结点的下标为i,则其左孩子位于下标2i处、右孩子位于下标(2i+1)处),则图中所有结点的最大下标为( ) 。

全国大学生网络安全知识竞赛试题及答案一.单选题1.大学生小吴在网上以一个知名作家的名义写博客,但事先没有征得该作家同意。

小吴应当承担(A)A.侵权责任B.违约责任C.刑事责任D.行政责任2.绿色上网软件可以安装在家庭和学校的(B)A.电视机上B.个人电脑上C.电话上D.幻灯机上3.以下有关秘钥的表述,错误的是(A)A.密钥是一种硬件B.密钥分为对称密钥与非对称密钥C.对称密钥加密是指信息发送方和接收方使用同一个密钥去加密和解密数据D.非对称密钥加密需要使用不同的密钥来分别完成加密和解密操作4.浏览网页时,遇到的最常见的网络广告形式是(B)A.飘移广告B.旗帜广告C.竞价广告D.邮件列表5.下列选项中,不属于个人隐私信息的是(B)A.恋爱经历B.工作单位C.日记D.身体健康状况6.根据《互联网上网服务营业场所管理条例》,网吧每日营业时间限于(C)A.6 时至 24 时B.7 时至 24 时C.8 时至 24 时D.9 时至 24 时7.李某将同学张某的小说擅自发表在网络上,该行为(B)A.不影响张某在出版社出版该小说,因此合法B.侵犯了张某的著作权C.并未给张某造成直接财产损失,因此合法D.扩大了张某的知名度,应该鼓励8.在设定网上交易流程方面,一个好的电子商务网站必须做到(B)A.对客户有所保留B.不论购物流程在网站的内部操作多么复杂,其面对用户的界面必须是简单和操作方便的C.使客户购物操作繁复但安全D.让客户感到在网上购物与在现实世界中的购物流程是有区别的9.我国出现第一例计算机病毒的时间是(C)A.1968 年B.1978 年C.1988年D.1998 年10.表演者对其表演享有许可他人通过网络向公众传播其表演并获得报酬的权利。

该权利的保护期限是(A)A.50 年B.60 年C.30 年D.没有期限11.国际电信联盟将每年的 5 月 17 日确立为世界电信日。

2014 年已经是第 46 届,其世界电信日的主题为(D)A.“让全球网络更安全”B.“信息通信技术:实现可持续发展的途径”C.“行动起来创建公平的信息社会”D.“宽带促进可持续发展”12.下列有关隐私权的表述,错误的是(C)A.网络时代,隐私权的保护受到较大冲击B.虽然网络世界不同于现实世界,但也需要保护个人隐私C.由于网络是虚拟世界,所以在网上不需要保护个人的隐私D.可以借助法律来保护网络隐私权13.在原告起诉被告抢注域名案件中,以下不能判定被告对其域名的注册、使用具有恶意的是(D)A.为商业目的将他人驰名商标注册为域名的B.为商业目的注册与原告的域名近似的域名,故意造成与原告网站的混淆, 误导网络用户访问其网站的C.曾要约高价出售其域名获取不正当利益的D.注册域名后自己准备使用的14.根据《治安管理处罚法》的规定,煽动民族仇恨、民族歧视,或者在出版物、计算机信息网络中刊载民族歧视、侮辱内容的,处 10 日以上 15 日以下拘留,可以并处(B)以下罚款。

1.置换密码又叫(C)A.代替密码B.替换密码C.换位密码D.序列密码2.泄露商用密码技术秘密、非法攻击商用密码或者利用商用密码从事危害国家的安全和利益的活动,情节严重,构成犯罪的,依法追究_____责任。

( B)A.民事B.刑事C.刑事和民事D.保密3.下列密码体制是对Rabin方案的改进的是(B )A.ECCB.WilliamsC.McElieceD.ELGamal4.希尔密码是由数学家(A)提出来的。

A.Lester HillB.Charles WheatstoneC.Lyon PlayfairD.Blaise de Vigenere5.下列几种加密方案是基于格理论的是( D)A.ECCB.RSAC.AESD.Regev6.电子认证服务提供者应当妥善保存与认证相关的信息,信息保存期限至少为电子签名认证证书失效后_____。

( A)A.五年B.十年C.十五年D.二十年7.实际安全性分为可证明安全性和( C)A.加密安全性B.解密安全性C.计算安全性D.无条件安全性8.某文件标注“绝密★”,表示该文件保密期限为_____。

(A )A.30年B.20年C.10年D.长期9.若Bob给Alice发送一封邮件,并想让Alice确信邮件是由Bob发出的,则Bob应该选用( D)对邮件加密。

A.Alice的公钥B.Alice的私钥C.Bob的公钥D.Bob的私钥10.首次提出公钥密码体制的概念的著作是(B )。

A.《破译者》B.《密码学新方向》C.《保密系统的通信理论》D.《学问的发展》11.利用椭圆曲线实现 ElGamal 密码体制,设椭圆曲线是 E11(1,6),生成元 G=(2,7),接收方 A的私钥钥 nA=7,公钥 PA= (7, 2),发送方 B 欲发送消息 Pm=(10,9),选择随机数 k=3,求密文 Cm=( C)。

A.{ (2,3), (5, 2) }B. { (3,2), (6, 2) }C.{ (8,3), (10, 2) }D.{ (6,5), (2, 10) }12.计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是(B)。

一.单项选择题(共40题,每题1分)∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙22.1837年,美国人_____发明了电报,加上后来发明的无线电报,使人类进入了电子通信时代。

( C)∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙28.利用椭圆曲线实现 ElGamal 密码体制,设椭圆曲线是 E11(1,6),生成元 G=(2,7),接收方 A的私钥钥 nA=7,公钥 PA= (7, 2),发送方 B 欲发送消息 Pm=(10,9),选择随机数 k=3,求密文 Cm=(C )。

∙ A.{ (2,3), (5, 2) }∙ B. { (3,2), (6, 2) }∙ C.{ (8,3), (10, 2) }∙ D.{ (6,5), (2, 10) }∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙36.在RSA算法中,取p=3,q=11,e=3,则d等于( D)。

∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙∙二.多项选择题(共20题,每题2分,错答、漏答均不给分)1.以下属于典型的古典密码体制的为(AB)∙ A.置换密码体制∙ B.代换密码体制∙ C.RSA密码体制∙ D.AES密码体制2.下列密码分析方法属于已知明文攻击的是(AB )∙ A.最佳放射逼近分析方法∙ B.线性密码分析方法∙ C.分别征服分析方法∙ D.时间-存储权衡攻击3.下列密码体制的安全性是基于离散对数问题的是(BD )∙ A.ECC∙ B.CS∙ C.McEliece∙ D.ELGamal4.下面的说法中正确的是:(BC )。

∙ A.对称密钥系统的加密密钥和解密密钥不相同∙ B.公开密钥系统的加密密钥和解密密钥不相同∙ C.报文摘要适合数字签名但不适合数据加密∙ D.数字签名系统一定具有数据加密功能5.以下属于多表古典密码体制的为(AB)∙ A.Playfair体制∙ B.Vigenere体制∙ C.ElGamal密码体制∙ D.RSA密码体制6.多线性逼近方法是由( A)和( D)提出的∙ A.Kaliski∙ B.Shamir∙ C.Rivest∙ D.Robshaw7.境外组织或者个人在中国境内使用密码产品或者含有密码技术的设备,必须报经国家密码管理机构批准;但是( BC)除外。

模拟练习•多项选择题•判断题一.单项选择题〔共40题,每题1分〕1. 代换密码是把明文中的各字符的()得到密文的一种密码体制。

A• A.位置次序重新排列• B.替换为其他字符• C.增加其他字符• D.减少其他字符2. 数字信封是用来解决〔C 〕。

• A.公钥分发问题• B.私钥分发问题• C.对称密钥分发问题• D.数据完整性问题3.如果发送方用私钥加密消息,那么可以实现〔D〕。

• A.性• B.与鉴别• C.而非鉴别• D.鉴别4.任何单位或者个人只能使用经_____认可的商用密码产品,不得使用自行研制的或者境外生产的密码产品。

〔C 〕• A.国家密码管理委员会• B.国家密码平安局• C.国家密码管理机构• D.国家信息平安局5.Merkle-Hellman背包公钥加密体制是被〔C 〕所攻破• A.Merkle• B.Shannon• C.Shamir• D.Hellman6.以下密码体制的平安性是基于离散对数问题的是〔D 〕• A.Rabin• B.RSA• C.McEliece• D.ELGamal7.违反"中华人民国保守国家秘密法"的规定,_____泄露国家秘密,情节严重的,依照刑法有关规定追究刑事责任。

〔C 〕• A.成心• B.过失• C.成心或过失• D.无意8.计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力〔如时间、空间、资金等资源〕,那么该密码系统的平安性是〔B〕。

• A.无条件平安• B.计算平安• C.可证明平安• D.实际平安9.一个密码系统至少由明文、密文、加密算法、解密算法和密钥5局部组成,而其平安性是由〔D〕决定的。

• A.加密算法• B.解密算法• C.加解密算法• D.密钥10.公钥密码学的思想最早由〔B 〕提出。

• A.欧拉〔Euler〕• B.迪菲〔Diffie〕和赫尔曼〔Hellman〕• C.费马〔Fermat〕• D.里维斯特〔Rivest〕、沙米尔〔Shamir〕和埃德蒙〔Adleman〕11.根据所依据的难解问题,除了〔D 〕以外,公钥密码体制分为以下分类。

因为题是我们答题的时候自己存下来的,所以并不是严格的40道单选20道多选20道选择。

排版比较乱,但是有很好的参考价值。

一、单选4.以Brakerski-Vaikuntanathan为代表提出了基于()困难问题构造的第2代全同态加密方案。

A.霍奇猜想B.纳卫尔-斯托可方程C.NP-CD.带误差学习5.DES加密算法中___________。

A.全部过程是非线性的B.全部过程是线性的C.部分过程是非线性的D.不存在以上说法7.下面哪种密码可以抵抗频率分析攻击()A.置换密码B.仿射密码C.多名代替密码D.加法密码8. TELNET协议主要应用于哪一层(?? ?)A.应用层B.传输层C.Internet层?D.网络层9.()的安全性是基于数论中在一个非常大的维数格中寻找最短向量的数学难题。

A.NTRU 算法B.全同态C.RSA算法D.DH算法10.会话密钥由()选择并分发。

A.会话请求双发B.可信权威机构C.密钥中心D.可信服务器16.2013年,IBM研究中心发布的开源同态加密库HElib实现的是()方案。

A.DGHVB.GSWC.BGVD.BV11b17.采用主模式进行?IKE?第一阶段协商的三对消息中,哪一对消息的协商是加密进行的?()?A.双方交换协商第一阶段?SA?需要的参数B.双方交换?KE?和?NonceC.双方交换身份验证信息D.以上都不是18.下列哪项不可以用来侦听和分析网络流量()A.WiresharkB.TcpdumpC.SSLdumpD.Burpsuite18.()方式,数据解密时需要将密文传输至客户端,数据库密文的检索性能是该种加密方式面临的最大问题。

A.存储层加密B.数据库层加密C.应用层加密D.网络层加密21.G.I.David等提出一种基于()的数据库加密策略。

A.密钥B.子密钥C.上下文D.对象4.以Brakerski-Vaikuntanathan为代表提出了基于()困难问题构造的第2代全同态加密方案。

A.霍奇猜想B.纳卫尔-斯托可方程C.NP-CD.带误差学习26.Which of the following is not included in public key cryptosystem for confidentiality?A.Key generationB.Encryption algorithmC.Decryption algorithmD.Verification algorithm25.下列不属于可信计算平台中的构件的是()A.安全协处理器B.可信平台模块C.安全插槽D.增强型CPU27.S-HTTP是在()的HTTP协议A.传输层B.链路层C.网络层D.应用层22. 除了()以外,下列都属于公钥的分配方法A.公用目录表B.公钥管理机构C.公钥证书D.秘密传输23.PGP采用的密钥管理和数字签名技术是()A.RSAB.DESC.HASHD.OpenCV24.下列哪种情况不是服务器需要发送Server-Key-Exchange消息的情况()。

A.匿名的Differ—HellmanB.短暂的Differ—HellmanC.RSA密钥交换D.更改密码组并完33.数字签名方法不能防范的攻击是(???)。

A.内容修改B.顺序修改C.流量分析D.发送方否认28.在网络通信中,数据加密方式主要有链路加密和()两种方式。

A.媒体加密B.端到端加密C.文件加密D.硬件加密31. A5算法的初始密钥长度为()bitA.16B.32C.64D.12836.In the modern cryptography, many applications include the hash function, then which of the following applications does not include the hash function _______.A.Message ConfidentialityB.Message IntegrityC.Message Authentication CodeD. Digital Signature26.下面被称为密码学界的圣杯的是()。

A.大数据B.云计算C.密钥交换D.全同态加密30.以下协议中,哪个协议包含安全机制?( )A.TCPB.IPC.HTTP?D.IPSec31.The collision strength for 128 bit SHA1 is indeed ____ bits due to birthday attack?A.64B.32C.127D.12832.目前无线局域网主要以()作传输媒介。

A.激光B.短波C.微波D.红外线33.在DES算法中,如果给定初始密钥K,经该密钥产生的各子密钥都相同,则称该密钥K 为弱密钥,DES算法弱密钥的个数为()A.2B.4C.6D.834.EES是()的英文简称。

A.(密钥)托管加密标准B.密钥托管代理C.密钥托管模块D.数据恢复域35.在()中一次加密一位明文。

A.流加密法B.块加密法C.流加密与块加密法D.都不是36.下列关于DES算法的说法中错误的是()A.首先将DES 算法所接受的输入密钥K(64 位),去除奇偶校验位,得到56位密钥(即经过PC-1置换,得到56位密钥)B.在计算第i轮迭代所需的子密钥时,首先进行循环左移,循环左移的位数取决于i的值,这些经过循环移位的值作为下一次循环左移的输入C.在计算第i轮迭代所需的子密钥时,首先进行循环左移,每轮循环左移的位数都相同,这些经过循环移位的值作为下一次循环左移的输入 D.然后将每轮循环移位后的值经PC-2置换,所得到的置换结果即为第i轮所需的子密钥Ki37.在公钥加密体制中,下面()是最高的安全性要求。

A.CPA1B.CPA2A1A238.重合指数法对()算法的破解最有效。

A.置换密码B.单表代换密码C.多表代换密码D.序列密码39.PKI是()的缩写A.Public Key InfrastructureB.Private Key InfrastructureC.Public Key InstituteD.Private Key Institute40.m序列是()移位寄存器序列的简称A.最长线性B.最短线性C.最长非线性D.最短非线性37.在公钥加密体制中,下面()是最高的安全性要求。

5.下列不属于CK01模型的主要组成部分的是()A.非认证链路模型B.认证链路模型C.认证器D.编译器8.下面哪项是格密码理论的困难问题。

()A.大整数难分解B.离散对数C.鸽笼原理D.CVP8.下列密码体制的安全性是基于离散对数问题的是()A.RabinB.RSAC.McElieceD.ELGamal9.通常使用什么来实现抗抵赖()A.加密B.时间戳C.签名D.身份认证10.ECB的含义是?()A.密文链接模式B.密文反馈模式C.输出反馈模式D. 电码本模式11.关于DES算法,除了()以外,下列描述DES算法子密钥产生过程是正确的。

A.首先将DES 算法所接受的输入密钥K(64 位),去除奇偶校验位,得到56位密钥(即经过PC-1置换,得到56位密钥)B. 在计算第i轮迭代所需的子密钥时,首先进行循环左移,循环左移的位数取决于i的值,这些经过循环移位的值作为下一次循环左移的输入C.在计算第i轮迭代所需的子密钥时,首先进行循环左移,每轮循环左移的位数都相同,这些经过循环移位的值作为下一次循环左移的输入D.然后将每轮循环移位后的值经PC-2置换,所得到的置换结果即为第i轮所需的子密钥Ki12.传统密码体制所用的加密密钥和解密密钥相同,或实质上等同,即从一个易于得出另一个,称其为()密钥体制。

A.单钥B.双钥C.一次一密D.同步密码13.DES是一个()算法。

A.同态密码B.分组密码C.流密码D.古典密码14.对于二元域上的n元布尔函数,其总个数为(?)。

A.2的n次方B.2的n-1次方C.n的平方D.以上答案都不对15.密码分析学者主要是()A.伪造签名B.分析密码算法的安全性C.猜测密钥D.破译密文16.The attacker for MAC authentication model is called _____A.EavesdropperB.SnifferC.DecoderD.Forger17.The idea of public key cryptography is proposed by _______.A. Rivest, Shamir and AdlemenB.ElGamalC.Diffie and HellmanD.Joan Daemen and Vincent Rijmen18.完整的数字签名过程包括()和验证过程A.加密B.解密C.签名D.保密传输19.某web网站向CA申请了数字证书。

用户登录该网站时,需要验证的是( )。

A.CA的签名B.网站的签名C.会话密钥D.DES密码2.在现有的计算能力条件下,对于椭圆曲线密码算法(ECC),被认为是安全的最小密钥长度是()。

A.128位B.160位C.192位D.512位3.如果hash函数的函数值为128位,则对其进行生日攻击的复杂度为()A.232B.264C.256D.21284.IDEA加密算法首先将被加密的文件分成__________组A.2B.3C.4D.51.在下列密码技术和方法中,属于密码设计方法的一项是()A.群签字B.代换法C.重合度法D.统计方法6. RC4算法可以生成总数为()个元素的S盒A.2nB.2n -1C.2n +1D.2n-18.密钥生命周期是由若干阶段组成的,其中()阶段的安全是最难保障的。

A.密钥安装B.密钥更新C.密钥备份D.密钥生成10.下列攻击方法可用于对消息认证码攻击的是()A.选择密文攻击B.字典攻击C.查表攻击D.密钥推测攻击9.如果序列密码所使用的是真正随机方式的、与消息流长度相同的密钥流,则此时的序列密码就是()密码体制A.对称B.非对称C.古典D.一次一密10.SHA512的输入消息以()bit的分组为单位来处理。

A.256B.512C.128D.102414.假设对明文消息HOW ARE YOU采用Vernam加密,一次性板为NCBTZQARX,则得到密文消息为()。

A. UQXTQUYFRB.VRYURVZGSC. TPWSPTXEQD. WSZVSWAHT.不属于常见的危险密码是()A.跟用户名相同的密码B.使用生日作为密码C.只有4位数的密码D.10位的综合型密码18.2000年10月2日,NIST正式宣布将()候选算法作为高级数据加密标准,该算法是由两位比利时密码学者提出的。