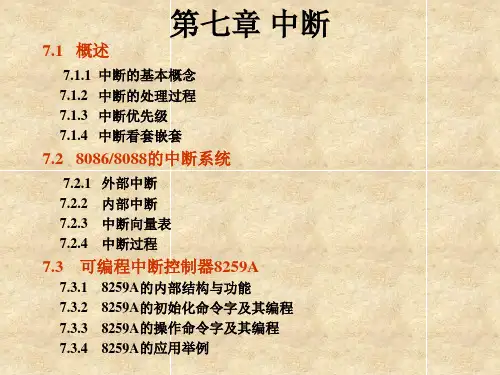

第七章 中断技术

- 格式:ppt

- 大小:622.00 KB

- 文档页数:5

计算机网络课后题答案第七章第七章网络安全7-01 计算机网络都面临哪几种威胁?主动攻击和被动攻击的区别是什么?对于计算机网络的安全措施都有哪些?答:计算机网络面临以下的四种威胁:截获(interception),中断(interruption),篡改(modification),伪造(fabrication)。

网络安全的威胁可以分为两大类:即被动攻击和主动攻击。

主动攻击是指攻击者对某个连接中通过的PDU 进行各种处理。

如有选择地更改、删除、延迟这些PDU。

甚至还可将合成的或伪造的PDU 送入到一个连接中去。

主动攻击又可进一步划分为三种,即更改报文流;拒绝报文服务;伪造连接初始化。

被动攻击是指观察和分析某一个协议数据单元PDU 而不干扰信息流。

即使这些数据对攻击者来说是不易理解的,它也可通过观察PDU 的协议控制信息部分,了解正在通信的协议实体的地址和身份,研究PDU 的长度和传输的频度,以便了解所交换的数据的性质。

这种被动攻击又称为通信量分析。

还有一种特殊的主动攻击就是恶意程序的攻击。

恶意程序种类繁多,对网络安全威胁较大的主要有以下几种:计算机病毒;计算机蠕虫;特洛伊木马;逻辑炸弹。

对付被动攻击可采用各种数据加密动技术,而对付主动攻击,则需加密技术与适当的鉴别技术结合。

7-02 试解释以下名词:(1)重放攻击;(2)拒绝服务;(3)访问控制;(4)流量分析;(5)恶意程序。

(1)重放攻击:所谓重放攻击(replay attack)就是攻击者发送一个目的主机已接收过的包,来达到欺骗系统的目的,主要用于身份认证过程。

(2)拒绝服务:DoS(Denial of Service)指攻击者向因特网上的服务器不停地发送大量分组,使因特网或服务器无法提供正常服务。

(3)访问控制:(access control)也叫做存取控制或接入控制。

必须对接入网络的权限加以控制,并规定每个用户的接入权限。

(4)流量分析:通过观察PDU 的协议控制信息部分,了解正在通信的协议实体的地址和身份,研究PDU 的长度和传输的频度,以便了解所交换的数据的某种性质。

“微机系统原理与接口技术”第七章习题解答(部分)1. 8086系统采用向量式中断,试简述8086系统中中断类型码、中断向量、中断向量表的含义及其之间的关系。

答:中断类型码:用于区分不同的中断源,即系统中每个中断源都应该对应一个唯一的类型 码。

8086系统中的中断类型码以 8位无符号数(00H 〜0FFH )表示,一共可以区分 256个不同的中断源。

中断向量:中断服务程序(ISR )的入口地址,也就是 ISR 的第一条指令在存储器中的 位置。

8086系统中的中断向量由两个字(4个字节)组成,低位字表示入口的偏移地址,高 位字表示入口的段基址。

显然,每个中断类型码对应一个中断向量,则8086系统中共应有256个中断向量。

中断向量表:中断向量的存放地。

8086系统将最低的 1KB (00000H 〜003FFH ) RAM 空间用于存放这256个中断向量。

三者之间的关系是:利用中断类型码 n 可以很容易地从中断向量表中找到该中断源所对应的中断向量,即:中断向量存放的起始地址 m = nX 4,从中断向量表的 m 地址单元开始连续取出的四个字节就是 n 号中断的ISR 入口地址。

8086CPU 正是用这种方法完成中断索引的。

系统将广义中断分为异常和狭义中断两大类。

(5)对。

4. 8086系统的RAM 存储单元中,从 0000H:002CH 开始依次存放 23H 、0FFH 、00H 和 0F0H 4个字节的中断向量,该向量对应的中断类型码是多少?而中断类型码为 14H 的中断向量应存放在哪些存储单元中?答:中断向量0F000:0FF23存放在0002CH 双字单元中,说明其对应的中断类型码N =2CH - 4= 0BH 。

14H 号中断向量的起始存放地址为4X 14H = 00050H ,即该中断向量的偏移量部分存放2.判断下列说法是否正确,如有错,指出错误原因并改正:(1) (2) (3) (4) (5) 答:(1)优先级别高的中断总是先响应、先处理。

中断工作原理

中断是计算机中一种重要的工作机制,它允许计算机在执行某个任务时,被其他紧急任务或事件中断,暂时停止当前任务的执行,转而处理新的任务或事件。

中断工作原理为以下几个步骤:

1. 当发生中断事件时,如外部设备的输入、定时器的时间到达等,硬件会将中断请求信号发送到中断控制器。

2. 中断控制器会通过中断向量表来确定中断源的类型,并保存当前的执行状态。

3. 中断控制器会发送一个中断请求到处理器,请求其响应中断。

4. 处理器在当前指令执行完后,会检查中断请求,并根据优先级确定处理的中断优先级。

5. 处理器会执行中断服务程序,即中断处理程序,该程序可以是预定义的,也可以是由操作系统或应用程序提供的。

6. 在完成中断服务程序后,处理器会将中断处理的结果返回给被中断的任务,并继续原先的工作。

中断工作原理的核心思想是允许处理器在执行任务时,根据优先级和紧急程度,及时地处理其他任务或事件,以提高系统的响应速度和效率。

通过中断机制,系统可以在不同的任务之间进行切换,从而使得计算机能够同时处理多个任务,并且能够及时响应外部的事件,如用户的输入、设备的响应等。

总结起来,中断工作原理是通过中断请求信号、中断控制器和处理器之间的协作,实现了对不同任务和事件的快速响应和处理,从而提高了计算机系统的并发性和执行效率。

微机原理与接口技术教案第一章:微机概述1.1 教学目标了解微机的概念、发展历程和分类。

理解微机系统的基本组成和工作原理。

掌握微机的主要性能指标。

1.2 教学内容微机的概念和发展历程。

微机的分类和特点。

微机系统的基本组成。

微机的工作原理。

微机的主要性能指标。

1.3 教学方法采用讲授法,介绍微机的基本概念和发展历程。

通过案例分析,使学生理解微机的分类和特点。

利用图形和示意图,讲解微机系统的基本组成。

通过实验演示,让学生掌握微机的工作原理。

利用表格和图表,介绍微机的主要性能指标。

1.4 教学资源教材:微机原理与接口技术。

课件:微机原理与接口技术教案PPT。

实验设备:微机实验箱。

1.5 教学评估课堂问答:检查学生对微机概念和发展历程的理解。

课后作业:要求学生绘制微机系统的基本组成示意图。

实验报告:评估学生在实验中对微机工作原理的掌握情况。

第二章:微处理器2.1 教学目标了解微处理器的概念、发展和结构。

理解微处理器的工作原理和性能指标。

掌握微处理器的编程和指令系统。

2.2 教学内容微处理器的概念和发展。

微处理器的结构和组成。

微处理器的工作原理。

微处理器的性能指标。

微处理器的编程和指令系统。

2.3 教学方法采用讲授法,介绍微处理器的概念和发展。

通过实物展示,使学生理解微处理器的结构。

利用仿真软件,讲解微处理器的工作原理。

通过编程实例,让学生掌握微处理器的编程和指令系统。

2.4 教学资源教材:微机原理与接口技术。

课件:微机原理与接口技术教案PPT。

实验设备:微机实验箱。

仿真软件:汇编语言编程工具。

2.5 教学评估课堂问答:检查学生对微处理器概念和发展的理解。

课后作业:要求学生编写简单的汇编语言程序。

实验报告:评估学生在实验中对微处理器工作原理的掌握情况。

第三章:存储器3.1 教学目标了解存储器的概念、分类和性能。

理解存储器的工作原理和扩展方式。

掌握存储器的接口技术和应用。

3.2 教学内容存储器的概念和分类。

存储器的工作原理。

《嵌入式系统设计》作业习题第一章:嵌入式系统概述1 .和PC系统机相比嵌入式系统不具备以下哪个特点(C)。

A、系统内核小B、专用性强C、可执行多任务D、系统精简2 .嵌入式系统有硬件和软件部分构成,以下(C)不属于嵌入式系统软件。

A.系统软件B.驱动C.FPGA编程软件D.嵌入式中间件3 .以下哪个不是嵌入式系统设计的主要目标?(D)A低成本B低功耗C实时要求高D超高性能4 .下面哪个系统不属于嵌入式系统(C)A、MP3播放器B、GPS接收机C、“银河”巨型计算机D、“银河玉衡”核心路由器5 .下面关于哈佛结构描述正确的是(A)A程序存储空间与数据存储空间分离B存储空间与IO空间分离C程序存储空间与数据存储空间合并D存储空间与IO空间合并6 .嵌入式操作系统的主要目标并不包括(A)A强大多任务支持B实时处理能力C代码体积D与硬件的交互能力7 .以下属于嵌入式操作系统的是(BC)A、LinUX操作系统B、μC∕0S∙ll操作系统C、VXWorkS操作系统D、UbUntU操作系统8 .嵌入式系统的基本定义为:以O中心,以()为基础,O可裁剪,适应应用系统对功能、可靠性、成本、体积、功耗严格要求的O系统。

应用计算机技术软硬件专用计算机9 .以MCU为核心的嵌入式产品至少应包括(BCD)A、显示部分B、输入部分C、输出部分D、通信部分10、一般而言,嵌入式系统的构架可以分为4个部分:分别是(处理器)、存储器、输入/输出和软件,一般软件亦分为操作系统相关和(应用软件)两个主要部分。

第二章:STM32微控制器概述LCorteX-M处理器采用的架构是(D)(A)v4T(B)v5TE(C)v6(D)v72 .Cortex-M3的提供的流水线是(B)(A)2级(B)3级(C)5级(D)8级3 .Cortex-M3系列处理器支持Thumb-2指令集。

(对)4.STM32系歹IJMCU在使用电池供电时,提供3.3~5V的低电压工作能力。

微机原理与接口技术试题库第七章输入输出及中断一、填空1、接口的基本功能是输入输出。

3、外设和接口之间传送的数据可以是行数据和行数据。

4、三种I/O传送方式是指:传送、传送和传送。

5、程序控制传送方式又分为:传送和传送方式。

6、DMA传送方式是指:。

7、8237芯片是一种高性能的可编程控制器。

8、DMAC是指。

9、外部中断也称为中断,由CPU某一引脚信号引起。

10、内部中断又称中断,是在程序运行过程中,为处理意外情况或调试程序而提供的中断。

11、中断处理包括中断、中断、中断和中断。

12、CPU每次只能响应中断源的请求。

13、CPU响应外部中断请求的条件是:现行指令周期内,中断允许标志,现行指令。

14、中断处理要完成的操作有:关中断,保存,形成,执行,恢复。

15、中断返回的指令是,关中断的指令是。

16、8086可以处理种不同类型的中断源。

每一个中断源都有一个唯一的码,CPU用其识别不同的中断源。

17、硬件中断由外部硬件产生,分为中断和中断。

18、INTR引脚上来的中断是中断,NMI引脚引入的中断是中断。

19、中断不受中断允许标志位IF的屏蔽。

20、存放中断向量的内存空间被称为。

8086中这段空间为1kB,被安排在到的空间。

21、0型中断指中断,中断类型码为。

22、1型中断指中断,中断类型码为。

23、3型中断指中断,中断类型码为。

24、4型中断指中断,中断类型码为。

25、8086每响应一次中断,需要连续执行个中断响应总线周期,产生中断响应信号。

26、8086系统中,中断的优先级最高,中断的优先级最低。

27、8259是一个可编程的,用来管理的中断请求。

28、8259芯片中,IRR是寄存器,IMR是寄存器,ISR是寄存器,PR是。

29、一片8259可以管理级中断,两片8259可用来管理级中断。

30、全嵌套方式中,中断优先权是的,IR0,IR7。

31、特殊全嵌套与全嵌套的不同之处在于:开放,只屏蔽的中断请求。

中断技术的名词解释近年来,随着科技的快速发展,我们已经进入了一个信息时代,电子设备在我们的生活中占据了重要地位。

而在这些设备中,中断技术扮演了至关重要的角色。

然而,对中断技术的准确理解却并不广泛。

本文将对中断技术进行详细的解释,并探讨其在现代科技中的应用。

首先,什么是中断技术?简而言之,中断是指当计算机或其他电子设备在进行某个任务时,接收到一个来自外部的请求,需要立即停止当前任务,并转而处理这个请求。

换句话说,中断是用于处理紧急事件或优先事件的一种机制。

中断技术主要有两个核心组成部分:中断请求(IRQ)和中断向量表。

中断请求是指来自外部设备的信号,用于与计算机或其他设备进行通信并请求处理。

外部设备可以是键盘、鼠标、打印机、网络接口卡等等。

每个外部设备都会占用一个唯一的中断请求线。

一旦计算机或其他设备收到一个中断请求,它会立即停止当前的任务,并将控制权转移到中断处理程序(也称为中断服务程序)。

中断处理程序就是根据收到的中断请求的种类,决定后续步骤的代码。

例如,如果一个键盘中断请求被触发,中断处理程序可能会读取键盘编码并将其显示在显示器上。

为了更高效地处理不同类型的中断请求,系统会建立一个中断向量表。

中断向量表实际上是一个用于存储中断处理程序地址的表格。

每个中断请求都与向量表中的一个特定地址相关联,当中断请求到来时,系统会查找该地址并跳转到相应的中断处理程序。

在现代计算机系统中,中断技术被广泛应用于各个方面。

首先,中断在操作系统中扮演了重要的角色。

操作系统会与外部设备交互,并处理来自这些设备的中断请求。

例如,在图形界面操作系统中,当用户点击鼠标或按下键盘时,操作系统会检测到相应的中断请求并进行处理,以实现用户与计算机之间的交互。

其次,中断在网络通信中也起到了关键的作用。

网络通信中的中断请求可以来自以太网、无线网络、蓝牙等。

当网络有数据传输的需求时,系统会收到对应的中断请求并进行数据处理。

这使得设备能够及时地响应网络的变化,并与其他设备进行通信。