通用数据权限管理系统设计

- 格式:doc

- 大小:57.00 KB

- 文档页数:5

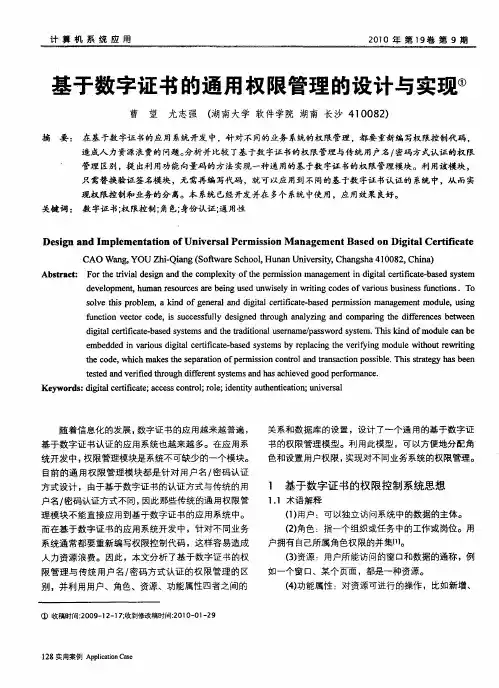

基于RBAC的通用权限管理系统作者:何鼎权胡辉严家成来源:《电脑知识与技术》2020年第33期摘要:权限管理功能是信息管理系统的主要功能之一,是系统功能的不可或缺的部分,任何一个信息管理系统都涉及权限管理的核心功能。

通用安全的权限管理系统,保证管理信息系统的安全性是特别重要的。

基于角色的访问控制( Role-Base Access Control.RBAC)模型,以满足不同系统的建设需求,其优势在于角色与权限之间的变化比用户与权限之间的变化更加稳定,拥有较高的安全机制保护系统安全和有效提高系统开发效率。

关键词:权限管理功能;权限控制;RBAC中图分类号:TP311 文献标识码:A文章编号:1009-3044(2020)33-0097-02开放科学(资源服务)标识码(OSID):1 基于角色的访问控制传统的权限管理功能设计具有固定不变的特点,然而不同的系统之间资源具有差异性,一个权限系统无法在其他系统中通用,所以传统无法保留快速灵活地响应企业或机构中影响要素的变化,权限控制部分需要进行重新设计,以满足不同系统的需求,因此造成时间和资源的浪费[1]。

采用基于角色的访问控制方法(RBAC)相对于强制或自主访问控制方法,其优势在于角色与权限之间的变化比用户与权限之间的变化更加稳定,减少了授权的复杂性,降低了出錯的概率,并且RBAC能够根据需求的变动,拥有较高的安全机制保护系统安全。

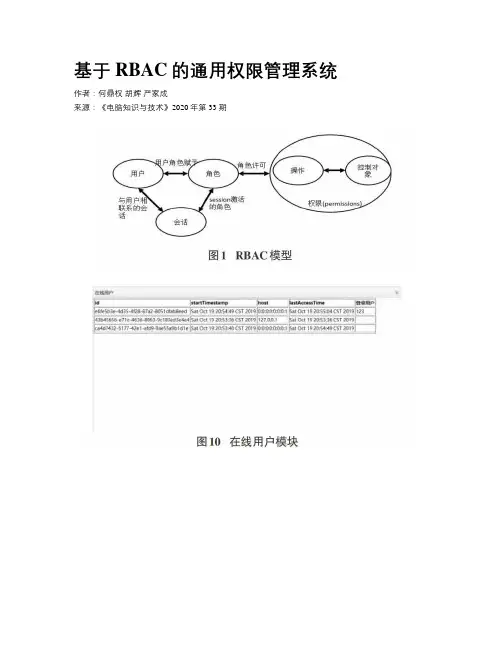

2 RBAC模型RBAC模型使用户和权限分离,用户被赋予相应的角色而获得角色的权限,从而减少了权限管理的复杂度[2]。

在RBAC之中,用户和角色之间可以是多对多的关系,即一个用户在不同场景下是可以有不同的角色。

包含用户、角色、目标、操作、权限五个基本数据元素,用户和权限被分离独立开来,使得权限的授权认证更加灵活[3]。

3 系统分析与设计方案3.1身份认证当用户没有先执行登录操作,无法使用权限管理系统,会被Shiro安全模块阻止访问一切资源,待身份验证成功后,才可以使用权限管理系统,Shiro安全模块接收到用户的用户名和密码后,与数据库中的用户账号和密码相对应的做比对,若验证成功则进入管理系统主页面,否则给出错误信息并返回登录界面反馈给登录用户。

常用的权限管理方案一、基于角色的权限管理基于角色的权限管理是一种常见且有效的权限控制方式。

通过定义不同的角色,并为每个角色分配特定的权限集合,可以简化权限管理的复杂性,确保用户仅能够访问其工作职责所需的信息和功能。

这种方案的主要特点包括:角色定义和划分:根据企业的组织结构和业务流程,确定不同角色,如管理员、普通用户、审批人员等。

权限分配:为每个角色定义具体的权限,包括访问权限和操作权限,确保角色拥有的权限与其职责和工作需要相符合。

角色管理:定期审核和更新角色权限,随着业务发展和变化进行调整,保持权限管理的灵活性和实效性。

二、基于属性的访问控制(ABAC)属性定义:确定并管理用户、资源和环境的相关属性,如用户的角色、部门、地理位置等。

策略定义:建立详细的访问控制策略,包括逻辑关系和优先级,确保授权决策符合安全和合规要求。

动态控制:根据实际情况动态调整访问控制策略,以适应不断变化的业务需求和安全威胁。

三、最小权限原则(Least Privilege)最小权限原则是一种基本的权限管理理念,指用户在访问信息系统或资源时,只能拥有完成工作所需的最低限度的权限。

通过最小权限原则,可以降低系统被滥用或误用的风险,提升系统的安全性和可靠性。

主要实施方式包括:权限粒度控制:细化权限的授予和管理,确保用户仅能访问和操作其工作所需的具体资源和功能。

权限审计和监控:定期审计和监控权限的使用情况,发现和处理异常访问行为,防止潜在的安全威胁。

教育和培训:加强用户的安全意识和操作规范,减少因权限管理不当而引发的安全问题。

四、分层权限管理分层权限管理是一种根据信息系统的层次结构和数据敏感度,将权限划分为不同的层级或等级,实施相应的权限控制策略。

这种方案可以根据不同的业务需求和风险评估,为各个层级的用户提供适当的权限访问,确保信息安全和数据保护。

主要特点包括:层级定义:根据信息系统的结构和业务流程,将系统划分为不同的层级或区域,如公共区域、管理区域、核心区域等。

利⽤RBAC模型实现⼀个通⽤的权限管理系统本⽂主要描述⼀个通⽤的权限系统实现思路与过程。

也是对此次制作权限管理模块的总结。

制作此系统的初衷是为了让这个权限系统得以“通⽤”。

就是⽣产⼀个web系统通过调⽤这个权限系统(⽣成的dll⽂件),就可以实现权限管理。

这个权限系统会管理已⽣产系统的所有⽤户,菜单,操作项,⾓⾊分配,权限分配,⽇志等内容。

实现此功能从正常访问和⾮法访问两个⽅⾯⼊⼿。

正常访问即⽤户登录系统后只能看到或操作⾃⼰拥有的菜单;⾮法访问即通过拼写url等途径访问系统的某个功能;所以程序除了实现⽤户登录后获取⽤户拥有的菜单权限,更要挡住⽤户的⾮法请求。

两者缺⼀不可。

⼀.概念 实现这个功能主要利⽤RBAC权限设计模型,英⽂(Role-Based Access Control)译为基于⾓⾊的权限管理⼜叫基于⾓⾊的访问控制。

⼆.数据库设计1.系统表:因为要达到"通⽤",所以这个表会记录各个系统。

其他⽤户、菜单、操作、权限表每条记录都会对应系统代码。

字段说明:Code —> 系统标识代码SysName —> 系统名称2.菜单表:记录菜单。

每个功能当成⼀个菜单,菜单有url属性,⽤户通过点击菜单来访问对应功能;字段说明:ID —> 主键,⾃增标识MenuName —> 菜单名称 PageUrl —> 菜单对应url PId —> 菜单⽗级Id Lv —> 菜单等级,分⼀级菜单和⼆级菜单ControllerAction —> 菜单唯⼀标识,⽤来做权限控制SystemCode —> 系统标识代码3.操作表:此表主要是为了判断⽤户是否有来操作某个具体功能,如常⽤的【删除】功能等操作都放在这个表⾥;字段说明:ID —> 主键,⾃增标识OprateName —> 操作名称 OperateCode —> 操作标识代码SystemCode —> 系统标识代码4.⽤户表:记录所有系统的使⽤⽤户。

通用权限管理系统设计篇三概要设计说明书转在前两篇文章中,不少朋友对我设计提出了异议,认为过于复杂,当然在实际各种系统权限管理模块中,并不像这里设计得那么复杂,我以前所做系统中,由只有用户与权限,有只有用户、权限与角色,还有一个系统用到了用户、权限、角色、组概念,这个系统是我在思考以前所做系统权限管理部分中找到一些共性而想到一个设计方案,当然还会有不少设计不到位地方,在设计开发过程中会慢慢改进,这个系统权当学习只用,各位朋友好建议我都会考虑到设计中,感谢各位朋友支持。

今天抽时间整了一份概念设计出来,还有一些地方尚未考虑清楚,贴出1.0版,希望各位朋友提出宝贵建议。

大家也可以点击此处《通用权限管理概要设计说明书》自行下载,这是1.0版本,有些地方可能还会进行部分修改,有兴趣朋友请关注我blog。

1.引言1.1编写目本文档对通用权限管理系统总体设计、接口设计、界面总体设计、数据结构设计、系统出错处理设计以及系统安全数据进行了说明。

1.2背景a、软件系统名称:通用权限管理系统;b、任务提出者、开发者:谢星星;c、在J2EEweb系统中需要使用权限管理系统。

1.3术语本系统:通用权限管理系统;SSH:英文全称是Secure Shell。

1.4预期读者及阅读建议预期读者阅读重点开发人员总体设计、接口设计、数据结构设计、界面总体设计、系统出错处理设计设计人员总体设计、接口设计、数据结构设计、系统安全设计1.5参考资料《通用权限管理系统需求规格说明书》《通用权限管理系统数据库设计说明书》2.总体设计2.1设计目标权限系统一直以来是我们应用系统不可缺少一个部分,若每个应用系统都重新对系统权限进行设计,以满足不同系统用户需求,将会浪费我们不少宝贵时间,所以花时间来设计一个相对通用权限系统是很有意义。

本系统设计目标是对应用系统所有资源进行权限控制,比如应用系统功能菜单、各个界面按钮控件等进行权限操控。

2.2运行环境操作系统:Windows系统操作系统与Linux系列操作系统。

系统权限管理方案引言:在当今信息化时代,企业和组织对于系统权限的管理变得愈发重要。

系统权限管理是指将不同的权限分配给系统中的各个用户,以实现对数据和功能的控制和保护。

一个有效的系统权限管理方案可以保证系统的安全性和稳定性,防止未经授权的访问和操纵,提高信息系统的可用性和可靠性,从而确保企业数据的安全和合规性。

一、权限管理的重要性系统权限管理是企业信息系统安全的重要组成部分。

以下是系统权限管理的重要性的几个方面:1. 数据保护:系统权限管理可以根据不同的用户身份和职责分配不同的权限,以确保敏感数据只能被授权人员访问和操作,防止数据泄露或被恶意篡改。

2. 合规性要求:许多行业都有特定的合规性要求,例如金融、医疗等行业。

系统权限管理可以确保企业满足这些合规性要求,并避免因权限不当带来的法律风险。

3. 内部控制:通过合理的系统权限管理,可以避免内部人员滥用权限,以及减少内部人员的失误和疏忽导致的错误操作。

4. 系统安全:系统权限管理可以防止未经授权的用户访问敏感数据或系统功能,降低系统受到恶意攻击的风险,提高系统的安全性。

二、系统权限管理的原则要设计一个有效的系统权限管理方案,需要遵循以下原则:1. 最小权限原则:用户只应被授予完成其职责所需的最低权限。

不同用户角色应有不同的权限级别,以防止滥用权限。

2. 权限分级原则:根据用户的职能和责任,将权限划分为不同的级别。

不同级别的用户可以访问和操作的数据和功能也不同,以实现系统的安全控制。

3. 权限审查和周期性评估原则:定期审查和评估用户的权限,及时撤销已离职或职位发生变化的用户的权限,以保证权限分配的准确性和安全性。

4. 日志和审计原则:系统应该具备完善的日志和审计功能,记录用户的操作行为和权限使用情况,以便于追踪和检测异常操作和可疑活动。

三、系统权限管理的实施步骤以下是一个系统权限管理方案的实施步骤:1. 角色定义:根据企业的组织结构和职能划分,明确各个角色的权限需求,将用户分配到合适的角色中。

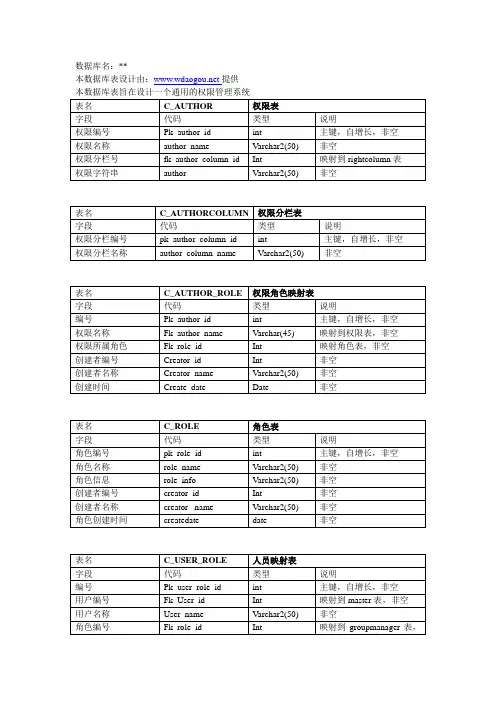

数据库名:**

本数据库表设计由:提供

注:

c_author表中记录着系统中所有的权限,以及权限相关描述

c_author_column表中记录着权限的分栏,系统运行时,左侧菜单提供了几块不同的功能,每一块就是一个分栏,每添加一个分栏,该表中的记录就会增加一条,相对应的,左侧菜单栏中也会新增加一个栏

c_author_role表记录着权限所属的角色

c_role表记录着角色的相关信息,每添加一个角色,这里的记录就会增加一条

c_user_role表记录着用户所属的角色,由于一个用户可能同时属于多个角色,所以该表中关于某一个用户的记录可能有多条

c_user表记录着所有用户的信息,每添加一个用户,该表就会增加一条记录

c_usergroup用户所属于部门或群组

如有相关问题请至:论坛留言!。

通用权限管理系统开发文档部门:地理信息部作者:王立彪版本:1.0时间:2017-01-13目录1. 简单模型描述 (1)1.1. E-R 图 (1)1.2. 表格清单 (1)1.3. 外键清单 (2)1.4. 视图清单 (2)1.5. 序列清单 (3)2. 完全模型描述 (3)2.1. E-R 图 (3)2.2. 表格清单 (4)2.2.1. 表格shiro_user (系统用户表) (4)2.2.2. 表格shiro_role (系统角色表) (4)2.2.3. 表格shiro_dept (系统部门表) (4)2.2.4. 表格shiro_resource (系统资源表) (5)2.2.5. 表格shiro_permission (系统权限表) (5)2.2.6. 表格shiro_group (系统组表) (5)2.2.7. 表格shiro_user_role (系统用户与角色关系表) (5)2.2.8. 表格shiro_role_resource (系统角色与资源关系表) (6)2.2.9. 表格shiro_role_permission (系统角色与权限关系表) (6)2.2.10. 表格shiro_group_user (系统组与用户关系表) (6)2.2.11. 表格shiro_reource_permission (系统资源与权限关系表) (6)2.2.12. 表格shiro_group_role (系统组与角色关系表) (6)2.2.13. 表格shiro_linecese (系统许可证表) (7)2.2.14. 表格shiro_machine_binding (系统机器绑定表) (7)2.2.15. 表格shiro_ras_keys (系统非对称加密秘钥表) (7)2.3. 外键清单 (7)2.3.1. 外键FK_SHIRO_GR_REFERENCE_SHIRO_..D..E (7)2.3.2. 外键FK_SHIRO_GR_REFERENCE_SHIRO_..G...R .. (8)2.3.3. 外键 ................... FK_SHIRO_GR_REFERENCE_SHIRO_..R...O82.3.4. 外键 ................... FK_SHIRO_GU_REFERENCE_SHIRO_.G...R92.3.5. 外键FK_SHIRO_GU_REFERENCE_SHIRO_..U...S .. (9)2.3.6. 外键FK_SHIRO_MB_REFERENCE_SHIRO._..L..I (9)2.3.7. 外键FK_SHIRO_MB_REFERENCE_SHIRO_.R...K .. (10)2.3.8. 外键FK_SHIRO_RE_REFERENCE_SHIRO_..P...E .. (10)2.3.9. 外键 ................... FK_SHIRO_RE_REFERENCE_SHIRO._..R..E112.3.10. 外键 .................... F K_SHIRO_RO_REFERENCE_SHIRO_..D..E112.3.11. 外键 ................... FK_SHIRO_RP_REFERENCE_SHIRO._..P..E122.3.12. 外键 .................... F K_SHIRO_RP_REFERENCE_SHIRO_.R...O122.3.13. 外键 ................... F K_SHIRO_RR_REFERENCE_SHIRO._..R...E122.3.14. 外键 ....................FK_SHIRO_RR_REFERENCE_SHIRO_.R...O132.3.15. 外键FK_SHIRO_UR_REFERENCE_SHIRO_..R...O (13)2.3.16. 外键FK_SHIRO_UR_REFERENCE_SHIRO_.U...S (14)2.3.17. 外键 .................... FK_SHIRO_US_REFERENCE_SHIRO_..D..E142.4. 视图清单 (15)2.4.1. 视图view_shiro_user_resource (15)2.4.2. 视图view_shiro_user_role_permission (16)2.5. 序列清单 (17)2.5.1. 序列SHIRO_USER_ID_SEQ (17)2.5.2. 序列SHIRO_ROLE_ID_SEQ (17)2.5.3. 序列SHIRO_GROUP_ID_SE.Q (18)2.5.4. 序列SHIRO_RESOURCE_ID_SE...Q (18)2.5.5. 序列SHIRO_PERMISSION_ID_SE.Q (18)2.5.6. 序列SHIRO_LINECESE_ID_SE..Q (18)2.5.7. 序列SHIRO_RSA_KEYS_ID_SE..Q (18)2.5.8. 序列SHIRO_MACHINE_BINDING_ID_SE.Q (18)3. 配置手册 (18)4. 系统引入工程模板 (18)1. 简单模型描述1.1. E-R 图1.2. 表格清单名称描述shiro_user系统用户表shiro_role系统角色表 shiro_dept系统部门表N ;.J71■沁至 Oj-w・掙—轉 Ker-w.u.1•屍〜::•二酬怡IW 4WHY.«W. FEWJUtWid L _ 沁i 」 '-ueyiO 啊 MV二口皿 皐rm 左左: 再!Fd\iKW SI :nJ-!'I AEXU ;UE.FUIlf '-itSAK曙:w*_b .:w臼 3«cd.iJAUKT^J Lil WS一dlhXLJ!E-3auT4SS^[G-:!*_.:■F.KIK:HHVQMI IMUCIH* 皿 i>BAJ = 7 T I aTJCCVu;:・亜. 亠 tF• 2 二沁:£ :>.\1 ;» VijCili : w .…I 」. r.iiKJ ..t=5T、Tfr! ■StT* 14: f 佩其u_=i ■: 畀 idJ.1 z.41£■>“Mg : wrs-1»_;d:t>f-.•J M 丄"Li <u m;l44M4K 砂. ■1 馬 1A.□XLZJ :J =-=»4-==1!wttl >P r:L*_l ± TJMEEJL :3 >:!T3JS :;-二 !>*_・•・ -・•!■.・些■::■:泌I 3E 『朋KH LM,.: TiaS£B ;4« 煥,jhiE^r7T =■_;_! d T.-CJ ; ; 1: FtZ- .;u_:i 1^.135 i Hi ifa>STLCE J ITiF-m tJE ±ia 3=cr=AMUThifie- ihiLtwfl iEKT_lS IT •热Ji+UE3^|iL>i a証WSji : :St.:尸fiLrj-ELlcr 5■1图1-1整体E-RI,pi^DIAZaiMirMlLl-FPIWH ti±™-_=3 iT_ral H -1.3. 外键清单1.4. 视图清单1.5. 序列清单名称描述SHIRO_USER_ID_SEQ 系统用户表主键序列SHIRO_ROLE_ID_SEQ 系统角色表主键序列SHIRO_GROUOP_ID_SEQ 系统组表主键序列SHIRO_RESOURCE_ID_SEQ 系统资源表主键序列SHIRO_PERMISSION_ID_SEQ 系统权限表主键序列SHIRO_LINECESE_ID_SEQ 系统许可证表主键序列SHIRO_RSA_KEYS_ID_SEQ 系统非对称加密秘钥表主键序列SHIRO MACHINE BINDING ID SEQ 系统机器绑定表主键序列2. 完全模型描述2.1. E-R图图2-1整体E-R™=u=>_iri TW1 .: tfUj 护讥七^LEOflObMi 4ka>IHM.HF!vjnmu! 沪a-tern PQ dwci*-SWI•am a■i 昂.H祈I jnpnrfWWtVH ft器計盘咒K沁:客工山“1- FiVIl y?*i=c ■-kziiiiz ®K-fT::NH.4II ;l>ax^=r=-:if:=^II -£_■: 4 呀[血<fU> IFJE' .» gn |WHM:«r L>:TiaS£E:或Ek:■■ ■STLCE J UE;Biurr D-at > w tr-hfiaii L M Z ■ E y-=u4 «W! L I tM"t・ES±r^_=3 «T_rnj»—11- : TX:ji-d4UtLM' 31£电欣fFe-Bl CUIKcLr-a-E-Le CJE-r.VEIEt£d K:iii!NI,■- i:IRCi»itTbTie:LS叩L・Ff・MU^mj;■t.lW L5fc lHai,«,"U?l MH22表格清单221.表格shiro_user (系统用户表)2.2.2. 表格shiro_role (系统角色表)2.2.3. 表格shiro_dept (系统部门表)224.表格shiro_resource (系统资源表)225.表格shiro_permission (系统权限表)2.2.6.表格shiro_group (系统组表)2.2.7.表格shiro_user_role (系统用户与角色关系表)228.表格shiro_role_resource (系统角色与资源关系表)229.表格shiro_role_permission (系统角色与权限关系表)2.2.10. 表格shiro_group_user (系统组与用户关系表)2.2.11. 表格shiro_reource_permission (系统资源与权限关系表)2.2.12. 表格shiro_group_role (系统组与角色关系表)2213. 表格shiro_linecese (系统许可证表)2214. 表格shiro_machine_binding (系统机器绑定表)2.2.15. 表格shiro_ras_keys (系统非对称加密秘钥表)2.3. 外键清单2.3.1. 夕卜键FK_SHIRO_GR_REFERENCE_SHIRO_DE 2.3.1.1 外卜键FK_SHIRO_GR_REFERENCE_SHIF的描述WMWG^IHS_39N3d3d3d_d9_0dlHS_Xd W#S'k£'S聯场乙oy_oyiHS_3ON3y3d3y_yo_oyiHS_>id w# e e s_3ON3y3d3y_yo_oyiHS_>id w# s e syo_oyiHSWMWG^IHS_39N3d3d3d_d9_0dlHS_Xd W#S'k£'Sn0dlHS39N3d3d3d ai/\l0dlHS>1d^O^IHS_39N3d3d3d_ai/\l_0dlHS_Xd W#k9'£'S n_oyiHS_3ON3y3d3y_ai/\i_oyiHS_>id w# 9£zsn_oyiHS_3ON3y3d3y_no_oyiHS_>id w# s c syo OdlHS 3ON3d3d3y no OdlHS MT w# P£Z a^JOdlHS_39N3d3d3d_n9_OdlHS_Xd^OWIHS_39N3d3d3d_3d_0dlHS_Xd W#k8'£'S3d_oyiHS_3ON3y3d3y_3y_oyiHS_>id w# s c sWMS®royiHs_39N3d3d3d_ai/\i_odiHs_xd 聯q” 乙上£乙WfOyiHS_39N3d3d3d_ai/\l_OdlHS_Xd W#kZ'£'S>iy_oyiHS_3ON3y3d3y_ai/\i_oyiHS_>id w# z£zWM^B&^IHS_39N3d3d3d_ai/\l_OdlHS_Xd W#S'9'£'S3a_oyiHS_3ON3y3d3y_oy_oyiHS_>id w# OL CS_oyiHS_3ON3y3d3y_3y_oyiHS_>id w# e c s3yWMltB&WIHS_39N3d3d3d_3d_OdlHS_Xd W#S'8'£'S名称 FK_SHIRO_RR_REFERENCE_SHIRO_RE2311.夕卜键 FK SHIRO RP REFERENCE SHIRO PE2311.1. 夕卜键 FK_SHIRO_RP_REFERENCE_SHlRO 描PE2.3.11.2.夕卜键 FK_SHIRO_RP_REFERENCE_SHIRO 连接清单2.3.12.夕卜键 FK_SHIRO_RP_REFERENCE_SHIRO_RO夕卜键 FK_SHIRO_RP_REFERENCE_SHIR 的描O2.3.12.2.夕卜键 FK_SHIRO_RP_REFERENCE_SHIR 的连接清单2.3.12.1.2.3.13. 夕卜键FK_SHIRO_RR_REFERENCE_SHIRO_RE 2.3.13.1. 夕卜键FK_SHIRO_RR_REFERENCE_SHIF的描述名称FK_SHIRO_RR_REFERENCE_SHIRO_RE子表格 父表格外键列shiro_role_resource shiro_resource resource_id23132 夕卜键 FK_SHIRO_RR_REFERENCE_SHIRO 连接回青单2314.夕卜键 FK_SHIRO_RR_REFERENCE_SHIRO_RO2.3.14.1. 夕卜键 FK_SHIRO_RR_REFERENCE_SHIR 的描述2.3.14.2. 夕卜键 FK_SHIRO_RR_REFERENCE_SHIR 的连RO 青单2.3.15.夕卜键 FK_SHIRO_UR_REFERENCE_SHIRO_RO2.3.15.1. 夕卜键 FK_SHIRO_UR_REFERENCE_SHIR 的描述23152 夕卜键 FK_SHIRO_UR_REFERENCE_SHIF 的连接清单2316.夕卜键 FK_SHIRO_UR_REFERENCE_SHIRO_US2316.1.夕卜键 FK SHIRO UR REFERENCE SHIF 的描述2.3.16.2.夕卜键FK_SHIRO_UR_REFERENCE_SHIRO 连接清单2.3.17.夕卜键 FK_SHIRO_US_REFERENCE_SHIRO_DE2.3.17.1. 夕卜键 FK_SHIRO_US_REFERENCE_SHIF 的描述2.3.17.2. 夕卜键 FK_SHIRO_US_REFERENCE_SHIF 的连接清单24视图清单2.4.1. 视图view_shiro_user_resource241.1. 视图view_shiro_user_resource的描述2.4.1.2视图view_shiro_user_resource的SQL查询SELECTr. ID, r. TYPE, r.resource,「.priority, r.icon, r.parentid, r. NAME,r.css,「.target, r.is_out, er_id, NULL :: INTEGER AS group」d FROM((shiro_resource rLEFT JOIN shiro_role_resource rr ON ((rr.resource_id = r. ID)))LEFT JOIN shiro_user_role ur ON ((ur.role_id = rr.role_id)))UNION ALLSELECTr. ID, r. TYPE, r.resource, r.priority, r.icon, r.parentid, r. NAME,r.css, r.target, r.is_out, er_id, gr.group_idFROM(((shiro_resource rLEFT JOIN shiro_role_resource rr ON ((rr.resource_id = r. ID)))LEFT JOIN shiro_group_role gr ON ((gr.role_id = rr.role_id)))LEFT JOIN shiro_group_user gu ON ((gu.group_id = gr.group_id)));241.3. 视图view_shiro_user_resource的表格清单2414视图view shiro user resource勺视图列清单2.4.2. 视图view_shiro_user_role_permission242.1. 视图view_shiro_user_role_permissior的描述242.2. 视图view_shiro_user_role_permissior的SQL查询SELECTpr.id, , pr.type, pr.parent_id,pr.permission, pr.priority,pr.role_id ,er_id FROM (SELECT p.id, p.n ame, p.type, p.pare nt_id,p.permissi on, p.priority,rp.role_id FROM shiro_permissi on p ,shiro_role_permissio n rp where p.id=rp.permissi on_idUNION allSELECT p.id, p.n ame, p.type, p.pare nt_id,p.permissio n,p.priority,srr.role_id FROM shiro_permissi on p ,shiro_resource_permissio n srp,shiro_role_resource srrwhere srp.permission_id=p."id" and srr.resource_id=srp.resource_id )pr ,(select gr.role_id,er_id from shiro_group_role gr,shiro_group_user guwhere gr.group_id=gu.group_idUNION allSELECT ur.role_id,er_id from shiro_user_role ur)gsurwhere pr.role_id=gsur.role_id2423视图view_shiro_user_resource的表格清单2424视图view_shiro_user_role_permissior的视图列清单2.5. 序列清单2.5.1. 序列SHIRO_USER_ID_SEQ描述:系统用户表主键序列。

统一权限管理详细设计概述本文档旨在详细描述统一权限管理系统的设计方案。

该系统旨在为组织提供一种集中管理和控制用户权限的方式,以确保安全性和合规性。

目标- 实现用户权限的集中管理和控制- 提升组织对权限的可见性和监控能力- 提供灵活的权限分配和管理方式设计方案1. 用户认证和授权:系统将使用标准的用户认证协议,如LDAP或Active Directory来验证用户身份,并为每个用户分配相应的角色和权限。

2. 角色和权限管理:系统将引入角色的概念,通过将不同的权限分配给角色,然后再将角色分配给用户,以简化权限管理过程。

3. 权限分级:系统将支持对不同权限进行分级,以便组织可以根据需要对权限进行细分和控制。

4. 审批流程:系统将引入审批流程来管理权限变更请求,以确保权限变更的合规性和安全性。

5. 日志记录和监控:系统将记录用户权限的变更历史,并提供监控和报告功能,以强化对权限的可见性和监控能力。

6. 扩展性和灵活性:系统将具备良好的扩展性和灵活性,以便可以根据组织的需求进行定制和拓展。

实施计划1. 系统需求分析:进行详细的需求分析,明确系统的功能和性能需求。

2. 设计和开发:根据需求分析结果,进行系统设计和开发,并保证系统的安全性和可靠性。

3. 测试和验证:进行系统测试和验证,确保系统满足设计要求,并能够正常运行。

4. 部署和上线:将系统部署到生产环境,并进行上线操作。

5. 用户培训和支持:为用户提供相关的培训和支持,确保他们能够熟练使用系统。

6. 运营和维护:持续监控和维护系统的稳定性和安全性,及时处理问题和提供技术支持。

风险和挑战- 数据安全性:需要确保用户权限数据的安全性,避免数据泄露和滥用风险。

- 角色和权限管理复杂性:需要确保角色和权限管理的简化和标准化,避免出现混乱和冗余。

- 用户接受度:需要提供用户友好的界面和操作方式,以促进用户的接受和使用。

总结统一权限管理系统的详细设计旨在提供一种集中管理和控制用户权限的方式,以保障组织的安全和合规。

通用数据权限解决方案1.问题提出如何能通用的进行数据权限处理。

2.主要思路从数据库角度来看,数据权限的实现最终都是落在用某张表的某个字段取值范围来达到。

结合公司技术平台现状,提出本模型。

3.定义数据权限模型1、用户使用某个功能单元,其数据权限通过角色来配置。

2、单元数据权限授权操作符是符合sql的操作符:= <= like ,特殊操作符:all3、功能单元:是否有数据权限—本单元是否启用数据权限控制;采用数据权限模式--本单元采用哪种数据模式4、数据权限模式:数据对象(表名)--数据权限控制所用的表名;权限字段—用哪个字段进行权限控制;过滤条件--符合where 语法的过滤语句,必须是数据对象表的字段,值内容固定。

比如一个组织表,包含行政组织、工会组织,但现在只是用行政组织进行,则用“组织类型=行政组织”来过滤即可4.授权对于有数据权限的单元,在角色授权时,只需要定义数据权限的“操作符”即可。

5.使用1)权限模块提供获取单元数据权限接口入口参数:帐户,单元出口参数:数据对象,权限字段,操作符,权限值,过滤条件如果出口参数为空,表示不进行数据权限控制如果出口参数的“操作符”为“all”,也表示不进行数据权限控制*另一种出口参数定义:数据对象,过滤的sql2)单元在数据查询时,获取当前单元数据授权3)单元获取的本单元数据权限,对于结果不做任何加工,直接随着查询传到数据层(数据层提供特殊操作符“DATAPRIV”,code也固定为“smt_priv_def”)。

<Item operator="DA TAPRIV" code="smt_priv_def" value="权限结果" />在编码时,做单元查询时总是要做该步,而不用关心本单元实际是否定义了数据权限。

4)数据层处理逻辑:按正常处理传入的查询条件,对于operator="DATAPRIV"做如下特殊处理:(1)判断"权限结果"为空或"权限结果.操作符"为空,则不起作用(2)如果单元所查询的所有数据对象,都不包含"权限结果.数据对象",则不起作用(3)否则:拼装权限sql(权限字段,操作符,权限值),嵌入到业务查询sql(逻辑上是把数据对象表进行权限过滤的结果作为业务查询对应的表)6.方案通用性说明1)需要扩展数据权限时,只需要增加一种权限模式及实现即可。

通用数据权限管理系统设计

作者:逸云来源:网络

前言:

本文提供一种集成功能权限和数据权限的解决方法,以满足多层次组织中权限管理方面的集中控制。

本方法是RBAC(基于角色的访问控制方法)的进一步扩展和延伸,即在功能权限的基础上增加数据权限的管理,实现数据权限和功能权限的集中处理。

解释:

功能权限:能做什么的问题,如增加销售订单;

数据权限:能在哪里干什么的问题,如察看北京分公司海淀销售部张三的销售订单;

术语:

资源:系统中的资源,主要是各种业务对象,如销售单、付款单等;

操作类型:对资源可能的访问方法,如增加、删除、修改等;

功能:对资源的操作,是资源与操作类型的二元组,如增加销售单、修改销售单等;

数据类型:业务系统中常用的数据权限类型,如公司、部门、项目、个人等;

数据对象:具体的业务对象,如甲公司、乙部门等等,包括所有涉及到数据权限的对象值;

权限:角色可使用的功能,分角色的功能权限和角色的数据权限;

角色:特定权限的集合;

用户:参与系统活动的主体,如人,系统等。

通用数据权限管理系统设计(二)

方法说明:

在实际应用中,数据权限的控制点一般相对固定,如针对公司、部门、个人、客户、供应商等,也就是说数据权限一般针对指定数据类型下的一些数据对象。

本方法中,数据权限的依赖于功能权限,是对功能权限的进一步描述,说明角色在指定的功能点上的数据控制权限。

本方法中采用“没有明确规定即视为有效”的原则,如果没有定义功能的数据权限,则说明该角色具有该功能的全部的权限。

如果定义了功能的某种类型的数据权限,则该用户只具有该类型下指定数据的数据权限。

这段话比较绕口,下面举个例子实际例子。

某公司有北京销售部、上海销售部和广州销售部三个销售部,现在需要定义几种角色:

∙销售总监-- 能察看所有销售部的销售订单;

∙北京销售经理-- 只能察看北京销售部的所有销售订单;

∙上海销售经理-- 只能察看上海销售部的所有销售订单;

广州销售经理-- 只能察看广州销售部的所有销售订单;

上述角色的定义如下:

-------------------------------------------------------------------

角色名称功能数据类型数据对象

-------------------------------------------------------------------

销售总监察看销售订单

北京销售经理察看销售订单部门北京

上海销售经理察看销售订单部门上海

广州销售经理察看销售订单部门广州

-------------------------------------------------------------------

上述定义中,销售总监只定义了功能权限,而没有定义数据权限,所以销售总监能够察看所有的销售订单;而其他几位销售经理分别定义了这一功能的数据权限,所以只能察看指定部门的销售订单。

在实际应用中,往往会出现部门分组,组长能够察看本组所有人员处理的销售订单的情况,以及某些情况下,某些人只能察看本人的销售订单的情况,这些特殊情况在上述的说明中无法解决,需要在设计和实现中进行处理。

北京销售代表-- 只能察看北京销售部的本人的所有销售订单;

北京销售代表察看销售订单部门北京个人

通用数据权限管理系统设计(三)--数据库设计

我们先来看看传统的基于角色的权限管理系统,如下图所示,最简单的基于角色的权限管理由系统功能、系统角色、系统用户、角色功能和用户角色五部分组成。

图一:基于角色的数据库结构

为实现数据权限控制,在设计上对基于角色的权限管理进行扩充,如下图所示:

图二:通用数据权限管理系统数据库设计

对比两张图,我们可以看到,他们之间的主要变化为:

1、增加系统资源信息和操作类型信息,系统资源为树形结构、如销售模块、销售订单等;操作类型记录可能的操作,如增加、删除、修改、查看、查询等,系统功能是资源与操作类型的组合,对资源的操作就是系统功能。

2、增加数据对象类型和数据对象两张表,数据对象类型记录系统中需要控制的对象类型,如部门、库房、员工、客户、供应商等;数据对象记录各对象类型的对象实例,如北京销售部、上海销售部、张三、李四等等。

(独立保存的好处后面会说到)

3、增加系统资源与数据对象类型的关联表(多对多),本表为配置表,说明某种资源可能需要的控制点,如销售订单与部门类型的关联可能涉及到分部门分配权限;销售订单与客户的关联可能涉及到按客户分配权限等等。

4、增加数据对象与角色权限的关联,这张表是真正最终实现数据权限管理的所在地。

通过这种设计,能够最小化地减少对原有权限系统的更改,并且可以很灵活地增加数据的控制点。

在产品化软件的设计中使用,能够灵活满足客户的需要。

下一篇文章将讨论这种结构如何满足第二部分功能需求的问题,如果时间允许,将对程序的设计做进一步阐述。

本设计方法已应用于自行开发的通用供应链管理系统中,欢迎指正。