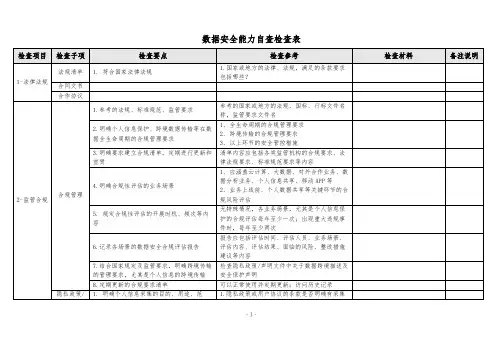

数据库安全检查表

- 格式:xls

- 大小:104.00 KB

- 文档页数:32

最全数据安全检查表数据安全对于任何组织来说都至关重要。

为了保护敏感信息和确保合规性,每个组织都需要进行定期的数据安全检查。

下面是一个包含各种方面的数据安全检查表,以帮助您评估和改进您的数据安全措施。

1. 物理安全- 保障服务器房间的安全:门禁控制、视频监控、防火系统- 定期检查服务器房间的物理访问控制日志- 权限管理:限制对服务器房间的访问,并确保仅有授权人员可以接触服务器硬件- 确保服务器房间内的设备定期维护,包括UPS电源和空调系统2. 网络安全- 实施防火墙保护网络边界- 配置安全网络策略,包括入侵检测和防范系统- 定期更新网络设备的软件和补丁- 监控网络流量并检测异常活动3. 计算机系统安全- 实施密码策略,包括复杂性要求和定期更改密码- 定期更新操作系统和应用程序的软件和补丁- 限制对计算机系统的管理员访问权限- 安装和更新有效的杀毒软件和防恶意软件工具4. 数据存储安全- 对数据库和文件系统进行加密- 实施访问控制,确保只有授权人员可以访问敏感数据- 定期备份数据,并将备份数据存储在安全的地方- 监控数据访问日志,及时发现异常活动5. 人员管理- 分配合适的角色和权限,并实施最小特权原则- 员工培训:提供关于数据安全的培训,并确保员工了解组织的数据安全政策- 实施离职员工的访问撤销策略- 审查员工的访问活动,限制敏感数据的访问权限6. 审计和合规性- 定期进行数据安全审计,确保合规性- 跟踪和记录安全事件,并实施适当的响应和修复策略- 确保符合适用的法规和隐私规定,如 GDPR 或 CCPA- 定期与内部和外部安全专家合作,评估和审查数据安全措施以上是一个综合的数据安全检查表,希望能够对您的数据安全管理提供帮助,并帮助您发现和解决潜在的安全风险。

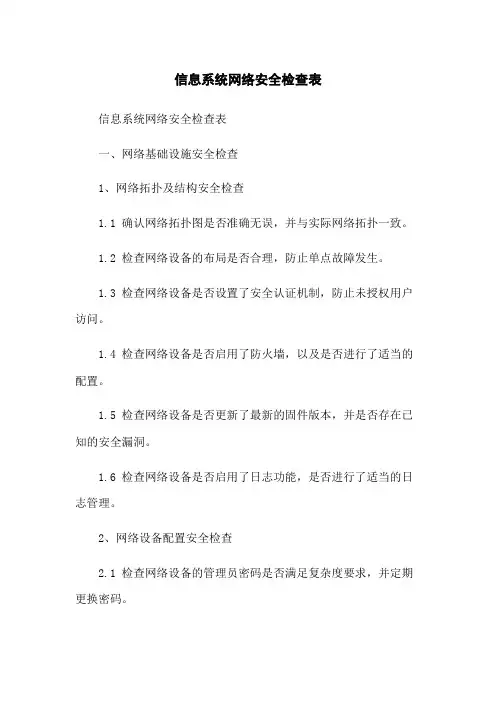

信息系统网络安全检查表信息系统网络安全检查表一、网络基础设施安全检查1、网络拓扑及结构安全检查1.1 确认网络拓扑图是否准确无误,并与实际网络拓扑一致。

1.2 检查网络设备的布局是否合理,防止单点故障发生。

1.3 检查网络设备是否设置了安全认证机制,防止未授权用户访问。

1.4 检查网络设备是否启用了防火墙,以及是否进行了适当的配置。

1.5 检查网络设备是否更新了最新的固件版本,并是否存在已知的安全漏洞。

1.6 检查网络设备是否启用了日志功能,是否进行了适当的日志管理。

2、网络设备配置安全检查2.1 检查网络设备的管理员密码是否满足复杂度要求,并定期更换密码。

2.2 检查网络设备的端口及协议配置是否需要,所有不必要的端口及协议应禁用或关闭。

2.3 检查网络设备是否启用了访问控制列表(ACL),以限制特定IP地质或IP地质段的访问权限。

2.4 检查网络设备是否启用了安全登录方式,如SSH,禁止使用明文协议进行远程登录。

2.5 检查网络设备是否启用了IPsec等加密协议,保障数据在传输过程中的安全性。

2.6 检查网络设备是否配置了IP源路由保护,防止IP地质伪造攻击。

3、网络通信安全检查3.1 检查网络通信是否采用了加密协议,如SSL/TLS,以保护数据在传输过程中的安全性。

3.2 检查网络通信是否启用了VPN,以提供安全的远程访问功能。

3.3 检查网络通信是否启用了安全的WiFi认证机制,如WPA2-PSK,禁止使用弱密码。

3.4 检查网络通信是否设置了流量监控和分析工具,以便及时发现异常网络流量。

3.5 检查网络通信是否启用了反嗅探功能,防止数据被嗅探工具获取。

二、服务器与系统安全检查1、服务器配置安全检查1.1 检查服务器操作系统是否为最新的稳定版本,并及时安装安全补丁。

1.2 检查服务器是否设置了安全的访问控制策略,禁止未授权用户访问。

1.3 检查服务器是否启用了防火墙,并根据需求进行适当的配置。

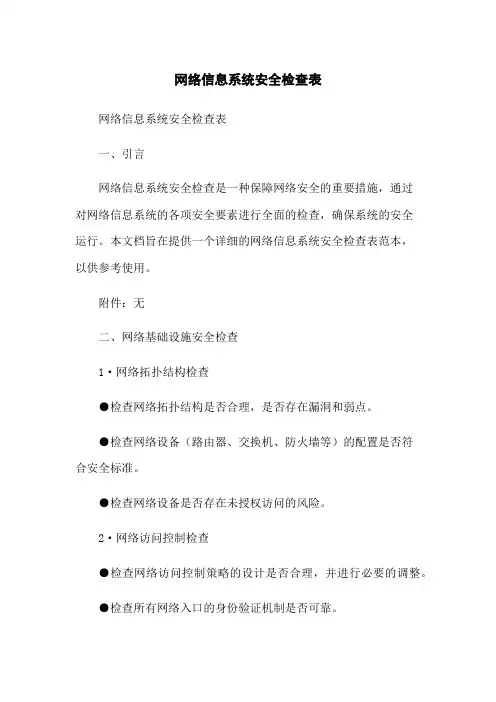

网络信息系统安全检查表网络信息系统安全检查表一、引言网络信息系统安全检查是一种保障网络安全的重要措施,通过对网络信息系统的各项安全要素进行全面的检查,确保系统的安全运行。

本文档旨在提供一个详细的网络信息系统安全检查表范本,以供参考使用。

附件:无二、网络基础设施安全检查1·网络拓扑结构检查●检查网络拓扑结构是否合理,是否存在漏洞和弱点。

●检查网络设备(路由器、交换机、防火墙等)的配置是否符合安全标准。

●检查网络设备是否存在未授权访问的风险。

2·网络访问控制检查●检查网络访问控制策略的设计是否合理,并进行必要的调整。

●检查所有网络入口的身份验证机制是否可靠。

●检查网络访问控制设备(防火墙、入侵检测系统等)是否正常运行。

3·网络安全设备检查●检查防火墙、入侵检测系统、反软件等网络安全设备的配置是否正确,并及时更新。

●检查网络安全设备是否能够实时监控和检测可能的安全威胁。

●检查网络安全设备的日志记录功能是否正常,并进行必要的审计。

4·网络隔离检查●检查网络内外的隔离措施是否有效,并及时修补可能的漏洞。

●检查网络内不同安全等级的区域是否得到适当的隔离。

●检查网络内各个子网的隔离措施是否完善。

5·网络数据备份与恢复检查●检查网络数据备份策略是否合理,并进行必要的调整。

●检查网络数据备份的频率和完整性,并验证其可恢复性。

●检查网络数据恢复程序的有效性和可靠性。

三、应用系统安全检查1·应用软件安全检查●检查核心应用软件的安全漏洞,并及时更新和修复。

●检查应用软件的权限控制机制是否合理,并对权限进行适当管理。

●检查应用软件是否存在安全风险和漏洞,进行必要的修补。

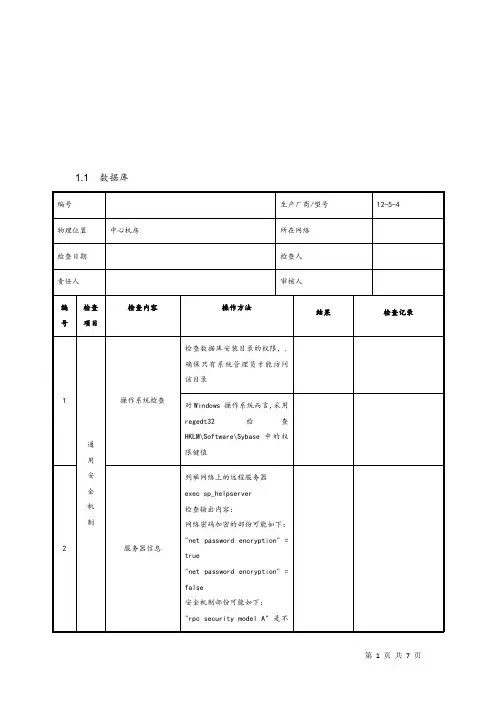

2·数据库安全检查●检查数据库的访问权限是否得到适当控制,并及时修复潜在的安全风险。

●检查数据库是否存在没有加密的敏感数据,并采取必要的加密措施。

●检查数据库备份和恢复程序的有效性和可靠性。

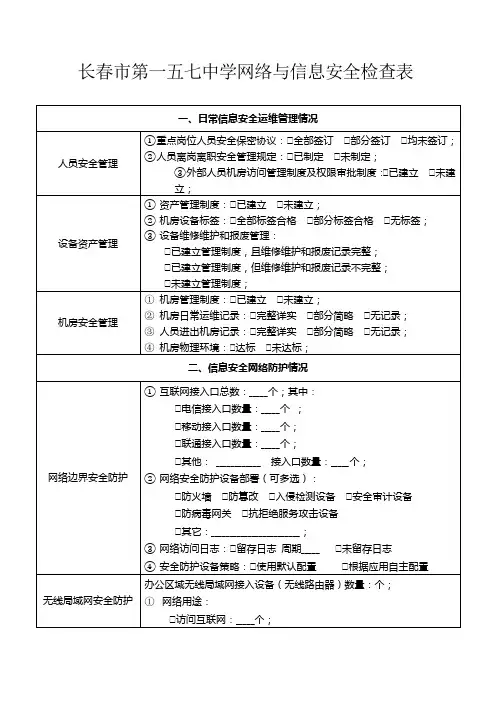

长春市第一五七中学网络与信息安全检查表

1本表所称国产,是指具有国内品牌,最终产品在中国境内生产,并符合法律法规和政策规定的其他条件。

2本表所称恶意代码,是指病毒木马等具有避开安全保护措施、窃取他人信息、损害他人计算机及信息系统资源、对他人计算机及信息系统实施远程控制等功能的代码或程序。

3本表所称高风险漏洞,是指计算机硬件、软件或信息系统中存在的严重安全缺陷,利用这些缺陷可完全控制或部分控制计算机及信息系统,对计算机及信息系统实施攻击、破坏、信息窃取等行为。

4信息安全事件分级标准参见《国家网络与信息安全事件应急预案》(国办函〔2008〕168号)。

1.单位基本情况12.人员资产情况2.1人员组织架构XXX组织架构图如图所示。

(请提供本单位组织架构图)人员职责描述:本人已确认以上所填内容及结果,确认无误。

填表人:22.2信息安全人员情况表2-1 信息安全人员调查表填写说明:1.此表主要涉及与网络安全相关的人员及部门;2.岗位名称:网络管理员、系统管理员、安全管理员、运维管理员、数据库管理员等。

32.3信息安全培训情况表2-2 信息安全培训调查表43.网络资产情况3.1网络拓扑情况表3-1 网络拓扑调查表填写说明:1.此表主要是提供本单位实际的网络拓扑图2.拓扑图中需标明出口、核心架构区域,以及其他网络区域。

53.2单位外联情况表3-2 单位外联调查表填写说明:1.连接对象为外联的单位名称;2.线路类型包括:SDH、MSTP、PTN、VPN(SSL、IPsec)等;63.3网络区域划分情况表3-3 网络区域划分调查表填写说明:1.网络区域包括:服务器域、核心交换域、办公域、外联域、存储域、运维域、终端域等。

74.信息系统资产情况4.1.信息系统等保备案情况表4-1 信息系统等保备案调查表1.定级备案:等级保护一级、等级保护二级、等级保护三级、等级保护四级、等级保护五级。

84.2.信息系统基本情况表4-2 信息系统基本信息调查表1.架构:C/S、B/S;2.维保情况:维保中、已过保(说明过保原因);3.重要程度:非常重要、重要、一般。

94.3.信息系统详细情况表4-3 信息系统详细信息调查表1.业务处理信息类别:a.国家秘密信息、b.非密敏感信息(机构或公民的专有信息)、c.可公开信息;2.用户范围:全国、全省、本地区、本单位;3.访问方式:互联网访问、专网访问、内网访问;4.信息系统的日志类型:访问日志、操作日志。

104.4.信息系统备份情况表4-4 信息系统备份调查表填写说明:1.备份周期:实时备份、非实时备份(请提供备份周期);2.备份介质:NAS(阵列)、外置盘(U盘、硬盘)、网盘、内置硬盘、光盘等。

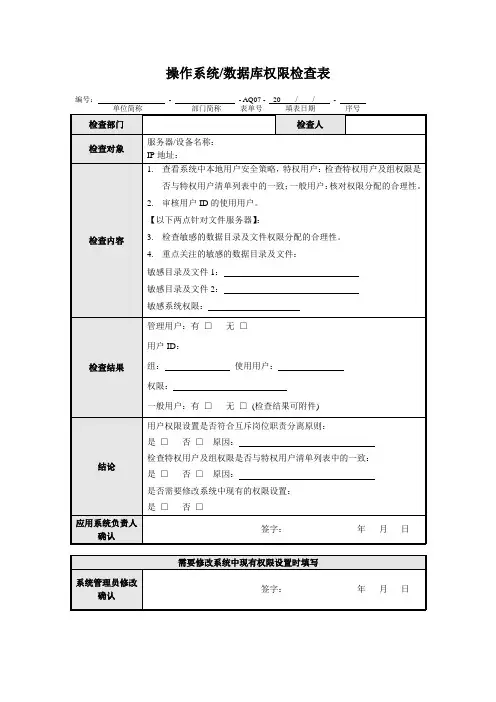

数据库安全检查表1. 数据库配置- [ ] 确保数据库的默认账户已禁用或已更改用户名和密码- [ ] 检查数据库的监听端口是否安全,避免使用常用端口号- [ ] 启用审计日志功能,记录重要的数据库操作- [ ] 确保数据库的远程访问权限仅限于必要的IP地址2. 数据库访问控制- [ ] 确保每个用户都具有合适的权限,并限制他们的访问范围- [ ] 设置密码策略,包括密码长度、复杂度和定期更改要求- [ ] 禁止共享账户,并追踪用户的登录活动- [ ] 定期检查并删除不再使用的账户3. 数据备份与恢复- [ ] 设置定期自动备份,并确保备份文件的安全存储- [ ] 定期测试数据库的备份和恢复过程- [ ] 检查备份文件的完整性和可用性4. 数据库补丁和更新- [ ] 定期检查数据库供应商的安全补丁和更新- [ ] 及时应用数据库的安全补丁和更新- [ ] 评估并测试补丁的兼容性和可靠性5. 弱点和漏洞管理- [ ] 扫描数据库以检测潜在的弱点和漏洞- [ ] 及时修复发现的弱点和漏洞- [ ] 监控数据库的安全事件和攻击行为6. 安全审计与监控- [ ] 设置安全审计跟踪,并记录关键事件- [ ] 监控数据库资源的使用情况和性能- [ ] 实施入侵检测系统,并监控异常行为7. 数据加密与防护- [ ] 对敏感数据进行加密,并确保加密算法的安全性- [ ] 禁止明文传输数据库连接的数据- [ ] 使用安全的传输协议(如SSL/TLS)保护数据库连接- [ ] 实施访问控制和身份验证机制以防止未经授权的数据访问8. 员工培训与意识- [ ] 提供数据库安全培训给相关员工- [ ] 强调密码安全和常见的安全威胁- [ ] 定期提醒员工注意安全意识和行为以上是数据库安全检查表,应定期执行以确保数据库的安全性。

请按照检查表逐项进行检查并记录相应的改进措施和修复活动。