信息安全风险评估表

- 格式:docx

- 大小:20.66 KB

- 文档页数:13

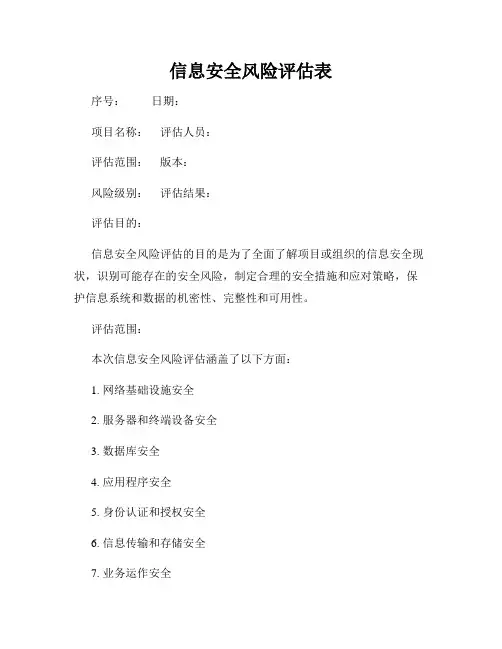

信息安全风险评估表序号:日期:项目名称:评估人员:评估范围:版本:风险级别:评估结果:评估目的:信息安全风险评估的目的是为了全面了解项目或组织的信息安全现状,识别可能存在的安全风险,制定合理的安全措施和应对策略,保护信息系统和数据的机密性、完整性和可用性。

评估范围:本次信息安全风险评估涵盖了以下方面:1. 网络基础设施安全2. 服务器和终端设备安全3. 数据库安全4. 应用程序安全5. 身份认证和授权安全6. 信息传输和存储安全7. 业务运作安全8. 内部控制和安全策略9. 外部威胁和风险因素评估方法:本次评估采用了定性和定量相结合的方法,涉及用户调研、系统漏洞扫描、安全策略分析、风险评估模型等多个方面。

评估结果:根据对评估范围内各项安全控制措施的分析和评估,得出以下结果:1. 网络基础设施安全:- 网络设备配置安全性较高,未发现明显漏洞。

- 网络设备的访问控制措施较为完善,但存在一定的改进空间。

- 网络带宽和流量监测不够,可能影响网络性能和安全事件响应能力。

2. 服务器和终端设备安全:- 服务器操作系统补丁更新及时,系统安全性较高。

- 终端设备使用的安全工具和防护措施不够完善,容易受到恶意软件的攻击。

3. 数据库安全:- 数据库访问权限控制基本合理,但存在授权不规范的情况。

- 数据库的备份和恢复策略需要加强,以防止数据丢失和不可用性。

4. 应用程序安全:- 应用程序的代码审查和安全测试工作尚未完善,可能存在安全漏洞。

- 未对应用程序的输入进行充分验证和过滤,容易受到输入验证绕过攻击。

5. 身份认证和授权安全:- 身份认证机制相对安全,但密码策略不够严格,容易被猜解或暴力破解。

- 授权机制较为薄弱,需要加强对访问权限的控制和审计。

6. 信息传输和存储安全:- 信息传输采用了加密手段,保证了传输过程中的机密性。

- 存储介质的加密措施不足,可能导致数据泄露的风险。

7. 业务运作安全:- 业务流程中的安全风险评估和控制不够完善,存在潜在的风险。

信息安全风险评估表

精心整理

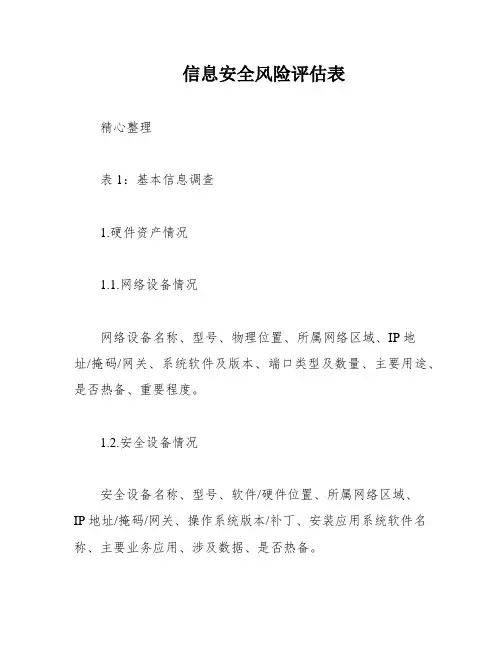

表1:基本信息调查

1.硬件资产情况

1.1.网络设备情况

网络设备名称、型号、物理位置、所属网络区域、IP地

址/掩码/网关、系统软件及版本、端口类型及数量、主要用途、是否热备、重要程度。

1.2.安全设备情况

安全设备名称、型号、软件/硬件位置、所属网络区域、

IP地址/掩码/网关、操作系统版本/补丁、安装应用系统软件名称、主要业务应用、涉及数据、是否热备。

1.3.服务器设备情况

服务器设备型号、物理位置。

1.4.终端设备情况

终端设备名称、型号、物理位置、所属网络、设备数量、IP地址/掩码/网关、操作系统版本。

2.软件资产情况

2.1.系统软件情况

系统软件名称、版本、开发商、软件厂商、硬件/软件平台、C/S或B/S模式、B/S硬件平台、涉及数据、涉及应用系统、现有用户数量、主要用户角色。

2.2.应用软件情况

应用系统软件名称、涉及数据。

3.文档资产情况

3.1.信息系统安全文档列表

信息系统文档类别、文档名称。

4.信息系统情况

4.1、系统网络拓扑图

网络结构图要求:标识网络设备、服务器设备和主要终端设备及其名称;标识服务器设备的IP地址;标识网络区域划分等情况。

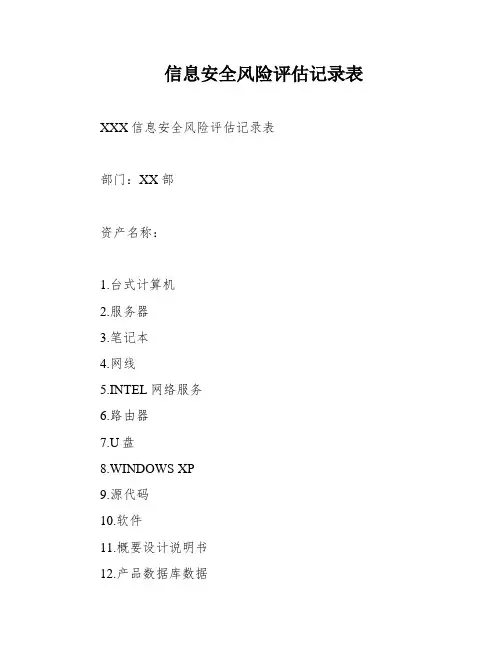

信息安全风险评估记录表XXX信息安全风险评估记录表部门:XX部资产名称:1.台式计算机2.服务器3.笔记本4.网线5.INTEL网络服务6.路由器7.U盘8.WINDOWS XP9.源代码10.软件11.概要设计说明书12.产品数据库数据13.产品用户手册14.BUG报告15.用户培训记录重要度面临威胁脆弱性措施有效可能性风险1.台式计算机 6 10 3 3 5 302.服务器 10 10 5 3 7 703.笔记本 8 8 4 4 8 644.网线 8 8 4 4 8 645.INTEL网络服务 6 6 3 3 5 306.路由器 4 4 4 4 7 287.U盘 4 4 4 4 7 288.WINDOWS XP 10 1 1 1 4 49.源代码 10 5 5 5 9 4510.软件 6 4 4 4 8 3211.概要设计说明书 4 4 4 5 6 2412.产品数据库数据 4 4 4 4 8 3213.产品用户手册 4 4 4 4 7 2814.BUG报告 1 5 5 5 9 4515.用户培训记录 10 3 2 5 8 40存在的问题:1.台式计算机:无杀毒软件,无备份策略,无口令策略,配置被修改,无法使用。

2.服务器:无杀毒软件,服务器损坏无法使用。

3.笔记本:无法使用。

4.网线:无防护措施,数据泄密。

5.XXX网络服务:无管理制度。

6.路由器:操作系统存在漏洞,无访问控制,无安全备份。

7.U盘:无备份安全策略。

8.WINDOWS XP:暴露。

9.源代码:人为破环,盗窃。

10.软件:数据丢失/损坏/篡改,存储介质故障。

11.概要设计说明书:无拷贝控制,存储介质故障。

12.产品数据库数据:无备份安全策略,存储介质故障。

13.产品用户手册:无备份安全策略,存储介质故障。

14.BUG报告:存储介质故障。

15.用户培训记录:无访问控制。

措施:1.台式计算机:安装杀毒软件,制定备份策略,设置口令策略,修复配置,恢复使用。

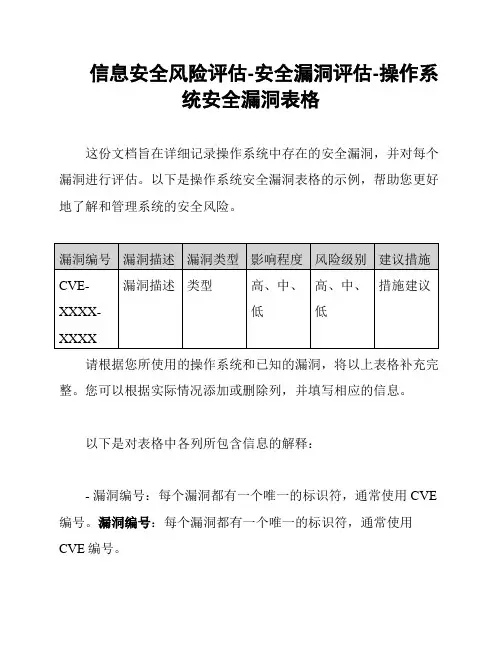

信息安全风险评估-安全漏洞评估-操作系统安全漏洞表格这份文档旨在详细记录操作系统中存在的安全漏洞,并对每个漏洞进行评估。

以下是操作系统安全漏洞表格的示例,帮助您更好地了解和管理系统的安全风险。

请根据您所使用的操作系统和已知的漏洞,将以上表格补充完整。

您可以根据实际情况添加或删除列,并填写相应的信息。

以下是对表格中各列所包含信息的解释:- 漏洞编号:每个漏洞都有一个唯一的标识符,通常使用CVE 编号。

漏洞编号:每个漏洞都有一个唯一的标识符,通常使用CVE编号。

- 漏洞描述:对该漏洞的详细描述,包括其可能导致的潜在风险和影响。

漏洞描述:对该漏洞的详细描述,包括其可能导致的潜在风险和影响。

- 漏洞类型:该漏洞属于哪个类型的安全漏洞,如身份验证漏洞、权限提升漏洞等。

漏洞类型:该漏洞属于哪个类型的安全漏洞,如身份验证漏洞、权限提升漏洞等。

- 影响程度:评估该漏洞对系统的影响程度,通常使用高、中、低等级别进行评定。

影响程度:评估该漏洞对系统的影响程度,通常使用高、中、低等级别进行评定。

- 风险级别:根据漏洞的影响程度和系统重要性,评定该漏洞的风险级别,通常使用高、中、低等级别进行评定。

风险级别:根据漏洞的影响程度和系统重要性,评定该漏洞的风险级别,通常使用高、中、低等级别进行评定。

- 建议措施:针对该漏洞的修复或缓解措施建议,包括补丁安装、修改配置等。

建议措施:针对该漏洞的修复或缓解措施建议,包括补丁安装、修改配置等。

通过进行操作系统安全漏洞评估,并填写这个表格,您可以更好地了解系统的安全状况,并制定相应的安全策略和措施来减少潜在的安全风险。

请根据您的具体需求和环境,使用以上表格进行操作系统安全漏洞评估,并及时更新和维护这个表格,以确保系统的安全性。

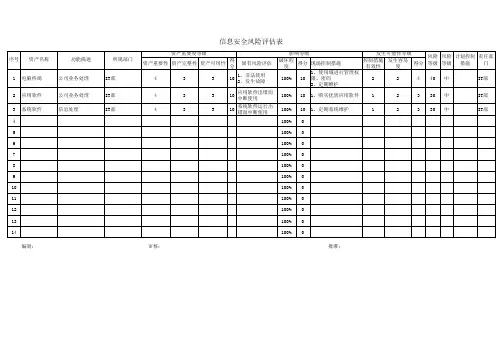

ISO20000-2018信息技术服务管理体系信息安全风险评估表类别编号资产编号资产名称功能描述威胁内容(威胁源、动机)脆弱性影响后果资产重要程度现行控制方式威胁发率脆弱被利用率风险值风险等级风险处理方式改善措施资产重要程度威胁发生的评率脆弱性被利用率残余风险值风险等级是否接受文档与数据SL-DATA-001解决方案针对客户需求提出的信息安全解决方案被竞争对手获取人员道德缺乏文件被竞争对手获取,影响业务开展5数据加密系统控制1 2 10 1 接受未经授权使用、访问、复制人员缺乏安全意识文件信息外泄 5进行员工信息安全意识培训1 2 10 1 接受不正确的废弃人员缺乏安全意识文件信息外泄 5进行员工信息安全意识培训,1 2 10 1 接受电子存储媒体故障设备损坏资料丢失,影响项目进度5使用数据备份系统,对数据实时备份1 2 10 1 接受手工误删操作不小心资料丢失,影响项目进度5使用数据备份系统,对数据实时备份1 2 10 1 接受网络传输中被窃取未使用密码技术文件信息外泄 5使用加密系统控制2 3 30 3 接受瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制客户信息丢失,业务开展产生困难5设置必要的放火,放雷机制1 2 10 1 接受自然灾难:地缺乏应急机客户信息丢失,业 5 对重要数据 1 2 10 1 接受震、洪水、台风制务开展产生困难进行定期移动硬盘备份SL-DATA-003SL-DATA-00 4SL-DATA-01 8 体系文件管理制度各项规章制度公司管理类文档未经授权使用、访问、复制人员缺乏安全意识文件信息外泄 5进行员工信息安全意识培训1 2 10 1 接受不正确的废弃人员缺乏安全意识文件信息外泄 5进行员工信息安全意识培训,1 2 10 1 接受电子存储媒体故障设备损坏资料丢失,影响项目进度5使用数据备份系统,对数据实时备份1 2 10 1 接受手工误删操作不小心资料丢失,影响项目进度5使用数据备份系统,对数据实时备份1 2 10 1 接受网络传输中被窃取未使用密码技术文件信息外泄 5使用加密系统控制1 2 10 1 接受瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制文件信息丢失,业务缺乏指导5设置必要的放火,放雷机制2 3 30 3 接受自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,业务缺乏指导5对重要数据进行定期移动硬盘备份1 2 10 1 接受SL-DATA-00 8SL-DATA-01 0 在职员工个人信息员工劳动合同人事档案信息未经授权使用、访问、复制缺乏物理防护机制员工个人信息资料丢失或泄密4人事资料放在人事文件柜中1 4 162 避免员工档案资料文件柜应上锁,防止非授权的获取4 1 2 8 1 接受瘟疫、火灾、爆缺乏应急机文件信息丢失,人 5 设置必要的 2 3 30 3 接受炸、雷击、恐怖袭击等制事工作开展困难放火,放雷机制自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份1 2 10 1 接受SL-DATA-013SL-DATA-01 6SL-DATA-02 1SL-DATA-02 2 供应商合作协议书采购合同代理合同厂商报价合同未经授权使用、访问、复制缺乏物理防护机制供应商信息被客户或竞争对手获得,供应商投诉或业务无法开展5合同报价等资料放在上锁的文件柜中1 2 10 1 接受瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制文件信息丢失,人事工作开展困难5设置必要的放火,放雷机制2 3 30 3 接受网络传输中被窃取未使用密码技术文件信息外泄 5使用加密系统控制2 3 30 3 接受自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份1 2 10 1 接受盗窃存放缺乏保护合同丢失,影响后续服务或收款等内容5合同报价等资料放在上锁的文件柜中1 2 10 1 接受SL-DATA-01 4SL-DATA-01 5SL-DATA-02 3SL-DATA-02报价、合同样本销售合同客户报价客户合同报价单合同未经授权使用、访问、复制缺乏物理防护机制供应商信息被客户或竞争对手获得,供应商投诉或业务无法开展5合同报价等资料放在上锁的文件柜中1 2 10 1 接受不正确的废弃人员缺乏安全意识文件信息外泄 5进行员工信息安全意识培训,1 2 10 1 接受4SL-DATA-03 3 瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制文件信息丢失,人事工作开展困难5设置必要的放火,放雷机制2 3 30 3 接受自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份1 2 10 1 接受盗窃存放缺乏保护合同丢失,影响后续服务或收款等内容5合同报价等资料放在上锁的文件柜中SL-DATA-02 6 客户资料供开票及联系未经授权使用、访问、复制缺乏物理防护机制客户信息被客户或竞争对手获得,供应商投诉或业务无法开展5合同报价等资料放在上锁的文件柜中瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制文件信息丢失,人事工作开展困难5设置必要的放火,放雷机制2 3 30 3 接受网络传输中被窃取未使用密码技术文件信息外泄 5使用加密系统控制2 3 30 3 接受自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份1 2 10 1 接受盗窃存放缺乏保护合同丢失,影响后续服务或收款等内容5合同报价等资料放在上锁的文件柜中1 2 10 1 接受SL-DATA-02 7 CRME和快普数据库ERP系统数据未经授权使用、访问、复制访问权限没有控制数据被删除,修改或泄密5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受未经授权更改访问权限没有控制公司业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受电子存储媒体故障存放缺乏保护数据丢失业务无法开展5通过服务器备份数据2 3 30 3 控制增加专门数据备份系统,对数据进行实时备份5 1 1 5 1 接受瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份,设置放雷机制1 2 10 1 接受自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份1 2 10 1 接受SL-DATA-02 8 公司办公租赁合同合同未经授权使用、访问、复制缺乏物理防护机制供应商信息被客户或竞争对手获得,供应商投诉或业务无法开展5合同报价等资料放在上锁的文件柜中1 2 10 1 接受瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制文件信息丢失,人事工作开展困难5设置必要的放火,放雷机制2 3 30 3 接受网络传输中被窃取未使用密码技术文件信息外泄 5使用加密系统控制2 3 30 3 接受自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份1 2 10 1 接受盗窃存放缺乏保护合同丢失,影响后续服务或收款等内容5合同报价等资料放在上锁的文件柜中1 2 10 1 接受SL-DATA-03 0SL-DATA-03 2 公司各类财务数据及报表公司经营相关数据及资料财务数据未经授权使用、访问、复制访问权限没有控制数据被删除,修改或泄密5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受未经授权更改访问权限没有控制公司业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受电子存储媒体故障存放缺乏保护数据丢失业务无法开展5通过服务器备份数据2 3 30 3 控制增加专业数据备份系统,对数据进行实时备份5 1 1 5 1 接受瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份,设置放雷机制1 2 10 1 接受自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份1 2 10 1 接受SL-DATA-03 1 公司资质文件及认资质资料未经授权使用、访问、复制人员缺乏安全意识文件信息外泄 5进行员工信息安全意识1 2 10 1 接受证证书培训不正确的废弃人员缺乏安全意识文件信息外泄 5进行员工信息安全意识培训,1 2 10 1 接受SL-DATA-036SL-DATA-042 报价(给渠道)渠道合同合同,报价信息未经授权使用、访问、复制缺乏物理防护机制供应商信息被客户或竞争对手获得,供应商投诉或业务无法开展5合同报价等资料放在上锁的文件柜中1 2 10 1 接受不正确的废弃人员缺乏安全意识文件信息外泄 5进行员工信息安全意识培训,1 2 10 1 接受瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制文件信息丢失,人事工作开展困难5设置必要的放火,放雷机制2 3 30 3 接受自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份1 2 10 1 接受盗窃存放缺乏保护合同丢失,影响后续服务或收款等内容5合同报价等资料放在上锁的文件柜中SL-DATA-037 报价(厂家供货价)合同,报价信息未经授权使用、访问、复制缺乏物理防护机制供应商信息被客户或竞争对手获得,供应商投诉或业务无法开展5合同报价等资料放在上锁的文件柜中1 2 10 1 接受不正确的废弃人员缺乏安全意识文件信息外泄 5进行员工信息安全意识培训,1 2 10 1 接受瘟疫、火灾、爆炸、雷击、恐怖袭击等缺乏应急机制文件信息丢失,人事工作开展困难5设置必要的放火,放雷机制2 3 30 3 接受自然灾难:地震、洪水、台风缺乏应急机制文件信息丢失,人事工作开展困难5对重要数据进行定期移动硬盘备份1 2 10 1 接受盗窃存放缺乏保护合同丢失,影响后续服务等内容5合同报价等资料放在上锁的文件柜中SL-DATA-04 0 销售部管理周报未经授权使用、访问、复制访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-04 3 用友OA日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-04 4 快普ERP日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-04 5 豪创日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-04 6 管家婆日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-04 7 SSLvpn日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-04 8 广域网加速设备日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-04 9 准入系统日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-05 0 爱数备份日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-05 1 趋势防毒日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-05 2 守内安日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-05 3 上网行为管理日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-05 4 视屏监控日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-05 5 电话录音日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受SL-DATA-05 6 考勤机日志文件日志未经授权使用、访问、复制弱密码日志信息被删除,无法追溯系统的信息5通过员工自己定义密码进行控制2 3 30 3 控制使用密码策略,严禁使用弱密码5 1 1 5 1 接受日志数据被修改,删除访问权限没有控制公司销售信息被竞争对手获得,业务无法开展5通过域控,系统密码控制,严格控制访问权限2 3 30 3 控制增加准入设备,对访问权限和访问区域进行规定5 1 1 5 1 接受第11 页共36 页。

表1:基本信息调查1.单位基本情况精选文档2.硬件资产情况精选文档网络设备:路由器、网关、交换机等。

安全设备:防火墙、入侵检测系统、身份鉴别等。

服务器设备:大型机、小型机、服务器、工作站、台式计算机、便携计算机等。

终端设备:办公计算机、移动存储设备。

重要程度:依据被检查机构数据所有者认为资产对业务影响的重要性填写非常重要、重要、一般。

精选文档3.软件资产情况填写说明系统软件:操作系统、系统服务、中间件、数据库管理系统、开发系统等。

应用软件:项目管理软件、网管软件、办公软件等。

精选文档4.服务资产情况服务类型包括:1.网络服务;2.安全工程;3.灾难恢复;4.安全运维服务;5.安全应急响应;6.安全培训;7.安全咨询;8.安全风险评估;9.安全审计;10.安全研发。

5.人员资产情况岗位名称:1、数据录入员;2、软件开发员;3、桌面管理员;4、系统管理员;5、安全管理员;6、数据库管理员;7、网络管理员;8、质量管理员。

精选文档6.文档资产情况填写说明信息系统文档类别:信息系统组织机构及管理制度、信息系统安全设计、实施、运维文档;系统开发程序文件、资料等。

精选文档7.信息系统情况精选文档1、用户分布范围栏填写全国、全省、本地区、本单位2、业务处理信息类别一栏填写:a) 国家秘密信息;b) 非密敏感信息(机构或公民的专有信息) ;c) 可公开信息3、重要程度栏填写非常重要、重要、一般4、如通过测评,请填写时间和测评机构名称。

1、网络区域主要包括:服务器域、数据存储域、网管域、数据中心域、核心交换域、涉密终端域、办公域、接入域和外联域等;2、重要程度填写非常重要、重要、一般。

精选文档精选文档注:安全事件的类别和级别定义请参照GB/Z20986-2007《信息安全事件分类分级指南》精选文档表2:安全状况调查1. 安全管理机构安全组织体系是否健全,管理职责是否明确,安全管理机构岗位设置、人员配备是否充分合理。

表1:基本信息调查1.单位基本情况2.硬件资产情况网络设备:路由器、网关、交换机等。

安全设备:防火墙、入侵检测系统、身份鉴别等。

服务器设备:大型机、小型机、服务器、工作站、台式计算机、便携计算机等。

终端设备:办公计算机、移动存储设备。

重要程度:依据被检查机构数据所有者认为资产对业务影响的重要性填写非常重要、重要、一般。

3.软件资产情况填写说明系统软件:操作系统、系统服务、中间件、数据库管理系统、开发系统等。

应用软件:项目管理软件、网管软件、办公软件等。

4.服务资产情况服务类型包括:1.网络服务;2.安全工程;3.灾难恢复;4.安全运维服务;5.安全应急响应;6.安全培训;7.安全咨询;8.安全风险评估;9.安全审计;10.安全研发。

5.人员资产情况岗位名称:1、数据录入员;2、软件开发员;3、桌面管理员;4、系统管理员;5、安全管理员;6、数据库管理员;7、网络管理员;8、质量管理员。

6.文档资产情况填写说明信息系统文档类别:信息系统组织机构及管理制度、信息系统安全设计、实施、运维文档;系统开发程序文件、资料等。

7.信息系统情况1、用户分布范围栏填写全国、全省、本地区、本单位2、业务处理信息类别一栏填写:a) 国家秘密信息;b) 非密敏感信息(机构或公民的专有信息) ;c) 可公开信息3、重要程度栏填写非常重要、重要、一般4、如通过测评,请填写时间和测评机构名称。

1、网络区域主要包括:服务器域、数据存储域、网管域、数据中心域、核心交换域、涉密终端域、办公域、接入域和外联域等;2、重要程度填写非常重要、重要、一般。

注:安全事件的类别和级别定义请参照GB/Z20986-2007《信息安全事件分类分级指南》表2:安全状况调查1. 安全管理机构安全组织体系是否健全,管理职责是否明确,安全管理机构岗位设置、人员配备是否充分合理。

安全策略及管理规章制度的完善性、可行性和科学性的有关规章制度的制定、发布、修订及执行情况。