跨交换机的VLAN配置

- 格式:doc

- 大小:3.82 MB

- 文档页数:7

实验五交换机VLAN配置实验一、实验目的掌握虚拟局域网VLAN的概念和作用,学会在交换机进行单交换机VLAN 配置和跨交换机VLA N配置方法。

二、实验原理与实验内容本次实验分两部分,第一部分是单交换机VLAN配置实验,第二部分是跨交换机VLAN配置实验。

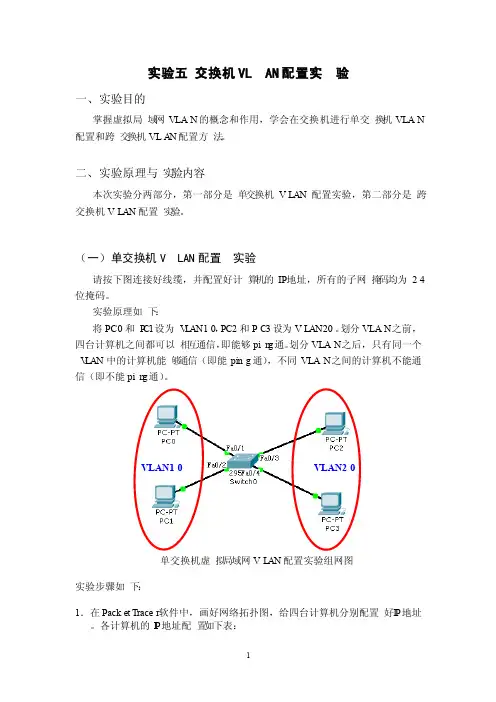

(一)单交换机VLAN配置实验请按下图连接好线缆,并配置好计算机的IP地址,所有的子网掩码均为24位掩码。

实验原理如下:将PC0和P C1设为V L AN10,PC2和PC3设为VLAN20。

划分VLAN之前,四台计算机之间都可以相互通信,即能够pin g通。

划分VLAN之后,只有同一个V LAN中的计算机能够通信(即能ping通),不同VLAN之间的计算机不能通信(即不能pin g通)。

VLAN10VLAN20单交换机虚拟局域网VL AN配置实验组网图实验步骤如下:1.在Packet Tracer软件中,画好网络拓扑图,给四台计算机分别配置好I P地址。

各计算机的I P地址配置如下表:2.在四台计算机上分别使用ping命令,确认它们之间全部能够相互通信。

3.将PC0和P C1设为V L AN10,PC2和PC3设为VL AN20。

在交换机上划分两个VLAN的命令配置如下:Switch>enable//使用enable命令从用户模式进入特权模式Switch#config ure termin al //进入全局配置模式Enterconfig urati on comman ds, one per line. End with CNTL/Z.Switch(config)# //全局配置模式标示符为S witch(config)#在交换机上创建vlan 10和vla n 20两个vl an:Switch(config)#vlan 10 //创建vlan 10Switch(config-vlan)#name vlan10//将其命名为v l an10Switch(config-vlan)#exit //退回到上一级模式Switch(config)#vlan 20 //创建vlan 20Switch(config-vlan)#name vlan20//将其命名为v l an20Switch(config-vlan)#exit //退回到上一级模式将交换机的f0/1~f0/4端口分别划分到两个V L AN中的命令配置如下:Switch(config)#interf ace FastEt herne t0/1 //进入端口f0/1的配置模式Switch(config-if)#switch portmode access//设置端口模式为acce ss类型Switch(config-if)#switch portaccess vlan 10 //将端口f0/1划分到vl an 10中Switch(config-if)#exitSwitch(config)#interf ace FastEt herne t0/2Switch(config-if)#switch portmode accessSwitch(config-if)#switch portaccess vlan 10Switch(config-if)#exitSwitch(config)#interf ace FastEt herne t0/3Switch(config-if)#switch portmode accessSwitch(config-if)#switch portaccess vlan 20Switch(config-if)#exitSwitch(config)#interf ace FastEt herne t0/4Switch(config-if)#switch portmode accessSwitch(config-if)#switch portaccess vlan 20Switch(config-if)#exit4.测试同一个V LAN之间的计算机能否通信(即能否pin g通),不同的VLA N之间的计算机能否通信(即能否pin g通)。

交换机的VLAN配置步骤及方法交换机是计算机网络中的核心设备,用于连接不同的网络设备,并进行数据的转发和广播控制。

VLAN(Virtual Local Area Network)是一种虚拟局域网技术,它通过对交换机的端口进行逻辑划分,将不同的网络设备分隔开来,提高网络的安全性和管理灵活性。

接下来,我将详细介绍交换机的VLAN配置步骤及方法。

1.确定需求在进行VLAN配置之前,我们需要确定网络的需求和目标。

例如,我们需要将不同的用户组织在不同的VLAN中,或者需要将不同的服务划分在不同的VLAN中等等。

确定需求有助于我们理解整个配置过程并确保配置正确。

2.创建VLAN创建VLAN是配置过程中的第一步。

我们需要在交换机上创建所需的VLAN,并为每个VLAN分配一个唯一的VLANID(通常是一个数字)。

可以通过交换机的命令行界面(CLI)或图形用户界面(GUI)来完成此操作。

在CLI界面中,可以使用以下命令来创建VLAN:```# vlan database# vlan vlan-id# exit```在GUI界面中,可以通过菜单选项来创建VLAN,并为其指定一个唯一的VLANID。

3.配置端口创建VLAN之后,我们需要将相应的端口分配给每个VLAN。

具体的配置方法取决于交换机的型号和操作系统。

在CLI界面中,可以使用以下命令来配置端口:```# interface interface-id# switchport mode access# switchport access vlan vlan-id# exit```在GUI界面中,可以通过菜单选项来配置端口,并为其指定所属的VLAN。

4.配置VLAN间通信默认情况下,每个VLAN都是相互隔离的,无法进行通信。

如果我们希望不同的VLAN之间能够互相通信,就需要配置交换机的路由功能。

在CLI界面中,可以使用以下命令来配置VLAN间通信:```# interface interface-id# ip address ip-address subnet-mask# exit```在GUI界面中,可以通过菜单选项来配置VLAN间的路由。

实验三交换机的VLAN配置一、实验目的1. 理解理解Trunk链路的作用和VLAN的工作原理2. 掌握交换机上创建VLAN、接口分配3.掌握利用三层交换机实现VLAN间的路由的方法。

二、实验环境本实验在实验室环境下进行操作,需要的设备有:配置网卡的PC机若干台,双绞线若干条,CONSOLE线缆若干条,思科交换机cisco 2960两台。

三、实验内容1. 单一交换机的VLAN配置;2. 跨交换机VLAN配置,设置Trunk端口;3. 测试VLAN分配结果;4.在三层交换机上实现VLAN的路由;5.测试VLAN间的连通性四、实验原理1.什么是VLANVLAN是建立在局域网交换机上的,以软件方式实现逻辑工作组的划分与管理,逻辑工作组的站点不受物理位置的限制,当一个站点从一个逻辑工作组移到另一个逻辑工作组时,只需要通过软件设定,而不需要改变它在网络中的物理位置;当一个站点从一个物理位置移动到另一个物理位置时,只要将该计算机连入另一台交换机,通过软件设定后该计算机可成为原工作组的一员。

相同VLAN内的主机可以相互直接通信,不同VLAN中的主机之间不能直接通信,需要借助于路由器或具有路由功能的第三层交换机进行转发。

广播数据包只可以在本VLAN内进行广播,不能传输到其他VLAN中。

2.交换机的端口以太网交换机的每个端口都可以分配给一个VLAN,分配给同一个VLAN的端口共享广播域,即一个站点发送广播信息,同一VLAN中的所有站点都可以接收到。

交换机一般都有三种类型的端口:TRUNK口、ACCESS口、CONSOLE口。

CONSOLE端口:它是专门用于对交换机进行配置和管理的。

通过Console端口连接并配置交换机,是配置和管理交换机必须经过的步骤。

ACCESS口(默认):ACCESS端口只能通过缺省VLAN ID的报文。

TRUNK 口:为了让连接在不同交换机但属于同一VLAN 的计算机之间能够相互通信,必须把两个交换机相级联的那两个端口配置成TRUNK 口工作模式。

VLAN间路由配置步骤详解在进行VLAN间路由配置之前,需要确保以下几个条件满足:1. 确认设备支持VLAN功能:路由器、交换机和防火墙等网络设备需要支持VLAN功能才能进行VLAN间路由配置。

2. 确定VLAN划分范围:根据网络拓扑和需求,确定所需的VLAN 划分范围,例如将不同部门或不同楼层划分到不同的VLAN中。

3. 分配IP地址:每个VLAN需要分配一个唯一的IP子网地址,确保不同VLAN之间的IP地址不冲突。

一旦以上条件都满足,我们可以按照以下步骤进行VLAN间路由配置:1. 配置VLAN:在交换机上配置VLAN,并进行端口划分。

首先,登录到交换机的控制台或Web界面,创建VLAN并为之分配一个唯一的VLAN ID。

然后,根据需要将不同端口加入到对应的VLAN中。

2. 配置子接口:在路由器上配置VLAN间路由的子接口。

登录路由器的控制台或Web界面,为每个VLAN创建一个子接口,并将其与对应的VLAN关联起来。

为每个子接口配置IP地址,确保各个子接口之间的IP地址不冲突。

3. 配置路由:为了实现不同VLAN之间的通信,需要在路由器上进行路由配置。

根据网络拓扑和需求,配置静态路由或动态路由协议来实现VLAN间的路由。

4. 配置安全策略:为了增强网络安全性,可以在防火墙或路由器上配置安全策略,如访问控制列表(ACL)或虚拟专用网(VPN)等,限制不同VLAN之间的通信或保护敏感数据。

5. 测试与验证:完成以上配置后,需要进行测试和验证。

通过跨VLAN的主机之间进行互相ping命令测试,确保VLAN间路由配置成功。

必要时,可以进行抓包等工具的使用,检查数据包的转发情况。

总结起来,VLAN间路由配置涉及交换机、路由器和安全设备等的设置和配合。

通过合理划分VLAN、配置子接口、设置路由和安全策略,并进行有效的测试与验证,可以实现不同VLAN之间的通信和互联,提高网络的灵活性和安全性。

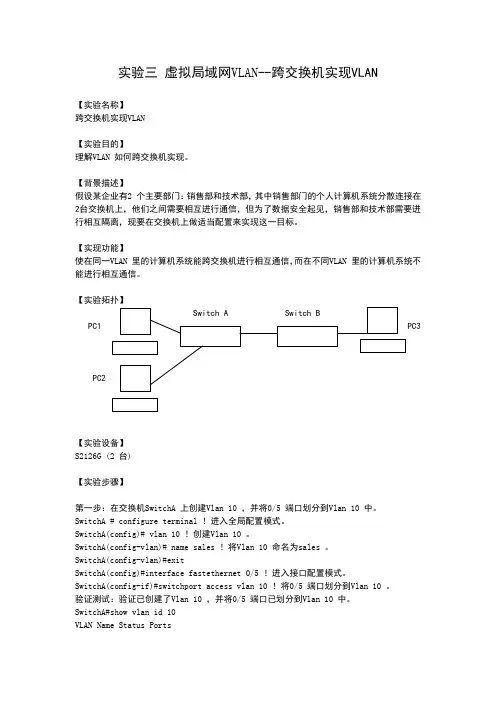

实验三虚拟局域网VLAN--跨交换机实现VLAN【实验名称】跨交换机实现VLAN【实验目的】理解VLAN 如何跨交换机实现。

【背景描述】假设某企业有2 个主要部门:销售部和技术部,其中销售部门的个人计算机系统分散连接在2台交换机上,他们之间需要相互进行通信,但为了数据安全起见,销售部和技术部需要进行相互隔离,现要在交换机上做适当配置来实现这一目标。

【实现功能】使在同一VLAN 里的计算机系统能跨交换机进行相互通信,而在不同VLAN 里的计算机系统不能进行相互通信。

【实验拓扑】【实验设备】S2126G (2 台)【实验步骤】第一步:在交换机SwitchA 上创建Vlan 10 ,并将0/5 端口划分到Vlan 10 中。

SwitchA # configure terminal !进入全局配置模式。

SwitchA(config)# vlan 10 !创建Vlan 10 。

SwitchA(config-vlan)# name sales !将Vlan 10 命名为sales 。

SwitchA(config-vlan)#exitSwitchA(config)#interface fastethernet 0/5 !进入接口配置模式。

SwitchA(config-if)#switchport access vlan 10 !将0/5 端口划分到Vlan 10 。

验证测试:验证已创建了Vlan 10 ,并将0/5 端口已划分到Vlan 10 中。

SwitchA#show vlan id 10VLAN Name Status Ports---- -------------------------------- --------- ------------------------------- 10 sales active Fa0/5第二步:在交换机SwitchA 上创建Vlan 20 ,并将0/15 端口划分到Vlan 20 中。

跨交换机划分vlan实验报告篇一:交换机与VLAN的配置实验报告交换机与VLAN的配置实验报告一、实验目的1. 了解VLAN的作用及其分类。

2. 了解VLAN数据帧的格式。

3. 理解三层交换的原理。

(选作)4. 理解生成树协议STP的作用。

5. 掌握划分VLAN的方法。

6. 跨交换机的VLAN配置方法。

(选作)二、实验内容(1)验证并观察广播风暴,并通过STP解决。

(2)划分VLAN并实现不同VLAN之间的互通。

三、实验原理(1)VLAN原理虚拟LAN(Virtual Local Area Networks,VLAN)是一个在物理网络上根据用途,工作组、应用等来逻辑划分的局域网络,是一个广播域,与用户的物理位置没有关系。

VLAN 中的网络用户是通过LAN交换机来通信的。

同一个VLAN中的所有成员共同拥有一个VLAN ID,组成一个虚拟局域网络;同一个VLAN中的成员均能收到同一个VLAN中的其他成员发来的广播包,但收不到其他VLAN中成员发来的广播包;不同VLAN成员之间不可直接通信,需要通过路由支持才能通信,而同一VLAN中的成员通过VLAN交换机可以直接通信,不需路由支持。

(2)VLAN间通信①MAC地址静态登记方式②帧标签方式③虚连接方式④路由方式(3)VLAN交换机的互联接入链路;中继链路;混合链路四、实验环境Quidway S3928 一台,Quidway S2403一台,计算机4台,Cosole线4条,标准网线6根五、实验步骤1、按照上图连接设备,为交换机划分VLAN。

命令为:sysSystem View: return to User View with Ctrl+Z.[Quidway]sysname S1[S1]vlan 2[S1-vlan2]port e 0/1 to e 0/5[S1-vlan2]vlan 3[S1-vlan3]port e 0/3 to e 0/7[S1-vlan3]q2、设置各台pc机的ip地址,分别为:Pca:192.168.10.9 pcb:192.168.10.1 pcc:192.168.10.3 pcd:192.168.10.43、验证同一VLAN中的两台计算机能否通信,不同计算机之间的计算机能否通信,并将结果记录在表3-1中。

跨交换机VLAN的安全性配置简介

本文档旨在介绍如何配置跨交换机的虚拟局域网(VLAN)以

提升网络的安全性。

以下将提供一些简单且无法确认的策略供参考。

配置步骤

1. 确定VLAN的使用目的和需求,包括划分哪些设备到哪个VLAN。

2. 在各个交换机上创建所需的VLAN,并为每个VLAN分配

一个唯一的VLAN ID。

3. 定义VLAN之间的隔离策略,以防止不同VLAN间的通信。

可以使用访问控制列表(ACL)或防火墙来限制通信。

4. 配置端口安全功能以限制连接到交换机端口的设备数量。

可

以配置最大允许连接的设备数,并设置设备类型限制,例如只允许

特定的MAC地址连接。

5. 启用端口安全功能后,及时监控和管理设备的连接情况,并

及时执行必要的操作,例如禁用未授权的设备。

6. 配置VLAN间的双向流量过滤,仅允许必要的流量通过,阻止不必要的流量进入网络。

7. 定期审查和更新VLAN的配置,确保安全策略的有效性并及时做出调整。

注意事项

- 配置跨交换机VLAN时,确保每个交换机的时间同步,以避免安全日志不同步导致的问题。

- 在配置端口安全时,需考虑到网络变化和设备更替,确保最大连接数和设备类型限制的适应性和灵活性。

- 在配置流量过滤时,需充分了解网络中的应用程序和服务,确保不会影响正常的通信和业务流程。

结论

通过配置跨交换机VLAN并应用相关的安全策略,可以提升网络的安全性,并保护重要数据和资源免受潜在的威胁。

然而,安全策略应与实际情况相匹配,并根据需要进行及时调整和更新。

XXXX大学计算机学院实验报告计算机学院2017 级软件工程专业 5 班指导教师XXX 学号XXXX姓名XXX 2019 年10月26 日成绩实验内容或上机调试程序一、实验原理(一)创建VLAN和为VLAN分配交换机端口过程①端口分配原则:如果仅仅只有属于单个VLAN的交换路径经过某个交换机端口,将该交换机端口作为接入端口分配给该VLAN;如果有属于不同VLAN的多条交换路径经过某个交换机端口,将该交换机端口配置为被这些VLAN共享的共享端口。

②创建VLAN原则:如果某个交换机直接连接属于某个VLAN的终端,该交换机需要创建该VLAN;如果某个交换机虽然没有直接连接属于某个VLAN的终端,但有属于该VLAN的交换路径经过该交换机的端口,该交换机也需要创建该VLAN。

(二)端口模式和MAC帧格式之间的关系从接入端口输入/输出的MAC帧不携带VLAN ID,是普通的MAC帧格式;从共享端口输入/输出的MAC帧,携带该MAC帧所属VLAN的VLAN ID。

MAC帧的格式是802.1Q标准MAC格式。

二、实验步骤:(一)图形化界面配置①启动Packet Tracer,在逻辑工作区中放置一下网络结构并连接网络设备。

为各个终端配置IP地址和子网掩码。

图放置和连接设备后的逻辑工作区图为终端配置IP地址和子网掩码②在各个交换机中创建VLAN。

在Switch1中创建VLAN2和VLAN4,在Switch2中创建VLAN2、VLAN3和VLAN4,在Switch3中创建VLAN3和VLAN4图在Switch1中创建VLAN2和VLAN4图在Switch2中创建VLAN2、VLAN3和VLAN4图在Switch3中创建VLAN3和VLAN4③为各个VLAN分配交换机端口。

对于交换机switch2,需要将FastEthernet0/1配置端口为被VLAN2和VLAN4共享的共享端口,将FastEthernet0/2配置端口为被VLAN3和VLAN4共享的共享端口,将FastEthernet0/3端口作为接入端口分配给VLAN2,将FastEthernet0/4端口作为接入端口分配给VLAN3图将FastEthernet0/1配置端口为被VLAN2和VLAN4共享的共享端口图将FastEthernet0/2配置端口为被VLAN3和VLAN4共享的共享端口图将FastEthernet0/3端口作为接入端口分配给VLAN2图将FastEthernet0/4端口作为接入端口分配给VLAN3④启动pc2至pc3的MAC帧的传输过程,由于交换机switch1的FastEthernet0/4端口被VLAN2和VLAN4共享的共享端口,因此,该MAC帧经过交换机switch1的fastEthernet0/4端口输出时,携带的VLAN4对应的VLAN ID(4)。

cisco packet tracer跨交换机配置vlan

在不同的交换机上可以配置不同的vlan,要想每一个vlan内能够相互通信,要么两台交换机上仅有一个vlan,要么两台交换机之间的链路是Trunk。

下面是店铺收集整理的cisco packet tracer 跨交换机配置vlan,希望对大家有帮助~~

cisco packet tracer 跨交换机配置vlan

工具/原料

思科模拟器软件

方法/步骤

如图在交换机1端口1上接pc1,端口2上接pc2.在交换机2上端口1接pc3,.端口2接pc。

对于这里的思科模拟器来说,电脑和交换机之间和交换机之间连接的线用的都是交叉线,现实中则实际考虑。

如图:

配置pc1、pc2、pc3、pc4 的主机ip地址。

pc1为192.168.10.1 pc2为192.168.20.1 pc3为192.168.10.3 pc4为192.168.20.4.这里列举一个pc1的例子,如图:

配置第一台二层交换机,创建vlan2和vlan3,并且把端口1和端口2分别分配给vlan2和vlan3,具体命令如图所示:

两台交换机的f0/3端口相互连接,在第一台交换机上配置trunk 口。

如图所示:

同理配置第二台二层交换机。

创建vlan2和vlan3并且分配。

如图所示:

验证pc2能ping通pc4,但是vlan2中的pc1和pc3都ping不通。

如图所示:

结果:不同交换机中属于同一vlan,通过trunk链路,相互能通,但不同的vlan,仍然不同。

cisco packet tracer 跨交换机配置vlan。

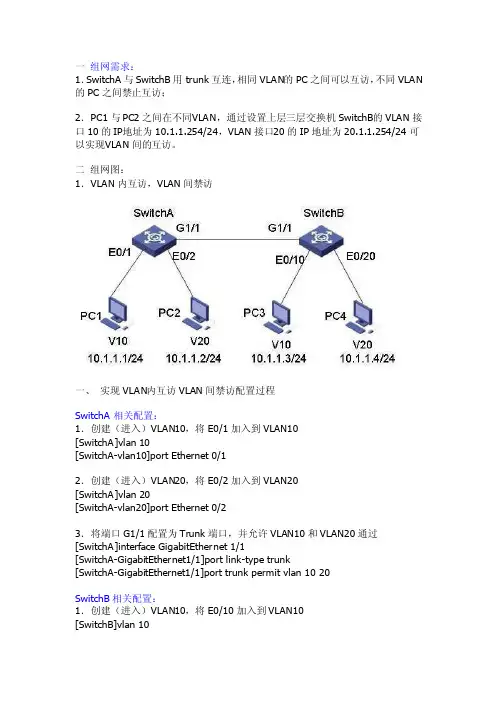

一组网需求:1.SwitchA与Switc hB用tru nk互连,相同VLAN的PC之间可以互访,不同VLAN的PC之间禁止互访;2.PC1与PC2之间在不同V LAN,通过设置上层三层交换机Sw itchB的VLAN接口10的IP地址为10.1.1.254/24,VLAN接口20的IP地址为20.1.1.254/24可以实现V LAN间的互访。

二组网图:1.VLAN内互访,VLAN间禁访一、实现VLAN内互访VLAN间禁访配置过程SwitchA相关配置:1.创建(进入)VLAN10,将E0/1加入到VLA N10[SwitchA]vlan 10[SwitchA-vlan10]port Etherne t 0/12.创建(进入)VLAN20,将E0/2加入到VLA N20[SwitchA]vlan 20[SwitchA-vlan20]port Etherne t 0/23.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchA]interfa ce Gigabit Ethern et 1/1[SwitchA-Gigabit Ethern et1/1]port link-type trunk[SwitchA-Gigabit Ethern et1/1]port trunk permitvlan 10 20SwitchB相关配置:1.创建(进入)VLAN10,将E0/10加入到VL AN10[SwitchB]vlan 10[SwitchB-vlan10]port Etherne t 0/102.创建(进入)VLAN20,将E0/20加入到VL AN20[SwitchB]vlan 20[SwitchB-vlan20]port Etherne t 0/203.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchB]interfa ce Gigabit Ethern et 1/1[SwitchB-Gigabit Ethern et1/1]port link-type trunk[SwitchB-Gigabit Ethern et1/1]port trunk permitvlan 10 20二、通过三层交换机实现VLAN间互访通过三层交换机实现VLAN间互访的配置SwitchA相关配置:1.创建(进入)VLAN10,将E0/1加入到VLA N10[SwitchA]vlan 10[SwitchA-vlan10]port Etherne t 0/12.创建(进入)VLAN20,将E0/2加入到VLA N20[SwitchA]vlan 20[SwitchA-vlan20]port Etherne t 0/23.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchA]interfa ce Gigabit Ethern et 1/1[SwitchA-Gigabit Ethern et1/1]port link-type trunk[SwitchA-Gigabit Ethern et1/1]port trunk permitvlan 10 20SwitchB相关配置:1.创建VLAN10[SwitchB]vlan 102.设置VLAN10的虚接口地址[SwitchB]interfa ce vlan 10[SwitchB-int-vlan10]ip address 10.1.1.254 255.255.255.03.创建VLAN20[SwitchB]vlan 204.设置VLAN20的虚接口地址[SwitchB]interfa ce vlan 20[SwitchB-int-vlan20]ip address 20.1.1.254 255.255.255.05.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchA]interfa ce Gigabit Ethern et 1/1[SwitchA-Gigabit Ethern et1/1]port link-type trunk[SwitchA-Gigabit Ethern et1/1]port trunk permitvlan 10 20。

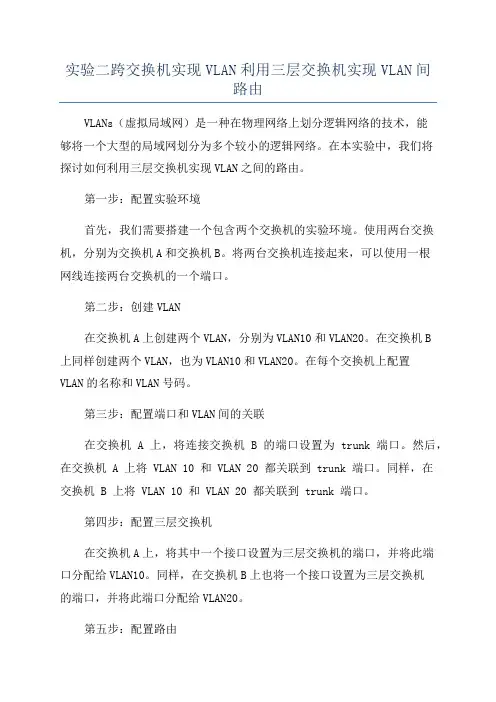

实验二跨交换机实现VLAN利用三层交换机实现VLAN间路由VLANs(虚拟局域网)是一种在物理网络上划分逻辑网络的技术,能够将一个大型的局域网划分为多个较小的逻辑网络。

在本实验中,我们将探讨如何利用三层交换机实现VLAN之间的路由。

第一步:配置实验环境首先,我们需要搭建一个包含两个交换机的实验环境。

使用两台交换机,分别为交换机A和交换机B。

将两台交换机连接起来,可以使用一根网线连接两台交换机的一个端口。

第二步:创建VLAN在交换机A上创建两个VLAN,分别为VLAN10和VLAN20。

在交换机B上同样创建两个VLAN,也为VLAN10和VLAN20。

在每个交换机上配置VLAN的名称和VLAN号码。

第三步:配置端口和VLAN间的关联在交换机 A 上,将连接交换机 B 的端口设置为 trunk 端口。

然后,在交换机 A 上将 VLAN 10 和 VLAN 20 都关联到 trunk 端口。

同样,在交换机 B 上将 VLAN 10 和 VLAN 20 都关联到 trunk 端口。

第四步:配置三层交换机在交换机A上,将其中一个接口设置为三层交换机的端口,并将此端口分配给VLAN10。

同样,在交换机B上也将一个接口设置为三层交换机的端口,并将此端口分配给VLAN20。

第五步:配置路由在交换机A上,配置路由,将VLAN10和VLAN20进行路由。

在交换机B上也需要进行同样的配置。

第六步:测试现在可以测试VLAN之间的路由是否成功。

连接两台主机至交换机A 的接口和交换机B的接口,确保每台主机都在不同的VLAN中。

在主机A上,配置IP地址为VLAN10子网的IP地址,如192.168.10.2、在主机B上,配置IP地址为VLAN20子网的IP地址,如192.168.20.2然后尝试从主机 A ping 主机 B,如果能够成功得到回应,则表示VLAN 之间的路由成功实现。

总结:在本实验中,我们使用两个交换机和一个三层交换机搭建了一个VLAN间路由的环境。

vlan跨交换机转发的处理流程

VLAN跨交换机转发的处理流程如下:

1. 当PC机经过发送方交换机的某个接口发送数据时,交换机会根据VLAN 信息表给经过该接口的数据打上对应的标签。

2. 打上对应标签的数据经由trunk(主干)链路验证这个VLAN ID是否在trunk链路的白名单范围内。

如果VLAN ID在白名单范围内,无条件放行;如果不在白名单范围内,则该流量不予通过。

3. 当打了标签的数据到达接收方交换机后,接收方交换机会解开这个数据对应的VLAN标签,对照本地MAC地址表和VLAN信息表,将此数据转发

到该VLAN对应的端口上。

以上信息仅供参考,如需更多信息,建议咨询网络管理员或查阅相关资料。

跨交换机vlan实验报告篇一:交换机VLAN配置实验报告(2)宁波工程学院电信学院计算机教研室实验报告课程名称:网络管理实验实验项目:交换机VLAN配置实验人员:班级:计科10-4 指导教师:盛啸涛实验位置:网络实验室第4组实验日期:2012-12-4一、实验目的及要求(一)实验目的1、理解VLAN的概念和作用2、理解Trunk的概念和作用3、学习交换机VLAN的配置命令(二)实验要求按要求完成命令操作使用,将结果和分析记录在实验报告中。

二、实验设备及软件WINDOWS环境的PC机3台、交换机2台、跳线若干。

参考教材第8章及参考资料三、实验内容和步骤1、一台交换机接3台PC,完成基于端口的VLAN隔离。

其中2台在同一VLAN,另一台在另一VLAN,测试在隔离前3台可通信,隔离后同一VLAN可通信,不同VLAN 不可通信。

PC1SwitchAPC3192.168.1.1;vlan 20192.168.1.3;vlan 10PC2192.168.1.2;vlan 202、利用Trunk实现跨交换机的基于端口的VLAN隔离。

PC1SwitchASwitchBPC2192.168.1.1;192.168.1.2;vlan 10PC3192.168.1.3;vlan 20PC4192.168.1.4;vlan 203、show命令显示配置结果并进行分析【实验基础知识】VLAN的定义:究竟什么是VLAN呢? VLAN(Virtual Local Area Network)即虚拟局域网,是一种通过将局(转载自: 蓬勃范文网:跨交换机vlan实验报告)域网内的设备逻辑地而不是物理地划分成一个个网段从而实现虚拟工作组的新兴技术。

IEEE于1999年颁布了用以标准化VLAN实现方案的802.1Q协议标准草案。

VLAN技术允许网络管理者将一个物理的LAN逻辑地划分成不同的广播域(或称虚拟LAN,即VLAN),每一个VLAN都包含一组有着相同需求的计算机工作站,与物理上形成的LAN有着相同的属性。

跨交换机划分VLAN 实验报告(1)小组成员:王 香 2007117001魏春子 2007117002张雅楠 2007117003曹容菲 2007117004杨 妮 2007117005(2)实验目的:在不同的交换机之间创建VLAN ,并测试相同VLAN 内用户的连通性和不同VLAN 之间是否可通信。

(3)实验内容:用命令行方式分别在两个交换机上配置VLAN 。

在两个交换机上配置TRUNK 。

测试同一VLAN 的用户可以通信,而不同的VLAN 的用户不能直接通信。

(4)实验环境:实验设备:两台交换机(二层),三台PC 机。

拓扑结构:(5)实验步骤:第一步 登录到交换机。

第二步:在交换机A (SwitchA )上建立2个VLAN 10 ,VLAN 20。

SwitchA(config)#vlan 10 !创建VLAN 10SwitchA(config-vlan)#exit !返回到全局模式SwitchA(config)#vlan 20 !创建VLAN 20PC1PC3SwitchA PC2SwitchB VLAN 20 F0/24 F0/24 F0/5 VLAN 10F0/5 F0/15 VLAN 10SwitchA(config-vlan)#end !返回到特权模式SwitchA#show vlan !显示VLAN的配置第三步:将端口0/5、0/15C1分别放入VLAN10和VLAN20。

SwitchA(config)#interface fastethernet 0/5 !进入接口F0/5配置模式SwitchA(config-if)#switchport access vlan 10 !将F0/5分配给VLAN 10 SwitchA(config-if)#exitSwitchA(config)#interface fastethernet 0/15 !进入接口F0/15配置模式SwitchA(config-if)#switchport access vlan 20 !将 F0/15分配给VLAN 20 SwitchA(config-if)#exit第四步:把交换机SwitchA与SwitchB连接的0/24接口做成trunk模式。

实验四:跨交换机VLAN配置vlan(virtual local area network,虚拟局域网),是一种通过将局域网内的设备逻辑地而不是物理地划分成一个个网段从而实现虚拟工作组的技术。

ieee于1999年颁布了用以标准化vlan实现方案的ieee 802.1q协议标准草案。

vlan技术允许网络管理者将一个物理的lan逻辑地划分成不同的广播域(或称虚拟lan,即vlan),每一个vlan都包含一组有着相同需求的计算机,由于vlan是逻辑地而不是物理地划分,所以同一个vlan内的各个计算机无须被放置在同一个物理空间里,即这些计算机不一定属于同一个物理lan网段。

vlan在交换机上的实现方法,有基于端口划分的vlan;基于mac地址划分的vlan;基于ip组播划分的vlan,即一个组播组就是一个vlan;基于网络层划分的vlan,根据每个主机的网络层地址或协议类型来划分。

vlan的优势在于vlan内部的广播和单播流量不会被转发到其它vlan中,从而有助于控制网络流量、减少设备投资、简化网络管理、提高网络安全性。

一、实验内容1、跨交换机VLAN配置二、实验目的1、掌握如何在交换机中添加VLAN2、掌握如何将近交换机端口划分到指定的VLAN中3、掌握交换机Trunking中继线路的配置三、网络拓朴四、实验设备1、四台安装有 windows 98/xp/2000的微机2、两台Cisco(思科) 2950 交换机3、多条直通网线和交叉网线4、思科(Cisco)专用控制端口连接电缆五、实验过程(需要将相关命令写入实验报告)1、使用直通线和交叉线将电脑与交换机、交换机与交换机正确进行连接2、配置各主机IP地址和子网掩码3、在各交换机中添加 VLAN 100和VLAN 2004、根据上述图示将交换机各端口添加进指定的VLAN 中5、根据图示配置交换机的Trunking中继线路6、HostA与HostB进行连通测试7、HostA与HostC进行连通测试8、显示交换机Vlan配置详细情况六、交换机设置代码1、switch1交换机端口设置Switch> enableSwitch# configure terminalSwitch(config)# hostname Switch1Switch1(config)# exitSwitch1# vlan databaseSwitch1(vlan)# vlan 100 name vlan100Switch1(vlan)# vlan 200 name vlan200Switch1(vlan)# exitSwitch1# configure terminalSwitch1(config)# interface fastethernet 0/2Switch1(config-if)# switchport mode accessSwitch1(config-if)# switchport access vlan 100Switch1(config-if)# exitSwitch1(config)# interface fastethernet 0/3Switch1(config-if)# switchport mode accessSwitch1(config-if)# switchport access vlan 200Switch1(config-if)# exitSwitch1(config)# interface fastethernet 0/1Switch1(config-if)# switchport mode trunkSwitch1(config-if)# switchport trunk encapsulation dot1qSwitch1(config-if)# exit2、switch2交换机端口设置Switch> enableSwitch# configure terminalSwitch(config)# hostname Switch2Switch2(config)# exitSwitch2# vlan databaseSwitch2(vlan)# vlan 100 name vlan100Switch2(vlan)# vlan 200 name vlan200Switch2(vlan)# exitSwitch2# configure terminalSwitch2(config)# interface fastethernet 0/2Switch2(config-if)# switchport mode accessSwitch2(config-if)# switchport access vlan 100Switch2(config-if)# exitSwitch2(config)# interface fastethernet 0/3Switch2(config-if)# switchport mode accessSwitch2(config-if)# switchport access vlan 200Switch2(config-if)# exitSwitch2(config)# interface fastethernet 0/1Switch2(config-if)# switchport mode trunkSwitch2(config-if)# switchport trunk encapsulation dot1qSwitch2(config-if) #exit七、思考问题1、为什么需要在交换机之间配置Trunking中继线路?2、为什么要进行VLAN划分?八、实验报告要求:按学院实验报告要求完成实验报告的书写,并在下次实验时由学习委员收齐实验报告并按序号理好后交给老师。

跨交换机的VLAN配置1.实验名称:跨交换机的VLAN配置2.实验目的:通过本次实验,掌握跨交换机的虚拟局域网VLAN的配置方法、Trunk的配置方法,理解Trunk连接和普通连接的区别。

3.背景描述:多台交换机环境下,同一个VLAN跨多台交换机的通信;以及交换机之间连接端口的特殊性。

4.实验设备:1)Cisco Catalyst 2950模拟交换机 2台2)Pc机 5台3)直通双绞线若干4)Console配置电缆一条5.配置拓扑:6.实验内容:1)按照上图的要求在软件中添加各个部件。

(注意,这里交换机相连接的线我们使用交叉线,不能使用直通线)2)配置PC机。

PC0的IP地址192.168.0.31,PC1的IP地址:192.168.0.32PC2的ip地址是:192.168.0.33 PC3的IP地址:192.168.0.34,PC4的IP地址:192.168.0.35;子网掩码均为:255.255.255.0,用ping命令检查他们能否通信。

操作步骤如下:✧要设置每一台主机的IP地址(单击PC →选择右侧的“Desktop”选项卡→选择“IP Configration”→输入IP address)。

✧按照同样的方式可以设置PC1,PC2,PC3的IP地址。

3)配置交换机,在这里我们仅仅设置交换机的IP地址和网关。

为交换机配置IP地址的一个重要原因就是可以远程管理交换机。

这个IP地址我们也成为管理IP。

管理IP在vlan的接口模式下配置,通常可以为每一个vlan设置一个IP地址,在没有划分vlan时,交换机有一个默认的vlan1,可以为它设置IP地址,作为管理IP。

设置步骤:✧单击交换机→选择右侧的”CLI”,对交换机配置。

如下:Switch>enSwitch#config tEnter configuration commands, one per line. End with CNTL/Z.Switch(config)#int vlan 1Switch(config-if)#ip address 192.168.0.10 255.255.255.0Switch(config-if)#no shutdownSwitch(config-if)#exitSwitch(config)#exit%SYS-5-CONFIG_I: Configured from console by console✧上面的步骤就指出了,交换机的管理IP 192.168.0.10,默认子网掩码是:255.255.255.0.✧同样的方法,指出另外一台交换机的IP地址是:192.168.0.20,子网掩码是:255.255.255.0,用ping命令检查交换机和PC之间的连通情况。

4)在交换机上创建相关的VLAN,如下图:5)检查配置结果。

用show vlan命令可以查看分配情况。

7.实验步骤:步骤1:测试交换机和各主机之间是否正确连通。

连通PC机和交换机。

通过上面的对PC机设置IP地址和对交换机设置IP地址完成之后:在交换机命令模式下,使用如下命令:(蓝色的字体为我们输入)Switch>enSwitch#ping 192.168.0.31Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.0.11, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 36/39/50 ms通过红色的字我们看到,交换机和PC 0是正常连通的。

同理,我们还可以ping PC1和交换机的连接情况。

应该都是通的。

步骤2:测试主机之间是否正确连通。

进入PC0的DOS 窗口,测试和PC1的连接情况。

(单击PC0→选择右侧的“Desktop”→选择“Command prompt”,可以调出PC0命令行窗口)从上图,我们看出来PC0在ping PC1的时候,是通的。

就是说PCO和PC1可以通信。

同理,其余的PC0和PC2/PC3之间都可以互相ping通。

(因为在未划分虚拟子网之前,他们都在同一个子网下)步骤三:设置交换机的IP地址,子网掩码等。

(上面已经设置了交换机的IP和子网掩码) 步骤四:在交换机上划分VLAN并分配相应端口。

思科2950交换机最多可以划分250个VLAN,VLAN的ID取值为:1~4094,其中,1号VLAN是自动生成的,不能去除,默认情况下,交换机的所有接口都属于一号VLAN,1002—1005是保留给令牌环网和FDDI网络的,以太网不可以使用,1006—4094属于扩展VLAN,一般也不要使用。

所以思科2950交换机上创建VLAN时,一般使用2—1001的ID,使用时,可以使用不连续的ID值。

在初次划分VLAN时,交换机有一个默认的VLAN 1,所有端口都属于这个VLAN,划分VLAN,只需要两个步骤:第一步:创建VLAN(ID 号为2--1001)。

第二步:为VLAN 分配接口。

下面我们先来为交换机1配置VLAN:Switch>enSwitch#config tEnter configuration commands, one per line. End with CNTL/Z.Switch(config)#vlan 2Switch(config-vlan)#name vlan2Switch(config-vlan)#exitSwitch(config)#vlan 3Switch(config-vlan)#name vlan3Switch(config-vlan)#exitSwitch(config)#int Fa0/1Switch(config-if)#switchport access vlan 2Switch(config-if)#int Fa0/2Switch(config-if)#swichport access vlan 2Switch(config-if)#switchport access vlan 2Switch(config-if)#int Fa0/3Switch(config-if)#switchport access vlan 2Switch(config-if)#int Fa0/4Switch(config-if)#switchport access vlan 2Switch(config-if)#int Fa0/5Switch(config-if)#switchport access vlan 3Switch(config-if)#int Fa0/6Switch(config-if)#switchport access vlan 3Switch(config-if)#end%SYS-5-CONFIG_I: Configured from console by consoleSwitch#同理,对交换机2按照拓扑结构进行配置:Switch>enSwitch#config tEnter configuration commands, one per line. End with CNTL/Z.Switch(config)#vlan 2Switch(config-vlan)#name vlan2Switch(config-vlan)#exitSwitch(config)#vlan 3Switch(config-vlan)#name vlan 3 ^Switch(config-vlan)#name vlan3Switch(config-vlan)#exitSwitch(config)#int Fa0/1Switch(config-if)#switchport access vlan 2Switch(config-if)#int Fa0/2Switch(config-if)#switchport access vlan 2Switch(config-if)#int Fa0/3Switch(config-if)#switchport access vlan 2Switch(config-if)#int Fa0/4Switch(config-if)#switchport access vlan 2Switch(config-if)#int Fa0/5Switch(config-if)#switchport access vlan 2Switch(config-if)#endSwitch#步骤七:接口分配完成之后,可以在特权模式下运行”show vlan ”命令查看交换机1的VLAN 划分情况。

如下:同理,对交换机2也可以通过show vlan 查看:两台交换机的VLAN 配置完毕。

此时测试PC机的通信情况。

步骤八:首先测试VLAN 1内的机器连通情况。

我们来看PC1 和PC4的连通情况。

进入PC1的DOS窗口,执行ping 192.168.0.35。

PC1和PC4是可以通信的。

虽然他们由不同的交换机相连,但是他们都在vlan 1中。

步骤九:测试VLAN 2内的机器连通情况:先让PC2 Ping PC3:由于他们处于同一个交换机(交换机 2)的 VLAN(同处于 VLAN 2),所以他们的连接状况良好。

再次让 PC0 ping PC2或PC3,结果不通。

由此,我们得出结论:在同一个交换机上的同一个vlan 是可以通信的。

而分布于两个交换机上的VLAN 之间是不可以通信的。

那么有没有一种办法,可以让分布于不同交换机上的相同VLAN之间可以通信呢?步骤十:配置Trunk连接。

多个交换机可以级联在一起,在没有划分VLAN时,连接在个交换机上的所有计算机都可以直接通信。

划分VLAN之后,应该只有属于同一个VLAN 的计算机之间才可以通信,由于VLAN 可以跨越交换机定义,为了实现这一点,交换机之间的连接要定义为Trunk连接。

Trunk连接的特点是允许属于不同的vlan的信号通过,这样即使一个vlan跨越多个交换机,属于同一个VLAN的计算机之间也可以通信。

定义Trunk连接方法是将连接两台交换机的端口分别定义为Trunk接口。

命令是:switchport mode trunk在本试验中,两台交换机分别通过24#端口连接,即将两台交换机的24#端口定义为Trunk 接口。

定义交换机1的24#端口为Trunk口:Switch#config tEnter configuration commands, one per line. End with CNTL/Z.Switch(config)#int fa0/24Switch(config-if)#switchport mode trunkSwitch(config-if)#end%SYS-5-CONFIG_I: Configured from console by console定义交换机2的24#端口为trunk口:Switch#config tEnter configuration commands, one per line. End with CNTL/Z.Switch(config)#int fa0/24Switch(config-if)#switchport mode trunkSwitch(config-if)#end%SYS-5-CONFIG_I: Configured from console by console至此,我们已经设置好两台交换机的trunk口。