在多 FPGA 上实现基于字典的 ZIP 文档口令恢复

- 格式:pdf

- 大小:352.53 KB

- 文档页数:4

基于FPGA的加密解密模块设计与实现随着信息技术的不断发展,数据加密已经成为了保护信息安全的重要手段。

尤其是在金融、军事等领域,数据加密已成为不可或缺的技术手段。

而加密解密的关键技术就是密码算法。

在密码算法中,对称密码算法是最常用的一种算法,然而,对称密码算法的密钥管理和密钥分发一直以来都存在着许多问题,为此,研究人员提出了一种基于FPGA的加密解密模块设计方案,可以有效解决这些问题。

FPGA是一种具有可编程性的半导体器件,它具有高度的可重构性,可以通过编程来实现特定的功能,因此被广泛应用于各种领域。

而基于FPGA的加密解密模块,采用硬件实现加密解密算法,相比采用软件实现的加密解密算法,具有更高的安全性和更快的速度。

1.加密解密模块的概述加密解密模块是实现对称密码算法的关键部分,它可以将明文转化为密文,或将密文转化为明文。

在实现加密解密模块时,需要选择合适的对称算法,并通过硬件电路来实现对称算法的加密解密操作。

常用的对称密码算法有DES、3DES、AES等。

在加密解密模块的设计中,需要对输入和输出进行格式化,并为加密解密算法提供必要的控制信号。

可以使用状态机来实现控制信号的发生,并使用计数器来计算加密解密操作的步数。

同时,在硬件电路中,需要将需要加密或解密的数据存储到寄存器中,使用多路选择器来选择需要进行加密解密的数据块,并在每一次执行加密解密操作时,更新控制信号和数据块。

2.基于FPGA的加密解密模块的设计方案基于FPGA的加密解密模块由输入接口、加密解密核心、控制器和输出接口等模块构成。

其中,输入接口用于将需要加密或解密的数据输入到加密解密核心中,控制器用于控制加密解密操作的流程,输出接口用于输出加密或解密的结果。

在加密解密核心中,可以选择采用现有的对称算法IP核,例如AES IP核、DES IP核等,也可以自己实现对称算法电路。

同时,可以采用先进的乘加器单元、查找表、寄存器等硬件电路元素来优化算法电路。

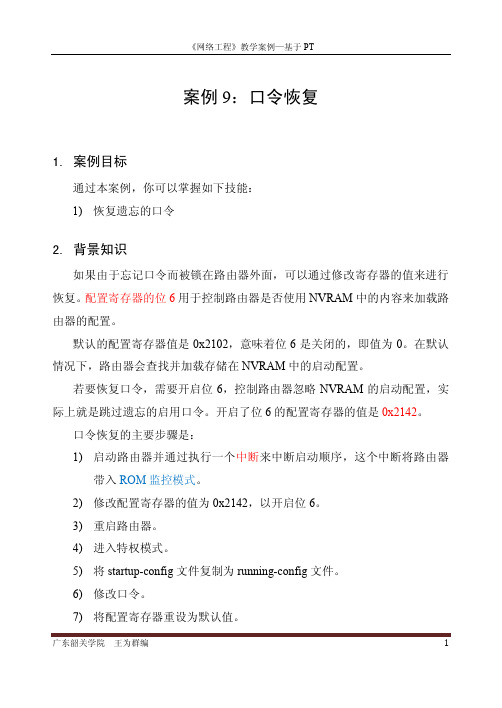

案例9:口令恢复1. 案例目标通过本案例,你可以掌握如下技能:1)恢复遗忘的口令2. 背景知识如果由于忘记口令而被锁在路由器外面,可以通过修改寄存器的值来进行恢复。

配置寄存器的位6用于控制路由器是否使用NVRAM中的内容来加载路由器的配置。

默认的配置寄存器值是0x2102,意味着位6是关闭的,即值为0。

在默认情况下,路由器会查找并加载存储在NVRAM中的启动配置。

若要恢复口令,需要开启位6,控制路由器忽略NVRAM的启动配置,实际上就是跳过遗忘的启用口令。

开启了位6的配置寄存器的值是0x2142。

口令恢复的主要步骤是:1)启动路由器并通过执行一个中断来中断启动顺序,这个中断将路由器带入ROM监控模式。

2)修改配置寄存器的值为0x2142,以开启位6。

3)重启路由器。

4)进入特权模式。

5)将startup-config文件复制为running-config文件。

6)修改口令。

7)将配置寄存器重设为默认值。

8)保存路由器的配置。

9)重启路由器。

3. 设备与拓扑设备:1台Laptop-PT,1台2811路由器。

拓扑:如下图。

注意:先给路由器设置一个启用加密口令,并保持配置。

4. 操作步骤步骤1:按以上拓扑添加和连接设备。

步骤2:中断启动顺序,进入ROM监控模式。

在Config配置页面中,先关闭路由器电源,再打开电源时,迅速切换到CLI界面,并按CTRL+Break键。

(注:路由器启动60秒内可以中断其启动,进入ROM监控模式)System Bootstrap, Version 12.1(3r)T2, RELEASE SOFTWARE (fc1)Copyright (c) 2000 by cisco Systems, Inc.cisco 2811 (MPC860) processor (revision 0x200) with 60416K/5120K bytesof memorySelf decompressing the image :###########################monitor: command "boot" aborted due to user interruptrommon 1 >步骤3:修改配置寄存器的值为0x2142rommon 1 > ?boot boot up an external processconfreg configuration register utilitydir list files in file systemhelp monitor builtin command helpreset system resetset display the monitor variablestftpdnld tftp image downloadunset unset a monitor variablerommon 2 > confreg 0x2142步骤4:重启路由器rommon 3 > resetSystem Bootstrap, Version 12.1(3r)T2, RELEASE SOFTWARE (fc1) Copyright (c) 2000 by cisco Systems, Inc.………Router>步骤5:进入特权模式Router>enRouter#步骤6:将startup-config文件复制为running-config文件Router#copy startup-config runDestination filename [running-config]?552 bytes copied in 0.416 secs (1326 bytes/sec)%SYS-5-CONFIG_I: Configured from console by consoleRouter#步骤7:修改口令Router#conf tEnter configuration commands, one per line. End with CNTL/Z.Router(config)#enab se wwq //现在新口令为wwqRouter(config)#步骤8:将配置寄存器重设为默认值Router(config)#config-register 0x2102Router(config)#步骤9:保存路由器的配置Router(config)#endRouter#%SYS-5-CONFIG_I: Configured from console by consoleRouter#copy run startDestination filename [startup-config]?Building configuration...[OK]Router#步骤10:重启路由器Router#reloadProceed with reload? [confirm]%SYS-5-RELOAD: Reload requested by console. Reload Reason: Reload Command.………Router>enPassword:wwq//注意:此时口令已经变成wwqRouter#。

一种新型的混合异构口令恢复系统LI Bin;ZHOU Qing-Lei;SI Xue-Ming【期刊名称】《计算机学报》【年(卷),期】2018(041)012【摘要】口令恢复作为电子取证、信息情报获取和犯罪记录审查的重要手段,是对互联网信息进行监控、维护网络信息安全的关键环节之一.传统的口令恢复系统主要以CPU和GPU为主,体系结构单一、破解效率低,无法满足用户的计算需求.由此,该文提出了一种新型的混合异构口令恢复系统.结合拟态计算的思想,通过CPU、GPU和拟态计算机搭建混合异构系统,建立多维可重构体系.并在拟态计算机上设计相关高速口令穷举算法、万兆网络字典传输协议和全流水可重构加密恢复算法,提高破解效率.同时,根据具体口令恢复应用的PMC(Processing-Memory-Communication)特征,动态调整系统结构,均衡向下分配口令空间,使整个系统高效地完成加密恢复任务.实验分析和结果表明,与传统CPU系统相比,该文系统在破解速度上提高18.84倍~84.94倍,在能效比上提高3.07倍~15.73倍,与传统口令穷举和字典破解模式相比,其恢复效率有所提升,且能较好地支持异构系统.【总页数】19页(P2804-2822)【作者】LI Bin;ZHOU Qing-Lei;SI Xue-Ming【作者单位】【正文语种】中文【中图分类】TP309【相关文献】1.一种用于口令同步的通用混合密码传输协议 [J], 李华峰;钱焕延2.一种基于动态口令的异构机制身份认证方案 [J], 陈如;傅明3.一种新型异构分布式混合遗传算法 [J], 熊忠阳;张磊4.一种新型动态电压恢复系统设计 [J], 戴罡5.Sos恢复系统——一种新型的酵母双杂交系统 [J], 赵兴卉;朱旭东;黄培堂因版权原因,仅展示原文概要,查看原文内容请购买。

zip密钥生成流程-回复\textbf{Zip密钥生成流程}随着互联网技术的发展,保护敏感信息和数据的安全性变得尤为重要。

加密数据是最常用的保护措施之一,其中Zip文件加密是一种常见的加密方法。

本文将详细介绍Zip密钥生成的流程,以及如何使用这些密钥对Zip 文件进行加密。

\section{1. 密钥的概念和用途}在介绍Zip密钥生成的流程之前,让我们先来了解一下密钥的概念和用途。

密钥是加密算法中非常关键的一个部分,它可以将明文转换为密文或者将密文恢复为明文。

密钥的选择和管理对数据的安全性至关重要。

密钥可用于加密和解密,加密是将明文转换为密文,而解密则是将密文转换为明文。

在Zip加密中,密钥用于将文件压缩为密文并在解密时恢复为明文。

现在让我们来详细介绍Zip密钥生成的流程。

\section{2. Zip密钥生成流程}Zip密钥的生成流程包括以下几个步骤:\subsection{2.1 密钥长度的选择}在生成Zip密钥之前,我们首先需要选择密钥的长度。

密钥的长度通常以位(bit)为单位,常见的密钥长度有128位、256位等。

较长的密钥长度可以提供更高的安全性,但也会增加计算成本和密钥传输的复杂性。

因此,在选择密钥长度时,需根据需求平衡安全性和效率的考虑。

\subsection{2.2 生成随机密钥}在确定了密钥的长度后,我们需要生成一个随机的密钥。

这是保证密钥安全性的重要一步。

在生成随机密钥时,可以使用伪随机数生成器(PRNG)生成具有足够随机性的数字序列。

使用真正的随机数生成器能够有效地避免密钥的预测和推断。

\subsection{2.3 密钥的存储和管理}生成了随机密钥后,我们需要对其进行存储和管理。

密钥的存储和管理应当采取相应的安全措施,以确保只有授权的人员能够访问密钥。

常见的密钥存储方式包括将密钥存储在加密芯片、安全存储器或者安全密钥管理系统中。

\subsection{2.4 密钥的用途}生成了Zip密钥后,我们可以将其应用到Zip文件加密中。

![[文档]基于fpga的ide硬盘实时加解密和还原的研究与实现](https://img.taocdn.com/s1/m/31c1abe043323968001c920d.png)

CN43-1258/TP ISSN1007-130X计算机工程与科学Computer Engineering&Science第42卷第10期2020年10月Vol.42,No.10,Oct.2020文章编号:1007-130X(2020)10-1859-10基于多核FPGA的HMAC-SHA1口令恢复冯峰,周清雷,李斌(郑州大学信息工程学院,河南郑州450001)摘要:HMAC-SHA1是广泛使用的用户密码认证机制,针对HMAC-SHA1进行高效的口令恢复具有重要意义。

在口令恢复方面,FPGA较传统的CPU和GPU平台更具有优势,因此,基于多核FPGA 对HMAC-SHA1进行口令恢复。

对HMAC-SHA1口令处理算法进行深入分析,通过流水线、缩短关键路径的方式以及引入保留进位加法器CSA对核心运算SHA1进行实现与优化,基于全流水线和状态机模式实现HMAC-SHA1口令处理算子,最终设计并实现了口令恢复架构。

实验结果表明,所实现的SHA1吞吐量达245.76Gb P s,单板卡四核FPGA硬件平台上的口令恢复速度达到了CPU平台上的72倍,GPU平台上的2.6倍。

关键词:口令恢复;FPGA;HMAC;高性能计算;信息安全中图分类号:TP309.7文献标志码:Adoi:10.3969/j.issn.1007130X.2020.10.019HMAC-SHA1password recoverybased on multi-core FPGAFENG Feng,ZHOU Qinglei,LI Bin(School of Information Engineering,Zhengzhou University,Zhengzhou450001,China) Abstract:HMAC-SHA1is a widely used user password authentication mechanism,and efficient password recovery for HMAC-SHA1is of great significance.In terms of password recovery,FPGAs havemoLeadvantagesthantLaditionalCPUandGPUplatfoLms.TheLefoLe,thispapeLusesamulti-coLe FPGA to peLfoLm passwoLdLecoveLy foLHMAC-SHA1.The HMAC-SHA1passwoLdpLocessingalgo-Lithmisanalyzed,andthecoLeopeLationSHA1isimplementedandoptimizedbypipeline,shoLtening the critical path,and introducing the Carry-Save Adder(CSA).HMAC-SHA1password processing operatorisimplementedbasedonfu l pipelineandstatemachinemodes0Fina l y,thepasswordrecovery architecture is designed and implemented.The experimental results show that the throughput of SHA1 implemenOedinOhispaperis245.76Gbps.The password recovery speed onOhe hardware plaOform of single board quadruple-core FPGA is72t i mes faster t h an t h a t of CPU and2.6t i mes fas t e r t h an t h a t of GPU.Key words:password recovery;FPGA;HMAC;high performance computing;informa t i o n security1引言消息认证码MAC(Message Authentication Code)是一种使用密钥对通信消息进行认证的机制,在开放的、通用的网络上常利用该机制来保证通信消息的机密性、完整性和有效性(基于H^sh 算法(如MD5、SHA系列、SM3等)的消息认证码是目前广泛使用的消息认证码,即HMAC(keyed-Hash Message Authentication Code),它是美国国*收稿日期2020-03-26;修回日期:2020-07-15基金项目:国家重点研发计划(2016YFB0800100)通信地址450001河南省郑州市郑州大学信息工程学院Address:School of Information Engineering,Zhengzhou University,Zhengzhou450001,Henan,P.R.ChinaI860Computer Engineering&Science计算机工程与科学2020,42(10)家标准与技术研究院NIST(National Institute of Standards and Technology)指定的标准[1'2],且被要求在IPsec协议族和其他如SSL的Internet协议中实现。

lzma decoding result 10 -回复如何进行LZMA解码。

LZMA是一种数据压缩算法,通过将数据进行压缩,可以减小数据占用的存储空间。

解码就是将经过LZMA压缩的数据恢复成原来的数据。

在本篇文章中,我们将详细讨论如何进行LZMA解码。

第一步:了解LZMA算法LZMA算法是一种基于字典的压缩算法,它使用了两个重要的概念:滑动窗口和字典。

滑动窗口是一个固定大小的缓冲区,用于存储看似重复的数据。

字典是滑动窗口中的前缀,用于在滑动窗口中查找重复的数据。

了解LZMA算法的工作原理对于进行解码至关重要。

第二步:获取LZMA编码的数据在进行解码之前,我们需要先获取LZMA编码的数据。

这可以通过从文件、网络或者其他来源读取数据来完成。

确保你已经获得了正确的LZMA编码的数据,这一步是非常关键的。

第三步:设置解码器要进行LZMA解码,我们需要使用一个LZMA解码器。

许多编程语言都提供了LZMA解码器的库,你可以通过导入相应的库来获得解码器对象。

或者,你也可以自己编写一个解码器。

第四步:解码数据使用LZMA解码器对象,我们可以开始对LZMA编码数据进行解码。

解码器会读取所提供的LZMA编码数据,并将其恢复为原始数据。

解码的过程会使用滑动窗口和字典进行匹配,查找重复的数据以实现压缩数据的解码。

第五步:保存解码数据一旦解码完成,我们可以将解码后的数据保存到文件、内存或者其他适当的地方。

现在,你已成功地解码了LZMA编码的数据,这些数据可以被进一步处理或使用。

需要注意的是,LZMA解码的效果取决于原数据的特性和编码参数的选择。

更高的压缩率可能会导致较长的解码时间,而较低的压缩率则会得到更快的解码速度。

因此,在进行LZMA解码时,需要在压缩率和解码速度之间进行权衡。

此外,还有一些额外的选项可以调整LZMA解码的性能,例如设置字典大小、滑动窗口大小等。

这些选项可能会对解码效果产生影响,你可以根据需要进行调整和实验。

基于GPU的RAR口令字恢复系统研究

沈晓华;周永华;杨凡;刘忆宁

【期刊名称】《信息网络安全》

【年(卷),期】2011(000)011

【摘要】文章阐述了基于GPU高性能计算机上的CUDA平台,开发了针对RAR 的口令字分析恢复系统,实现了对部分软件系统口令字的快速分析,从而起到固定犯罪证据的目的.

【总页数】3页(P59-61)

【作者】沈晓华;周永华;杨凡;刘忆宁

【作者单位】桂林电子科技大学,广西桂林541004;桂林电子科技大学,广西桂林541004;桂林电子科技大学,广西桂林541004;桂林电子科技大学,广西桂林541004

【正文语种】中文

【中图分类】TP393.08

【相关文献】

1.基于击键韵律的口令鉴别增强系统研究 [J], 孙逢林

2.基于GPUs可视化技术的心脏辅助诊断系统研究 [J], 陈宇珂;吴效明;杨荣骞;欧陕兴;郑理华

3.基于TEA算法的企业网动态口令安全系统研究 [J], 陈红霞;李陶深

4.基于挑战/应答机制的短信动态口令身份认证系统研究 [J], 瞿霞

5.GPU并行技术在口令恢复中的应用 [J], 汤伟宾

因版权原因,仅展示原文概要,查看原文内容请购买。

ZIP口令破解高手

WEIVe

【期刊名称】《广东电脑与电讯》

【年(卷),期】2000(000)005

【摘要】不知您有没有这样的经历:当您需要一份重要的文件时,却发现它被以ZIP 格式压缩存放了。

并且还加了口令。

更要命的是“OH,MY GOD!我把口令给忘了……”$##@&*$#@#$$# 怎么办?再找一份(越是这种文件可是越不容易找到啊)?NO!现在你只需要使用UltraZipPasswordCracker1.1(翻译过来是“极端ZIP口令解密高手”,以下简称“UZPC”)这个小软件就可以“手到病除”了。

【总页数】1页(P77)

【作者】WEIVe

【作者单位】无

【正文语种】中文

【中图分类】TP317

【相关文献】

1.在多 FPGA 上实现基于字典的 ZIP 文档口令恢复 [J], 李龙谱;斯雪明;张志鸿;张少岗

2.终极zip口令恢复程序—Ultra Zip Password Cracker [J], 李洪彦

3.基于FPGA的7-Zip加密文档高能效口令恢复方法 [J], 陈晓杰; 周清雷; 李斌

4.动态字典破解用户口令与安全口令选择 [J], 张学旺; 孟磊; 周印

5.口令破解与防范技术研究 [J], 尚旭哲;王润田;孙颖;付瑜菲

因版权原因,仅展示原文概要,查看原文内容请购买。