交换机端口安全配置

- 格式:ppt

- 大小:314.50 KB

- 文档页数:11

浅谈交换机安全配置随着网络安全问题的日益凸显,交换机作为网络设备中的重要组成部分,其安全配置显得尤为重要。

交换机是用来连接网络中各种终端设备的设备,它负责数据的传输和路由,因此交换机的安全性关乎整个网络的安全。

本文将浅谈交换机安全配置,希望对读者有所帮助。

一、交换机安全威胁首先我们需要了解交换机面临的安全威胁。

交换机可能会受到来自外部的攻击,比如黑客通过网络攻击来入侵交换机,获取网络数据或者干扰正常的网络通讯。

内部的员工也可能利用技术手段对交换机进行非法操作,比如窃取公司的敏感数据等。

交换机的安全配置必不可少。

二、交换机安全配置策略1.访问控制访问控制是保障交换机安全的重要手段之一。

通过访问控制列表(ACL)可以对交换机的流量进行控制和过滤,防止未经授权的用户对网络数据进行访问和操作。

管理员可以根据需要设置ACL,比如限制某些IP地址的访问,屏蔽特定的端口等,以达到控制流量的目的。

还可以通过VLAN和端口安全控制来对交换机的端口进行访问控制,保障网络的安全性。

2.端口安全交换机端口是连接终端设备的关键接口,因此需要对端口进行安全配置。

管理员可以通过设置端口安全策略来限制端口的访问权限,比如限制每个端口允许连接的MAC地址数量,当超出限制时自动关闭端口,防止未经授权的设备连接到网络上。

还可以配置端口安全的认证机制,比如802.1x认证,只有通过认证的设备才能接入网络,提高网络的安全性。

3.密钥管理交换机通过密钥来进行认证和加密,因此密钥管理是交换机安全配置中的关键步骤。

管理员需要对交换机的密钥进行合理的管理和保护,确保其不被泄露或被非法使用。

密钥的定期更新也是一项重要的措施,可以有效防止攻击者利用已知的密钥进行网络攻击。

4.端口镜像端口镜像是一种用于监测和审核交换机流量的技术手段,通过将特定端口的流量镜像到监控端口上,管理员可以实时监测和分析网络的流量情况,及时发现异常流量或攻击行为。

这对于保障网络的安全性和预防潜在的安全威胁非常重要。

浅谈交换机安全配置交换机是网络中的重要设备,它可以连接不同的网络设备,实现数据的交换和转发。

在网络中,交换机的安全配置是至关重要的,它可以帮助保护网络免受恶意攻击和非法访问。

本文将从几个方面浅谈交换机的安全配置,帮助读者了解如何有效地保护网络安全。

一、交换机的基本安全配置1. 设置管理口的访问限制交换机的管理口是进行配置和管理的入口,保护好管理口可以有效地防止未经授权的访问。

在交换机上可以设置访问控制列表(ACL)或者端口安全等功能,限制只有特定的设备或者特定的IP地址可以访问管理口。

2. 修改默认密码交换机出厂时通常都有默认的用户名和密码,这些默认密码很容易被攻击者破解。

第一步就是修改默认密码,使用强密码对交换机进行保护。

3. 配置SSH和TELNET在管理交换机时,最好使用加密的协议,如SSH(Secure Shell)和TELNET(Telnet Protocol)是明文传输密码,容易被截获,不安全。

通过配置SSH,可以确保管理交换机时的安全性。

4. 使用安全协议在交换机的配置中,可以启用相关的安全协议,如HTTPS、SNMPv3等,来保护数据的安全传输。

5. 关闭不必要的服务交换机可能内置了一些不必要的服务,这些服务可能存在安全隐患,容易被攻击者利用。

关闭这些不必要的服务可以降低被攻击的风险。

二、VLAN安全配置VLAN(Virtual Local Area Network)是虚拟局域网络,它可以划分网络,增加网络的安全性。

在交换机上配置VLAN时,需要注意以下几点:1. 使用VLAN划分网络将网络划分成不同的VLAN,可以减少网络的广播域,增加网络的安全性。

不同的部门或者用户可以被划分到不同的VLAN中,相互隔离,提高网络的安全性。

2. 禁止VLAN跨越交换机交换机上的VLAN可以设置成本地VLAN和远程VLAN,禁止VLAN跨越不同的交换机可以减少网络攻击的风险。

3. 使用VLAN访问控制可以在交换机上配置VLAN的访问控制列表,限制不同VLAN之间的通信,增加网络的安全性。

交换机的端⼝安全交换机最常⽤的对端⼝安全的理解就是可根据MAC地址来做对⽹络流量的控制和管理,⽐如MAC地址与具体的端⼝绑定,限制具体端⼝通过的MAC地址的数量,或者在具体的端⼝不允许某些MAC地址的帧流量通过。

稍微引申下端⼝安全,就是可以根据802.1X来控制⽹络的访问流量。

⼀、MAC地址与端⼝绑定和根据MAC地址允许流量的配置1.MAC地址与端⼝绑定当发现主机的MAC地址与交换机上指定的MAC地址不同时,交换机相应的端⼝将down 掉。

当给端⼝指定MAC地址时,端⼝模式必须为access或者Trunk状态。

1.3550-1#conf t2.3550-1(config)#int f0/13.3550-1(config-if)#switchport mode access /指定端⼝模式。

4.3550-1(config-if)#switchport port-security mac-address 00-90-F5-10-79-C1 /配置MAC地址。

5.3550-1(config-if)#switchport port-security maximum 1 /限制此端⼝允许通过的MAC地址数为1。

6.3550-1(config-if)#switchport port-security violation shutdown /当发现与上述配置不符时,端⼝down掉。

2.通过MAC地址来限制端⼝流量此配置允许⼀TRUNK⼝最多通过100个MAC地址,超过100时,但来⾃新的主机的数据帧将丢失。

1.3550-1#conf t2.3550-1(config)#int f0/13.3550-1(config-if)#switchport trunk encapsulation dot1q4.3550-1(config-if)#switchport mode trunk /配置端⼝模式为TRUNK。

5.3550-1(config-if)#switchport port-security maximum 100 /允许此端⼝通过的最⼤MAC地址数⽬为100。

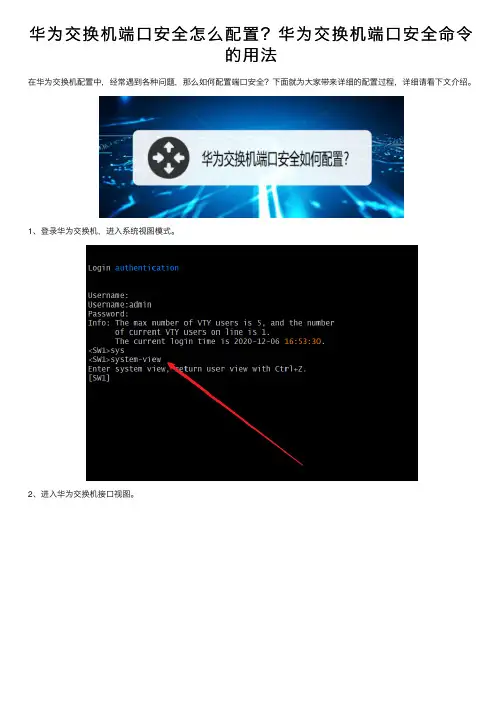

华为交换机端⼝安全怎么配置?华为交换机端⼝安全命令

的⽤法

在华为交换机配置中,经常遇到各种问题,那么如何配置端⼝安全?下⾯就为⼤家带来详细的配置过程,详细请看下⽂介绍。

1、登录华为交换机,进⼊系统视图模式。

2、进⼊华为交换机接⼝视图。

3、在接⼝视图下开启端⼝安全功能。

命令:port-security enable

4、开启端⼝安全之后,使能接⼝Sticky MAC功能。

5、配置端⼝功能的保护动作。

命令:port-security protect-action protect

6、在接⼝下配置MAC地址学习限制数,设置⼀个表⽰只允许⼀台主机接⼊。

命令:port-security max-mac-num 1

以上就是华为交换机端⼝安全命令的⽤法,希望⼤家喜欢,请继续关注。

思科交换机端口安全(Port-Security)Cisco Catalyst交换机端口安全(Port-Security)1、 Cisco29系列交换机可以做基于2层的端口安全,即mac地址与端口进行绑定。

2、 Cisco3550以上交换机均可做基于2层和3层的端口安全,即mac地址与端口绑定以及mac地址与ip地址绑定。

3、以cisco3550交换机为例做mac地址与端口绑定的可以实现两种应用:a、设定一端口只接受第一次连接该端口的计算机mac地址,当该端口第一次获得某计算机mac地址后,其他计算机接入到此端口所发送的数据包则认为非法,做丢弃处理。

b、设定一端口只接受某一特定计算机mac地址,其他计算机均无法接入到此端口。

4、破解方法:网上前辈所讲的破解方法有很多,主要是通过更改新接入计算机网卡的mac地址来实现,但本人认为,此方法实际应用中基本没有什么作用,原因很简单,如果不是网管,其他一般人员平时根本不可能去注意合法计算机的mac地址,一般情况也无法进入合法计算机去获得mac地址,除非其本身就是该局域网的用户。

5、实现方法:针对第3条的两种应用,分别不同的实现方法a、接受第一次接入该端口计算机的mac地址:Switch#config terminalSwitch(config)#inte**ce inte**ce-id 进入需要配置的端口Switch(config-if)#switchport mode access 设置为交换模式Switch(config-if)#switchport port-security 打开端口安全模式Switch(config-if)#switchport port-security violation {protect | restrict | shutdown }//针对非法接入计算机,端口处理模式{丢弃数据包,不发警告 | 丢弃数据包,在console发警告 | 关闭端口为err-disable状态,除非管理员手工激活,否则该端口失效。

配置交换机端⼝安全-静态MAC地址绑定要求:1. 配置SW1上的e0/0这个接⼝,只允许MAC地址为11.1111的设备连接预配置:SW1:enconf thostname SW1int e0/0sw mo acsw ac vlan 1switchport port-securityswitchport port-security maximum 1switchport port-security mac-address 11.1111Exit配置结束后,在SW1上使⽤show port-security查看接⼝的安全配置sw1#show port-securitySecure Port MaxSecureAddr CurrentAddr SecurityViolation Security Action(Count) (Count) (Count)---------------------------------------------------------------------------Et0/0 1 1 55 Shutdown---------------------------------------------------------------------------Total Addresses in System (excluding one mac per port) : 0Max Addresses limit in System (excluding one mac per port) : 4096sw1#使⽤show port-security int e0/0查看接⼝安全信息配置SW1#show port-security int e0/0Port Security : EnabledPort Status : Secure-upViolation Mode : ShutdownAging Time : 0 minsAging Type : AbsoluteSecureStatic Address Aging : DisabledMaximum MAC Addresses : 1Total MAC Addresses : 1Configured MAC Addresses : 1Sticky MAC Addresses : 0Last Source Address:Vlan : 0000.0000.0000:0Security Violation Count : 0使⽤show port-security address能看到什么?sw1#show port-security addressSecure Mac Address Table-----------------------------------------------------------------------------Vlan Mac Address Type Ports Remaining Age (mins)---- ----------- ---- ----- -------------1 11.1111 SecureConfigured Et0/0 ------------------------------------------------------------------------------Total Addresses in System (excluding one mac per port) : 0Max Addresses limit in System (excluding one mac per port) : 4096在SW1上打开debug port-security现在配置R1的e0/0接⼝,R2的e0/0接⼝:R1:enconf thostname R1int e0/0ip add 192.168.0.1 255.255.255.0no shExitR2:enconf thostname R2int e0/0ip add 192.168.0.2 255.255.255.0no shExit现在SW1上debug会显⽰什么信息?sw1#debug port-securityAll Port Security debugging is onsw1#*Jan 23 09:43:56.004: PSECURE: unix_psecure_input: swidb = Ethernet0/0 mac_addr = 00.0200 vlanid = 1*J a n 23 09:43:56.004: PSECURE: Violation/duplicate detected u p o n receiving 00.0200 o n v l a n 1: port_num_addrs 1 port_max_addrs 1 vlan_addr_ct 1: vlan_addr_max 1 total_addrs 0: max_total_addrs 4096*Jan 23 09:43:56.004: PSECURE: psecure_add_addr_check: Security violation occurred, bring down the interface*Jan 23 09:43:56.004: %PM-4-ERR_DISABLE: psecure-violation error detected on Et0/0, putting Et0/0 in err-disable state*Jan 23 09:43:56.004: PSECURE: psecure_vp_fwdchange invoked*Jan 23 09:43:56.004: PSECURE: psecure_vp_linkdown port Et0/0, vlan 1, oper mode access, sb mode access*Jan 23 09:43:56.004: PSECURE: Clearing HA table for 1*Jan 23 09:43:56.004: PSECURE: psecure_clear_ha_table: called*Jan 23 09:43:56.004: PSECURE: psecure_clear_ha_table: delete 11.1111 vlan 1*Jan 23 09:43:56.004: PSECURE:psecure_platform_del_mac_addrs: unimplemented function!*Jan 23 09:43:56.004: PSECURE: psecure_linkchange: Et0/0 hwidb=0xACD8C2E0*Jan 23 09:43:56.004: PSECURE: Link is going down*Jan 23 09:43:56.004: PSECURE: psecure_linkdown_init: Et0/0 hwidb = 0xACD8C2E0*Jan 23 09:43:56.004: PSECURE: psecure_deactivate_port_security: Deactivating port-security feature*Jan 23 09:43:56.004: PSECURE: port_deactivate: port status is 0*Jan 23 09:43:56.004: PSECURE: psecure_clear_ha_table: called*J a n 2 3 09:43:56.004: %PORT_SECURITY-2-PSECURE_VIOLATION: Se cu r ity violation occurred, c a u s e d b y M A C address 00.0200 on port Ethernet0/0.sw1#*Jan 23 09:43:56.004: PSECURE: Security violation, TrapCount:1*Jan 23 09:43:57.009: %LINEPROTO-5-UPDOWN: Line protocol on Interface Ethernet0/0, changed state to downsw1#*Jan 23 09:43:58.004: %LINK-3-UPDOWN: Interface Ethernet0/0, changed state to downsw1#现在SW1上使⽤show int e0/0,这个接⼝是什么状态?sw1#show int e0/0Ethernet0/0 is down, line protocol is down (err-disabled)Hardware is AmdP2, address is 00.0100 (bia 00.0100)MTU 1500 bytes, BW 10000 Kbit/sec, DLY 1000 usec,reliability 255/255, txload 1/255, rxload 1/255Encapsulation ARPA, loopback not setKeepalive set (10 sec)Auto-duplex, Auto-speed, media type is unknowninput flow-control is off, output flow-control is unsupportedARP type: ARPA, ARP Timeout 04:00:00Last input 00:00:03, output 00:03:47, output hang neverLast clearing of "show interface" counters neverInput queue: 0/2000/0/0 (size/max/drops/flushes); Total output drops: 0Queueing strategy: fifoOutput queue: 0/0 (size/max)5 minute input rate 0 bits/sec, 0 packets/sec5 minute output rate 0 bits/sec, 0 packets/sec60 packets input, 10766 bytes, 0 no bufferReceived 36 broadcasts (0 multicasts)0 runts, 0 giants, 0 throttles0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored0 input packets with dribble condition detected259 packets output, 19906 bytes, 0 underruns0 output errors, 0 collisions, 0 interface resets0 unknown protocol drops0 babbles, 0 late collision, 0 deferred0 lost carrier, 0 no carrier0 output buffer failures, 0 output buffers swapped outsw1#现在R1把MAC地址修改成11.1111能接⼊到交换机上吗?(把SW1的e0/0恢复)Conf tint e0/0mac-address 11.1111现在R1能Ping通R2吗?sw1(config)#int e0/0sw1(config-if)#shsw1(config-if)#no shsw1(config-if)#sw1#show ip int bInterface IP-Address OK? Method Status ProtocolEthernet0/0 unassigned YES unset up upEthernet0/1 unassigned YES unset up upEthernet0/2 unassigned YES unset up upEthernet0/3 unassigned YES unset up upEthernet1/0 unassigned YES unset up up Ethernet1/1 unassigned YES unset up up Ethernet1/2 unassigned YES unset up up Ethernet1/3 unassigned YES unset up up Serial2/0 unassigned YES unset administratively down down Serial2/1 unassigned YES unset administratively down down Serial2/2 unassigned YES unset administratively down down Serial2/3 unassigned YES unset administratively down down Serial3/0 unassigned YES unset administratively down down Serial3/1 unassigned YES unset administratively down down Serial3/2 unassigned YES unset administratively down down Serial3/3 unassigned YES unset administratively down down sw1#^ZR1#ping 192.168.0.2Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.0.2, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 msR1#。

2.10 交换机端口平安配置1预备学问:网络平安涉及到方方面面,从交换机来说,首选须要保证交换机端口的平安。

在不少公司或网络中,员工可以随意的运用集线器等工具将一个上网端口增至多个,或者说运用自己的笔记本电脑连接到网络中,类似的状况都会给企业的网络平安带来不利的影响。

交换机的端口平安特性可以让我们配置交换机端口,使得当网络上具有非法MAC地址的设备接入时,交换机会自动关闭或者拒绝非法设备接入,也可以限制某个端口上最大的MAC地址连接数。

配置端口平安时一般在接入层交换机上配置,使非法接入的设备挡在网络最低层,不会影响网络带宽。

交换机的端口平安能从限制接入端口的最大连接数和接入MAC地址来达到平安配置。

一、实训目的1、了解交换机端口平安的作用。

2、能读懂交换机MAC地址表。

3、驾驭配置交换机端口平安的方法。

二、应用环境某企业一些办公室里出现了一些员工没经过网络中心允许私自带个人手提电脑连上公司局域网的状况,一些个人电脑中毒后在局域网内发送病毒,影响了公司的正常上网。

交换机端口平安特性可以让我们配置交换机端口,使得当具有非法MAC地址的设备接入时交换机会自动关闭接口或者拒绝非法设备接入,也可以限制某个端口上最大的MAC地址数。

三、实训要求1.设备要求:1)两台2950-24二层交换机、四台PC机。

2)一条交叉双绞线、四条直通双绞线。

2.实训拓扑图3.配置要求:PC2192.168.1.2/24PC3192.168.1.3/24PC4192.168.1.4/242)交换机配置要求:在交换机S1上的F0/24上启用端口平安、限制最大连接MAC地址数为2并设置发生违例后丢弃新加入计算机发送的数据包并发送警告信息。

4.实训效果:PC1、PC2、PC3之间能互联互通,P1、PC2机PING PC4不通,PC3与PC4互通。

四、实训步骤1、添加设备并连接部分网络。

2、进入F0/24启用端口平安配置。

3、设置端口最大连接MAC数限制。

H3C端口绑定与端口安全端口安全:1.启用端口安全功能[H3C]port-security enable2.配置端口允许接入的最大MAC地址数[H3C-Ethernet1/0/3]port-security max-mac-count count-value缺省情况下,最大数不受限制为03.配置端口安全模式[H3C-Ethernet1/0/3]port-security port-mode { autolearn |noRestriction… }4.手动添加Secure MAC地址表项[H3C-Ethernet1/0/3] mac-address security mac-address vlan vlan-id5.配置Intrusion Protection(Intrusion Protection被触发后,设置交换机采取的动作)[H3C-Ethernet1/0/3]port-security intrusion-mode { blockmac | disableport | disableport -temporarily }验证命令:display port-security [ interface interface-list ] 显示端口安全配置的相关信息display mac-address security [ interface interface-type interface-number ] [ vlan vlan-id ]显示Secure MAC地址的配置信息端口+IP+MAC绑定方法一:[H3C]am user-bind mac-addr B888-E37B-CE2C ip-addr 192.168.1.106 interface Ethernet 1/0/3方法二:[H3C-Ethernet1/0/3] am user-bind mac-addr B888-E37B-CE2C ip-addr 192.168.1.106验证命令:[H3C]display am user-bind 显示端口绑定的配置信息端口+IP绑定[H3C-Ethernet1/0/3] am user-bind ip-addr 192.168.1.106注:交换机只要接收一个3层表项,交换机使用动态ARP产生一条arp条目。