OpenSSH远程登录管理 作为Linux系统管理员,没有人不知道OpenSSH。SSH采用了密文的形式在网络中传输数据,实现了更高的安全级别,是Telnet服务的安全替代品,sshd是OpenSSH的服务端守护进程,而与之对应的Windows下客户端软件有很多,常用的有SecureCRT、putty等。通过SecureCRT远程连接Linux系统,不受网络速度和带宽的影响,无论是ADSL拨号上网还是56K的"猫"拨号上网,都能轻松连接,操作维护方便。这里详细介绍OpenSSH服务端程序的配置。OpenSSH在Red Hat Linux企业级版本中是默认安装的,一般的安装目录为/etc/ssh,对应的服务器配置文件为/etc/ssh/sshd_config。我们重点讲述这个配置文件中每个选项的含义。 2. 1. [root@localhost ~]# vi /etc/ssh/sshd_config 2. Port 22 3. ("Port"用来设置sshd监听的端口,这里采用的是默认的端口号22) 4. #Protocol 2,1 5. (设置使用的ssh协议为ssh1或ssh2,如果仅仅使用ssh2, 设置为Protocol 2即可) 6. #ListenAddress 0.0.0.0 7. ("ListenAddress"用来设置sshd服务器绑定的IP地址) 8. # HostKey for protocol version 1 9. #HostKey /etc/ssh/ssh_host_key 10. # HostKeys for protocol version 2 11. #HostKey /etc/ssh/ssh_host_rsa_key 12. #HostKey /etc/ssh/ssh_host_dsa_key 13. ("HostKey"用来设置服务器密匙文件的路径) 14. #KeyRegenerationInterval 1h 15. ("KeyRegenerationInterval"用来设置在多少秒之后 系统自动重新生成服务器的密匙(如果使用密匙)。重新生成 密匙是为了防止利用盗用的密匙解密被截获的信息) 16. #ServerKeyBits 768 17. ("ServerKeyBits"用来定义服务器密匙的长度) 18. SyslogFacility AUTHPRIV 19. ("SyslogFacility"用来设定在记录来自sshd的消息的时候, 是否给出"facility code") 20. #LogLevel INFO 21. ("LogLevel"用来记录sshd日志消息的级别) 22. #LoginGraceTime 2m 23. ("LoginGraceTime"用来设置如果用户登录失败,在切断 连接前服务器需要等待的时间,以秒为单位) 24. PermitRootLogin no

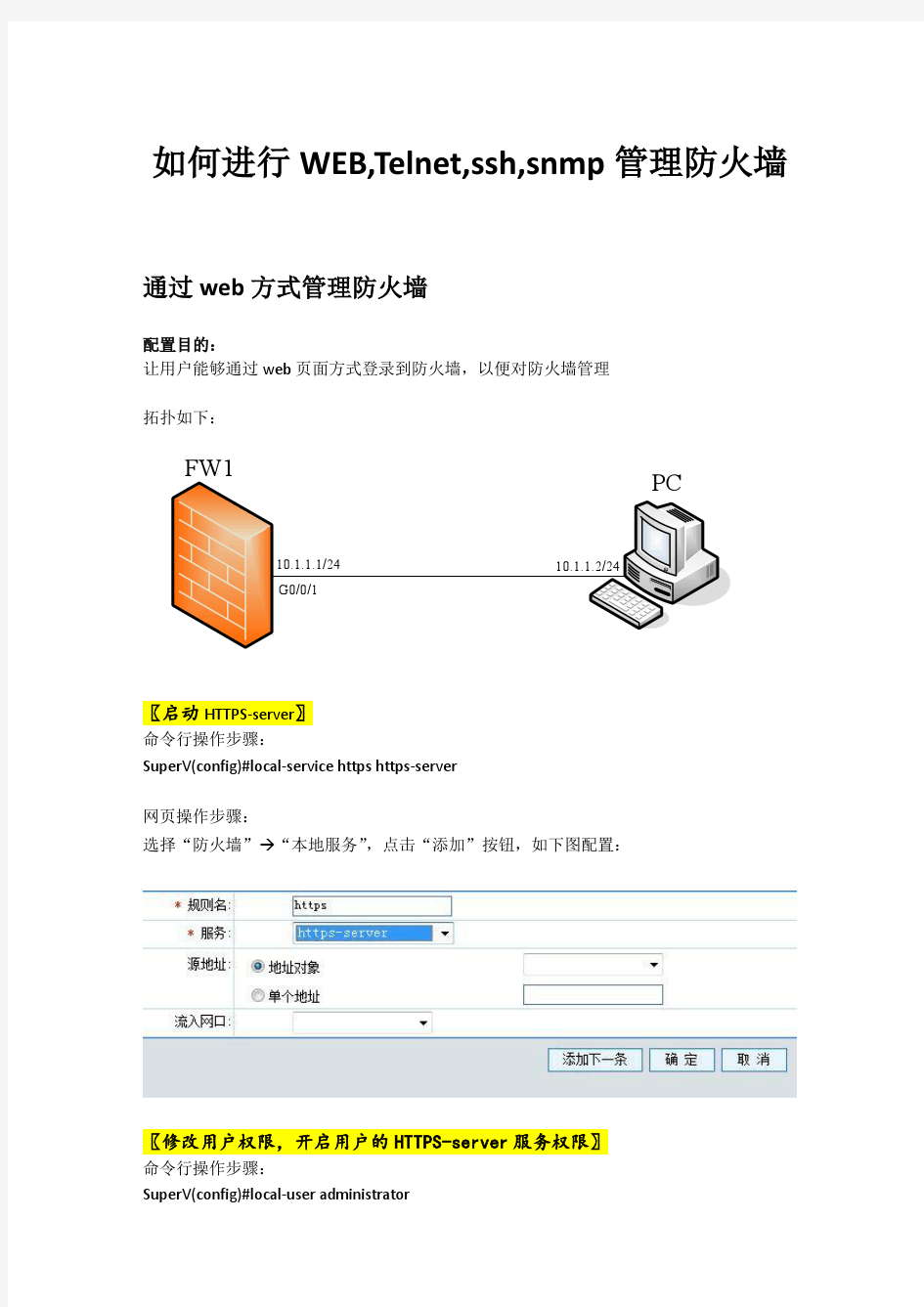

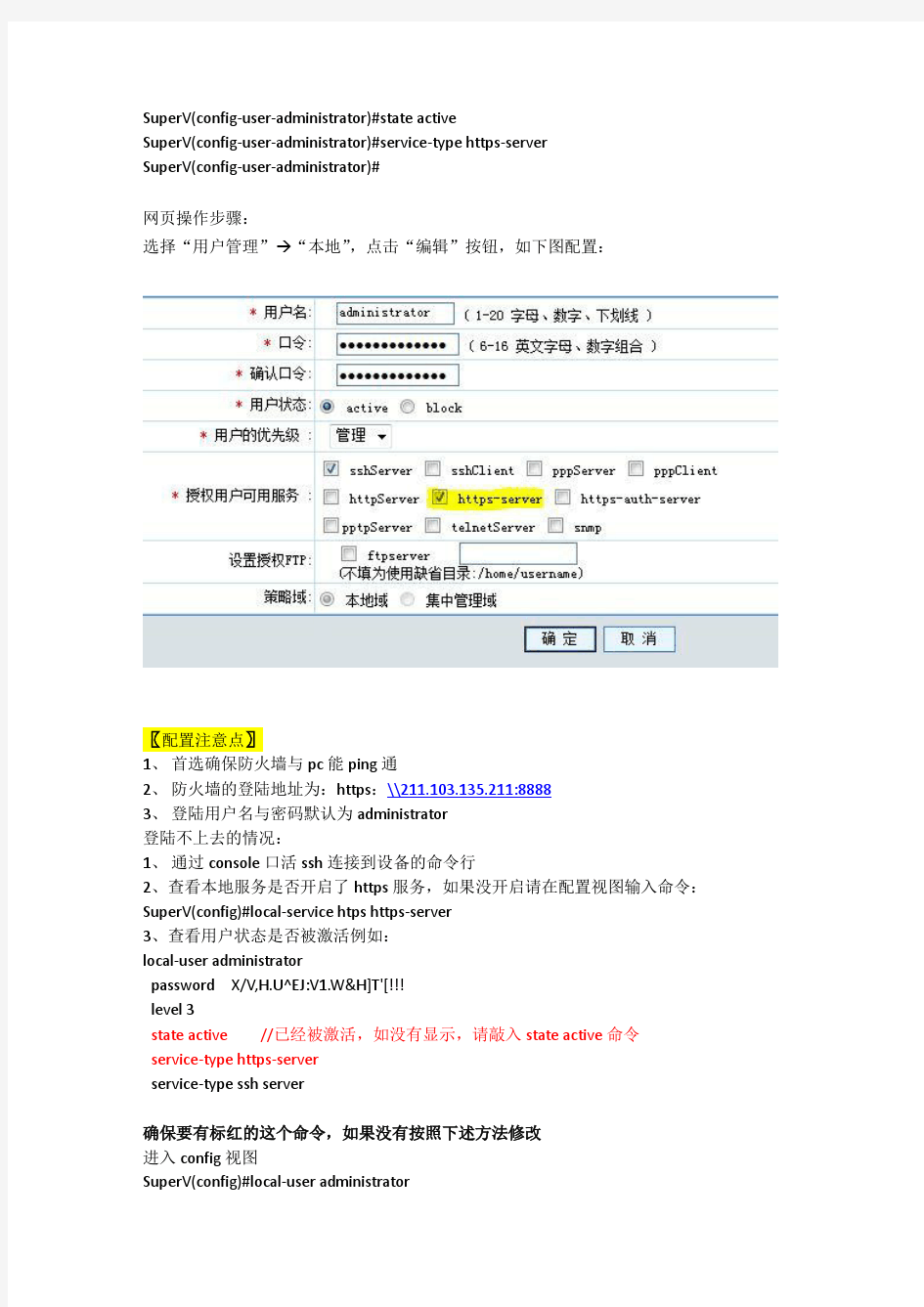

学会使用Ping 、Traceroute 、Telnet 、SSH (测试和网络连接的小工具测试和网络连接的小工具)) 功能描述: 使用Ping 命令是用于检测网络设备可达性,它使用ICMP 有echo 信息来决定 远程设备是否可用,与远程主机通信来回的延迟delay,或是数据包的丢失情况. 使用Traceroute 跟踪从源到目的地所经过的路径跟踪从源到目的地所经过的路径。。 使得telnet , ssh (Secure Shell)远程控制设备. 1. 使用PING 命令 注:本实验使用R1,R2,R3,SW1四台设备测试四台设备测试,,配置好R1,R2,R3,SW1的IP 地址地址,,检查接口状检查接口状态为态为up 后再测试后再测试。。 在R1上测试到R2,R3的连通性 R1#ping 12.1.1.2 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 12.1.1.2, timeout is 2 seconds: !!!!! //5个!表明网络是通的 Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/8 ms R1#ping 13.1.1.3

Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 13.1.1.3, timeout is 2 seconds: !!!!! //5个!表明网络是通的 Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/8 ms R1# 在SW1上检查到R1的连通性的连通性:: SW1#ping 11.1.1.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 11.1.1.1, timeout is 2 seconds: !!!!! //5个!表明网络是通的 Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/8 ms SW1# 通常通常在路由器或是交换机里使用在路由器或是交换机里使用ping 命令命令时常碰到的问题时常碰到的问题时常碰到的问题。。 a. 叹号(!):表示成功收到响应信息. b. 句号(.):表示在等待应答超时. c. U :表示目标主机不可达. d. Q :表示目标主机繁忙. e. M :代表不能分片(fragment). f. ?:表示未知数据包类型. g. & :表示数据包已没有生存期(lifetime) 2.使用traceroute 命令,检查从源检查从源到目的地经过的路由器的个数到目的地经过的路由器的个数.(或是数据包经过的路径) 注:本实验先确认R2到3 3.1.1.3是否有路由,和R3是否有到12.1.1.2的路由,可以用show ip route 命令检查,如果没有,分别在R1,R2,R3上配置路由: R1: ip route 33.1.1.0 255.255.255.0 13.1.1.3 R2: ip route 0.0.0.0 0.0.0.0 12.1.1.1 R3: ip route 0.0.0.0 0.0.0.0 13.1.1.1 在R2上使用traceroute 命令: R2#traceroute 33.1.1.3 Type escape sequence to abort. Tracing the route to 33.1.1.3 1 12.1.1.1 4 msec 4 msec 4 msec 2 13.1.1. 3 4 msec 4 msec * R2# 从以上可以看出从R2 到达33.1.1.3经过了12.1.1.1和13.1.1.3两个路由器 3.在PC 上是使用的是tracert 命令命令((路由器或是交换机使用的是traceroute ): 例如:跟踪从PC 到厦门电信DNS (202。101。103。55)所经过的路径所经过的路径((所经过的路由器个 数,相应IP 地址地址))

SNMP(Simple Network Management Protocol,简单网络管理协议) 通信线路进行管理。SNMP的目标是管理互联网Internet上众多厂家生产的软硬件平台,现在SNMP已经出到第三个版本的协议,其功能较以前已经大大地加强和改进了。说白了就是一网管系统。网络管理功能一般分为性能管理,配置管理,安全管理,计费管理和故障管理等五大管理功能。 Windows NT是纯32位操作系统,采用先进的NT核心技术。Windows NT Workstation的设计目标是工作站操作系统,适用于交互式桌面环境;Windows NT Server的设计目标是企业级的网络操作系统,提供容易管理、反应迅速的网络环境。两者在系统结构上完全一样,只是为适应不同应用环境在运行效率上做相应调整。 另一个可以采用的保护措施是在网络边界上过滤SNMP通信和请求,即在防火墙或边界路由器上,阻塞SNMP请求使用的端口。标准的SNMP服务使用161和162端口,厂商私有的实现一般使用199、391、705和1993端口。禁用这些端口通信后,外部网络访问内部网络的能力就受到了限制;另外,在内部网络的路由器上,应该编写一个ACL,只允许某个特定的可信任的SNMP管理系统操作SNMP 1.按应用层次划分为入门级服务器、工作组级服务器、部门级服务器和企业级服务器四类。 (1)入门级服务器 (2)工作组级服务器 (3)部门级服务器 (4)企业级服务器 2.按服务器的处理器架构(也就是服务器CPU所采用的指令系统)划分把服务器分为CISC(复杂指令集)架构服务器、RISC架(精简指令集)构服务器和VLIW架构服务器三种。 (1)CISC架构服务器 (2)RISC架构服务器 (3)VLIW架构服务器 3.按服务器按用途划分为通用型服务器和专用型服务器两类。 (1)通用型服务器 (2)专用型服务器 4.按服务器的机箱结构来划分,可以把服务器划分为“台式服务器”、“机架式服务器”、“机柜式服务器”和“刀片式服务器”四类。 (1)台式服务器 (2)机架式服务器 (3)机柜式服务器 (4)刀片式服务器 入门级服务器通常只使用一到两颗CPU,主要是针对基于Windows NT,NetWare等网络操作系统的用户,可以满足办公室型的中小型网络用户的文件共享、打印服务、数据处理、Internet接入及简单数据库应用的需求,也可以在小范围内完成诸如E-mail、Proxy 、DNS等服务。

一. 实验目的 1. 掌握Windows系统中SNMP服务的安装以及SNMP服务属性配置。 2. 掌握如何使用Snmputil命令查看代理的MIB对象,熟悉MIB结构,掌握SNMP操作; 3. 理解GetRequest、GetNextRequest、trap消息,以及团体名的作用。 二. 实验所需设备及材料 安装Windows操作系统的计算机1台。 三. 实验内容及要求 1. 参考实验指导书P251页5. 2.2节实验,完成Windows操作系统中SNMP服务的安装和SNMP服务属性的配置,其中只读团体名设置为自己的八位学号,联系人设置为自己的姓名拼音全称。 2. 参考实验指导书P256页5.2.4节实验,练习使用Snmputil工具查看代理的MIB对象(实例),熟悉Get、GetNext、Walk命令操作。 完成以下内容: ⑴管理站发送Get、GetNext请求访问“系统组”,当代理正常返回的对象实例和值时,截图,并逐条给予解释。例如先解释sysObjectID对象的语义,然后根据返回的值说明是哪一厂商。 ⑵访问“IP组”的ipAddTable,截图,并根据返回的信息,绘制出本机的ipAddTable表,并填写所有列对象实例的值。用箭头标示该表的索引列。 ⑶访问“IP组”的ipNetToMediaTable,在返回的多个接口信息中,选取某一个接口,写出其ARP表,并用arp 命令验证,截取arp命令回显内容。 ⑷使用netstat命令查看TCP连接,找到有本机IP地址的n条TCP连接(n>=4),截图,注意这n条TCP连接必须是连续出现的。针对你选择的n条TCP连接,思考如何使用Snmputil的get和getnext命令,查询“TCP 组”的TCP连接表的tcpConnState、tcpConnLocalPort两个列对象实例的值,截图。并参照理论教材P50图3.19的形式画出TCP连接表的对象及其实例的子树(每个列对象只画出你选择的n个实例)。 ⑸查询本机接口的个数,并利用某个命令查询所有接口的速率,截图。 ⑹本机是否可以作为IP网关?为什么?请结合访问相关对象的截图来说明。 ⑺访问系统当前的系统安装列表,截图(若内容太多,后半部分可以适当省略)。 ⑻产生一个trap,截图,并说明显示的trap信息中generic当前取值的含义。 四.实验过程

开启telnet服务 一.安装Telnet软件包 通过rpm –qa telnet和rpm –qa telnet-server来检查时候安装了这两个包。一般默认情况下telnet的包是已经安装过的。在red hat linux 9的安装盘中获取telnet-server-0.17-25.i386.rpm 软件包,来安装telnet-server软件包。 二.启动telnet服务 编辑/etc/xinetd.d/telnet [root@wljs root]# vi /etc/xinetd.d/telnet 找到disable = yes 将yes 改成no 激活服务 [root@wljs root]# service xinetd restart 三.Telnet root用户的登入 [root@wljs root]# mv /etc/securetty /etc/securetty.bak 这样,root 就可以直接进入Linux 主机了。 四.测试服务 telnet一下看一下能不能telnet上。 开启ftp服务 cd /etc/xinetd.d ,编辑ftp服务的配置文件gssftp的设置: vi gssftp ,将修改两项内容: (1)server_args = -l –a 去掉-a 改为server_args = -l (2)disable=yes改为disable=no (3)保存退出。 (4)通过service xinetd restart或cd /etc/rc.d/init.d/ 下通过[root@localhost init.d]# /sbin/service xinetd restart重新激活服务 开启ssh服务 #ntsysv =>确认将sshd前面的勾已打上! 手工启动OpenSSH: #service sshd start 开启VNC服务 1.从光盘中找出两个VNC的补丁包vnc与vnc-server 1.在Linux上启动VNC Server 执行vncserver命令: 2.[root@linux root]# vncserver You will require a password to access your desktops. Password: —-为了不想任何人都可以任意遥控此计算机。因此当第 Verify: —1次启动VNC server时,会要求设置网络遥控的密码。 New ‘X’desktop is linux:1 —-一定要记住这一行稍后会用到。 Creating default startup script /root/.vnc/xstartup Starting applications specified in /root/.vnc/xstartup Log file is /root/.vnc/linux:1.log

Windows下通过Telnet连接Linux主机 1、检查是否安装telnet和telnet-server rpm -qa Linux telnet rpm -qa Linux telnet-server(什么也不输出说明未安装) 2、安装telnet和telnet-server yum install telnet yum install telnet-server 3、修改配置文件: vi /etc/xinetd.d/ telnet 文件内容如下: service telnet { flags = REUSE socket_type = stream wait = no user = root server = /usr/sbin/in.telnetd log_on_failure += USERID disable = yes } 将disable=yes这行注释掉(在这行前加入#表示注释)或者将disable=yes改成disable=no也可以,完成上述步骤后重启守护进程: service xinetd restart 4、开放防火墙的23号端口,即可在window的cmd下通过telnet连接linux 了: telnet 192.168.124.130 输入用户名和密码(默认只能是普通用户登录) 5、如需开启root用户登录,请参考下面的方法: vi /etc/pam.d/login #auth required pam_securetty.so将这一行加上注释! 这样,root 就可以直接进入Linux 主机了。不过,建议不要这样做。也可以在普通用户进入后,切换到root用户,拥有root的权限。 chkconfig --list可以查看linux里服务是否开启 chkconfig --level 2345 xinetd on 设置开机自启动

第六章简单网络管理协议工具 本章重点仍是一些网络工具,它们可用于管理系统及其它的网络设备,例如交换器、路由器、集线器和其它支持SNMP的设备等。这部分介绍的网络工具很有用,对于你已经掌握的软件来说,是一个很好的补充。 本章中介绍的工具有: ·UCD的SNMP命令 ·Snmpconf命令 总的来看,这些工具提供了监控和管理的功能,它们可用于以下方面: ·确定SNMP 的系统节奏(system heartbeat) ·确定系统开/关消息 ·获得协议统计信息 ·获得接口性能数据 ·监控系统进程活动性 ·监控路由 ·配置网络设备 6.1 监控/管理功能 1. 系统节奏 系统节奏(system heartbeat)是一条SNMP的get-request请求,管理员使用该请求来确定管理代理和系统的一般可连接性。举例说明,网络管理员可以查询管理代理的系统时钟MIB变量,可以确定每次连续的查询都比前一次查询晚一些。各次连续查询应该表明时间在向前移动。可用于这方面的MIB变量是数据对象unitTime ,它是Sun系统管理代理的sunSystem组的一部分。此外,MIB-II的system组中的数据对象sysUpTime也可用于这个方面,所有的SNMP管理代理应该都可以使用这个数据对象。 2. 系统开/关消息 如果一个系统因某种原因被关闭或重启,此时系统应该以trap形式向指定的网络管理系统发送一条报文。我们说过,trap是一种由管理代理主动发送的报文,它表明某些特定条件或事件。例如,接收这些报文后,管理员得知发生系统中断,于是采取适当的操作。UCD 管理代理的配置文件和其它工具可用于向一个或多个网络管理系统续传trap报文。 3. 协议统计信息 因为许多SNMP管理代理支持MIB-II标准,所以有可能实现协议性能监控和系统监控。这包括IP、ICMP、TCP、SNMP协议,网络接口计数器,及一些Sun系统性能数据对象。 4. 系统进程活动性 Sun MIB扩展和UCD管理代理的应用,使得实现系统进程的监控成为可能。通过监控 143

CentOS 7教程02-使用SSH远程登录 作者:李茂福2018-08-25 在Windows系统下使用SSH远程工具登录CentOS7 CentOS默认是开启SSH服务的。 1.首先windows端与CentOS端的PC之间要能通信 然后在windows端的PC要安装SSH远程工具软件 本教程使用的ssh客户端工具为:SSHSecureShellClient-3.2.9.exe ;SecureCRT-Version 6.2.0 和Putty 2.检查一下CentOS端是否开启SSH服务(使用命令:ps -e|grep ssh) 上面表示开启了,如果没有开启,则使用命令开启:systemctl start sshd 例一:使用SSHSecureShellClient远程登录CentOS系统 1.双击:SSH Secure Shell Client 2.出现如下界面: 3.点击Quick Connect,弹出Connect to Remote Host对话框

4.在Connect to Remote Host对话框中输入CentOS端的IP地址和用户名 5.点击Connect后再输入密码,就OK了 6.刚连接上会出现如下提示,可以不管它,等几秒 7.就可以使用命令行操作了

8.白色的背景色,对眼睛不太好,改成黑色的。 在菜单栏的Edit →Settings... 9.然后选择Global Settings里的Appearance的Colors,把Foregrounnd选为白色,Background 选为黑色

10.再点击OK 当然也可以设置字体。 (注:使用SSH Secure Shell Client的时候输出的文字是支持彩色的) 例二:使用SecureCRT远程登录CentOS系统 1.双击SecureCRT.exe 2.出现如下界面,先把连接会话卡关闭 3.点击左上角的快速连接图标(第二个)

简单网络管理协议学习理解 1.SNMP网络管理协议综述 SNMP(Simple Network Management Protocol)是被广泛接受并投入使用的工业标准,它是由SGMP即简单网关监控协议发展以来的。它的目标是保证管理信息在任意两点中传送,便于网络管理员在网络上的任何节点检索信息,进行修改,寻找故障;完成故障诊断,容量规划和报告生成。它采用轮询机制,提供最基本的功能集。最适合小型、快速、低价格的环境使用。它只要求无证实的传输层协议UDP,受到许多产品的广泛支持。 2.1 管理信息 经由SNMP协议传输的所有管理倍息都表现为非聚集的对象类型。这些对象类型被收集到一个或多个管理信息库[MIB]中并且对象类型按照管理信息结构和标识(SMI)定义。简单网络管理协议策l版的sM[于1990年5月定义在一篇题为《基于因特网的了TCP/IP管理信息结构和标识》的RFC中。这一RFC要求所有的管理信息库数据和信息必须根据ISO 8824标准《抽象句法表示法1规范》(ASN.1)编码。按照ASN.1表示所有信息和对象的目的在于方便向OSI的网络管理协议迁移而无需重新定义现已存在的所有对象和MIB。 SMI为每一对象类型定义以下成分: ①名字; ②句法; ②编码说明。 注意:一个对象类型的名字明确地代表一个对象,称为对象标识符。不得分配标识符0给对象类型作为其名字的一部分。为便于阅读,在标准文档中对象标识符旁边包含对这一对象的描述。对象标识符是按照在OSI MIB树中建立的严格分层空间构造的,对象标识符总是一个唯一的从树根开始描述MIB树的整数序列。对象标识符和它的文字描述的组合称为标号。 2.1.1 管理树 SMI明确要求所有被管理的信息和数据都要由管理树来标识。这棵管理树来源于

简单网络管理协议(SNMP)入门 简单网络管理协议(SNMP)在体系结构分为被管理的设备(Managed Device)、SNMP管理器(SNMP Manager)和SNMP代理(SNMP Agent)三个部分。被管理的设备是网络中的一个节点,有时被称为网络单元(Network Elements),被管理的设备可以是路由器、网管服务器、交换机、网桥、集线器等。每一个支持SNMP的网络设备中都运行着一个SNMP代理,它负责随时收集和存储管理信息,记录网络设备的各种情况,网络管理软件再通过SNMP通信协议查询或修改代理所记录的信息。 SNMP代理是驻留在被管理设备上的网络管理软件模块,它收集本地计算机的管理信息并将这些信息翻译成兼容SNMP协议的形式。 SNMP管理器通过网络管理软件来进行管理工作。网络管理软件的主要功能之一,就是协助网络管理员完成管理整个网络的工作。网络管理软件要求SNMP 代理定期收集重要的设备信息,收集到的信息将用于确定独立的网络设备、部分网络或整个网络运行的状态是否正常。SNMP管理器定期查询SNMP代理收集到的有关设备运转状态、配置及性能等的信息。 SNMP使用面向自陷的轮询方法(Trap-directed polling)进行网络设备管理。一般情况下,网络管理工作站通过轮询被管理设备中的代理进行信息收集,在控制台上用数字或图形的表示方式显示这些信息,提供对网络设备工作状态和网络通信量的分析和管理功能。当被管理设备出现异常状态时,管理代理通过SNMP自陷立即向网络管理工作站发送出错通知。当一个网络设备产生了一个自陷时,网络管理员可以使用网络管理工作站来查询该设备状态,以获得更多的信息。 管理信息数据库(MIB)是由 SNMP代理维护的一个信息存储库,是一个具有分层特性的信息的集合,它可以被网络管理系统控制。MIB定义了各种数据对象,网络管理员可以通过直接控制这些数据对象去控制、配置或监控网络设备。SNMP

Cisco telnet配置: (1)不用输入用户名 R2(config)#line vty 0 4 R2(config-line)#password cisco R2(config-line)#login R2(config-line)#exi R2(config)#enable password cisco 或者: R2(config)#line vty 0 4 R2(config-line)#password cisco R2(config-line)#privilege level 15 R2(config-line)#login 或者: Router(config)#line vty 0 4 Router(config-line)#no login Router(config-line)# privilege level 15 或者: Router(config)#line vty 0 4 Router(config-line)#no login R2(config)#enable password cisco 注:如果没有输入privilege level 15 则必须输入enable password (2)输入用户名: username leader privilege 15 password 0 qwe123 r3(config)#line vty 0 4 r3(config-line)#login local transport input telnet为了安全,要求VTY连接只能通过TELNET建立连接. //下面:是把正在内存中(rom/drom)中运行的配置保存到NVROM中,路由器开机时会读:Router#copy running-config startup-config Destination filename [startup-config]? Building configuration... [OK] //显示路由器正在使用的配置文件(存放在RAM中)通常配置文件为几百到几千字节:Router#show running-config //显示路由器NVRAM中的配置文件 Router# show startup-config

使用ssh远程进行远程设备管理,比telnet安全多了,因为telnet是明文传输,而ssh 是利用rsa不对称算法进行加密处理的, 在服务器生成公钥和私钥,私钥是唯一的把公钥发给客户,客户使用公钥加密数据,发到服务器,服务器使用私钥进行解密 R2(config)#ip domain-name https://www.doczj.com/doc/ab4938717.html, 配置一个域名,这个必须得配置,不然无法配置ssh R2(config)#crypto key generate rsa general-keys modulus 1024 生成一对rsa的密钥,密钥为1024位 % You already have RSA keys defined named https://www.doczj.com/doc/ab4938717.html,. % They will be replaced. % The key modulus size is 1024 bits % Generating 1024 bit RSA keys, keys will be non-exportable...[OK] R2(config)#ip ssh time-out 10 ssh远程登录的超时时间为10秒 R2(config)#ip ssh authentication-retries 2 ssh认证重复次数为两次 R2(config)#line vty 0 15 R2(config-line)#transport input ssh 设置vty的登录为ssh,默认的all允许所有登录 R2(config-line)#exit R2(config)#aaa new-model 开启aaa服务 R2(config)#aaa authentication login default local 使用本地数据库 R2(config)#username cisco password cisco 远程管理时的用户名和密码 客户机上就可使用ssh远程管理设备了 R1#ssh -l cisco 192.168.0.1 Password: R2>en Password:

1.关于连接端口问题 使用telnet登录时,用于连接交换机的端口应属于vlan1(默认vlan),其他vlan,则无法登录。 2.关于用户权限、口令设置及修改问题 默认情况下,从vty用户界面登录后可以访问的命令级别为0级。这里的命令级别是指登录到交换机后,对交换机操作的命令级别,而与telnet登录权限无关。但在telnet状态下,只有属于管理级(3级)的用户,才可以进入用户系统视图进行操作。因此,如果要想用telnet 登录对交换机进行配置,首先需要先用console登录,对交换机进行telnet登录用户名、口令、命令权限配置。 例1:用console口进行TELNET密码、命令级别设置 [H3C] user-interface vty 0 4 //进入vty用户视图 [H3C-ui-vty0-4] authentication-mode password //在vty用户视图设置[H3C-ui-vty0-4] set authentication password simple 123456 //设置明文密码 [H3C -ui-vty0-4]user privilege level 3 //设置命令级别 例2:用console口进行TELNET用户名、密码、命令级别设置 [H3C]user-interface vty 0 4 //进入vty用户视图 [H3C -ui-vty0-4]authentication-mode scheme //进行用户名称+口令方式进行配置[H3C]local-user test // 设置本地用户名为test [H3C -user-test]service-type telnet level 3 //设置test用户命令级别为3 [H3C -user-test]password simple 123456 //设置test用户密码为123456 例3:TELNET登录后对用户test修改口令 [H3C]local-usertest //进入test用户视图 [H3C -user-test]service-type telnet level 3 //如果少此步,则不能进行口令修改[H3C -user-test]password simple test999 //修改test用户密码为test999

实验目的:通过控制R1 后, TELNET 到R2(12.1.1.2),R3(13.1.1.3)对R2,R3 进行远程管理. 在R1 上配置: R1#telnet 12.1.1.2 //从R1 TELNET 到R2 Trying 12.1.1.2 ... Open User Access Verification Password: R2> 按

Linux SSH远程文件/目录传输命令scp 相信各位VPSer在使用VPS时会经常在不同VPS间互相备份数据或者转移数据,大部分情况下VPS上都已经安装了Nginx或者类似的web server,直接将要传输的文件放到web server的目录,然后在目标机器上执行:wget https://www.doczj.com/doc/ab4938717.html,/testfile.zip 就行了。当VPS上没有安装web server 和ftp server的时候会感觉上面的方法比较麻烦,那么用scp命令就会排上用场。 一、scp是什么? scp是secure copy的简写,用于在Linux下进行远程拷贝文件的命令,和它类似的命令有cp,不过cp只是在本机进行拷贝不能跨服务器,而且scp可以跨服务器并且传输是加密的。可能会稍微影响一下速度。 二、scp有什么用? 1、我们需要获得远程服务器上的某个文件,远程服务器既没有配置ftp服务器,没有开启web服务器,也没有做共享,无法通过常规途径获得文件时,只需要通过scp命令便可轻松的达到目的。 2、我们需要将本机上的文件上传到远程服务器上,远程服务器没有开启ftp服务器或共享,无法通过常规途径上传是,只需要通过scp命令便可以轻松的达到目的。 三、scp使用方法 1、获取远程服务器上的文件 scp -P 2222 root@https://www.doczj.com/doc/ab4938717.html,:/root/lnmp0.4.tar.gz /home/lnmp0.4.tar.gz 上端口大写P 为参数,2222 表示更改SSH端口后的端口,如果没有更改SSH端口可以不用添加该参数。root@https://www.doczj.com/doc/ab4938717.html, 表示使用root用户登录远程服务器https://www.doczj.com/doc/ab4938717.html,,:/root/lnmp0.4.tar.gz 表示远程服务器上的文件,最后面的/home/lnmp0.4.tar.gz表示保存在本地上的路径和文件名。 2、获取远程服务器上的目录

SNMP 1概述 (1) 2SNMP的工作原理 (1) 2.1网络管理模型 (1) 2.2网络管理协议结构 (2) 2.3网络管理服务 (3) 2.4委托代理 (4) 3管理信息结构SMI (4) 3.1ASN.1 (4) 3.2文本约定 (5) 3.3对象定义 (6) 3.4T RAP定义 (6) 3.5对象标志符 (7) 3.6表对象的定义 (8) 3.7对象和对象实例的区别 (10) 3.8OID的字典序 (10) 4协议数据单元(PDU--PROTOCOL DATA UNIT) (10) 4.1SNMP报文格式 (10) 4.2SNMP报文类型 (11) 4.3SNMP V2基本的PDU格式 (12) 4.4SNMP消息的生成 (13) 4.5SNMP消息的接受和处理 (13) 5SNMP协议操作 (15) 5.1G ET R EQUES T (15) 5.1.1GetRequest—PDU报文格式 (15) 5.1.2SNMPv2对GetRequest-PDU的处理(参考RFC1905) (15) 5.1.3SNMPv1对GetRequest-PDU的处理(参考RFC1157) (16) 5.2G ET N EXT R EQUEST—PDU (16) 5.2.1GetNextRequest报文格式 (17) 5.2.2SNMPv2对GeNextRequest-PDU的处理(参考RFC1905) (17)

5.2.3SNMPv1对GeNextRequest-PDU的处理(参考RFC1157) (18) 5.3R ESPONSE-PDU (18) 5.3.1Response报文格式 (18) 5.3.2SNMPv2对Response-PDU的处理(参考RFC1905) (20) 5.3.3SNMPv1对响应报文GetResponse的处理(参考RFC1157) (20) 5.4S ET R EQUES T-PDU (20) 5.4.1SetRequest报文格式 (20) 5.4.2SNMPv2实体对SetRequest报文的处理(参考RFC1905) (21) 5.4.3SNMPv1对SetRequest报文的处理(参考RFC1157) (22) 5.5G ET B ULK R EQUES T-PDU (23) 5.5.1GetBulkRequest-PDU报文格式 (23) 5.5.2SNMPv2对GetBulkRequest-PDU报文的处理(参考RFC1905) (24) 5.6I NFORM R EQUES T-PDU (25) 5.6.1InformRequest-PDU的格式 (25) 5.6.2SNMPv2对InformRequest-PDU的处理(参考RFC1905) (26) 5.7T RAP-PDU (26) 5.7.1SNMPv1的Trap (26) 5.7.2SNMPv2的SNMPv2-Trap-PDU (28) 6SNMP的安全控制 (29) 6.1SNMP V2-基于共同体的管理框架 (29) 6.2SNMP V3的安全策略 (30)

cisco配置ssh登陆替代telnet(转) 网络安全2009-04-10 21:13:53 阅读171 评论0 字号:大中小订阅 Telnet到Cisco路由器进行远程管理是很多网管的选择,但是通过Telnet传输的数据都是明文,因此这种登录方式存在很大的安全隐患。一个恶意用户完全可能通过类似Sniffer这样的嗅探工具,在管理员主机或者适当的接口进行本地监听获取管理员登录Cisoc路由器的密码。 1、安全测试 笔者在本地安装了sniffer,然后利用Telnet登录Cisco路由器。停止嗅探然后解码查看,如图1所示笔者登录路由器进入用户模式和全局模式是输入的密码都明文显示出来了。虽然密码被拆分成了两部分,但一个有经验的攻击者完全可能将它们进行组合从而获取Cisco路由器的登录密码。其实,不仅仅是这些,利用嗅探工具管理员所有在路由器上输入的命令都会被嗅探到。这样,就算是管理员更改了路由器的密码,并且进行了加密但都可以嗅探得到。(图1) 2、SSH的安全性 SSH的英文全称为Secure Shell,它默认的连接端口是22。通过使用SSH,可以把所有传输的数据进行加密,这样类似上面的“中间人”攻击方式就不可能实现了,而且它也能够防止DNS和IP欺骗。另外,它还有一个额外的好处就是传输的数据是经过压缩的,所以可以加快传输的速度。 3、SSH部署 基于上面的测试和SSH的安全特性,要实现Cisco路由器的安全管理用SSH代替Telnet是必要的。当然,要实现SSH对CISOC的安全管理,还需要在路由器上进行相关设置。下面笔者就在虚拟环境中演示SSH的部署、连接的技术细节。 (1).Cisco配置 下面是在Cisco上配置SSH的相关命令和说明: ra#config terminal

Win2008 NPS(radius)对交换机telne/ssh认证 认证过程:登录交换机后要求输入用户名和密码,交换机根据配置将用户名和密码发送到NPS服务器,服务器验证用户名和密码,验证通过可管理交换机,不通过则拒绝访问 配置主要分为两部分,window侧和交换机侧,以下将对Cisco、H3C两家厂商配置做详细介绍 一Cisco 交换机侧配置 首先创建enable密码 enable secret xxxx username xxx secret xxx 创建radius,启用aaa aaa new-model aaa authentication login nps group radius local aaa authorization exec nps group radius local radius-server host 10.0.2.89 auth-port 1812 acct-port 1813 key xxxx radius source-interface Vlan70 telnet认证 line vty 0 15 authorization exec nps login authentication nps ssh2 认证 ip domain-name yunda crypto key generate rsa general-keys modulus 1024 ip ssh version 2 line vty 0 15 exec-timeout 15 0 transport input ssh authorization exec nps login authentication nps line con 0 authorization exec nps login authentication nps 其中nps是自定义的认证列表名必须上下一致 Window配置 用户名、密码和组创建 本地创建用户名和密码,并将账号属性中的拨入方式勾选为NPS 创建组,将用户添加到该组 若是域账号NPS必须在AD中注册,步骤很简单,右击NPS选在在AD中注册即可