秘密共享体制的发展和应用

Shamir的(k,n)门限秘密共享方案

——密码学概论课作业

1310648 许子豪

摘要:近年来,由于网络环境自身的问题,网络环境己存在严峻的安全隐患;为了避免由于网络中重要信息和秘密数据的丢失、毁灭以及被不法分子利用或恶意篡改,而无法恢复原始信息,研究者提出利用秘密共享机制对数据进行处理,从而达到保密通信中,不会因为数据的丢失、毁灭或篡改,而无法恢复原始信息的目的。从而吸引了越来越多的科研人员对该研究内容的关注。秘

密共享体制己经成为现代密码学的一个重要的研究领域,同时,它也成为信息安全中的重要的研究内容。

关键字:信息安全;秘密共享;秘钥管理。

一、秘密共享体制研究背景及意义

随着计算机和网络通信的广泛应用,人们的生活越来越依赖电子通信,使用电子方式来存储重要档案的做法也越来越普遍,随之而来产生的对各种不同档案如何管理也成了很大的问题。

秘密共享思想的最初动机是解决密钥管理的安全问题。大多情况下,一个主密钥控制多个重要文件或多个其他密钥,一旦主密钥丢失、损坏或失窃,就可能造成多个重要文件或其他密钥不可用或被窃取。为了解决这个问题,一种方法是创建该密钥的多个备份并将这些备份分发给不同的人或保存在不同的多个地方。但是这种方法并不理想,原因在于创建的备份数目越多,密钥泄漏的可能就越大但如果同时创建的备份越少,密钥全部丢失的可能也就越大。秘密共享可解决上述问题,它在不增加风险的同时提高密钥管理的可靠性。

在秘密共享方案中,将需共享的秘密分成若干秘密份额也称子密钥、碎片,并安全地分发给若干参与者掌管,同时规定哪些参与者合作可以恢复该秘密,哪些参与者合作不能得到关于该秘密的任何信息。利用秘密共享方案保管密钥具有如下优点:

(1)为密钥合理地创建了备份,克服了以往保存副本的数量越大,安全性泄露的危险越大,保存副本越小,则副本丢失的风险越大的缺点。

(2)有利于防止权力过分集中以导致被滥用的问题。

(3)攻击者必须获取足够多的子密钥才能恢复出所共享的密钥,保证了密钥的安全性和完整性。

(4)在不增加风险的情况下,增加了系统的可靠性。

秘密共享的这些优点使得它特别适合在分布式网络环境中保护重要数据的安全,是网络应用服务中保证数据安全的最重要工具之一。它不但在密钥管理上极为有用,而且在数据安全、银行网络管理及导弹控制与发射等方面有非常广泛的应用。此外,秘密共享技术与密码学的其他技术也有紧密联系,如它与数字签名、身份认证等技术结合可形成有广泛应用价值的密码学算法和安全协议。因此,对此课题的研究不但具有理论价值,而且具有广泛的实际应用价值。

二、门限秘密共享体制的研究现状及存在的问题

Shamir和Blakley于1979年分别独立地提出秘密共享的概念,并给出了(k,n)门限秘密共享方案。(k,n)门限秘密共享方案是把一个秘密分成若干秘密份额分给n个参与者掌管,这些参与者中k个或k个以上的参与者所构成的子集可以合作重构这个秘密。

Shamir的门限秘密共享方案通过构造一个k-1次多项式,并将所要共享的秘密作为这个多项式的常数项,将秘密分成n个秘密份额分别分给个参与者。

k个或k个以上的参与者合作利用插值公式可以恢复出所共享的秘密,但少于

k个参与者合作不能得到关于共享秘密的任何信息。Blakley独立提出了另一种门限秘密共享方案,他是利用多维空间中的点来建立门限方案。该方案将共享的秘密s看成k维空间中的一个点,每个子秘密为包含这个点的k-1维超平面方程,任意k个k-1维超平面的交点刚好确定共享的秘密,而k-1个子秘密即超平面仅能确定其交线,因而得不到共享秘密的任何信息。

构造(k,n)门限秘密共享方案的方法除了上述的插值法和的几何向量法以外,还有很多其他方法,如基于中国剩余定理的方法、使用矩阵法的方法等。

但最简单且最常用的还是的基于插值的门限秘密共享方案,因为该方案具有一些良好的特性。

三、Shamir的(k,n)门限秘密共享方案

Shamir提出秘密共享概念的同时,也分别给出了(k,n)门限秘密共享体制

的概念。简单地说,设秘密通过秘密共享算法分发给个成员共享,每一个成员持有一个子密钥也称为影子或秘密碎片,如果满足:

(1)任何不少于k个的合格成员通过所持有的正确的碎片都可以重构。

(2)任何k个以下的成员集都无法重构。

我们称这种方案为(k,n)门限秘密共享方案,简称为门限方案,k称为方案的门限值。

作为各种秘密共享方案中最简单实用的门限秘密共享方案,(k,n)门限秘密共享方案也是这些方案中最具有代表性和广泛应用的方案。

下面简单介绍一下这个方案:

(1)系统参数

假定n是参与者的数目,n是门限值,p是一个大素数要求p>n并且大于p 秘密s的可能的最大取值;秘密空间与份额空间均为有限域GF(p)。

(2)秘密分发

秘密分发者D给n个参与者Pi(0≤i≤n)分配份额的过程,即方案的分配

算法如下:

(i)随机选择一个GF(p)上的k-1次多项式使得f(0)=a0=s要在个参与者中

分享的秘密D对f(x)保密。

(ii)D在Zp中选择n个互不相同的非零元素x1,x2,…,xn,计算(0≤i≤n)。

(iii)将(xi,yi)分配给参与者Pi(0≤i≤n),值xi是公开的,yi作为的秘密份额,不公开。

(3)秘密重构

给定任何k个点,不妨设为前k个点(x1,y1),(x2,y2),…,(xk,yk).由插值公式知

则s=f(0)=a0

Shamir方案作为一种被广泛选用的门限方案,具有以下优点:

(1)k个秘密份额可以确定出整个多项式,并可计算出其他的秘密份额。

(2)在原有分享者的秘密份额保持不变的情况下,可以增加新的分享者,只要增

加后分享者的总数不超过。

(3)还可以在原有共享密钥未暴露之前,通过构造常数项仍为共享密钥的具有新

系数的次多项式,重新计算新一轮分享者的秘密份额,从而使得分享者原有的

秘密份额作废。

但同时方案存在以下问题

(1)在秘密分发阶段,不诚实的秘密分发者可分发无效的秘密份额给参与者。

(2)在秘密重构阶段,某些参与者可能提交无效的秘密份额使得无法恢复正确秘。

(3)秘密分发者与参与者之间需点对点安全通道。

四、可验证秘密共享方案

可验证秘密共享方案主要是针对基本的秘密共享方案中秘密分发者与参与

者可能不诚实的事实提出的,它是在基本的秘密共享方案的基础上,增加一些

公开承诺和验证算法,来检测试图伪造秘密份额的用户,包括秘密分发者和参

与者。

Feldman的可验证秘密共享方案

通过增加一个公开验证函数来扩展Shamir的方案,是第一个不需要可信机

构参与的非交互式可验证秘密共享方案。该方案由四部分组成系统参数、秘密

分发、验证算法和秘密重构。

(1)系统参数

p是一个大素数,q为p-1的一个大素因子,g 且为q阶元,三元组(p,q,g)是公开的,k是门限值,n是参与者数目,s为要共享的秘密,秘密空间与份额空

间均为有限域GF(p)。

(2)秘密分发

随机选择一个GF(p)上的k-1次多项式使得f(0)=a0=s要在个参与者中分享的秘密D对f(x)保密。

然后计算各秘密份额si=f(xi)(modq)并秘密地发送给参与者,同时公开承诺信息 mod p,其中j=(0,1,2,…,k-1)

(3)验证算法

各参与者在收到秘密份额后,可通过检验等式

是否成立来验证秘密份额的正确性。如果相等,则说明成员Pi收到的秘密份额是正确的,否则说明收到的秘密份额不正确。

(4)秘密重构

当k个参与者P1,P2,…,Pk合作来恢复秘密时,每一个参与者Pj,公开他的份额sj给其他合作者,每个合作者都可通过验证等式(1)是否成立来检验秘密份额的有效性。

由于该方案公开了mod p,它的安全性依赖于有限域上的离散对数难题,所以它仅是计算上安全的。

五、展望

虽然到目前为止门限秘密共享及其在秘钥传输、门限签名中的应用研究成果丰富,取得了较多的研究成果,但在方案的设计中,还存在一些问题(如具体方案在安全性、效率和实用性上顾此失彼),有待进一步研究和探讨。

(1)大部分秘密共享方案是基于点对点安全通道和广播通道的,通信代价较大,基于部分广播通道的秘密共享方案可有效减少通道数,降低通信代

价。但目前对于基于部分广播通道的秘密共享方案还不是很多。

(2)为了使门限签名方案的更新效率提高,且能保持抗合谋性质,本文方案在秘密份额的分发过程中对秘密份额进行了复杂的处理,使其通信量变

大,牺牲了方案的部分通信效率。因此,设计一个通信效率和更新效率

都较高且能抗合谋攻击的门限签名方案有待进一步研究。

(3)本文提出的门限签名方案假设可信中心的存在,系统的初始化以及秘钥的分发都是由可信中心完成。但在现实生活中,找到一个完全的可信中心很难,因此对于无可信中心的抗合谋攻击的门限签名方案的研究时一个重要的研究方向性。

龙源期刊网 https://www.doczj.com/doc/599387619.html, 一种可验证的(t,n)门限秘密共享方案 作者:史英杰 来源:《无线互联科技》2014年第07期 摘要:秘密共享能够避免秘密过于集中,分散安全风险,提高系统的安全性和健壮性,是信息安全专业一个重要的分支。本文提出了一种可验证的(t,n)门限秘密共享方案,该方案中,所有用户的私钥由自己产生,无需可信中心,可以防止可信中心的权威欺骗。此外,该方案中,验证者之间不需要互相交换秘密份额,有效的保证了方案的公平性。 关键词:秘密共享;门限加密;可验证;可信中心;公平性1引言 1979年,Shamir A[1]和Blakley G[2]分别独立的提出秘密共享的概念,其基本思想是将共享秘密分割成n个影子,将n个影子交给n个参与者,任意t个或t个以上的参与者可以解密,少于t个无法恢复秘密。文献[1][2]存在如下问题:(1)共享秘密不能重复使用;(2)秘密份额交换过程中没有验证秘密份额的真伪,存在参与者欺骗问题,导致诚实的参与者无法恢 复秘密[3];(3)秘密恢复,需要依赖可信中心,降低了系统的安全性。文献[4]提出一种防欺骗的门限共享方案,但该方案存在以下问题:(1)共享秘密只能使用一次,不能重复使用;(2)每个成员私钥由KAC分配,降低了方案的安全性;(3)该方案中,密文只能由一人获得,即只能一对一通信。 本文针对文献[4]存在的问题,提出了一种可验证的(t,n)门限秘密共享方案。本方案中,无需可信中心,每个成员自己产生私钥,有效防止了权威欺骗,提高了系统的安全性。任意t个参与者协同合作才可恢复明文,并且t个参与者都能获得明文,实现了一对多通信。在恢复明文过程中,任一成员都不知道组私钥,组私钥可重复使用。 2本方案构成 设用户UA为加密者,其标识为IDA,为n个参与者的集合,每个参与者的标识为IDi。NB为公告牌。 2.1初始化 ⑴生成方案中每个成员的私钥及公钥 每个参与者pi∈P随机秘密选取两个大素数ki和hi,计算: 其中xi为pi的私钥,yi为pi的公钥。g为GF(p)上的q阶生成元。q为大素数。 同理,用户UA计算出其私钥为xA,公钥为yA。

秘密共享体制的发展和应用 Shamir的(k,n)门限秘密共享方案 ——密码学概论课作业 1310648 许子豪 摘要:近年来,由于网络环境自身的问题,网络环境己存在严峻的安全隐患;为了避免由于网络中重要信息和秘密数据的丢失、毁灭以及被不法分子利用或恶意篡改,而无法恢复原始信息,研究者提出利用秘密共享机制对数据进行处理,从而达到保密通信中,不会因为数据的丢失、毁灭或篡改,而无法恢复原始信息的目的。从而吸引了越来越多的科研人员对该研究内容的关注。秘 密共享体制己经成为现代密码学的一个重要的研究领域,同时,它也成为信息安全中的重要的研究内容。 关键字:信息安全;秘密共享;秘钥管理。 一、秘密共享体制研究背景及意义 随着计算机和网络通信的广泛应用,人们的生活越来越依赖电子通信,使用电子方式来存储重要档案的做法也越来越普遍,随之而来产生的对各种不同档案如何管理也成了很大的问题。 秘密共享思想的最初动机是解决密钥管理的安全问题。大多情况下,一个主密钥控制多个重要文件或多个其他密钥,一旦主密钥丢失、损坏或失窃,就可能造成多个重要文件或其他密钥不可用或被窃取。为了解决这个问题,一种方法是创建该密钥的多个备份并将这些备份分发给不同的人或保存在不同的多个地方。但是这种方法并不理想,原因在于创建的备份数目越多,密钥泄漏的可能就越大但如果同时创建的备份越少,密钥全部丢失的可能也就越大。秘密共享可解决上述问题,它在不增加风险的同时提高密钥管理的可靠性。 在秘密共享方案中,将需共享的秘密分成若干秘密份额也称子密钥、碎片,并安全地分发给若干参与者掌管,同时规定哪些参与者合作可以恢复该秘密,哪些参与者合作不能得到关于该秘密的任何信息。利用秘密共享方案保管密钥具有如下优点:

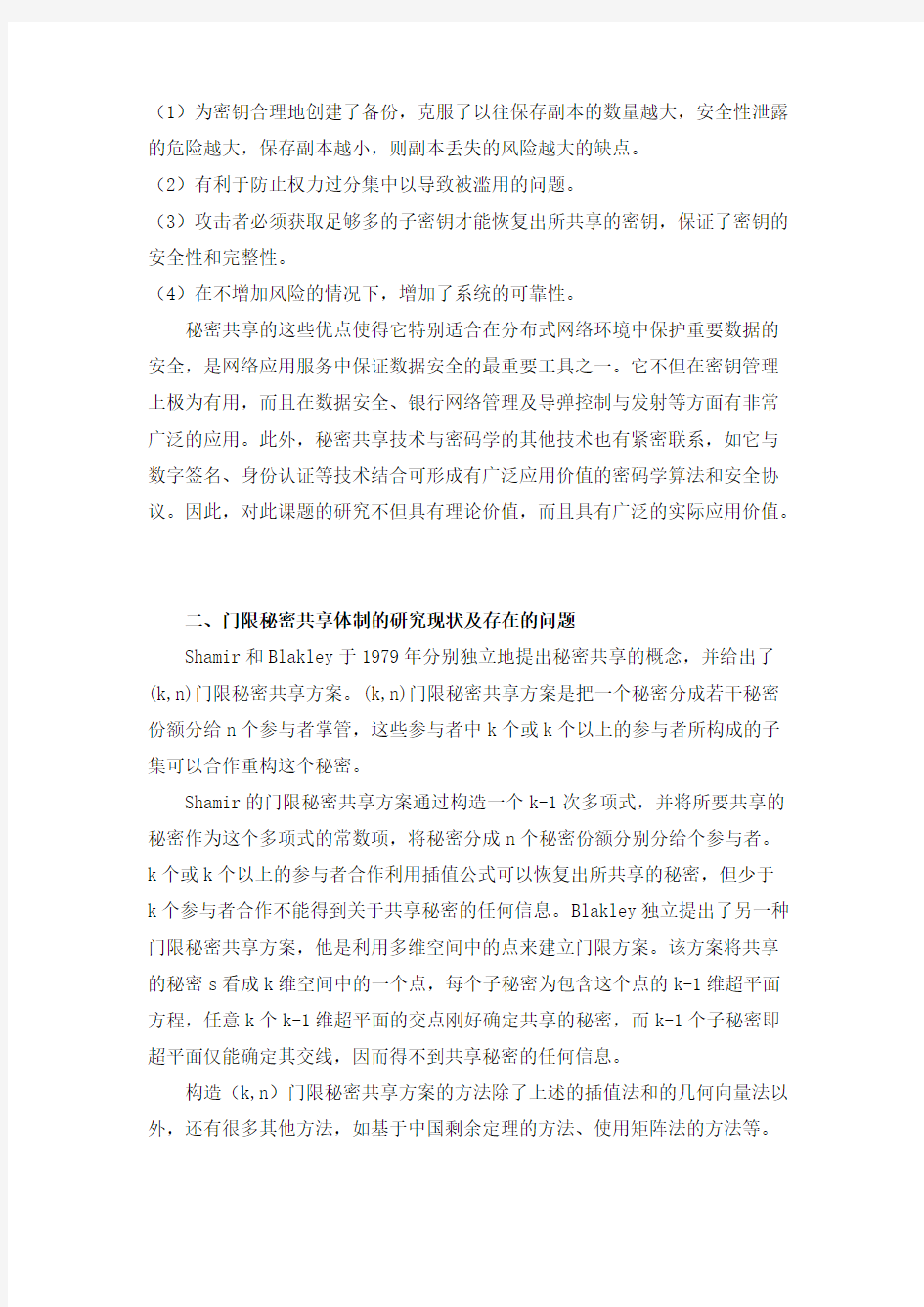

门限共享秘密的数学设计 1.定义 在密码学中,秘密共享是指一个方法用于分发一个秘密在一组参与者,每个分配一个共享的秘密。这个秘密只能将每个人的密钥共享组合在一起才能解密;在他们自己的个人密钥是无法单独使用的。 2.目的 a.给了严格的控制和消除单点漏洞。 b.个人密钥持有人不能改变/访问数据。 3.数学定义 a.目标是将一些数据D 分为n 块,每块取名D1、D2…,Dn: 知道的k 或多与D 的n 个模块使D 容易可计算的。 b.知道的任何k-1或更少的子块使D 完全隐藏(在某种意义上,其所有可能的值也同样无法解密)。 这个方案被称为(k,n)阈值方案。如果k = n 然后需要所有参与者一起重建的秘密。 4.沙米尔的秘密共享: 假设我们想要使用(k,n)阈值方案分享我们的秘密S,k < n 。 随意选择(k-1)系数a1,a2,a3…ak-1,让S 是a0 112210.....)(--++++=k k a x a x a a x f 构造一个点(i,f(i)),i=1,2,3.....n 鉴于任何子集的这些k,我们可以找到的系数的多项式插值,然后评估a0 = S,这是秘密。 例子: S=1234; n = 6和k = 3,获得随机整数 a1 = 94和a2 = 166 共享密钥: (1,1494), (2,1942) (3,2598) (4,3402) (5,4414) (6,5614) 我们给每个参与者不同的单点(包括x 和f(x))。 为了重构秘密任何3点就够了

222220212102022 212010122021010221100941661234)() 3/2223/1(4414)52/312/1(3402)3/312/116/1(1942)()(3 /2223/145/4*25/2/*/5 2/312/154/5*24/2/*/3 /312/116/152/5*42/4/*/sin )4414,5(),(),3402,4(),(),1924,2(),(x x x f x x x x x x x l y x f x x x x x x x x x x x x l x x x x x x x x x x x x l x x x x x x x x x x x x l olynomials gLagrangep U y x y x y x j j j ++=+-+---++-==+-=----=----=---=----=----=+-=----=----====∑ = 期待解决: 1.添加用户怎么办? 2.删除用户怎么办? 3.我们希望持有n 块的用户互相做身份认证? 基于沙米尔的门限秘密共享算法,提出动态门限秘密算法。