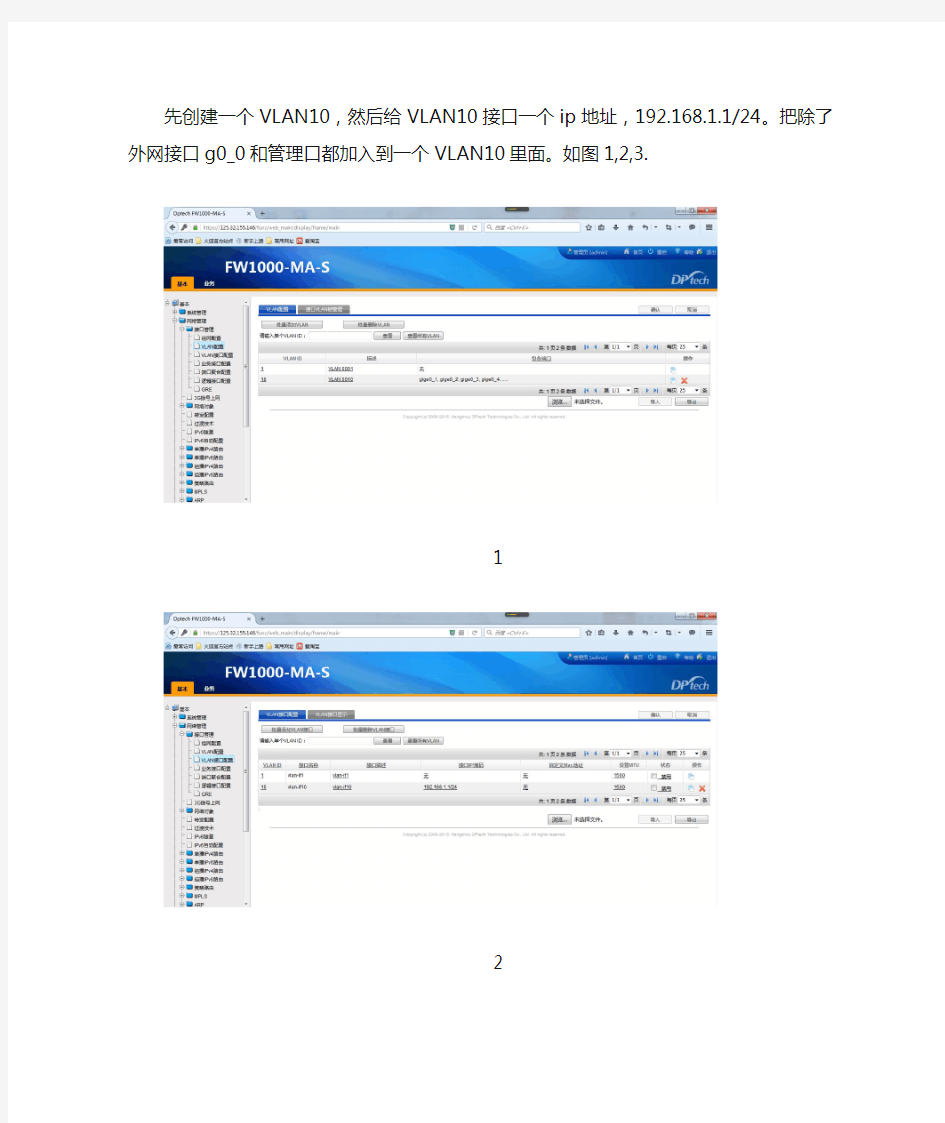

先创建一个VLAN10,然后给VLAN10接口一个ip地址,192.168.1.1/24。把除了外网接口g0_0和管理口都加入到一个VLAN10里面。如图1,2,3.

1

2

3

然后配置安全域,把g0_0接口加入到untrust中,把其他剩余的接口全部加入到turst中。

如图4

4

然后配置一条静态路由。如图5

5

然后配置DHCP,需要配置接口,地址池,网关地址,域名服务器,配置完点击左上角开启DHCP功能。如图6

6

然后做一条源NAT使内网可以访问到外网。如图7

7

再做几条目的NAT,把内网服务器的地址给映射到公网。如图8

8

然后做一条包过滤策略引用。如图9

9

因为做映射的时候用到了80端口,所以要在管理员里面把80端口访问设备的方法关掉,把启用HTTP打勾去掉。如图10

防火墙测试方案测试项目 测试一、NAT/PAT 拓扑图 FTP Client LoadRunner LoadRunner PC3 测试要求

(如防火墙inside 接口不够,则使用交换机连接内部三台pc 并将内部网络合并为192.168.0.0/16) 1. 将19 2.168.1.1(pc1)静态翻译(地址翻译)为58.135.192.55 2. 将192.168.2.0-192.168.4.254动态翻译(端口翻译)为58.135.192.56 检查方法及检查项目 ● PC1通过FTP 方式从教育网下载数据 ● PC2和PC3使用LoadRunner 分别模拟500台电脑浏览网页 ● 查看设备负载和网络延迟 测试二、Site-to-Site IPSec/VPN 拓扑图 5540 测试防火墙 PC1 PC2 测试要求 1. ISAKMP 配置 2. IPSec 配置 3. 只对10.0.1.1和10.0.2.2之间互访的流量进行IPSEC 的加密 检查方法及检查项目

● PC1和PC2能否相互PING 通,在ASA5540上检测数据是否为加密数据。 ● 修改PC2的ip 地址为10.0.2.22,使用pc1 PING pc2,在asa5540上检 查数据是否为明文。 测试三、Dynamic Remote-Access IPSec/VPN 拓扑图 .2. 0/2 416 8. 1.0/24PC1PC2 测试要求 1. ISAKMP 配置 2. IPSec 配置 3. 其他 4. 防火墙Outside 外任何主机都可以与防火墙建立IPSec/VPN 连接。 5. 只对PC1和PC2互访的数据加密。

(一)初始化设备 1)初始化配置步骤: 1.用超级终端通过串口控制台连接(RJ-45 null-modem 线缆)来完成初始配置。完成初始配置后,可不再使用控制台。 2.打开NetEye 设备的电源开关。 3.终端控制台将显示如下提示: LILO 2 bootmgr Press key '2' to enter BOOTMGR command mode 该提示信息将显示约5 秒钟,在此期间输入1 并按回车。 4.配置设备。 Config the firewall or quit (y/n)(n)y 5.修改主机名。 Please input the host name for this system Host name:

(2) Chinese Please input a choice[1-2,q](2) <1、2 或q> 选择2,中文,回车 8.更改根管理员口令。(此步骤可选,但东软强烈建议首次登录后修改口令。) Changing default password of root(y/n)(y): Old password(6-128): neteye Password(6-128): < 新密码> Repeat Password(6-128): < 新密码> 这里我们不更改它的默认密码,选择n 9.添加根系统管理员及选择登录方式。 Creating an administrator(y/n)(y): Username: < 用户名> Please select a login type (1) Web (2) Telnet (3) SSH (4) SCM Please input a choice[1-4](1)(example: 1,2,3):1,2,3,4 Password(6-128): < 密码> Repeat Password(6-128): < 密码> 选择y,添加ycz用户,设备相应密码,Web管理,Telnet。

实施方案 1、项目概况 山东分公司所属河口、寿光、昌邑、羊口、即墨、楮岛、海阳风电场,每个风场两台,共计14台天气预报防火墙设备采购、运输、安装、调试及一年质保工作,用于满足自动化应用系统安全需求。 2、服务范围、服务内容 2.1 供货范围 本工程的供货范围见表2-1所示。 表2-1 供货需求一览表 2.2工作范围 供货商的工作范围包括: a)提供合同内所有硬件设备和软件,并保证系统完全符合最终技术规范的 要求。 b)提供所需的系统技术资料和文件,并对其正确性负责。 c)提供所有合同设备的备品备件和安装、维护所需的专门工具和试验仪器 仪表(包括调整、测试和校核)。 d)负责进行工厂验收,将设备运输(含搬运至指定位置)、安装在现场(设 备机房)以及现场调试直至成功地投入运行。 e)负责提出设备对供电、接地、消防、运行环境及安装等要求。 f)负责完成与买方另外购买的其它设备接口连接调试工作。 g)负责现场勘察,与风场协调、确定设备安装位置,制定设备安装、调试 计划。

h)负责编制试验、验收的计划报告。 i)在两年保修期内提供必要的保修服务,卖方应保证及时免费维修或更换 任何并非有买方人员非正常操作而导致的缺陷或故障,并应提供限时到达现场的维修服务。 j)由我公司进行安装调试,并提供售后服务。 k)技术培训。 l)按合同要求为买方提供必要其它的服务。 3、服务依据、工作目标; 3.1 服务依据 《信息技术设备的安全》 GB4943-2001 《建筑物电子信息系统防雷技术规范》GB50343-2004 《环境电磁卫生标准》 GB5175-88 《电磁辐射防护规定》 GB8702-88 《电气装置安装工程施工及验收规范》 GB50254-96 《电气装置安装工程施工及验收规范》 GB50255-96 3.2 工作目标 本工程计划工期30日历天,质量执行国家现行验收标准及要求,达到合格标准,严格执行安全措施,达到安全零事故。 4、服务机构设置、岗位职责 4.1 服务机构设置 **设立两个服务小组,随时调遣工作。 机构包括服务主管、调度员、市场信息收集员、三包配件管理员、配件鉴定员等。 下图为我公司的服务机构架构图:

H3C SecPath F100系列防火墙配置教程初始化配置 〈H3C〉system-view 开启防火墙功能 [H3C]firewall packet-filter enable [H3C]firewall packet-filter default permit 分配端口区域 [H3C] firewall zone untrust [H3C-zone-trust] add interface GigabitEthernet0/0 [H3C] firewall zone trust [H3C-zone-trust] add interface GigabitEthernet0/1 工作模式 firewall mode transparent 透明传输 firewall mode route 路由模式 http 服务器 使能HTTP 服务器undo ip http shutdown 关闭HTTP 服务器ip http shutdown 添加WEB用户 [H3C] local-user admin [H3C-luser-admin] password simple admin [H3C-luser-admin] service-type telnet [H3C-luser-admin] level 3 开启防范功能 firewall defend all 打开所有防范 切换为中文模式language-mode chinese 设置防火墙的名称sysname sysname 配置防火墙系统IP 地址firewall system-ip system-ip-address [ address-mask ] 设置标准时间clock datetime time date 设置所在的时区clock timezone time-zone-name { add | minus } time

部署防火墙的步骤 部署防火墙的步骤一#转换特权用户pixfirewall>ena pixfirewall# #进入全局配置模式 pixfirewall# conf t #激活内外端口 interface ethernet0 auto interface ethernet1 auto #下面两句配置内外端口的安全级别 nameif ethernet0 outside security0 nameif ethernet1 inside security100 #配置防火墙的用户信息 enable password pix515 hostname pix515 domain-name domain #下面几句配置内外网卡的ip地址 ip address inside 192.168.4.1 255.255.255.0 ip address outside 公网ip 公网ip子网掩码global (outside) 1 interface nat (inside) 1 192.168.4.0 255.255.255.0 0 0

#下面两句将定义转发公网ip的ssh和www服务到192.168.4.2 static (inside,outside) tcp 公网ip www 192.168.4.2 www netmask 255.255.255.255 0 0 static (inside,outside) tcp 公网ip ssh 192.168.4.2 ssh netmask 255.255.255.255 0 0 #下面两句将定义外部允许访问内部主机的服务 conduit permit tcp host 公网ip eq www any conduit permit tcp host 公网ip eq ssh 信任ip 255.255.255.255 #允许内部服务器telnet pix telnet 192.168.4.2 255.255.255.0 inside #下面这句允许ping conduit permit icmp any any #下面这句路由网关 route outside 0.0.0.0 0.0.0.0 公网ip网关 1 #保存配置 write memory 部署防火墙的步骤二步骤一:安装程序时 许多程序在安装时都要求关闭防火墙(如wps office 2003)。有些程序虽然并未直接明示,但若不及时关闭,就有可能造成安装失败,比如弹出“读取错误”、“安装*.exe出错”等信息,或者干脆死机,或者安装上去之后不能正常使用。笔者在安装金山影霸、office xp等程序时已经屡经验证。

(一)初始化设备 1) 初始化配置步骤: 1.用超级终端通过串口控制台连接(RJ-45 null-modem 线缆)来完成初始配置。完成初始配置后,可不再使用控制台。 2.打开NetEye 设备的电源开关。 3.终端控制台将显示如下提示: LILO 22.7.1 1 NetEye_FW_4_2_build_200080.install 2 bootmgr Press key '2' to enter BOOTMGR command mode 该提示信息将显示约5 秒钟,在此期间输入1 并按回车。 4.配置设备。 Config the firewall or quit (y/n)(n)y 5.修改主机名。 Please input the host name for this system Host name:

Please set system language (1) English (2) Chinese Please input a choice[1-2,q](2) <1、2 或q> 选择2,中文,回车 8.更改根管理员口令。(此步骤可选,但东软强烈建议首次登录后修改口令。) Changing default password of root?(y/n)(y): Old password(6-128): neteye Password(6-128): < 新密码> Repeat Password(6-128): < 新密码> 这里我们不更改它的默认密码,选择n 9.添加根系统管理员及选择登录方式。 Creating an administrator?(y/n)(y): Username: < 用户名> Please select a login type (1) Web (2) Telnet (3) SSH (4) SCM Please input a choice[1-4](1)(example: 1,2,3):1,2,3,4

防火墙测试方案 一、引言 防火墙是实现网络安全体系的重要设备,其目的是要在内部、外部两个网络之间建立

一个安全控制点,通过允许、拒绝或重新定向经过防火墙的数据流,实现对进、出内部网络的服务和访问的审计和控制。 随着网上黑客活动的日益猖獗,越来越多的上网企业开始重视网络安全问题。特别是近两三年来,以防火墙为核心的安全产品需求市场迅速成长起来,瞬间出现了众多提供防火墙产品的厂家,光国内就有几十家。各种防火墙品种充斥市场,良莠不齐,有软件的防火墙,硬件的防火墙,也有软硬一体化的防火墙;有面向个人的防火墙,面向小企业的低档防火墙,也有中高档的防火墙,技术实现上有包过滤的防火墙、应用代理的防火墙,也有状态检测的防火墙。由于防火墙实现方式灵活,种类多,而且往往要与复杂的网络环境整合在一起使用,因此,对防火墙进行测试评估是选购防火墙产品的一个重要环节。 评估测试防火墙是一个十分复杂的工作。一般说来,防火墙的安全和性能是最重要的指标,用户接口(管理和配置界面)和审计追踪次之,然后才是功能上的扩展性。但是安全和性能之间似乎常常构成一对矛盾。在防火墙技术的发展方面,业界一直在致力于为用户提供安全性和性能都高的防火墙产品。沿着这一方向,防火墙产品经历了以软件实现为主的代理型防火墙,以硬件实现为主的包过滤防火墙,以及兼有包过滤型防火墙的高速性特点和代理性防火墙高安全性特点的状态检测防火墙。另外,为了使灵活多变,难以掌握的防火墙安全技术能更有效地被广大用户使用,直观易用的界面和详尽明晰的报表审计能力被越来越多的防火墙产品采用,同时,防火墙产品在与网络应用环境整合的过程中也在不断地集成和加入新的网络功能。因此,当前必须从安全性、性能、可管理性和辅助功能等方面综合进行评测,才能客观反映一个防火墙产品的素质。 测试的背景和目的 在防火墙产品市场上,产品一般分为高、中、低三档。考虑到,高档防火墙普遍是各公司最新或计划推出的产品,证券作为大型的安全产品使用者,使用的防火墙产品以中、高档为主,为了便于横向比较各公司的产品,在本次测试中将统一以中档防火墙产品作为测评的对象。 为了较全面地评估各公司的防火墙产品,本次防火墙产品的测试分成以下几个部分:功能测试、安全防范能力测试、性能测试和设备可靠性测试。 参考资料 GB/T 18020-1999信息技术应用级防火墙安全技术要求 GB/T 18019-1999 信息技术包过滤防火墙安全技术要求 FWPD:Firewall Product Certification Criteria Version 3.0a 测试项目 一.测试项目 包过滤,NA T,地址绑定,本地访问控制,多播,TRUNK,代理路由,内容过滤,报警,审计实时监控,攻击,双机热备,性能。 二.测试环境简略拓扑图

XXX项目实施方案模板 网御神州科技(北京)有限公司 2009年月

目录

1概述 XXX安全设备项目是2006 年信息安全建设的一个重要项目,内容为更换副省级以上(含)机构 XXX安全设备。此文档是 XXX安全设备项目各节点的实施方 案。 2工程实施安排 此次工程实施以各节点技术力量为主,厂商技术人员在实施现场做技术支持。各节点工程实施时间安排约为 8 天,第一批安装单位的开始为 1 月 22 日,第二 批安装单位的开始时间为 1 月 29 日,项目分为实施前期、实施中期、实施后期三个 阶段,其中:周一至周五为实施前期,主要是进行相关前期的准备工作和模拟环境 测试工作;周末为实施中期,主要是上线切换、应用验证等工作;后 期安排一天时间,主要是进行现场值守技术保障、文档整理等工作。工程开始时 间和上线切换时间以总行通知为准。各节点工作内容详见下表: 阶段工作内容工作细节 环境准备(测试环 境和上线环境准 备) 社会公告(以系统 升级的名义提前 前期准备公告) 通知相关业务部 实门、商业银行作好安全设备上线测 施 试前的准备工作前 期和风险调查 第一批第二批 时间时间 1 月 24 1 月 31 日之前日之前 1 月 24 1 月 31 日之前日之前 1 月 24 1 月 31 日之前日之前 职责分工内容输出 节点科技人员完成完成准备工作 节点科技人员完成完成社会公告 完成通知工作和准 节点科技人员完成 备工作 1 月 24 1 月 31《物理环境调查日之前日之前表》 资料采集配置表回执节点科技人员完成《安全设备项目系 统配置手册》(初 稿)

分析调研 规则翻译 产品到货 验收 加电检测 安全设备 配置 模拟环境 测试实中 施设备上线 期原有安全设备配 置现场采集 安全设备周边网 络设备配置现场 采集 对采集信息进行 汇总 与当地技术负责 人进行技术沟通 与当地技术负责 人和原安全设备 厂商进行技术沟 通 完成产品到货验 收 完成产品加电检 测 整合并完成安 全设备配置 搭建模拟测试环 境 安全设备测试 安全设备上线的 准备工作完成确 认 1 月 24 1 月 31 日之前日之前 1 月 24 1 月 31 日之前日之前 1 月 24 1 月 31 日之前日之前 1 月 24 1 月 31 日之前日之前 1 月 24 1 月 31 日之前日之前 1 月 23 1 月 30 日之前日之前 1 月 23 1 月 30 日之前日之前 1 月 24 1 月 31 日之前日之前 1 月 24 1 月 31 日-1 月日-2 月 26 日 2 日 1 月 25 2 月 1 日 日 厂商技术人员完成 节点科技人员协助 厂商技术人员完成 节点科技人员协助 节点科技人员完成 厂商技术人员完成 节点科技人员完成 厂商技术人员完成 节点科技人员完成 厂商技术人员完成 节点科技人员完成 厂商技术人员完成 节点科技人员完成 厂商技术人员协助 节点科技人员完成 厂商技术人员协助 节点科技人员完成 完成采集工作 《安全设备项目系 统配置手册》 《安全设备项目系 统配置手册》 《设备到货验 收表》 《设备加电测 试表》 根据安全设备《安 全设备项目系统配 置手册》进行安全 设备配置 根据《测试方 案》完成测 试 完成安全设备上线 前的准备工作

实验七交换机基本配置 一、实验目的 (1)使用R2611模块化路由器进行网络安全策略配置学习使用路由器进行初步的网络运行配置和网络管理,行能根据需要进行简单网络的规划和设计。 实验设备与器材 熟悉交换机开机界面; (2)掌握Quidway S系列中低端交换机几种常用配置方法; (3)掌握Quidway S系列中低端交换机基本配置命令。 二、实验环境 Quidway R2611模块化路由器、交换机、Console配置线缆、双绞线、PC。 交换机,标准Console配置线。 三、实验内容 学习使用Quidway R2611模块化路由器的访问控制列表(ACL)进行防火墙实验。 预备知识 1、防火墙 防火墙作为Internet访问控制的基本技术,其主要作用是监视和过滤通过它的数据包,根据自身所配置的访问控制策略决定该包应当被转发还是应当被抛弃,以拒绝非法用户访问网络并保障合法用户正常工作。 2、包过滤技术 一般情况下,包过滤是指对转发IP数据包的过滤。对路由器需要转发的数据包,先获取包头信息,包括IP层所承载的上层协议的协议号、数据包的源地址、目的地址、源端口号和目的端口号等,然后与设定的规则进行比较,根据比较的结果对数据包进行转发或者丢弃。 3、访问控制列表 路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL(Access Control List)定义的。

访问控制列表是由permit | deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。ACL通过这些规则对数据包进行分类,这些规则应用到路由器接口上,路由器根据这些规则判断哪些数据包可以接收,哪些数据包需要拒绝。 访问控制列表(Access Control List )的作用 访问控制列表可以用于防火墙; 访问控制列表可用于Qos(Quality of Service),对数据流量进行控制; 访问控制列表还可以用于地址转换; 在配置路由策略时,可以利用访问控制列表来作路由信息的过滤。 一个IP数据包如下图所示(图中IP所承载的上层协议为TCP) ACL示意图 ACL的分类 按照访问控制列表的用途,可以分为四类: ●基本的访问控制列表(basic acl) ●高级的访问控制列表(advanced acl) ●基于接口的访问控制列表(interface-based acl) ●基于MAC的访问控制列表(mac-based acl) 访问控制列表的使用用途是依靠数字的范围来指定的,1000~1999是基于接口的访问控制列表,2000~2999范围的数字型访问控制列表是基本的访问控制列表,3000~3999范围的数字型访问控制列表是高级的访问控制列表,4000~4999范围的数字型访问控制列表是基于MAC地址访问控制列表。 4、防火墙的配置项目 防火墙的配置包括:

实施方案 1项目概况 山东分公司所属河口、寿光、昌邑、羊口、即墨、楮岛、海阳风电场,每个风场两台,共计14台天气预报防火墙设备采购、运输、安装、调试及一年质保工作,用于满足自动化应用系统安全需求。 2、服务范围、服务内容 2.1供货范围 本工程的供货范围见表2-1所示。 表2-1供货需求一览表 2.2工作范围 供货商的工作范围包括: a)提供合同内所有硬件设备和软件,并保证系统完全符合最终技术规范的要求。 b)提供所需的系统技术资料和文件,并对其正确性负责。 c)提供所有合同设备的备品备件和安装、维护所需的专门工具和试验仪器仪表(包括调整、测试和校核)。 d)负责进行工厂验收,将设备运输(含搬运至指定位置)、安装在现场(设备机房)以及现场调试直至成功地投入运行。 e)负责提出设备对供电、接地、消防、运行环境及安装等要求。 f)负责完成与买方另外购买的其它设备接口连接调试工作。 g)负责现场勘察,与风场协调、确定设备安装位置,制定设备安装、调试计划。

h) 负责编制试验、验收的计划报告。 i) 在两年保修期内提供必要的保修服务,卖方应保证及时免费维修或更换任 何并非有买方人员非正常操作而导致的缺陷或故障,并应提供限时到达现场的维修服务。 j) 由我公司进行安装调试,并提供售后服务。 k) 技术培训。 l) 按合同要求为买方提供必要其它的服务。 3、服务依据、工作目标; 3.1 服务依据《信息技术设备的安全》GB4943-2001 《建筑物电子信息系 统防雷技术规范》GB50343-2004 《环境电磁卫生标准》GB5175-88 《电磁辐射防护规定》GB8702-88 《电气装置安装工程施工及验收规范》 GB50254-96 《电气装置安装工程施工及验收规范》GB50255-96 3.2 工作目标 本工程计划工期30 日历天,质量执行国家现行验收标准及要求,达到合格标准,严格执行安全措施,达到安全零事故。 4、服务机构设置、岗位职责 4.1 服务机构设置 ** 设立两个服务小组,随时调遣工作。 机构包括服务主管、调度员、市场信息收集员、三包配件管理员、配件鉴定员等。 下图为我公司的服务机构架构图:

Windows 7防火墙设置详解(一) 文介绍Windows 7防火墙的设置方法,自从Vista开始,Windows的防火墙功能已经是越加臻于完善、今非昔比了,系统防火墙已经成为系统的一个不可或缺的部分,不再像XP那样防护功能简单、配置单一,所以无论是安装哪个第三方防火墙,Windows 7自带的系统防火墙都不应该被关闭掉,反而应该学着使用和熟悉它,对我们的系统信息保护将会大有裨益。 防火墙有软件的也有硬件德,当然了,其实硬件仍然是按照软件的逻辑进行工作的,所以也并非所有的硬防就一定比软防好,防火墙的作用是用来检查网络或Internet的交互信息,并根据一定的规则设置阻止或许可这些信息包通过,从而实现保护计算机的目的,下面这张图是Windows 7帮助里截出来的工作原理图: Windows 7防火墙的常规设置方法还算比较简单,依次打开“计算机”——“控制面板”——“Windows防火墙”,如下图所示:

上图中,天缘启用的是工作网络,家庭网络和工作网络同属于私有网络,或者叫专用网络,图下面还有个公用网络,实际上Windows 7已经支持对不同网络类型进行独立配置,而不会互相影响,这是windows 7的一个改进点。图2中除了右侧是两个帮助连接,全部设置都在左侧,如果需要设置网络连接,可以点击左侧下面的网络和共享中心,具体设置方法,可以参考《Windows 7的ADSL网络连接和拨号连接设置方法》和《Windows 7的网络连接和共享设置教程》两篇文章,另外如果对家庭网络、工作网络和公用网络有疑问也可参考一下。 下面来看一下Windows 7防火墙的几个常规设置方法: 一、打开和关闭Windows防火墙

华为USG2000防火墙配置 USG2000防火墙基本设置: 外观 1个调试口(CONSOLE); 2个以太网口(GE0/0/0和GE0/0/1,电口或者SFP光口任取一); 1个reset按钮(操作不当访问不到防火墙时初始化出厂配置)。 初始配置 GE0/0/0配置为路由接口,IP地址为192.168.0.1 防火墙访问IP为192.168.0.1,登录用户名admin,密码Admin@123 USG2000防火墙配置过程中注意事项: 接口配置时,不要操作当前连接的端口,否则可能导致防火墙无法连接的情况。 这种情况下需要按‘reset’按钮初始化出厂配置。

USG2000防火墙配置步骤 一、配置防火墙的网络接口 1.连接GE0/0/0端口,访问19 2.168.0.1登录防火墙。 登录过程中出现证书错误,点击‘继续浏览此网站’继续。

输入用户名admin密码Admin@123登录防火墙。 登录后,弹出修改用户的初始密码的提示及快速向导。初始密码尽量不要修改。快速向导适于配置路由器模式,不适合I区和II区之间,直接点取消。

以上为USG2000基本配置界面。 现场配置所需要用到的只有网络和防火墙两个主菜单。 2.配置GE0/0/1端口 选择菜单网络/接口,在GE0/0/1行最后点配置。

别名设置‘安全II区端口’,选择模式‘交换’,连接类型选择为‘access’,点击应用。 3.添加Vlan接口 在接口页面中,点击新加,接口名称设置为‘配置接口’,类型设置为‘VLAN’,VALN ID 设置为‘1’,接口成员选择‘GE0/0/1’,连接类型设置为‘静态IP’,IP地址设置为‘192.168.1.100’,子网掩码设置为‘255.255.0.0’,最后点击应用。如下图所示 4.按照配置GE0/0/1的方法,配置GE0/0/0,将别名设为‘安全I区端口’。 注意:配置完成后,点击应用后,由于GE0/0/0的IP地址已变更,将无法访问到192.168.0.1。 5.关闭所有浏览器页面,然后重新开启浏览器,连接GE0/0/0,访问192.168.1.100。 修改刚添加的‘配置接口’的Vlan端口,将GE0/0/0添加到接口成员中。

建议用方法一:debug抓包 首先依次按顺序输入必要命令: < neteye > debug dump hook all 定义抓包类型 < neteye > debug match bidir on 开启双向监控 < neteye > debug dump complex on 输出包头详细信息 再定义过滤策略,按自己需求输入一个或多个命令 < neteye > debug match ip any/sip any/dip 指定源和目的IP抓包 < neteye > debug match protocol any/tcp/udp 指定通信协议抓包 < neteye > debug match port any/sport any/dport 指定源和目的端口抓包 开启debug命令 < neteye > debug start 600 抓600秒 停止debug命令 < neteye > debug stop 方法二:tcpdump 首先进入bash模式 < neteye > bash Password:neteye Neteye# 1、针对端口抓包: tcpdump -i eth* port 21 2、针对IP地址抓包: tcpdump -i eth* host 1.1.1.1 3、针对源IP和目的IP抓包: tcpdump -i eth* src host 1.1.1.1 and dst host 2.2.2.2 4、针对源IP和目的IP抓双向的: tcpdump -i eth* host 1.1.1.1 and host 2.2.2.2

5、针对协议抓包:安全产品营销中心售后服务部22 tcpdump -i eth* icmp Ctrl + C 停止抓包 Exit 退出到

防火墙测试验收方案 Final revision by standardization team on December 10, 2020.

防火墙测试方案 一、引言 防火墙是实现网络安全体系的重要设备,其目的是要在内部、外部两个网络之间建立一个安全控制点,通过允许、拒绝或重新定向经过防火墙的数据流,实现对进、出内部网络的服务和访问的审计和控制。 随着网上黑客活动的日益猖獗,越来越多的上网企业开始重视网络安全问题。特别是近两三年来,以防火墙为核心的安全产品需求市场迅速成长起来,瞬间出现了众多提供防火墙产品的厂家,光国内就有几十家。各种防火墙品种充斥市场,良莠不齐,有软件的防火墙,硬件的防火墙,也有软硬一体化的防火墙;有面向个人的防火墙,面向小企业的低档防火墙,也有中高档的防火墙,技术实现上有包过滤的防火墙、应用代理的防火墙,也有状态检测的防火墙。由于防火墙实现方式灵活,种类多,而且往往要与复杂的网络环境整合在一起使用,因此,对防火墙进行测试评估是选购防火墙产品的一个重要环节。 评估测试防火墙是一个十分复杂的工作。一般说来,防火墙的安全和性能是最重要的指标,用户接口(管理和配置界面)和审计追踪次之,然后才是功能上的扩展性。但是安全和性能之间似乎常常构成一对矛盾。在防火墙技术的发展方面,业界一直在致力于为用户提供安全性和性能都高的防火墙产品。沿着这一方向,防火墙产品经历了以软件实现为主的代理型防火墙,以硬件实现为主的包过滤防火墙,以及兼有包过滤型防火墙的高速性特点和代理性防火墙高安全性特点的状态检测防火墙。另外,为了

使灵活多变,难以掌握的防火墙安全技术能更有效地被广大用户使用,直观易用的界面和详尽明晰的报表审计能力被越来越多的防火墙产品采用,同时,防火墙产品在与网络应用环境整合的过程中也在不断地集成和加入新的网络功能。因此,当前必须从安全性、性能、可管理性和辅助功能等方面综合进行评测,才能客观反映一个防火墙产品的素质。 测试的背景和目的 在防火墙产品市场上,产品一般分为高、中、低三档。考虑到,高档防火墙普遍是各公司最新或计划推出的产品,证券作为大型的安全产品使用者,使用的防火墙产品以中、高档为主,为了便于横向比较各公司的产品,在本次测试中将统一以中档防火墙产品作为测评的对象。 为了较全面地评估各公司的防火墙产品,本次防火墙产品的测试分成以下几个部分:功能测试、安全防范能力测试、性能测试和设备可靠性测试。 参考资料 GB/T 18020-1999信息技术应用级防火墙安全技术要求 GB/T 18019-1999 信息技术包过滤防火墙安全技术要求 FWPD:Firewall Product Certification Criteria Version 测试项目 一.测试项目

在前几篇对防火墙的有关知识和技术作了一个较全面的介绍,本篇要为大家介绍一些实用的知识,那就是如何配置防火中的安全策略。但要注意的是,防火墙的具体配置方法也不是千篇一律的,不要说不同品牌,就是同一品牌的不同型号也不完全一样,所以在此也只能对一些通用防火墙配置方法作一基本介绍。同时,具体的防火墙策略配置会因具体的应用环境不同而有较大区别。首先介绍一些基本的配置原则。 一. 防火墙的基本配置原则 默认情况下,所有的防火墙都是按以下两种情况配置的: ●拒绝所有的流量,这需要在你的网络中特殊指定能够进入和出去的流量的一些类型。 ●允许所有的流量,这种情况需要你特殊指定要拒绝的流量的类型。可论证地,大多数防火墙默认都是拒绝所有的流量作为安全选项。一旦你安装防火墙后,你需要打开一些必要的端口来使防火墙内的用户在通过验证之后可以访问系统。换句话说,如果你想让你的员工们能够发送和接收Email,你必须在防火墙上设置相应的规则或开启允许POP3和SMTP的进程。 在防火墙的配置中,我们首先要遵循的原则就是安全实用,从这个角度考虑,在防火墙的配置过程中需坚持以下三个基本原则: (1). 简单实用:对防火墙环境设计来讲,首要的就是越简单越好。其实这也是任何事物的基本原则。越简单的实现方式,越容易理解和使用。而且是设计越简单,越不容易出错,防火墙的安全功能越容易得到保证,管理也越可靠和简便。 每种产品在开发前都会有其主要功能定位,比如防火墙产品的初衷就是实现网络之间的安全控制,入侵检测产品主要针对网络非法行为进行监控。但是随着技术的成熟和发展,这些产品在原来的主要功能之外或多或少地增加了一些增值功能,比如在防火墙上增加了查杀病毒、入侵检测等功能,在入侵检测上增加了病毒查杀功能。但是这些增值功能并不是所有应用环境都需要,在配置时我们也可针对具体应用环境进行配置,不必要对每一功能都详细配置,这样一则会大大增强配置难度,同时还可能因各方面配置不协调,引起新的安全漏洞,得不偿失。 (2). 全面深入:单一的防御措施是难以保障系统的安全的,只有采用全面的、多层次的深层防御战略体系才能实现系统的真正安全。在防火墙配置中,我们不要停留在几个表面的防火墙语句上,而应系统地看等整个网络的安全防护体系,尽量使各方面的配置相互加强,从深层次上防护整个系统。这方面可以

附录命令速查 命令页码 A application_filter anti dcom-lssass { enable | disable} 2-32 application_filter netmeeting { enable | disable} 2-32 application_filter oracle { enable | disable} 2-33 application_filter rtsp { enable | disable} 2-33 application_filter tftp { enable | disable} 2-33 application_filter tuxedo { enable | disable} port number 2-33 auth-management local-domain domain-name 2-5 auth-management local-user domain-name username rolename 2-5 auth-management password domain-name username 2-5 B

NetEye 防火墙3.2.2命令手册 backup ipaddress config-filename2-6 C clear line vty number2-30 connection timeout { icmp | udp | syn | fin | est | close | auth } number2-24 console timeout number2-29 D dns ipaddress [ primary ]2-12 H host { group groupname | id number } 2-16 hostname hostname 2-16 I interface id number zone-name 2-8 interface zone-name { enable | disable } 2-8 interface zone-name ipaddress netmask 2-8 L

C I S C O5520防火墙配置实例 本人在项目中已经两次接触到思科5500系列防火墙的配置应用了,根据项目的需求不同,详细的配置也不一样,因此汇总了一个通用版本的思科5500系列防火墙的配置,不详之处,请各位大虾给予指点,谢谢! CD-ASA5520# show run : Saved : ASA Version (2) ! hostname CD-ASA5520&nb sp; //给防火墙命名 enable password 9jNfZuG3TC5tCVH0 encrypted // 进入特权模式的密码 names dns-guard ! interface GigabitEthernet0/0 //内网接口: duplex full //接口作工模式:全双工,半双,自适应 nameif inside //为端口命名:内部接口inside security-level 100 //设置安全级别 0~100 值越大越安全 ! interface GigabitEthernet0/1 //外网接口 nameif outside //为外部端口命名:外部接口outside

security-level 0 ! interface GigabitEthernet0/2 nameif dmz security-level 50 ! interface GigabitEthernet0/3 shutdown no nameif no security-level no ip address ! interface Management0/0 //防火墙管理地址shutdown no nameif no security-level no ip address ! passwd encrypted ftp mode passive clock timezone CST 8 dns server-group DefaultDNS

1800 E/S 网桥模式的配置步骤 (本部分内容适用于:DCFW-1800E 和DCFW-1800S系列防火墙)在本章节我们来介绍一下1800E和1800S防火墙网桥模式的配置方法以及步骤。 网络结构: 内网网段为:10.1.157.0 /24,路由器连接内部网的接口IP地址为:10.1.157.2 ,内网主机的网关设为:10.1.157.2 pc1 IP地址为:10.1.157.61 防火墙工作在网桥模式下,管理地址为:10.1.157.131 ,防火墙网关设为:10.1.157.2 管理主机设为:10.1.157.61 要求: 添加放行规则,放行内网到外网的tcp,udp,ping ;外网能够访问pc1 的http,ftp,ping 服务。 地址转换在路由器上作。 注意: 1800E和1800S在启用网桥模式后,只能在内网口上配置管理ip地址,外网口不能配置IP 地址,DMZ口在网桥模式下不能用。并且启用网桥后只能在内网中管理防火墙!!!。

实验步骤: 说明: 防火墙的网络地址的默认配置:内网口192.168.1.1 , 外网口192.168.0.1 ,DMZ口192.168.3.1 系统管理员的名称:admin 密码:admin. 一根据需求更改防火墙IP地址,添加管理主机,然后进入web管理界面 1.1进入超级终端,添加管理防火墙的IP地址: ( 超级终端的配置) 点击确定,然后按数下回车,进入到1800E/S防火墙的超级终端配置界面:

1.2 根据网络环境更改防火墙的内网口的IP地址和防火墙的网关 说明:if0 为防火墙的外网口;if1 为防火墙的内网口;if2 为防火墙的DMZ口

防火墙测试方案

目录 一背景介绍 (2) 二网络安全设备测试的特点 (2) 三测试过程中和DUT 的交互 (3) 四典型的测试环境 (4) 五测试内容 (5) 5.1 二/三层基准转发测试 (5) 5.1.1吞吐量测试 (5) 5.1.2时延测试 (6) 5.2TCP基础协议栈性能测试 (7) 5.2.1TCP最大并发连接数测试 (8) 5.2.2每秒TCP最大新建连接数测试 (9) 5.2.3TCP新建时间分布测试 (9) 5.2.4TCP 平均响应报文时间 (10) 5.2.5TCP 平均关闭时间 (11) 5.3应用层测试 (11) 5.3.1Http connection rate (12) 5.3.2Http Transaction rate (12) 5.3.3最大Http吞吐量 (13) 5.3.4应用层典型带宽混合业务吞吐量测试 (13) 5.3.5应用响应时间测试 (14) 5.4安全测试 (15) 5.4.1分类安全验证--SYN_Flood测试 (15) 5.4.2分类安全验证-- UDP_Flood测试 (16) 5.4.3分类安全验证-- ICMP_Flood测试 (16) 5.4.4安全等级测试 (17) 5.5综合测试 (18) 5.5.1Fuzzing测试 (18) 5.5.2设备的稳定性测试 (19) 5.5.3100条策略设备的稳定性测试 (19) 5.5.4正常流量转发中增加策略的测试 (20)

一背景介绍 基于二三层的流量基准测试方法和技术经过过去进十几年的发展,已经形成了一个非常健全和完善的体系。与此同时,越来越多的网络用户也发现,如果只做二三层的基准测试,还是不能保证网络的健壮性和安全性,尤其是针对网络安全保障的设备。比如,目前网络的www、FTP、P2P、游戏服务的应用迅速增长,对于这些(4-7层)的网络内容而言,进行基准测试时各项指标都是很好,但是网络的使用仍然让很多用户不满意:速度太慢、病毒太多、网络攻击无法防范、系统经常DOWN掉等等。这个时候用户发现只是一味地增加产品数量、扩容网络容量并不是很好的途径。 引进并加强对设备和网络的4-7层测试,变成了一个必要的环节。从实时来看,4-7层的测试目前已经引起越来越多用户的重视和关注。网络上基于4-7层并且需要进行4-7层测试的设备包括:防火墙、入侵检测系统(IDS)、IPS,UTM, VPN网关、SSL加速器、负载均衡器和Web交换机、Web cache、……。即使设备不是基于4-7层的,当处理7层数据流时,负载特征的改变也会造成明显的功能和性能问题。传统的2-3层数据流压力测试是好的,但总是不够充分的。与此同时,由于目前互联网和实践运行环境中的安全问题越来越多,如何能在实验室阶段最大限度地的降低设备和网络安全所带来的隐患,也是目前所面临的一个重大挑战。 其实无论是4-7层还是安全测试,其本质都是对设备或网络的内容识别进行测试,对测试仪表来说需要将真实的业务和协议流量,以及恶意攻击引入实验室测试中:HTTP、FTP、SMTP、POP3、SSL、BT、QQ、Trojan,Worms,DDOS, … 二网络安全设备测试的特点 从测试的内容方面来说,网络安全设备和以往相比,在测试内容上有了很大的扩展。一般来说对于网络安全设备我们需要测试关注的结果包括:? 基础转发性能 ? TCP协议性能