端口关闭及服务禁止大全

- 格式:doc

- 大小:57.50 KB

- 文档页数:16

端口2000 服务NULL 说明木马GirlFriend 1.3、Millenium 1.0开放此端口。

端口2001 服务NULL 说明木马Millenium 1.0、Trojan Cow开放此端口。

端口2023 服务xinuexpansion 4 说明木马Pass Ripper开放此端口。

端口2049 服务NFS 说明NFS程序常运行于这个端口。

通常需要访问Portmapper查询这个服务运行于哪个端口。

端口2115 服务NULL 说明木马Bugs开放此端口。

端口2140、3150 服务NULL 说明木马Deep Throat 1.0/3.0开放此端口。

端口2500 服务RPC client using a fixed port session replication 说明应用固定端口会话复制的RPC客户端口2583 服务NULL 说明木马Wincrash 2.0开放此端口。

端口2801 服务NULL 说明木马Phineas Phucker开放此端口。

端口3024、4092 服务NULL 说明木马WinCrash开放此端口。

端口3128 服务squid 说明这是squid HTTP代理服务器的默认端口。

攻击者扫描这个端口是为了搜寻一个代理服务器而匿名访问Internet。

也会看到搜索其他代理服务器的端口8000、8001、8080、8888。

扫描这个端口的另一个原因是用户正在进入聊天室。

其他用户也会检验这个端口以确定用户的机器是否支持代理。

端口3129 服务NULL 说明木马Master Paradise开放此端口。

端口3150 服务NULL 说明木马The Invasor 开放此端口。

端口3210、4321 服务NULL 说明木马SchoolBus开放此端口端口3333 服务dec-notes 说明木马Prosiak开放此端口端口3389 服务超级终端说明WINDOWS 2000终端开放此端口。

以下列出的端口仅为相关木马程序默认情况下开放的端口,请根据具体情况采取相应的操作:707端口的关闭:这个端口开放表示你可能感染了nachi蠕虫病毒,该蠕虫的清除方法如下:1、停止服务名为WinS Client和Network Connections Sharing的两项服务2、删除c:WinntSYSTEM32WinS目录下的DLLHOST.EXE和SVCHOST.EXE文件3、编辑注册表,删除HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServices项中名为RpcTftpd和RpcPatch的两个键值1999端口的关闭:这个端口是木马程序BackDoor的默认服务端口,该木马清除方法如下:1、使用进程管理工具将notpa.exe进程结束2、删除c:Windows目录下的notpa.exe程序3、编辑注册表,删除HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun项中包含c:Windows otpa.exe /o=yes的键值2001端口的关闭:这个端口是木马程序黑洞2001的默认服务端口,该木马清除方法如下:1、首先使用进程管理软件将进程Windows.exe杀掉2、删除c:Winntsystem32目录下的Windows.exe和S_Server.exe文件3、编辑注册表,删除HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersion RunServices项中名为Windows的键值4、将HKEY_CLASSES_ROOT和HKEY_LOCAL_MACHINESoftwareCLASSES项中的Winvxd项删除5、修改HKEY_CLASSES_ROOT xtfileshellopencommand项中的c:Winntsystem32S_SERVER.EXE %1为C:WinNTNOTEPAD.EXE %16、修改HKEY_LOCAL_MACHINESoftwareCLASSES xtfileshellopencommand项中的c:Winntsystem32S_SERVER.EXE %1键值改为C:WinNTNOTEPAD.EXE %12023端口的关闭:这个端口是木马程序Ripper的默认服务端口,该木马清除方法如下:1、使用进程管理工具结束sysrunt.exe进程2、删除c:Windows目录下的sysrunt.exe程序文件3、编辑system.ini文件,将shell=explorer.exe sysrunt.exe 改为shell=explorer.exe后保存4、重新启动系统2583端口的关闭:这个端口是木马程序Wincrash v2的默认服务端口,该木马清除方法如下:1、编辑注册表,删除HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun项中的WinManager = "c:Windowsserver.exe"键值2、编辑Win.ini文件,将run=c:Windowsserver.exe改为run=后保存退出3、重新启动系统后删除C:Windowssystem SERVER.EXE3389端口的关闭:首先说明3389端口是Windows的远程管理终端所开的端口,它并不是一个木马程序,请先确定该服务是否是你自己开放的。

各种端口的关闭方法各种端口的关闭方法要知道端口是否开放,可在运行里输入"cmd"netstat -an 来查看自己开放端口.ip地址的后面的就是端口号。

关闭端口的详细步骤和多种方法。

1.系统关闭方法:(1)21端口:端口说明: ftp 最常见的攻击者用于寻找打开“anonymous”的ftp服务器的方法。

这些服务器带有可读写的目录。

Hackers或Crackers 利用这些服务器作为传送warez (私有程序) 和pr0n(故意拼错词而避免被搜索引擎分类)的节点。

关闭方法:控制面板--管理工具--服务关闭FTP Publishing Service,它提供的服务是通过Internet 信息服务的管理单元提供FTP 连接和管理。

(2)23端口端口说明:Telnet 入侵者在搜索远程登陆UNIX的服务。

大多数情况下入侵者扫描这一端口是为了找到机器运行的操作系统。

此外使用其它技术,入侵者会找到密码。

关闭方法:控制面板--管理工具--服务关闭Telnet服务,它允许远程用户登录到系统并且使用命令行运行控制台程序。

(3)25端口端口说明:smtp 攻击者(spammer)寻找SMTP服务器是为了传递他们的spam。

入侵者的帐户总被关闭,他们需要拨号连接到高带宽的e-mail服务器上,将简单的信息传递到不同的地址。

SMTP服务器(尤其是sendmail)是进入系统的最常用方法之一,因为它们必须完整的暴露于Internet且邮件的路由是复杂的(暴露+复杂=弱点)。

关闭方法:控制面板--管理工具--服务关闭Simple Mail Transport Protocol (SMTP)服务,它提供的功能是跨网传送电子邮件。

(4)80端口端口说明:80端口是为HTTP(HyperT ext Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(World Wide Web,万维网)服务上传输信息的协议。

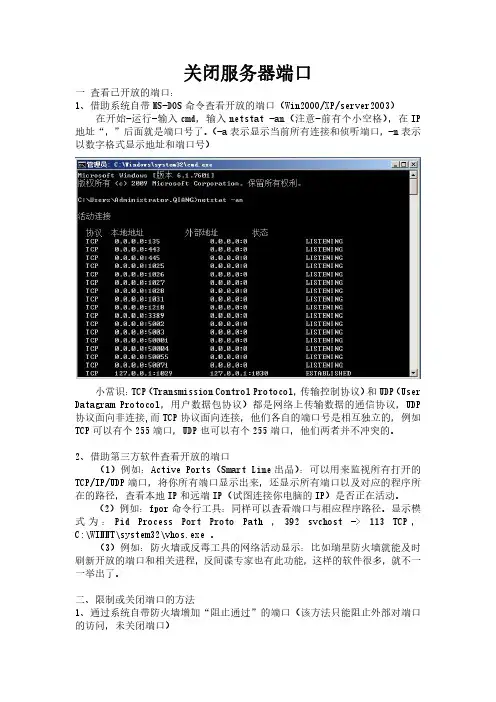

关闭服务器端口一查看已开放的端口:1、借助系统自带MS-DOS命令查看开放的端口(Win2000/XP/server2003)在开始-运行-输入cmd,输入netstat-an(注意-前有个小空格),在IP 地址“,”后面就是端口号了。

(-a表示显示当前所有连接和侦听端口,-n表示以数字格式显示地址和端口号)小常识:TCP(Transmission Control Protocol,传输控制协议)和UDP(User Datagram Protocol,用户数据包协议)都是网络上传输数据的通信协议,UDP 协议面向非连接,而TCP协议面向连接,他们各自的端口号是相互独立的,例如TCP可以有个255端口,UDP也可以有个255端口,他们两者并不冲突的。

2、借助第三方软件查看开放的端口(1)例如:Active Ports(Smart Line出品):可以用来监视所有打开的TCP/IP/UDP端口,将你所有端口显示出来,还显示所有端口以及对应的程序所在的路径,查看本地IP和远端IP(试图连接你电脑的IP)是否正在活动。

(2)例如:fpor命令行工具:同样可以查看端口与相应程序路径。

显示模式为:Pid Process Port Proto Path,392svchost->113TCP,C:\WINNT\system32\vhos.exe。

(3)例如:防火墙或反毒工具的网络活动显示:比如瑞星防火墙就能及时刷新开放的端口和相关进程,反间谍专家也有此功能,这样的软件很多,就不一一举出了。

二、限制或关闭端口的方法1、通过系统自带防火墙增加“阻止通过”的端口(该方法只能阻止外部对端口的访问,未关闭端口)(1)打开系统自带的防火墙,选择“高级设置”(2)新建规则(3)选择“端口”,下一步。

(4)选择TCP,指定端口范围,多个端口用英文逗号隔开,下一步。

(TCP 协议的规则创建完成后,以同样的步骤选择UDP创建规则)(5)选择“阻止连接”,下一步。

关闭⼀些不⽤的端⼝和常见病毒端⼝(转载)默认情况下,Windows有很多端⼝是开放的,在你上⽹的时候,⽹络病毒和⿊客可以通过这些端⼝连上你的电脑。

为了让你的系统变为铜墙铁壁,应该封闭这些端⼝,主要有:TCP 135、139、445、593、1025 端⼝和 UDP 135、137、138、445 端⼝,⼀些流⾏病毒的后门端⼝(如 TCP 2745、3127、6129 端⼝),以及远程服务访问端⼝3389。

下⾯介绍如何在WinXP/2000/2003下关闭这些⽹络端⼝: 第⼀步,在“运⾏”输⼊gpedit.msc,回车打开“组策略”,在组策略中的windows设置-安全设置中选中“IP 安全策略,在本地计算机”,在右边窗格的空⽩位置右击⿏标,弹出快捷菜单,选择“创建 IP 安全策略”,于是弹出⼀个向导。

在向导中点击“下⼀步”按钮,为新的安全策略命名;再按“下⼀步”,则显⽰“安全通信请求”画⾯,在画⾯上把“激活默认相应规则”左边的钩去掉,点击“完成”按钮就创建了⼀个新的IP 安全策略。

第⼆步,右击该IP安全策略,在“属性”对话框中,把“使⽤添加向导”左边的钩去掉,然后单击“添加”按钮添加新的规则,随后弹出“新规则属性”对话框,在画⾯上点击“添加”按钮,弹出IP筛选器列表窗⼝;在列表中,⾸先把“使⽤添加向导”左边的钩去掉,然后再点击右边的“添加”按钮添加新的筛选器。

第三步,进⼊“筛选器属性”对话框,⾸先看到的是寻址,源地址选“任何 IP 地址”,⽬标地址选“我的 IP 地址”;点击“协议”选项卡,在“选择协议类型”的下拉列表中选择“TCP”,然后在“到此端⼝”下的⽂本框中输⼊“135”,点击“确定”按钮,这样就添加了⼀个屏蔽 TCP 135(RPC)端⼝的筛选器,它可以防⽌外界通过135端⼝连上你的电脑。

点击“确定”后回到筛选器列表的对话框,可以看到已经添加了⼀条策略,重复以上步骤继续添加 TCP 137、139、445、593 端⼝和 UDP 135、139、445 端⼝,为它们建⽴相应的筛选器。

常用端口号与对应的服务以及端口关闭

10. 3389端口:RDP (远程桌面协议)。

关闭方法:在Windows操作系统中,可以通过更改远程桌面服务的设置来关闭3389端口。

例如,在Windows 10中,可以打开“系统”设置,选择“远程桌面”并关闭远程桌面功能。

关闭端口的方法主要取决于你使用的具体服务或服务器软件。

以上只是一些常见的端口及其对应的服务以及一般的关闭方法。

在实际设置中,可能还有其他额外的步骤或配置文件需要修改。

如果你不确定如何关闭特定的端口,请参考对应服务或软件的官方文档或手册。

win7端口关闭方法

win7端口关闭方法

关闭Win7端口有以下几种方法:

1. 使用Windows防火墙关闭端口:打开“控制面板”->“系统

和安全”->“Windows 防火墙”->“高级设置”,选择“入站规则”,右键点击要关闭的端口,选择“禁止连接”,保存设置即可。

2. 使用命令行关闭端口:打开命令提示符,输入命令:netstat -ano,查看到需要关闭的端口号对应的PID,然后输入命令:taskkill /F /PID PID,即可关闭端口。

3. 禁用服务:打开“运行”->输入“services.msc”,找到对

应的服务,右键选择“属性”,将启动类型修改为“禁用”,保存即可。

注意:关闭端口可能会影响系统的正常运行,如非必要请不要随

意关闭端口。

一、关闭服务器端口关闭服务器下列端口,把系统不用的端口都关闭掉,然后从新启动。

注:关闭的端口有,80,25,21,23,135,137,139,445。

WinXP/2000/2003关闭这些网络端口的步骤:第一步,点击“开始”菜单/设置/控制面板/管理工具,双击打开“本地安全策略”,选中“IP 安全策略,在本地计算机”,在右边窗格的空白位置右击鼠标,弹出快捷菜单,选择“创建 IP 安全策略”(如右图),于是弹出一个向导。

在向导中点击“下一步”按钮,为新的安全策略命名;再按“下一步”,则显示“安全通信请求”画面,在画面上把“激活默认相应规则”左边的钩去掉,点击“完成”按钮就创建了一个新的IP 安全策略。

第二步,右击该IP安全策略,在“属性”对话框中,把“使用添加向导”左边的钩去掉,然后单击“添加”按钮添加新的规则,随后弹出“新规则属性”对话框,在画面上点击“添加”按钮,弹出IP筛选器列表窗口;在列表中,首先把“使用添加向导”左边的钩去掉,然后再点击右边的“添加”按钮添加新的筛选器。

第三步,进入“筛选器属性”对话框,首先看到的是寻址,源地址选“任何 IP 地址”,目标地址选“我的 IP 地址”;点击“协议”选项卡,在“选择协议类型”的下拉列表中选择“TCP”,然后在“到此端口”下的文本框中输入“135”,点击“确定”按钮(如左图),这样就添加了一个屏蔽 TCP 135(RPC)端口的筛选器,它可以防止外界通过135端口连上你的电脑。

点击“确定”后回到筛选器列表的对话框,可以看到已经添加了一条策略,重复以上步骤继续添加 TCP 80,25,21,23,135,137,139,445。

端口,为它们建立相应的筛选器。

第四步,在“新规则属性”对话框中,选择“新 IP 筛选器列表”,然后点击其左边的圆圈上加一个点,表示已经激活,最后点击“筛选器操作”选项卡。

在“筛选器操作”选项卡中,把“使用添加向导”左边的钩去掉,点击“添加”按钮,添加“阻止”操作(右图):在“新筛选器操作属性”的“安全措施”选项卡中,选择“阻止”,然后点击“确定”按钮。

Windows Server 2008 R2 WEB 服务器安全设置指南(四)之禁用不必要的服务和关闭端口安全是重中之重,以最少的服务换取最大的安全。

通过只启用需要用到的服务、关闭暂时用不到的服务或不用的服务,这样最大程度来提高安全性。

作为web服务器,并不是所有默认服务都需要的,所以像打印、共享服务都可以禁用。

当然了,你的系统补丁也需要更新到最新,一些端口的漏洞已经随着补丁的更新而被修复了。

网上的一些文章都是相互复制且是基于win2003系统较多,而win2008相比win2003本身就要安全很多。

那我们为什么还要谈关闭端口呢,因为我们要防患于未然,万一服务器被黑就不好玩了。

禁用不必要的服务控制面板―――管理工具―――服务:把下面的服务全部停止并禁用。

TCP/IP NetBIOS HelperServer 这个服务器需要小心。

天翼云主机需要用到这个服务,所以在天翼云主机上不能禁用。

Distributed Link Tracking ClientMicrosoft Search 如果有,则禁用Print SpoolerRemote Registry因为我们使用的是云主机,跟单机又不一样,所以有些服务并不能一概而论,如上面的Server服务。

例如天翼云的主机,上海1和内蒙池的主机就不一样,内蒙池的主机需要依赖Server服务,而上海1的不需要依赖此服务,所以上海1的可以禁用,内蒙池就不能禁用了。

所以在禁用某一项服务时必须要小心再小心。

删除文件打印和共享本地连接右击属性,删除TCP/IPV6、Microsoft网络客户端、文件和打印共享。

打开防火墙,入站规则,所的“网络发现”和“文件和打印机共享”的规则全部禁用。

关闭端口关闭139端口本地连接右击属性,选择“TCP/IPv4协议”,属性,在“常规”选项卡下选择“高级”,选择“WINS”选项卡,选中“禁用TCP/IP 上的NetBIOS”,这样即关闭了139端口。

常用端口号与对应的服务以及端口关闭常用端口号与对应的服务以及端口关闭端口简介:本文介绍端口的概念,分类,以及如何关闭/开启一个端口21端口:21端口主要用于FTP(File Transfer Protocol,文件传输协议)服务。

23端口:23端口主要用于T elnet(远程登录)服务,是Internet 上普遍采用的登录和仿真程序。

25端口:25端口为SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。

53端口:53端口为DNS(Domain Name Server,域名服务器)服务器所开放,主要用于域名解析,DNS服务在NT系统中使用的最为广泛。

67、68端口:67、68端口分别是为Bootp服务的Bootstrap Protocol Server(引导程序协议服务端)和Bootstrap Protocol Client(引导程序协议客户端)开放的端口。

69端口:TFTP是Cisco公司开发的一个简单文件传输协议,类似于FTP。

79端口:79端口是为Finger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。

80端口:80端口是为HTTP(HyperText Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(World Wide Web,万维网)服务上传输信息的协议。

99端口:99端口是用于一个名为“Metagram Relay”(亚对策延时)的服务,该服务比较少见,一般是用不到的。

109、110端口:109端口是为POP2(Post Office Protocol Version 2,邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2、POP3都是主要用于接收邮件的。

Windows端口大全及端口关闭方法.txt45想洗澡吗?不要到外面等待下雨;想成功吗?不要空等机遇的到来。

摘下的一瓣花能美丽多久?一时的放纵又能快乐多久?有志者要为一生的目标孜孜以求。

少年自有少年狂,藐昆仑,笑吕梁;磨剑数年,今将试锋芒。

自命不凡不可取,妄自菲薄更不宜。

Windows端口大全及端口关闭方法一、端口大全服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利用IP欺骗可以发动DoS攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

服务:FTP说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous的FTP服务器的方法。

这些服务器带有可读写的目录。

木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口。

网络端口大全及端口关闭方法2008年07月11日星期五 21:22一、端口大全端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX 等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利用IP欺骗可以发动DoS攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:21服务:FTP说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous的FTP服务器的方法。

这些服务器带有可读写的目录。

木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口。

端口:22服务:Ssh说明:PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。

关闭本机危险端口一、3389端口危害:远程连接到你的桌面。

二、135端口危害:进行远程,可以在被远程的电脑中写入恶意代码,危险极大。

XP关闭方法:经过注册表更改1、HKEY_LOCAL_MACHINE→SOFTWARE→Microsoft→Ole→EnableDCOM的值改为“N”2、HKEY_LOCAL_MACHINE→SOFTWARE→Microsoft→Rpc→DCOM Protocols键值中删除“ncacn_ip_tcp”3、还需要确认停用“Distributed Transaction Coordinator”服务。

4、重起一下输入CMD .netstat -an 看 135 没有了三、139端口危害:与目标主机的139端口建立连接后,就可能浏览到指定网段内所有工作站中的全部共享信息,甚至可以对目标主机中的共享文件夹进行各种编辑、删除*作,倘若攻击者还知道目标主机的IP地址和登录帐号的话,还能轻而易举地查看到目标主机中的隐藏共享信息。

XP关闭方法:网络邻居属性打开本地连接属性;接着,在属性窗口的“常规”选项卡中选择“Internet协议(TCP/IP)”,单击“属性”按钮;然后在打开的窗口中,单击“高级”按钮;在“高级TCP/IP设置”窗口中选择“WINS”选项卡,NetBI OS设置”下,选择“禁用TCP/IP上的” NetBIOS四、445端口危害:和139端口一起是IPC$入侵的主要通道。

有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机XP关闭方法:经过注册表更改1、HKEY_LOCAL_MACHINE\System\Controlset\Services\NetBT\Parameters 选择“Parameters”项,右键单击,选择“新建”——“DWORD值”。

2、将DWORD值命名为“SMBDeviceEnabled”。

右键单击“SMBDeviceEnabled”值,选择“修改”。

关闭与限制电脑端口知多少?-电脑资料每一项服务都对应相应的端口,比如众如周知的WWW服务的端口是80,smtp是25,ftp是21,win2000安装中默认的都是这些服务开启的,。

对于个人用户来说确实没有必要,关掉端口也就是关闭无用的服务。

关闭与限制电脑端口知多少?通过控制面板的管理工具中的服务中来配置。

1、关闭7.9等等端口:关闭Simple TCP/IP Service,支持以下TCP/IP服务:Character Generator,Daytime, Discard, Echo, 以及Quote of the Day。

2、关闭80口:关掉WWW服务。

在服务中显示名称为World Wide Web Publishing Service,通过 Internet 信息服务的管理单元提供 Web 连接和管理。

3、关掉25端口:关闭Simple Mail Transport Protocol (SMTP)服务,它提供的功能是跨网传送电子邮件,电脑资料《关闭与限制电脑端口知多少?》(https://www.)。

4、关掉21端口:关闭FTP Publishing Service,它提供的服务是通过 Internet 信息服务的管理单元提供 FTP 连接和管理。

5、关掉23端口:关闭Telnet服务,它允许远程用户登录到系统并且使用命令行运行控制台程序。

6、还有一个很重要的就是关闭server服务,此服务提供RPC支持、文件、打印以及命名管道共享。

关掉它就关掉了win2k的默认共享,比如ipc$、c$、admin$等等,此服务关闭不影响您的其他操作。

7、还有一个就是139端口,139端口是NetBIOS Session端口,用来文件和打印共享,注意的是运行samba的unix机器也开放了139端口,功能一样。

以前流光2000用来判断对方主机类型不太准确,估计就是139端口开放既认为是NT机,现在好了。

关闭139口听方法是在网络和拨号连接中本地连接中选取Internet协议(TCP/IP)属性,进入高级TCP/IP设置WINS设置里面有一项禁用TCP/IP的NETBIOS,打勾就关闭了139端口。

如何限制和关闭无用的端口如何限制和关闭无用的端口每一项服务都对应相应的端口,比如众如周知的WWW服务的端口是80,smtp是25,ftp是2 1,win2000安装中默认的都是这些服务开启的。

对于个人用户来说确实没有必要,关掉端口也就是关闭无用的服务。

“控制面板”的“管理工具”中的“服务”中来配置。

1、关闭7.9等等端口:关闭Simple TCP/ IP Service,支持以下TCP/IP服务:Character Generator,Daytime, Discard, Echo, 以及Quote of the Day。

2、关闭80口:关掉WWW服务。

在“服务”中显示名称为"World Wide Web Publishing Service",通过Internet 信息服务的管理单元提供Web 连接和管理。

3、关掉25端口:关闭Simple Mail Tran sport Protocol (SMTP)服务,它提供的功能是跨网传送电子邮件。

4、关掉21端口:关闭FTP Publishing Service,它提供的服务是通过Internet 信息服务的管理单元提供FTP 连接和管理。

5、关掉23端口:关闭Telnet服务,它允许远程用户登录到系统并且使用命令行运行控制台程序。

6、还有一个很重要的就是关闭server服务,此服务提供RPC支持、文件、打印以及命名管道共享。

关掉它就关掉了win2k的默认共享,比如ipc$、c$、admin$等等,此服务关闭不影响您的其他操作。

7、还有一个就是139端口,139端口是N etBIOS Session端口,用来文件和打印共享,注意的是运行samba的unix机器也开放了13 9端口,功能一样。

以前流光2000用来判断对方主机类型不太准确,估计就是139端口开放既认为是NT机,现在好了。

关闭139口听方法是在“网络和拨号连接”中“本地连接”中选取“Internet协议(TCP/IP)”属性,进入“高级TCP/IP设置”“WINS设置”里面还有呢,你可以用一些firewall,比如不少人使用天网、ZoneAlarm等,都可以设置关闭端口。

端口关闭及服务禁止大全Win98系统:c:\Windows c:\Windows\systemWinnt和Win2000系统:c:\Winnt c:\Winnt\system32Winxp系统:c:\Windows c:\Windows\system32其中c代表系统盘符=============================================113端口木马的清除(仅适用于Windows系统):这是一个基于irc聊天室控制的木马程序。

1.首先使用netstat -an命令确定自己的系统上是否开放了113端口2.使用fport命令察看出是哪个程序在监听113端口例如我们用fport看到如下结果:Pid Process Port Proto Path392svchost->113TCP C:\WinNT\system32\vhos.exe我们就可以确定在监听在113端口的木马程序是vhos.exe而该程序所在的路径为c:\Winnt\system32下。

3.确定了木马程序名(就是监听113端口的程序)后,在任务管理器中查找到该进程,并使用管理器结束该进程。

4.在开始-运行中键入regedit运行注册表管理程序,在注册表里查找刚才找到那个程序,并将相关的键值全部删掉。

5.到木马程序所在的目录下删除该木马程序。

(通常木马还会包括其他一些程序,如rscan.exe、psexec.exe、ipcpass.dic、ipcscan.txt等,根据木马程序不同,文件也有所不同,你可以通过察看程序的生成和修改的时间来确定与监听113端口的木马程序有关的其他程序)6.重新启动机器。

以下列出的端口仅为相关木马程序默认情况下开放的端口,请根据具体情况采取相应的操作:445端口的关闭修改注册表,添加一个键值HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\NetBT\Parameters在右面的窗口建立一个SMBDeviceEnabled 为REG_DWORD类型键值为0这样就ok了707端口的关闭:这个端口开放表示你可能感染了nachi蠕虫病毒,该蠕虫的清除方法如下:1、停止服务名为WinS Client和Network Connections Sharing的两项服务2、删除c:\Winnt\SYSTEM32\WinS\目录下的DLLHOST.EXE和SVCHOST.EXE文件3、编辑注册表,删除HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services项中名为RpcTftpd和RpcPatch的两个键值1999端口的关闭:这个端口是木马程序BackDoor的默认服务端口,该木马清除方法如下:1、使用进程管理工具将notpa.exe进程结束2、删除c:\Windows\目录下的notpa.exe程序3、编辑注册表,删除HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run项中包含c:\Windows\notpa.exe /o=yes的键值2001端口的关闭:这个端口是木马程序黑洞2001的默认服务端口,该木马清除方法如下:1、首先使用进程管理软件将进程Windows.exe杀掉2、删除c:\Winnt\system32目录下的Windows.exe和S_Server.exe文件3、编辑注册表,删除HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunServices\项中名为Windows的键值4、将HKEY_CLASSES_ROOT和HKEY_LOCAL_MACHINE\Software\CLASSES项中的Winvxd项删除5、修改HKEY_CLASSES_ROOT\txtfile\shell\open\command项中的c:\Winnt\system32\S_SERVER.EXE %1为C:\WinNT\NOTEPAD.EXE %16、修改HKEY_LOCAL_MACHINE\Software\CLASSES\txtfile\shell\open\command项中的c:\Winnt\system32\S_SERVER.EXE %1键值改为C:\WinNT\NOTEPAD.EXE %12023端口的关闭:这个端口是木马程序Ripper的默认服务端口,该木马清除方法如下:1、使用进程管理工具结束sysrunt.exe进程2、删除c:\Windows目录下的sysrunt.exe程序文件3、编辑system.ini文件,将shell=explorer.exe sysrunt.exe 改为shell=explorer.exe后保存4、重新启动系统2583端口的关闭:这个端口是木马程序Wincrash v2的默认服务端口,该木马清除方法如下:1、编辑注册表,删除HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\项中的WinManager = "c:\Windows\server.exe"键值2、编辑Win.ini文件,将run=c:\Windows\server.exe改为run=后保存退出3、重新启动系统后删除C:\Windows\system\ SERVER.EXE3389端口的关闭:首先说明3389端口是Windows的远程管理终端所开的端口,它并不是一个木马程序,请先确定该服务是否是你自己开放的。

如果不是必须的,请关闭该服务。

Win2000关闭的方法:1、Win2000server 开始-->程序-->管理工具-->服务里找到Terminal Services服务项,选中属性选项将启动类型改成手动,并停止该服务。

2、Win2000pro开始-->设置-->控制面板-->管理工具-->服务里找到Terminal Services服务项,选中属性选项将启动类型改成手动,并停止该服务。

Winxp关闭的方法:在我的电脑上点右键选属性-->远程,将里面的远程协助和远程桌面两个选项框里的勾去掉。

4444端口的关闭:如果发现你的机器开放这个端口,可能表示你感染了msblast蠕虫,清除该蠕虫的方法如下:1、使用进程管理工具结束msblast.exe的进程2、编辑注册表,删除HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run 项中的"Windows auto update"="msblast.exe"键值3、删除c:\Winnt\system32目录下的msblast.exe文件4899端口的关闭:首先说明4899端口是一个远程控制软件(remote administrator)服务端监听的端口,他不能算是一个木马程序,但是具有远程控制功能,通常杀毒软件是无法查出它来的,请先确定该服务是否是你自己开放并且是必需的。

如果不是请关闭它。

关闭4899端口:1、请在开始-->运行中输入cmd(98以下为command),然后cd C:\Winnt\system32(你的系统安装目录),输入r_server.exe /stop后按回车,然后在输入r_server /uninstall /silence2、到C:\Winnt\system32(系统目录)下删除r_server.exe admdll.dll raddrv.dll三个文件5800,5900端口:首先说明5800,5900端口是远程控制软件VNC的默认服务端口,但是VNC在修改过后会被用在某些蠕虫中。

请先确认VNC是否是你自己开放并且是必须的,如果不是请关闭。

关闭的方法:1、首先使用fport命令确定出监听在5800和5900端口的程序所在位置(通常会是c:\Winnt\fonts\explorer.exe)2、在任务管理器中杀掉相关的进程(注意有一个是系统本身正常的,请注意!如果错杀可以重新运行c:\Winnt\explorer.exe)3、删除C:\Winnt\fonts\中的explorer.exe程序。

4、删除注册表HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run项中的Explorer键值。

5、重新启动机器。

6129端口的关闭:首先说明6129端口是一个远程控制软件(dameware nt utilities)服务端监听得端口,他不是一个木马程序,但是具有远程控制功能,通常的杀毒软件是无法查出它来的。

请先确定该服务是否是你自己安装并且是必需的,如果不是请关闭。

关闭6129端口:1、选择开始-->设置-->控制面板-->管理工具-->服务找到DameWare Mini Remote Control项点击右键选择属性选项,将启动类型改成禁用后停止该服务。

2、到c:\Winnt\system32(系统目录)下将DWRCS.EXE程序删除。

3、到注册表内将HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\项中的DWRCS键值删除6267端口的关闭:6267端口是木马程序广外女生的默认服务端口,该木马删除方法如下:1、启动到安全模式下,删除c:\Winnt\system32\下的DIAGFG.EXE文件2、到c:\Winnt目录下找到regedit.exe文件,将该文件的后缀名改为.com3、选择开始-->运行输入进入注册表编辑页面4、修改HKEY_CLASSES_ROOT\exefile\shell\open\command项的键值为"%1" %*5、删除HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\ CurrentVersion\RunServices 项中名字为Diagnostic Configuration的键值6、将c:\Winnt下的改回到regedit.exe6670、6771端口的关闭:这些端口是木马程序DeepThroat v1.0 - 3.1默认的服务端口,清除该木马的方法如下:1、编辑注册表,删除HKEY_LOCAL_MACHINE\SOFTWARE\MicroSoft\Windows\CurrentVersion\Run项中的…System32…=c:\Windows\system32.exe键值(版本1.0)或…SystemTray… = …Systray.exe… 键值(版本2.0-3.0)键值2、重新启动机器后删除c:\Windows\system32.exe(版本1.0)或c:\Windows\system\systray.exe (版本2.0-3.0)6939 端口的关闭:这个端口是木马程序Indoctrination默认的服务端口,清除该木马的方法如下:1、编辑注册表,删除HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce\ 四项中所有包含Msgsrv16 ="msgserv16.exe"的键值2、重新启动机器后删除C:\Windows\system\目录下的msgserv16.exe文件6969端口的关闭:这个端口是木马程序PRIORITY的默认服务端口,清除该木马的方法如下:1、编辑注册表,删除HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run Services项中的"PServer"= C:\Windows\System\PServer.exe键值2、重新启动系统后删除C:\Windows\System\目录下的PServer.exe文件7306端口的关闭:这个端口是木马程序网络精灵的默认服务端口,该木马删除方法如下:1、你可以使用fport察看7306端口由哪个程序监听,记下程序名称和所在的路径2、如果程序名为Netspy.exe,你可以在命令行方式下到该程序所在目录输入命令Netspy.exe /remove来删除木马3、如果是其他名字的程序,请先在进程中结束该程序的进程,然后到相应目录下删除该程序4、编辑注册表,将HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\ CurrentVersion\Run 项和HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\ CurrentVersion\RunServices项中与该程序有关的键值删除7511端口的关闭:7511是木马程序聪明基因的默认连接端口,该木马删除方法如下:1、首先使用进程管理工具杀掉MBBManager.exe这个进程2、删除c:\Winnt(系统安装目录)中的MBBManager.exe和Explore32.exe程序文件,删除c:\Winnt\system32\目录下的editor.exe文件3、编辑注册表,删除注册表HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run项中内容为C:\WinNT\MBBManager.exe键名为MainBroad BackManager的项4、修改注册表HKEY_CLASSES_ROOT\txtfile\shell\open\command中的c:\Winnt\system32\editor.exe %1改为c:\Winnt\NOTEPAD.EXE %15、修改注册表HKEY_LOCAL_MACHINE\Software\CLASSES\hlpfile\shell\open\command项中的 C:\WinNT\explore32.exe %1键值改为C:\WinNT\WinHLP32.EXE %17626端口的关闭:7626是木马冰河的默认开放端口(这个端口可以改变),木马删除方法如下:1、启动机器到安全模式下,编辑注册表删除HKEY_LOCAL_MACHINE\software\microsoft\Windows\ CurrentVersion\Run项中内容为 c:\Winnt\system32\Kernel32.exe的键值2、删除HKEY_LOCAL_MACHINE\software\microsoft\Windows\ CurrentVersion\Runservices项中内容为C:\Windows\system32\Kernel32.exe的键值3、修改HKEY_CLASSES_ROOT\txtfile\shell\open\command项下的C:\Winnt\system32\Sysexplr.exe %1为C:\Winnt\notepad.exe %14、到C:\Windows\system32\下删除文件Kernel32.exe和Sysexplr.exe8011端口的关闭:8011端口是木马程序WAY2.4的默认服务端口,该木马删除方法如下:1、首先使用进程管理工具杀掉msgsvc.exe的进程2、到C:\Windows\system目录下删除msgsvc.exe文件3、编辑注册表,删除HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run项中内容为C:\WinDOWS\SYSTEM\msgsvc.exe的键值9989端口的关闭:这个端口是木马程序InIkiller的默认服务端口,该木马删除方法如下:1、编辑注册表,删除HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\项中的Explore="C:\Windows\bad.exe"键值2、重新启动系统后删除C:\Windows目录下的bad.exe程序文件19191端口的关闭:这个端口是木马程序兰色火焰默认开放的telnet端口,该木马关闭方法如下:1、使用管理工具结束进程tasksvc.exe2、删除c:\Windows\system目录下的tasksvc.exe、sysexpl.exe、bfhook.dll三个文件3、编辑注册表,删除HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run 项中的Network Services=C:\WinDOWS\SYSTEM\tasksvc.exe键值4、将注册表HKEY_CLASSES_ROOT\txtfile\shell\open\command项中的C:\WinDOWS\SYSTEM\sysexpl.exe "%1"键值改为c:\Windows\notepad.exe "%1"键值5、将注册表HKEY_LOCAL_MACHINE\Software\CLASSES\txtfile\shell\open\command项中的 C:\WinDOWS\SYSTEM\sysexpl.exe "%1键值"改为c:\Windows\notepad.exe "%1"1029端口和20168端口:这两个端口是lovgate蠕虫所开放的后门端口。