计算机的滥用──一个清楚而现实的危险

- 格式:pdf

- 大小:377.51 KB

- 文档页数:4

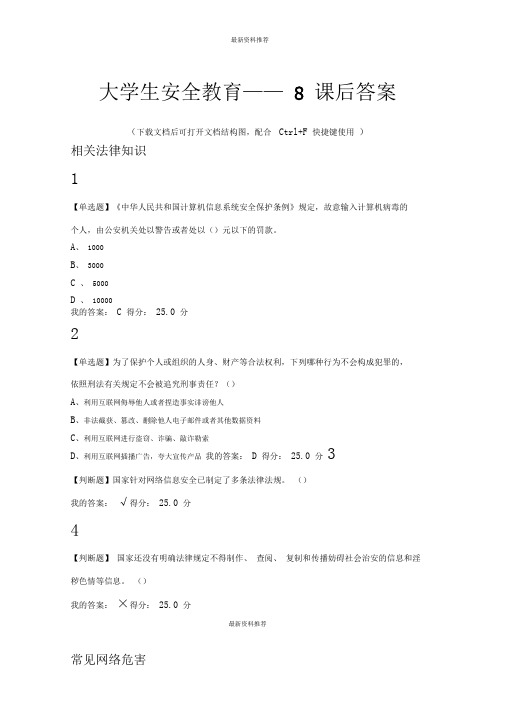

最新资料推荐大学生安全教育——8 课后答案(下载文档后可打开文档结构图,配合Ctrl+F 快捷键使用)相关法律知识1【单选题】《中华人民共和国计算机信息系统安全保护条例》规定,故意输入计算机病毒的个人,由公安机关处以警告或者处以()元以下的罚款。

A、1000B、3000C 、5000D 、10000我的答案:C 得分:25.0 分2【单选题】为了保护个人或组织的人身、财产等合法权利,下列哪种行为不会构成犯罪的,依照刑法有关规定不会被追究刑事责任?()A、利用互联网侮辱他人或者捏造事实诽谤他人B、非法截获、篡改、删除他人电子邮件或者其他数据资料C、利用互联网进行盗窃、诈骗、敲诈勒索D、利用互联网插播广告,夸大宣传产品我的答案:D 得分:25.0 分3【判断题】国家针对网络信息安全已制定了多条法律法规。

()我的答案:√得分:25.0 分4【判断题】国家还没有明确法律规定不得制作、查阅、复制和传播妨碍社会治安的信息和淫秽色情等信息。

()我的答案:×得分:25.0 分最新资料推荐常见网络危害1【单选题】网上交易带来方便,但也存在一些隐患,不包括()。

A、信息泄露隐患B、操作不当隐患C、系统漏洞隐患D、黑客木马隐患我的答案:B 得分:20.0 分2【单选题】大量不良信息充斥网络,下列哪种不属于()。

A、广告类B、色情类C 、暴力恐怖类D、危害国家安全类我的答案:A 得分:20.0 分3【判断题】网恋不仅耽误学习,而且很可能造成悲剧结果。

()我的答案:√得分:20.0 分4【判断题】电子交易是买方与卖方直接交易,不需要第三方介入。

()我的答案:×得分:20.0 分5【判断题】学生沉迷网络会对学习、身体健康以及心理健康带来消极影响。

()我的答案:√得分:20.0 分网络安全现状1最新资料推荐【单选题】康乃尔大学研究生罗伯特?莫里斯是利用了下列哪种系统漏洞制作了蠕虫病毒?()A、UNIXB、WINDOWSC 、LINUXD、IOS我的答案:A 得分:25.0 分2【判断题】网络安全现状说明了计算机病毒危害的严重性及广泛性。

计算机安全考试题及答案随着计算机技术的快速发展,网络安全问题日益突出。

为了保障网络信息的安全性,计算机安全考试变得越来越重要。

下面是一些常见的计算机安全考试题及答案,希望能为你提供帮助。

1. 什么是计算机安全?计算机安全是指保护计算机及其网络系统免受未经授权的访问、损坏、偷窃、破坏或干扰,并确保计算机系统及其服务不间断地正常工作的过程。

2. 请简要介绍一下计算机病毒。

计算机病毒是指一种能够在计算机系统中自我复制并传播的恶意软件。

它们可以破坏、删除或篡改计算机数据,甚至使整个计算机系统瘫痪。

3. 列举一些常见的网络安全威胁。

- 病毒和恶意软件- 网络钓鱼- 黑客攻击- 勒索软件- 数据泄露4. 什么是强密码?如何创建强密码?强密码是指由足够长度的字母、数字和特殊字符组成的密码。

要创建强密码,你可以考虑以下几点:- 使用大写字母、小写字母、数字和特殊字符的组合- 避免使用与个人信息有关的密码- 不要使用常见的单词或短语5. 什么是多因素认证?为什么它是一种有效的安全措施?多因素认证是一种通过使用多个身份验证要素来确认用户身份的方法,如密码、指纹、手机验证等。

它是一种有效的安全措施,因为即使攻击者获得了某一个因素,仍然需要其他因素才能成功通过认证,从而提供更高的安全性。

6. 什么是防火墙?它如何保护计算机系统安全?防火墙是一种用于保护计算机网络安全的网络安全设备。

它可以监控和控制网络流量,根据事先设定的规则来允许或阻止流量通过。

防火墙可以帮助阻止未经授权的访问和恶意攻击。

7. 请简要介绍一下数据加密。

数据加密是指使用密码将数据转化为一种不可读的形式,以保护数据的机密性。

只有掌握解密密钥的人才能解析数据。

常见的数据加密算法包括对称加密和非对称加密。

8. 什么是漏洞扫描?它有什么作用?漏洞扫描是指通过扫描目标系统的安全漏洞来识别系统中存在的潜在风险。

它可以帮助系统管理员及时发现并修补漏洞,提高系统的安全性。

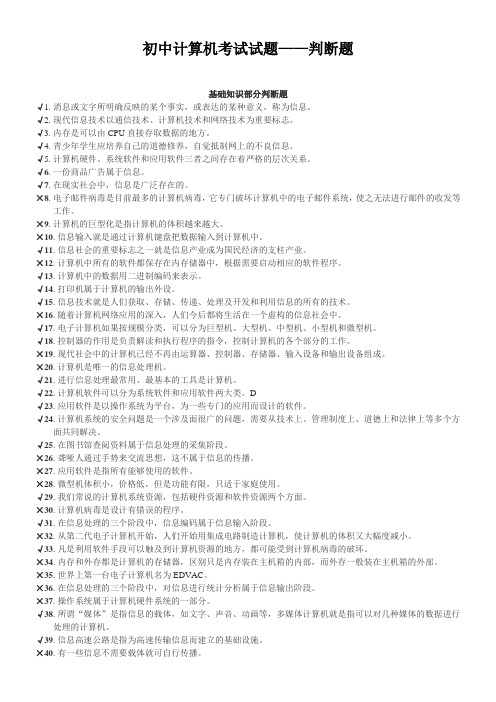

初中计算机考试试题——判断题基础知识部分判断题√1. 消息或文字所明确反映的某个事实,或表达的某种意义,称为信息。

√2. 现代信息技术以通信技术、计算机技术和网络技术为重要标志。

√3. 内存是可以由CPU直接存取数据的地方。

√4. 青少年学生应培养自己的道德修养,自觉抵制网上的不良信息。

√5. 计算机硬件、系统软件和应用软件三者之间存在着严格的层次关系。

√6. 一份商品广告属于信息。

√7. 在现实社会中,信息是广泛存在的。

×8. 电子邮件病毒是目前最多的计算机病毒,它专门破坏计算机中的电子邮件系统,使之无法进行邮件的收发等工作。

×9. 计算机的巨型化是指计算机的体积越来越大。

×10. 信息输入就是通过计算机键盘把数据输入到计算机中。

√11. 信息社会的重要标志之一就是信息产业成为国民经济的支柱产业。

×12. 计算机中所有的软件都保存在内存储器中,根据需要启动相应的软件程序。

√13. 计算机中的数据用二进制编码来表示。

√14. 打印机属于计算机的输出外设。

√15. 信息技术就是人们获取、存储、传递、处理及开发和利用信息的所有的技术。

×16. 随着计算机网络应用的深入,人们今后都将生活在一个虚构的信息社会中。

√17. 电子计算机如果按规模分类,可以分为巨型机、大型机、中型机、小型机和微型机。

√18. 控制器的作用是负责解读和执行程序的指令,控制计算机的各个部分的工作。

×19. 现代社会中的计算机已经不再由运算器、控制器、存储器、输入设备和输出设备组成。

×20. 计算机是唯一的信息处理机。

√21. 进行信息处理最常用、最基本的工具是计算机。

√22. 计算机软件可以分为系统软件和应用软件两大类。

D√23. 应用软件是以操作系统为平台,为一些专门的应用而设计的软件。

√24. 计算机系统的安全问题是一个涉及面很广的问题,需要从技术上、管理制度上、道德上和法律上等多个方面共同解决。

科技资讯2016 NO.11SCIENCE & TECHNOLOGY INFORMATION信 息 技 术10科技资讯 SCIENCE & TECHNOLOGY INFORMATION随着时代的进步和社会的发展,人们的生活水平越来越高,我国社会经济的发展越来越迅猛,与此同时,科学技术也在不断的飞速发展中,随着计算机技术的全面发展,计算机图形和图像已经广泛应用到生活工作的每个角度,人们无时无刻不在接触着各种各样的图形和图像,但是,大部分用户对图形和图像的概念还是非常模糊,也经常把计算机图形和图像混为一谈,这种认识上的错误,不仅影响计算机图形图像技术的普及和发展,也阻碍图形和图像技术的推广和应用。

所以,理解和掌握计算机图形和图像的内在关系,对于计算机图形图像技术的发展和应用都有着非常重要的意义。

只有这样,才能根据实际情况,实现对计算机图形和图像的合理运用。

1 计算机图形与图像的概念1.1 计算机图形的概念图形是指由外部轮廓线条构成的矢量图,是用计算机技术绘制的直线、圆、矩形、曲线以及图表等等。

其基本单元是锚点和路径,不论放大多少倍,图形的边缘都是平滑的,不会影响图像的输出质量,对其任意缩放,效果一样清晰。

1.2 计算机图像的概念图像又称位图。

它是通过扫描仪和摄像机等输入设备捕捉实际的画面而形成的数字图像。

数字图像是由像素点阵构成的,如果将其放大到一定程度,就会出现马赛克效果,每个小方格被称为一个像素,也可称为栅格。

2 计算机图形和图像的区别2.1 数据来源的差异计算机图像信息一般情况下是来自客观世界的,它通指的是对客观世界的一种成像,比如说大家拿照相机拍出来的照片风景,而计算机图形则是通过计算机操作技术形成的一种形式,它是计算机通过对算法操作或者计算从而形成的。

2.2 处理方式的差异一般情况下,计算机图形处理是对图像处理的识别和弥补,图形处理更多的是一种对几何形式的处理,比如说对图形的缩放、旋转、明暗处理以及阴影处理等等。

网络安全的作文200字网络安全的作文200字篇1互联网是一张神奇的网,他把每个人的心都紧紧的扣在一起,因为有了这张网,人类的生活才会更美好。

互联网给予我们大量的知识,让我们做到了“足不出户,晓知天下事”,真是快捷又方便。

而这张神奇的网也有美中不足的地方,就是有一些不健康的网站会给人类带来一些不必要的麻烦。

网络上有一些居心不良的坏人,因为青少年的好奇心强,他们会抓住这一点来引诱青少年们。

甚至会发一些下流的信息。

我在QQ上也有个号,那上面人特别多我都不知道加哪个。

碰巧我的部分同学,老师,亲戚也有QQ号就加了他们。

然后经他们介绍认识了一些好友。

这也是一种不错的交友方法哦。

也许你会在新闻里看到,某少年因见网友被骗多少多少钱,这也是常发生的事。

在网上,有些人会假装自己很有学问来骗取别人的心,有的时候会约你见面,你可千万不要去,就算他是好人,不怕一万,只怕万一。

网络道德也很重要,如果你想在网上交到知心朋友,就必须遵守网络道德,我也有过亲身经历。

我在BBS论坛上注册了一个号,有一天,我先着无聊,就在论坛上乱发消息。

论坛上的人很烦恼,很想把我踢出去,就对我说:“你在发就把你赶出去。

”我才不信呢,继续,最后,还是被人踢了出去。

只有注意网络安全,讲究网络道德,才能在网络上畅行无阻。

让我们一起来建设一个文明的网络吧。

网络安全的作文200字篇2神奇的电脑世界,五花八门、方便快速,带给了人们无限的便利。

电脑这一项资讯科技的发明,非常迅速,电子邮件、即时通、电脑软件的下载……等,甚至不必出门,只要坐在电脑前,一切只是“举手之劳”,就可以利用网拍,拍卖想要卖出的东西,还可以利用网络,交朋友,天南地北的聊天呢!所以电脑的网络世界,真的是一项再方便不过的发明,可说是无远弗届,天涯若比邻啊!电脑的好处的确很多,但是它的坏处也不少,一定要利用电脑的防毒软件,才可以抵挡病毒,让自己的基本资料和许多重要的情资不会因病毒、骇客的入侵而外洩,以免被拿去做触犯法律的事情,那可是一发不可收拾呢!电脑的便利,有时也会成为人们犯罪的管道。

上网的利与弊辩论会辩词上网的利与弊辩论会辩词正方一辩:各位评委,老师、同学们大家好,很高兴能和对方辩友进行一次思想的碰撞与交流。

网络日益成为我们生活的一部分,我们中学生也不例外,但网络也是一把双刃剑,有利也有弊,我方认为中学生上网利大于弊是基于以下理由:第一、中学生求知欲望强烈,正是学习的最佳时机,网络可以打开中学生视野,扩大知识面。

上网可以及时了解时事新闻,获取各种最新的知识和信息,对以后的学习和生活都有很好的指导作用。

上网可以充实头脑,只要留心就可以学到许多学校里学不到的知识,扩大自己的知识面。

网络的远程教育会给中学生带来无穷的益处。

学生可以在一个个内容丰富、名师坐堂的网站中任意翱翔,如果上了网,网上各种试卷和典型题目应有尽有,学生就可以任意选择。

鼠标一点,大千世界便尽收眼底。

所以网络对²中学生的学习和成长都有利。

第二、中学生处在社会化的过程中,他们喜欢交朋友,渴望友情,网络就为中学生打开一扇门,让中学生很容易就找到志同道合的朋友。

古人“海内存知己,天涯若比邻”的梦想今天通过网络实现了,我们可以在网上认识天南地北的朋友,甚至是外国朋友,极大拓展了我们的交际面,让我们的朋友遍天下。

还有利于中学生了解不同的世界,不同的生活。

过去孩子要和外界接触,会受到种种客观条件的限制。

现在在网上,完全没有了地域、背景等约束,可以找到志趣相投的朋友。

第三、中学生喜欢创新,喜欢独树一帜,网络就可以促进中学生个性化的发展。

“恰同学少年,风华正茂,指点江山,激扬文字,粪土当年万户侯”,中学生可以在各个BBS里张贴自己对各种问题的看法和见解,在与别人的辩论中学会辩证的看问题。

中学生上网也可以提高自己某项业余爱好的水平,发挥自己的创造力;写博客,传照片,制作flash,编辑视频,都成为一些中学生的爱好,把自己的创意展现的淋漓尽致。

我们在学校读的是统一的教材,考的是一样的试卷,但我们中学生是有差异的,网络恰恰弥补了这种不足。

⽹络安全判断题1.数字⾰命在20世纪80年代成为重⼤事件,但在90年代由于计算机泡沫的爆发⽽画上了句号。

错误3.第⼀台数字计算机是为实施⼈⼝普查⽽设计的。

错误4.Facebook和Twitter都是社交⽹站。

正确5.个⼈隐私的⽀持者惧怕数字⾰命会从根本上改变我们对于隐私的认知。

正确6.在1940年,“computer”这个词被定义为从事计算的⼈。

正确7.操作系统是种应⽤软件。

错误8.由于功能不断增加,视频游戏控制台现在也被视为个⼈计算机。

错误9.服务器的⽤途是为⽹络上的计算机提供服务。

正确10.在⼆进制数字系统中,⽤来代表数值2的是2。

错误11.数字9可以被视作⼀个字符。

正确12.由于⼤多数的数字设备都是电⼦的,因此字节是以电⼦脉冲的形式存在的。

正确13.半导体材料是⼀种导电性介于导体和绝缘体之间的物质。

正确15.编译器将程序中的所有表述⼀次性地转换成机器语⾔。

正确16.解释器每次会转换并执⾏⼀条语句。

正确17.机器语⾔中的操作码指定了数据。

错误18.操作数是操作的命令字。

错误19.所有计算机都区分⼤⼩写。

错误20.⽊马是看似执⾏⼀项功能实际却执⾏另⼀项指令的计算机程序。

正确21.为了确保⾃⼰能记住密码,根据类似⽣⽇这样⼀些便于记忆的信息设置密码是个好主意。

错误77.系统单元是存放个⼈计算机主电路板、微处理器、内存、电源和存储设备的容器。

正确78.术语“外形”是指组件(例如主板)的⼤⼩和尺⼨。

正确79.⽬前有PC、Mac和 Linux这三种个⼈计算机平台。

正确80.在往计算机内看时,我们很容易就能分辨出微处理器,因为它是母板上唯⼀的⼀块芯⽚。

错误81.微处理器的时钟速度等于⼀秒内它能执⾏的指令数。

错误82.快速的前端总线能快速传输数据,并让处理器全⼒运转。

正确83.因特尔 i7 1.6GHz 的处理器⽐ i5 2.4GHz 的处理器要快正确84.字长较⼩的处理器能在⼀个处理周期内处理更多的数据。

期末复习词语专项(部编版六年级上册)一、按拼音写词语。

mǎtíshuāi jiāo qiào lìyùn cáng xuàn rǎn ()()()()()xiéshāng bào fācìxùpíjuàn jǔsàng ()()()()()dìyùyōng dài bào yuàn yàn yǔzhēgài ()()()()()mùdǔmáo wūshǎshìjiāng yìng cháo xùn()()()( ) ( )hūn chén jiěsàn tuìsuōlíng luàn( ) ( ) ( ) ( )二、写出下面词语的近义词。

天涯——惊叹——柔美——清鲜——洒脱——疾驰——奇丽——明朗——柔美——奇丽——无限——洒脱——羞涩——愉快——拘束——英勇——散布——奇异——勤勉——僻静——欢悦——攀谈——静谧——茂盛——追随——欢悦——勤勉——散布——蕴藏——苍穹——孕育——赠予——欢送——摇曳——旖旎——硕大——婆娑——长征──等闲——逶迤——开颜——进犯——险要——沉着——奉命——屹立——相继——依托——宣告——欢跃——肃静——热烈——瞻仰——宏伟——赞叹——沉思——沉寂——暴露——憧憬——浓密——疲倦——发达——猜测——紧密——神秘——枯萎——干燥——抵御——咆哮——惊慌——拥戴——放肆——狞笑——沙哑——精美——舒适——顾惜——抱怨——探望——沉思——宁静——嗤笑——迅速——喧闹——遮盖——张望——渺小——恩赐——慷慨——节制——枯竭——感叹——威胁——设想——璀璨——遥望——呼唤——放弃——宝贵——神圣——浓密——体验——滋润——照管——品尝——终究——眷恋——险恶——归宿——恭敬——领悟——洋洋——清秀——纯熟——恬静——情愿——陶醉——尴尬——虚拟——郑重——伶俐——盼望——无端——伟大——允许——熟识——伶俐——盼望——朦胧——陡然——追悼——羞愧——枯瘦——悔恨——团聚——阴暗——感激——羞愧——稀(希)奇——呆头呆脑——别出心裁——技高一筹——大步流星——怒气冲冲——暴露无遗——心满意足——轻手轻脚——化为乌有——井然有序——理直气壮——风雨同舟——断断续续——波涛汹涌——恍然大悟——饱经风霜——熙熙攘攘——花色斑斓——顾影自怜——万水千山——威风凛凛——霎时间——倚——弹——复——曰——曝——三、写出下列词语的反义词。

国家网络安全宣传周知识竞赛题目及答案国家网络安全宣传周即“中国国家网络安全宣传周”,是为了“共建网络安全,共享网络文明”而开展的主题活动。

下面是小编整理的国家网络安全宣传周知识竞赛题目及答案,欢迎大家阅读分享借鉴。

国家网络安全宣传周知识竞赛题目及答案01. ( 容易) 防火墙一般都具有网络地址转换功能( Network Address Translation,NAT),NAT 允许多台计算机使用一个( ) 连接网络 :A 、 Web 浏览器B 、 IP 地址C 、代理服务器D 、服务器名答案: B02. ( 容易 ) 云计算是通过使计算分布在大量的分布式计算机上,而非本地计算机或远程服务器中,使个人和企业能够将资源切换到需要的应用上,根据需求访问计算机和存储系统。

目前已经有很多云计算相关的服务可供普通用户使用,家明就在_X_云上申请了一个虚拟机,在上面部署了自己的个人网站。

请问下列家明对云计算的理解哪一个是正确的 ?"A 、云计算是高科技, __ 是大公司,所以 __ 云上的虚拟机肯定安全,可以存放用户的各种信息B 、云计算里的虚拟机不是自己的主机,可以随便折腾,安装各种恶意软件C 、云中的主机也需要考虑安全性,云服务商应该定期打补丁,安装杀毒软件D 、云计算中的数据存放在别人的电脑中,不安全,不要使用答案: C03. ( 中等 ) 下列哪个算法属于非对称算法 () 。

A 、 SSF33B 、 DESC 、 SM3D 、 M答案 :D04. ( 困难 ) 根据我国《电子签名法》第条的规定,电子签名,是指数据电文中以电子形式所含、所附用于 (?) ,并标明签名人认可其中内容的数据。

A 、识别签名人B 、识别签名人行为能力C 、识别签名人权利能力D 、识别签名人的具体身份答案 :A05. ( 中等 ) 根据我国《电子签名法》的规定,数据电文是以电子、光学、磁或者类似手段 ( ) 的信息。

A 、生成、发送B 、生产、接收C 、生成、接收、储存D 、生成、发送、接收、储存答案 :D06. ( 中等 ) 我国《电子签名法》第三条规定:“当事人约定使用电子签名、数据电文的文书,不得仅因为其采用电子签名、数据电文的形式而否认其效力”。