利用计算机硬盘序列号为软件加密的方法_图文(精)

- 格式:doc

- 大小:377.50 KB

- 文档页数:4

计算机软件加密与解密教程第一章:加密与解密基础计算机软件加密与解密是信息安全领域中的重要技术,用于保护数据的机密性和完整性。

本章将介绍加密与解密的基本概念和常用算法。

1.1 加密与解密的定义加密是将明文转换为密文的过程,目的是为了防止未经授权的人员访问敏感信息。

解密是将密文转换为明文的过程,使得被加密的信息可读。

1.2 对称加密算法对称加密算法指的是加密和解密使用相同的密钥。

常见的对称加密算法有DES(数据加密标准),AES(高级加密标准)等。

这些算法加密效率高,但密钥安全性需要保证。

1.3 非对称加密算法非对称加密算法使用一对密钥,即公钥和私钥。

通过公钥加密的数据只能使用对应的私钥解密,而私钥加密的数据只能使用公钥解密。

常见的非对称加密算法有RSA、DSA等。

第二章:常见加密与解密工具为了方便用户进行加密与解密操作,许多软件提供了相应的工具。

本章将介绍几种常见的加密与解密工具,包括PGP、GnuPG、TrueCrypt等。

2.1 PGP(Pretty Good Privacy)PGP是一种用于数据加密和数字签名的软件,广泛应用于电子邮件加密和文件加密。

它提供了对称加密和非对称加密的功能,并支持数字证书的生成和管理。

2.2 GnuPG(GNU Privacy Guard)GnuPG是一个开源的加密软件,兼容PGP标准。

它提供了对称加密、非对称加密和数字签名等功能,可以在Linux和Windows等操作系统上运行。

2.3 TrueCryptTrueCrypt是一个开源的磁盘加密软件,可以加密整个硬盘分区或者创建一个加密容器来存储文件。

它使用的是对称加密算法,支持多种加密算法和密码模式。

第三章:网络传输数据的加密与解密在网络传输过程中,数据容易遭受窃听和篡改的威胁。

为了保护数据的安全性,常用的加密与解密技术将在本章中进行介绍。

3.1 SSL/TLS协议SSL(Secure Sockets Layer)和TLS(Transport Layer Security)是常用的加密协议,用于在客户端和服务器之间建立安全的通信通道。

硬盘数据加密技巧在当今信息技术高度发达的社会,数据的安全性备受关注。

无论是个人用户还是企业机构,都需要采取措施来保护自己的数据。

硬盘数据加密技巧就是其中一种重要手段,它可以有效地保护您的数据不被未经授权的人员访问。

本文将为您介绍几种常见的硬盘数据加密技巧,并提供一些实用的小贴士,以帮助您更好地保护您的数据安全。

一、全盘加密技术全盘加密技术是一种将整个硬盘中的数据进行加密的方法。

通过对硬盘进行全盘加密,即使硬盘被盗或丢失,未经授权的人员也无法获取其中的数据。

全盘加密技术可以分为两种形式:软件加密和硬件加密。

1. 软件加密软件加密是通过安装特定的加密软件来实现对硬盘数据的保护。

这些加密软件通常提供用户友好的界面,可以轻松地对硬盘进行加密设置。

其中,BitLocker是微软操作系统中常用的全盘加密工具,可在Windows系统中找到。

用户只需在系统设置中开启BitLocker功能,并设置密码,系统便会自动对硬盘进行加密。

此外,还有一些第三方加密软件可供选择,如TrueCrypt、VeraCrypt等。

2. 硬件加密硬件加密是通过硬盘自带的加密芯片来实现数据保护。

这种加密方法通常更安全,因为加密操作是在硬盘本身进行,与操作系统无关,即使计算机被感染恶意软件,也无法破解硬件加密。

目前市面上有一些具备硬件加密功能的硬盘,如希捷(Seagate)的Self-Encrypting Drive(SED)系列、东芝(Toshiba)的自加密硬盘(SED)等。

通过选择硬件加密技术,您可以提高硬盘数据的安全性。

二、文件加密技术文件加密技术是一种更为细粒度的数据保护手段,它可以针对单个文件或文件夹进行加密,相对于全盘加密技术更加灵活。

以下是几种常用的文件加密技术:1. 压缩加密通过使用压缩软件,如WinRAR、7-Zip等,您可以实现对文件的压缩加密。

在压缩过程中,可以设置密码对文件进行加密。

这种方式可以方便地对单个文件或文件夹进行加密,并可以通过设置压缩密码来保护数据的安全性。

Windows7完成磁盘数据加密2011-05-28 06:57Windows7 系统完美的安全性,已经深入用户的心中,再也不会为被别人窃取重要的私密数据而忧心忡忡了,有些用户为了更加放心的保证数据不会丢失重要数据而选择了第三方软件来加密一些重要数据。

其实,这些用户是多此一举,安装不必要的软件只会给电脑的运行加重负担,windows7系统拥有自己极高加密的功能,今天小编和大家一起分享利用Windows7系统自带功能完成磁盘数据加密。

我们是利用Windows7系统自带的VHD功能在系统中创建一个虚拟的硬盘,然后用BitLocker加密,即可将我们的隐私文件保存在这个“加密磁盘”中。

1.创建VHD文件为加密做准备右键点击“计算机”选择“管理”,在“计算机管理”中我们点击“磁盘管理”,右键选择“创建VHD”。

这里点击“浏览”或输入我们要创建的VHD的路径。

确定后填入虚拟硬盘的大小,其他的可以选择默认。

确定后,系统便会开始创建一个新的磁盘。

创建VHD 在磁盘管理页面,我们可以看到这个新建的显示为“未知”的磁盘。

右键点击选择“初始化磁盘”,之后,我们就可以在这个未分配的磁盘中进行分区了。

右键选择“新建简单卷”,在出现的对话框中进行分区,或一直“下一步”,直至完成。

初始化到这里,我们创建VHD的任务就完成了。

现在我们要加密这块虚拟硬盘了。

2.用BitLocker加密磁盘在资源管理器中,选择我们刚刚新建的VHD分区,右键点击启用BitLocker。

在弹出的对话框中选择“使用密码解锁驱动器”,输入密码,点击下一步,在接下来的一步中,选择“将恢复密钥保存到文件”,以免以后不小心忘记密码,最后点击“启动加密”,加密任务就完成了。

加密数据编辑点评:经过一段漫长的加密过程,创建的VHD才真正成为我们自己的加密磁盘,现在我们可以把个人的隐私文件放在里面了。

以后要用到隐私文件时,只需在磁盘管理中,通过右键菜单的“附加VHD”,将这个VHD文件挂载到系统就可以了,由于挂载后访问磁盘需要密码,这就达到了加密的目的。

一种实用的软件加密方法作者:倪安胜汤池周华来源:《电脑知识与技术》2012年第30期摘要:通过提取硬盘、CPU 序列号及网卡MAC地址等硬件参数,产生机器码,对机器码进行加密变换生成注册码,提供给合法用户注册软件。

实际应用结果表明,该方法简洁有效,能防止非法拷贝,可用于小型软件的保护。

关键词:软件加密;注册;PC中图分类号:TP393 文献标识码:A 文章编号:1009-3044(2012)30-7206-02随着计算机性能的不断提升,以及互联网应用的不断扩展,计算机软件业得到了迅猛发展。

软件是一种特殊的产品,为了防止软件的非法复制、盗版,保护软件开发者的利益,就必须对软件进行加密保护[1,2]。

理论上,没有破解不了的软件,仅靠技术对软件进行保护是不够的,最终还要靠人们知识产权意识和法制观念的进步。

软件保护方式的设计应在一开始就作为软件开发的一部分来考虑,列入开发计划和开发成本中,并在保护强度、成本和易用性之间进行折衷考虑,选择合适的平衡点[3,4]。

本文提供了一种实用的软件加密方法,通过读取计算机硬盘序列号、CPU序列号及网卡MAC地址,以这些参数为基础产生机器码,用户把机器码通过电子邮件(E-mail)、电话或邮寄等方法告知软件开发者,由开发者通过注册机(软件)生成该软件的注册码回传给用户,供用户注册后使用软件。

注册码与计算机的硬件参数息息相关,并通过特定文件进行保存,只能由进行注册的计算机使用,从而可有效防止软件的非法复制。

1 基本原理硬盘序列号、CPU序列号及网卡MAC地址是生产厂家为区别出厂硬盘、CPU及网卡而设置的生产标识,不同的厂家硬盘序列号、CPU序列号及网卡MAC地址编码不同,但其标识是唯一且只读的,因此可使用这些参数作为计算机标识,在软件开发时作为加密标志,使软件运行时必须与计算机进行一一对应的认证,从而保证软件合法运行。

该方法工作原理流程如图1所示,软件运行时,首先读取计算机的硬盘序列号、CPU序列号及网卡MAC地址,根据这些参数合成一个编码,对该编码进行相关变换,生成计算机唯一的机器码告知用户,同时通过加密变换等手段(注册码生成模块)生成注册码,等待与用户输入的注册码进行比对。

VFP环境下读取硬盘序列号实现应用程序加密的研究李光辉;李琼仙【摘要】在VFP的应用程序开发环境下,通过读取计算机硬盘序列号进行加密运算得软件注册编码,在应用程序安装与运行时必须与该软件注册编码进行验证,从而实现应用程序与计算机的绑定运行.【期刊名称】《昆明冶金高等专科学校学报》【年(卷),期】2011(027)001【总页数】4页(P9-12)【关键词】应用程序;系列号;注册编码【作者】李光辉;李琼仙【作者单位】昆明冶金高等专科学校电气学院,云南昆明650033;玉溪工业财贸学校,云南玉溪653100【正文语种】中文【中图分类】TP311.123.4VFP(Visual FoxPro)是Microsoft公司推出的数据库开发软件,它以其面向对象设计简单、易用、易学的特点得到了广泛的应用,在VFP平台下进行应用程序开发相对其它应用程序设计语言更加快速、高效,但VFP平台开发的应用程序如何防止盗版,如何保障应用程序的合法使用,使开发者的权益得到保障是目前存在的一个主要问题。

本文就应用程序的合法使用问题,进行了通过读取计算机硬盘序列号实现应用程序与计算机运行验证的研究。

硬盘序列号(Hard Disk SerialNumber)是生产厂家为区别出厂硬盘而设置的生产标识,不同的生产厂家硬盘序列号编码不同,但其标识是唯一且只读,为此可使用硬盘序列号作为硬件标识,在应用程序开发时作为加密标志,使应用程序运行时必须与计算机硬盘进行一一对应的认证,从而实现了应用程序的加密运行。

运行安装程序时程序读取硬盘序列号,并将该序列号进行加密运算,加密运算后的序列号保存在本地序列号数据文件中,为保障该序列号数据文件的隐秘性,程序将该数据文件更改文件类型存储,安装程序提示用户按要求将安装文件通过电子邮件发送给应用程序开发者,应用程序开发者通过解密得出注册编码并回复给用户,该过程也可通过网站形式自动注册,用户在首次运行应用程序时将获取注册编码导入应用程序数据库,使应用程序完成硬盘序列号获取、加密、解密、注册等过程,模块结构见图1。

基于硬盘序列号的电子文档加密方法研究提供计算机的硬盘序列号,用户输入的加密密码,通过硬盘序列号和用户密码来对电子文档进行二次加密保存。

打开文档时,电子文档获取本地计算机的硬盘序列号和用户密码,利用同样的方式对文档进行检测,限制了电子文档只能在本地计算机上使用,有效的防止了电子文档的非法访问。

硬盘序列号电子文档加密非法访问1引言电子文档的普及和应用大大提高了企业单位的工作效率,但是在这同时,也产生了许多电子数据,由于电子数据的可复制性、和密码的不安全性,给一些不法分子带来的可乘之机,这个问题也是企事业单位一直以来遇到的最棘手的难题。

现阶段电子文档的安全性保存方法大多都是依靠对文档的加密技术来完成的,而其中加密算法的难易程度决定了其文档的安全程度。

比如说微软公司的word文档和winrar压缩文件加密,都仅仅是利用加密技术来对文档进行安全性控制,没有其他的安全保障。

不管是多复杂的密码算法也都可以被破解,当密码一旦被非法人员破解或是盗用后,其资料就很容易被窃取盗用。

本文研究和提供了一种有效的保护电子文档的加密方法,通过获取计算机硬盘的序列号来生成加密密码,对电子文档进行加密保护。

加密后的电子文档只能在该文档创建的机器上通过输入用户密码来访问文档,有效的防止了电子文档的非法访问.2算法的实现2.1算法原理通过硬盘,我们可以获取两种类型的序列号,一种是硬盘物理序列号,另外一种是硬盘逻辑序列号。

硬盘物理序列号是硬盘出厂时厂家为了区别其他产品自带的、全世界唯一的、只读的一串硬盘编码。

利用硬盘加密技术,通常是利用硬盘物理序列号的唯一性和只读性的特征。

硬盘的逻辑序列号即为卷的序列号,是在格式化软盘或硬盘时系统随机分配一个序列号。

我们DOS命令dir显示出的”卷的序列号是?8008-EA1A”。

该序列号是随机产生的,且具有唯一性。

也就是因为这个原因许多软件的测试版本利用该项技术,使测试版在规定期限内才能使用,一旦过了限定期限就不能再使用,即使将该软件重新安装也无济于事。

如何在PB中通过读取硬盘序列号实现软件加密大家知道,每当我们格式化软盘或硬盘时系统都会给它分配一个序列号,即用DOS命令dir显示出的"Volume Serial Number is 0A41-0E0A"。

该序列号是随机产生的,且具有唯一性。

也就是因为这个原因许多软件的测试版本利用该项技术使测试版一旦过了限定期限就不能再使用,即使将该软件重新安装也无济于事。

另外,有些共享软件的注册码也是通过这个序列号来生成的。

同样的方法我们也可以运用到软件的防拷贝技术。

那么如何才能实现上述功能呢?为了达到目的我们必须首先能够得到硬盘的序列号,其次,为了安全起见我们最好再选择一种加密算法,将加密后的硬盘的序列号作为密文公开存放,软件通过解密得到明文,即硬盘的序列号,通过将解密后的硬盘序列号和实际的硬盘序列号相比较得出程序是否合法。

这一步当然是由应用程序秘密运行,用户根本不知道,从而达到软件的二次加密目的,同时也隐藏了软件的合法性识别过程,使破译者无从下手。

下面就来谈谈如何具体实现。

一、如何读取硬盘序列号要读取硬盘序列号我们可以用汇编来实现,但毕竟不容易,况且也不能有效的结合到PB脚本中。

在PB 中我们可以通过调用Windows提供的外部函数GetVolumeInformationA()来实现。

这相对来说比较简单。

该函数的原型为:BOOL GetVolumeInformation(LPCTSTR lpRootPathName,LPTSTR lpVolumeNameBuffer,DWORD nVolumeNameSize,LPDWORD lpVolumeSerialNumber,LPDWORD lpMaximumComponentLength,LPDWORD lpFileSystemFlags,LPTSTR lpFileSystemNameBuffer,DWORD nFileSystemNameSize上述原型中,参数类型只要是以"LP-"开头的表明该参数用的是长指针(Long Pointer)类型,即在PB中调用时的参数传递是通过引用传递。

Mac系统中的磁盘加密技巧在现代社会中,数据的安全性越来越受到重视。

尤其是个人电脑中的磁盘数据,如果落入他人之手,可能会对个人隐私造成严重的侵害。

为了保护个人数据的安全,Mac系统提供了多种磁盘加密技巧,可以有效地保护个人电脑中的数据。

一、文件夹加密技巧Mac系统中自带的文件夹加密功能可以用于保护个人文件和文件夹的安全。

你可以通过以下步骤来加密文件夹:1. 选择要加密的文件夹,右键点击并选择“获取信息”;2. 在弹出的“获取信息”窗口中,点击底部的“锁定”图标,并输入管理员密码以解锁;3. 在解锁后,点击右下角的“+”按钮,选择用户名;4. 选择“只读权限”并单击“加密”复选框;5. 最后,点击右下角的“应用”按钮以应用更改。

通过以上步骤,你就成功加密了选定的文件夹。

现在,只有通过输入密码才能打开和查看该文件夹中的内容。

这种加密方法在保护个人文件和文件夹的隐私方面非常有效。

二、磁盘加密技巧除了文件夹加密功能之外,Mac系统还提供了磁盘加密功能,可以将整个磁盘进行加密保护。

1. 打开“系统偏好设置”并选择“安全性与隐私”;2. 在“安全性与隐私”窗口中,切换到“文件保险箱”选项卡;3. 点击“启用文件保险箱”按钮,然后按照指示操作以设置文件保险箱的位置和密码;4. 在设置文件保险箱位置和密码之后,你可以将需要保护的文件或文件夹拖放到文件保险箱中。

这样,这些文件或文件夹就会受到密码的保护。

磁盘加密功能能够保护整个磁盘的数据安全性,无论是个人文件还是系统文件,都能够得到有效的保护。

对于具有较高安全需求的用户来说,磁盘加密是一种非常理想的选择。

三、Time Machine备份加密技巧Time Machine是Mac系统中的一项备份功能,可以帮助用户定期备份重要文件。

为了保护备份文件的安全,我们可以对Time Machine备份进行加密。

1. 打开“系统偏好设置”并选择“Time Machine”;2. 在Time Machine窗口中,点击“选择备份磁盘”;3. 选择要加密的备份磁盘,并点击“用密码保护此磁盘”;4. 输入密码并确认,然后点击“使用磁盘”按钮。

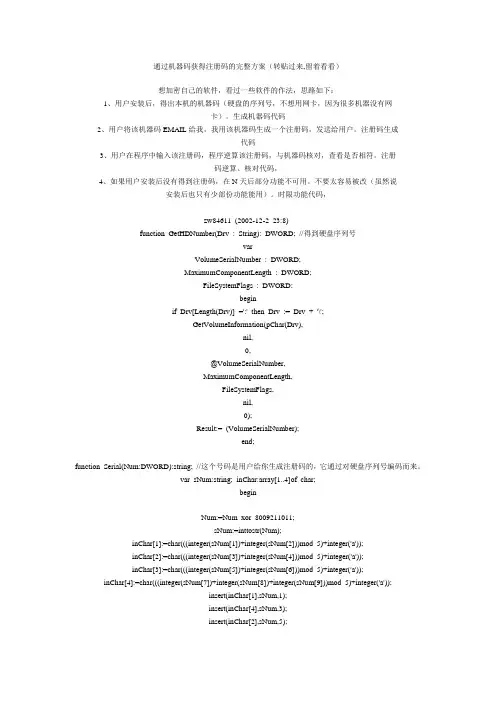

通过机器码获得注册码的完整方案(转贴过来,留着看看)想加密自己的软件,看过一些软件的作法,思路如下:1、用户安装后,得出本机的机器码(硬盘的序列号,不想用网卡,因为很多机器没有网卡)。

生成机器码代码2、用户将该机器码EMAIL给我,我用该机器码生成一个注册码,发送给用户。

注册码生成代码3、用户在程序中输入该注册码,程序逆算该注册码,与机器码核对,查看是否相符。

注册码逆算、核对代码,4、如果用户安装后没有得到注册码,在N天后部分功能不可用。

不要太容易被改(虽然说安装后也只有少部份功能能用)。

时限功能代码,zw84611 (2002-12-2 23:8)function GetHDNumber(Drv : String): DWORD; //得到硬盘序列号varVolumeSerialNumber : DWORD;MaximumComponentLength : DWORD;FileSystemFlags : DWORD;beginif Drv[Length(Drv)] =':' then Drv := Drv + '\';GetVolumeInformation(pChar(Drv),nil,0,@VolumeSerialNumber,MaximumComponentLength,FileSystemFlags,nil,0);Result:= (VolumeSerialNumber);end;function Serial(Num:DWORD):string; //这个号码是用户给你生成注册码的,它通过对硬盘序列号编码而来。

var sNum:string; inChar:array[1..4]of char;beginNum:=Num xor 8009211011;sNum:=inttostr(Num);inChar[1]:=char(((integer(sNum[1])+integer(sNum[2]))mod 5)+integer('a'));inChar[2]:=char(((integer(sNum[3])+integer(sNum[4]))mod 5)+integer('a'));inChar[3]:=char(((integer(sNum[5])+integer(sNum[6]))mod 5)+integer('a'));inChar[4]:=char(((integer(sNum[7])+integer(sNum[8])+integer(sNum[9]))mod 5)+integer('a'));insert(inChar[1],sNum,1);insert(inChar[4],sNum,3);insert(inChar[2],sNum,5);insert(inChar[3],sNum,9);Result:=sNum;end;function encode(License:string):string;var str,sNum:string; number:dword; byte,byte1:array[1..4]of dword;inChar:array[1..3]of char;beginstr:=license;delete(str,1,1);delete(str,2,1);delete(str,3,1);delete(str,6,1);number:=strtoint64(str);number:=not number;number:=number xor $1973122980;byte[1]:=(number and $0ff000000) shr 24;byte[2]:=(number and $0ff0000) shr 16;byte[3]:=(number and $0ff00) shr 8;byte[4]:=(number and $0ff);byte1[1]:=((byte[1]and $0c0)+(byte[2]and $0c0)shr 2)+((byte[3]and $0c0)shr 4)+((byte[4]and $0c0)shr 6); byte1[2]:=((byte[1]and $30)shl 2)+(byte[2]and $30)+((byte[3]and $30)shr 2)+((byte[4]and $30)shr 4); byte1[3]:=((byte[1]and $0c)shl 4)+((byte[2]and $0c)shl 2)+(byte[3]and $0c)+((byte[4]and $0c)shr 2); byte1[4]:=((byte[1]and $03)shl 6)+((byte[2]and $03)shl 4)+((byte[3]and $03)shl 2)+(byte[4]and $03);number:=((byte1[1])shl 24)+((byte1[2])shl 16)+((byte1[3])shl 8)+(byte1[4]);byte[1]:=((number and $0ff000000)shr 24);//右移24位byte[2]:=((number and $0ff0000)shr 16);byte[3]:=((number and $0ff00)shr 8);byte[4]:=(number and $0ff);byte[1]:=(((byte[1] and $f0))shr 4)+(((byte[1] and $0f))shl 4);byte[2]:=(((byte[2] and $f0))shr 4)+(((byte[2] and $0f))shl 4);byte[3]:=(((byte[3] and $f0))shr 4)+(((byte[3] and $0f))shl 4);byte[4]:=(((byte[4] and $f0))shr 4)+(((byte[4] and $0f))shl 4);number:=((byte[2])shl 24)+((byte[1])shl 16)+((byte[4])shl 8)+(byte[3]);sNum:=inttostr(Number);inChar[1]:=char(((integer(sNum[1])+integer(sNum[2]))mod 5)+integer('a'));inChar[2]:=char(((integer(sNum[3])+integer(sNum[4]))mod 5)+integer('a'));inChar[3]:=char(((integer(sNum[5])+integer(sNum[6]))mod 5)+integer('a'));insert(inChar[1],sNum,1);insert(inChar[2],sNum,5);insert(inChar[3],sNum,9);result:=sNum;end;function decode(code:string):dword;var str:string; number:dword; byte,byte1:array[1..4]of dword;beginstr:=code;delete(str,1,1);delete(str,4,1);delete(str,7,1);number:= strtoint64(str);byte[1]:=(number and $0ff000000) shr 24;byte[2]:=(number and $0ff0000) shr 16;byte[3]:=(number and $0ff00) shr 8;byte[4]:=(number and $0ff);////0123 --> 1032byte[1]:=(((byte[1] and $f0))shr 4)+(((byte[1] and $0f))shl 4);byte[2]:=(((byte[2] and $f0))shr 4)+(((byte[2] and $0f))shl 4);byte[3]:=(((byte[3] and $f0))shr 4)+(((byte[3] and $0f))shl 4);byte[4]:=(((byte[4] and $f0))shr 4)+(((byte[4] and $0f))shl 4);number:=((byte[2])shl 24)+((byte[1])shl 16)+((byte[4])shl 8)+(byte[3]);byte[1]:=((number and $0ff000000)shr 24);//右移24位byte[2]:=((number and $0ff0000)shr 16);byte[3]:=((number and $0ff00)shr 8);byte[4]:=(number and $0ff);byte1[1]:=(byte[1]and $0c0)+((byte[2]and $0c0)shr 2)+((byte[3]and $0coceanwave (2002-12-3 7:28)谢先!试试看,可以后马上开贴给分。

硬盘加密方法硬盘加密是一种保护数据安全的重要方法。

下面将介绍几种常用的硬盘加密技术。

1. BitLocker硬盘加密:BitLocker是由微软开发的一种全盘加密技术,适用于Windows操作系统。

它通过加密整个硬盘的数据,包括操作系统、应用程序和文件,来保护硬盘的内容。

BitLocker使用高强度加密算法,如AES和XTS模式,确保数据的机密性和完整性。

2. FileVault硬盘加密:FileVault是苹果公司专为Mac OS X开发的硬盘加密方案。

它采用XTS-AES-128加密算法,对整个硬盘进行加密保护。

用户只需设置一个密钥,即可在计算机启动时解锁硬盘。

FileVault加密的数据无法被未经授权的人访问。

3. VeraCrypt硬盘加密:VeraCrypt是一款开源的硬盘加密工具,支持多种操作系统,如Windows、Mac和Linux。

它采用强大的加密算法,如AES、Twofish和Serpent,可以对整个硬盘或指定的文件夹进行加密。

VeraCrypt提供了多种加密模式和密码强度选项,用户可以根据自己的需求进行配置。

4. TrueCrypt硬盘加密:TrueCrypt是一款免费的硬盘加密软件,支持Windows、Mac和Linux等多个操作系统。

它可以将整个硬盘或指定的分区进行加密,使用的是AES、Twofish和Serpent等多种加密算法。

TrueCrypt提供了多种加密模式,如系统加密、隐藏容器等,用户可以根据需要选择适合的加密方式。

以上是几种常见的硬盘加密技术,它们能够有效保护硬盘中的数据安全,提供了多种加密选项供用户选择。

在使用硬盘加密技术时,用户应该选择合适的加密算法和密码强度,并妥善保管解密密钥,以确保数据的机密性和完整性。

很少有IT工程师需要接受专业的数据安全培训课程,但是我们却太频繁地听说了有关电脑或硬盘中的数据在没有施行加密措施的情况下丢得精光。

幸运的是,如今,快速的数据加密技术已经不再像以前那样罕见且花费昂贵,人们不仅仅可以将单个的文件进行加密,而且还有一些技术工具能够创建虚拟硬盘,并且是在单个文件、甚至就在同一个分区内建立的,在这个虚拟硬盘上任何写入其上的信息都是被自动加密的。

在现代的硬件条件下,加密所需的空间是很小的,你根本不需要专门贡献一定的硬盘空间来实现加密。

本站将分上下篇介绍几种应用程序实现创建、管理那些加密的文卷。

其中,上篇介绍TruCryp t、Window s Vista自带的Bit Locke r加密工具、Dekart Privat e Disk 1.2以及7-Zip;下篇则将介绍D rive Crypt、FreeOT FE以及P G P为电子邮件、即时信息提供的全覆盖桌面套件。

你甚至能够免费获得非常强壮且易实施的全硬盘加密工具,即使是需要付费的企业级套件,凭其可管理性和支持力度的卓越性能也是非常值得您为它买单的。

一、TrueCr ypt 5.1a费用:免费/开源从禁得住考验的角度讲,T rueCr ypt可谓制造了一个惊人坚固的箱子作为第一个全硬盘或虚拟文卷加密技术的解决方案。

抛开免费和开源这两大附加值,TrueCr ypt不仅拥有漂亮书写的可用性和数据保护的特性,而且还是对整个系统(包括操作系统分区在内)加密的一种有效途径。

TrueCr ypt允许用户自主选择AES、Serpen t、Twofis h等算法,既可以单独用也可以以不同的组合方式用,还有其他算法如Whir lpool、SHA-512和RI PEMD-160哈希算法。