缓冲区溢出攻击详细讲解

- 格式:doc

- 大小:218.84 KB

- 文档页数:14

缓冲区溢出攻击的基本原理

缓冲区溢出攻击(Buffer Overflow Attack)是一种常见的安全漏洞,指的是攻击者利用输入数据的长度或格式错误,超出程序设计者预留的存储空间范围,从而写入到相邻内存空间中,进而控制程序的执行或修改程序的行为。

缓冲区溢出攻击的基本原理如下:

1.内存分配:程序在运行时会根据变量类型和长度来分配内存空间。

2.缓冲区溢出:攻击者通过向程序输入异常数据,超出了程序预留的内存空

间。

3.覆盖关键数据:溢出的数据覆盖了原本存储的数据,可能是程序的返回地

址、函数指针等关键信息。

4.控制程序行为:攻击者利用溢出的数据修改程序的执行路径,跳转到自己

准备好的恶意代码。

5.执行恶意代码:程序执行了攻击者注入的恶意代码,可能导致系统崩溃、

拒绝服务或远程执行任意命令。

为了避免缓冲区溢出攻击,开发人员可以采取以下措施:

•使用安全的编程语言和工具,如内存安全的语言(如Rust)或经过良好测试的C/C++库。

•限制输入数据的长度,确保不会超过缓冲区可容纳的大小。

•进行输入验证和过滤,确保输入数据符合预期的格式和范围。

•定期更新软件和操作系统,及时修补已知的漏洞。

•实施数据执行保护(DEP)和地址空间布局随机化(ASLR)等安全机制。

综上所述,缓冲区溢出攻击是一种常见的安全漏洞,它利用错误处理输入数据的程序中的缺陷,从而控制程序行为。

开发人员和系统管理员应该密切关注安全问题,采取相应的防护措施,以保护系统和用户的信息安全。

“溢出攻击”的讲解和防护随着网络普及,大量公开的Shellcode(“溢出”代码)与溢出攻击原理都能在各大安全网站中找到,也由此衍生了一系列安全隐患,很多稍微了解网络安全知识的人都可以利用现成的攻击软件轻易发动溢出攻击获得服务器权限。

1.什么是“溢出攻击”?“溢出攻击”就像是将很多沙子倒入装满水的容器时,水就会溢出来一样。

目前,大多溢出攻击都是针对缓冲区的溢出。

当缓冲区溢出时,过剩的信息对电脑内存中原有内容进行完全替换,如未进行备份,你的内容就永远丢失了。

现在网上公布的攻击程序不仅具有破坏文件的功能,一般还会得到系统权限的CMDSHELL(管理命令行),那它又是如何实现的呢?“溢出攻击”在对缓冲区中的文件进行替换的同时,还会执行一些非法程序,从而得到命令行下的管理员权限,之后攻击者再通过命令行建立管理员账号,对电脑进行控制。

2.“溢出攻击”的实现一般入侵者在网上了解或发现了可以进行溢出攻击的漏洞后,使用缺陷扫描器(如全面扫描的X-SCAN、针对单一漏洞扫描的IIS WEBDAV等工具)找到并确认存在远程溢出漏洞的电脑,接着便使用利用攻击代码编程成功的Exploit(攻击程序)发送Shellcode攻击,确认远程溢出成功后使用NC或TELNET等程序连接被溢出主机的端口从而得到CMDSHELL。

比如前段时间危害特别大的MS05039溢出漏洞,就是先利用MS05039Scan来扫描有漏洞的电脑(见图1),然后打开两个命令提示符窗口,一个用来得到CMDSHELL的NC(见图2),一个执行溢出攻击程序(见图3),当执行攻击程序后,就得到了系统权限的CMDSHELL(见图4)。

图1图2图3图43.如何对溢出攻击进行防护?说到防护,首先定时更新有效补丁,微软个官方补丁发布下载地址是/china/。

但如果攻击者用的是尚未发布补丁的攻击程序呢?所以打补丁是有效,但不是惟一的方法。

下面就来看看如何手动设置,对溢出攻击进行防御。

缓冲区溢出详解缓冲区溢出(Buffer Overflow)是计算机安全领域内既经典⽽⼜古⽼的话题。

随着计算机系统安全性的加强,传统的缓冲区溢出攻击⽅式可能变得不再奏效,相应的介绍缓冲区溢出原理的资料也变得“⼤众化”起来。

其中看雪的《0day安全:软件漏洞分析技术》⼀书将缓冲区溢出攻击的原理阐述得简洁明了。

本⽂参考该书对缓冲区溢出原理的讲解,并结合实际的代码实例进⾏验证。

不过即便如此,完成⼀个简单的溢出代码也需要解决很多书中⽆法涉及的问题,尤其是⾯对较新的具有安全特性的编译器——⽐如MS的Visual Studio2010。

接下来,我们结合具体代码,按照对缓冲区溢出原理的循序渐进地理解⽅式去挖掘缓冲区溢出背后的底层机制。

⼀、代码 <=> 数据顾名思义,缓冲区溢出的含义是为缓冲区提供了多于其存储容量的数据,就像往杯⼦⾥倒⼊了过量的⽔⼀样。

通常情况下,缓冲区溢出的数据只会破坏程序数据,造成意外终⽌。

但是如果有⼈精⼼构造溢出数据的内容,那么就有可能获得系统的控制权!如果说⽤户(也可能是⿊客)提供了⽔——缓冲区溢出攻击的数据,那么系统提供了溢出的容器——缓冲区。

缓冲区在系统中的表现形式是多样的,⾼级语⾔定义的变量、数组、结构体等在运⾏时可以说都是保存在缓冲区内的,因此所谓缓冲区可以更抽象地理解为⼀段可读写的内存区域,缓冲区攻击的最终⽬的就是希望系统能执⾏这块可读写内存中已经被蓄意设定好的恶意代码。

按照冯·诺依曼存储程序原理,程序代码是作为⼆进制数据存储在内存的,同样程序的数据也在内存中,因此直接从内存的⼆进制形式上是⽆法区分哪些是数据哪些是代码的,这也为缓冲区溢出攻击提供了可能。

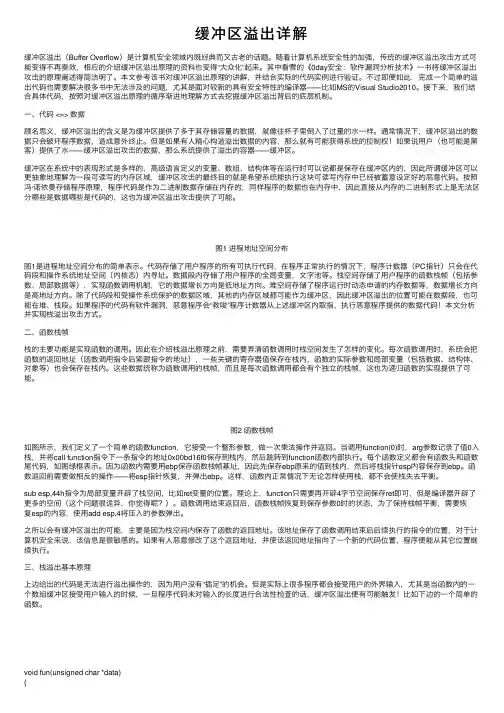

图1 进程地址空间分布图1是进程地址空间分布的简单表⽰。

代码存储了⽤户程序的所有可执⾏代码,在程序正常执⾏的情况下,程序计数器(PC指针)只会在代码段和操作系统地址空间(内核态)内寻址。

数据段内存储了⽤户程序的全局变量,⽂字池等。

简述缓冲区溢出攻击的原理以及防范方法

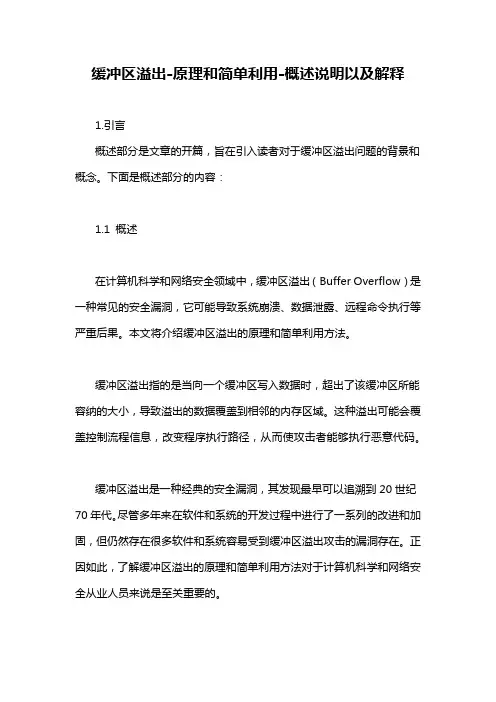

一、缓冲区溢出攻击原理

缓冲区溢出攻击(Buffer Overflow Attack)是一种非法异常的程序运行行为,它发生的目的是让受害者的程序运行出现崩溃,从而获得机器控制权限,可以获取机器中存有的敏感资料,并进行恶意操作,如发送垃圾邮件,拒绝服务攻击(DoS attack),远程控制等行为破坏网络安全。

缓冲区溢出攻击的基本原理,就是恶意程序使用某种方法,将程序缓冲区中存放的数据或者信息溢出,超出缓冲区的容量,而这种溢出的数据又存放了受害者程序控制机器的恶意命令,从而给受害者程序植入恶意代码,使恶意程序获得了机器的控制权限,进而达到攻击系统的目的。

二、防范方法

1、使用受检程序,受检程序是一种编译技术,通过对程序源代码进行类型检查、安全检查等操作,来把漏洞修复好,从而起到防止缓冲区溢出攻击的作用。

2、使用数据流分析技术,它是一种动态分析技术,可以识别出恶意代码并阻止其危害,对程序运行的漏洞进行检查,从而防止攻击者利用缓冲区溢出攻击系统。

3、实行严格的安全审计制度,对程序源码、程序诊断、数据加密技术等进行严格的审计,确保程序运行的安全性,以及防止攻击者利用缓冲区溢出攻击系统。

4、采用虚拟化技术,虚拟化技术可以在不同的安全层次上对程序进行控制,对程序运行的过程进行审查,从而防止攻击者使用缓冲区溢出攻击系统。

5、对网络环境进行安全审计,包括电脑中存在的安全漏洞,系统的安全配置,网络设备的稳定性以及系统的社会工程学攻击等,从而确保网络环境能够不被缓冲区溢出攻击所侵袭。

安全测试中的缓冲区溢出漏洞检测在安全测试中,缓冲区溢出漏洞是一个重要的检测点。

本文将介绍什么是缓冲区溢出漏洞以及如何进行其检测。

一、什么是缓冲区溢出漏洞缓冲区溢出漏洞是指当程序在向一个缓冲区写入数据时,超过了该缓冲区的容量,导致数据溢出到相邻的内存区域。

攻击者可以通过利用这种溢出,覆盖控制数据、篡改程序逻辑,甚至执行恶意代码,从而导致系统崩溃、数据泄漏等严重后果。

二、缓冲区溢出漏洞检测方法1. 静态代码分析静态代码分析是一种通过分析源代码或可执行文件的方法,来查找可能存在的漏洞。

在缓冲区溢出漏洞检测中,静态代码分析可以通过识别潜在的缓冲区溢出点以及对应的输入来进行检测。

一些静态代码分析工具可以检测出一些明显的溢出漏洞,如strcpy、strcat等函数的使用。

但是,对于复杂的缓冲区溢出漏洞,静态代码分析往往无法完全覆盖,因此需要结合其他方法进行检测。

2. 动态测试动态测试是通过观察和控制程序的执行来检测漏洞。

在缓冲区溢出漏洞检测中,常用的动态测试方法是输入模糊测试(fuzzing)。

输入模糊测试通过构造各种异常输入来触发程序的潜在漏洞,其中就包括缓冲区溢出。

通过不断尝试大量的输入组合,可以增加发现溢出漏洞的概率。

3. 符号执行符号执行是一种通过符号代替具体输入值,对程序进行路径覆盖分析的方法。

在缓冲区溢出漏洞检测中,符号执行可以通过生成多个具有不同特征的符号输入,来探索程序可能存在的漏洞路径。

基于符号执行的漏洞检测工具如KLEE可以在一定程度上检测缓冲区溢出漏洞。

4. 模糊测试模糊测试是在动态测试中的一种常用方法。

通过模拟攻击者向程序输入异常数据,如大量随机字符、特殊字符等,来触发潜在的漏洞。

对于缓冲区溢出漏洞的检测,模糊测试可以通过构造各种边界情况的输入数据,来发现程序对于异常输入的处理是否存在问题。

三、缓冲区溢出漏洞检测的挑战缓冲区溢出漏洞检测面临一些挑战,包括以下几个方面:1. 多种编程语言和平台缓冲区溢出漏洞可能存在于多种编程语言和平台中,例如C、C++、Java等。

缓冲区溢出-原理和简单利用-概述说明以及解释1.引言概述部分是文章的开篇,旨在引入读者对于缓冲区溢出问题的背景和概念。

下面是概述部分的内容:1.1 概述在计算机科学和网络安全领域中,缓冲区溢出(Buffer Overflow)是一种常见的安全漏洞,它可能导致系统崩溃、数据泄露、远程命令执行等严重后果。

本文将介绍缓冲区溢出的原理和简单利用方法。

缓冲区溢出指的是当向一个缓冲区写入数据时,超出了该缓冲区所能容纳的大小,导致溢出的数据覆盖到相邻的内存区域。

这种溢出可能会覆盖控制流程信息,改变程序执行路径,从而使攻击者能够执行恶意代码。

缓冲区溢出是一种经典的安全漏洞,其发现最早可以追溯到20世纪70年代。

尽管多年来在软件和系统的开发过程中进行了一系列的改进和加固,但仍然存在很多软件和系统容易受到缓冲区溢出攻击的漏洞存在。

正因如此,了解缓冲区溢出的原理和简单利用方法对于计算机科学和网络安全从业人员来说是至关重要的。

本文的主要目的是帮助读者理解缓冲区溢出的原理,并介绍常见的利用方法。

在深入研究和了解缓冲区溢出的背景之后,读者将能够更好地理解和应对这种常见的安全威胁。

接下来的章节将分别介绍缓冲区溢出的原理,并提供一些简单的利用方法作为案例。

最后,我们将总结本文的内容,并进一步讨论缓冲区溢出的意义和应对措施。

通过阅读本文,我们希望读者能够加深对于缓冲区溢出问题的理解,提高对于软件和系统安全的意识,并能够采取相应的措施来预防和应对这种安全漏洞。

让我们一起深入探索缓冲区溢出的原理和简单利用方法吧!文章结构是指文章整体组织的安排和框架。

一个良好的文章结构可以帮助读者更好地理解和吸收文章内容。

本文主要讨论缓冲区溢出的原理和简单利用方法,因此文章结构如下:1. 引言1.1 概述引入缓冲区溢出的基本概念和定义,解释缓冲区溢出在计算机领域的重要性和普遍存在的问题。

1.2 文章结构介绍本文的文章结构以及各个部分的内容安排,方便读者了解整个文章的组织。

摘要:正文:大纲:1.引言;随着网络安全技术的飞速发展,缓冲区溢出漏洞已经成为当前最具安全威胁的漏洞之一,缓冲区溢出攻击也成为一种非常有效而常见的攻击方法。

如Internet上的第1例蠕虫(Morris)攻击,就是利用了fingerd的缓冲区溢出漏洞。

SANS评选出的2005年威胁最大的20个漏洞中,有8个跟缓冲区溢出有关。

根据CNCERT最近几周的计算机安全漏洞的统计数据,与缓冲区溢出有关的安全事件占了很大的比例。

这些都充分说明了研究缓冲区溢出的重要性。

本文主要介绍了windows下的缓冲区溢出的相关知识。

2.漏洞原因和原理;2.1 产生原因;当向一个已分配了确定存储空间的缓冲区内复制多于该缓冲区处理能力的数据时,就会发生缓冲区溢出,溢出包括堆溢出和堆栈溢出。

它与程序在内存中的分布有关,而它产生的直接原因是由于C/C++程序中的一些函数调用时,没有进行边界检查,如C函数库中的strcpy(),strcat(),sprintf(),gets()等都是不安全的。

由上面的分析可知要产生缓冲区溢出,需要有几个条件: 1) 程序编译时在堆栈上分配了固定大小的缓冲区,并且在对缓冲区进行访问时没有提供边界检查。

这条在C/C ++语言中就满足,而对于有边界检查的语言,如Pascal 等,就没有这样的溢出问题。

2) 程序调用了没有进行边界检查的函数来访问(写操作) 缓冲区,这些函数没有对访问的缓冲区的大小进行判断。

由于在C语言中,字符串以0字节来标识结尾,其中没有字符串的长度信息,所以几个没有判断字符串长度的字符串拷贝函数就是容易出现问题的函数。

这些函数有: strcat()、strcpy()、sprintf()等。

3) 即使程序使用了上面所说的问题函数也不一定会出现溢出漏洞,漏洞发生的最后一个条件是程序员由于粗心,未检查用户输入数据的长度就将其直接复制到缓冲区中去。

虽然这看起来是一件小事,很容易杜绝。

可惜的是正因为有大量粗心的程序员的存在,使得溢出漏洞变得非常的普遍。

缓冲区溢出攻击原理及防范作者姓名:XXX 班级:计算机网络XXX学号:2200951XXX 指导教师:XXX教授摘要缓冲区简单来说是一块连续的计算机内存区域,可以保存相同数据类型的多个实例, 缓冲区溢出是指当计算机向缓冲区内填充数据位数时超过了缓冲区本身的容量溢出的数据覆盖在合法数据上,理想的情况是程序检查数据长度并不允许输入超过缓冲区长度的字符,但是绝大多数程序都会假设数据长度总是与所分配的储存空间相匹配,这就为缓冲区溢出埋下隐患.操作系统所使用的缓冲区又被称为"堆栈". 在各个操作进程之间,指令会被临时储存在"堆栈"当中,"堆栈"也会出现缓冲区溢出。

缓冲区溢出是最常见的安全漏洞,针对缓冲区溢出的漏洞进行攻击,是很常见的攻击手段,可以使本地用户获得超级用户权限,也可以使外部攻击者通过网络直接进入系统。

本文详细分析了缓冲区溢出的基本原理,描述了利用缓冲区溢出漏洞进行攻击的基本方式,并通过对一段实例程序的溢出和构建攻击语句直观的演示了缓冲区溢出的形成过程及其攻击原理,最后提出了防范缓冲区溢出的有效措施。

关键词:缓冲区溢出堆栈漏洞AbstractSimply ,buffer is a continuous computer memory area, can keep the same data types of multiple instances, buffer overflow is when computer to the buffer filled with data f igures within the capacity of the buffer itself more than the data covered in legal spill data, the ideal situation is not allowed to check the data length program more than the length of the input buffer characters, but most of the program will be always with the assumption that data length distribution of storage space match, this is the buffer overf low buried hidden trouble. Operating system used by buffer is known as the "stack". I n between each operation process, the instructions will be temporarily stored in the "st ack" of "stack" also can appear buffer overflow. Buffer overrun is the most common s ecurity flaws in the buffer overflow vulnerability to attack, it is very common attack method, can make local users get super user permissions, also can make the external a ttackers through the network directly into the system.This paper analyzes the basic principle of buffer overflow, describes the use of buf fer overrun vulnerabilities to attack the basic way of, and through the example of a pr ogram and the construction of overflow attack statement intuitive demonstrates buffer overflow the forming process and the principle of attack, finally puts forward the cou ntermeasures of buffer overflow effective measures.Keywords:buffer overflow Stack shellcod目录摘要 (1)Abstract (2)绪论 (1)第一章缓冲区溢出基本原理 (2)1.1 栈缓冲区溢出 (2)1.2 HEAP/BSS缓冲区溢出 (4)1.2.1重要性 (4)1.2.2相关概念介绍 (4)1.2.3Heap/BSS溢出攻击 (5)第二章缓冲区溢出攻击 (8)2.1 shellcode基础 (9)2.2 可注入shellcode的编写 (11)2.3 远程缓冲区溢出威胁 (15)第三章缓冲区溢出攻击防御 (17)3.1 给有漏洞的程序打补丁 (17)3.2 编写安全的代码 (17)3.3 静态分析 (17)3.4 动态测试 (17)3.5软件开发过程中的防范策略 (18)3.6 缓冲区溢出攻击的抵御 (23)第四章缓冲区溢出攻击与防御实例设计 (25)4.1 缓冲区溢出攻击实例 (25)总结与展望 (27)致谢 (28)参考文献 (29)绪论随着计算机技术、现代通信技术和网络技术的发展,尤其是Internet的广泛使用,计算机网络与人们的工作和生活的联系越来越密切、越来越深入,同时也使网络系统的安全问题日益复杂和突出。

实验十二缓冲区溢出攻击与防范实验1.实验目的通过实验掌握缓冲区溢出的原理;通过使用缓冲区溢出攻击软件模拟入侵远程主机;理解缓冲区溢出危险性;理解防范和避免缓冲区溢出攻击的措施。

2.预备知识2.1缓冲区溢出攻击简介缓冲区溢出攻击之所以成为一种常见的攻击手段,其原因在于缓冲区溢出漏洞太普通了,并且易于实现。

而且,缓冲区溢出所以成为远程攻击的主要手段,其原因在于缓冲区溢出漏洞给予了攻击者所想要的一切:植入并且执行攻击代码。

被植入的攻击代码以一定的权限运行有缓冲区溢出漏洞的程序,从而得到被攻击主机的控制权。

下面简单介绍缓冲区溢出的基本原理和预防办法。

(1)缓冲区概念缓冲区是内存中存放数据的地方。

在程序试图将数据放到机器内存中的某一个位置的时候,因为没有足够的空间就会发生缓冲区溢出。

而人为的溢出则是有一定企图的,攻击者写一个超过缓冲区长度的字符串,植入到缓冲区,然后再向一个有限空间的缓冲区中植入超长的字符串,这时可能会出现两个结果:一是过长的字符串覆盖了相邻的存储单元,引起程序运行失败,严重的可导致系统崩溃;另一个结果就是利用这种漏洞可以执行任意指令,甚至可以取得系统root特级权限。

缓冲区是程序运行的时候机器内存中的一个连续块,它保存了给定类型的数据,随着动态分配变量会出现问题。

大多时为了不占用太多的内存,一个有动态分配变量的程序在程序运行时才决定给它们分配多少内存。

如果程序在动态分配缓冲区放入超长的数据,它就会溢出了。

一个缓冲区溢出程序使用这个溢出的数据将汇编语言代码放到机器的内存里,通常是产生root权限的地方。

仅仅单个的缓冲区溢出并不是问题的根本所在。

但如果溢出送到能够以root权限运行命令的区域,一旦运行这些命令,那可就等于把机器拱手相让了。

造成缓冲区溢出的原因是程序中没有仔细检查用户输入的参数。

缓冲区是一块用于存放数据的临时内存空间,它的长度事先已经被程序或操作系统定义好。

缓冲区类似于一个杯子,写入的数据类似于倒入的水。

缓冲区溢出攻击原理一、缓冲区溢出攻击原理缓冲区溢出是一种非常普遍、非常危险的漏洞,在各种操作系统、应用软件中广泛存在。

利用缓冲区溢出攻击,可以导致程序运行失败、系统当机、重新启动等后果。

更为严重的是,可以利用它执行非授权指令,甚至可以取得系统特权,进而进行各种非法操作。

缓冲区溢出是一种系统攻击的手段,通过往程序的缓冲区写超出其长度的内容,造成缓冲区的溢出,从而破坏程序的堆栈,使程序转而执行其它指令,以达到攻击的目的。

据统计,通过缓冲区溢出进行的攻击占所有系统攻击总数的80%以上。

知道了这个数据我非常震惊,以前进行的活动大都是找各方面的黑客软件然后学习这个软件怎么用,但是众所周知,攻击型的黑客软件都是各大杀毒软件的活靶子,基本上几天就不能用了,所以学习了这些软件的原理,我也能写几行代码,不再依赖黑客软件,就算汇编语言难掌握,也可以保存好常用的代码,其使用方法是比较简单的,下面是我学习的过程,由于没有经验,肯定有不少疏漏,也肯定不少地方绕了弯路,但自己学的过程中也获得了更多乐趣和收货时的喜悦,下面是具体介绍。

我用的是windows xp sp3编程软件是vc6.0。

还用到了olldbg2.0。

都是很常用的工具。

先介绍一下缓冲区溢出攻击的基础知识储备,进程内存空间是我最先接触的,现在看来也是最必要的基础,windows系统核心内存区间0xFFFFFFFF~0x80000000 (4G~2G)为Win32操作系统保留用户内存区间0x00000000~0x80000000 (2G~0G)堆: 动态分配变量(malloc), 向高地址增长进程使用的内存可以按照功能大致分成以下4 个部分。

(1)代码区:这个区域存储着被装入执行的二进制机器代码,处理器会到这个区域取指并执行。

(2)数据区:用于存储全局变量等。

(3)堆区:进程可以在堆区动态地请求一定大小的内存,并在用完之后归还给堆区。

动态分配和回收是堆区的特点。

缓冲区溢出是一种非常普遍、非常危险的漏洞,在各种操作系统、应用软件中广泛存在。

利用缓冲区溢出攻击,可以导致程序运行失败、系统宕机、重新启动等后果。

更为严重的是,可以利用它执行非授权指令,甚至可以取得系统特权,进而进行各种非法操作。

简介缓冲区溢出攻击有多种英文名称:buffer overflow,buffer overrun,smash the stack,trash the stack,scribble the stack, mangle the stack, memory leak,overrun screw;它们指的都是同一种攻击手段。

第一个缓冲区溢出攻击--Morris蠕虫,发生在二十年前,它曾造成了全世界6000多台网络服务器瘫痪。

概念缓冲区溢出是指当计算机向缓冲区内填充数据位数时超过了缓冲区本身的容量溢出的数据覆盖在合法数据上,理想的情况是程序检查数据长度并不允许输入超过缓冲区长度的字符,但是绝大多数程序都会假设数据长度总是与所分配的储存空间相匹配,这就为缓冲区溢出埋下隐患.操作系统所使用的缓冲区又被称为"堆栈". 在各个操作进程之间,指令会被临时储存在"堆栈"当中,"堆栈"也会出现缓冲区溢出。

危害在当前网络与分布式系统安全中,被广泛利用的50%以上都是缓冲区溢出,其中最著名的例子是1988年利用fingerd漏洞的蠕虫。

而缓冲区溢出中,最为危险的是堆栈溢出,因为入侵者可以利用堆栈溢出,在函数返回时改变返回程序的地址,让其跳转到任意地址,带来的危害一种是程序崩溃导致拒绝服务,另外一种就是跳转并且执行一段恶意代码,比如得到shell,然后为所欲为。

缓冲区攻击缓冲区溢出的原理通过往程序的缓冲区写超出其长度的内容,造成缓冲区的溢出,从而破坏程序的堆栈,造成程序崩溃或使程序转而执行其它指令,以达到攻击的目的。

造成缓冲区溢出的原因是程序中没有仔细检查用户输入的参数。

基于shellcode分析缓冲区溢出攻击缓冲区溢出攻击是指通过向程序输入过长的数据,从而导致程序缓冲区溢出,覆盖了程序的内存空间,进而破坏程序的执行流程,达到攻击者的恶意目的。

缓冲区溢出攻击是一种常见、危害巨大的安全漏洞,被广泛应用于各种攻击实验和黑客攻击现场。

当程序执行过程中遇到缓冲区溢出时,可能会发生几种情况:1、程序可以正常地结束,但是存在安全漏洞;2、程序会崩溃,因为缓冲区溢出导致了“未知原因”的错误;3、程序会被攻击者完全控制,攻击者可以篡改程序的内存,执行任意代码,甚至完全掌控被攻击机器。

因此,缓冲区溢出攻击是一种非常严重的安全威胁,需要引起重视。

Shellcode是一种可以被注入到程序中执行的二进制代码,通常用于攻击者构造缓冲区溢出攻击。

Shellcode通常是针对某特定平台的二进制代码,其目的就是让攻击者能够在受害机器上获取更高的系统权限,比如管理员权限。

下面我们来看一个简单的缓冲区溢出攻击实例:首先,我们有一个简单的C程序,名为vuln.c,其代码如下:```#include <stdio.h>void secret_function(){printf("Congratulations! You have executed the secret function!\n");}void vulnerable_function(){char buffer[200];printf("Enter some text:\n");scanf("%s", buffer);该程序定义了两个函数:vulnerable_function和secret_function。

其中,vulnerable_function存在缓冲区溢出漏洞,攻击者可以通过输入过长的字符串,覆盖程序栈上的返回地址,从而控制程序执行流程,使其跳转到secret_function函数中。

缓冲区溢出漏洞研究与分析摘要: 缓冲区溢出是一种非常普遍、非常危险的漏洞,在各种操作系统、应用软件中广泛存在。

利用缓冲区溢出攻击,可以导致程序运行失败、系统宕机、重新启动、系统被控制等后果。

本文结合实例分析缓冲区溢出漏洞的原理,给出缓冲区溢出漏洞利用方法。

关键词:缓冲区溢出;系统宕机;漏洞利用一前言缓冲区溢出是指当计算机向缓冲区内填充数据位数时超过了缓冲区本身的容量,使得溢出的数据覆盖在合法数据上,理想的情况是程序检查数据长度并不允许输入超过缓冲区长度的字符,但是绝大多数程序都会假设数据长度总是与所分配的储存空间相匹配,这就为缓冲区溢出埋下隐患。

缓冲区溢出漏洞是之所以这么多,是在于它的产生是如此的简单。

只要C/C++程序员稍微放松警惕,他的代码里面可能就出现了一个缓冲区溢出漏洞。

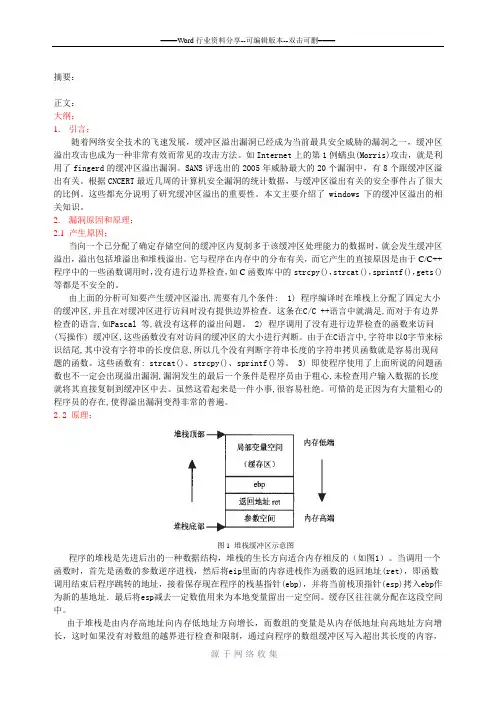

二缓冲区溢出漏洞原理如图1所示,汇编语言中,esp寄存器用于指示当前函数栈帧的栈顶的位置,函数中局部变量都存储在栈空间中,栈的生长方向是向下的(即从高地址往低地址方向生长)。

图1 缓冲区溢出原理分析随便往缓冲区中填东西造成它溢出一般只会出现“分段错误”(Segmentation fault),而不能达到攻击的目的。

最常见的手段是通过制造缓冲区溢出使程序运行一个用户shellcode,再通过shellcode执行其它命令。

Shellcode指缓冲区溢出攻击中植入进程的恶意代码,这段代码可以弹出一个消息框,也可以在目标机器上打开一个监听端口,甚至是删除目标机器上的重要文件等。

如果该程序属于root且有suid(Set User ID,)权限的话,攻击者就获得了一个有root权限的shell,可以对系统进行任意操作了。

三缓冲区漏洞程序分析1、存在缓冲区溢出漏洞程序源代码file1.c:#includeint main(int argc,char**argv){char buffer[64];gets(buffer);return0;}在gdb中,通过程序汇编如图2所示,定义了一个64字节大小的buffer数组,然后使用gets获取输入数据,gets是不安全的函数,这里会引发缓冲区溢出,栈上函数的返回地址可以被改写,可以输入Shellcode来覆盖栈上的数据,然后通过改写函数返回地址为Shellcode的起始地址来达到执行Shellcode的目的。

安全测试中的缓冲区溢出攻击与防御在安全测试领域中,缓冲区溢出攻击是一种常见而危险的攻击方式。

本文将对缓冲区溢出攻击的原理、危害以及常见的防御措施进行探讨。

1. 缓冲区溢出攻击的原理缓冲区溢出攻击主要利用程序中的缺陷,通过向程序输入超过其缓冲区容量的数据来覆盖除缓冲区外的内存空间,从而控制程序的执行流程。

攻击者通常通过溢出的数据来注入恶意代码或修改栈中的返回地址,使程序转向攻击者设计的恶意代码,从而实现攻击目的。

2. 缓冲区溢出攻击的危害缓冲区溢出攻击可能导致以下危害:- 执行任意代码:攻击者通过溢出的数据注入恶意代码,并在程序执行时执行该代码,从而获取系统权限或进一步渗透目标系统。

- 拒绝服务:溢出攻击可能导致目标系统崩溃或无法继续正常运行,造成服务不可用的情况,给系统造成严重影响。

- 信息泄露:攻击者通过溢出泄露系统中的重要信息,如密码、敏感数据等,进一步危害系统和用户安全。

3. 缓冲区溢出攻击的防御措施为了防范缓冲区溢出攻击,以下是一些常见的防御措施:- 输入验证:对输入数据进行严格校验,限制其长度和特殊字符,并使用安全的输入函数进行数据传递,以防止溢出发生。

- 内存分配和使用:合理规划内存分配,使用强类型语言,避免使用不安全的函数和操作。

及时释放不再使用的内存,防止被滥用。

- 栈保护技术:通过使用栈保护技术,如栈溢出保护(Stack Overflow Protection,SOP)、Cannonical Address Space (CAS)等,检测和阻止栈溢出攻击。

- ASLR和DEP:地址空间布局随机化(Address Space Layout Randomization,ASLR)和数据执行保护(Data Execution Prevention,DEP)可以增加攻击者获取目标地址和执行恶意代码的难度,有效防御缓冲区溢出攻击。

4. 实例分析举一个实际的案例来说明缓冲区溢出攻击与防御的重要性。

缓冲区溢出攻击详细讲解缓冲区溢出(Buffer Overflow)是计算机安全领域既经典而又古老的话题。

随着计算机系统安全性的加强,传统的缓冲区溢出攻击方式可能变得不再奏效,相应的介绍缓冲区溢出原理的资料也变得“大众化”起来。

其中看雪的《0day安全:软件漏洞分析技术》一书将缓冲区溢出攻击的原理阐述得简洁明了。

本文参考该书对缓冲区溢出原理的讲解,并结合实际的代码实例进行验证。

不过即便如此,完成一个简单的溢出代码也需要解决很多书中无法涉及的问题,尤其是面对较新的具有安全特性的编译器——比如MS的Visual Studio2010。

接下来,我们结合具体代码,按照对缓冲区溢出原理的循序渐进地理解方式去挖掘缓冲区溢出背后的底层机制。

一、代码 <=> 数据顾名思义,缓冲区溢出的含义是为缓冲区提供了多于其存储容量的数据,就像往杯子里倒入了过量的水一样。

通常情况下,缓冲区溢出的数据只会破坏程序数据,造成意外终止。

但是如果有人精心构造溢出数据的容,那么就有可能获得系统的控制权!如果说用户(也可能是黑客)提供了水——缓冲区溢出攻击的数据,那么系统提供了溢出的容器——缓冲区。

缓冲区在系统中的表现形式是多样的,高级语言定义的变量、数组、结构体等在运行时可以说都是保存在缓冲区的,因此所谓缓冲区可以更抽象地理解为一段可读写的存区域,缓冲区攻击的最终目的就是希望系统能执行这块可读写存中已经被蓄意设定好的恶意代码。

按照冯·诺依曼存储程序原理,程序代码是作为二进制数据存储在存的,同样程序的数据也在存中,因此直接从存的二进制形式上是无法区分哪些是数据哪些是代码的,这也为缓冲区溢出攻击提供了可能。

图1 进程地址空间分布图1是进程地址空间分布的简单表示。

代码存储了用户程序的所有可执行代码,在程序正常执行的情况下,程序计数器(PC指针)只会在代码段和操作系统地址空间(核态)寻址。

数据段存储了用户程序的全局变量,文字池等。

栈空间存储了用户程序的函数栈帧(包括参数、局部数据等),实现函数调用机制,它的数据增长方向是低地址方向。

堆空间存储了程序运行时动态申请的存数据等,数据增长方向是高地址方向。

除了代码段和受操作系统保护的数据区域,其他的存区域都可能作为缓冲区,因此缓冲区溢出的位置可能在数据段,也可能在堆、栈段。

如果程序的代码有软件漏洞,恶意程序会“教唆”程序计数器从上述缓冲区取指,执行恶意程序提供的数据代码!本文分析并实现栈溢出攻击方式。

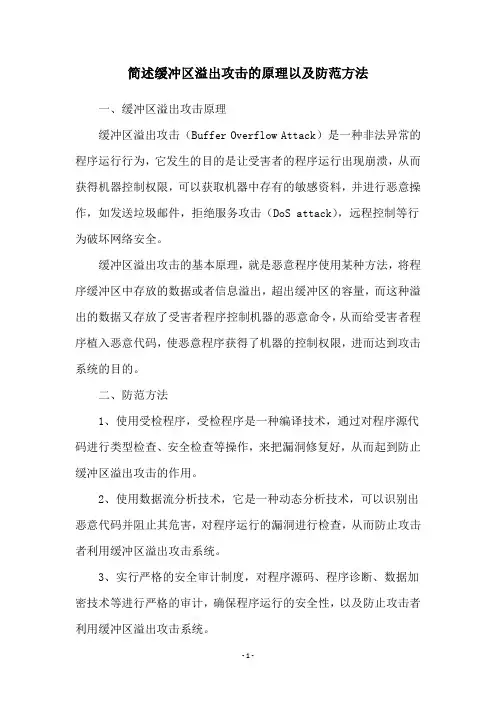

二、函数栈帧栈的主要功能是实现函数的调用。

因此在介绍栈溢出原理之前,需要弄清函数调用时栈空间发生了怎样的变化。

每次函数调用时,系统会把函数的返回地址(函数调用指令后紧跟指令的地址),一些关键的寄存器值保存在栈,函数的实际参数和局部变量(包括数据、结构体、对象等)也会保存在栈。

这些数据统称为函数调用的栈帧,而且是每次函数调用都会有个独立的栈帧,这也为递归函数的实现提供了可能。

图2 函数栈帧如图所示,我们定义了一个简单的函数function,它接受一个整形参数,做一次乘法操作并返回。

当调用function(0)时,arg参数记录了值0入栈,并将call function指令下一条指令的地址0x00bd16f0保存到栈,然后跳转到function函数部执行。

每个函数定义都会有函数头和函数尾代码,如图绿框表示。

因为函数需要用ebp 保存函数栈帧基址,因此先保存ebp原来的值到栈,然后将栈指针esp容保存到ebp。

函数返回前需要做相反的操作——将esp指针恢复,并弹出ebp。

这样,函数正常情况下无论怎样使用栈,都不会使栈失去平衡。

sub esp,44h指令为局部变量开辟了栈空间,比如ret变量的位置。

理论上,function只需要再开辟4字节空间保存ret即可,但是编译器开辟了更多的空间(这个问题很诡异,你觉得呢?)。

函数调用结束返回后,函数栈帧恢复到保存参数0时的状态,为了保持栈帧平衡,需要恢复esp的容,使用add esp,4将压入的参数弹出。

之所以会有缓冲区溢出的可能,主要是因为栈空间保存了函数的返回地址。

该地址保存了函数调用结束后后续执行的指令的位置,对于计算机安全来说,该信息是很敏感的。

如果有人恶意修改了这个返回地址,并使该返回地址指向了一个新的代码位置,程序便能从其它位置继续执行。

三、栈溢出基本原理上边给出的代码是无法进行溢出操作的,因为用户没有“插足”的机会。

但是实际上很多程序都会接受用户的外界输入,尤其是当函数的一个数组缓冲区接受用户输入的时候,一旦程序代码未对输入的长度进行合法性检查的话,缓冲区溢出便有可能触发!比如下边的一个简单的函数。

1.void fun(unsigned char*data)2.{3.unsigned char buffer[BUF_LEN];4.strcpy((char*)buffer,(char*)data);//溢出点5.}这个函数没有做什么有“意义”的事情(这里主要是为了简化问题),但是它是一个典型的栈溢出代码。

在使用不安全的strcpy库函数时,系统会盲目地将data的全部数据拷贝到buffer指向的存区域。

buffer的长度是有限的,一旦data的数据长度超过BUF_LEN,便会产生缓冲区溢出。

图3 缓冲区溢出由于栈是低地址方向增长的,因此局部数组buffer的指针在缓冲区的下方。

当把data的数据拷贝到buffer 时,超过缓冲区区域的高地址部分数据会“淹没”原本的其他栈帧数据,根据淹没数据的容不同,可能会有产生以下情况:1、淹没了其他的局部变量。

如果被淹没的局部变量是条件变量,那么可能会改变函数原本的执行流程。

这种方式可以用于破解简单的软件验证。

2、淹没了ebp的值。

修改了函数执行结束后要恢复的栈指针,将会导致栈帧失去平衡。

3、淹没了返回地址。

这是栈溢出原理的核心所在,通过淹没的方式修改函数的返回地址,使程序代码执行“意外”的流程!4、淹没参数变量。

修改函数的参数变量也可能改变当前函数的执行结果和流程。

5、淹没上级函数的栈帧,情况与上述4点类似,只不过影响的是上级函数的执行。

当然这里的前提是保证函数能正常返回,即函数地址不能被随意修改(这可能很麻烦!)。

如果在data本身的数据就保存了一系列的指令的二进制代码,一旦栈溢出修改了函数的返回地址,并将该地址指向这段二进制代码的其实位置,那么就完成了基本的溢出攻击行为。

图4 基本栈溢出攻击通过计算返回地址存区域相对于buffer的偏移,并在对应位置构造新的地址指向buffer部二进制代码的其实位置,便能执行用户的自定义代码!这段既是代码又是数据的二进制数据被称为shellcode,因为攻击者希望通过这段代码打开系统的shell,以执行任意的操作系统命令——比如下载病毒,安装木马,开放端口,格式化磁盘等恶意操作。

四、栈溢出攻击上述过程虽然理论上能完成栈溢出攻击行为,但是实际上很难实现。

操作系统每次加载可执行文件到进程空间的位置都是无法预测的,因此栈的位置实际是不固定的,通过硬编码覆盖新返回地址的方式并不可靠。

为了能准确定位shellcode的地址,需要借助一些额外的操作,其中最经典的是借助跳板的栈溢出方式。

根据前边所述,函数执行后,栈指针esp会恢复到压入参数时的状态,在图4中即data参数的地址。

如果我们在函数的返回地址填入一个地址,该地址指向的存保存了一条特殊的指令jmp esp——跳板。

那么函数返回后,会执行该指令并跳转到esp所在的位置——即data的位置。

我们可以将缓冲区再多溢出一部分,淹没data这样的函数参数,并在这里放上我们想要执行的代码!这样,不管程序被加载到哪个位置,最终都会回来执行栈的代码。

图5 借助跳板的栈溢出攻击借助于跳板的确可以很好的解决栈帧移位(栈加载地址不固定)的问题,但是跳板指令从哪找呢?“幸运”的是,在Windows操作系统加载的大量dll中,包含了许多这样的指令,比如kernel32.dll,ntdll.dll,这两个动态库是Windows程序默认加载的。

如果是图形化界面的Windows程序还会加载user32.dll,它也包含了大量的跳板指令!而且更“神奇”的是Windows操作系统加载dll时候一般都是固定地址,因此这些dll的跳板指令的地址一般都是固定的。

我们可以离线搜索出跳板执行在dll的偏移,并加上dll的加载地址,便得到一个适用的跳板指令地址!//查询dll第一个jmp esp指令的位置int findJmp(char*dll_name){char* handle=(char*)LoadLibraryA(dll_name);//获取dll加载地址for(int pos=0;;pos++)//遍历dll代码空间{if(handle[pos]==(char)0xff&&handle[pos+1]==(char)0xe4)//寻找0xffe4 = jmp esp{return (int)(handle+pos);}}}这里简化了搜索算法,输出第一个跳板指令的地址,读者可以选取其他更合适位置。

LoadLibraryA库函数返回值就是dll的加载地址,然后加上搜索到的跳板指令偏移pos便是最终地址。

jmp esp指令的二进制表示为0xffe4,因此搜索算法就是搜索dll这样的字节数据即可。

虽然如此,上述的攻击方式还不够好。

因为在esp后继续追加shellcode代码会将上级函数的栈帧淹没,这样做并没有什么好处,甚至可能会带来运行时问题。

既然被溢出的函数栈帧提供了缓冲区,我们还是把核心的shellcode放在缓冲区,而在esp之后放上跳转指令转移到原本的缓冲区位置。

由于这样做使代码的位置在esp 指针之前,如果shellcode中使用了push指令便会让esp指令与shellcode代码越来越近,甚至淹没自身的代码。

这显然不是我们想要的结果,因此我们可以强制抬高esp指针,使它在shellcode之前(低地址位置),这样就能在shellcode正常使用push指令了。

图6 调整shellcode与栈指针调整代码的容很简单:add esp,-Xjmp esp第一条指令抬高了栈指针到shellcode之前。

X代表shellcode起始地址与esp的偏移。

如果shellcode从缓冲区起始位置开始,那么就是buffer的地址偏移。

这里不使用sub esp,X指令主要是避免X的高位字节为0的问题,很多情况下缓冲区溢出是针对字符串缓冲区的,如果出现字节0会导致缓冲区截断,从而导致溢出失败。

第二条指令就是跳转到shellcode的起始位置继续执行。

(又是jmp esp!)通过上述方式便能获得一个较为稳定的栈溢出攻击。