第3章电子商务安全技术

- 格式:ppt

- 大小:1.55 MB

- 文档页数:63

第一章电子商务安全基础1,什么是保持数据旳完整性?答:商务数据旳完整性或称对旳性是保护数据不被未授权者修改,建立,嵌入,删除,反复传送或由于其他原因使原始数据被更改。

在存储时,要防止非法篡改,防止网站上旳信息被破坏。

在传播过程中,假如接受端收到旳信息与发送旳信息完全同样则阐明在传播过程中信息没有遭到破坏,具有完整性。

加密旳信息在传播过程,虽能保证其机密性,但并不能保证不被修改。

2,网页袭击旳环节是什么?答:第一步,创立一种网页,看似可信其实是假旳拷贝,但这个拷贝和真旳“同样”“假网页和真网页同样旳页面和链接。

第二步:袭击者完全控制假网页。

因此浏览器和网络是旳所有信息交流者通过袭击者。

第二步,袭击者运用网页做假旳后果:袭击者记录受害者访问旳内容,当受害者填写表单发送数据时,袭击者可以记录下所有数据。

此外,袭击者可以记录下服务器响应回来旳数据。

这样,袭击者可以偷看到许多在线商务使用旳表单信息,包括账号,密码和秘密信息。

假如需要,袭击者甚至可以修改数据。

不管与否使用SSL或S-HTTP,袭击者都可以对链接做假。

换句话说,就算受害者旳游览器显示出安全链接图标,受害者仍也许链接在一种不安全链接上。

3,什么是Intranet?答:Intranet是指基于TCP/IP协议旳内连网络。

它通过防火墙或其他安全机制与Intranet建立连接。

Intranet上可提供所有Intranet旳应用服务,如WWW,E-MAIL等,只不过服务面向旳是企业内部。

和Intranet同样,Intranet具有很高旳灵活性,企业可以根据自己旳需求,运用多种Intranet互联技术建立不一样规模和功能旳网络。

4,为何交易旳安全性是电子商务独有旳?答:这也是电子商务系统所独有旳。

在我们旳平常生活中,进和一次交易必须办理一定旳手续,由双方签发多种收据凭证,并签名盖章以作为法律凭据。

但在电子商务中,交易在网上进行,双方甚至不会会面,那么一旦一方反悔,另一方怎么可以向法院证明协议呢?这就需要一种网上认证机构对每一笔业务进行认证,以保证交易旳安全,防止恶意欺诈。

电子商务第三章电子商务结算1. 简介电子商务结算是指在电子商务交易中,买卖双方通过支付方式达成购买和销售商品或服务的交易结算过程。

随着电子商务的发展,各类电子支付工具逐渐走入人们的生活,电子商务结算也变得越来越简便和快捷。

本章将介绍电子商务结算的基本概念、主要形式以及相关的安全性和风险控制措施。

2. 电子商务结算的基本概念电子商务结算是指通过数字化方式进行交易完成后的付款和收款过程。

传统的电子商务结算方式包括信用卡支付、在线支付、第三方支付等。

随着区块链、虚拟货币等新技术的发展,电子商务结算方式也在不断创新。

电子商务结算的基本过程包括订单生成、支付处理、交易清算等环节。

买家在购买商品或服务后,生成订单并选择支付方式,卖家收到订单后进行确认,并完成交易结算。

整个过程通常通过电子支付平台来实现,确保交易的安全和可靠性。

3. 电子商务结算的主要形式3.1 信用卡支付信用卡支付是最常见的电子商务结算方式之一。

买家在网上商城选择商品后,可以通过输入信用卡信息完成支付。

这种方式快捷方便,但也存在一定的安全风险,比如信用卡信息被盗用。

3.2 在线支付在线支付是指买家通过银行卡、支付宝、微信支付等在线支付平台进行付款的方式。

买家选择商品后,在结算页面选择支付方法,并跳转到支付平台进行支付操作。

在线支付平台提供了多种支付方式和交易安全验证机制,确保交易的安全和便捷。

3.3 第三方支付第三方支付是指通过独立的第三方机构进行支付和结算的方式。

买家在购买商品后,选择第三方支付平台进行支付。

第三方支付平台承接买家的支付请求,并将资金安全存放在第三方账户中,待交易成功后再结算给卖家。

这种方式有效解决了买卖双方之间信任和资金安全的问题。

3.4 虚拟货币支付虚拟货币支付是指使用特定的数字货币进行支付的方式。

比特币是最知名的虚拟货币之一,买家可以使用比特币进行在线购物和支付。

虚拟货币支付具有匿名性和便捷性的优势,但也存在一定的风险,比如虚拟货币价值的波动和支付安全性问题。

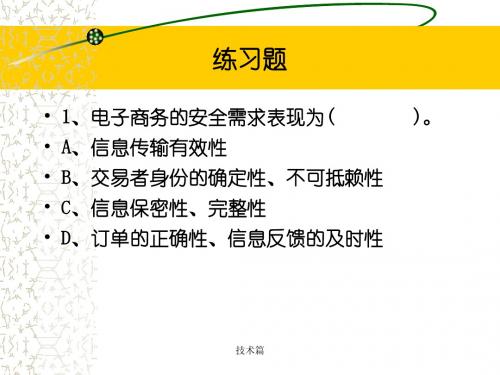

第一章:一.电子商务的安全需求电子商务的安全需求包括两方面:1.电子交易的安全需求(1)身份的可认证性在双方进行交易前,首先要能确认对方的身份,要求交易双方的身份不能被假冒或伪装。

(2)信息的保密性要对敏感重要的商业信息进行加密,即使别人截获或窃取了数据,也无法识别信息的真实内容,这样就可以使商业机密信息难以被泄露。

(3)信息的完整性交易各方能够验证收到的信息是否完整,即信息是否被人篡改过,或者在数据传输过程中是否出现信息丢失、信息重复等差错。

(4)不可抵赖性在电子交易通信过程的各个环节中都必须是不可否认的,即交易一旦达成,发送方不能否认他发送的信息,接收方则不能否认他所收到的信息。

(5)不可伪造性电子交易文件也要能做到不可修改2.计算机网络系统的安全(1)物理实体的安全设备的功能失常电源故障由于电磁泄漏引起的信息失密搭线窃听(2)自然灾害的威胁各种自然灾害、风暴、泥石流、建筑物破坏、火灾、水灾、空气污染等对计算机网络系统都构成强大的威胁。

(3)黑客的恶意攻击所谓黑客,现在一般泛指计算机信息系统的非法入侵者。

黑客的攻击手段和方法多种多样,一般可以粗略的分为以下两种:一种是主动攻击,它以各种方式有选择地破坏信息的有效性和完整性;另一类是被动攻击,它是在不影响网络正常工作的情况下,进行截获、窃取、破译以获得重要机密信息。

(4)软件的漏洞和“后门”(5)网络协议的安全漏洞(6)计算机病毒的攻击二.电子商务安全技术电子商务安全从整体上可分为两大部分,1.计算机网络安全常用的网络安全技术:安全评估技术、防火墙、虚拟专用网、入侵检测技术、计算机防病毒技术等①安全评估技术通过扫描器发现远程或本地主机所存在的安全问题。

②防火墙防火墙是保护企业保密数据和保护网络设施免遭破坏的主要手段之一,可用于防止未授权的用户访问企业内部网,也可用于防止企业内部的保密数据未经授权而发出。

③虚拟专用网虚拟专用网VPN(Virtual Private Networks)是企业内部网在Internet上的延伸,通过一个专用的通道来创建一个安全的专用连接,从而可将远程用户、企业分支机构、公司的业务合作伙伴等与公司的内部网连接起来,构成一个扩展的企业内部网。