系统漏洞扫描原理介绍61页PPT文档

- 格式:ppt

- 大小:349.00 KB

- 文档页数:61

漏洞扫描技术原理详解1. 引言在当今的信息时代中,网络安全问题日益突出,各种漏洞威胁不断涌现。

为了保护网络安全,漏洞扫描技术应运而生。

漏洞扫描是指通过自动化工具或手动方法,对计算机系统、网络设备、应用程序等进行主动安全检测,发现系统中存在的安全漏洞,并提供修复建议,以减少潜在攻击面。

2. 漏洞扫描技术基本原理漏洞扫描技术的基本原理是通过对目标系统进行主动探测和分析,寻找系统中存在的安全漏洞。

下面将详细介绍漏洞扫描技术的基本原理。

2.1 信息收集漏洞扫描的第一步是信息收集,即获取目标系统的相关信息。

信息收集的方式可以是 passiv,即通过收集公开信息、网络扫描等方式获取目标系统的基本信息,也可以是active,即通过主动探测目标系统,获取更详细的信息。

2.1.1 passiv信息收集 passiv信息收集是指通过获取公开信息、网络扫描等方式,收集目标系统的基本信息。

这些信息包括目标系统的IP地址、域名、端口信息、服务信息等。

收集这些信息的目的是为了更好地进行后续的漏洞扫描。

2.1.2 active信息收集 active信息收集是指通过主动探测目标系统,获取更详细的信息。

常用的主动探测方式有端口扫描、服务识别、操作系统识别等。

端口扫描可以通过扫描目标系统的开放端口,了解目标系统上运行的服务。

服务识别可以通过向目标系统发送特定的探测包,识别目标系统上运行的具体服务。

操作系统识别可以通过分析目标系统的网络通信包,判断目标系统所使用的操作系统。

2.2 漏洞检测漏洞检测是漏洞扫描的核心步骤,通过对目标系统进行漏洞检测,寻找系统中存在的安全漏洞。

漏洞检测的方式可以是主动检测,即通过发送针对特定漏洞的探测包,检测目标系统是否存在该漏洞;也可以是被动检测,即通过分析目标系统的响应包,判断目标系统是否存在漏洞。

2.2.1 主动检测主动检测是指通过发送针对特定漏洞的探测包,检测目标系统是否存在该漏洞。

主动检测的方式包括: - 端口扫描:通过扫描目标系统的开放端口,判断目标系统上运行的服务,进而检测该服务是否存在已知的安全漏洞。

信息系统漏洞扫描信息系统的广泛应用给我们的生活带来了便利,但同时也存在着安全隐患。

系统漏洞是黑客攻击的重要入口,必须采取措施保护信息系统的安全性。

信息系统漏洞扫描是一种主动式的安全测试方法,通过对系统漏洞进行检测和评估,帮助组织及时发现和修复潜在的安全风险。

一、信息系统漏洞的含义及威胁信息系统漏洞是指系统设计、开发或配置过程中存在的错误或缺陷,使得恶意攻击者可以利用这些漏洞获取非法权限并破坏系统的机密性、完整性和可用性。

常见的系统漏洞包括但不限于软件漏洞、操作系统漏洞、网络设备漏洞以及人为失误导致的配置错误。

这些漏洞的存在给信息系统带来了巨大的安全威胁。

黑客可以利用漏洞进行各种网络攻击,如拒绝服务攻击、远程代码执行、信息泄露等,从而导致系统瘫痪、数据泄露、财产损失等严重后果。

二、信息系统漏洞扫描的原理及作用信息系统漏洞扫描是一种自动化的技术手段,通过主动检测系统中的漏洞,获取关于漏洞的详细信息,并提供相应的修复建议。

其原理主要包括以下几个步骤:1. 扫描目标选择:确定待扫描的信息系统及其相关组件,包括网络设备、数据库、应用程序等。

2. 漏洞信息收集:利用漏洞库中的漏洞特征资料,扫描器根据系统特征和漏洞特征对目标系统进行漏洞检测。

3. 漏洞评估和分类:对扫描结果进行分析和评估,对发现的漏洞按照严重程度和紧急程度进行分类。

4. 修复建议提供:根据漏洞评估结果,提供相应的修复建议,帮助系统管理员及时采取措施修复漏洞。

信息系统漏洞扫描的作用主要体现在以下几个方面:首先,帮助组织及时了解其信息系统存在的安全风险,提高安全意识。

其次,对系统进行定期扫描可以帮助组织及时发现新出现的漏洞,并及时采取相应的修复措施,避免被黑客利用。

最后,根据漏洞扫描结果提供的修复建议,帮助组织优化系统安全策略,提升系统的安全性。

三、信息系统漏洞扫描的挑战及对策尽管信息系统漏洞扫描有着重要的作用,但仍然面临着一些挑战。

首先,系统漏洞的不断更新。

系统漏洞扫描原理介绍及应用举例系统漏洞扫描是一种安全测试技术,用于发现计算机系统或软件应用程序中存在的漏洞。

系统漏洞是指潜在的安全弱点,可能被黑客或恶意用户利用来获取非法访问权限、破坏系统稳定性、窃取敏感数据等。

系统漏洞扫描通过自动化的方式检测系统和应用程序中可能存在的漏洞,提供关于安全问题的详细报告,以便管理员和开发人员修复问题并强化系统安全。

漏洞特征库是系统漏洞扫描的核心部分,它包含了各种不同类型的漏洞特征、攻击模式、安全配置问题等的描述信息。

漏洞特征库根据不同的漏洞类型进行分类,例如操作系统漏洞、网络服务漏洞、Web应用程序漏洞等。

每个漏洞特征都包含了该漏洞的具体描述、触发条件、风险等级等信息。

漏洞特征库的更新是系统漏洞扫描的关键,因为新的漏洞会不断被发现并加入到特征库中,旧的漏洞也会被修复并从特征库中删除。

漏洞测试引擎是系统漏洞扫描的执行引擎,它根据漏洞特征库中的描述信息,对目标系统进行信息收集、端口扫描、服务识别、漏洞测试等操作。

漏洞测试引擎可以通过模拟攻击者的行为,利用已知的漏洞特征来检测目标系统中的漏洞。

漏洞测试引擎的工作原理是与目标系统进行通信,发送特定的网络请求或利用特定的漏洞进行攻击,然后根据目标系统的响应和行为来判断是否存在漏洞。

漏洞测试引擎可以针对不同类型的漏洞进行不同的测试操作,例如发送特定的数据包、执行漏洞脚本等。

1.网络安全评估:组织可以利用系统漏洞扫描对其网络进行整体安全评估,发现存在的系统漏洞并修复它们,以提高整体网络安全性。

2. Web应用程序安全测试:系统漏洞扫描可以检测Web应用程序中的常见漏洞,例如SQL注入、跨站脚本攻击、文件包含漏洞等。

这有助于开发人员发现并修复应用程序中的安全问题。

3.入侵检测和防御:系统漏洞扫描可以用于入侵检测系统,帮助管理员检测可能的攻击行为,并提供相关的警报和日志信息,以加强系统的防御能力。

4.合规性审计:一些行业标准和法规要求组织对其系统进行定期的安全审计,以确保其满足相应的合规性要求。

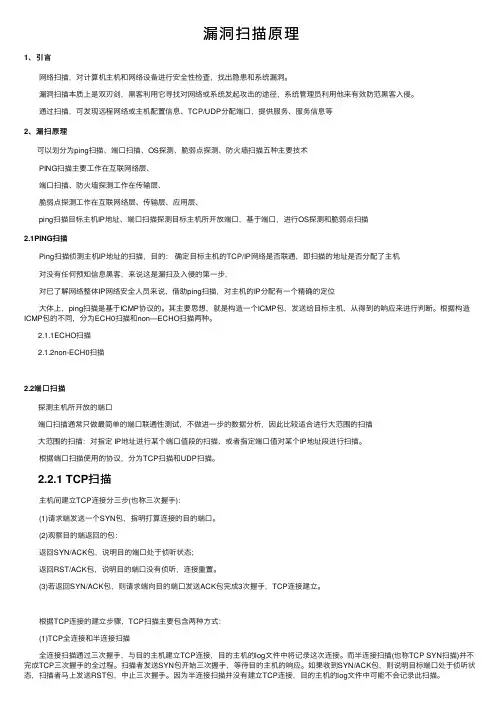

漏洞扫描原理1、引⾔ ⽹络扫描,对计算机主机和⽹络设备进⾏安全性检查,找出隐患和系统漏洞。

漏洞扫描本质上是双刃剑,⿊客利⽤它寻找对⽹络或系统发起攻击的途径,系统管理员利⽤他来有效防范⿊客⼊侵。

通过扫描,可发现远程⽹络或主机配置信息、TCP/UDP分配端⼝,提供服务、服务信息等2、漏扫原理 可以划分为ping扫描、端⼝扫描、OS探测、脆弱点探测、防⽕墙扫描五种主要技术 PING扫描主要⼯作在互联⽹络层、 端⼝扫描、防⽕墙探测⼯作在传输层、 脆弱点探测⼯作在互联⽹络层、传输层、应⽤层、 ping扫描⽬标主机IP地址、端⼝扫描探测⽬标主机所开放端⼝,基于端⼝,进⾏OS探测和脆弱点扫描2.1PING扫描 Ping扫描侦测主机IP地址的扫描,⽬的:确定⽬标主机的TCP/IP⽹络是否联通,即扫描的地址是否分配了主机 对没有任何预知信息⿊客,来说这是漏扫及⼊侵的第⼀步, 对已了解⽹络整体IP⽹络安全⼈员来说,借助ping扫描,对主机的IP分配有⼀个精确的定位 ⼤体上,ping扫描是基于ICMP协议的。

其主要思想,就是构造⼀个ICMP包,发送给⽬标主机,从得到的响应来进⾏判断。

根据构造ICMP包的不同,分为ECH0扫描和non—ECHO扫描两种。

2.1.1ECHO扫描2.1.2non-ECH0扫描2.2端⼝扫描探测主机所开放的端⼝端⼝扫描通常只做最简单的端⼝联通性测试,不做进⼀步的数据分析,因此⽐较适合进⾏⼤范围的扫描⼤范围的扫描:对指定 IP地址进⾏某个端⼝值段的扫描、或者指定端⼝值对某个IP地址段进⾏扫描。

根据端⼝扫描使⽤的协议,分为TCP扫描和UDP扫描。

2.2.1 TCP扫描 主机间建⽴TCP连接分三步(也称三次握⼿): (1)请求端发送⼀个SYN包,指明打算连接的⽬的端⼝。

(2)观察⽬的端返回的包: 返回SYN/ACK包,说明⽬的端⼝处于侦听状态; 返回RST/ACK包,说明⽬的端⼝没有侦听,连接重置。