fortinet防火墙完全配置02-防火墙策略

- 格式:ppt

- 大小:1.46 MB

- 文档页数:28

Fortinet产品家族fortinet 的产品家族涵盖了完备的网络安全解决方案包括邮件,日志,报告,网络管理,安全性管理以及fortigate 统一安全性威胁管理系统的既有软件也有硬件设备的产品。

更多fortinet产品信息,详见/products.FortiGuard服务订制fortiguard 服务定制是全球fortinet安全专家团队建立,更新并管理的安全服务。

fortinet安全专家们确保最新的攻击在对您的资源损害或感染终端用户使用设备之前就能够被检测到并阻止。

fortiguard服务均以最新的安全技术构建,以最低的运行成本考虑设计。

fortiguard 服务订制包括:1、fortiguard 反病毒服务2、 fortiguard 入侵防护(ips)服务3、 fortiguard 网页过滤服务4、fortiguard 垃圾邮件过滤服务5、fortiguard premier伙伴服务并可获得在线病毒扫描与病毒信息查看服务。

FortiClientforticlient 主机安全软件为使用微软操作系统的桌面与便携电脑用户提供了安全的网络环境。

forticlient的功能包括:1、建立与远程网络的vpn连接2、病毒实时防护3、防止修改windows注册表4、病毒扫描forticlient还提供了无人值守的安装模式,管理员能够有效的将预先配置的forticlient分配到几个用户的计算机。

FortiMailfortimail安全信息平台针对邮件流量提供了强大且灵活的启发式扫描与报告功能。

fortimail 单元在检测与屏蔽恶意附件例如dcc(distributed checksum clearinghouse)与bayesian扫描方面具有可靠的高性能。

在fortinet卓越的fortios 与fortiasic技术的支持下,fortimail反病毒技术深入扩展到全部的内容检测功能,能够检测到最新的邮件威胁。

(完整版)FortiGate防火墙常用配置命令FortiGate 常用配置命令一、命令结构config Configure object. 对策略,对象等进行配置get Get dynamic and system information. 查看相关关对象的参数信息show Show configuration. 查看配置文件diagnose Diagnose facility. 诊断命令execute Execute static commands. 常用的工具命令,如ping exit Exit the CLI. 退出二、常用命令1、配置接口地址:FortiGate # config system interfaceFortiGate (interface) # edit lanFortiGate (lan) # set ip 192.168.100.99/24FortiGate (lan) # end2、配置静态路由FortiGate (static) # edit 1FortiGate (1) # set device wan1FortiGate (1) # set dst 10.0.0.0 255.0.0.0FortiGate (1) # set gateway 192.168.57.1FortiGate (1) # end3、配置默认路由FortiGate (1) # set gateway 192.168.57.1FortiGate (1) # set device wan1FortiGate (1) # end4、添加地址FortiGate # config firewall addressFortiGate (address) # edit clientnetnew entry 'clientnet' addedFortiGate (clientnet) # set subnet 192.168.1.0 255.255.255.0 FortiGate (clientnet) # end5、添加ip池FortiGate (ippool) # edit nat-poolnew entry 'nat-pool' addedFortiGate (nat-pool) # set startip 100.100.100.1FortiGate (nat-pool) # set endip 100.100.100.100FortiGate (nat-pool) # end6、添加虚拟ipFortiGate # config firewall vipFortiGate (vip) # edit webservernew entry 'webserver' addedFortiGate (webserver) # set extip 202.0.0.167FortiGate (webserver) # set extintf wan1FortiGate (webserver) # set mappedip 192.168.0.168 FortiGate (webserver) # end7、配置上网策略FortiGate # config firewall policyFortiGate (policy) # edit 1FortiGate (1)#set srcintf internal //源接口FortiGate (1)#set dstintf wan1 //目的接口FortiGate (1)#set srcaddr all //源地址FortiGate (1)#set dstaddr all //目的地址FortiGate (1)#set action accept //动作FortiGate (1)#set schedule always //时间FortiGate (1)#set service ALL //服务FortiGate (1)#set logtraffic disable //日志开关FortiGate (1)#set nat enable //开启natend8、配置映射策略FortiGate # config firewall policyFortiGate (policy) #edit 2FortiGate (2)#set srcintf wan1 //源接口FortiGate (2)#set dstintf internal //目的接口FortiGate (2)#set srcaddr all //源地址FortiGate (2)#set dstaddr FortiGate1 //目的地址,虚拟ip映射,事先添加好的FortiGate (2)#set action accept //动作FortiGate (2)#set schedule always //时间FortiGate (2)#set service ALL //服务FortiGate (2)#set logtraffic all //日志开关end9、把internal交换接口修改为路由口确保关于internal口的路由、dhcp、防火墙策略都删除FortiGate # config system globalFortiGate (global) # set internal-switch-mode interfaceFortiGate (global) #end重启--------------------------------------1、查看主机名,管理端口FortiGate # show system global2、查看系统状态信息,当前资源信息FortiGate # get system performance status3、查看应用流量统计FortiGate # get system performance firewall statistics4、查看arp表FortiGate # get system arp5、查看arp丰富信息FortiGate # diagnose ip arp list6、清楚arp缓存FortiGate # execute clear system arp table7、查看当前会话表FortiGate # diagnose sys session stat 或FortiGate # diagnose sys session full-stat;8、查看会话列表FortiGate # diagnose sys session list9、查看物理接口状态FortiGate # get system interface physical10、查看默认路由配置FortiGate # show router static11、查看路由表中的静态路由FortiGate # get router info routing-table static12、查看ospf相关配置FortiGate # show router ospf13、查看全局路由表FortiGate # get router info routing-table all-----------------------------------------------1、查看HA状态FortiGate # get system ha status2、查看主备机是否同步FortiGate # diagnose sys ha showcsum---------------------------------------------------3.诊断命令:FortiGate # diagnose debug application ike -1---------------------------------------------------execute 命令:FortiGate #execute ping 8.8.8.8 //常规ping操作FortiGate #execute ping-options source 192.168.1.200 //指定ping数据包的源地址192.168.1.200FortiGate #execute ping 8.8.8.8 //继续输入ping 的目标地址,即可通过192.168.1.200的源地址执行ping操作FortiGate #execute traceroute 8.8.8.8FortiGate #execute telnet 2.2.2.2 //进行telnet访问FortiGate #execute ssh 2.2.2.2 //进行ssh 访问FortiGate #execute factoryreset //恢复出厂设置FortiGate #execute reboot //重启设备FortiGate #execute shutdown //关闭设备。

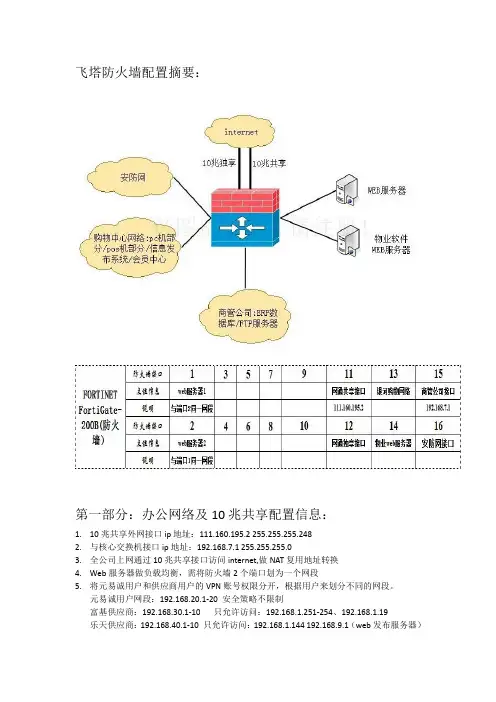

飞塔防火墙配置摘要:第一部分:办公网络及10兆共享配置信息:1.10兆共享外网接口ip地址:111.160.195.2 255.255.255.2482.与核心交换机接口ip地址:192.168.7.1 255.255.255.03.全公司上网通过10兆共享接口访问internet,做NAT复用地址转换4.Web服务器做负载均衡,需将防火墙2个端口划为一个网段5.将元易诚用户和供应商用户的VPN账号权限分开,根据用户来划分不同的网段。

元易诚用户网段:192.168.20.1-20 安全策略不限制富基供应商:192.168.30.1-10 只允许访问:192.168.1.251-254、192.168.1.19乐天供应商:192.168.40.1-10 只允许访问:192.168.1.144 192.168.9.1(web发布服务器)北方网供应商:192.168.50.1-10 192.168.8.1-3(两台web服务器做负责均衡)6.添加5条路由:第一条:192.168.1.0 0.0.0.255 192.168.7.2第二条:192.168.2.0 0.0.0.255 192.168.7.2第三条:192.168.5.0 0.0.0.255 192.168.7.2第四条:192.168.6.0 0.0.0.255 192.168.7.2第五条:0.0.0.0 0.0.0.0 111.160.195.17.外网接口屏蔽ping功能,启用病毒扫描保护8.做流量限制第二部分:银河购物中心与商管公司的网络数据信息1.购物中心商户网络接入部分分为四个部分:会员中心和服务台部分、商户pc机部分,pos机部分,信息发布部分。

其中会员中心和服务台部分与商管公司网络交互不做限制,商户pc机部分只允许访问指定的ftp服务器(192.168.1.19).Pos和信息发布部分只允许访问erp数据库(192.168.1.254).2.安防网过来的数据只可以访问192.168.2~6.0的网段第三部分: 10兆独享配置信息1.10兆独享外网接口ip地址:2.10兆独享接口与内网物业web服务器接口做NAT静态地址装换、并开启相应端口、如80803.10兆独享接口与内网web服务器接口做NAT静态地址转换、并开启相应端口、如:80端口4.10兆独享接口启用web安全防护功能,如:DoS攻击、SQL注入攻击功能等等5.外网接口屏蔽ping功能,启用病毒扫描保护。

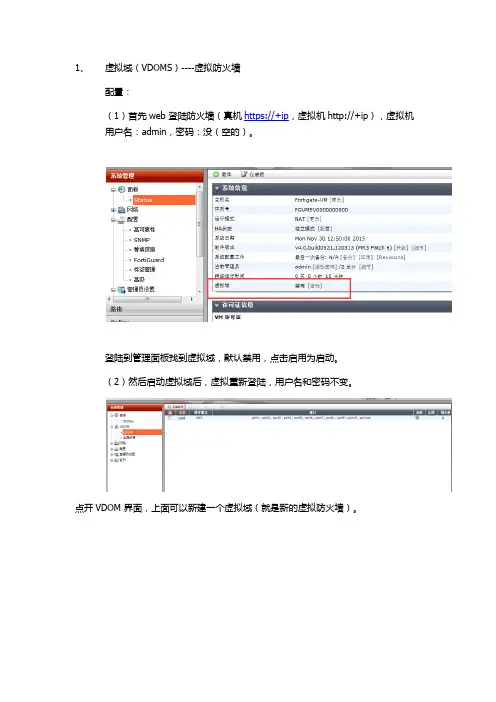

1、虚拟域(VDOMS)----虚拟防火墙配置:(1)首先web 登陆防火墙(真机https://+ip,虚拟机http://+ip),虚拟机用户名:admin,密码:没(空的)。

登陆到管理面板找到虚拟域,默认禁用,点击启用为启动。

(2)然后启动虚拟域后,虚拟重新登陆,用户名和密码不变。

点开VDOM 界面,上面可以新建一个虚拟域(就是新的虚拟防火墙)。

防火墙名和模式,NAT为3层,透明为2层。

3、在左手边系统菜单下面有当前VDOM角色,有全局和VDOM可以选。

2、VDOM 启用后,点击全局配置模式---------网络----接口,可以把接口分配给不同的虚拟域(1)全局点开接口后,选择着需要更改虚拟域的接口,选择上方编辑(2)点开端口编辑,能配置端口IP和相应管理协议还可以设置端口监控,web 代理、分片等。

附加IP地址就是例如一个公网24位的地址,运营商给了10个可以用IP:10.10.10.1 -10地址模式上填写:10.10.10.1 ,剩余10.10.10.2-10就可以通过附加IP地址填写。

3、除了对现有接口进行编辑,也能新建接口,新建接口后能选择接口类型,(根据深信服上端口配置,均为3层口,这次配置具体端口是什么类型,需要客户确认)其余配置和编辑端口时一样。

4、需要对虚拟防火墙进行路由、策略配置需要寻找当前VDOM角色:静态路由配置,配置完静态路由后,能点开当前路由查看路由表:5、防火墙object 虚地址(为外网访问内网服务器做的端口转换)6、policy 这边所做的就是NAT 和其他放通的策略。

可以完成参照深信服防火墙的策略来做。

7、全局模式下,配置HA(1)集群设置:群名和密码,主备要完全一致,启动会话交接(就是主挂了的时候,被会直接把会话复制过去,然后起来运行)(2)主备设置,设备优先级默认128,优先级高的,设备为主,记得勾选储备管理端口集群成员(这样就能对集群的设备进行单个管理)(3)选择端口作为心跳线,例如选择PORT4口,然后把心跳线对接,同步配置就可以。

.Fortigate防火墙安全配置基线1.若此文档需要日后更新,请创建人填写版本控制表格,否则删除版本控制表格。

目录第1章概述 (1)1.1目的 (1)1.2适用围 (1)1.3适用版本 (1)1.4实施 (1)1.5例外条款 (1)第2章、口令管理与认证授权 (2)2.1管理* (2)2.1.1用户管理* (2)2.1.2删除无关的* (2)2.1.3登录超时* (3)2.1.4密码错误自动锁定* (4)2.2口令 (5)2.2.1口令复杂度 (5)2.3授权 (6)2.3.1远程维护的设备使用加密协议 (6)第3章日志安全要求 (7)3.1日志服务器 (7)3.1.1启用日志服务器 (7)3.1.2配置远程日志服务器 (7)3.2告警配置要求 (8)3.2.1配置对防火墙本身的攻击或部错误告警 (8)3.2.2配置DOS和DDOS攻击告警 (9)3.2.3配置扫描攻击检测告警* (9)3.3安全策略配置要求 (10)3.3.1访问规则列表最后一条必须是拒绝一切流量 (10)3.3.2配置访问规则应尽可能缩小围 (11)3.3.3VPN用户按照访问权限进行分组* (11)3.3.4配置NAT地址转换* (12)3.3.5关闭仅开启必要服务 (13)3.3.6禁止使用any to anyall允许规则 (13)3.4攻击防护配置要求 (14)3.4.1配置应用层攻击防护* (14)3.4.2配置网络扫描攻击防护* (15)3.4.3限制ping包大小* (15)3.4.4启用对带选项的IP包及畸形IP包的检测 (16)第4章IP协议安全要求 (17)4.1管理IP限制 (17)4.1.1管理IP限制 (17)第5章SNMP安全 (18)5.1SNMP管理 (18)5.1.1使用SNMPV2或以上版本 (18)5.2SNMP访问控制 (19)5.2.1SNMP访问控制 (19)第6章评审与修订 (20)第1章概述1.1目的本文档旨在指导系统管理人员进行Fortigate防火墙的安全配置。

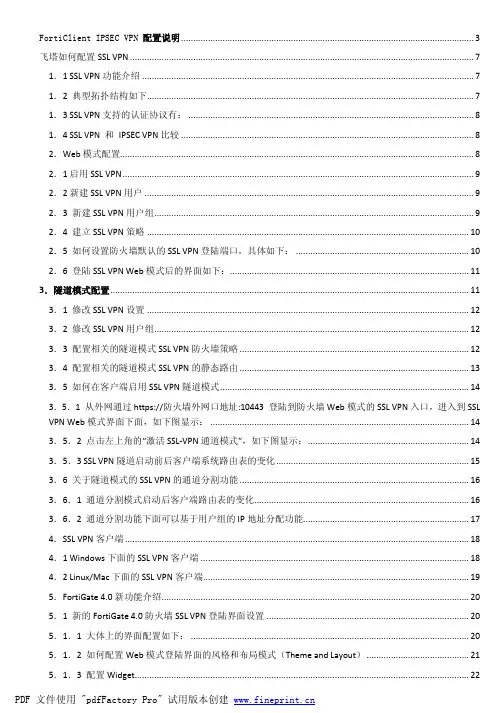

FortiClient IPSEC VPN 配置说明 (3)飞塔如何配置SSL VPN (7)1.1 SSL VPN功能介绍 (7)1.2 典型拓扑结构如下 (7)1.3 SSL VPN支持的认证协议有: (8)1.4 SSL VPN 和IPSEC VPN比较 (8)2.Web模式配置 (8)2.1启用SSL VPN (9)2.2新建SSL VPN用户 (9)2.3 新建SSL VPN用户组 (9)2.4 建立SSL VPN策略 (10)2.5 如何设置防火墙默认的SSL VPN登陆端口,具体如下: (10)2.6 登陆SSL VPN Web模式后的界面如下: (11)3.隧道模式配置 (11)3.1 修改SSL VPN设置 (12)3.2 修改SSL VPN用户组 (12)3.3 配置相关的隧道模式SSL VPN防火墙策略 (12)3.4 配置相关的隧道模式SSL VPN的静态路由 (13)3.5 如何在客户端启用SSL VPN隧道模式 (14)3.5.1 从外网通过https://防火墙外网口地址:10443 登陆到防火墙Web模式的SSL VPN入口,进入到SSL VPN Web模式界面下面,如下图显示: (14)3.5.2 点击左上角的“激活SSL-VPN通道模式”,如下图显示: (14)3.5.3 SSL VPN隧道启动前后客户端系统路由表的变化 (15)3.6 关于隧道模式的SSL VPN的通道分割功能 (16)3.6.1 通道分割模式启动后客户端路由表的变化 (16)3.6.2 通道分割功能下面可以基于用户组的IP地址分配功能 (17)4.SSL VPN客户端 (18)4.1 Windows下面的SSL VPN客户端 (18)4.2 Linux/Mac下面的SSL VPN客户端 (19)5.FortiGate 4.0新功能介绍 (20)5.1 新的FortiGate 4.0防火墙SSL VPN登陆界面设置 (20)5.1.1 大体上的界面配置如下: (20)5.1.2 如何配置Web模式登陆界面的风格和布局模式(Theme and Layout) (21)5.1.3 配置Widget (22)5.1.4 如何配置SSL VPN 的Web模式应用程序控制 (22)5.1.5 SSL VPN界面配置里面的高级选项 (22)6.其他关于SSL VPN的功能 (25)6.1 SSL VPN用户监控 (25)6.2 用户认证超时和通讯超时时间 (25)6.3 常用的SSL VPN诊断命令 (25)怎么通过TFTP刷新飞塔OS (25)飞塔CLI命令行概述 (27)飞塔如何升级防火墙硬件? (29)最快速恢复飞塔管理员密码 (30)FortiGate自定义IPS阻断迅雷HTTP下载 (30)飞塔如何启用AV,IPS功能及日志记录功能? (33)塔设备入门基础 (37)飞塔重要资料集中录 (40)飞塔如何使用CLI通过TFTP升级Fortigate防火墙系统文件 (42)飞塔IP和MAC地址绑定方法二 (43)飞塔MSN、BT屏蔽方法(V3.0) (44)飞塔基于时间的策略控制实例 (46)飞塔如何配置SSL的VPN(3.0版本) (48)如何升级飞塔(FortiGate)防火墙软件版本 (51)如何升级飞塔(FortiGate)防火墙软件版本 (53)飞塔(FortiGate)防火墙只开放特定浏览网站 (54)飞塔(FortiGate)如何封MSN QQ P2P (60)在飞塔(FortiGate)上使用花生壳的动态域名功能 (71)飞塔FortiGate端口映射 (74)飞塔FortiGate IPSec VPN 动态路由设置步骤 (76)飞塔(Fortinet)SSL VPN 隧道模式使用说明 (88)FortiClient IPSEC VPN 配置说明本文档针对IPsec VPN 中的Remote VPN 进行说明,即远程用户使用PC中的FortiClient软件,通过VPN拨号的方式连接到公司总部FortiGate设备,访问公司内部服务器。

FortiClient IPSEC VPN 配置说明 (3)飞塔如何配置SSL VPN (7)1.1 SSL VPN功能介绍 (7)1.2 典型拓扑结构如下 (7)1.3 SSL VPN支持的认证协议有: (8)1.4 SSL VPN 和IPSEC VPN比较 (8)2.Web模式配置 (8)2.1启用SSL VPN (9)2.2新建SSL VPN用户 (9)2.3 新建SSL VPN用户组 (9)2.4 建立SSL VPN策略 (10)2.5 如何设置防火墙默认的SSL VPN登陆端口,具体如下: (10)2.6 登陆SSL VPN Web模式后的界面如下: (11)3.隧道模式配置 (11)3.1 修改SSL VPN设置 (12)3.2 修改SSL VPN用户组 (12)3.3 配置相关的隧道模式SSL VPN防火墙策略 (12)3.4 配置相关的隧道模式SSL VPN的静态路由 (13)3.5 如何在客户端启用SSL VPN隧道模式 (14)3.5.1 从外网通过https://防火墙外网口地址:10443 登陆到防火墙Web模式的SSL VPN入口,进入到SSL VPN Web模式界面下面,如下图显示: (14)3.5.2 点击左上角的“激活SSL-VPN通道模式”,如下图显示: (14)3.5.3 SSL VPN隧道启动前后客户端系统路由表的变化 (15)3.6 关于隧道模式的SSL VPN的通道分割功能 (16)3.6.1 通道分割模式启动后客户端路由表的变化 (16)3.6.2 通道分割功能下面可以基于用户组的IP地址分配功能 (17)4.SSL VPN客户端 (18)4.1 Windows下面的SSL VPN客户端 (18)4.2 Linux/Mac下面的SSL VPN客户端 (19)5.FortiGate 4.0新功能介绍 (20)5.1 新的FortiGate 4.0防火墙SSL VPN登陆界面设置 (20)5.1.1 大体上的界面配置如下: (20)5.1.2 如何配置Web模式登陆界面的风格和布局模式(Theme and Layout) (21)5.1.3 配置Widget (22)5.1.4 如何配置SSL VPN 的Web模式应用程序控制 (22)5.1.5 SSL VPN界面配置里面的高级选项 (22)6.其他关于SSL VPN的功能 (25)6.1 SSL VPN用户监控 (25)6.2 用户认证超时和通讯超时时间 (25)6.3 常用的SSL VPN诊断命令 (25)怎么通过TFTP刷新飞塔OS (25)飞塔CLI命令行概述 (27)飞塔如何升级防火墙硬件? (29)最快速恢复飞塔管理员密码 (30)FortiGate自定义IPS阻断迅雷HTTP下载 (30)飞塔如何启用AV,IPS功能及日志记录功能? (33)塔设备入门基础 (37)飞塔重要资料集中录 (40)飞塔如何使用CLI通过TFTP升级Fortigate防火墙系统文件 (42)飞塔IP和MAC地址绑定方法二 (43)飞塔MSN、BT屏蔽方法(V3.0) (44)飞塔基于时间的策略控制实例 (46)飞塔如何配置SSL的VPN(3.0版本) (48)如何升级飞塔(FortiGate)防火墙软件版本 (51)如何升级飞塔(FortiGate)防火墙软件版本 (53)飞塔(FortiGate)防火墙只开放特定浏览网站 (54)飞塔(FortiGate)如何封MSN QQ P2P (60)在飞塔(FortiGate)上使用花生壳的动态域名功能 (71)飞塔FortiGate端口映射 (74)飞塔FortiGate IPSec VPN 动态路由设置步骤 (76)飞塔(Fortinet)SSL VPN 隧道模式使用说明 (88)FortiClient IPSEC VPN 配置说明本文档针对IPsec VPN 中的Remote VPN 进行说明,即远程用户使用PC中的FortiClient软件,通过VPN拨号的方式连接到公司总部FortiGate设备,访问公司内部服务器。

FortiGate飞塔防火墙简明配置指南说明:本文档针对所有飞塔 FortiGate设备的基本上网配置说明指南。

要求:FortiGate® 网络安全平台,支持的系统版本为FortiOS v3.0及更高。

步骤一:访问防火墙连线:通过PC与防火墙直连需要交叉线(internal接口可以用直通线),也可用直通线经过交换机与防火墙连接。

防火墙出厂接口配置:Internal或port1:192.168.1.99/24,访问方式:https、ping把PC的IP设为同一网段后(例192.168.1.10/24),即可以在浏览器中访问防火墙https://192.168.1.99防火墙的出厂帐户为admin,密码为空登陆到web管理页面后默认的语言为英文,可以改为中文在system----admin----settings中,将Idle TimeOut(超时时间)改为480分钟,Language 为simplified chinses (简体中文)。

如果连不上防火墙或不知道接口IP,可以通过console访问,并配置IP连线:PC的com1(九针口)与防火墙的console(RJ45)通过console线连接,有些型号的防火墙console是九针口,这时需要console转RJ45的转接头超级终端设置:所有程序----附件----通讯----超级终端连接时使用选择com1,设置如下图输入回车即可连接,如没有显示则断电重启防火墙即可连接后会提示login,输入帐号、密码进入防火墙查看接口IP:show system interface配置接口IP:config system interfaceedit port1或internal 编辑接口set ip 192.168.1.1 255.255.255.0 配置IPset allowaccess ping https http telnet 配置访问方式set status upend配置好后就可以通过网线连接并访问防火墙步骤二:配置接口在系统管理----网络中编辑接口配置IP和访问方式本例中内网接口是internal,IP,192.168.1.1 访问方式,https ping http telnet本例中外网接口是wan1,IP,192.168.100.1访问方式,https ping步骤三:配置路由在路由----静态中写一条出网路由,本例中网关是192.168.100.254步骤四:配置策略在防火墙----策略中写一条出网策略,即internal到wan1并勾选NAT即可。